Coinbase devient la dernière victime d'une cyberattaque au cours de laquelle un acteur malveillant non identifié a déployé des efforts considérables pour violer les systèmes internes de l'une des principales plateformes d'échange de crypto-monnaie au monde par le biais d'une attaque de phishing.

Dans un blog publié sur son site Web, Coinbase a confirmé que les données de notre répertoire d'entreprise avaient été exposées après que des cyber-attaquants aient réussi à pénétrer dans son système. Dans un communiqué, Coinbase a déclaré :

"Coinbase a récemment subi une attaque de cybersécurité qui a ciblé l'un de ses employés. Heureusement, les cybercontrôles de Coinbase ont empêché l'attaquant d'accéder directement au système et ont empêché toute perte de fonds ou compromis des informations client. Seule une quantité limitée de données de notre répertoire d'entreprise a été exposée.

Bien que Coinbase ait déclaré que les fonds des clients, ainsi que les données des clients, étaient sécurisés, la société de cybersécurité Group-IB a ajouté que l'acteur de la menace avait volé près de 1,000 XNUMX identifiants d'accès d'entreprise en envoyant des liens de phishing par SMS aux employés de l'entreprise.

Le cybercriminel a initialement ciblé les employés de Coinbase en envoyant cinq SMS de phishing les invitant à se connecter d'urgence aux comptes de leur entreprise et à lire un message important. Les messages contenaient un lien qui imitait la page de connexion de l'entreprise Coinbase, mais il s'agissait en fait d'une page de destination malveillante conçue pour voler des données sensibles.

Alors que la plupart des employés n'ont pas été dupes du phishing, un employé est tombé dans le piège et a donné aux pirates ses identifiants de connexion. Cependant, le compte était protégé par une authentification multifacteur (MFA), qui limitait les actions des pirates. Néanmoins, ils n'ont pas abandonné et ont appelé la victime, se faisant passer pour le service informatique de l'entreprise. Ils ont demandé à la victime de se connecter au poste de travail et de suivre différentes étapes.

Coinbase a indiqué qu'il avait fallu environ dix minutes à son CSIRT (Computer Security Incident Response Team) pour identifier l'attaque et contacter la victime au sujet de l'activité suspecte. La victime a rapidement reconnu qu'elle était victime d'une fraude et a mis fin à la communication avec l'agresseur.

La campagne actuelle partage des similitudes avec les campagnes de phishing Scatter Swine/0ktapus de l'année dernière, qui, selon les cyber-experts de Group-IB, ont entraîné le vol de près de 1,000 XNUMX connexions d'accès d'entreprise via des messages SMS de phishing. Malgré cela, le responsable de la récente attaque reste inconnu.

Ci-dessous, Coinbase expliqué comment l'attaque s'est produite.

"Tl;dr - Coinbase a récemment subi une attaque de cybersécurité qui a ciblé l'un de ses employés. Heureusement, les cybercontrôles de Coinbase ont empêché l'attaquant d'accéder directement au système et ont empêché toute perte de fonds ou compromis des informations client. Seule une quantité limitée de données de notre répertoire d'entreprise a été exposée. Coinbase croit en la transparence et nous voulons que nos employés, nos clients et la communauté entendent les détails de cette attaque et partagent les tactiques, techniques et procédures (TTP) utilisées par cet adversaire afin que chacun puisse mieux se protéger.

Les clients et les employés de Coinbase sont fréquemment la cible de fraudeurs. La raison est simple : la monnaie sous toutes ses formes, y compris la cryptographie, est exactement ce que recherchent les cybercriminels. Il n'est pas difficile de comprendre pourquoi tant d'adversaires recherchent constamment des moyens de réaliser un profit rapide.

Faire face à un si grand nombre d'adversaires et de défis de cybersécurité est l'une des raisons pour lesquelles je trouve que Coinbase est un lieu de travail si intéressant. Dans cet article, nous discuterons d'une cyberattaque réelle et d'un cyberincident associé que nous avons récemment traités ici à Coinbase. Bien que je sois très heureux de dire que dans ce cas, aucun fonds ou information client n'a été affecté, il reste encore de précieuses leçons à tirer. Chez Coinbase, nous croyons en la transparence. En parlant ouvertement de problèmes de sécurité comme celui-ci, je crois que nous rendons toute la communauté plus sûre et plus consciente de la sécurité.

Notre histoire commence tard dans la journée du dimanche 5 février 2023. Plusieurs téléphones portables des employés commencent à alerter avec des messages SMS indiquant qu'ils doivent se connecter d'urgence via le lien fourni pour recevoir un message important. Alors que la majorité ignore ce message spontané - un employé, croyant qu'il s'agit d'un message important et légitime, clique sur le lien et entre son nom d'utilisateur et son mot de passe. Après s'être « connecté », l'employé est invité à ignorer le message et remercié de s'y être conformé.

Ce qui s'est passé ensuite, c'est que l'attaquant, équipé d'un nom d'utilisateur et d'un mot de passe d'employé légitime de Coinbase, a tenté à plusieurs reprises d'accéder à distance à Coinbase. Heureusement, nos cybercontrôles étaient prêts. L'attaquant n'a pas été en mesure de fournir les informations d'identification d'authentification multi-facteurs (MFA) requises et n'a pas pu y accéder. Dans de nombreux cas, ce serait la fin de l'histoire. Mais ce n'était pas n'importe quel attaquant. Nous pensons que cet individu est associé à une campagne d'attaque hautement persistante et sophistiquée qui cible des dizaines d'entreprises depuis l'année dernière.

Environ 20 minutes plus tard, le téléphone portable de notre employé a sonné. L'attaquant prétendait appartenir à Coinbase Corporate Information Technology (IT) et avait besoin de l'aide de l'employé. Croyant parler à un membre légitime du personnel informatique de Coinbase, l'employé s'est connecté à son poste de travail et a commencé à suivre les instructions de l'attaquant. Cela a commencé un va-et-vient entre l'agresseur et un employé de plus en plus suspect. Au fur et à mesure que la conversation progressait, les demandes devenaient de plus en plus suspectes. Heureusement, aucun fonds n'a été prélevé et aucune information client n'a été consultée ou consultée, mais certaines informations de contact limitées de nos employés ont été prises, en particulier les noms des employés, les adresses e-mail et certains numéros de téléphone.

Heureusement, notre équipe de réponse aux incidents de sécurité informatique (CSIRT) était au courant de ce problème dans les 10 premières minutes de l'attaque. Notre CSIRT a été alerté d'une activité inhabituelle par notre système de gestion des incidents et des événements de sécurité (SIEM). Peu de temps après, l'un de nos intervenants en cas d'incident a contacté la victime via notre système de messagerie interne Coinbase pour s'enquérir de certains des comportements inhabituels et des modèles d'utilisation associés à son compte. Réalisant que quelque chose n'allait vraiment pas, l'employé a mis fin à toutes les communications avec l'agresseur.

Notre équipe CSIRT a immédiatement suspendu tout accès pour l'employé victime et a lancé une enquête complète. Grâce à notre environnement de contrôle en couches, il n'y a eu aucune perte de fonds et aucune information client n'a été compromise. Le nettoyage a été relativement rapide, mais quand même, il y a beaucoup de leçons à tirer ici.

Tout le monde peut faire l'objet d'une ingénierie sociale

Les humains sont des créatures sociales. Nous voulons nous entendre. Nous voulons faire partie de l'équipe. Si vous pensez que vous ne pouvez pas vous laisser berner par une campagne d'ingénierie sociale bien exécutée, vous vous leurrez. Dans les bonnes circonstances, presque tout le monde peut être victime.

L'attaque la plus difficile à résister est une attaque d'ingénierie sociale par contact direct, comme celle que notre employé a subie ici. C'est là que l'attaquant vous contacte directement via les médias sociaux, votre téléphone portable, ou pire encore, se rend chez vous ou sur votre lieu de travail. Ces attaques ne sont pas nouvelles. En fait, ce genre d'attaques se produit certainement depuis les débuts de l'humanité. C'est une tactique préférée des adversaires partout – parce que ça marche.

Alors que faisons-nous? Comment pouvons-nous empêcher que cela se produise?

J'aimerais dire que ce n'est qu'un problème d'entraînement. Que les clients, les employés et les gens partout dans le monde doivent être mieux formés. Ils doivent faire mieux – il y aura toujours une part de vérité là-dedans. Mais en tant que professionnels de la cybersécurité, cela ne peut pas être l'excuse de solution que nous trouvons à chaque fois que cela se produit. La recherche montre à maintes reprises que tout le monde peut éventuellement être trompé, peu importe à quel point il est alerte, qualifié et préparé. Nous devons toujours partir du principe que de mauvaises choses vont arriver. Nous devons constamment innover pour atténuer l'efficacité de ces attaques tout en nous efforçant d'améliorer l'expérience globale de nos clients et de nos employés.

Pouvez-vous partager des tactiques, techniques et procédures (TTP) ?

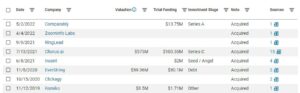

Nous le pouvons certainement. Compte tenu du large éventail d'entreprises ciblées par cet acteur, nous voulons que tout le monde sache ce que nous savons. Voici quelques éléments spécifiques que nous vous recommandons de rechercher dans vos journaux d'entreprise/SIEM :

Tout trafic Web provenant de vos actifs technologiques vers les adresses suivantes, où * représente le nom de votre entreprise ou organisation :

sso-*.com

*-sso.com

connexion.*-sso.com

tableau de bord-*.com

*-dashboard.com

Tous les téléchargements ou tentatives de téléchargement des visualiseurs de bureau à distance suivants :

AnyDesk (anydesk point com)

ISL en ligne (islonline point com)

Toute tentative d'accès à votre organisation à partir d'un fournisseur VPN tiers, en particulier le VPN Mullvad.

Appels téléphoniques/SMS entrants des fournisseurs suivants :

Google Voice

Skype

Vonage/Nexmo

Bande passante point com”

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://techstartups.com/2023/02/22/coinbase-confirms-its-data-has-been-hacked-sensitive-data-stolen-from-coinbase-crypto-exchange-after-cyberattackers-targeted-employees-with-fake-sms-alert/

- 000

- 1

- 10

- 2023

- 9

- a

- A Propos

- accès

- accédé

- Compte

- hybrides

- actes

- activité

- actually

- ajoutée

- adresses

- Après

- Alerte

- Tous

- toujours

- montant

- et les

- chacun.e

- d'environ

- article

- Outils

- associé

- hypothèse

- attaquer

- Attaques

- tentative

- Tentatives

- Authentification

- RETOUR

- Mal

- car

- devient

- a commencé

- va

- CROYONS

- croit

- croire

- Améliorée

- jusqu'à XNUMX fois

- bloqué

- Blog

- violation

- vaste

- la performance des entreprises

- appelé

- Appels

- Campagne

- Campagnes

- maisons

- cas

- Assurément

- globaux

- conditions

- revendiqué

- coinbase

- Coinbase

- COM

- Communication

- Communications

- Communautés

- Sociétés

- Société

- De l'entreprise

- compromis

- Compromise

- ordinateur

- Sécurité Informatique

- CONFIRMÉ

- constamment

- contact

- Contacts

- des bactéries

- contrôles

- Conversation

- Entreprises

- Lettres de créance

- Crypto

- crypto-monnaie

- Échange de Cryptocurrency

- Devise

- Courant

- des clients

- données client

- Clients

- cyber

- Cyber-attaque

- CYBERCRIMINEL

- les cybercriminels

- Cybersécurité

- données

- journée

- jours

- Département

- un

- à poser

- Malgré

- détails

- différent

- difficile

- directement

- discuter

- DOT

- téléchargements

- Courriel

- "Early Bird"

- efficacité

- efforts

- Employés

- employés

- ENGINEERING

- Entre dans

- Environment

- équipé

- Pourtant, la

- événement

- faire une éventuelle

- Chaque

- tout le monde

- exactement

- échange

- d'experience

- expérimenté

- de santé

- exposé

- Favori

- Février

- few

- Trouvez

- Ferme

- Prénom

- suivre

- Abonnement

- formulaire

- Heureusement

- fraudeurs

- fréquent

- De

- plein

- fonds

- fonds perdus

- Gain

- gagner

- obtenez

- Donner

- donné

- piraté

- les pirates

- arriver

- arrivé

- EN COURS

- arrive

- heureux vous

- Dur

- entendre

- vous aider

- ici

- très

- Accueil

- Comment

- Cependant

- HTTPS

- Humanité

- identifier

- immédiatement

- impact

- important

- améliorer

- in

- incident

- réponse à l'incident

- Y compris

- de plus en plus

- indiquant

- individuel

- d'information

- technologie de l'information

- possible

- innover

- Des instructions

- intéressant

- interne

- enquête

- aide

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- Savoir

- atterrissage

- page de destination

- gros

- Nom

- L'année dernière

- En retard

- Nouveautés

- lancé

- couches

- conduisant

- savant

- Cours

- limité

- LINK

- Gauche

- Style

- recherchez-

- perte

- Lot

- LES PLANTES

- Majorité

- a prendre une

- gestion

- de nombreuses

- Matière

- Médias

- membre

- message

- messages

- messagerie

- MFA

- minutes

- Breeze Mobile

- téléphone mobile

- téléphones portables

- PLUS

- (en fait, presque toutes)

- multi

- authentification multi-facteurs

- prénom

- noms

- presque

- Besoin

- nécessaire

- Nouveauté

- next

- nombre

- numéros

- ONE

- en ligne

- organisation

- global

- partie

- fête

- Mot de Passe

- motifs

- Personnes

- phishing

- phishing attaque

- Téléphone

- appels téléphoniques

- téléphones

- Place

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- posté

- préparé

- Problème

- procédures

- ,une équipe de professionnels qualifiés

- Profit

- progressé

- protéger

- protégé

- fournir

- à condition de

- de voiture.

- fournisseurs

- Rapide

- nous joindre

- atteint

- Lire

- solutions

- réalisation

- raison

- Les raisons

- recevoir

- récent

- récemment

- reconnu

- recommander

- en ce qui concerne

- relativement

- reste

- éloigné

- accès à distance

- répété

- Signalé

- représente

- demandes

- conditions

- un article

- réponse

- responsables

- plus sûre

- Saïd

- Arnaque

- portée

- sécurisé

- sécurité

- envoi

- sensible

- plusieurs

- Partager

- Partages

- Peu de temps

- Spectacles

- significative

- similitudes

- étapes

- depuis

- qualifié

- SMS

- So

- Réseaux sociaux

- Ingénierie sociale

- réseaux sociaux

- sur mesure

- quelques

- quelque chose

- sophistiqué

- parlant

- groupe de neurones

- spécifiquement

- L'équipe

- Commencer

- départs

- Déclaration

- Étapes

- Encore

- a volé

- volé

- Arrêter

- Histoire

- tel

- suspendu

- soupçonneux

- combustion propre

- Système

- tactique

- parlant

- des campagnes marketing ciblées,

- ciblage

- objectifs

- équipe

- techniques

- Technologie

- Dix

- Le

- La Coinbase

- leur

- se

- des choses

- Troisièmement

- menace

- Avec

- fiable

- à

- top

- circulation

- qualifié

- Formation

- Transparence

- sous

- comprendre

- inhabituel

- Utilisation

- Précieux

- via

- Victime

- téléspectateurs

- VPN

- façons

- web

- Trafic Web

- Site Web

- Quoi

- qui

- tout en

- sera

- dans les

- activités principales

- vos contrats

- poste de travail

- monde

- pourra

- faux

- an

- Votre

- vous-même

- zéphyrnet