Bienvenue dans CISO Corner, le résumé hebdomadaire d'articles de Dark Reading spécialement conçu pour les lecteurs des opérations de sécurité et les responsables de la sécurité. Chaque semaine, nous proposerons des articles glanés dans nos opérations d'information, The Edge, DR Tech, DR Global et notre section Commentaires. Nous nous engageons à vous apporter un ensemble diversifié de perspectives pour soutenir le travail de mise en œuvre des stratégies de cybersécurité, pour les dirigeants d'organisations de toutes formes et tailles.

Dans ce numéro:

-

Les RSSI luttent pour le statut de C-Suite alors même que les attentes montent en flèche

-

Avec la recrudescence des attaques, les primes de cyber-assurance sont également sur le point d’augmenter

-

DR Global : rater la cible de la cybersécurité avec l'Essential 8

-

Votre budget de cybersécurité est l’arrière d’un cheval

-

La première étape pour sécuriser les outils AI/ML consiste à les localiser

-

Les 3 principales priorités des RSSI en 2024

-

Le guide du secteur de l'eau de la CISA place la réponse aux incidents au premier plan

Les RSSI luttent pour le statut de C-Suite alors même que les attentes montent en flèche

Par Jai Vijayan, auteur collaborateur de Dark Reading

Une enquête de l'IANS montre que les RSSI assument de plus en plus de responsabilités légales et réglementaires en cas de violations de données, mais rares sont ceux qui obtiennent la reconnaissance ou le soutien dont ils ont besoin.

Il est de plus en plus demandé aux RSSI d'assumer des responsabilités qui seraient normalement considérées comme un rôle de direction, mais sans être considérés ou traités comme tels dans de nombreuses organisations.

Une enquête de l'IANS a révélé que 75 % des RSSI recherchent un changement de poste, car les attentes à l'égard du rôle de RSSI ont radicalement changé dans les organisations des secteurs public et privé en raison des nouvelles réglementations et des exigences croissantes en matière de responsabilité en cas de failles de sécurité.

Mais alors que plus de 63 % des RSSI occupent un poste de vice-président ou de directeur, seuls 20 % occupent un poste de direction malgré le terme « chef » dans leur titre. Dans le cas des organisations dont les revenus dépassent 1 milliard de dollars, ce chiffre est encore plus faible, à 15 %.

Pourquoi la plupart des RSSI manquent de satisfaction au travail : Les RSSI luttent pour le statut de C-Suite alors même que les attentes montent en flèche

Connexe: Le rôle du RSSI connaît une évolution majeure

Avec la recrudescence des attaques, les primes de cyber-assurance sont également sur le point d’augmenter

Par Robert Lemos, auteur collaborateur de Dark Reading

Les assureurs ont doublé leurs primes fin 2021 pour compenser les pertes liées aux réclamations liées aux ransomwares. Avec la recrudescence des attaques, les organisations peuvent s’attendre à une nouvelle vague d’augmentation.

Le coût des primes a chuté de 6 % au troisième trimestre 2023 par rapport au même trimestre de 2022, alors même que les réclamations liées aux ransomwares et à la vie privée avaient déjà grimpé en flèche par rapport à l'année précédente.

Lancées par la pandémie et la croissance des ransomwares, les réclamations liées à la cyber-assurance ont bondi à partir de 2020, entraînant une augmentation spectaculaire des tarifs des polices d’assurance. Mais le secteur de la cyber-assurance ne fait que croître, la valeur des primes directes souscrites atteignant 5.1 milliards de dollars en 2023, soit une augmentation de 62 % sur un an, selon Fitch Ratings.

À l’avenir, il y aura plus d’acteurs, des polices moins complètes (et donc moins de risques pour les assureurs) et une plus grande concurrence – tout cela se traduira par un assouplissement des prix de la couverture. Certains prédisent néanmoins une hausse du coût des primes au cours des 12 à 18 prochains mois.

Découvrez à quoi vous attendre : Avec la recrudescence des attaques, les primes de cyber-assurance sont également sur le point d’augmenter

Connexe: Guerre ou coût des affaires ? Les cyber-assureurs éliminent les exclusions

DR Global : rater la cible de la cybersécurité avec les huit essentiels

Commentaire d'Arye Zacks, chercheur technique principal, Adaptive Shield

Le modèle australien de maturité Essential Eight ne prend toujours pas en compte les facteurs clés nécessaires à la protection des environnements cloud et SaaS actuels.

L'Essential Eight, le principal cadre de gestion des risques de cybersécurité du gouvernement australien pour les entreprises, a été créé en 2010 et, bien que mis à jour chaque année, il n'a pas réussi à se moderniser au rythme de la transformation numérique : applications SaaS représentent 70 % de tous les logiciels utilisés par les entreprises, mais l’expression « SaaS » n’apparaît nulle part dans le document.

Plus précisément, il manque quatre directives de sécurité clés centrées sur le cloud : la gestion de la configuration, la sécurité des identités, la gestion de l'intégration des applications tierces et le contrôle des ressources. Cet article examine ces omissions et ce que les entreprises modernes doivent intégrer dans leurs cadres de cybersécurité.

Lire la suite ici: Manquer la marque de la cybersécurité avec les huit essentiels

Connexe: Il est temps de sécuriser les applications cloud natives

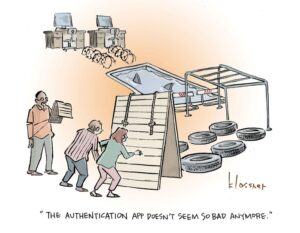

Votre budget de cybersécurité est l’arrière d’un cheval

Commentaire d'Ira Winkler, RSSI sur le terrain et vice-président, CYE

Les contraintes budgétaires historiques limitent-elles votre programme de cybersécurité ? Ne laissez pas les vieilles scies vous retenir. Il est temps de revoir votre budget en gardant à l’esprit les besoins révolutionnaires de demain.

Inévitablement, un budget de sécurité actuel est basé sur le budget de l'année précédente, qui est basé sur le budget précédent, qui est basé sur le budget précédent, et ainsi de suite. Le budget actuel pourrait donc être fondamentalement basé sur un budget d'il y a plus de dix ans — de la même manière que les trains de voyageurs modernes pourrait avoir une dette à la taille du cheval tirant un char romain.

Voici comment sortir de ce cycle limitant : Votre budget de cybersécurité est l’arrière d’un cheval

Connexe: Une filiale du groupe Chertoff finalise l'acquisition de Trustwave

La première étape pour sécuriser les outils AI/ML consiste à les localiser

Par Fahmida Y. Rashid, rédactrice en chef, fonctionnalités, Dark Reading

Les équipes de sécurité doivent commencer à prendre en compte ces outils lorsqu’elles réfléchissent à la chaîne d’approvisionnement logicielle. Après tout, ils ne peuvent pas protéger ce qu’ils ignorent posséder.

Le nombre croissant d'applications intégrant des capacités d'intelligence artificielle (IA) et des outils facilitant le travail avec des modèles d'apprentissage automatique (ML) ont créé de nouveaux problèmes de chaîne d'approvisionnement logicielle pour les organisations, dont les équipes de sécurité doivent désormais évaluer et gérer les risques posés par ces composants d’IA.

De plus, les équipes de sécurité ne sont souvent pas informées lorsque ces outils sont introduits dans l'organisation par les employés, et le manque de visibilité signifie qu'elles ne sont pas en mesure de les gérer ou de protéger les données utilisées.

Voici comment trouver l’IA/ML qui se cache dans les outils et applications utilisés, même les plus fantômes.

Lire la suite ici: La première étape pour sécuriser les outils AI/ML consiste à les localiser

Connexe: L'IA donne aux défenseurs l'avantage en matière de défense d'entreprise

Les 3 principales priorités des RSSI en 2024

Par Stephen Lawton, auteur collaborateur de Dark Reading

Un environnement réglementaire et d’application changeant signifie que le RSSI intelligent devra peut-être modifier sa façon de travailler cette année.

Alors que les RSSI se réunissent avec leurs équipes de sécurité et la direction de l'entreprise pour définir les principales priorités pour 2024, la responsabilité personnelle et juridique des violations de données que la SEC a imposée aux RSSI pourrait être la plus difficile de la nouvelle année.

À leur tour, les changements dans la cyberassurance affectent également la gestion des cyber-risques. En ce qui concerne les atteintes à la vie privée en 2024, les assureurs de cyber-assurance devraient durcir les réglementations sur la manière dont les organisations mettent en œuvre la sécurité des données privées et des comptes privilégiés, y compris les comptes de service, qui ont tendance à être surprivilégiés et dont souvent les mots de passe n'ont pas été modifiés depuis des années.

Découvrez comment les visionnaires avant-gardistes abordent le risque de violation (et les menaces émergentes liées à la chaîne d'approvisionnement) : Les 3 principales priorités des RSSI en 2024

Connexe: Le modèle vCISO est-il adapté à votre organisation ?

Le guide du secteur de l'eau de la CISA place la réponse aux incidents au premier plan

Par Robert Lemos, auteur collaborateur de Dark Reading

Alors que les cyberattaquants ciblent de plus en plus les fournisseurs d’eau et les services de traitement des eaux usées, le gouvernement fédéral américain souhaite contribuer à limiter l’impact des attaques destructrices.

Les services publics de l'eau et des eaux usées ont reçu la semaine dernière de nouvelles directives pour améliorer leur réponse aux cyberattaques de la part de l'Agence américaine de cybersécurité et de sécurité des infrastructures (CISA), à la suite d'un plus grand nombre d'attaques de groupes d'États-nations et de cybercriminels ciblant les infrastructures critiques mal desservies.

Le document intervient alors que les efforts de cybersécurité pour le secteur de l'eau et des eaux usées (WWS) ont été entravés par contraintes de ressources. Le guide de 27 pages de la CISA offre des conseils détaillés aux services des eaux sur la façon de créer un manuel de réponse efficace aux incidents, compte tenu des défis uniques du secteur.

Voici les principaux plats à emporter: Le guide du secteur de l'eau de la CISA place la réponse aux incidents au premier plan

Connexe: Déplacez-vous, APT : les cybercriminels ciblent désormais également les infrastructures critiques

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.darkreading.com/cybersecurity-operations/ciso-corner-deep-dive-secops-insurance-evolving-role

- :possède

- :est

- :ne pas

- 1 milliard de dollars

- 1

- 15%

- 2010

- 2020

- 2021

- 2022

- 2023

- 2024

- 7

- 8

- a

- Capable

- A Propos

- Selon

- la reddition de comptes

- hybrides

- à travers

- adaptatif

- propos

- Avantage

- conseils

- affecter

- Affiliation

- Après

- encore

- agence

- depuis

- AI

- AI / ML

- Tous

- déjà

- aussi

- an

- ainsi que

- et infrastructure

- anticiper

- appli

- apparaît

- applications

- approchant

- applications

- SONT

- Arena

- article

- sur notre blog

- artificiel

- intelligence artificielle

- Intelligence artificielle (AI)

- AS

- Evaluer

- assumer

- At

- Attaques

- aussie

- RETOUR

- basé

- BE

- car

- était

- va

- plus gros

- Milliards

- violation

- infractions

- Pause

- sortir

- Apporter

- Apporté

- budget

- la performance des entreprises

- entreprises

- mais

- by

- C-suite

- CAN

- capacités

- maisons

- chaîne

- globaux

- difficile

- Change

- modifié

- Modifications

- en changeant

- Char

- chef

- Réseautage et Mentorat

- CISA

- CISO

- prétentions

- le cloud

- vient

- Commentaire

- engagé

- par rapport

- concurrence

- finalise

- composants électriques

- complet

- configuration

- considéré

- contraintes

- contribuant

- des bactéries

- Coin

- Entreprises

- Prix

- Costs

- pourriez

- couverture

- engendrent

- créée

- critique

- Infrastructure critique

- Courant

- cyber

- cyber-risque

- cyber-attaques

- les cybercriminels

- Cybersécurité

- Agence de cybersécurité et de sécurité des infrastructures

- cycle

- Foncé

- Lecture sombre

- données

- Infractions aux données

- décennie

- profond

- plongée profonde

- défenseurs

- Delves

- demandes

- Malgré

- détaillé

- Digérer

- numérique

- Transformation numérique

- directives

- plongeon

- plusieurs

- document

- doesn

- faire

- Don

- Doublé

- dr

- véritable

- Dramatiquement

- dessin

- plus facilement

- Edge

- éditeur

- Efficace

- efforts

- huit

- économies émergentes.

- employés

- mise en vigueur

- Entreprise

- Environment

- environnements

- essential

- établies

- Ether (ETH)

- Pourtant, la

- Chaque

- évolution

- attendre

- attentes

- attendu

- affacturage

- facteurs

- Échoué

- Fonctionnalités:

- National

- Gouvernement fédéral

- few

- champ

- Trouvez

- fitch

- Abonnement

- Pour

- Avant

- avant-gardiste

- trouvé

- quatre

- Framework

- cadres

- De

- avant

- plein

- fondamentalement

- avenir

- recueillir

- obtention

- donné

- donne

- Global

- Gouvernement

- plus grand

- Réservation de groupe

- Groupes

- Croissance

- Croissance

- l'orientation

- guide

- ait eu

- Hachage

- Vous avez

- ayant

- maux de tête

- vous aider

- ici

- historique

- appuyez en continu

- Cheval

- Comment

- How To

- Cependant

- HTTPS

- ICON

- Identite

- Impact

- Mettre en oeuvre

- l'amélioration de

- in

- incident

- réponse à l'incident

- Y compris

- intégrer

- incorporation

- Améliore

- Augmente

- de plus en plus

- industrie

- Actualités

- Infrastructure

- Assurance

- ASSUREURS

- l'intégration

- Intelligence

- développement

- IRA

- aide

- IT

- Emploi

- jpg

- ACTIVITES

- Savoir

- Peindre

- Nom de famille

- En retard

- dirigeants

- conduisant

- apprentissage

- Légal

- moins

- laisser

- Niveau

- responsabilité

- LIMIT

- ll

- localiser

- recherchez-

- pertes

- click

- machine learning

- Entrée

- majeur

- a prendre une

- gérer

- gestion

- les gérer

- de nombreuses

- marque

- maturité

- Un modèle de maturité

- Mai..

- veux dire

- pourrait

- l'esprit

- manquant

- ML

- modèle

- numériques jumeaux (digital twin models)

- Villas Modernes

- moderniser

- mois

- PLUS

- (en fait, presque toutes)

- Besoin

- nécessaire

- Besoins

- Nouveauté

- Nouvel An

- nouvelles

- next

- normalement

- maintenant

- nombre

- of

- code

- Offres Speciales

- compenser

- souvent

- Vieux

- on

- et, finalement,

- uniquement

- opération

- Opérations

- or

- organisation

- organisations

- nos

- ande

- plus de

- Rythme

- pandémie

- mots de passe

- personnel

- perspectives

- mis

- Platon

- Intelligence des données Platon

- PlatonDonnées

- joueurs

- en équilibre

- politiques

- politique

- posé

- position

- prévoir

- Premium

- président

- précédent

- Tarifs

- établissement des prix

- Avant

- la confidentialité

- Privé

- secteur privé

- privilégié

- Programme

- protéger

- public

- Puts

- Trimestre

- ransomware

- votes

- RE

- lecteurs

- en cours

- reçu

- reconnaissance

- considéré

- règlements

- régulateurs

- chercheur

- ressource

- réponse

- responsabilités

- responsabilité

- résultant

- recettes

- révolutionnaire

- bon

- Augmenter

- hausse

- Analyse

- la gestion des risques

- risques

- ROBERT

- Rôle

- Round

- s

- SaaS.

- même

- client

- portée

- SEC

- Section

- secteur

- sécurisé

- sécurisation

- sécurité

- failles de sécurité

- Opérations de cybersécurité

- supérieur

- service

- set

- Shadow

- formes

- décalage

- Spectacles

- Taille

- tailles

- faibles

- smart

- So

- Logiciels

- chaîne d'approvisionnement de logiciels

- quelques

- spécifiquement

- Commencer

- Statut

- étapes

- Stephen

- Encore

- les stratégies

- Lutter

- tel

- fournisseurs

- la quantité

- chaîne d'approvisionnement

- Support

- Surged

- Sondage

- T

- Points clés à retenir

- Target

- ciblage

- équipes

- technologie

- Technique

- Avoir tendance

- que

- qui

- La

- leur

- Les

- Là.

- donc

- Ces

- l'ont

- En pensant

- Troisièmement

- des tiers.

- this

- cette année

- des menaces

- fiable

- Titre

- à

- aujourd'hui

- les outils

- top

- les trains

- De La Carrosserie

- traités

- TOUR

- subit

- mal desservi

- souscripteurs

- expérience unique et authentique

- a actualisé

- us

- Fédéral américain

- d'utiliser

- les services publics

- utilitaire

- Plus-value

- vice

- Vice-président

- définition

- visionnaires

- veut

- était

- Eau

- Façon..

- we

- semaine

- hebdomadaire

- Quoi

- quand

- qui

- tout en

- dont

- comprenant

- sans

- activités principales

- pourra

- code écrit

- an

- annuel

- années

- you

- Votre

- zéphyrnet