Il y a une nouvelle vulnérabilité SSH, Terrapin (papier pdf), et cela a le potentiel d'être méchant – mais seulement dans des circonstances extrêmement limitées. Pour comprendre le problème, nous devons comprendre ce pour quoi SSH est conçu. Il remplace telnet en tant qu'outil permettant d'obtenir un shell de ligne de commande sur un ordinateur distant. Telnet envoie tout ce texte en clair, mais SSH enveloppe le tout dans un tunnel crypté à clé publique. Il a été conçu pour négocier en toute sécurité un réseau hostile, c'est pourquoi les clients SSH sont si explicites sur l'acceptation de nouvelles clés et sur l'alerte lorsqu'une clé a changé.

SSH utilise un compteur de séquence pour détecter les manigances Man-in-the-Middle (MitM) telles que la suppression, la relecture ou la réorganisation de paquets. Cette séquence n'est pas réellement incluse dans le paquet, mais est utilisée dans le cadre de la vérification d'authentification de message (MAC) de plusieurs modes de cryptage. Cela signifie que si un paquet est supprimé du tunnel chiffré, le MAC échoue sur le reste des paquets, déclenchant une réinitialisation complète de la connexion. Cette séquence commence en fait à zéro, avec le premier paquet non chiffré envoyé après l'échange des bannières de version. En théorie, cela signifie qu’un attaquant manipulant les paquets pendant la phase de pré-chiffrement invalidera également l’intégralité de la connexion. Il y a juste un problème.

L'innovation des chercheurs de Terrapin est qu'un attaquant disposant d'un accès MitM à la connexion peut insérer un certain nombre de messages inoffensifs dans la phase de pré-cryptage, puis supprimer silencieusement le premier nombre de messages dans la phase cryptée. Juste une petite réécriture de séquence TCP pour les messages entre les deux, et ni le serveur ni le client ne peuvent détecter la tromperie. C'est une astuce vraiment intéressante, mais que pouvons-nous en faire ?

Pour la plupart des implémentations SSH, pas grand-chose. Le Version 9.6 d'OpenSSH corrige le bogue, le qualifiant de nouveau sur le plan cryptographique, mais notant que l'impact réel se limite à la désactivation de certaines des fonctionnalités d'obscurcissement temporel ajoutées à la version 9.5.

Il n’y a aucun autre impact perceptible sur le secret ou l’intégrité de la session.

Cependant, pour au moins un autre serveur SSH, AsyncSSH, il existe l'enjeu est bien plus important. Cette bibliothèque Python est à la fois un serveur et un client SSH, et chacun présente une vulnérabilité Terrapin. Pour un client AsyncSSH, la vulnérabilité permet l'injection de messages d'informations sur l'extension avant la transition vers le chiffrement. L'exemple donné est que l'algorithme d'authentification client peut être rétrogradé, ce qui ne semble pas particulièrement utile.

La vulnérabilité la plus notable survient lorsqu'un client SSH est utilisé pour se connecter à un serveur AsynchSSH. Si l'attaquant possède également un compte sur ce serveur, la connexion de la victime peut être acheminée vers un shell contrôlé par l'attaquant. Bien que cela ne brise pas directement le cryptage SSH, cela a essentiellement le même effet. Il ne s’agit pas d’une vulnérabilité qui nous tombe sur la tête, car les conditions préalables à son exploitation sont très limitées. Il s’agit sans aucun doute d’une approche unique et nouvelle, et nous prévoyons davantage de découvertes de la part d’autres chercheurs s’appuyant sur cette technique.

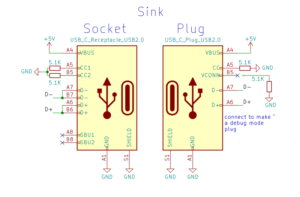

AlphV a été saisi – et non saisi

Dans une saga hilarante, le FBI a joué au chat avec AlphV sur un site de ransomware .onion. Un service TOR onion utilise une clé publique-privée, où la clé publique est l'adresse .onion, et la clé privée contrôle toute la magie de routage qui connecte un utilisateur au service. Le FBI a apparemment intercepté le serveur physique et utilisé cette clé privée capturée pour rediriger l'adresse .onion vers la page de retrait.

Apparemment, les administrateurs d'AlphV ont également conservé le contrôle de cette clé privée, car un message plutôt effronté a remplacé l'avis du FBI. Dans la version « non saisie », un chat noir présente une nouvelle adresse .onion. Oh, et en représailles à cet affront, AlphV a annulé ses restrictions concernant le ciblage des hôpitaux et autres infrastructures critiques. La seule exception qui reste est leur réticence à cibler la Communauté des États indépendants, alias l’ancienne Union soviétique.

Déversement automatique

Celui-ci semble au départ plutôt mauvais. Les applications Android ont accès aux informations d'identification du gestionnaire de mots de passe. Mais un examen un peu plus approfondi pourrait atténuer notre détresse. Alors tout d’abord, rappelez-vous que les applications Android ont une vue native pour les opérations normales, ainsi qu’une vue Web pour afficher le contenu Web. Le problème ici est que lorsqu'un gestionnaire de mots de passe remplit automatiquement un site Web dans cette vue Web, le contenu est renvoyé dans l'interface de l'application native.

Le modèle de menace est donc qu’une application non fiable lance un site Web pour un flux d’authentification « Se connecter avec ». Votre gestionnaire de mots de passe détecte le site Facebook/Google/Microsoft et propose de remplir automatiquement les informations d'identification. Et lors du remplissage automatique, l’application elle-même les a désormais capturés. Il faut un certain temps à Google et aux sociétés de gestion de mots de passe pour se mettre d'accord sur le problème exact et si des correctifs sont nécessaires. Pour plus de détails, il y a un PDF disponible.

Bits et octets

Les collisions de hachage sont généralement une mauvaise chose. Si un algorithme de hachage présente un risque de collision, il est temps de le retirer pour tout travail sérieux. Mais que se passerait-il si nous n’avions besoin que d’entrer en collision avec les 7 premiers octets ? Lorsqu'il est utilisé avec git, par exemple, SHA-256 est souvent tronqué aux 7 premiers octets pour des raisons de convivialité. Est-ce difficile de les heurter ? Et qu'en est-il de l'ajout des 7 derniers octets ? [David Buchanan] a fait les calculs pour nous, et disons simplement que vous devez vraiment vérifier tous les octets d'un hachage de 256 bits pour la robustesse cryptographique. Avec quelques astuces pour plus d’efficacité, 128 bits d’un hachage SHA256 ne coûtent que 93,000 XNUMX $ et prendraient environ un mois.

Voici une nouvelle/ancienne idée : envoyez un e-mail, incluez un . , et deuxième e-mail avec en-têtes complets. Que fera le serveur de messagerie destinataire ? Dans certains cas, cet e-mail étrange est considéré comme un seul message, et dans d’autres, il y en a deux. Autrement dit, vous obtenez de la contrebande SMTP. C'est vraiment un problème, car cela incite un hôte de messagerie à envoyer vos e-mails arbitraires en tant que messages de confiance. Vous souhaitez envoyer un message sous bill.gates(at)microsoft.com et demander au DKIM de vérifier ? Faites passer un message via les serveurs office365 ! D’un autre côté, celui-ci a déjà été divulgué à un certain nombre de services vulnérables, vous avez donc probablement perdu votre chance.

Et pour s'amuser un peu, Le simulateur de phishing de Microsoft détecte le vrai phishing! Autrement dit, Microsoft dispose désormais d'un outil Attack Simulator qui peut vous aider à envoyer de faux e-mails de phishing, afin d'aider les utilisateurs à ne pas cliquer sur ce lien. [Vaisha Bernard] testait l'outil et s'est rendu compte que l'un des faux liens renvoyait vers une page de confluence inexistante et était envoyé à partir d'un domaine non enregistré. Enregistrez les deux, et ce simulateur de phishing aura de véritables dents. Apparemment, [Vaisha] a gagné plusieurs bug bounties pour finalement résoudre l'ensemble du problème, ce qui montre qu'il vaut la peine d'être curieux.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :possède

- :est

- :ne pas

- :où

- 000

- 7

- 9

- a

- A Propos

- acceptant

- accès

- Compte

- présenter

- actually

- ajoutée

- ajoutant

- propos

- adresses

- Après

- à opposer à

- aka

- algorithme

- Tous

- permet

- déjà

- aussi

- an

- ainsi que

- android

- anticiper

- tous

- appli

- une approche

- applications

- SONT

- AS

- At

- attaquer

- Authentification

- RETOUR

- Mal

- bannières

- BE

- était

- va

- jusqu'à XNUMX fois

- Projet de loi

- Bit

- Noir

- tous les deux

- primes

- Pause

- Punaise

- primes de bug

- Développement

- Bouquet

- mais

- appel

- CAN

- capturé

- cas

- CHAT

- Chance

- modifié

- vérifier

- circonstance

- conditions

- clair

- cliquez

- client

- CLIENTS

- CO

- Entrer en collision

- collision

- COM

- Commonwealth

- Sociétés

- complet

- ordinateur

- confluence

- NOUS CONTACTER

- connexion

- connecte

- contenu

- contenu

- des bactéries

- contrôles

- Costs

- Counter

- Lettres de créance

- critique

- Infrastructure critique

- cryptographique

- cryptographiquement

- curieux

- DA

- David

- tromperie

- profond

- certainement, vraiment, définitivement

- un

- détails

- détecter

- directement

- détresse

- do

- Ne fait pas

- domaine

- Dégradé

- Goutte

- chacun

- Notre expertise

- effet

- efficace

- emails

- crypté

- chiffrement

- Tout

- essentiellement

- exactement

- exemple

- échangé

- exploitation

- extension

- extrêmement

- œil

- échoue

- faux

- FBI

- réalisable

- Fonctionnalités:

- finalement

- résultats

- Prénom

- fixé

- correctifs

- flux

- Pour

- De

- plein

- amusement

- généralement

- obtenez

- Git

- donné

- Don

- Goes

- eu

- main

- Dur

- hachage

- Hachage

- Vous avez

- têtes

- vous aider

- ici

- hilarant

- les hôpitaux

- hôte

- Comment

- HTML

- HTTPS

- idée

- if

- Impact

- implémentations

- in

- Dans d'autres

- comprendre

- inclus

- indépendant

- info

- Infrastructure

- possible

- Innovation

- à l'intérieur

- instance

- intégrité

- intéressant

- Interfaces

- développement

- IT

- lui-même

- jpg

- juste

- juste un

- conservé

- ACTIVITES

- clés

- Nom de famille

- lance

- au

- Bibliothèque

- comme

- limité

- Gamme

- LINK

- Gauche

- peu

- Style

- perdu

- mac

- la magie

- manager

- veux dire

- message

- messages

- Microsoft

- pourrait

- MITM

- modèle

- modes

- Mois

- PLUS

- (en fait, presque toutes)

- beaucoup

- plusieurs

- indigène

- nécessaire

- Besoin

- nécessaire

- Ni

- réseau et

- Nouveauté

- aucune

- ni

- Ordinaire

- notable

- Remarquer..

- notant

- roman

- maintenant

- nombre

- numéros

- of

- de rabais

- Offres Speciales

- souvent

- oh

- Vieux

- on

- ONE

- uniquement

- Opérations

- or

- Autre

- nos

- ande

- plus de

- paquets

- page

- partie

- particulièrement

- Mot de Passe

- Password Manager

- pays

- phase

- phishing

- Physique

- Platon

- Intelligence des données Platon

- PlatonDonnées

- joué

- défaillances

- cadeaux

- assez

- Avant

- Privé

- Clé privée

- Probablement

- Problème

- public

- Clé publique

- Python

- ransomware

- plutôt

- réal

- réalisé

- vraiment

- recevoir

- réorienter

- vous inscrire

- libérer

- réticence

- reste

- rappeler

- éloigné

- Supprimé

- chercheurs

- REST

- restriction

- retenu

- châtiment

- réécriture

- solidité

- routage

- Courir

- en toute sécurité

- saga

- saké

- même

- dire

- Deuxièmement

- sécurité

- sembler

- vu

- saisi

- envoyer

- envoi

- envoyé

- Séquence

- grave

- serveur

- service

- Services

- Session

- set

- plusieurs

- SHA256

- coquillage

- montrer

- montrant

- simulateur

- unique

- site

- So

- quelques

- soviétique

- départs

- États

- TAG

- Prenez

- prise

- Target

- ciblage

- technique

- tester

- Essai

- texte

- qui

- La

- leur

- Les

- puis

- théorie

- chose

- this

- cette semaine

- ceux

- menace

- Avec

- fiable

- timing

- à

- trop

- outil

- Tor

- Train

- transition

- déclenchement

- confiance

- tunnel

- deux

- comprendre

- hostile

- union

- expérience unique et authentique

- non enregistré

- sur

- convivialité

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- Usages

- version

- très

- Voir

- vulnérabilité

- Vulnérable

- souhaitez

- était

- we

- web

- Site Web

- semaine

- WELL

- Quoi

- quand

- qui

- tout en

- la totalité

- why

- sera

- comprenant

- des mots

- activités principales

- pourra

- you

- Votre

- zéphyrnet

- zéro