Lukuaika: 5 pöytäkirjaEndpoint Detection and Response (EDR) -tapahtumien kokoelmassa on ongelma. Kaikkien päätepisteiden tuottamien tapahtumien kerääminen tarkoittaa pullonkauloja päätepisteessä ja verkossa. Vähemmän kerääminen voi johtaa tärkeiden tapahtumien puuttumiseen; enemmän kerääminen voi johtaa heikkotehoisiin päätepisteisiin.

Nykyiset EDR-toimittajat, mukaan lukien Crowdstrike, käyttävät ennalta määritettyä tapahtumakaavaa, jossa kaikki on koodattu agentteihinsa. Crowdstrike ilmoittaa käyttävänsä 400 erilaista staattista tapahtumaa (jossa prosenttiosuus siitä on heidän omia edustajakohtaisia tapahtumiaan), ennalta määriteltyjen sääntöjen kanssa, kuten tiettyjen rekisteritiedostojen sijaintien tarkistukset jne.

Seuraavat ovat heidän tärkeimmät tapahtumakategoriansa:

- Rekisteritapahtumat

- Tiedostotapahtumat

- Käyttäytymistapahtumat

- Selaintapahtumat

- Leikepöydän toiminnot

- Prosessitapahtumat

- Ajoitetut tehtävätapahtumat

- Palvelutapahtumat

- Ketju tapahtumia

- ympäristömuuttujat

- FW-tapahtumat

- IOA: n säännöt Tapahtumat

- NetShare-tapahtumat

- USB-tapahtumat

- Injektiotapahtumat

- Verkkotapahtumat

- Windows-tapahtumaloki

- FS-tapahtumat

- Asenna tapahtumat

- Java-tapahtumat

- Ydintapahtumat

- Moduulitapahtumat

- LSASS-tapahtumat

- Karanteenitoimet

- Ransomware-toiminnot

- SMB-asiakastapahtumat

Kullekin luokalle luodaan erityisiä tapahtumia, kuten PdfFileWritten, DmpFileWritten, DexFileWritten jne., Mutta ne ovat kaikki tiedostomuotoja, joissa vain tiedoston tyyppi on muuttunut. Sama pätee rekisteritapahtumiin, palvelutapahtumiin jne.

Entä tiedoston kirjoitusoperaatio tuntemattomalle tai yleiselle tiedostotyypille? Entä ei vain yksi tapahtuma vaan sarja tapahtumia? Tai tapahtumien tiheys? Tai malleja samoista tärkeistä tapahtumista? Tällaisissa tapauksissa staattisella tapahtumamallilla, kuten Crowdstrike's, on hyvin rajoitettu soveltamisala ilmaista noita uusia APT-tyyppisiä hyökkäyksiä. Voimme pitää Crowdstrike-tapahtumamallia ”allekirjoituspohjaisena tapahtumakokoelmana”, joka muistuttaa läheisesti vanhoja allekirjoituspohjaisia AV-skannerit.

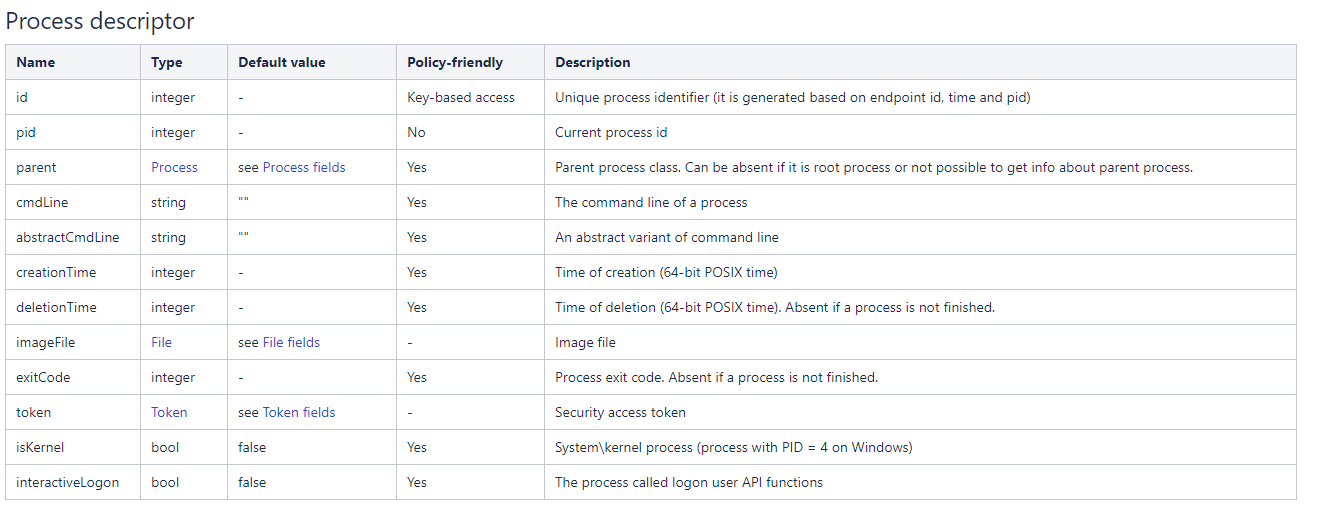

Comodon Dragon Enterprise esittelee ”Adaptiivinen tapahtumien mallintaminen” missä tapahtumat määritetään peruskuvaajista kuten

Prosessi:

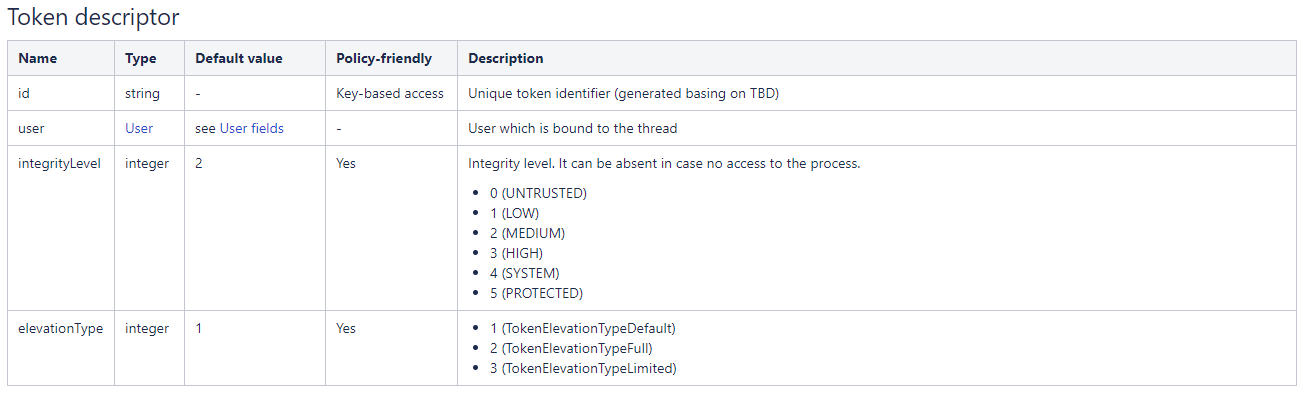

Token:

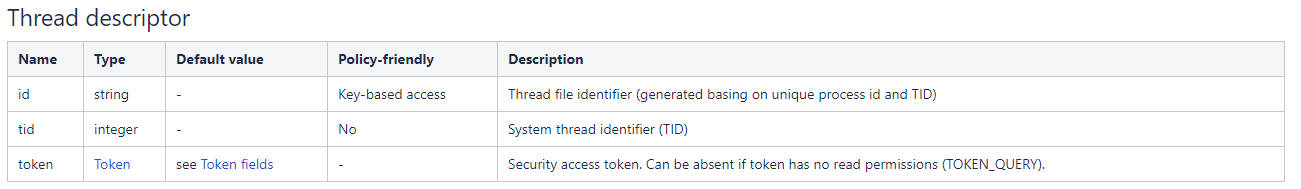

Kierre:

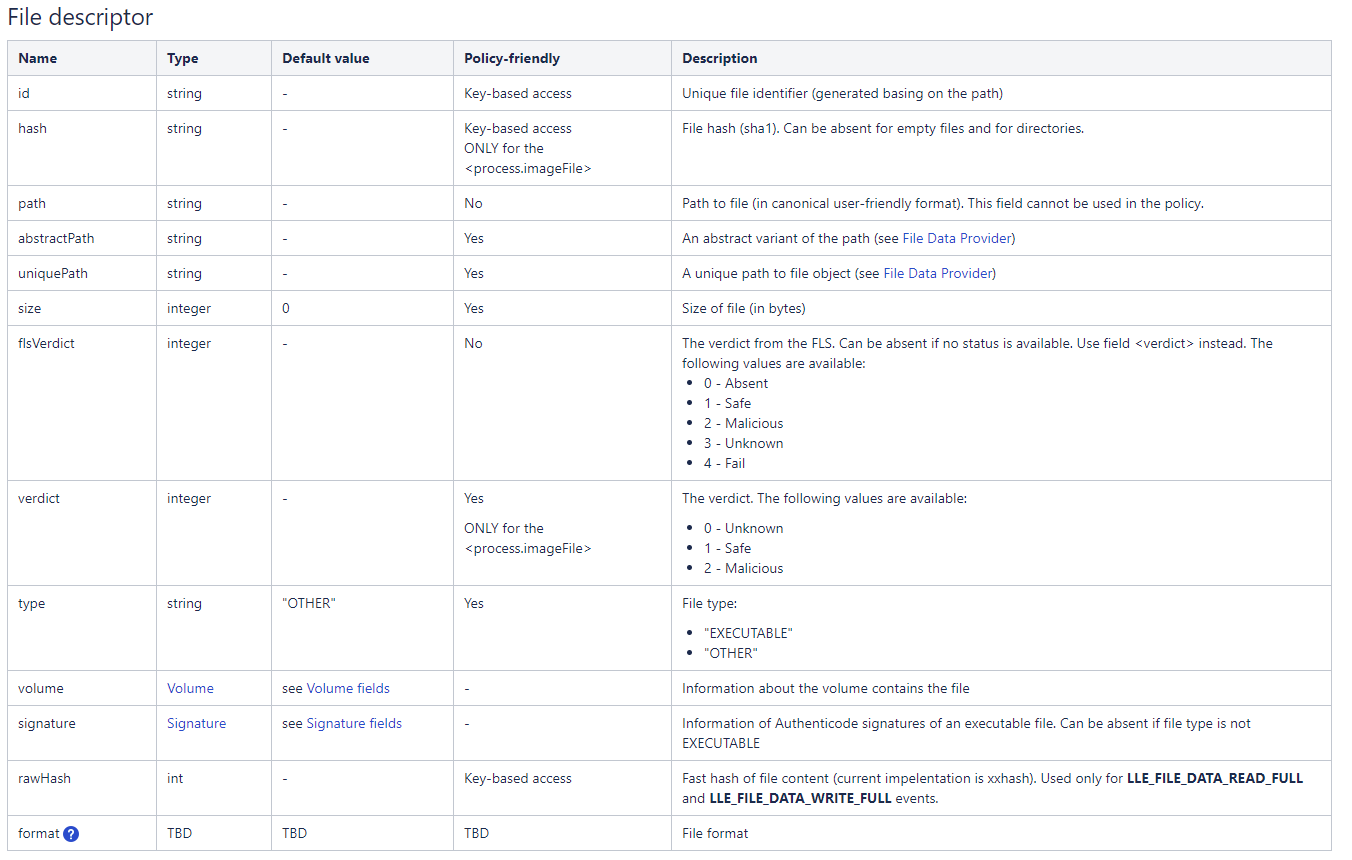

Tiedosto:

Jotkut muut kuvaajat ovat:

- käyttäjä

- rekisterin

- Muisti

- verkko

- palvelu,

- tilavuus,

- IP jne.

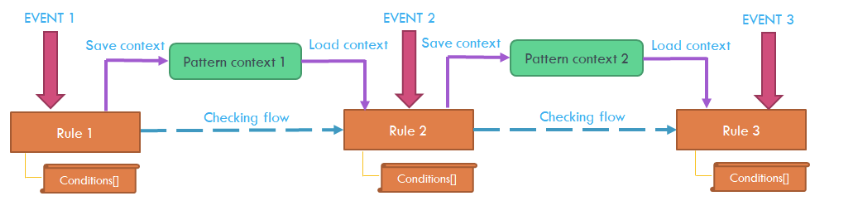

ja matalan tason tapahtumat (LLE) generoidaan yhden alkeistoiminnan seurauksena. Ne perustuvat eri komponenttien raakoihin tapahtumiin, mutta tarjoavat jonkin verran abstraktiokerrosta tapahtumalähteestä ja API- ja ohjainkohtaisista tiedoista. Esimerkiksi, erilaiset raa'at tapahtumat eri ohjaimilta ja erilaisilla kenttijoukkoilla voidaan muuntaa yhden tyyppiseksi LLE: ksi.

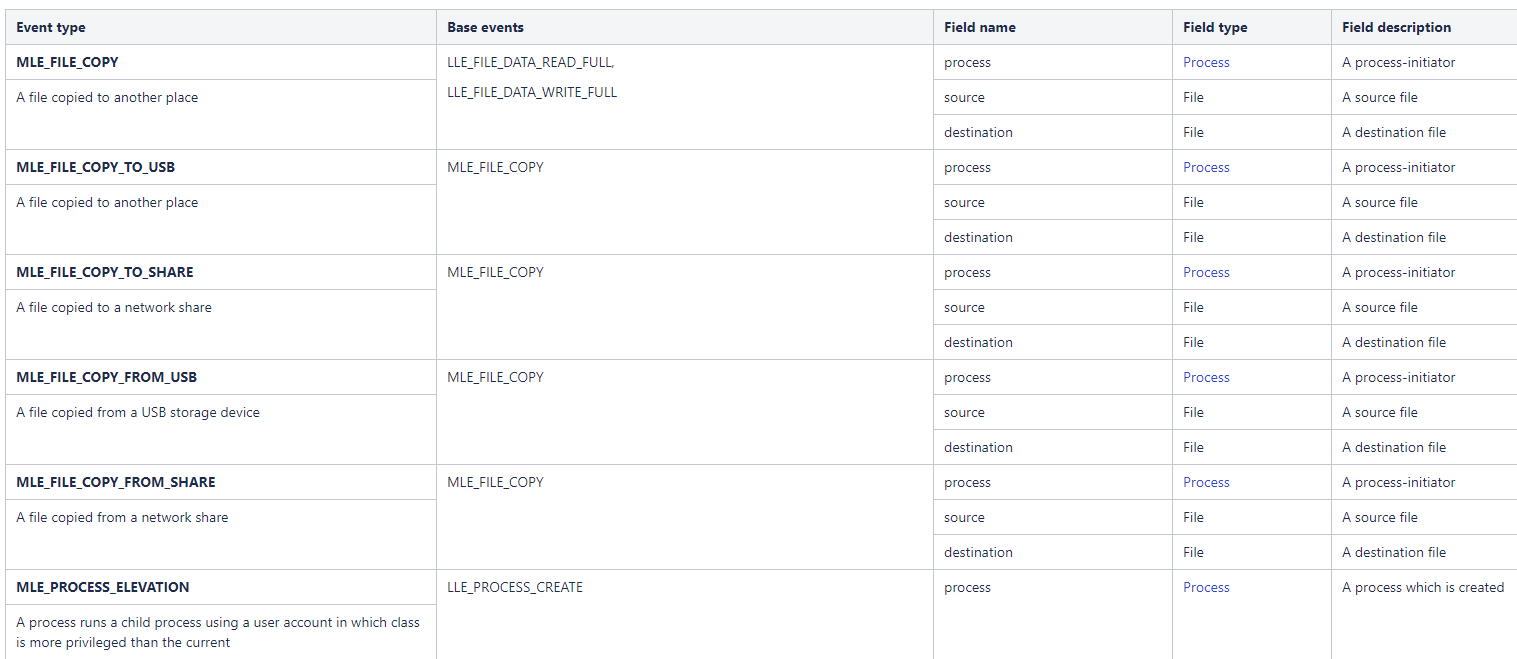

Keskitason tapahtumat (MLE) ovat tapahtumia, jotka generoidaan LLE-sekvenssin seurauksena. Seuraavassa on joitain esimerkkejä:

Ne generoidaan yleensä paikallisilla malleilla, jotka vastaavat komponentteja. Jokaisella tapahtumankuvauksella on omat kentät. Tapahtumilla on kuitenkin tavanomaiset yhteiset kentät.

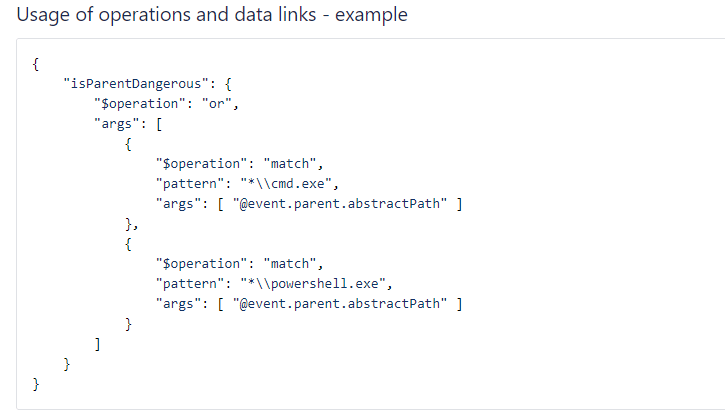

Tapahtumakuvausta käytetään käytäntöjen täsmäämisessä. Käytäntö voi käyttää ehtosääntöjen kenttiä ja verrata niitä ennalta määritettyihin arvoihin. Kaikkia tapahtumakenttiä ei kuitenkaan voida käyttää käytäntöjen tarkistamiseen.

Jotkut kentät eivät ole skalaarityyppejä, vaan monimutkaisia tyyppejä (sanakirjoja ja sekvenssejä). Pääsy sanakirjakenttiin saadaan käyttämällä ".". Pääsy sekvenssikenttiin saadaan aikaan käyttämällä [] -merkintää. Esimerkit ovat alla:

prosessi. epid

prosessi.parent.pid

process.accessMask [0]

Kuva 1 Esimerkki adaptiivisesta tapahtumien mallintamiskäytännöstä

Tapahtumien loogiset objektit (kuten prosessi, tiedosto, käyttäjä) esitetään sanakirjoina, joilla on ennalta määritetty muoto. Kunkin objektin muoto on kuvattu, ja sen kenttiä voidaan käyttää käytäntöjen yhteensovittamiseen, jos se on määritelty. Kohteiden kuvaus voi sisältää kenttiä, jotka viittaavat muihin kohteisiin.

Kuva 2 Kuvioiden ketjuttaminen

Tätä määritelmää käyttämällä Comodo Dragon Platform määrittelee käytäntöpohjaisen tapahtumakokoelman, jota voidaan soveltaa paitsi itse päätepisteeseen, mutta se voi olla erilainen kullekin prosessille, palvelulle tai käyttäjän toiminnalle. Tällä tavoin emme voi vain kerätä kaikkea, mitä Crowdstrike kerää, mutta myös se on mukautuva tapahtumien aikana. Miksi meidän pitäisi kerätä ja lähettää kaikki tulenkirjoitustapahtumat luotettavaa prosessia varten, jos sitä ei vielä injektoida? Jos ruiskutus tapahtuu tai jokin muu haarukka tapahtuu, Dragon Platform aloittaa kaikkien prosessin yksityiskohtien keräämisen ja jättää toisen prosessikokoelman koskemattomaksi. Näissä matalan tason tapahtumissa tässä on joitain esimerkkejä tapahtumista, joita Crowdstrike ei kerää:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_JAKA

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise tekee kaikki kuvioiden vastaavuudet dynaamisesti päätepisteessä, ohjaa, mitä kerätä, mitä korreloida, ja haluaa lähettää mukautuvien käytäntömääritysten perusteella.

Toisaalta Dragon Enterprise analysoi myös vastaavien tapahtumien aikasarjat. Adaptiivisten tapahtumien mallinnus tutkii myös datan erilaiset jaksollisuustasot, mukaan lukien systemaattinen käyttäjäprosessi, prosessiprosessi, prosessijärjestelmäintegraatio sekä viikonpäivän ja kellonajan vaikutukset, ja tekee päätelmiä havaitut tapahtumat (esim. suosio tai osallistumisaste).

Pitkälle edenneiden jatkuvien uhkien (APT) tavoin myös sisäpiiriin kohdistuvat uhat on otettava huomioon EDR: n soveltamisalalla. Yksittäisten ihmisten aggregoituneella käyttäytymisellä on tyypillisesti jaksottaisuus ajassa useissa mittakaavoissa (päivittäin, viikoittain jne.), Mikä heijastaa taustalla olevan ihmisen toiminnan rytmiä ja saa tiedot näyttämään epähomogeenisilta. Samaan aikaan tiedot ovat usein vioittuneita useiden epätavallisten käyttäytymisten "purskeiden" aikana. Molemmat tekijät vaikeuttavat näiden epänormaalien tapahtumien löytämistä ja poistamista. Dragon Enterprises käyttää tässä yhteydessä valvomatta oppimista, joka perustuu aikavaihteleviin prosessimalleihin, jotka voivat myös ottaa huomioon epänormaalit tapahtumat. Olemme luoneet mukautuvasti ja itsenäisesti oppimisen erottamaan epätavalliset “purske” -tapahtumat normaalin ihmisen toiminnan jälkeistä.

Lisätietoja Comodo Dragon Enterprise vs. Crowdstrike-vierailusta https://bit.ly/3fWZqyJ

Päätepisteen tunnistus ja vaste

Viesti Mikä on Comodo Dragon Platformin mukautuva tapahtumien mallintaminen ja miksi meidän mielestämme se on parempi kuin Crowdstrike ilmestyi ensin Comodo-uutiset ja Internet-tietoturva.

- Coinsmart. Euroopan paras Bitcoin- ja kryptopörssi.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. VAPAA PÄÄSY.

- CryptoHawk. Altcoinin tutka. Ilmainen kokeilu.

- Lähde: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modelling-and-why-its-better-than-crowdstrikes/

- pääsy

- Tili

- aineet

- Kaikki

- ilmoittaa

- APT

- Hyökkäykset

- AV

- Blogi

- tapauksissa

- tarkkailun

- Tarkastukset

- Kerääminen

- Yhteinen

- tiedot

- Detection

- Lohikäärme

- päätepiste

- yritys

- jne.

- tapahtuma

- Tapahtumat

- Fields

- Tulipalo

- haarukka

- muoto

- tätä

- HTTPS

- Mukaan lukien

- tiedot

- Insider

- integraatio

- IT

- oppiminen

- Taso

- rajallinen

- paikallinen

- malli

- mallintaminen

- verkko

- Operations

- Muut

- Kuvio

- foorumi

- politiikka

- Tuotteemme

- raaka

- vastaus

- säännöt

- turvallisuus

- Sarjat

- setti

- uhat

- aika

- ylin

- ohjaamaton oppiminen

- myyjät

- Vastaan

- viikoittain

- Mikä on