Laiteohjelmiston ja toimitusketjun turvayrityksen Eclypsiumin tutkijat väittävät löytäneensä mitä he ovat melko dramaattisesti kutsuneet "takaoveksi" sadoissa tunnetun laitteistovalmistajan Gigabyten emolevymalleissa.

Itse asiassa Eclypsiumin otsikko ei viittaa siihen vain a takaoven, mutta kaikki isoilla kirjaimilla a TAKAOVI.

Hyvä uutinen on, että tämä näyttää olevan laillinen ominaisuus, joka on toteutettu huonosti, joten se ei ole takaoven tavanomaisessa, petollisessa merkityksessä turva-aukko, joka on tehty. tarkoituksella asetettu tietokonejärjestelmään luvattoman käytön mahdollistamiseksi tulevaisuudessa.

Joten, se ei ole kuin päiväkävijä, joka tietoisesti avaa vähän tunnetun ikkunan rakennuksen takana, jotta he voivat palata pimeyden suojassa ja murtautua liitoskohtaan.

Huono uutinen on, että tämä näyttää olevan laillinen ominaisuus, joka on toteutettu huonosti, jolloin tietokoneet ovat mahdollisesti haavoittuvia kyberrikollisille.

Joten, se on vähän kuin vähän tunnettu ikkuna rakennuksen takana, joka on unohdettu vahingossa jätetty lukitsematta.

Ongelma on Ecylpsiumin mukaan osa Gigabyte-palvelua, joka tunnetaan nimellä Sovelluskeskus, Joka "Voit helposti käynnistää kaikki järjestelmääsi asennetut GIGABYTE-sovellukset, tarkistaa niihin liittyvät päivitykset verkossa ja ladata uusimmat sovellukset, ohjaimet ja BIOSin."

Automaattiset päivitykset heikkouksilla

Tämän APP Centerin ekosysteemin buginen komponentti on tutkijoiden mukaan Gigabyte-ohjelma GigabyteUpdateService.exe.NET-sovellus, joka on asennettu %SystemRoot%System32 hakemistoon (järjestelmän juuri on yleensä C:Windows), ja se toimii automaattisesti käynnistyksen yhteydessä Windows-palveluna.

Palvelut ovat Windowsin vastaavia taustaprosesseja tai demoneja Unix-tyylisissä järjestelmissä: ne toimivat yleensä oman käyttäjätilin alla, usein SYSTEM ja ne toimivat koko ajan, vaikka kirjautuisit ulos ja tietokoneesi odottaa vaatimattomasti sisäänkirjautumisnäytössä.

Tämä GigabyteUpdateService Ohjelma näyttää tekevän juuri sen, mitä sen nimi ehdottaa: se toimii automaattisena lataus- ja asennusohjelmana muille Gigabyte-komponenteille, jotka on lueteltu yllä sovelluksina, ohjaimina ja jopa itse BIOS-laiteohjelmistona.

Valitettavasti Eclypsiumin mukaan se hakee ja suorittaa ohjelmiston yhdestä kolmesta kiinteästä URL-osoitteesta, ja se on koodattu siten, että:

- Yksi URL-osoite käyttää tavallista vanhaa HTTP:tä, mikä ei tarjoa salauksen eheyssuojaa latauksen aikana. Manipulaattori-in-the-middle (MitM), jonka palvelimien kautta verkkoliikenne kulkee, ei voi vain siepata ohjelman lataamia tiedostoja, vaan myös muokata niitä havaitsematta matkan varrella, esimerkiksi tartuttamalla ne haittaohjelmilla tai korvaamalla ne kokonaan eri tiedostoilla.

- Kaksi URL-osoitetta käyttää HTTPS:ää, mutta päivitysapuohjelma ei vahvista HTTPS-varmennetta, jonka toisessa päässä oleva palvelin lähettää takaisin. Tämä tarkoittaa, että MitM voi esittää verkkovarmenteen, joka on myönnetty lataajan odottaman palvelimen nimessä ilman, että se tarvitsee hyväksytyn sertifikaatin myöntäjän (CA), kuten Let's Encrypt, DigiCert tai GlobalSignin, vahvistamaa ja allekirjoittamaa varmennetta. Huijarit voivat yksinkertaisesti luoda väärennetyn todistuksen ja "takaa" sen itse.

- Lataajan hakemia ja suorittamia ohjelmia ei validoida kryptografisesti sen tarkistamiseksi, että ne todella ovat peräisin Gigabytesta. Windows ei anna ladattujen tiedostojen ajaa, jos niitä ei ole digitaalisesti allekirjoitettu, mutta minkä tahansa organisaation digitaalinen allekirjoitus toimii. Kyberrikolliset hankkivat rutiininomaisesti omat koodin allekirjoitusavaimensa käyttämällä vääriä peiteyrityksiä tai ostamalla pimeästä verkosta avaimia, jotka varastettiin tietomurtojen, kiristysohjelmahyökkäysten ja niin edelleen yhteydessä.

Se on itsessään tarpeeksi huono, mutta siinä on vähän muutakin.

Tiedostojen lisääminen Windowsiin

Et voi vain mennä ulos ja napata uutta versiota GigabyteUpdateService apuohjelma, koska kyseinen ohjelma on saattanut saapua tietokoneellesi epätavallisella tavalla.

Voit asentaa Windowsin uudelleen milloin tahansa, ja tavallinen Windows-kuva ei tiedä, käytätkö Gigabyte-emolevyä vai et, joten sen mukana ei tule GigabyteUpdateService.exe esiasennettu.

Gigabyte käyttää siksi Windowsin ominaisuutta, joka tunnetaan nimellä WPBTtai Windows-alustan binaaritaulukko (Microsoft on valinnut sen ominaisuutena, vaikka et ehkä ole samaa mieltä, kun opit sen toimivuuden).

Tämän "ominaisuuden" avulla Gigabyte voi pistää GigabyteUpdateService ohjelma osaksi System32 hakemistoon suoraan BIOSista, vaikka C:-asemasi olisi salattu Bitlockerilla.

WPBT tarjoaa mekanismin, jolla laiteohjelmiston valmistajat voivat tallentaa Windowsin suoritettavan tiedoston BIOS-otoksiinsa, ladata sen muistiin laiteohjelmiston esikäynnistyksen aikana ja kertoa sitten Windowsille, "Kun olet avannut C:-aseman lukituksen ja aloittanut käynnistyksen, lue tämä muistilohko, jonka jätin sinulle, kirjoita se levylle ja suorita se käynnistysprosessin alussa."

Kyllä, luit oikein.

Microsoftin oman dokumentaation mukaan vain yksi ohjelma voidaan lisätä Windowsin käynnistysjärjestykseen seuraavasti:

Levyllä olevan tiedoston sijainti on

WindowsSystem32Wpbbin.exekäyttöjärjestelmän äänenvoimakkuudesta.

Lisäksi sille on asetettu joitain tiukkoja koodausrajoituksia Wpbbin.exe ohjelma, erityisesti että:

WPBT tukee vain alkuperäisiä, käyttäjätilan sovelluksia, jotka Windows Session Manager suorittaa käyttöjärjestelmän alustuksen aikana. Natiivisovellus viittaa sovellukseen, joka ei ole riippuvainen Windows API:sta (Win32).

Ntdll.dllon natiivisovelluksen ainoa DLL-riippuvuus. Natiivisovelluksella on PE-alijärjestelmän tyyppi 1 (IMAGE_SUBSYSTEM_NATIVE).

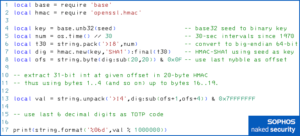

Natiivitilan koodista .NET-sovellukseen

Tässä vaiheessa luultavasti ihmettelet kuinka matalan tason natiivisovellus, joka aloittaa elämän Wpbbin.exe päätyy täysimittaiseksi .NET-pohjaiseksi päivityssovellukseksi nimeltä GigabyteUpdateService.exe joka toimii tavallisena järjestelmäpalveluna.

No, samalla tavalla kuin Gigabyte-laiteohjelmisto (joka ei itse voi toimia Windowsissa) sisältää upotetun IMAGE_SUBSYSTEM_NATIVE WPBT-ohjelma, joka "pudottaa" Windowsiin…

...niin myös WPBT-natiivitilan koodi (joka ei itse voi toimia tavallisena Windows-sovelluksena) sisältää upotetun .NET-sovelluksen, jonka se "pudottaa" System32 hakemisto, joka käynnistetään myöhemmin Windowsin käynnistysprosessissa.

Yksinkertaisesti sanottuna laiteohjelmistollasi on tietty versio GigabyteUpdateService.exe pakattu siihen, ja ellet päivitä laiteohjelmistoasi, jatkat APP Centerin päivityspalvelun kiinteän version "ottamista" Windowsiin käynnistyksen yhteydessä.

Tässä on ilmeinen kana-muna-ongelma, varsinkin (ja ironista kyllä), että jos annat APP Centerin ekosysteemin päivittää laiteohjelmistosi automaattisesti puolestasi, saatat hyvinkin päätyä siihen, että päivitystäsi hallinnoidaan sama kiinteästi. laiteohjelmistoon haavoittuva päivityspalvelu, jonka haluat korvata.

Microsoftin sanoin (korostus):

WPBT:n ensisijainen tarkoitus on sallia kriittisten ohjelmistojen säilyminen, vaikka käyttöjärjestelmää on muutettu tai se on asennettu uudelleen "puhtaan" kokoonpanoon. Yksi WPBT:n käyttötapa on ottaa käyttöön varkaudenestoohjelmisto, joka on säilytettävä, jos laite varastetaan, alustetaan ja asennetaan uudelleen. […] Tämä toiminto on tehokas ja tarjoaa riippumattomille ohjelmistotoimittajille (ISV) ja alkuperäisten laitevalmistajille (OEM) mahdollisuuden saada ratkaisunsa pysymään laitteessa loputtomiin.

Koska tämä ominaisuus mahdollistaa järjestelmäohjelmistojen jatkuvan suorittamisen Windows-ympäristössä, on tärkeää, että WPBT-pohjaiset ratkaisut ovat mahdollisimman turvallisia eivätkä altista Windows-käyttäjiä hyödynnettäville olosuhteille. Erityisesti WPBT-ratkaisut eivät saa sisältää haittaohjelmia (eli haittaohjelmia tai ei-toivottuja ohjelmistoja, jotka on asennettu ilman riittävää käyttäjän suostumusta).

Melko.

Mitä tehdä?

Onko tämä todella "takaovi"?

Emme usko niin, koska haluaisimme varata kyseisen sanan ilkeämmille kyberturvallisuuskäyttäytymisille, kuten esim. tarkoituksella heikentävä salausalgoritmeja, tietoisesti sisäänrakennettuina piilotetut salasanat, avautua dokumentoimattomia komento- ja ohjauspolkuja, Ja niin edelleen.

Joka tapauksessa hyvä uutinen on, että tämä WPBT-pohjainen ohjelma-injektio on Gigabyte-emolevyvaihtoehto, jonka voit sammuttaa.

Eclypsiumin tutkijat itse sanoivat, "Vaikka tämä asetus näyttää olevan oletusarvoisesti poissa käytöstä, se oli käytössä tarkastelemassamme järjestelmässä." vaan Naked Security -lukija (katso kommentoi alle) kirjoittaa, "Rakenin juuri järjestelmän Gigabyte ITX -kortilla muutama viikko sitten, ja Gigabyte App Center [käynnistettiin BIOSissa] pois laatikosta."

Joten jos sinulla on Gigabyte-emolevy ja olet huolissasi tästä niin sanotusta takaovesta, voit sivuuttaa sen kokonaan: Siirry BIOS-asetuksiin ja varmista, että APP Center Lataa ja asenna vaihtoehto on kytketty pois päältä.

Voit jopa käyttää päätepisteen suojausohjelmistoasi tai yrityksesi verkon palomuuria estää pääsyn kolmeen URL-osoitteeseen, jotka on kytketty suojaamattomaan päivityspalveluun, jonka Eclypsium listaa seuraavasti:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Selvyyden vuoksi emme ole yrittäneet estää näitä URL-osoitteita, joten emme tiedä, estäisitkö muita tarpeellisia tai tärkeitä Gigabyte-päivityksiä toimimasta, vaikka epäilemme, että latausten estäminen HTTP-URL-osoitteen kautta on joka tapauksessa hyvä idea. .

Oletamme tekstin perusteella LiveUpdate4 URL-osoitteen polkuosassa, että voit silti ladata ja hallita päivityksiä manuaalisesti ja ottaa ne käyttöön omalla tavallasi ja omaan aikaan...

…mutta se on vain arvaus.

Myös, pidä silmäsi auki Gigabyten päivityksille.

Että GigabyteUpdateService ohjelmaa voisi ehdottomasti parantaa, ja kun se on korjattu, saatat joutua päivittämään emolevyn laiteohjelmiston, ei vain Windows-järjestelmääsi varmistaaksesi, ettei laiteohjelmistossasi ole vielä vanhaa versiota odottamassa palautumista. tulevaisuudessa.

Ja jos olet ohjelmoija, joka kirjoittaa koodia web-pohjaisten latausten käsittelemiseen Windowsissa, käytä aina HTTPS:ää ja suorita aina vähintään perusvarmennetarkistukset TLS-palvelimelle, johon muodostat yhteyden.

Koska sinä voit.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoAiStream. Web3 Data Intelligence. Tietoa laajennettu. Pääsy tästä.

- Tulevaisuuden lyöminen Adryenn Ashley. Pääsy tästä.

- Osta ja myy osakkeita PRE-IPO-yhtiöissä PREIPO®:lla. Pääsy tästä.

- Lähde: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :on

- :On

- :ei

- $ YLÖS

- 1

- 15%

- a

- kyky

- pystyy

- Meistä

- edellä

- absoluuttinen

- hyväksikäyttö

- pääsy

- Mukaan

- Tili

- hankkia

- säädökset

- sitten

- algoritmit

- Kaikki

- sallia

- mahdollistaa

- pitkin

- Myös

- yhteensä

- aina

- an

- ja

- Kaikki

- api

- sovelluksen

- Hakemus

- sovellukset

- sovellukset

- OVAT

- noin

- AS

- At

- Hyökkäykset

- kirjoittaja

- viranomaisen

- auto

- Automatisoitu

- automaattisesti

- takaisin

- takaoven

- tausta

- background-image

- Huono

- huonosti

- perustiedot

- BE

- koska

- tulee

- ollut

- käyttäytymistä

- Bitti

- Tukkia

- esto

- hallitus

- reunus

- pohja

- Laatikko

- rikkomisesta

- Rakentaminen

- rakennettu

- mutta

- Ostaminen

- by

- CA

- nimeltään

- tuli

- CAN

- kuljettaa

- Jatka

- tapaus

- keskus

- todistus

- Certificate Authority

- muuttunut

- tarkastaa

- Tarkastukset

- vaatia

- selkeä

- koodi

- koodattu

- Koodaus

- väri

- Tulla

- Yritykset

- yritys

- komponentti

- osat

- tietokone

- tietokoneet

- Konfigurointi

- kytkeä

- suostumus

- sisältää

- tausta

- Yrityksen

- voisi

- kattaa

- luoda

- kriittinen

- salauksen

- verkkorikollisille

- tietoverkkojen

- tumma

- tumma Web

- tiedot

- Tietojen rikkominen

- oletusarvo

- ehdottomasti

- riippuvuus

- sijoittaa

- laite

- eri

- digitaalinen

- digitaalisesti

- suoraan

- vammaiset

- näyttö

- do

- dokumentointi

- ei

- ei

- Dont

- download

- lataukset

- dramaattisesti

- ajaa

- kuljettajat

- dubattuna

- aikana

- e

- Varhainen

- helposti

- ekosysteemi

- upotettu

- painotus

- mahdollistaa

- käytössä

- salattu

- salaus

- loppu

- päätepiste

- Endpoint-suojaus

- päättyy

- tarpeeksi

- varmistaa

- täysin

- laitteet

- Vastaava

- Eetteri (ETH)

- Jopa

- täsmälleen

- esimerkki

- suorittaa

- teloitettiin

- odottaa

- katse

- tosiasia

- väärennös

- Ominaisuus

- harvat

- filee

- Asiakirjat

- palomuuri

- varten

- alkaen

- etuosa

- toiminnallisuus

- tulevaisuutta

- yleensä

- saada

- saada

- Go

- menee

- hyvä

- napata

- kahva

- Tarvikkeet

- Olla

- otsikko

- korkeus

- tätä

- Reikä

- liihottaa

- Miten

- HTML

- http

- HTTPS

- Sadat

- i

- ajatus

- if

- kuva

- kuvien

- täytäntöön

- tärkeä

- parannus

- in

- sisältää

- itsenäinen

- pistää

- turvaton

- eheys

- tulee

- ironisesti

- Annettu

- IT

- SEN

- itse

- yhteinen

- vain

- Pitää

- avaimet

- Tietää

- tunnettu

- myöhemmin

- uusin

- käynnistää

- käynnistettiin

- OPPIA

- vähiten

- jättäen

- vasemmalle

- laillinen

- elämä

- pitää

- rajoitukset

- lueteltu

- Listat

- kuormitus

- sijainti

- tehdä

- valmistaja

- Makers

- haittaohjelmat

- hoitaa

- onnistui

- johtaja

- käsin

- Valmistajat

- Marginaali

- max-width

- Saattaa..

- välineet

- mekanismi

- Muisti

- vain

- Microsoft

- ehkä

- virhe

- MITM

- mallit

- muokata

- lisää

- täytyy

- Naked Security

- nimi

- syntyperäinen

- välttämätön

- Tarve

- tarvitsevat

- netto

- verkko

- verkkoliikenne

- Uusi

- uutiset

- Nro

- normaali

- etenkin

- Ilmeinen

- of

- pois

- usein

- Vanha

- on

- ONE

- verkossa

- vain

- avata

- avaaminen

- toiminta

- käyttöjärjestelmän

- Vaihtoehto

- or

- alkuperäinen

- Muut

- meidän

- ulos

- oma

- P&E

- osa

- erityinen

- kulkee

- polku

- Paavali

- suorittaa

- sitkeästi

- senkin

- tavallinen

- foorumi

- Platon

- Platonin tietotieto

- PlatonData

- Kohta

- sijainti

- mahdollinen

- Viestejä

- mahdollisesti

- voimakas

- mieluummin

- esittää

- ensisijainen

- todennäköisesti

- Ongelma

- prosessi

- Prosessit

- Ohjelma

- Ohjelmoija

- Ohjelmat

- suojaus

- toimittaa

- tarjoaa

- tarjoamalla

- tarkoitus

- laittaa

- ransomware

- Ransomware hyökkäykset

- pikemminkin

- Lue

- lukija

- ihan oikeesti

- tunnistettu

- viittaa

- säännöllinen

- liittyvä

- suhteellinen

- korvata

- tarvitaan

- Tutkijat

- Varanto

- oikein

- juuri

- kierros

- rutiininomaisesti

- ajaa

- juoksu

- Said

- sama

- sanoa

- Näytön

- turvallinen

- turvallisuus

- Suojausohjelmisto

- nähdä

- näyttää

- lähettää

- tunne

- Järjestys

- palvelu

- Istunto

- setti

- asetus

- setup

- merkki

- allekirjoitettu

- yksinkertaisesti

- So

- Tuotteemme

- vankka

- Ratkaisumme

- jonkin verran

- erityinen

- standardi

- alkoi

- alkaa

- käynnistyksen

- Pysyä

- Yhä

- varastettu

- verkkokaupasta

- tiukka

- niin

- Ehdottaa

- Tukee

- SVG

- järjestelmä

- järjestelmät

- kertoa

- kuin

- että

- -

- Tulevaisuus

- nivel

- heidän

- Niitä

- itse

- sitten

- Siellä.

- siksi

- Nämä

- ne

- ajatella

- tätä

- vaikka?

- kolmella

- Kautta

- aika

- TLS

- että

- liian

- ylin

- liikenne

- siirtyminen

- läpinäkyvä

- kokeillut

- VUORO

- Sorvatut

- tyyppi

- varten

- asti

- epätavallinen

- toivottuja

- Päivitykset

- Päivitykset

- URL

- käyttää

- käyttölaukku

- käyttäjä

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- yleensä

- hyödyllisyys

- validoitu

- myyjät

- Vahvistus

- todentaa

- versio

- hyvin

- kautta

- Vierailija

- tilavuus

- Haavoittuva

- odotus

- haluta

- oli

- Tapa..

- we

- verkko

- Web-pohjainen

- viikkoa

- HYVIN

- tunnettu

- olivat

- Mitä

- kun

- onko

- joka

- KUKA

- jonka

- tulee

- ikkunat

- Windows-käyttäjille

- with

- ilman

- Mietitkö

- sana

- sanoja

- työskentely

- toimii

- huolestunut

- kirjoittaa

- kirjoittaminen

- te

- Sinun

- zephyrnet