Vaikka BitTorrent-asiakastoiminnot eivät ole olennaisesti muuttuneet viimeisen 20 vuoden aikana, johtavien asiakkaiden kehittäjät eivät ole antaneet ohjelmistojensa pysähtyä.

Vaikka BitTorrent-asiakastoiminnot eivät ole olennaisesti muuttuneet viimeisen 20 vuoden aikana, johtavien asiakkaiden kehittäjät eivät ole antaneet ohjelmistojensa pysähtyä.

Hyvä esimerkki on erinomainen qBittorrent, monipuolinen avoimen lähdekoodin asiakas, joka saa edelleen säännöllisesti päivityksiä. Kuten samankaltaisten asiakkaiden kanssa, qBittorent voi olla löytyy GitHubista sekä sen lähde ja asennusohjeet.

Muualla samalla alustalla käyttäjät yrittivät äskettäin selvittää, kuinka tavallinen qBittorrent-asennus johti yhtäkkiä ei-toivotun kryptovaluutan louhintaohjelmiston ilmestymiseen samalle koneelle.

Proxmox ja LXC

Niille, jotka eivät tunne Proxmox VE, se on virtuaalikoneiden ympäristö, josta tulee kerran kokeiltua erittäin hyödyllistä, erittäin nopeasti. Se on myös ilmainen kuolevaisille ja useimmissa tapauksissa erittäin helppo asentaa ja ottaa käyttöön.

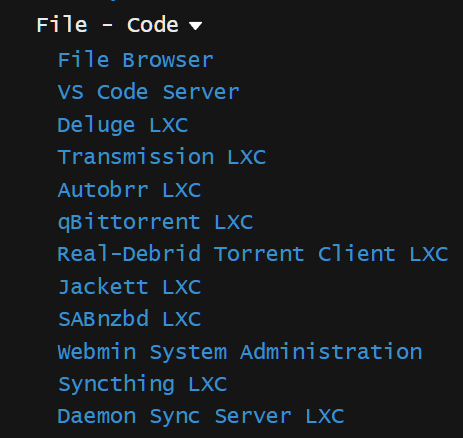

Erilaisten Proxmoxin tarjoamien "apuohjelmien" avulla tteck GitHubissa (pieni näyte oikealla), jopa aloittelijat voivat asentaa minkä tahansa kymmenistä saatavilla olevista ohjelmistopaketeista muutamassa sekunnissa LXC kontit.

Erilaisten Proxmoxin tarjoamien "apuohjelmien" avulla tteck GitHubissa (pieni näyte oikealla), jopa aloittelijat voivat asentaa minkä tahansa kymmenistä saatavilla olevista ohjelmistopaketeista muutamassa sekunnissa LXC kontit.

Vaikka siinä ei olisi mitään järkeä, sillä ei ole väliä. Ne, jotka haluavat esimerkiksi qBittorrentin asennetun, voivat kopioida ja liittää yhden tekstirivin Proxmoxiin… ja siinä se. Koska koko prosessi on lähes aina virheetön, käyttäjäongelmat ovat erittäin harvinaisia, joten kuuleminen mahdollisesta haittaohjelmatartunnasta oli äskettäin todellinen shokki.

Cryptominer Discovery

Yhteenvetona voidaan todeta, että Proxmox-käyttäjä otti käyttöön tteck-komentosarjan asentaakseen qBittorrentin ja sitten kuukausi myöhemmin huomasi, että hänen koneensa työskenteli lujasti kryptominointiohjelmistolla. xmrig. Tutkiessaan ongelmaa tteck poisti qBittorrent LXC -komentosarjan perusvarotoimenpiteenä, mutta pian kävi selväksi, ettei Proxmoxilla tai tteckin komentosarjalla ollut mitään tekemistä ongelman kanssa.

Ei-toivottu ohjelmisto asennettiin todellakin haitallisesti, mutta johtuen sarjasta vältettäviä tapahtumia, ei nerokkaan hakkeroinnin vuoksi.

Kun tällainen qBittorrent-asennus on valmis ja ohjelmisto käynnistetään, pääsy qBittorrentiin tapahtuu web-käyttöliittymän kautta, johon pääsee useimmista verkkoselaimista. Oletusarvoisesti qBittorrent käyttää porttia 8080, ja koska monet käyttäjät haluavat käyttää torrent-asiakkaitaan etäverkoista, qBittorrent käyttää UPnP:tä (Universal Plug and Play) porttien edelleenlähettämisen automatisoimiseen, mikä paljastaa verkkoliittymän Internetiin.

Tämän toimiminen ennätysajassa on erittäin mukavaa, mutta se ei tarkoita, että se olisi turvallista. Varmistaakseen, että vain asiakkaan operaattori pääsee verkkokäyttöliittymään, qBittorrent sallii käyttäjän määrittää käyttäjätunnuksen ja salasanan todennustarkoituksiin.

Tämä tarkoittaa yleensä sitä, että satunnaisten ohikulkijoiden on oltava hallussaan nämä tunnistetiedot, ennen kuin he voivat tehdä vahinkoa. Tässä tapauksessa järjestelmänvalvojan oletuskäyttäjätunnusta ja salasanaa ei muutettu, minkä ansiosta hyökkääjä pääsi helposti verkkokäyttöliittymään.

Hyökkääjä käski qBittorrentia suorittaa ulkoisen ohjelman

Jotta käyttäjät voivat automatisoida erilaisia tiedostojen lataamiseen ja järjestämiseen liittyviä tehtäviä, qBittorrentissa on ominaisuus, joka voi suorittaa ulkoisen ohjelman automaattisesti, kun torrent lisätään ja/tai kun torrent on päättynyt.

Vaihtoehtoja rajoittaa vain käyttäjän mielikuvitus ja taito, mutta valitettavasti sama koskee kaikkia hyökkääjiä, joilla on pääsy asiakkaan verkkokäyttöliittymään.

Tässä tapauksessa hyökkääjä käski qBittorrent-asiakasta suorittamaan perusskriptin torrentin valmistuttua. Komentosarja pääsi toimialueelle http://cdnsrv.in, josta se latasi update.sh-nimisen tiedoston ja suoritti sen sitten. Sen seuraukset ovat tteck selittää yksityiskohtaisesti, mutta pääkohdat ovat a) luvaton salaus isäntäkoneella ja b) hyökkääjä ylläpitää pääkäyttäjän oikeuksia SSH-avaimella.

Helposti vältettävissä

QBittorrentin järjestelmänvalvojan oletuskäyttäjätunnus on "admin", kun taas oletussalasana on "adminadmin". Jos näitä yleisten tietojen oletusasetuksia olisi muutettu asennuksen jälkeen, hyökkääjä olisi silti löytänyt verkkoliittymän, mutta hänellä ei olisi ollut hyödyllisiä tunnistetietoja tavanomaiseen käyttöön.

Perusteellisemmin oikeiden valtuustietojen hallussa olisi ollut rajallinen arvo, jos qBittorrent-asiakas ei olisi käyttänyt UPnP:tä web-käyttöliittymän paljastamiseen. Jos UPnP:tä ei olisi otettu käyttöön käyttäjän reitittimessä, qBittorrentilla ei olisi ollut pääsyä UPnP:hen, eikä se olisi voinut välittää portteja edelleen tai paljastaa käyttöliittymää Internetiin.

Yhteenvetona: poista UPnP käytöstä reitittimessä ja ota se käyttöön vasta, kun sen toiminta on täysin ymmärretty ja kun se on ehdottoman välttämätöntä. Älä koskaan jätä oletussalasanoita ennalleen, ja jos jotain ei tarvitse paljastaa Internetiin, älä paljasta sitä tarpeettomasti.

Lopuksi se kannattaa mainita tteckVastaus ongelmaan, jolla ei ollut mitään tekemistä Proxmoxin tai hänen käsikirjoitustensa kanssa, on ollut ensiluokkaista. Jokainen, joka asentaa qBittorrent LXC:n täältä järjestelmänvalvojan oletussalasana vaihdetaan ja UPnP poistetaan käytöstä automaattisesti.

Kaikki säästetty aika voidaan käyttää Plexin, Tautullin, Embyn, Jellyfinin, Jellyseerrin, Overseerrin, Navidromen, Bazarrin, Lidarrin, Prowlarrin, Radarrin, Readarrin, Sonarrin, Tdarrin, Whisparrin ja monien, monien muiden automatisoituihin asennuksiin.

Proxmox: avoimen lähdekoodin tyypin 1 hypervisor

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. Autot / sähköautot, hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- ChartPrime. Nosta kaupankäyntipeliäsi ChartPrimen avulla. Pääsy tästä.

- BlockOffsets. Ympäristövastuun omistuksen nykyaikaistaminen. Pääsy tästä.

- Lähde: https://torrentfreak.com/qbittorrent-web-ui-exploited-to-mine-cryptocurrency-heres-how-to-fix-230902/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 1

- 20

- 20 vuotta

- 200

- 250

- 610

- a

- pystyy

- ehdottomasti

- pääsy

- Accessed

- saatavilla

- lisä-

- admin

- Kaikki

- sallia

- sallittu

- mahdollistaa

- melkein

- pitkin

- Myös

- aina

- an

- ja

- Toinen

- Kaikki

- joku

- mitään

- OVAT

- AS

- Authentication

- automatisoida

- Automatisoitu

- automaattisesti

- saatavissa

- b

- takaisin

- perustiedot

- BE

- tuli

- tulee

- ollut

- ennen

- Aloittelijan

- ovat

- BitTorrent

- selaimet

- mutta

- by

- nimeltään

- tuli

- CAN

- tapaus

- muuttunut

- olosuhteet

- luokka

- selkeä

- asiakas

- asiakkaat

- Yhteinen

- Täydentää

- valmistuminen

- Seuraukset

- tavanomainen

- korjata

- Valtakirja

- kryptovaluutta

- Kryptournaaminen kaivostoiminta

- Salauskaivos

- vahinko

- oletusarvo

- oletusarvot

- käyttöön

- yksityiskohta

- kehittäjille

- vammaiset

- do

- ei

- verkkotunnuksen

- Dont

- kymmeniä

- kaksi

- helposti

- helppo

- mahdollistaa

- käytössä

- varmistaa

- ympäristö

- Jopa

- Tapahtumat

- esimerkki

- erinomainen

- hyödynnetään

- avoin

- ulkoinen

- erittäin

- Ominaisuus

- filee

- Asiakirjat

- Löytää

- Etunimi

- Korjata

- jälkeen

- varten

- Eteenpäin

- löytyi

- Ilmainen

- alkaen

- täysin

- toiminto

- toiminnallisuus

- pohjimmiltaan

- yleensä

- nero

- saada

- GitHub

- tietty

- hyvä

- hakata

- HAD

- Kova

- Olla

- he

- kuulla

- auttaa

- tätä

- hänen

- isäntä

- Miten

- Miten

- http

- HTTPS

- if

- mielikuvitus

- in

- infektio

- asentaa

- asennus

- asentaminen

- ohjeet

- liitäntä

- Internet

- tulee

- kysymykset

- IT

- SEN

- avain

- tunnettu

- myöhemmin

- käynnistettiin

- johtava

- jättää

- Led

- pitää

- rajallinen

- linja

- kone

- Koneet

- tärkein

- ylläpitäminen

- TEE

- haittaohjelmat

- monet

- asia

- max-width

- tarkoittaa

- välineet

- pelkkä

- kaivos-

- Kaivosohjelmisto

- Kuukausi

- lisää

- eniten

- välttämätön

- Tarve

- Eikä

- verkot

- ei ikinä

- mukava

- Nro

- Ei eristetty

- ei mitään

- of

- tarjotaan

- on

- kerran

- vain

- avata

- avoimen lähdekoodin

- operaattori

- Vaihtoehdot

- or

- organisointi

- ulos

- yli

- paketit

- Salasana

- salasanat

- Ohi

- Paikka

- foorumi

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- plex

- pistoke

- plug and play

- pistettä

- portit

- omistaa

- hallussapito

- mahdollinen

- Ongelma

- prosessi

- Ohjelma

- tarkoituksiin

- nopeasti

- satunnainen

- HARVINAINEN

- pikemminkin

- todellinen

- vastaanottaa

- äskettäin

- ennätys

- säännöllinen

- liittyvä

- kaukosäädin

- poistettu

- vastaus

- oikein

- juuri

- Root access

- reititin

- ajaa

- juoksu

- turvallista

- sama

- skriptejä

- sekuntia

- tunne

- Sarjat

- samankaltainen

- koska

- single

- taito

- pieni

- So

- Tuotteemme

- jotain

- Pian

- lähde

- käytetty

- standardi

- Vaihe

- Yhä

- YHTEENVETO

- vie

- ottaen

- tehtävät

- kuin

- että

- -

- heidän

- sitten

- siten

- Nämä

- tätä

- ne

- Kautta

- aika

- että

- ryöppy

- kokeillut

- tyyppi

- ui

- ymmärsi

- outo

- valitettavasti

- Yleismaailmallinen

- turhaan

- toivottuja

- Päivitykset

- Päivitykset

- käytetty

- käyttäjä

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- arvo

- eri

- hyvin

- kautta

- Virtual

- haluta

- oli

- verkko

- Web-selaimet

- olivat

- kun

- joka

- vaikka

- KUKA

- koko

- tulee

- with

- Referenssit

- treenata

- työskenteli

- työskentely

- arvoinen

- olisi

- vuotta

- zephyrnet