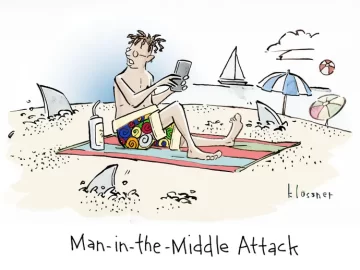

Hakkerit käyttävät hämärätaktiikoita, jotka luottavat Delta Airlinesin ja jälleenmyyjän Kohlin kiilteisiin mainoskuviin, huijaamalla käyttäjiä vierailemaan tunnistetietojen keräämissivustoilla ja luopumaan henkilökohtaisista tiedoista.

A viimeaikainen kampanja Avananin analysoima osoitti, kuinka uhkatoimijat piilottavat haitallisia linkkejä vakuuttavien kuvien taakse, joissa tarjotaan lahjakortteja ja kanta-asiakasohjelmia tällaisilta luotetuilta tuotemerkeiltä. Laajemmin kampanja on osa laajempaa trendiä, jossa kyberrikolliset päivittävät vanhoja taktiikoita uusilla työkaluilla – kuten tekoälyllä –, jotka tekevät tietojenkalasteluista vakuuttavampia.

Avananin tutkijat, jotka kutsuivat hämärätekniikkaa "kuva kuvassa", huomauttivat, että hyökkäysten takana olevat kyberrikolliset yksinkertaisesti linkittävät markkinointikuvat haitallisiin URL-osoitteisiin. Tätä ei pidä sekoittaa steganografiaan, joka koodaa haitallisia hyötykuormia kuvan pikselitasolla.

Jeremy Fuchs, Avananin kyberturvallisuuden tutkija ja analyytikko, toteaa tämän steganografia on usein erittäin monimutkaista, ja "tämä on paljon yksinkertaisempi tapa tehdä asioita, joilla saattaa silti olla sama vaikutus, ja hakkereiden on helpompi toistaa mittakaavassa."

Yritysten URL-suodattimet, joita kuvan hämärtäminen estää

Vaikka kuva kuvassa -lähestymistapa on yksinkertaista, se vaikeuttaa URL-suodattimien havaitsemista uhkaa, Avanan tutkijat huomauttivat.

"[Sähköposti] näyttää puhtaalta [suodattimille], jos ne eivät skannaa kuvan sisällä", analyysin mukaan. "Usein hakkerit linkittävät mielellään tiedoston, kuvan tai QR-koodin johonkin haitalliseen. Voit nähdä todellisen tarkoituksen muuntamalla kuvat tekstiksi tekstintunnistusta käyttämällä tai jäsentämällä QR-koodeja ja dekoodaamalla ne. Mutta monet turvallisuuspalvelut eivät tee tai voi tehdä tätä."

Fuchs selittää, että lähestymistavan toinen keskeinen etu on tehdä haitallisuudesta vähemmän havaittavissa kohteille.

"Sitomalla sosiaalisen manipuloinnin hämärtämiseen, voit mahdollisesti tarjota loppukäyttäjille jotain erittäin houkuttelevaa klikata ja toimia", hän sanoo ja lisää varoituksen, että jos käyttäjät pitävät hiiren osoittimen kuvan päällä, URL-linkki ei selvästikään liity huijattu tuotemerkki. "Tämä hyökkäys on melko hienostunut, vaikka hakkeri todennäköisesti menettää pisteitä, koska hän ei käytä alkuperäistä URL-osoitetta", hän sanoi.

Vaikka phish luo laajan kuluttajaverkoston, yritysten tulee olla tietoisia, koska lentoyhtiöiden kanta-asiakasohjelmaviestintä menee usein yritysten postilaatikoihin. ja sisään etätyön ikä, monet työntekijät käyttävät henkilökohtaisia laitteita työssään tai käyttävät henkilökohtaisia palveluita (kuten Gmailia) yritysten kannettavissa tietokoneissa.

"Vaikutuksen kannalta [kampanja] oli suunnattu suurelle määrälle asiakkaita useilla alueilla", Fuchs lisää. "Vaikka on vaikea tietää, kuka tekijä on, tällaiset asiat voidaan usein helposti ladata valmiina sarjoina."

Gen AI:n käyttäminen vanhojen taktiikkojen päivittämiseen

Fuchs sanoo, että kampanja sopii yhteen tietojenkalastelumaailmassa havaittavista nousevista trendeistä: huijauksia, joita ei voi melkein erottaa laillisista versioista. Jatkossa generatiivisen tekoälyn (kuten ChatGPT:n) käyttö hämärtämistaktiikkojen auttamiseksi kuvapohjaisissa tietojenkalasteluhyökkäyksissä vain vaikeuttaa niiden havaitsemista, hän lisää.

"Se on erittäin helppoa generatiivisella tekoälyllä", hän sanoo. "Sen avulla he voivat nopeasti kehittää realistisia mielikuvia tutuista brändeistä tai palveluista ja tehdä sen mittakaavassa ja ilman suunnittelu- tai koodaustietoa."

Esimerkiksi käyttämällä vain ChatGPT-kehotteita, Forcepoint-tutkija äskettäin vakuuttunut tekoäly rakentaa havaitsemattomia steganografiahaittaohjelmia huolimatta sen ohjeesta kieltäytyä haitallisista pyynnöistä.

Phil Neray, CardinalOpsin kyberpuolustusstrategian varapuheenjohtaja, sanoo, että tekoälytrendi on kasvava.

"Uutta on se hienostuneisuus, jota voidaan nyt soveltaa saamaan nämä sähköpostit näyttämään melkein identtisiltä sähköpostien kanssa, jotka saisit laillisilta tuotemerkeiltä", hän sanoo. "Kuten käyttö Tekoälyn luomat syvät väärennökset, tekoäly tekee nyt paljon helpompaa luoda sähköposteja, joissa on sama tekstisisältö, sävy ja kuvamateriaali kuin laillisissa sähköpostiviesteissä."

Yleensä tietojenkalastelijat kaksinkertaistavat sen, mitä Fuchs kutsuu "legitiimiyden hämärtämiseksi".

"Mitä tarkoitan tällä, piilottaa huonot asiat sellaisiin, jotka näyttävät hyviltä", hän selittää. "Vaikka olemme nähneet paljon esimerkkejä laillisten palveluiden, kuten PayPalin, huijauksesta, tämä käyttää hyväksi havaittua versiota, joka sisältää väärennettyjä, mutta vakuuttavan näköisiä kuvia."

Hyödynnä URL-suojaus suojataksesi tietojen katoamiselta

Hyökkäyksen mahdolliset seuraukset yrityksille ovat rahan menetys ja tietojen menetys, ja puolustautuakseen organisaatioiden tulisi ensin kouluttaa käyttäjiä tämäntyyppisistä hyökkäyksistä ja korostaa, että on tärkeää viedä hiiri URL-osoitteiden päälle ja katsoa koko linkki ennen napsauttamista.

"Lisäksi uskomme, että on tärkeää hyödyntää URL-suojausta, joka käyttää tämän kaltaisia tietojenkalastelutekniikoita hyökkäyksen indikaattorina, sekä turvallisuutta, joka tarkastelee kaikkia URL-osoitteen komponentteja ja emuloi sen takana olevaa sivua", Fuchs huomauttaa.

Kaikki eivät ole samaa mieltä siitä, että nykyinen sähköpostin suojaus ei riitä tällaisten tietojenkalastelujen tavoittamiseen. Mike Parkin, Vulcan Cyberin vanhempi tekninen insinööri, huomauttaa, että monet sähköpostisuodattimet kiinnittävät nämä kampanjat ja joko merkitsevät sen roskapostiksi tai merkitsevät sen haitalliseksi.

Hän huomauttaa, että roskapostittajat ovat käyttäneet kuvia tekstin sijasta jo vuosia toiveissaan ohittaa roskapostisuodattimet, ja roskapostisuodattimet ovat kehittyneet käsittelemään niitä.

"Vaikka hyökkäys on ollut melko yleinen viime aikoina, ainakin jos roskaposti omassa roskapostikansiossani on osoitus, se ei ole erityisen hienostunut hyökkäys", hän lisää.

Tekoälyn tukemat hyökkäykset voivat kuitenkin olla eri tarina. CardinalOpsin Neray sanoo, että paras tapa torjua näitä kehittyneempiä kuvapohjaisia hyökkäyksiä on käyttää suuria tietomääriä AI-pohjaisten algoritmien opettamiseen tunnistamaan väärennettyjä sähköposteja – analysoimalla itse sähköpostien sisältöä sekä yhdistämällä tietoja miten kaikki muut käyttäjät ovat olleet vuorovaikutuksessa sähköpostien kanssa.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoAiStream. Web3 Data Intelligence. Tietoa laajennettu. Pääsy tästä.

- Tulevaisuuden lyöminen Adryenn Ashley. Pääsy tästä.

- Osta ja myy osakkeita PRE-IPO-yhtiöissä PREIPO®:lla. Pääsy tästä.

- Lähde: https://www.darkreading.com/endpoint/picture-in-picture-obfuscation-spoofs-delta-kohls-credential-harvesting

- :on

- :On

- :ei

- $ YLÖS

- a

- Meistä

- Pääsy

- Mukaan

- Toimia

- toimijoiden

- lisää

- Lisää

- kehittynyt

- mainonta

- ikä

- AI

- Tuki

- jonka tarkoituksena

- lentoyhtiö

- Airlines

- algoritmit

- Kaikki

- Vaikka

- määrät

- an

- analyysi

- analyytikko

- analysointi

- ja

- Kaikki

- näennäinen

- näyttää

- sovellettu

- lähestymistapa

- OVAT

- AS

- At

- hyökkäys

- Hyökkäykset

- tietoinen

- Huono

- BE

- ollut

- ennen

- takana

- hyödyttää

- PARAS

- Jälkeen

- merkki

- merkit

- laajasti

- Rakentaminen

- liiketoiminta

- yritykset

- mutta

- by

- Puhelut

- Kampanja

- Kampanjat

- CAN

- Kortit

- paini

- ChatGPT

- selvästi

- napsauttaa

- koodi

- koodit

- Koodaus

- tulee

- Yhteinen

- Yhteydenpito

- osat

- sekava

- kuluttaja

- pitoisuus

- muuntaa

- Yrityksen

- luoda

- TOIMINTAKERTOMUS

- Asiakkaat

- cyber

- verkkorikollisille

- tietoverkkojen

- tiedot

- tietojen menetys

- sopimus

- Dekoodaus

- Puolustus

- Delta

- Malli

- Huolimatta

- kehittää

- Laitteet

- eri

- vaikea

- do

- tekee

- Don

- kaksinkertaistui

- alas

- dubattuna

- helpompaa

- helposti

- helppo

- kouluttaa

- myöskään

- sähköpostin suojaus

- sähköpostit

- syntymässä

- työntekijää

- insinööri

- Tekniikka

- erityisesti

- Eetteri (ETH)

- jokainen

- kehittynyt

- Esimerkit

- olemassa

- selittää

- melko

- väärennös

- tuttu

- taistella

- filee

- suodattimet

- Etunimi

- Ensin näytä

- varten

- Eteenpäin

- alkaen

- koko

- Gen

- general

- generatiivinen

- Generatiivinen AI

- lahja

- lahjakortteja

- tietty

- Antaminen

- gmail

- Go

- menee

- hyvä

- Kasvava

- hakkeri

- hakkerit

- Kova

- korjuu

- Olla

- he

- Piilottaa

- toivoo

- liihottaa

- Miten

- Miten

- HTTPS

- i

- identtinen

- if

- kuva

- kuvien

- Vaikutus

- täytäntöönpanosta

- vaikutukset

- merkitys

- tärkeä

- in

- sisältää

- osoitus

- Osoitin

- tiedot

- esimerkki

- Tarkoitus

- tulee

- ISN

- IT

- SEN

- jpg

- avain

- Tietää

- tuntemus

- Landschaft

- kannettavat tietokoneet

- suuri

- suurempi

- Myöhään

- vähiten

- oikeutus

- laillinen

- vähemmän

- Taso

- Vaikutusvalta

- pitää

- LINK

- yhdistää

- linkit

- katso

- näköinen

- ulkonäkö

- Menettää

- pois

- Uskollisuus

- Loyalty Program

- Lojaalisuusohjelmat

- tehdä

- TEE

- haittaohjelmat

- monet

- Merkitse

- Marketing

- tarkoittaa

- ehkä

- mikrofoni

- Raha

- lisää

- paljon

- moninkertainen

- my

- lähes

- netto

- Uusi

- huomattava

- Huomautuksia

- nyt

- numero

- OCR

- of

- tarjoamalla

- usein

- Vanha

- on

- ONE

- vain

- or

- organisaatioiden

- alkuperäinen

- Muut

- yli

- oma

- sivulla

- osa

- PayPal

- henkilöstö

- phish

- Phishing

- tietojenkalasteluhyökkäykset

- Valokuvat

- poimia

- kuva

- pixel

- Platon

- Platonin tietotieto

- PlatonData

- paljon

- pistettä

- mahdollinen

- mahdollisesti

- esittää

- puheenjohtaja

- todennäköisesti

- Ohjelma

- Ohjelmat

- suojella

- suojaus

- QR code

- qr-koodit

- nopeasti

- realistinen

- vastaanottaa

- tunnistaa

- alueet

- liittyvä

- luottaen

- kaukosäädin

- pyynnöt

- tutkija

- Tutkijat

- jälleenmyyjä

- s

- Said

- sama

- sanoo

- Asteikko

- skannaus

- turvallisuus

- nähdä

- nähneet

- vanhempi

- Palvelut

- shouldnt

- osoittivat

- yksinkertaisesti

- Sivustot

- So

- sosiaalinen

- Sosiaalinen insinööri

- jotain

- hienostunut

- spam

- Kaupallinen

- Yhä

- Tarina

- suora

- Strategia

- niin

- suuri

- taktiikka

- tavoitteet

- Tehtävä

- Tekninen

- tekniikat

- ehdot

- että

- -

- Niitä

- itse

- Nämä

- ne

- asiat

- ajatella

- tätä

- ne

- vaikka?

- uhkaus

- uhka toimijat

- että

- TONE

- Juna

- Trend

- Trendit

- totta

- luotettu

- Kääntyminen

- tyypit

- Päivitykset

- päivittäminen

- URL

- käyttää

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- Ve

- versio

- hyvin

- Varapresidentti

- Vulcan

- oli

- Tapa..

- we

- HYVIN

- Mitä

- kun

- joka

- vaikka

- KUKA

- leveä

- tulee

- with

- sisällä

- ilman

- pahin

- olisi

- vuotta

- te

- zephyrnet