ESET-tutkijat antavat analyysin hyökkäyksestä, jonka on suorittanut aiemmin julkistamaton Kiina-linjainen uhkatoimija, jonka nimemme nimemme Blackwoodiksi ja jonka uskomme olleen toiminnassa ainakin vuodesta 2018 lähtien. Hyökkääjät toimittavat kehittyneen implantin, jonka nimesimme NSPX30:ksi, vastustajan kautta. -in-the-middle (AitM) hyökkää kaappaamalla päivityspyyntöjä laillisilta ohjelmistoilta.

Tämän blogikirjoituksen pääkohdat:

- Huomasimme, että NSPX30-implantti otetaan käyttöön laillisten ohjelmistojen, kuten Tencent QQ, WPS Office ja Sogou Pinyin, päivitysmekanismien kautta.

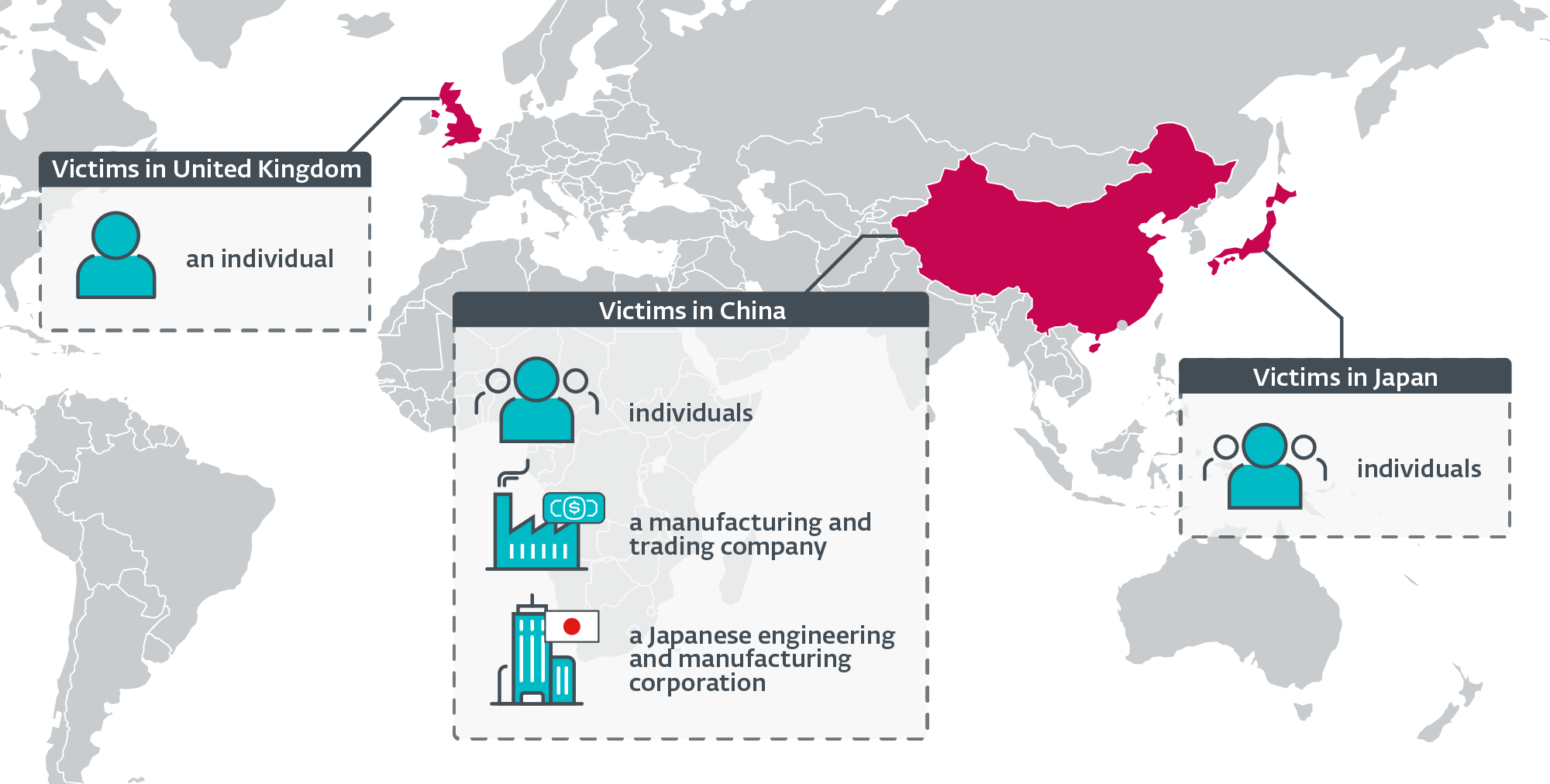

- Olemme havainneet implantin kohdistetuissa hyökkäyksissä kiinalaisia ja japanilaisia yrityksiä sekä Kiinassa, Japanissa ja Isossa-Britanniassa sijaitsevia henkilöitä vastaan.

- Tutkimuksemme jäljitti NSPX30:n kehityksen pieneen takaoveen vuodelta 2005, jonka olemme nimenneet Project Woodiksi ja jonka tarkoituksena on kerätä tietoja uhreistaan.

- NSPX30 on monivaiheinen implantti, joka sisältää useita komponentteja, kuten dropperin, asentajan, kuormaajat, orkestraattorin ja takaoven. Molemmilla kahdella jälkimmäisellä on omat laajennussarjansa.

- Implantti suunniteltiin hyökkääjien kyvylle siepata paketteja, jolloin NSPX30-operaattorit voivat piilottaa infrastruktuurinsa.

- NSPX30 pystyy myös sallimaan itsensä useissa kiinalaisissa haittaohjelmien torjuntaratkaisuissa.

- Annamme tämän toiminnan uudelle APT-ryhmälle, jonka olemme nimenneet Blackwoodiksi.

Blackwood profiili

Blackwood on Kiinaan sitoutunut APT-ryhmä, joka on toiminut vähintään vuodesta 2018 lähtien ja on harjoittanut kybervakoilua kiinalaisia ja japanilaisia yksityishenkilöitä ja yrityksiä vastaan. Blackwoodilla on valmiudet suorittaa keskivaiheen vihollisen hyökkäyksiä NSPX30:ksi nimetyn implantin toimittamiseksi laillisten ohjelmistojen päivitysten kautta ja piilottaa komento- ja ohjauspalvelinten sijainti sieppaamalla implantin tuottamaa liikennettä.

Kampanjan yleiskatsaus

Vuonna 2020 Kiinassa sijaitsevassa kohdejärjestelmässä havaittiin haitallisen toiminnan aalto. Koneesta oli tullut se, jota me yleisesti kutsumme "uhkamagneetiksi", kun havaitsimme hyökkääjien yritykset käyttää eri APT-ryhmiin liittyviä haittaohjelmien työkalupakkeja: Välttelevä Panda, LuoYu, ja kolmas uhkanäyttelijä, jota seuraamme LittleBearina.

Siinä järjestelmässä havaitsimme myös epäilyttäviä tiedostoja, jotka eivät kuuluneet näiden kolmen ryhmän työkalupakkeihin. Tämä sai meidät aloittamaan tutkimuksen implantista, jonka nimesimme NSPX30; Pystyimme jäljittämään sen kehitystä aina vuoteen 2005 asti.

ESET-telemetrian mukaan implantti havaittiin pienessä määrässä järjestelmiä. Uhreja ovat mm.

- Kiinassa ja Japanissa asuvat tunnistamattomat henkilöt,

- tunnistamaton kiinaa puhuva henkilö, joka on yhteydessä Yhdistyneen kuningaskunnan korkean profiilin julkisen tutkimusyliopiston verkkoon,

- suuri tuotanto- ja kauppayhtiö Kiinassa, ja

- japanilaisen suunnittelu- ja valmistusalan yrityksen toimisto Kiinassa.

Olemme myös havainneet, että hyökkääjät yrittävät murtautua uudelleen järjestelmiin, jos pääsy menetetään.

Kuva 1 on Blackwoodin kohteiden maantieteellinen jakauma ESET-telemetrian mukaan.

NSPX30 evoluutio

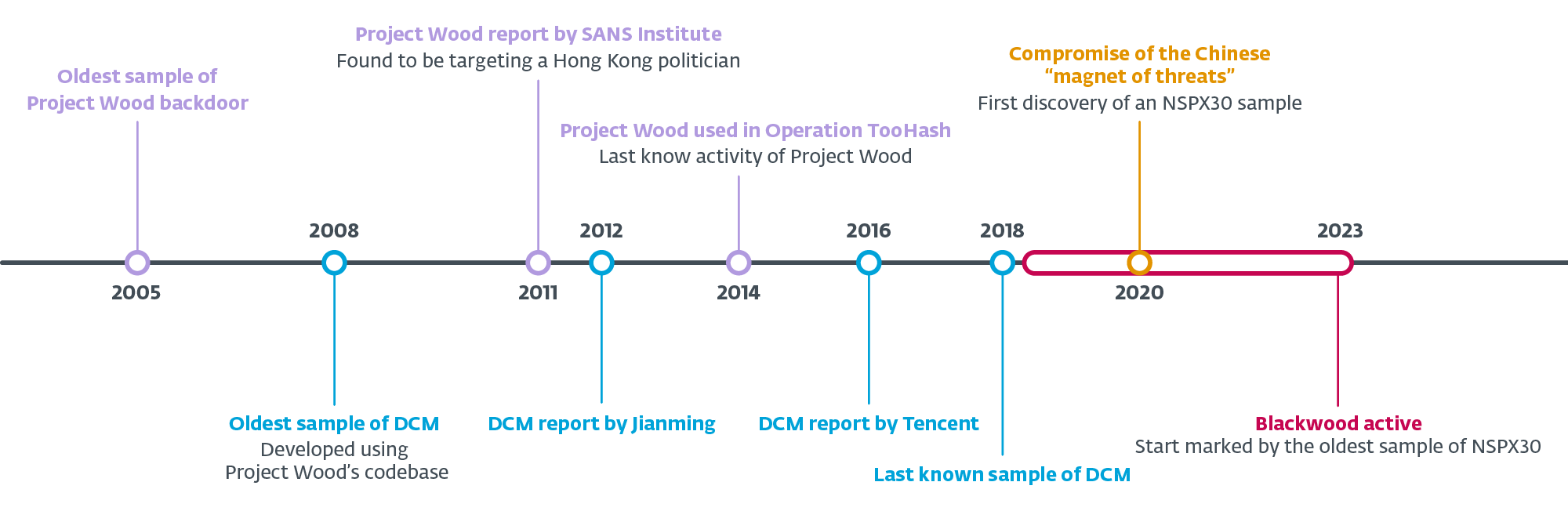

Tutkiessamme NSPX30-implanttia kartoitimme sen kehityksen takaisin varhaiseen esi-isään – yksinkertaiseen takaoveen, jonka nimesimme Project Woodiksi. Vanhin löydetty näyte Project Woodista koottiin vuonna 2005, ja sitä on ilmeisesti käytetty koodipohjana useiden implanttien luomiseen. Yksi tällainen implantti, josta NSPX30 kehittyi, nimettiin sen kirjoittajilta vuonna 2008 DCM:ksi.

Kuva 2 havainnollistaa tämän kehityksen aikajanaa, joka perustuu kokoelmamme näytteiden analyysiin ja ESET-telemetriaan sekä julkiseen dokumentaatioon. Täällä dokumentoidut tapahtumat ja tiedot ovat kuitenkin edelleen epätäydellinen kuva lähes kahden vuosikymmenen kehityksestä ja tuntemattoman määrän uhkatoimijoiden haitallisesta toiminnasta.

Seuraavissa osioissa kuvailemme joitain havaintojamme Project Woodista, DCM:stä ja NSPX30:stä.

Project Wood

Näiden implanttien kehityksen lähtökohtana on pieni takaovi, joka on koottu 9. tammikuutath, 2005, sen kahden komponentin – kuormaajan ja takaoven – PE-otsikossa olevien aikaleimojen mukaan. Jälkimmäisellä on valmiudet kerätä järjestelmä- ja verkkotietoja sekä tallentaa näppäinpainalluksia ja ottaa kuvakaappauksia.

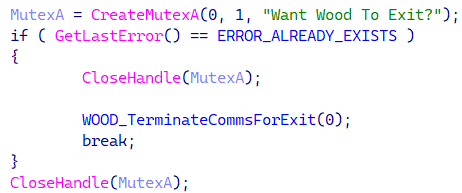

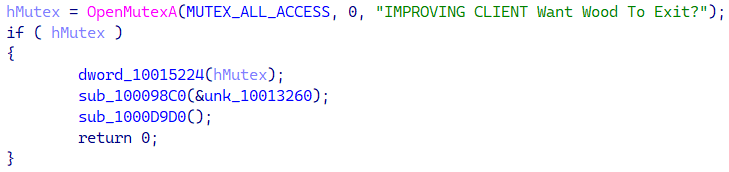

Nimesimme takaoven Project Woodin toistuvan mutex-nimen perusteella, kuten kuvassa 3 näkyy.

Kokoonpanon aikaleimat ovat epäluotettavia indikaattoreita, koska hyökkääjät voivat peukaloida niitä. siksi tässä nimenomaisessa tapauksessa harkitsimme lisätietopisteitä. Ensinnäkin lataus- ja takaoven näytteiden PE-otsikon aikaleimat; katso taulukko 1. Molempien komponenttien käännösajassa on vain 17 sekunnin ero.

Taulukko 1. Vuoden 2005 näytteen komponenttien PE-kokoonpanon aikaleimat

|

SHA-1 |

Tiedostonimi |

PE-kokoelman aikaleima |

Kuvaus |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Project Wood -takaovi. Vientitaulukon aikaleima vastaa PE-kokoelman aikaleimaa. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

Project Wood loader sisältää takaoven upotettuna resurssina. |

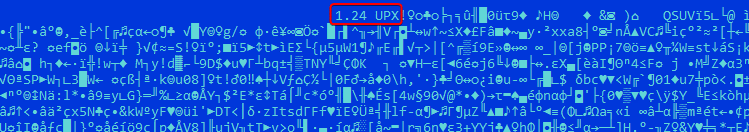

Toinen datapiste tulee tiputusnäytteestä, joka pakattiin käyttämällä UPX. Tämä työkalu lisää versionsa (Kuva 4) tuloksena olevaan pakattuun tiedostoon – tässä tapauksessa UPX-versioon 1.24, joka oli julkaistu 2003issa, ennen näytteen kokoamispäivää.

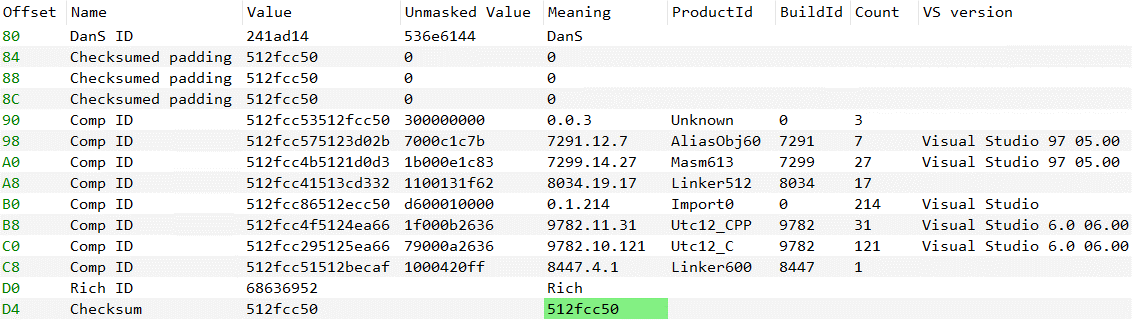

Kolmas tietopiste on kelvolliset metatiedot PE Rich Headers -otsikoista (kuva 5), jotka osoittavat, että näyte on käännetty Visual Studio 6.0:lla, julkaistu 1998issa, ennen näytteen kokoamispäivää.

Arvioimme, että on epätodennäköistä, että hyökkääjät olisivat manipuloineet aikaleimoja, Rich Headers -metatietoja ja UPX-versiota.

Julkinen dokumentaatio

Mukaan tekninen paperi SANS Institute julkaisi syyskuussa 2011, nimeämätöntä takaovea (Project Wood) käytettiin hongkongilaisen poliittisen hahmon kohdistamiseen huijaussähköpostien välityksellä.

Lokakuussa 2014 G DATA julkaisi a raportti kampanjasta nimeltä Operation TooHash, joka on sittemmin liitetty gelsemium APT ryhmä. DirectsX-niminen rootkit G DATA lataa Project Woodin takaoven variantin (katso kuva 6), jossa on joitain ominaisuuksia, jotka on nähty DCM:ssä ja myöhemmin NSPX30:ssä, kuten itsensä salliminen kyberturvallisuustuotteissa (yksityiskohtaisesti myöhemmin taulukossa 4).

DCM eli Dark Spectre

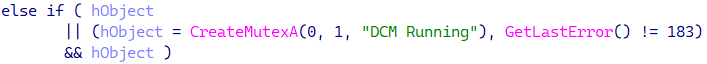

Varhainen Project Wood toimi koodipohjana useille projekteille; yksi niistä on sen tekijöiden DCM-niminen implantti (katso kuva 7).

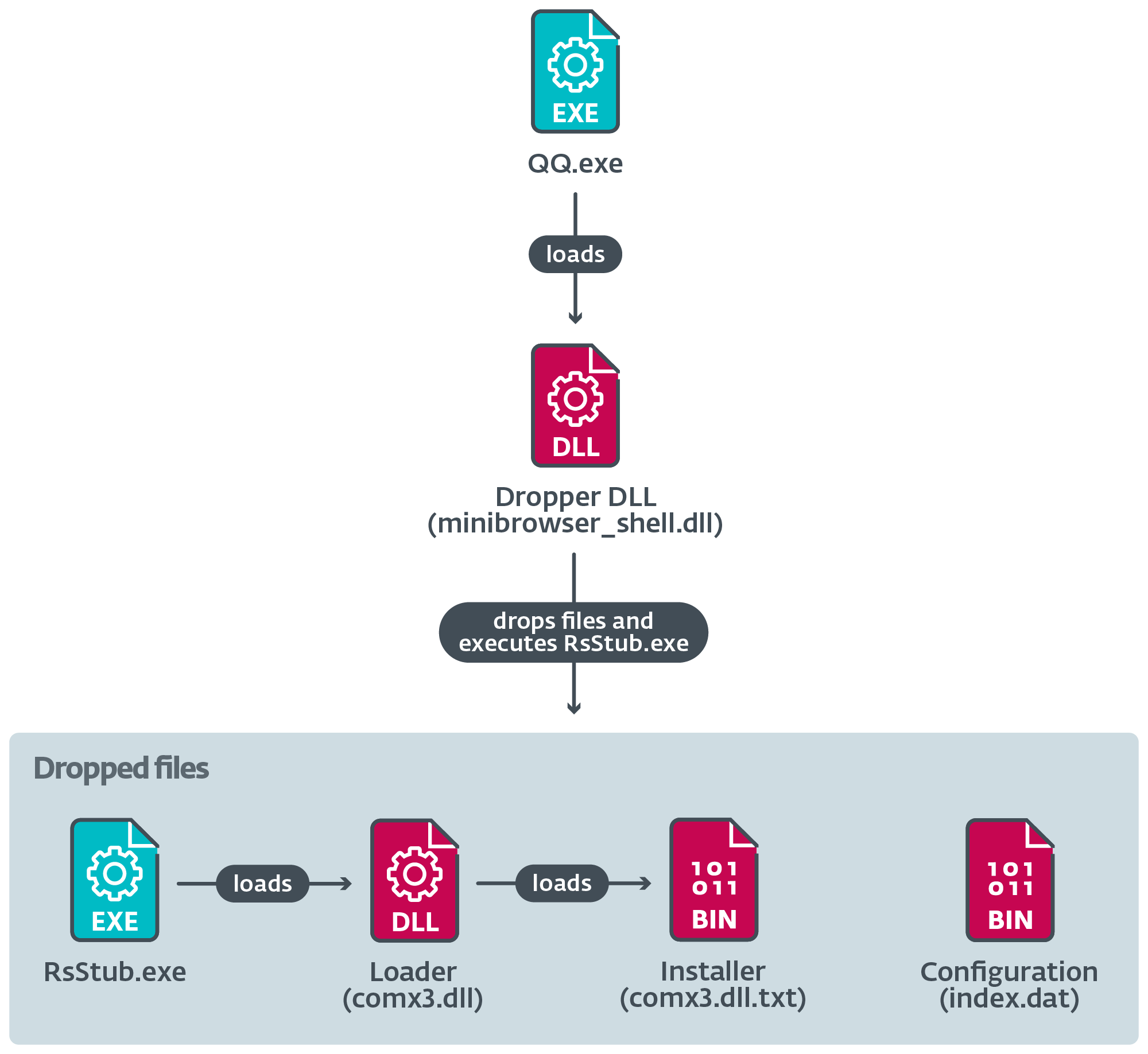

Tencentin vuonna 2016 julkaisemassa raportissa kuvataan kehittyneempi DCM-versio, joka luottaa hyökkääjien AitM-ominaisuuksiin vaarantaakseen uhrinsa toimittamalla DCM-asennusohjelman ohjelmistopäivityksenä ja suodattaakseen tietoja DNS-pyyntöjen kautta laillisille palvelimille. Viimeksi havaitsimme hyökkäyksessä käytettyä DCM:ää vuonna 2018.

Julkinen dokumentaatio

DCM dokumentoi ensin kiinalainen yritys Jiangmin vuonna 2012, vaikka se jätettiin tuolloin nimettömäksi, ja myöhemmin nimesi Dark Spectre Tencent vuonna 2016.

NSPX30

Vanhin löytämämme näyte NSPX30:stä koottiin 6. kesäkuutath, 2018. NSPX30:llä on erilainen komponenttikokoonpano kuin DCM:ssä, koska sen toiminta on jaettu kahteen vaiheeseen, joka perustuu täysin hyökkääjän AitM-ominaisuuksiin. DCM:n koodi jaettiin pienempiin osiin.

Nimesimme implantin laajennusnäytteistä löytyneiden PDB-polkujen mukaan:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

Uskomme, että NSP viittaa pysyvyystekniikkaansa: pysyvä lataus DLL, joka levyllä on nimeltään msnsp.dll, on sisäisesti nimetty mynsp.dll (vientitaulukon tietojen mukaan), luultavasti koska se on asennettu Winsockina namesvauhti provider (NSP).

Lopuksi, parhaan tietomme mukaan NSPX30:tä ei ole dokumentoitu julkisesti ennen tämän julkaisun julkaisemista.

Tekninen analyysi

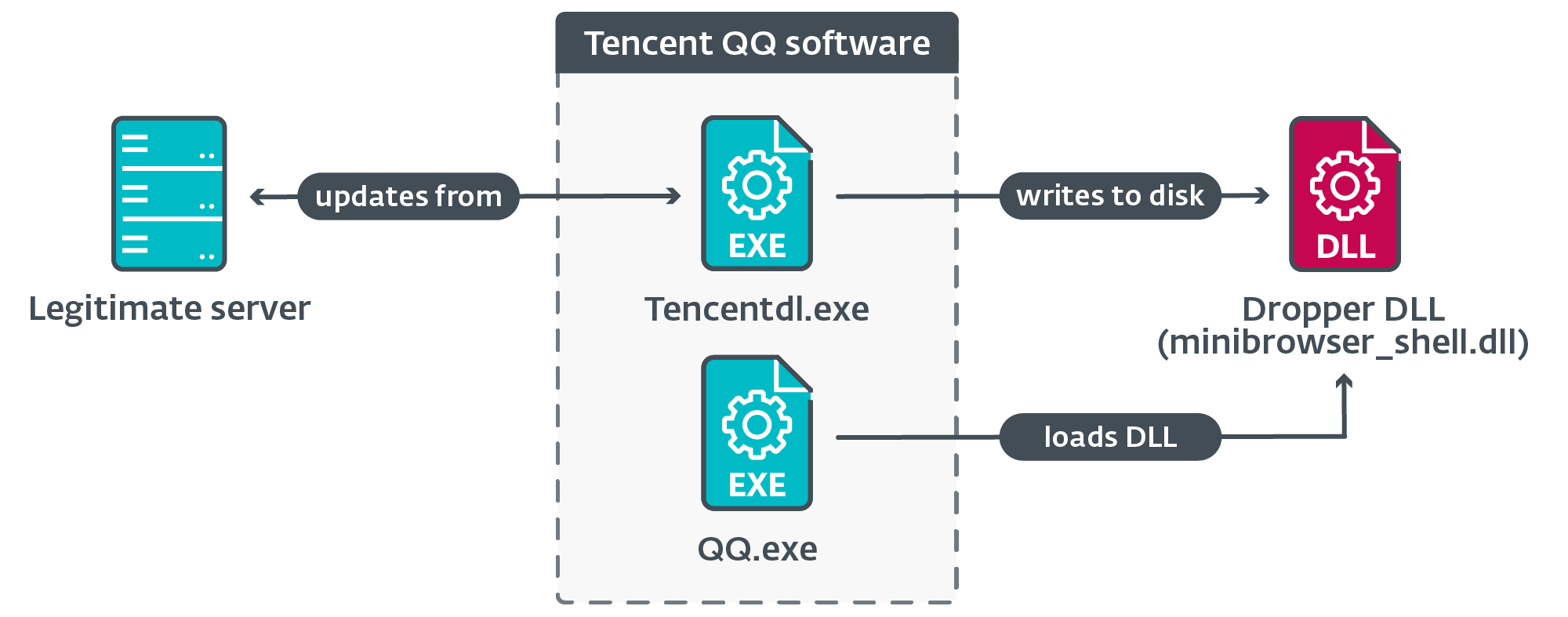

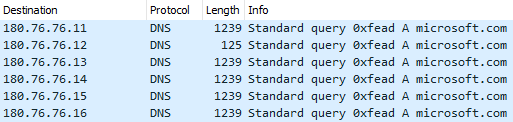

ESET-telemetrian avulla päätimme, että koneet vaarantuvat, kun laillinen ohjelmisto yrittää ladata päivityksiä laillisilta palvelimilta (salaamattoman) HTTP-protokollan avulla. Kaapattuja ohjelmistopäivityksiä ovat muun muassa suosittujen kiinalaisten ohjelmistojen, kuten Tencent QQ, Sogou Pinyin ja WPS Office, päivitykset.

Kuvassa ESET-telemetriassa näkyvä suoritusketju on esitetty kuvassa 8.

Taulukossa 2 on esimerkki URL-osoitteesta ja IP-osoitteesta, johon verkkotunnus on ratkaistu käyttäjän järjestelmässä lataushetkellä.

Taulukko 2. Havaittu URL-osoite, palvelimen IP-osoite ja laillisen latauskomponentin prosessinimi

|

URL |

Ensimmäinen nähty |

IP-osoite |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

ESET-telemetrian ja passiivisten DNS-tietojen mukaan muissa tapauksissa havaitut IP-osoitteet liittyvät laillisten ohjelmistoyritysten toimialueisiin. olemme rekisteröineet jopa miljoonia yhteyksiä joihinkin niistä, ja olemme nähneet laillisia ohjelmistokomponentteja ladattavan näistä IP-osoitteista.

Verkkoimplanttihypoteesi

Meille ei tiedetä, kuinka tarkasti hyökkääjät pystyvät toimittamaan NSPX30:n haitallisina päivityksinä, sillä emme ole vielä löytäneet työkalua, jonka avulla hyökkääjät voivat aluksi vaarantaa kohteensa.

Perustuen omaan kokemukseemme Kiinaan sopeutuneista uhkatoimijoista, jotka osoittavat näitä kykyjä (Välttelevä Panda ja The Wizards), sekä viimeaikainen tutkimus reititinimplanteista, joiden syynä on BlackTech ja Camaro Dragon (Aka Mustang Panda), arvelemme, että hyökkääjät ottavat käyttöön verkko-implanttia uhrien verkkoihin, mahdollisesti haavoittuviin verkkolaitteisiin, kuten reitittimiin tai yhdyskäytäviin.

Se, että emme löytäneet viitteitä liikenteen uudelleenohjauksesta DNS:n kautta, saattaa viitata siihen, että kun oletettu verkko-implantti sieppaa päivityksiin liittyvää salaamatonta HTTP-liikennettä, se vastaa NSPX30-istutteen dropperilla DLL:n, suoritettavan tiedoston tai ZIP-arkiston muodossa. sisältää DLL:n.

Mainitsimme aiemmin, että NSPX30-implantti käyttää hyökkääjien pakettien sieppauskykyä C&C-infrastruktuurinsa anonymisoimiseksi. Seuraavissa alaosissa kuvataan, kuinka he tekevät tämän.

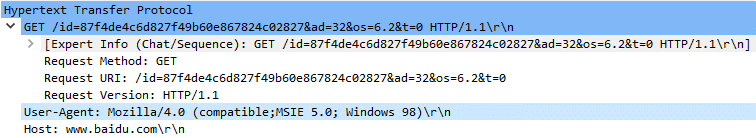

HTTP sieppaus

Ladatakseen takaoven orkestraattori suorittaa HTTP-pyynnön (kuva 9) Baidun verkkosivustolle – laillinen kiinalainen hakukone- ja ohjelmistotoimittaja – omituisella tavalla. User-Agent naamioituu Internet Exploreriksi Windows 98:ssa. Palvelimen vastaus tallennetaan tiedostoon, josta takaoven komponentti puretaan ja ladataan muistiin.

- Pyyntö-URI on mukautettu ja sisältää tietoja orkestraattorilta ja vaarannetusta järjestelmästä. Siepamattomissa pyynnöissä tällaisen pyynnön lähettäminen lailliselle palvelimelle palauttaa 404-virhekoodin. Takaovi käyttää samanlaista menettelyä lisäosien lataamiseen, käyttämällä hieman erilaista menettelyä Pyyntö-URI.

Verkko-istutteen olisi yksinkertaisesti etsittävä HTTP GET -pyyntöjä www.baidu.com sen erityisen vanhan kanssa User-Agent ja analysoida Pyyntö-URI määrittääksesi, mikä hyötykuorma on lähetettävä.

UDP sieppaus

Alustamisen aikana takaovi luo passiivisen UDP-kuunteluliittimen ja antaa käyttöjärjestelmän määrittää portin. Passiivisia takaovia käyttäville hyökkääjille voi aiheutua hankaluuksia: esimerkiksi jos palomuurit tai NAT-reitittimet estävät saapuvan tiedonsiirron verkon ulkopuolelta. Lisäksi implantin ohjaimen on tiedettävä vaarantuneen koneen tarkka IP-osoite ja portti voidakseen ottaa yhteyttä takaoveen.

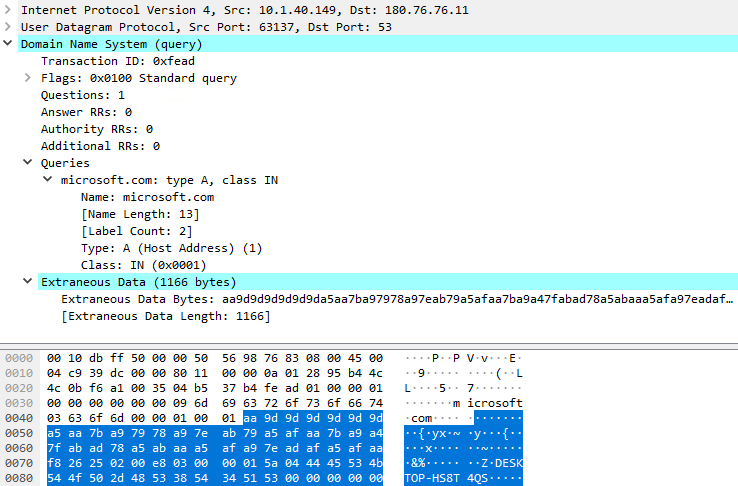

Uskomme, että hyökkääjät ratkaisivat jälkimmäisen ongelman käyttämällä samaa porttia, jossa takaovi kuuntelee komentoja myös kerättyjen tietojen suodattamiseksi, joten verkko-implantti tietää tarkalleen, minne paketit välittää. Tietojen poistoprosessi alkaa oletusarvoisesti sen jälkeen, kun socket on luotu, ja se koostuu DNS-kyselyistä microsoft.com verkkotunnus; kerätyt tiedot liitetään DNS-pakettiin. Kuva 10 esittää takaoven lähettämän ensimmäisen DNS-kyselyn sieppauksen.

Ensimmäinen DNS-kysely lähetetään osoitteeseen 180.76.76[.]11:53 (palvelin, joka ei kirjoittamishetkellä paljasta DNS-palvelua) ja jokaisen seuraavan kyselyn kohde IP-osoite muutetaan seuraavaksi osoitteeksi, kuten kuvassa 11.

- 180.76.76.0/24 verkon omistaa Baidu, ja mielenkiintoista kyllä, osa näiden IP-osoitteiden palvelimista paljastaa DNS-palvelut, kuten esim. 180.76.76.76, joka on Baidun julkinen DNS-palvelu.

Uskomme, että kun DNS-kyselypaketit siepataan, verkko-implantti välittää ne hyökkääjän palvelimelle. Implantti voi helposti suodattaa paketit yhdistämällä useita arvoja sormenjäljen luomiseksi, esimerkiksi:

- kohde IP-osoite

- UDP-portti (havaitsimme 53, 4499ja 8000),

- DNS-kyselyn osuman tapahtumatunnus 0xFEAD,

- verkkotunnus ja

- DNS-kysely, johon on liitetty ylimääräisiä tietoja.

Lopullinen ajatuksia

Hyökkääjien AitM-kyvyn käyttäminen pakettien sieppaamiseen on fiksu tapa piilottaa C&C-infrastruktuurinsa sijainti. Olemme havainneet Kiinan ulkopuolella – eli Japanissa ja Isossa-Britanniassa – sijaitsevia uhreja, joita vastaan orkesteri on voinut avata takaoven. Hyökkääjät lähettivät sitten takaovelle käskyt ladata laajennuksia; Esimerkiksi Iso-Britanniasta kotoisin oleva uhri sai kaksi laajennusta, jotka oli suunniteltu keräämään tietoja ja chatteja Tencent QQ:lta. Siksi tiedämme, että AitM-järjestelmä oli paikallaan ja toimi, ja meidän on oletettava, että myös suodatusmekanismi toimi.

Jotkut palvelimista - esimerkiksi 180.76.76.0/24 verkko - näyttävät olevan anycasted, mikä tarkoittaa, että ympäri maailmaa voi olla useita palvelimia, jotka on sijoitettu maantieteellisesti vastaamaan (laillisiin) saapuviin pyyntöihin. Tämä viittaa siihen, että verkon sieppaus suoritetaan todennäköisesti lähempänä kohteita kuin lähempänä Baidun verkkoa. Sieppaus kiinalaiselta Internet-palveluntarjoajalta on myös epätodennäköistä, koska Baidulla on osa verkkoinfrastruktuuristaan Kiinan ulkopuolella, joten Kiinan ulkopuolella olevat uhrit eivät välttämättä mene minkään kiinalaisen Internet-palveluntarjoajan kautta päästäkseen Baidu-palveluihin.

NSPX30

Seuraavissa osioissa kuvataan haittaohjelman päävaiheet.

Stage 1

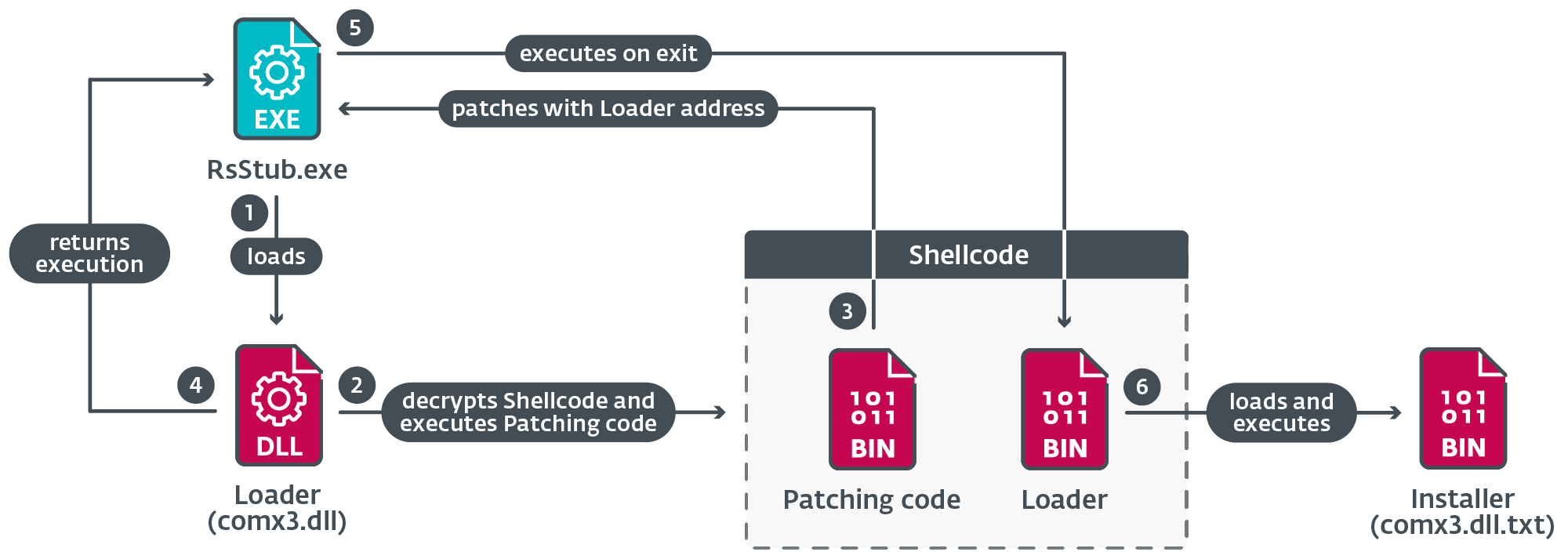

Kuva 12 havainnollistaa suoritusketjua, kun laillinen komponentti lataa haitallisen dropper-DLL-tiedoston, joka luo useita tiedostoja levylle.

Tiputin suorittaa RsStub.exe, kiinalaisen haittaohjelmien torjuntatuotteen Rising Antivirus laillinen ohjelmistokomponentti, jota käytetään väärin haitallisen ohjelman sivulataamiseen. comx3.dll.

Kuva 13 havainnollistaa tärkeimmät vaiheet, jotka on suoritettu tämän komponentin suorittamisen aikana.

Kun RsStub.exe puhelut ExitProcess, kuorikoodin lataustoiminto suoritetaan laillisen API-funktiokoodin sijaan.

Lataaja purkaa asennusohjelman DLL:n salauksen tiedostosta comx3.dll.txt; shellcode lataa sitten asennusohjelman DLL:n muistiin ja kutsuu sen aloituspisteen.

Asennusohjelma DLL

Asennusohjelma käyttää avoimen lähdekoodin toteutuksista otettuja UAC-ohitustekniikoita uuden korotetun prosessin luomiseen. Se, mitä se käyttää, riippuu useista olosuhteista, kuten taulukosta 3 näkyy.

Taulukko 3. Pääehto ja vastaavat osaehdot, jotka on täytettävä UAC-ohitustekniikan soveltamiseksi

Olosuhteet vahvistavat kahden prosessin olemassaolon: uskomme sen avp.exe on osa Kasperskyn haittaohjelmien torjuntaohjelmistoa ja rstray.exe osa Rising Antivirus -ohjelmaa.

Asennusohjelma yrittää estää näytteiden lähettämisen Windows Defenderiltä ja lisää poissulkemissäännön lataajan DLL:lle msnsp.dll. Se tekee tämän suorittamalla kaksi PowerShell-komentoa cmd.exe:n kautta:

- cmd /c powershell -tulomuoto ei mitään -lähtömuoto ei yhtään -ei-interaktiivinen -komentosarja-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -tulomuoto ei mitään -tulostusmuoto ei mitään -Ei-interaktiivinen -komento Add-MpPreference -Poissulkemispolku “C:Ohjelmatiedostot (x86)Yleiset tiedostotmicrosoft sharedTextConvmsnsp.dll”

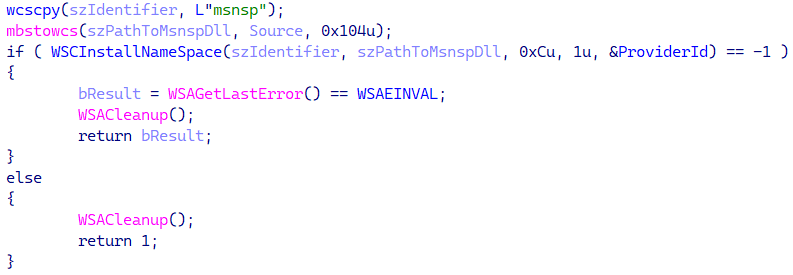

Asennusohjelma pudottaa sitten pysyvän latausohjelman DLL:n C:Ohjelmatiedostot (x86)Yleiset tiedostotmicrosoft sharedTextConvmsnsp.dll ja varmistaa sen pysyvyyden API:n avulla WSCInstallNameSpace asentaaksesi DLL:n a Winsock-nimitilan tarjoaja nimeltään msnsp, kuten kuvassa 14 on esitetty.

Tämän seurauksena DLL ladataan automaattisesti aina, kun prosessi käyttää Winsockia.

Lopuksi asennusohjelma pudottaa latausohjelman DLL:n mshlp.dll ja salattu orchestrator DLL WIN.cfg että C:ProgramDataWindows.

Stage 2

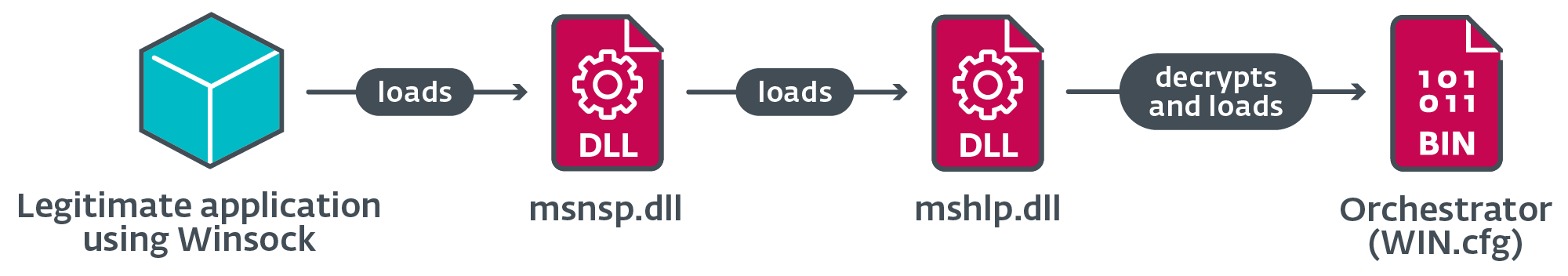

Tämä vaihe alkaa suorittamalla msnsp.dll. Kuva 15 havainnollistaa lastausketjua vaiheessa 2.

Orchestrator

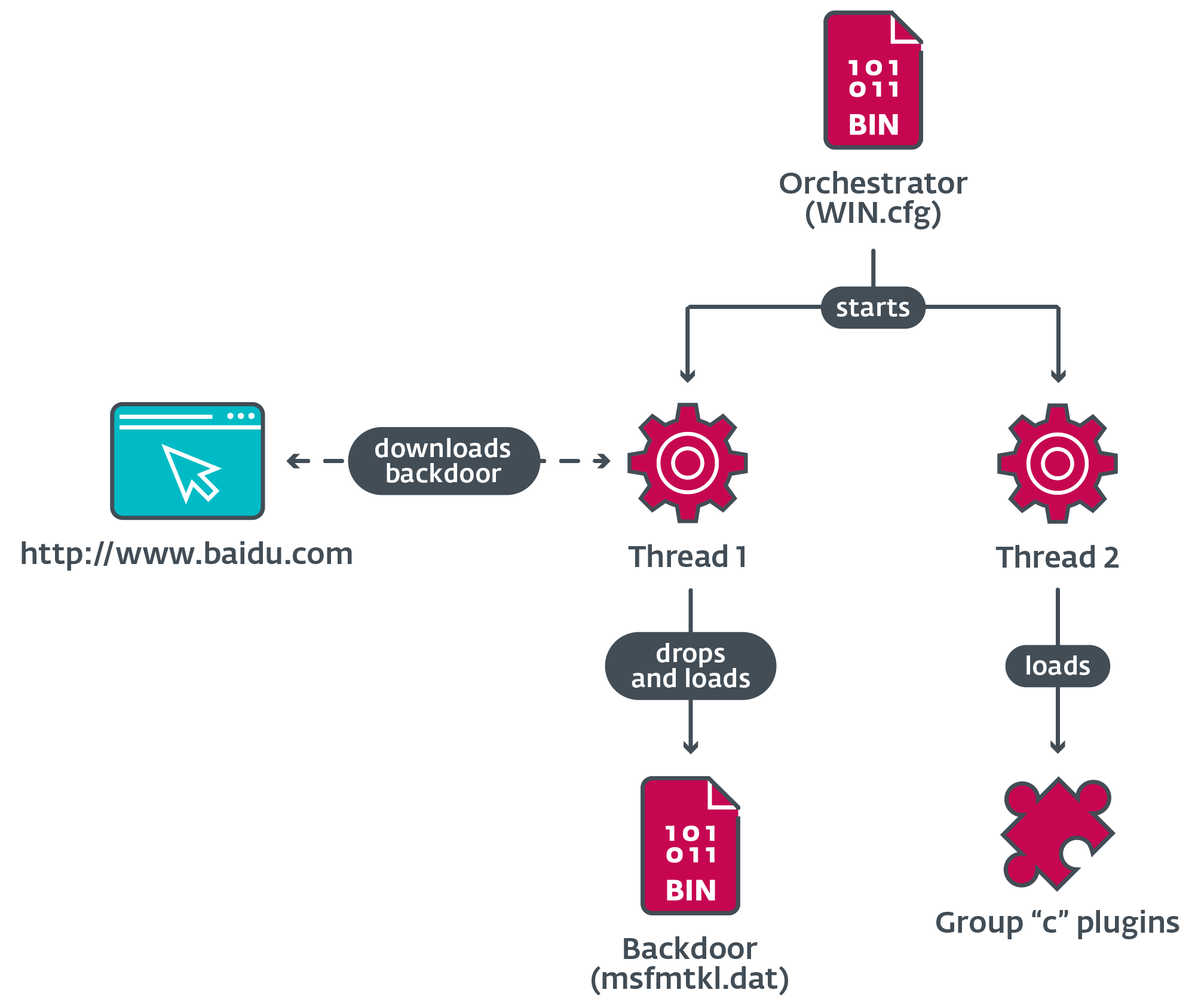

Kuvassa 16 on havainnollistettu orkestraattorin tärkeimpiä tehtäviä, joihin kuuluu takaoven hankkiminen ja liitännäisten lataaminen.

Ladattaessa orkestraattori luo kaksi säiettä suorittaakseen tehtävänsä.

Orkesterin lanka 1

Orkesteri poistaa alkuperäisen dropper-tiedoston levyltä ja yrittää ladata takaoven msfmtkl.dat. Jos tiedostoa ei ole olemassa tai se ei avaudu, järjestäjä käyttää Windowsin Internet-sovellusliittymiä avatakseen yhteyden kiinalaisen Baidu-yrityksen lailliseen verkkosivustoon, kuten aiemmin selitettiin.

Palvelimen vastaus tallennetaan väliaikaiseen tiedostoon vahvistusmenettelyn alaisena; jos kaikki ehdot täyttyvät, tiedoston sisällä oleva salattu hyötykuorma kirjoitetaan uuteen tiedostoon ja nimetään uudelleen nimellä msfmtkl.dat.

Kun uusi tiedosto on luotu salatulla hyötykuormalla, orkestraattori lukee sen sisällön ja purkaa hyötykuorman salauksen RC4:n avulla. Tuloksena oleva PE ladataan muistiin ja sen tulopiste suoritetaan.

Orkesterin lanka 2

Riippuen nykyisen prosessin nimestä, orkesteri suorittaa useita toimintoja, mukaan lukien liitännäisten lataaminen ja poissulkemisten lisääminen latausten DLL-tiedostojen sallimiseen kolmen kiinalaista alkuperää olevan haittaohjelmien torjuntaohjelmistotuotteen paikallisissa tietokantoissa.

Taulukko 4 kuvaa toimet, jotka suoritetaan, kun prosessin nimi vastaa tietoturvaohjelmiston nimeä, jossa järjestäjä voi sallia lataajiensa luettelon.

Taulukko 4. Orkesterin toiminnot suoritettaessa prosessissa tietyn suojausohjelmiston nimellä

|

Prosessin nimi |

Kohdennettu ohjelmisto |

Toiminta |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Yrittää ladata laillisen DLL:n TAVinterface.dll käyttääksesi vietyä toimintoa CreateTaveInstance saadaksesi käyttöliittymän. Kutsuttaessa toista funktiota käyttöliittymästä, se välittää tiedostopolun parametrina. |

|

|

360safe.exe 360tray.exe |

Yrittää ladata laillisen DLL:n deepscancloudcom2.dll käyttääksesi vietyjä toimintoja XDOavaa, XDAddRecordsExja XDCulje, se lisää uuden merkinnän SQL-tietokantatiedostoon speedmem2.hg. |

|

|

360sd.exe |

Yrittää avata tiedoston sl2.db lisää base64-koodatun binaarirakenteen, joka sisältää polun latausohjelman DLL:ään. |

|

|

kxescore.exe kxetray.exe |

Yrittää ladata laillisen DLL:n securitykxescankhistory.dll käyttääksesi vietyä toimintoa KSDllGetClassObject saadaksesi käyttöliittymän. Kun se kutsuu jotakin funktiota vtable-taulukosta, se välittää tiedostopolun parametrina. |

Taulukko 5 kuvaa toimet, jotka suoritetaan, kun prosessin nimi vastaa valitun pikaviestiohjelmiston nimeä. Näissä tapauksissa järjestäjä lataa laajennuksia levyltä.

Taulukko 5. Ochestrator-toiminnot suoritettaessa prosessissa tietyn pikaviestiohjelmiston nimellä

|

Prosessin nimi |

Kohdennettu ohjelmisto |

Toiminta |

|

qq.exe |

Yrittää luoda mutex-nimisen HANKI QQ-VIESTILUKKO. Jos mutexia ei vielä ole, se lataa liitännäiset c001.dat, c002.datja c003.dat levyltä. |

|

|

wechat.exe |

Ladataan laajennus c006.dat. |

|

|

telegram.exe |

Ladataan laajennus c007.dat. |

|

|

skype.exe |

Ladataan laajennus c003.dat. |

|

|

cc.exe |

Tuntematon; mahdollisesti CloudChat. |

|

|

raidcall.exe |

||

|

yy.exe |

Tuntematon; mahdollisesti hakemuksesta YY sosiaalinen verkosto. |

|

|

aliim.exe |

Ladataan laajennus c005.dat. |

Kun vastaavat toimet on suoritettu, säie palaa.

Lisäosien ryhmä "c"

Orchestrator-koodin analyysimme perusteella ymmärrämme, että "c"-ryhmän liitännäisiä voi olla ainakin kuusi, joista tiedämme tällä hetkellä vain kolme.

Taulukko 6 kuvaa tunnistettujen lisäosien perustoiminnot.

Taulukko 6. Ryhmän "c" liitännäisten kuvaus

|

Plugin nimi |

Kuvaus |

|

c001.dat |

Varastaa tietoja QQ-tietokannoista, mukaan lukien valtuustiedot, chat-lokit, yhteystietoluettelot ja paljon muuta. |

|

c002.dat |

Kiinnittää useita toimintoja Tencent QQ: sta KernelUtil.dll ja Common.dll muistissa QQ.exe prosessi, joka mahdollistaa suorien ja ryhmäviestien sieppauksen sekä SQL-kyselyt tietokantoihin. |

|

c003.dat |

Kiinnittää useita sovellusliittymiä: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose Tämän ansiosta laajennus voi siepata äänikeskusteluja useissa prosesseissa. |

Backdoor

Olemme jo jakaneet useita yksityiskohtia takaoven perustarkoituksesta: kommunikoida sen valvojan kanssa ja suodattaa kerätyt tiedot. Viestintä ohjaimen kanssa perustuu enimmäkseen laajennuksen määritystietojen kirjoittamiseen salaamattomaan tiedostoon nimeltä lisenssi.dat, ja toimintojen kutsuminen ladatuista laajennuksista. Taulukko 7 kuvaa tärkeimmät takaoven käsittelemät komennot.

Taulukko 7. Kuvaus joistakin takaoven käsittelemistä komennoista

|

Komentotunnus |

Kuvaus |

|

0x04 |

Luo tai sulkee käänteisen kuoren ja käsittelee syötteitä ja tulosteita. |

|

0x17 |

Siirtää tiedoston ohjaimen antamilla poluilla. |

|

0x1C |

Poistaa implantin asennuksen. |

|

0x1E |

Kerää tiedostotiedot tietystä hakemistosta tai kerää aseman tiedot. |

|

0x28 |

Lopettaa prosessin ohjaimen antamalla PID:llä. |

Plugin ryhmät "a" ja "b"

Takaoven komponentti sisältää omat sulautetut DLL-liitännät (katso Taulukko 8), jotka kirjoitetaan levylle ja antavat takaovelle sen perusvakoilu- ja tiedonkeruuominaisuudet.

Taulukko 8. Kuvaukset takaoveen upotetuista liitännäisryhmistä "a" ja "b".

|

Plugin nimi |

Kuvaus |

|

a010.dat |

Kerää asennettujen ohjelmistojen tiedot rekisteristä. |

|

b010.dat |

Ottaa kuvakaappauksia. |

|

b011.dat |

Perus keylogger. |

Yhteenveto

Olemme analysoineet Blackwoodiksi nimeämämme uhkatoimijan hyökkäyksiä ja valmiuksia, jotka ovat toteuttaneet kybervakoiluja Kiinasta, Japanista ja Isosta-Britanniasta tulevia henkilöitä ja yrityksiä vastaan. Kartoimme Blackwoodin käyttämän mukautetun implantin NSPX30:n kehityksen aina vuoteen 2005 asti pieneen takaoveen, jonka nimesimme Project Woodiksi.

Mielenkiintoista on, että Project Wood -implantti vuodelta 2005 näyttää olevan sellaisten kehittäjien työtä, joilla on kokemusta haittaohjelmien kehittämisestä, kun otetaan huomioon käytetyt tekniikat, mikä saa meidät uskomaan, että meidän on vielä selvitettävä enemmän alkuperäisen takaoven historiasta.

Jos sinulla on kysyttävää WeLiveSecurityssä julkaistusta tutkimuksestamme, ota meihin yhteyttä osoitteessa uhkaintel@eset.com.

ESET Research tarjoaa yksityisiä APT-tietoraportteja ja tietosyötteitä. Jos sinulla on kysyttävää tästä palvelusta, käy osoitteessa ESET Threat Intelligence sivu.

IOCs

Asiakirjat

|

SHA-1 |

Tiedostonimi |

ESET-tunnistusnimi |

Kuvaus |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

NSPX30 ensimmäinen tiputin. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Lataaja asentajalle. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Pysyvä latauslaite. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Kuormaaja orkesterille. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Purettu asennusohjelma. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Purettu orkesteri. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

Purettu takaovi. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Tunniste- ja datavaras-laajennus. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Tencent QQ -viestien sieppauslaajennus. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Audiokaappauslaajennus. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

Tiedonkeruulaajennus. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Keylogger-laajennus. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

Näytönkaappauslaajennus. |

verkko

|

IP |

Domain |

Palveluntarjoaja |

Ensimmäinen nähty |

Lisätiedot |

|

104.193.88[.]123 |

www.baidu[.]com |

Beijing Baidu Netcom Science and Technology Co., Ltd. |

2017-08-04 |

Laillinen verkkosivusto, johon orkesteri ja takaoven komponentit ovat ottaneet yhteyttä hyötykuormien lataamiseksi. AitM sieppaa HTTP GET -pyynnön. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10-17 |

Osa URL-osoitteesta, josta laillinen ohjelmisto latasi dropperin. |

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä versio MITER ATT&CK -kehyksen 14.

|

Taktiikka |

ID |

Nimi |

Kuvaus |

|

Resurssien kehittäminen |

Kehitysominaisuudet: Haittaohjelmat |

Blackwood käytti mukautettua implanttia nimeltä NSPX30. |

|

|

Ensimmäinen käyttöoikeus |

Toimitusketjun kompromissi |

NSPX30:n dropper-komponentti toimitetaan, kun lailliset ohjelmistopäivityspyynnöt siepataan AitM:n kautta. |

|

|

Teloitus |

Komento- ja komentosarjatulkki: PowerShell |

NSPX30:n asennuskomponentti käyttää PowerShellia poistaakseen Windows Defenderin näytelähetyksen käytöstä ja lisää poissulkemisen latauskomponentille. |

|

|

Komento- ja komentosarjatulkki: Windowsin komentotulkki |

NSPX30:n asennusohjelma voi käyttää cmd.exe kun yritetään ohittaa UAC. NSPX30:n takaovi voi luoda käänteisen kuoren. |

||

|

Komento- ja komentosarjatulkki: Visual Basic |

NSPX30:n asennusohjelma voi käyttää VBScriptiä yrittäessään ohittaa UAC:n. |

||

|

Alkuperäinen sovellusliittymä |

NSPX30:n asennusohjelma ja takaoven käyttö CreateProcessA/W API:t komponenttien suorittamiseen. |

||

|

Sitkeys |

Kaappauksen suoritusvirta |

NSPX30:n latausohjelma ladataan automaattisesti prosessiin, kun Winsock käynnistetään. |

|

|

Etuoikeuksien lisääntyminen |

Tapahtuman käynnistämä suoritus |

NSPX30:n asennusohjelma muuttaa rekisteriä mediapainikkeen avaimen arvon (APPCOMMAND_LAUNCH_APP2) osoittaaksesi latausohjelman suoritettavaan tiedostoon. |

|

|

Väärinkäytön korkeuden valvontamekanismi: Ohita käyttäjätilien valvonta |

NSPX30:n asennusohjelma käyttää kolmea tekniikkaa yrittäessään ohittaa UAC:n. |

||

|

Puolustuksen kiertäminen |

Poista tiedostojen tai tietojen salaus/dekoodaus |

NSPX30:n asennus-, orkestrointi-, takaovi- ja asetustiedostot puretaan RC4:llä tai bittikohtaisten ja aritmeettisten käskyjen yhdistelmillä. |

|

|

Heikentää suojauksia: poista työkalut käytöstä tai muokkaa niitä |

NSPX30:n asennusohjelma poistaa Windows Defenderin näytelähetyksen käytöstä ja lisää latauskomponentin poissulkemisen. NSPX30:n orkesteri voi muuttaa suojausohjelmistojen tietokantoja sallimaan latauskomponentit. Kohdennettu ohjelmisto sisältää: Tencent PC Manager, 360 Safeguard, 360 Antivirus ja Kingsoft AntiVirus. |

||

|

Ilmaisimen poistaminen: Tiedoston poistaminen |

NSPX30 voi poistaa tiedostonsa. |

||

|

Ilmaisimen poisto: Selkeä pysyvyys |

NSPX30 voi poistaa sen pysyvyyden. |

||

|

Epäsuoran komennon suoritus |

NSPX30:n asennusohjelma suorittaa PowerShellin Windowsin Command Shellin kautta. |

||

|

Naamiointi: vastaa oikeutettua nimeä tai sijaintia |

NSPX30:n komponentit tallennetaan lailliseen kansioon %PROGRAMDATA%Intel. |

||

|

Muokkaa rekisteriä |

NSPX30:n asennusohjelma voi muokata rekisteriä yrittäessään ohittaa UAC:n. |

||

|

Hämmentyneet tiedostot tai tiedot |

NSPX30:n komponentit tallennetaan salattuna levylle. |

||

|

Hämärtyneet tiedostot tai tiedot: upotetut hyötykuormat |

NSPX30:n tiputin sisältää upotettuja komponentteja. NSPX30:n latausohjelma sisältää upotetun shell-koodin. |

||

|

Järjestelmän binaarivälityspalvelimen suoritus: Rundll32 |

NSPX30:n asennusohjelma voidaan ladata läpi rundll32.exe. |

||

|

Kirjautumistietojen käyttö |

Vastustaja keskellä |

NSPX30-implantti toimitetaan uhreille AitM-hyökkäysten kautta. |

|

|

Tunnustiedot salasanakaupoista |

NSPX30-laajennus c001.dat voi varastaa tunnistetietoja Tencent QQ -tietokannoista. |

||

|

Löytö |

Tiedostojen ja hakemistojen etsintä |

NSPX30:n takaovi ja laajennukset voivat luetella tiedostoja. |

|

|

Kysely rekisteristä |

NSPX30 a010.dat plugin kerää erilaisia tietoja asennetuista ohjelmistoista rekisteristä. |

||

|

Ohjelmistojen löytäminen |

NSPX30 a010.dat plugin kerää tietoja rekisteristä. |

||

|

Järjestelmätietojen etsiminen |

NSPX30:n takaovi kerää järjestelmätietoja. |

||

|

Järjestelmän verkkoasetusten etsiminen |

NSPX30:n takaovi kerää erilaisia verkkosovittimen tietoja. |

||

|

Järjestelmän verkkoyhteyksien etsintä |

NSPX30:n takaovi kerää verkkosovittimen tiedot. |

||

|

Järjestelmän omistajan/käyttäjän haku |

NSPX30:n takaovi kerää järjestelmä- ja käyttäjätietoja. |

||

|

Kokoelma |

Tulon sieppaus: Keylogging |

NSPX30-laajennus b011.dat on perus keylogger. |

|

|

Arkistoi kerätyt tiedot: Arkistoi kirjaston kautta |

NSPX30-laajennukset pakkaavat kerätyt tiedot zlibillä. |

||

|

Äänenkaappaus |

NSPX30-laajennus c003.dat tallentaa tulo- ja lähtöäänivirtoja. |

||

|

Automaattinen kokoelma |

NSPX30:n orkesteri ja takaovi käynnistävät automaattisesti laajennuksia tiedon keräämiseksi. |

||

|

Tietojen vaiheistus: Paikallinen tietojen vaiheistus |

NSPX30:n laajennukset tallentavat tiedot paikallisiin tiedostoihin ennen suodatusta. |

||

|

screen Capture |

NSPX30-laajennus b010.dat ottaa kuvakaappauksia. |

||

|

Command and Control |

Sovelluskerrosprotokolla: Web -protokollat |

NSPX30:n orkesteri- ja takaoven komponentit lataavat hyötykuormia HTTP:n avulla. |

|

|

Sovelluskerroksen protokolla: DNS |

NSPX30:n takaovi suodattaa kerätyt tiedot DNS:n avulla. |

||

|

Tietojen koodaus: Vakiokoodaus |

Kerätyt tiedot suodatusta varten pakataan zlibillä. |

||

|

Tietojen hämärtäminen |

NSPX30:n takaovi salaa sen C&C-viestinnän. |

||

|

Non-Application Layer Protocol |

NSPX30:n takaovi käyttää UDP:tä C&C-viestintään. |

||

|

Valtakirja |

Tuntematon komponentti välittää NSPX30:n tiedonsiirron C&C-palvelimensa kanssa. |

||

|

exfiltration |

Automaattinen suodatus |

Kun NSPX30:n takaovi on saatavilla, se suodattaa automaattisesti kaikki kerätyt tiedot. |

|

|

Tiedonsiirron kokorajoitukset |

NSPX30:n takaovi suodattaa kerätyt tiedot DNS-kyselyiden kautta kiinteällä pakettikoolla. |

||

|

Exfiltration Over Alternative Protocol: Exfiltration Over Uncrypted Non-C2 Protocol |

NSPX30:n takaovi suodattaa kerätyt tiedot DNS:n avulla. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 90

- 98

- a

- pystyy

- Meistä

- väärin

- pääsy

- Mukaan

- Tili

- toimet

- aktiivinen

- toiminta

- toimijoiden

- Lisäksi

- lisä-

- Lisäksi

- osoite

- osoitteet

- Lisää

- Jälkeen

- vastaan

- Agentti

- alias

- Kaikki

- sallittujen luettelo

- melkein

- jo

- Myös

- vaihtoehto

- Vaikka

- an

- analyysi

- analysoida

- analysoidaan

- ja

- antivirus

- Kaikki

- api

- API

- näyttää

- laitteet

- Hakemus

- käyttää

- APT

- Archive

- OVAT

- noin

- AS

- arvioida

- liittyvä

- olettaa

- At

- hyökkäys

- Hyökkäykset

- yritys

- yrittää

- yrityksiä

- audio-

- Tekijät

- automaattisesti

- saatavissa

- takaisin

- takaoven

- Takaportteja

- Baidu

- perustua

- perustiedot

- BE

- koska

- tulevat

- ollut

- ennen

- ovat

- Uskoa

- PARAS

- biteittäin

- sekä

- rakennettu

- nappia

- by

- ohittaa

- nimeltään

- soittamalla

- Puhelut

- Kampanja

- CAN

- kyvyt

- valmiudet

- kykenee

- kaapata

- kuljettaa

- tapaus

- tapauksissa

- ketju

- muuttaa

- muuttunut

- jutella

- Kiina

- kiinalainen

- CISA

- selkeä

- lähempänä

- Sulkee

- CO

- koodi

- ao

- kerätä

- kokoelma

- kerääjä

- kerää

- KOM

- yhdistelmät

- yhdistely

- tulee

- yleisesti

- tiedottaa

- Viestintä

- Yhteydenpito

- Yritykset

- yritys

- koottu

- Suoritettuaan

- komplikaatioita

- komponentti

- osat

- kompromissi

- Vaarantunut

- ehto

- olosuhteet

- Suorittaa

- Konfigurointi

- kytketty

- liitäntä

- Liitännät

- harkittu

- muodostuu

- ottaa yhteyttä

- sisältää

- sisältö

- ohjaus

- ohjain

- keskustelut

- YHTIÖ

- vastaava

- voisi

- luoda

- luotu

- luo

- Valtakirja

- Nykyinen

- asiakassuhde

- Verkkovakoilu

- tietoverkkojen

- tumma

- tiedot

- datapisteet

- tietokanta

- tietokannat

- Päivämäärä

- DCM:

- DCM:t

- vuosikymmeninä

- oletusarvo

- toimittaa

- toimitettu

- tuottaa

- riippuu

- sijoittaa

- käyttöön

- levityspinnalta

- kuvata

- kuvailee

- kuvaus

- suunniteltu

- määränpää

- yksityiskohtainen

- yksityiskohdat

- havaittu

- Detection

- Määrittää

- määritetty

- kehitetty

- kehittäjille

- Kehitys

- kehitys

- DID

- ero

- eri

- ohjata

- löytää

- löysi

- jakelu

- jaettu

- dns

- do

- dokumentointi

- dokumentoitu

- ei

- verkkotunnuksen

- verkkotunnuksia

- download

- Drops

- aikana

- kukin

- Varhainen

- helposti

- korkea

- sähköpostit

- upotettu

- mahdollistaa

- mahdollistaa

- koodaus

- salattu

- harjoittaa

- Moottori

- Tekniikka

- merkintä

- virhe

- laatii

- Tapahtumat

- evoluutio

- kehittynyt

- kehittyvä

- täsmälleen

- esimerkki

- suorittaa

- teloitettiin

- toteuttaja

- täytäntöönpanosta

- teloitus

- suodatus

- näyttely

- olla

- experience

- selitti

- tutkimusmatkailija

- vienti

- tosiasia

- epäonnistuu

- Ominaisuudet

- Kuva

- filee

- Asiakirjat

- suodattaa

- Löytää

- tulokset

- sormenjälki

- palomuurit

- Etunimi

- kiinteä

- jälkeen

- varten

- muoto

- Eteenpäin

- löytyi

- alkaen

- täysin

- toiminto

- toiminnallisuus

- tehtävät

- syntyy

- maantieteellinen

- saada

- GitHub

- Antaa

- tietty

- Go

- Ryhmä

- Ryhmän

- HAD

- Vetimet

- Olla

- otsikot

- tätä

- Piilottaa

- korkean profiilin

- historia

- Hong

- Hongkong

- Miten

- Kuitenkin

- HTML

- http

- HTTPS

- ID

- tunnistettu

- if

- havainnollistaa

- kuva

- toteutukset

- täytäntöön

- in

- sisältää

- sisältää

- Mukaan lukien

- Saapuva

- Lisäykset

- osoittaa

- merkintöjen

- indikaattorit

- henkilökohtainen

- henkilöt

- tiedot

- Infrastruktuuri

- ensimmäinen

- ensin

- aloitettu

- panos

- Kyselyt

- insertit

- sisällä

- asentaa

- esimerkki

- sen sijaan

- Instituutti

- ohjeet

- Älykkyys

- liitäntä

- sisäisesti

- Internet

- tulee

- tutkimus

- IP

- IP-osoite

- IP-osoitteita

- ISP

- antaneen

- IT

- SEN

- itse

- tammikuu

- Japani

- Japanilainen

- kesäkuu

- avain

- Valtakunta

- Tietää

- tuntemus

- tunnettu

- Kong

- suuri

- Sukunimi

- myöhemmin

- käynnistää

- kerros

- johtava

- vähiten

- Led

- vasemmalle

- laillinen

- Lets

- Todennäköisesti

- Lista

- Kuunteleminen

- kuuntelee

- Listat

- kuormitus

- loader

- lastaus

- kuormat

- paikallinen

- sijaitsevat

- sijainti

- lukko

- katso

- menetetty

- Oy

- kone

- Koneet

- tärkein

- merkittävä

- ilkeä

- haittaohjelmat

- johtaja

- manipuloitu

- valmistus

- ottelu

- tulitikut

- matching

- Saattaa..

- merkitys

- mekanismi

- mekanismit

- Media

- Muisti

- mainitsi

- viesti

- viestien

- tapasi

- Metadata

- Microsoft

- ehkä

- miljoonia

- muokata

- lisää

- eniten

- enimmäkseen

- moninkertainen

- täytyy

- nimi

- nimetty

- Tarve

- tarpeet

- verkko

- verkot

- Uusi

- Nro

- Ei eristetty

- Ilmoitus..

- numero

- Havaittu

- saada

- saada

- tapahtui

- lokakuu

- of

- Tarjoukset

- Office

- Vanha

- vanhin

- on

- ONE

- vain

- avata

- avoimen lähdekoodin

- toiminta

- käyttöjärjestelmän

- toiminta

- Operations

- operaattorit

- or

- tilata

- Alkuperä

- alkuperäinen

- Muut

- meidän

- ulos

- ulostulo

- ulkopuolella

- yli

- oma

- omistuksessa

- P&E

- paketit

- sivulla

- parametri

- osa

- erityinen

- kulkee

- passiivinen

- Salasana

- polku

- polut

- PC

- erikoinen

- suorittaa

- suoritettu

- suorittaa

- sitkeys

- kuva

- Paikka

- plaintext

- Platon

- Platonin tietotieto

- PlatonData

- Ole hyvä

- ota yhteyttä

- kytkeä

- liitännäiset

- Kohta

- pistettä

- poliittinen

- Suosittu

- mahdollisesti

- PowerShell

- läsnäolo

- esittää

- estää

- aiemmin

- Aikaisempi

- yksityinen

- todennäköisesti

- Ongelma

- menettelyt

- prosessi

- Prosessit

- Tuotteet

- Tuotteemme

- Ohjelma

- projekti

- hankkeet

- protokolla

- toimittaa

- mikäli

- toimittaja

- valtuutettu

- julkinen

- Julkaisu

- julkisesti

- julkaistu

- tarkoitus

- kyselyt

- pikemminkin

- tavoittaa

- sai

- äskettäinen

- ennätys

- asiakirjat

- toistuva

- katso

- viittaa

- suhteen

- kirjattu

- rekisterin

- liittyvä

- merkityksellinen

- luottaen

- jäännökset

- poistaminen

- poistaa

- vastata

- raportti

- Raportit

- pyyntö

- pyynnöt

- tutkimus

- Tutkijat

- ratkaistu

- resurssi

- ne

- vastaus

- johtua

- Saatu ja

- Tuotto

- käänteinen

- Rikas

- nouseva

- reititin

- Sääntö

- sama

- tallennettu

- tiede

- Tiede ja teknologia

- kuvakaappauksia

- Haku

- hakukone

- Toinen

- sekuntia

- osiot

- turvallisuus

- Suojausohjelmisto

- nähdä

- näyttää

- näyttää

- nähneet

- valittu

- lähetetty

- syyskuu

- palveli

- palvelin

- palvelimet

- palvelu

- Palvelut

- Setit

- useat

- yhteinen

- Kuori

- esitetty

- Näytä

- samankaltainen

- Yksinkertainen

- yksinkertaisesti

- koska

- SIX

- Koko

- hieman eri

- pieni

- pienempiä

- So

- sosiaalinen

- Tuotteemme

- ohjelmistokomponentit

- ohjelmistopäivitys

- Ratkaisumme

- ratkaistu

- jonkin verran

- hienostunut

- erityinen

- määritelty

- peikko

- jakaa

- vakoilusta

- SQL

- Vaihe

- vaiheissa

- standardi

- Alkaa

- alkoi

- Aloita

- Askeleet

- Yhä

- verkkokaupasta

- tallennettu

- puroihin

- jono

- rakenne

- studio

- aihe

- jättämisestä

- niin

- Ehdottaa

- sviitti

- syntyy

- epäilyttävä

- järjestelmä

- järjestelmät

- taulukko

- ottaa

- otettava

- vie

- Kohde

- kohdennettu

- tavoitteet

- tehtävät

- tekniikka

- tekniikat

- Elektroniikka

- tilapäinen

- Tencent

- kuin

- että

- -

- UK

- Iso-Britannia

- maailma

- heidän

- Niitä

- teema

- sitten

- Siellä.

- siksi

- Nämä

- ne

- kolmas

- tätä

- ne

- uhkaus

- uhka toimijat

- kolmella

- Kautta

- aika

- aikajana

- aikaleima

- että

- työkalu

- jäljittää

- raita

- kaupankäynti

- liikenne

- siirtää

- laukeaa

- kaksi

- Uk

- ymmärtää

- Yhtenäinen

- Yhdistynyt kuningaskunta

- yliopisto

- tuntematon

- epätodennäköinen

- NIMETTÖMÄT

- Päivitykset

- Päivitykset

- URL

- us

- käyttää

- käytetty

- käyttäjä

- käyttötarkoituksiin

- käyttämällä

- pätevä

- validointi

- arvo

- arvot

- variantti

- eri

- todentaa

- versio

- pystysuora

- kautta

- Uhri

- uhrit

- Vierailla

- visuaalinen

- Haavoittuva

- oli

- Tapa..

- we

- verkko

- Verkkosivu

- HYVIN

- olivat

- Mitä

- kun

- aina kun

- joka

- ketä

- wikipedia

- tulee

- ikkunat

- with

- puu

- Referenssit

- työskentely

- maailman-

- olisi

- kirjoittaminen

- kirjallinen

- vielä

- zephyrnet

- Postinumero