BLACK HAT EUROPE 2022 – Lontoo – Tutkija Douglas McKee ei onnistunut poimimaan salasanoja lääketieteellisestä potilasvalvontalaitteesta, jonka haavoittuvuuksia hän etsi. GPU-salasanan murtautumistyökalu, jota hän käytti nostaakseen laitteen eristämiseen tarvittavia tunnistetietoja, tuli tyhjäksi. Vasta muutaman kuukauden kuluttua, kun hän istuutui lukemaan lääkinnällisen laitteen dokumentaatiota, hän huomasi, että salasanat olivat olleet siellä koko ajan.

"Sain vihdoin lukea dokumentaatiota, jossa oli selvästi kaikki salasanat selväkielisinä asiakirjoissa", McKee, Trellixin haavoittuvuustutkimuksen johtaja, kertoi täällä tänään pitämässään esityksessä. Kävi ilmi, että myös salasanat oli koodattu järjestelmään, joten hänen epäonnistunut salasanan murtoprosessi oli valtava ylilyönti. Hän ja hänen tiiminsä löysivät myöhemmin laitteesta vikoja, joiden ansiosta he pystyivät väärentämään potilastietoja monitorilaitteesta.

McKeen mukaan dokumentoinnin käsittelemättä jättäminen on yleinen virhe tietoturvatutkijoilta, jotka ovat innokkaita perehtymään tutkimiinsa laitteistoihin ja ohjelmistoihin. Hän ja hänen kollegansa Philippe Laulheret, Trellixin vanhempi turvallisuustutkija, heidän "Epäonnistuminen kovemmin: kriittisten 0-päivien löytäminen itsestämme huolimatta" esitys täällä, jakoi joitain sotatarinoitaan hakkerointiprojekteissaan tekemistä virheistä tai virhearvioinneista: onnettomuuksista, joiden he sanovat olevan hyödyllisiä oppitunteja tutkijoille.

"Kaikissa konferensseissa, joihin käymme, [he] osoittavat loistavia tuloksia" ja onnistumisia turvallisuustutkimuksessa kuin nollapäivät, Laulheret sanoi. Tutkijat sanoivat, että et aina saa kuulla epäonnistumisten ja takaiskujen sarjoista matkan varrella, kun haistelee vulneja. Heidän tapauksessaan se on ollut kaikkea piirilevyjä polttaneista laitteistohakkeroista crispiin pitkäveteiseen shell-koodiin, joka ei toiminut.

Jälkimmäisessä tapauksessa McKee ja hänen tiiminsä olivat havainneet haavoittuvuuden Belkin Wemo Insight SmartPlugissa, Wi-Fi-yhteensopivassa kuluttajalaitteessa, jolla siihen kytkettyjä laitteita voidaan käynnistää ja sammuttaa etänä. "Shellkoodini ei päässyt pinoon. Jos olisin lukenut XML-kirjaston, oli selvää, että XML suodattaa merkit pois ja XML-suodattimen läpi sallitaan rajoitettu merkistö. Tämä oli toinen esimerkki hukatusta ajasta, jos olisin lukenut koodin kautta, jonka kanssa todella työskentelin", hän sanoo. "Kun purimme sen, löysimme puskurin ylivuodon, jonka avulla voit ohjata laitetta etänä."

Älä oleta: etäopiskelusovelluksen "Security" kouluttamaa

Toisessa projektissa tutkijat tutkivat Netopin Vision Pro -nimistä etäopiskeluohjelmistotyökalua, joka sisältää muun muassa opettajien mahdollisuuden etänä opiskelijoiden koneisiin ja vaihtaa tiedostoja oppilaiden kanssa. Remote Desktop Protocol -pohjainen ominaisuus vaikutti riittävän yksinkertaiselta: "Sen avulla opettajat voivat kirjautua sisään Microsoftin tunnistetiedoilla saadakseen täyden pääsyn opiskelijan koneeseen", McKee selitti.

Tutkijat olivat olettaneet, että valtakirjat oli salattu johdolla, mikä olisi ollut looginen turvallisuuden paras käytäntö. Mutta samalla kun he tarkkailivat Wiresharkin verkkokaappauksiaan, he järkyttyivät huomatessaan valtuustietoja, jotka kulkivat verkon läpi salaamattomina. "Monet oletukset voivat olla tutkimusprojektin tekemisen kuolemantapaus", McKee sanoi.

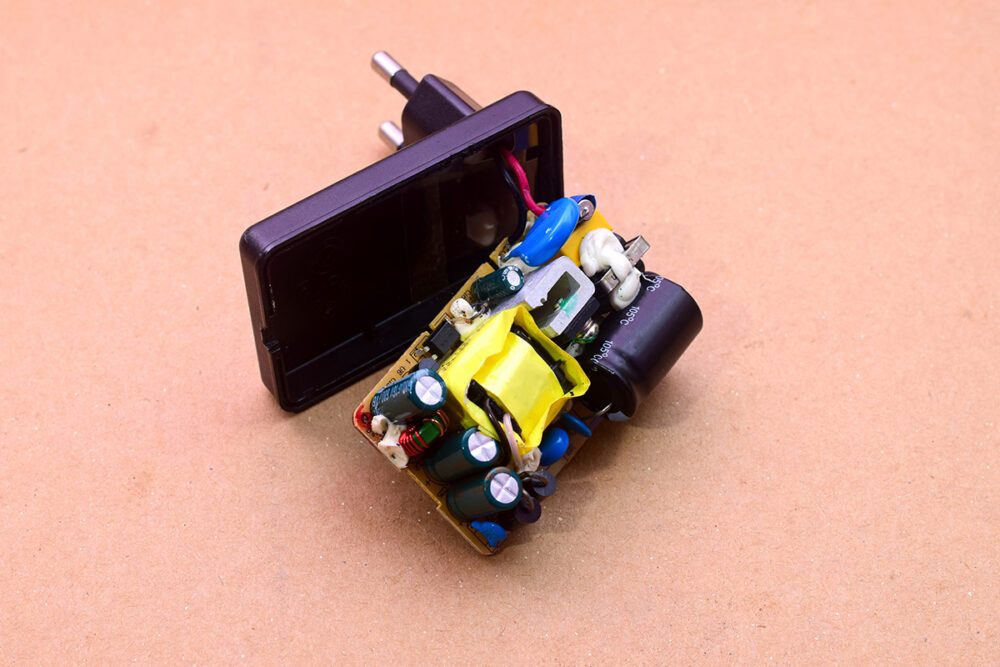

Sillä välin he suosittelevat, että sinulla on useita versioita tutkimastasi tuotteesta siltä varalta, että jokin vaurioituu. McKee myönsi olevansa hieman liian innokas purkamaan B Bruan Infusomat -infuusiopumpun akkua ja sisäosia. Hän ja hänen tiiminsä purtivat akun osiin havaittuaan MAC-osoitteen siihen kiinnitetyssä tarrassa. He löysivät piirilevyn ja flash-sirun sisältä, ja he päätyivät vahingoittamaan sirua fyysisesti yrittäessään päästä sen ohjelmistoon.

"Yritä ensin tehdä vähiten invasiivinen prosessi", McKee sanoi, äläkä yritä avata laitteistoa alusta alkaen. "Asioiden rikkominen on osa laitteiston hakkerointiprosessia", hän sanoi.

- blockchain

- cryptocurrency-lompakot

- cryptoexchange

- tietoverkkoturvallisuus

- verkkorikollisille

- tietoverkkojen

- Pimeää luettavaa

- sisäisen turvallisuuden osasto

- digitaaliset lompakot

- palomuuri

- Kaspersky

- haittaohjelmat

- McAfee

- NexBLOC

- Platon

- plato ai

- Platonin tietotieto

- Platon peli

- PlatonData

- platopeliä

- VPN

- verkkosivuilla turvallisuus