امنیت در جریان طراحی به چپ و راست تغییر می کند، زیرا سازندگان تراشه در حال مبارزه با نحوه ساخت دستگاه هایی هستند که هم از نظر طراحی ایمن باشند و هم به اندازه کافی انعطاف پذیر باشند تا در طول عمر خود ایمن بمانند.

از آنجایی که دستگاههای پیچیده به طور فزایندهای به اینترنت و به یکدیگر متصل میشوند، فروشندگان IP، سازندگان تراشه و شرکتهای سیستمها برای مقابله با تهدیدات موجود و بالقوه در سطح حمله گستردهتری رقابت میکنند. در بسیاری از موارد، امنیت از مجموعهای از وصلههای نرمافزاری بیپایان به بخشی جداییناپذیر از فرآیند طراحی سختافزار/نرمافزار با مزیت رقابتی سودآور و تهدید فزاینده اقدامات نظارتی برای شرکتهایی که این اشتباه را انجام میدهند، افزایش یافته است.

توماس روستک، رئیس شرکت می گوید: «در هر ثانیه 127 دستگاه برای اولین بار به اینترنت متصل می شود. اینفینیون بخش سیستم های امن متصل، در ارائه اخیر. این منجر به اتصال خیره کننده 43 میلیارد دستگاه به اینترنت و به یکدیگر در سال 2027 خواهد شد.

همچنین یک چالش امنیتی بزرگ ایجاد خواهد کرد. دیوید میدمنت، مدیر ارشد توسعه بازار در گفت: «با این نگرانی کسبوکارها و مصرفکنندگان در مورد اینکه چه اتفاقی برای دادههایشان میافتد، با افزایش اتصال و کاهش خدمات دیجیتالی، افزایش یافته است. بازو. طی پنج سال گذشته، مقررات دولتها در سراسر جهان به بلوغ رسیدهاند، و این مسئولیت بر عهده تولیدکنندگان است که فهرست رو به رشدی از معیارهای امنیتی را رعایت کنند تا اطمینان حاصل شود که این خدمات قابل اعتماد، ایمن و به درستی مدیریت میشوند.

با این حال، یک رویکرد مستدل و سنجیده به امنیت شامل ملاحظات بسیاری است. دانا نوستادتر، مدیر راه حل های IP امنیتی در می گوید: «ابتدا، ابتدا باید مشخصات تهدید برنامه خاص، و همچنین دارایی های خاص - داده ها، اطلاعات، یا سیستم هایی که باید محافظت شوند، درک شود. Synopsys. «آیا قوانین، مقررات، و/یا انواع الزامات خاصی وجود دارد که بر آن راه حل تأثیر بگذارد؟ به عبارت دیگر، ابتدا باید تکالیف خود را انجام دهید. شما باید بتوانید به برخی از سؤالات پاسخ دهید، مانند اینکه آیا محصول فقط نگران تهدیدات مبتنی بر شبکه است یا اینکه آیا احتمال حملاتی وجود دارد که نیاز به دسترسی فیزیکی دارند. آیا دسترسی مستقیم شبکه به آن محصول خاص وجود دارد، یا قرار است توسط سایر بخشهای سیستم که میتوانند مانند فایروال عمل کنند، محافظت شود تا سطحی از حفاظت را فراهم کند؟ انطباق مقررات یا استانداردها یا الزامات صدور گواهینامه احتمالی برای امنیت چیست؟ ارزش دارایی ها چقدر است؟»

علاوه بر این، دستگاه ها باید تحت هر شرایط و حالت های کاری ایمن باشند. Neustadter گفت: "شما باید زمانی که سیستم آفلاین است از آن محافظت کنید، زیرا برای مثال، بازیگران بد می توانند حافظه خارجی را جایگزین کنند یا می توانند کد IP را بدزدند." آنها می توانند دستگاه را دوباره فلش کنند. همچنین باید در هنگام روشن شدن برق از آن محافظت کنید و باید در زمان اجرا در حین کار کردن دستگاه از آن محافظت کنید. باید مطمئن شوید که همچنان همانطور که در نظر گرفته شده است کار می کند. سپس، هنگام برقراری ارتباط خارجی، باید از آن نیز محافظت کنید. متغیرهای زیادی وجود دارند که معمولاً روی یک راه حل امنیتی تأثیر می گذارند، از جمله برنامه خاص. در نهایت، باید تعادلی در راه حل امنیتی کلی وجود داشته باشد. «متوازن برای امنیت» شامل عملکردهای امنیتی، پروتکلها، گواهینامهها و غیره و همچنین هزینه، قدرت، عملکرد و معاوضههای منطقه میشود، زیرا برای مثال، نمیتوانید بالاترین درجه امنیت را برای باتری قرار دهید. -دستگاه برقی منطقی نیست زیرا دستگاهی کمهزینه است. شما واقعاً باید به دنبال تعادل باشید و همه اینها در معماری امنیتی مناسب برای یک تراشه نقش خواهد داشت.»

دیگران موافقند. نیر تاشر، مدیر اجرایی فناوری در این باره گفت: «اولین قدمی که هنگام معرفی امنیت به یک دستگاه برمیداریم، ارزیابی داراییهای امنیتی دستگاه با توجه به نقش آن در سیستم کلی است. وین باند. همانطور که این دارایی ها را ترسیم می کنیم، پتانسیل حمله دارایی ها را نیز رتبه بندی می کنیم. همه دارایی ها بلافاصله شناسایی نمی شوند. ویژگی هایی مانند اشکال زدایی و درگاه های آزمایشی نیز باید به عنوان دارایی در نظر گرفته شوند، زیرا ممکن است در امنیت کلی سیستم نقش داشته باشند. هنگامی که نقشه برداری و رتبه بندی کامل شد، راه های بالقوه برای به خطر انداختن هر یک از دارایی ها و پیچیدگی مربوطه را ارزیابی می کنیم. قدم بعدی یافتن راه هایی برای محافظت در برابر این حملات یا حداقل شناسایی آنهاست. بدیهی است که آخرین مرحله آزمایش محصول نهایی است تا اطمینان حاصل شود که هر گونه حفاظتی که در نظر گرفته ایم به درستی کار می کند.

از نظر طراحی ایمن شوید

یکی از تغییرات بزرگ برای سخت افزار و امنیت سیستم، تشخیص این موضوع است که دیگر مشکل شخص دیگری نیست. آنچه قبلاً یک فکر بعدی بود، اکنون یک مزیت رقابتی است که باید در یک طرح در سطح معماری ساخته شود.

عادل بهروچ، مدیر توسعه کسب و کار برای IP امنیتی در گفت: «این اصل اساسی بر ادغام امنیت در فرآیند توسعه طراحی تراشه، حصول اطمینان از شناسایی اهداف، الزامات و مشخصات امنیتی از ابتدا تأکید دارد. Rambus. این رویکرد مستلزم داشتن یک مدل تهدید مناسب، شناسایی داراییهای مشهود و غیرمشهودی است که دارای ارزش هستند و نیاز به حفاظت دارند، کمی کردن ریسک مرتبط بر اساس چارچوب مدیریت ریسک مناسب و اجرای صحیح اقدامات و کنترلهای امنیتی برای کاهش ریسک سطح قابل قبولی.»

بهروش گفت که علاوه بر ارزیابی صحیح تهدیدات، در نظر گرفتن اصول امنیتی اضافی برای استراتژی دفاعی جامع، حیاتی است. این شامل زنجیره ای از اعتماد است که در آن هر لایه پایه های امنیتی را فراهم می کند که لایه بعدی می تواند از آنها استفاده کند، و همچنین جداسازی دامنه با سطوح امنیتی مختلف برای کاربران، انواع داده ها و عملیات های مختلف، اجازه می دهد تا عملکرد بهینه و معاوضه های امنیتی برای هر مورد استفاده شود. در سیستمهای مدرن، این شامل مدلسازی تهدید در طول چرخه عمر محصول، و یک اصل کمترین امتیاز است که حقوق دسترسی را تقسیم میکند و منابع مشترک را به حداقل میرساند.

جورج وال، مدیر گروه بازاریابی محصول برای IP پردازنده Tensilica Xtensa گفت: «تعریف معماری امنیتی SoC از قبل ضروری است. آهنگ. «زمان تعریف معماری امنیتی زمانی است که طراح در حال کارکردن عملکردهای لازم، فیدها و سرعتها و غیره SoC است. همیشه انجام این کار زودتر از تلاش برای «اضافه کردن امنیت» بعداً آسانتر است، چه یک هفته قبل از حذف نوار یا دو سال پس از ارسال تولید.

یک دفاع جامع فراتر از سخت افزار است. دان والترز، مهندس امنیت جاسازی شده اصلی و سرپرست راه حل های میکروالکترونیک در می گوید: «اگر می خواهید چیزی را ایمن کنید، حتی در سطوح بالای انتزاع برای نرم افزار، ممکن است این کار را کاملاً در پایتون یا هر زبان برنامه نویسی انتخابی خود انجام دهید. تاج. اما اگر با مصالحه در سطح سخت افزار تضعیف شود، مهم نیست. حتی اگر امنیت نرم افزاری کاملی داشته باشید، می توانید کل سیستم خود را به طور کامل به خطر بیندازید.

در بیشتر موارد، مهاجمان مسیر کمترین مقاومت را در پیش می گیرند. والترز گفت: "با امنیت، همه چیز یا هیچ چیز نیست." مهاجم فقط باید یک عیب را پیدا کند و واقعاً برایشان مهم نیست که کجاست. اینطور نیست که بگویند، "من می خواهم سیستم را فقط با تضعیف سخت افزار شکست دهم یا می خواهم با پیدا کردن یک نقص نرم افزاری این کار را انجام دهم." آنها به دنبال ساده ترین چیز خواهند بود.»

بهترین شیوه

در پاسخ به گسترش چشمانداز تهدید، سازندگان تراشه در حال تکمیل فهرست بهترین شیوههای خود هستند. در گذشته، امنیت تقریباً به طور کامل به محیط یک CPU محدود می شد. اما از آنجایی که طرحها پیچیدهتر، مرتبطتر و با طول عمر بیشتر میشوند، امنیت باید بسیار گستردهتر مورد توجه قرار گیرد. به گفته لی هریسون، مدیر بازاریابی محصول برای بخش Tessent، این شامل تعدادی از عناصر کلیدی است. زیمنس EDA:

- بوت امن – از فناوری نظارت سختافزاری میتوان برای بررسی اینکه یک دنباله راهاندازی تجویز شده طبق انتظار اجرا شده است، استفاده کرد تا اطمینان حاصل شود که سختافزار و نرمافزار مطابق مورد نظر هستند.

- گواهی - مشابه راهاندازی ایمن، نظارت عملکردی میتواند برای تولید امضاهای پویا استفاده شود که نشاندهنده پیکربندی سخت یا نرم یک IP یا IC خاص در یک سیستم است. این دقت سخت افزار مورد انتظار و پیکربندی آن را تایید می کند. این رویکرد می تواند برای ارائه یک نشانه هویت واحد یا مجموعه گسترده ای از نشانه ها استفاده شود. این سیستم بر اساس یک امضای منحصربهفرد است که میتوان از آن برای اطمینان از اعمال ساخت نرمافزار صحیح یک بهروزرسانی OTA استفاده کرد. بسیار مهم است که این در داخل سیستم محاسبه شود، اما کدگذاری سخت نباشد.

- دسترسی امن - مانند همه سیستمها، کانالهای ارتباطی داخل و خارج از دستگاه باید امن و در بسیاری از موارد بر اساس سطوح مختلف نسبت به دسترسی مورد نیاز، که در آن دسترسی اغلب از طریق یک ریشه اعتماد کنترل میشود، قابل تنظیم باشد.

- حفاظت از دارایی - نظارت عملکردی فعال ممکن است بخش مهمی از هر استراتژی دفاعی عمیق باشد. بر اساس تجزیه و تحلیل دقیق تهدید، انتخاب و قرار دادن مانیتورهای کاربردی در داخل دستگاه میتواند تشخیص و کاهش تهدید با تأخیر کم را فراهم کند.

- مدیریت چرخه عمر دستگاه – اکنون در همه برنامه های ایمن آی سی بسیار مهم است که بتوان سلامت دستگاه را در طول چرخه حیات فعال آن از زمان ساخت تا از کار انداختن کنترل کرد. نظارت عملکردی و حسگرها نقش مهمی در نظارت بر سلامت دستگاه در طول چرخه عمر آنها دارند. در برخی موارد می توان از بازخورد فعال حتی برای افزایش عمر فعال IC با انجام تنظیمات پویا در جنبه های خارجی در صورت امکان استفاده کرد.

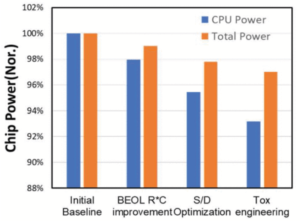

شکل 1: عناصر کلیدی سخت افزار امن. منبع: Siemens EDA

اینکه کدام یک از این بهترین شیوه ها به کار گرفته می شود، می تواند از یک برنامه به برنامه دیگر بسیار متفاوت باشد. به عنوان مثال، امنیت در یک برنامه خودروسازی بسیار بیشتر از یک دستگاه پوشیدنی هوشمند نگران کننده است.

تونی آلوارز، معاون اجرایی Infineon Memory Solutions، در ارائه اخیر خود گفت: "Autonomy نیاز به اتصال دارد، که امنیت بالاتری را به همراه دارد، که اتوماسیون را ممکن می کند، و نیمه هادی ها واقعاً در اینجا پایه و اساس هستند." حس کردن، تفسیر دادهها، تصمیمگیری در مورد آن، بالاتر از سطح است. این چیزی است که شما می بینید. پیچیدگی سیستم در حال افزایش است، اما شما آنچه را که در زیر سطح قرار دارد، نمی بینید، که تمام قطعات مورد نیاز برای تحقق آن است - کل راه حل سیستم.

آلوارز گفت که این سیستم شامل ارتباط با ابر، سایر خودروها و زیرساخت ها است و همه باید فوراً در دسترس و ایمن باشند.

نیازهای امنیتی ممکن است برای سایر برنامه ها بسیار متفاوت باشد. اما روند تعیین آنچه مورد نیاز است مشابه است. Tasher Winbond گفت: "ابتدا، تجزیه و تحلیل کنید که دارایی ها چیست." "گاهی اوقات هیچ کدام وجود ندارد. گاهی اوقات، هر بخشی از دستگاه یک دارایی است یا حاوی آن است. در مورد دومی، ممکن است توصیه شود که از ابتدا شروع کنید، اما این موارد نادر هستند. هنگامی که دارایی ها نقشه برداری شدند، معمار باید بردارهای حمله را برای این دارایی ها تجزیه و تحلیل کند. این مرحله خسته کننده است و مشاوره خارجی به شدت توصیه می شود. یک سری چشم دیگر همیشه چیز خوبی است. آخرین مرحله از نظر معماری، ارائه مکانیسم های حفاظتی برای این حملات است. و بله، دانش عمیق سیستم در تمام این مراحل ضروری است."

بازو طرفدار قوی از جمله الف است ریشه اعتماد (RoT) در همه دستگاههای متصل، و به کارگیری بهترین شیوههای امنیتی براساس طراحی به عنوان پایهای برای هر محصول قابل دوام. RoT می تواند توابع قابل اعتماد ضروری مانند بوت قابل اعتماد، رمزنگاری، تأیید و ذخیره سازی امن را ارائه دهد. یکی از اساسی ترین کاربردهای RoT، محرمانه نگه داشتن کلیدهای رمزنگاری خصوصی با داده های رمزگذاری شده، محافظت شده توسط مکانیزم های سخت افزاری و دور از نرم افزار سیستمی است که هک کردن آن آسان تر است. Maidment گفت: ذخیرهسازی امن و عملکردهای رمزنگاری RoT باید بتواند کلیدها و پردازشهای قابل اعتماد لازم برای احراز هویت دستگاه، تأیید ادعاها و رمزگذاری یا رمزگشایی دادهها را مدیریت کند.

با توجه به اینکه تعداد بسیار کمی از طرح های تراشه از یک ورق کاغذ خالی شروع می شوند، یک تراشه باید برای در نظر گرفتن این موضوع طراحی شود. Maidment توضیح داد: "هر دستگاه و هر مورد استفاده منحصر به فرد خواهد بود، و ضروری است که نیازهای همه سیستم ها را از طریق مدل سازی تهدید در نظر بگیریم." «برخی موارد استفاده به شواهدی از بهترین شیوه نیاز دارند. دیگران باید از آسیبپذیریهای نرمافزاری محافظت کنند و برخی دیگر در برابر حملات فیزیکی به محافظت نیاز دارند.»

کار Arm's مؤسس PSA Certified نشان داده است که فروشندگان مختلف سیلیکون نقاط فروش منحصر به فرد خود را پیدا می کنند و تصمیم می گیرند که چه سطحی از حفاظت را می خواهند ارائه دهند. "داشتن یک اندازه برای همه دشوار است، اما یک مجموعه اصول مشترک توافق شده ابزار مهمی برای کاهش پراکندگی و دستیابی به استحکام امنیتی مناسب است، و این در 179 گواهینامه PSA گواهی صادر شده برای محصولات امروزی ثابت شده است. میدنت خاطرنشان کرد.

این بسیار متفاوت از سالهای پیش است، زمانی که امنیت میتوانست بعداً در چرخه طراحی به یک تراشه اضافه شود. «مثل روزهای قدیم نیست که میتوانستید امنیت را اضافه کنید. Neustadter از Synopsys گفت: شما یک تراشه را تغییر می دهید و فکر می کنید که بدون ایجاد هیچ تغییر قابل توجهی می توانید امنیت را همانطور که برای برنامه خود لازم است بررسی کنید. طراحی یک راه حل امنیتی بر اساس موارد ذکر شده در بالا بسیار مهم است. سپس میتوانید فرآیند سادهتری برای بهروزرسانی امنیت در بازنگریهای طراحی آینده داشته باشید، مانند ایجاد یک محیط امن با ریشهای اعتماد برای محافظت از عملیات دادهها و ارتباطات حساس. راههایی وجود دارد که میتوانید یک راهحل امنیتی ایجاد کنید که مقیاسپذیر، قابل گسترش باشد و حتی آن را پس از سیلیکون بهروزرسانی کنید، مثلاً با ارتقای نرمافزار. بنابراین راههایی وجود دارد که میتوان این را به یک طراحی تبدیل کرد و سپس امنیت را از یک نسخه به ویرایش دیگر به شیوهای سادهتر ارتقا داد.»

رفع مشکلات امنیتی

تقریباً در همه موارد، جلوگیری از حملات بهتر از ارائه وصله هایی برای رفع آنها است. اما نحوه انجام این کار می تواند بسیار متفاوت باشد.

به عنوان مثال، جف تیت، مدیر عامل شرکت Flex Logix، گفت که چندین شرکت استفاده می کنند eFPGA ها برای امنیت، و دیگران آنها را ارزیابی می کنند. تیت گفت: «همانطور که ما متوجه شدیم، دلایل مختلفی وجود دارد و شرکتهای مختلف نگرانیهای امنیتی متفاوتی دارند. برخی از مشتریان میخواهند از eFPGA استفاده کنند تا الگوریتمهای حیاتی خود را از فرآیند تولید پنهان کنند. این به ویژه برای مشتریان دفاعی صادق است. الگوریتم های امنیتی، به عنوان مثال، رمزگذاری/رمزگشایی، در چندین مکان در یک SoC پیاده سازی می شوند. الزامات عملکرد متفاوت است. برای امنیت بسیار بالا، باید در سخت افزار باشد. و از آنجایی که الگوریتمهای امنیتی برای مقابله با چالشهای در حال تغییر باید قابلیت بهروزرسانی داشته باشند، سختافزار باید مجدداً پیکربندی شود. پردازندهها و نرمافزارها را میتوان هک کرد، اما هک کردن سختافزار بسیار سختتر است، بنابراین داشتن برخی از بخشهای حیاتی عملکرد امنیتی در سختافزار قابل برنامهریزی مطلوب است.

بدون آن قابلیت برنامه ریزی داخلی، رفع مشکلات امنیتی پس از حمله بسیار دشوارتر است. معمولاً شامل نوعی پچ است که معمولاً راه حلی پرهزینه و غیربهینه است.

مطابق با اصل جداسازی دامنه، میتوان افزودن یک «جزیره امن» مستقل به تراشه موجود در یک رویکرد ماژولار را در نظر گرفت، که به تراشه اجازه میدهد از تمام قابلیتهای امنیتی ارائه شده توسط جزیره امن با حداقل تغییرات در تراشه موجود استفاده کند. بهروچ رامبوس گفت. اگرچه این کارآمدترین راه حل نیست، IP امنیتی را می توان برای برآورده کردن الزامات امنیتی و هدف کلی امنیتی سفارشی کرد. با وجود چالشها، ماژول امنیتی تعبیهشده لزوماً نیازی به استفاده فوری برای هر عملکرد ندارد. معماران میتوانند با اصول حفاظت از تراشهها و یکپارچگی کاربران شروع کنند و به تدریج امنیت مبتنی بر سختافزار با محافظت از کانال جانبی را به عملکردهای اضافی و کمتر مهم معرفی کنند.

هریسون زیمنس خاطرنشان کرد که امروزه افزودن امنیت به طراحی موجود یک مشکل رایج است. "اگر طراحان مراقب نباشند، افزودن امنیت به عنوان یک فکر بعدی به راحتی می تواند منجر به سناریویی شود که در آن نقطه ورودی اصلی ایمن نیست. با این حال، EDA می تواند در اینجا بسیار مفید باشد، زیرا فناوری تجزیه و تحلیل تعبیه شده می تواند به راحتی در سطوح پایین طراحی موجود ادغام شود. برخلاف هدف قرار دادن خطرات جانبی، مانیتورهای IP را می توان برای نظارت بر بسیاری از رابط های داخلی یا گره های طراحی اضافه کرد.

حداقل امنیت سخت افزاری

با گزینههای بسیار و توصیههای بسیار، الزامات مطلق برای یک تراشه ایمن از ابتدا چیست؟

Cadence's Wall گفت که حداقل باید یک جزیره امنیتی وجود داشته باشد که ریشه اعتماد را برای SoC ایجاد کند. همچنین باید توابع احراز هویت برای احراز هویت صحیح کد بوت و بهروزرسانیهای میانافزار OTA وجود داشته باشد. در حالت ایدهآل، SoC منابعی را انتخاب میکند که فقط برای سیستمافزاری که به آنها شناخته شدهاند قابل اعتماد هستند، و یک پارتیشن سختافزاری وجود دارد که از دسترسی مخرب میانافزار ناشناخته یا نامعتبر به آن منابع جلوگیری میکند. اما در نهایت، "باید" ها توسط برنامه کاربردی و مورد استفاده هدایت می شوند. به عنوان مثال، یک دستگاه پخش صدا نسبت به دستگاهی که پرداخت ها را پردازش می کند، نیازمندی های متفاوتی دارد.

علاوه بر این، بر اساس مدل ارزیابی تهدید و دارایی هایی که باید محافظت شوند، هدف یک تراشه ایمن معمولی دستیابی به اهداف امنیتی است که می توانند در کلاس های زیر دسته بندی شوند - یکپارچگی، اصالت، محرمانه بودن و در دسترس بودن.

رامبوس بهروچ گفت: «این اهداف معمولاً توسط رمزنگاری، همراه با قابلیتهای اضافی مانند راهاندازی امن، ذخیرهسازی امن، اشکالزدایی ایمن، بهروزرسانی امن، مدیریت کلید امن پوشش داده میشوند. از دیدگاه معماری SoC، این معمولاً با محافظت از کلیدها و هویتهای منحصربهفرد OTP و/یا سختافزار شروع میشود، و به دنبال آن محافظت از ویژگیها و عملکردهای مرتبط با امنیت در طول چرخه عمر محصول، که شامل بهروزرسانیهای میانافزار و اشکالزدایی ایمن است، اما محدود نمیشود. . ریشه سختافزاری اعتماد، مبنای خوبی برای این عملکردهای اساسی است، و باید در SoCهای مدرن، مستقل از بازار هدف آنها، وجود داشته باشد.

هریسون زیمنس گفت، صرف نظر از برنامه، دو عنصر حیاتی وجود دارد که باید در همه دستگاههایی که در یک برنامه امن استفاده میشوند، فعال شوند. "اول، راه اندازی ایمن [همانطور که در بالا توضیح داده شد] مورد نیاز است، زیرا هر مکانیسم امنیتی دیگری که پیاده سازی می شود یک سطح حمله بالقوه است تا زمانی که دستگاه با موفقیت و ایمن بوت شود. به عنوان مثال، قبل از راهاندازی دستگاه، میتوان ثبت امضا را در یک IP ریشه اعتماد نادیده گرفت و مجدداً پیکربندی کرد که اساساً هویت دستگاه را جعل میکند. دوم، یک هویت امن مورد نیاز است. برای مثال، ریشه اعتماد، اگرچه معمولاً مورد استفاده قرار نمیگیرد، میتواند به دستگاه یک شناسایی منحصربهفرد بدهد و بسیاری از عملکردهای دیگر را برای ایمن کردن این دستگاه خاص فعال کند. اینها حداقل هستند و در برابر هرگونه ارتباطات مخرب یا دستکاری هر رابط خارجی محافظت نمی کنند.

تلاش برای تهیه فهرستی از موارد ضروری در اینجا دشوار است زیرا این موارد با عملکرد تراشه، فناوری، داراییهای موجود در دستگاه و برنامه نهایی متفاوت است. Tasher Winbond گفت: "با این حال، به عنوان یک قانون سرانگشتی، سه عملکرد اصلی را می توان یافت - حفاظت، تشخیص و بازیابی". «این محافظت به این معناست که دستگاه باید در برابر نقض دادهها، تغییرات غیرقانونی، حملات خارجی و تلاشهای دستکاری محافظت کند. شناسایی، زیرا مکانیسمهای امنیتی باید قادر به تشخیص حملات یا تغییرات غیرقانونی در عملکردها و وضعیتهای داخلی باشند. تشخیص ممکن است در برخی موارد باعث پاسخ ساده شود یا به حدی برسد که عملکردهای دستگاه کاملاً حذف شود و تمام اسرار داخلی پاک شود. و بازیابی به این معنا که با برخی از عملکردهای امنیتی، ضروری است که سیستم همیشه در یک وضعیت شناخته شده باشد. چنین حالتی حتی ممکن است خاموشی کامل باشد، تا زمانی که یک حالت امن و پایدار باشد.»

نتیجه

در نهایت، بسیار مهم است که مهندسان در مورد چگونگی و مکان افزودن امنیت به طرحهای خود آگاهتر شوند. این با دانشکده های مهندسی شروع می شود، که تازه شروع به گنجاندن امنیت در برنامه های درسی خود کرده اند.

به عنوان مثال، MITRE هر سال یک مسابقه "تسخیر پرچم" را برگزار می کند که برای دانش آموزان دبیرستانی و کالج آزاد است. والترز گفت: «در سال 2022، ما به عنوان بخشی از مسابقه این مفهوم را داشتیم که سختافزار زیربنایی ممکن است به خطر بیفتد، و از دانشآموزان خواستیم تا سیستم خود را طوری طراحی کنند که در برابر یک جزء سختافزاری بالقوه مخرب که مستقیماً در سیستم آنها ساخته شده است انعطافپذیر باشد. ما یک پاسخ واقعا جالب دریافت کردیم. بسیاری از دانش آموزان پرسیدند، "در مورد چه چیزی صحبت می کنید؟ چگونه این حتی ممکن است؟ پاسخ ما این بود، "بله، سخت است، و تقریباً مانند یک درخواست غیرممکن برای مقابله با آن احساس می شود." اما این چیزی است که در دنیای واقعی در حال وقوع است. بنابراین، میتوانید سر خود را در خاک فرو کنید، یا میتوانید طرز فکر خود را برای طراحی سیستمی انعطافپذیر تغییر دهید، زیرا وقتی وارد نیروی کار میشوید، این همان چیزی است که کارفرما از شما میخواهد در مورد آن فکر کنید. ”

امنیت همیشه با درک نمایه تهدید منحصر به فرد برای هر برنامه شروع می شود، و همچنین یک دید واضح در مورد آنچه محافظت می شود، سطح حفاظت مورد نیاز است، و به طور فزاینده ای در صورت به خطر افتادن یک تراشه یا سیستم چه باید کرد. و سپس باید از آنچه واقعاً در معرض خطر است پشتیبانی شود.

Neustadter از Synopsys مشاهده کرد که برای مثال در IoT، طیف عظیمی از هزینه ها، پیچیدگی و حساسیت داده ها وجود دارد. او گفت: «نقاط پایانی اینترنت اشیا، حداقل باید ایمن و قابل اعتماد باشند. "حداقل، توسعه دهندگان باید یکپارچگی و اصالت نرم افزار سیستم عامل خود را آزمایش کنند، اما در صورت عدم موفقیت در آن تست های خاص، پاسخ معقولی را نیز دریافت کنند."

در بخش خودرو، حملات موفقیت آمیز می تواند پیامدهای بسیار جدی داشته باشد. Neustadter گفت: "شما پیچیدگی الکترونیک و پیچیدگی اتصال را دارید." «این یک خبر قدیمی است که یک ماشین را میتوان از راه دور با یک راننده در حالی که ماشین در بزرگراه بود کنترل کرد. از این رو، امنیت در خودروها بسیار مهم است. در آنجا، شما باید امنیت درجه بالاتری را پیاده سازی کنید، و معمولاً در آنجا به عملکرد بالاتری نیز نیاز دارید. این رویکردی متفاوت از اینترنت اشیا به امنیت است و نه اینکه مهمتر است، بلکه متفاوت است.»

و این هنوز با امنیت در فضای ابری بسیار متفاوت است. Neustadter گفت: «دسترسی غیرمجاز به دادهها یکی از بزرگترین تهدیدها است. ممکن است بسیاری از تهدیدات دیگر از جمله نشت داده ها وجود داشته باشد. بسیاری از دادههای مالی ما در فضای ابری است، و در آنجا شما سطح دیگری از رویکرد امنیتی و انعطافپذیری در برابر حملات فیزیکی، تزریق خطا و غیره دارید. از چه چیزی می خواهید محافظت کنید؟ سپس، با همه چیزهای دیگر در تصویر، معماری امنیتی خود را تعریف می کنید. این چیزی است که مردم از ابتدا به آن نگاه نمی کنند. این می تواند به آنها کمک کند تا شروع بهتری داشته باشند و از بازگشت به عقب و طراحی مجدد راه حل امنیتی اجتناب کنند.

- سوزان رمبو و اد اسپرلینگ در این گزارش مشارکت داشتند.

خواندن مرتبط

اشکال، نقص یا حمله سایبری؟

ردیابی علت رفتار ناهنجار در حال تبدیل شدن به یک چالش بسیار بزرگتر است.

آنچه برای ایمن کردن تراشه ها لازم است

راه حل واحدی وجود ندارد و جامع ترین امنیت ممکن است بسیار گران باشد.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 179

- 2022

- 43

- a

- قادر

- درباره ما

- بالاتر

- مطلق

- انتزاع - مفهوم - برداشت

- قابل قبول

- دسترسی

- دسترسی به داده ها

- در دسترس

- دسترسی

- مطابق

- حساب

- دقت

- رسیدن

- دستیابی به

- در میان

- عمل

- عمل

- فعال

- بازیگران

- واقعا

- اضافه کردن

- اضافه

- اضافه کردن

- اضافه

- اضافی

- نشانی

- تنظیمات

- مزیت - فایده - سود - منفعت

- نصیحت

- مستحب

- پس از

- در برابر

- پیش

- هدف

- الگوریتم

- معرفی

- اجازه دادن

- تقریبا

- قبلا

- همچنین

- آلوارز

- همیشه

- an

- تحلیل

- علم تجزیه و تحلیل

- تحلیل

- و

- و زیرساخت

- دیگر

- پاسخ

- هر

- کاربرد

- برنامه های کاربردی

- اعمال می شود

- روش

- مناسب

- معماران

- معماری

- معماری

- هستند

- محدوده

- AS

- پرسیدن

- خواهان

- جنبه

- ارزیابی

- دارایی

- دارایی

- مرتبط است

- At

- حمله

- حمله

- تلاشها

- توجه

- سمعی

- تصدیق کردن

- تصدیق

- صحت

- اتوماسیون

- اتومبیل

- خودرو

- دسترس پذیری

- در دسترس

- اجتناب از

- دور

- به عقب

- حمایت کرد

- بد

- برج میزان

- مستقر

- خط مقدم

- اساسی

- اساس

- BE

- زیرا

- شدن

- تبدیل شدن به

- بوده

- قبل از

- شروع

- رفتار

- در زیر

- بهترین

- بهترین شیوه

- بهتر

- خارج از

- بزرگ

- بزرگتر

- بزرگترین

- بیلیون

- سفید

- هر دو

- نقض

- ساختن

- ساخته

- ساخته شده در

- کسب و کار

- توسعه تجاری

- کسب و کار

- اما

- by

- محاسبه

- CAN

- نمی توان

- قابلیت های

- ماشین

- اهميت دادن

- دقیق

- اتومبیل

- مورد

- موارد

- علت

- مدیر عامل شرکت

- گواهینامه ها

- گواهی

- گواهینامه ها

- مهندسان

- زنجیر

- به چالش

- چالش ها

- تغییر دادن

- تبادل

- متغیر

- کانال

- بررسی

- تراشه

- چیپس

- انتخاب

- ادعای

- کلاس ها

- واضح

- ابر

- رمز

- کدگذاری شده

- مجموعه

- کالج

- ترکیب شده

- بیا

- آینده

- مشترک

- عموما

- ارتباط

- ارتباط

- ارتباطات

- شرکت

- رقابت

- رقابتی

- کامل

- به طور کامل

- پیچیده

- پیچیدگی

- انطباق

- جزء

- جامع

- سازش

- در معرض خطر

- مفهوم

- نگرانی

- علاقمند

- نگرانی ها

- شرایط

- محرمانه بودن

- پیکر بندی

- متصل

- دستگاه های متصل

- اتصال

- نتیجه

- در نظر بگیرید

- ملاحظات

- در نظر گرفته

- مشاوره

- مصرف کنندگان

- شامل

- مسابقه

- کمک

- کنترل

- گروه شاهد

- هسته

- اصلاح

- به درستی

- هزینه

- گران

- هزینه

- میتوانست

- پوشش داده شده

- پردازنده

- ایجاد

- ایجاد

- ضوابط

- بحرانی

- بسیار سخت

- عضو سازمانهای سری ومخفی

- رمزنگاری

- مشتریان

- سفارشی

- حمله سایبری

- چرخه

- دانا

- داده ها

- خرابی داده ها

- داود

- روز

- مقدار

- تصمیم گیری

- تصمیم گیری

- عمیق

- دفاع

- تعريف كردن

- خواسته

- نشان

- مستقر

- استقرار

- شرح داده شده

- طرح

- روند طراحی

- طراح

- طراحان

- طرح

- با وجود

- دقیق

- تشخیص

- کشف

- تعیین

- توسعه دهندگان

- پروژه

- دستگاه

- دستگاه ها

- مختلف

- مشکل

- دیجیتال

- خدمات دیجیتال

- مستقیم

- مدیر

- بخش

- do

- میکند

- نمی کند

- دامنه

- انجام شده

- آیا

- رانده

- راننده

- درایو

- در طی

- پویا

- e

- هر

- در اوایل

- آسان تر

- آسان ترین

- به آسانی

- ed

- لبه

- موثر

- هر دو

- الکترونیک

- عناصر

- از بین بردن

- دیگر

- جاسازی شده

- تأکید می کند

- قادر ساختن

- فعال

- را قادر می سازد

- رمزگذاری

- پایان

- بی پایان

- نقاط پایان

- مهندس

- مهندسی

- مورد تأیید

- کافی

- اطمینان حاصل شود

- حصول اطمینان از

- تمام

- به طور کامل

- ورود

- محیط

- به خصوص

- ضروری است

- اساسا

- ایجاد می کند

- و غیره

- اتر (ETH)

- ارزیابی

- ارزیابی

- حتی

- هر

- مدرک

- مثال

- اجرا شده

- اجرایی

- موجود

- وجود دارد

- انتظار می رود

- گران

- توضیح داده شده

- گسترش

- گسترش می یابد

- گسترده

- حد

- خارجی

- بیرون

- خیلی

- چشم ها

- عامل

- شکست

- بسیار

- روش

- امکانات

- باز خورد

- احساس

- کمی از

- نهایی

- سرانجام

- مالی

- اطلاعات مالی

- پیدا کردن

- پیدا کردن

- فایروال

- نام خانوادگی

- بار اول

- پنج

- رفع

- نقص

- جریان

- به دنبال

- پیروی

- برای

- پایه

- مبانی

- تکه تکه شدن

- چارچوب

- از جانب

- جلو

- تابع

- تابعی

- ویژگی های

- قابلیت

- عملکرد

- توابع

- اساسی

- اصول

- آینده

- عموما

- تولید می کنند

- جورج

- دریافت کنید

- دادن

- Go

- اهداف

- رفتن

- خوب

- کردم

- دولت ها

- بتدریج

- تا حد زیادی

- گروه

- در حال رشد

- هک

- هک

- بود

- دسته

- رخ دادن

- اتفاق می افتد

- سخت

- سخت تر

- سخت افزار

- آیا

- داشتن

- سر

- سلامتی

- کمک

- مفید

- از این رو

- اینجا کلیک نمایید

- زیاد

- بالاتر

- خیلی

- بزرگراه

- جامع

- مشق شب

- چگونه

- چگونه

- اما

- HTTPS

- بزرگ

- i

- ایده آل

- شناسایی

- شناسایی

- شناسایی

- هویت ها

- هویت

- if

- بلافاصله

- امری ضروری

- انجام

- اجرا

- اجرای

- مهم

- غیر ممکن

- in

- در دیگر

- مشمول

- شامل

- از جمله

- ترکیب کردن

- افزایش

- افزایش

- به طور فزاینده

- مستقل

- INFINEON

- نفوذ

- اطلاعات

- شالوده

- نمونه

- فورا

- انتگرال

- یکپارچه

- ادغام

- تمامیت

- مورد نظر

- جالب

- رابط

- داخلی

- اینترنت

- به

- معرفی

- گرفتار

- شامل

- اینترنت اشیا

- IP

- جزیره

- صادر

- مسائل

- IT

- ITS

- تنها

- نگاه داشتن

- کلید

- کلید

- نوع

- دانش

- شناخته شده

- چشم انداز

- زبان

- نام

- تاخیر

- بعد

- قوانین

- لایه

- رهبری

- نشت

- کمترین

- انسوی کشتی که از باد در پناه است

- ترک کرد

- کمتر

- سطح

- سطح

- قدرت نفوذ

- اهرم

- زندگی

- wifecycwe

- چرخه های زندگی

- پسندیدن

- محدود شده

- لاین

- فهرست

- طولانی

- دیگر

- نگاه کنيد

- خیلی

- کم

- کاهش

- نافع

- اصلی

- عمده

- ساخت

- ساخت

- اداره می شود

- مدیریت

- دست کاری

- تولید کنندگان

- تولید

- بسیاری

- نقشه

- نقشه برداری

- بازار

- بازار یابی (Marketing)

- ماده

- حداکثر عرض

- ممکن است..

- اندازه گیری

- معیارهای

- مکانیسم

- دیدار

- حافظه

- ذکر شده

- قدرت

- ذهنیت

- به حداقل می رساند

- حد اقل

- کاهش

- کاهش

- مدل

- مدل سازی

- مدرن

- حالت های

- تغییرات

- پیمانهای

- واحد

- مانیتور

- نظارت بر

- مانیتور

- بیش

- اکثر

- بسیار

- چندگانه

- باید

- باید در

- لزوما

- لازم

- نیاز

- ضروری

- نیازهای

- شبکه

- دسترسی شبکه

- مبتنی بر شبکه

- اخبار

- بعد

- نه

- گره

- هیچ

- اشاره کرد

- هیچ چی

- اکنون

- عدد

- هدف

- اهداف

- مشاهده

- of

- خاموش

- آنلاین نیست.

- غالبا

- قدیمی

- on

- یک بار

- ONE

- فقط

- تعهد

- باز کن

- عمل می کند

- عملیاتی

- عملیات

- مخالف

- بهینه

- گزینه

- or

- دیگر

- دیگران

- ما

- خارج

- روی

- به طور کلی

- باطل کردن

- خود

- مقاله

- بخش

- ویژه

- بخش

- گذشته

- وصله

- پچ های

- مسیر

- پرداخت

- مبلغ پرداختی

- مردم

- کامل

- کاملا

- کارایی

- پیرامونی

- چشم انداز

- فیزیکی

- تصویر

- قطعات

- کاریابی

- اماکن

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- نقطه

- نقطه مشاهده

- نقطه

- بنادر

- ممکن

- پتانسیل

- بالقوه

- قدرت

- تمرین

- شیوه های

- ارائه

- رئيس جمهور

- جلوگیری از

- جلوگیری از

- اصلی

- اصل

- از اصول

- قبلا

- خصوصی

- رمزارز خصوصی

- مشکل

- روند

- فرآیندهای

- در حال پردازش

- پردازنده

- پردازنده ها

- محصول

- چرخه عمر محصول

- تولید

- محصولات

- محصولات امروزی

- مشخصات

- قابل برنامه ریزی

- برنامه نويسي

- مناسب

- به درستی

- طرفدار

- محافظت از

- محفوظ

- حفاظت

- حفاظت

- پروتکل

- اثبات شده

- ارائه

- ارائه

- فراهم می کند

- قرار دادن

- پــایتــون

- سوالات

- مسابقه

- نادر

- رتبه

- واقعی

- دنیای واقعی

- واقعا

- معقول

- دلایل

- اخیر

- به رسمیت شناختن

- توصیه می شود

- بهبود

- طراحی مجدد کردن

- کاهش

- نظر

- ثبت نام

- تنظیم

- مقررات

- تنظیم کننده

- مربوط

- ماندن

- از راه دور

- جایگزین کردن

- گزارش

- نشان دادن

- ضروری

- مورد نیاز

- حالت ارتجاعی

- انعطاف پذیر

- مقاومت

- منابع

- پاسخ

- تجدید نظر

- راست

- حقوق

- خطر

- مدیریت ریسک

- خطرات

- نیرومندی

- نقش

- ریشه

- قانون

- اجرا می شود

- امن

- سعید

- شن و ماسه

- گفته

- مقیاس پذیر

- مقیاس

- سناریو

- مدرسه

- دانشکده ها

- خراش

- دوم

- اسرار

- امن

- امن

- ایمن

- تیم امنیت لاتاری

- اقدامات امنیتی

- دیدن

- بخش

- بخش ها

- انتخاب شد

- انتخاب

- فروش

- نیمه هادی ها

- ارشد

- حس

- حساس

- حساسیت

- سنسور

- دنباله

- سلسله

- جدی

- خدمات

- تنظیم

- چند

- به اشتراک گذاشته شده

- او

- ورق

- انتقال

- کشتی

- باید

- تعطیل

- زیمنس

- امضا

- امضا

- قابل توجه

- سیلیکون

- مشابه

- ساده

- پس از

- تنها

- هوشمند

- So

- نرم

- نرم افزار

- امنیت نرم افزار

- راه حل

- مزایا

- برخی از

- کسی

- چیزی

- گاهی

- منبع

- خاص

- مشخصات

- طیف

- سرعت

- صحنه

- مراحل

- استانداردهای

- شروع

- شروع می شود

- دولت

- ایالات

- ثابت

- گام

- هنوز

- ذخیره سازی

- استراتژی

- ساده

- قوی

- دانشجویان

- خیره کننده

- موفق

- موفقیت

- چنین

- مناسب

- مطمئن

- سطح

- سوزان

- سیستم

- سیستم های

- گرفتن

- سخنگو

- محسوس

- هدف

- هدف گذاری

- پیشرفته

- آزمون

- تست

- تست

- نسبت به

- که

- La

- شان

- آنها

- سپس

- آنجا.

- اینها

- آنها

- چیز

- اشیاء

- فکر می کنم

- این

- کسانی که

- فکر

- تهدید

- تشخیص تهدید

- تهدید

- سه

- از طریق

- سراسر

- زمان

- بار

- به

- امروز

- رمز

- نشانه

- تونی

- هم

- ابزار

- ماشه

- درست

- اعتماد

- مورد اعتماد

- قابل اعتماد

- امتحان

- تلاش

- دو

- نوع

- انواع

- نوعی

- به طور معمول

- در نهایت

- زیر

- اساسی

- فهمیدن

- درک

- فهمید

- منحصر به فرد

- ناشناخته

- غیرقانونی

- تا

- بروزرسانی

- به روز رسانی

- به روز رسانی

- ارتقاء

- ارتقاء

- استفاده کنید

- مورد استفاده

- استفاده

- کاربران

- استفاده

- با استفاده از

- معمولا

- ارزش

- فروشندگان

- تایید

- متبحر

- بسیار

- از طريق

- قابل اعتماد

- معاون

- معاون رئیس جمهور

- چشم انداز

- حیاتی

- آسیب پذیری ها

- دیوار

- می خواهم

- بود

- راه

- we

- پوشیدنی

- هفته

- خوب

- چی

- چه شده است

- هر چه

- چه زمانی

- چه

- که

- در حین

- وسیع

- گسترده تر

- اراده

- با

- در داخل

- بدون

- کلمات

- مهاجرت کاری

- نیروی کار

- کارگر

- کار کردن

- جهان

- در سرتاسر جهان

- خواهد بود

- اشتباه

- سال

- سال

- بله

- شما

- شما

- زفیرنت