یک هفته، دو BWAINS

اپل تکه دو روز صفر، یکی برای بار دوم. چگونه یک سیستم رمزنگاری 30 ساله به وجود آمد ترک خورده. همه راز شما متعلق به زنبلید. به یاد آن تبلیغات مضحک PC/Mac.

پخش کننده صوتی زیر نیست؟ گوش بده مستقیما در Soundcloud

با داگ آموت و پل داکلین. موسیقی مقدماتی و بیرونی توسط ادیت ماج.

شما می توانید به ما گوش دهید Soundcloud, پادکست های اپل, پادکست های Google, Spotify و هر جایی که پادکست های خوب پیدا می شود. یا فقط رها کنید URL فید RSS ما به پادکچر مورد علاقه شما

رونوشت را بخوانید

داگلاس. وصله های اپل، امنیت در مقابل عملکرد، و هک رادیو پلیس.

همه اینها و بیشتر در پادکست Naked Security.

[مودم موزیکال]

به پادکست خوش آمدید، همه.

من داگ آموت هستم. او پل داکلین است.

پل، چه خبر، رفیق؟

اردک. جولای است، داگلاس!

داگلاس. خوب، اجازه دهید در مورد ماه جولای در ما صحبت کنیم این هفته در تاریخ فناوری بخش.

28 ژوئیه 1993 نسخه 1.0 را برای ما آورد زبان برنامه نویسی Lua.

و حتی اگر هرگز در مورد زبان کوچکی که میتوانست نشنیده باشید، احتمالاً از آن سود بردهاید.

Lua در برنامههایی مانند Roblox، World of Warcraft، Angry Birds، برنامههای وب از Venmo و Adobe استفاده میشود، به غیر از Wireshark، Nmap، Neovim و هزاران برنامه گستردهتر قابل اسکریپت.

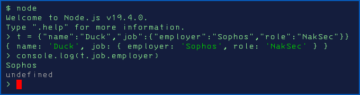

پل، شما اگر اشتباه نکنم از لوا در برخی از مقالات امنیت برهنه استفاده می کنید.

اردک. من از طرفداران پر و پا قرص لوا هستم، داگلاس.

من از آن به طور گسترده برای اسکریپت خود استفاده می کنم.

این همان چیزی است که من دوست دارم آن را "ماشین جنگی لاغر و پست" بنامم.

این چند ویژگی دوست داشتنی دارد: یادگیری زبان بسیار آسانی است. خواندن آن زبان بسیار آسان است. و با این حال حتی می توانید برنامه ها را به سبک عملکردی بنویسید.

(از نظر فنی، توابع اشیاء درجه یک در زبان هستند، بنابراین شما می توانید انواع کارهای منظمی را انجام دهید که نمی توانید با زبان های سنتی تر مانند C انجام دهید.)

و من اغلب از آن برای چیزی استفاده می کنم که در غیر این صورت کد شبه در مقالات Naked Security است.

زیرا (الف) می توانید کد را کپی و جایگذاری کنید و در صورت تمایل آن را برای خودتان امتحان کنید، و (ب) در واقع به طرز شگفت آوری قابل خواندن است، حتی برای افرادی که با برنامه نویسی آشنایی ندارند.

کلمه Lua ime در پرتغالی به معنای ماه است.

داگلاس. دوست داشتني!

خوب، بیایید روی موضوع کد بمانیم.

در حال حاضر چندین بار در مورد دومین پچ Rapid Response اپل صحبت کرده ایم.

آنجا بود، نبود، چه شد؟

خب، آن پچ اکنون بخشی از یک است به روز رسانی کاملو یکی که در واقع روز صفر دوم را نیز وصله کرد، پل.

اپل وصله نرمافزار جاسوسی «پاسخ سریع» را برای همه ارسال میکند، روز صفر دوم را اصلاح میکند.

اردک. بله.

اگر آن را به خاطر دارید پاسخ سریعهمونطور که گفتی…

... یک به روز رسانی با نسخه وجود دارد (a)، به این صورت است که آنها اولین مورد را نشان می دهند، سپس مشکلی در آن وجود داشت (مرور به برخی از وب سایت هایی که رشته های User-Agent را به درستی تجزیه نمی کردند).

و بنابراین اپل گفت: "اوه، نگران نباشید، ما با نسخه عرضه خواهیم شد (b) در یک ذره.»

و بعد چیزی که دیدیم نسخه بود (c).

حق با شماست، ایده این پاسخهای سریع این است که در نهایت به ارتقای کامل میرسند، جایی که شما یک شماره نسخه کامل جدید دریافت میکنید.

بنابراین، حتی اگر از پاسخهای سریع میترسید، اگر زودتر نگوییم، بعداً این اصلاحات را دریافت خواهید کرد.

و روز صفر در WebKit (این مورد وصله شده با واکنش سریع بود) اکنون با یک اصلاح روز صفر برای یک سوراخ در سطح هسته همراه شده است.

و برخی (چگونه می توانم آن را بیان کنم؟) "اتفاقات همزمان جالب" وجود دارد که شما مقایسه کنید با آخرین ارتقاء امنیتی عمده اپل در ژوئن 2023.

یعنی روز صفر ثابت شده در بخش واکنش سریع در WebKit بود و به "یک محقق ناشناس" نسبت داده شد.

و روز صفر که اکنون در هسته وصله شده است به ابزار ضد ویروس روسی کسپرسکی نسبت داده می شود که به طور معروف گزارش داده است که آنها تعداد زیادی روز صفر را در آیفون های مدیران خود پیدا کرده اند که احتمالاً برای یک جاسوس افزار استفاده می شود.

بنابراین، پول هوشمند میگوید، حتی اگر اپل به صراحت به این موضوع در بولتنهای امنیتی خود اشاره نکرده است، اما این یک راهحل دیگر در رابطه با آن است. تروجان مثلثی.

به عبارت دیگر، نرم افزارهای جاسوسی درون وحشی که حداقل در برخی از حملات هدفمند استفاده شده است.

این امر باعث میشود که واکنش سریع قابل درکتر باشد (در مورد اینکه چرا اپل میخواست سریع آن را خارج کند)، زیرا در وهله اول از مرورگر برای فریب دادن تلفن شما استفاده نمیشود.

و این ارتقا را بسیار مهم می کند، زیرا به این معنی است که سوراخ پشت سوراخی را می بندد که تصور می کنیم کلاهبرداران بعد از به خطر انداختن مرورگر شما از آن استفاده می کنند.

آنها به این آسیبپذیری دوم که اساساً به آنها کنترل کامل میدهد زنجیر میشوند.

داگلاس. خوب، پس از دو هفته پیش به 30 سال پیش می رویم…

... و این چنین است داستان جالب.

این یک داستان هشدار دهنده در مورد عدم تلاش برای پنهان نگه داشتن اسرار رمزنگاری در پشت توافق نامه های عدم افشا است. [NDAs]

با BWAIN جدید، پل.

ما یک BWAIN جدید داریم!

هک رادیوهای پلیس: نقصهای رمزنگاری 30 ساله در کانون توجه قرار گرفته است

اردک. "اشکال با یک نام تاثیرگذار."

اگر مخفی نگه داشتن الگوریتم برای درست کار کردن آن ضروری است…

... تنها به یک نفر نیاز است که رشوه بگیرد، یا اشتباه کند، یا محصول شما را مهندسی معکوس کند تا همه چیز به هم بریزد.

و این کاری است که این سیستم رادیویی TETRA انجام داد.

این الگوریتمهای رمزگذاری غیراستاندارد، اختصاصی و محرمانه تجاری متکی بود، در نتیجه هرگز در طول سالها مورد بررسی دقیق قرار نگرفتند.

تترا است رادیو ترانکد زمینی.

به نوعی مانند تلفن همراه است، اما دارای مزایای قابل توجهی برای افرادی مانند مجریان قانون و نیروهای اولیه است، یعنی برد طولانی تری دارد، بنابراین به ایستگاه های پایه بسیار کمتری نیاز دارید.

و از همان ابتدا با ارتباطات یک به یک و یک به چند طراحی شده بود، که زمانی ایده آل است که می خواهید گروهی از افراد را برای پاسخگویی به شرایط اضطراری هماهنگ کنید.

متأسفانه، معلوم شد که دارای برخی از نواقص است که تنها در سال 2021 توسط گروهی از محققان هلندی کشف شد.

و آنها نزدیک به دو سال صبورانه منتظر بوده اند تا افشای مسئولانه خود را انجام دهند، تا جزئیات اشکالات خود را بیان کنند، کاری که آنها در یک دسته از کنفرانس ها، از Black Hat 2023، انجام خواهند داد.

میتوانید درک کنید که چرا آنها اکنون میخواهند سر و صدای زیادی در مورد آن ایجاد کنند، زیرا آنها از اواخر سال 2021 روی این اطلاعات نشستهاند و با فروشندگان کار میکنند تا پچها را آماده کنند.

در واقع، CVE ها، اعداد باگ هایی که دریافت کردند، همگی CVE-2022-xxxx هستند، که فقط نشان می دهد که چقدر اینرسی در سیستم وجود دارد که آنها مجبور شده اند برای بیرون آوردن وصله ها برای این سوراخ ها غلبه کنند.

داگلاس. و BWAIN ما TETRA:BURST است که هیجان انگیز است.

بیایید در مورد برخی از این سوراخ ها صحبت کنیم.

اردک. در مجموع پنج CVE وجود دارد، اما دو موضوع اصلی وجود دارد که به عنوان "لحظه های قابل آموزش" فکر می کنم.

اولین مورد، که CVE-2022-24401 است، به موضوع خاردار توافقنامه کلیدی می پردازد.

چگونه ایستگاه پایه شما و گوشی دیگران در مورد کلیدی که قرار است برای این مکالمه خاص استفاده کنند به توافق می رسند، به طوری که به طور قابل اعتمادی با کلیدهای دیگر متفاوت است؟

TETRA این کار را با تکیه بر زمان فعلی انجام داد که به وضوح فقط در جهت رو به جلو حرکت می کند. (تا جایی که می دانیم.)

مشکل این است که هیچ مرحله احراز هویت یا تأیید داده وجود ندارد.

وقتی گوشی به ایستگاه پایه متصل میشود و مهر زمانی را دریافت میکند، راهی برای بررسی «آیا این یک مهر زمانی واقعی از ایستگاه پایهای است که من به آن اعتماد دارم؟» وجود ندارد.

هیچ امضای دیجیتالی روی مهر زمان وجود نداشت، به این معنی که میتوانید یک ایستگاه پایه سرکش راهاندازی کنید و میتوانید آنها را فریب دهید تا با استفاده از مهر زمانی *خود* با شما صحبت کنند.

به عبارت دیگر، کلید رمزگذاری مکالمه شخص دیگری *که قبلاً دیروز رهگیری و ضبط کرده اید*…

... شما می توانید امروز بدون گناه با کسی گفتگو کنید، نه به این دلیل که می خواهید مکالمه را داشته باشید، بلکه به این دلیل که می خواهید جریان کلید را بازیابی کنید.

سپس میتوانید از آن جریان کلید استفاده کنید، *زیرا همان جریانی است که دیروز استفاده شد*، برای مکالمهای که شما رهگیری کردهاید.

و البته، کار دیگری که میتوانید انجام دهید این است که اگر فکر میکنید میخواهید سهشنبه آینده بتوانید چیزی را رهگیری کنید، میتوانید کسی را فریب دهید تا *امروز* با استفاده از یک مهر زمانی جعلی برای هفته آینده با شما گفتگو کند.

سپس، هنگامی که در آینده آن مکالمه را رهگیری می کنید، می توانید آن را رمزگشایی کنید زیرا جریان کلید را از مکالمه امروزی دریافت کرده اید.

داگلاس. خوب، پس این اولین باگ است.

و نکته اخلاقی داستان این است: به داده هایی که نمی توانید تأیید کنید تکیه نکنید.

در اشکال دوم، اخلاقیات داستان این است: درهای پشتی یا سایر نقاط ضعف عمدی را ایجاد نکنید.

این یک نه بزرگ است، پل!

اردک. واقعا همینطور است.

آن یکی CVE 2022-24402 است.

اکنون، در رسانهها دیدهام که بحثهایی در مورد اینکه آیا این واقعاً بهعنوان یک درب پشتی به حساب میآید، وجود دارد، زیرا از عمد وارد شده است و همه کسانی که NDA را امضا کردهاند میدانند که در آنجا وجود دارد (یا باید میدانستند).

اما بیایید آن را یک درب پشتی بنامیم، زیرا این یک مکانیسم عمداً برنامهریزی شده است که به موجب آن اپراتورهای برخی از انواع دستگاهها (خوشبختانه نه دستگاههایی که عموماً به مجریان قانون یا به اولین واکنشدهنده فروخته میشوند، بلکه دستگاهی که به سازمانهای تجاری فروخته میشود)….

یک حالت ویژه وجود دارد که در آن، به جای استفاده از کلیدهای رمزگذاری 80 بیتی، یک دکمه جادویی وجود دارد که می توانید فشار دهید که می گوید: "سلام، بچه ها، فقط از 32 بیت به جای 80 استفاده کنید."

و وقتی فکر می کنید که ما از شر DES خلاص شدیم، استاندارد رمزگذاری داده هادر اواخر هزاره، چون فقط کلیدهای 56 بیتی داشت، میتوانید تصور کنید، *امروز در سال 2023*، واقعاً یک کلید رمزگذاری 32 بیتی چقدر ضعیف است.

هزینه زمان و مواد برای انجام یک حمله brute-force احتمالاً ناچیز است.

می توانید تصور کنید، با چند لپ تاپ نیمه مناسب، می توانید این کار را در یک بعد از ظهر برای هر مکالمه ای که می خواهید رمزگشایی کنید، انجام دهید.

داگلاس. باشه خیلی خوبه

آخرین، اما نه کم اهمیت، ما داریم…

اگر Heartbleed را در سال 2014 به یاد دارید، نترسید، اما یک چیز جدید وجود دارد به نام زنبلید

Zenbleed: چگونه تلاش برای عملکرد CPU می تواند رمزهای عبور شما را در معرض خطر قرار دهد

اردک. بله، BWAIN شماره دو هفته است. [می خندد]

داگلاس. بله، این یک BWAIN دیگر است! [خنده]

اردک. من تصمیم گرفتم این را بنویسم زیرا نام بامزهای دارد، Zenbleed (تا آنجا که من میدانم نام "Zen" از این واقعیت ناشی میشود که این باگ برای سری پردازندههای Zen 2 AMD اعمال میشود) و به این دلیل که این یکی توسط تاویس اورماندی، شکارچی افسانهای باگ از Google Project Zero، که توجه خود را به آنچه در داخل خود پردازندهها میافتد معطوف کرده است.

حملات "خونریزی"... من فقط آنها را با استفاده از کلماتی که در مقاله نوشتم توصیف می کنم:

پسوند «-bleed» برای آسیبپذیریهایی استفاده میشود که دادهها را به روشی تصادفی درز میکنند که نه مهاجم و نه قربانی واقعاً نمیتوانند آن را کنترل کنند.

بنابراین حمله خونریزی، حمله ای است که در آن شما نمی توانید یک سوزن بافندگی را در رایانه در سراسر اینترنت فرو کنید و بگویید: «آها! حالا میخواهم آن پایگاه داده خاص به نام را پیدا کنید sales.sql و برای من آپلود کن."

و نمیتوانید یک سوزن بافندگی را در سوراخ دیگری بچسبانید و بگویید: «میخواهم تا زمانی که شماره کارت اعتباری ظاهر شود، افست حافظه 12 را تماشا کنید و سپس آن را برای بعداً روی دیسک ذخیره کنید».

شما فقط داده های شبه تصادفی را دریافت می کنید که از برنامه های افراد دیگر به بیرون درز می کند.

چیزهای دلخواه دریافت می کنید که قرار نیست آنها را ببینید، که اگر بخواهید می توانید آن ها را به دلخواه برای دقیقه ها، ساعت ها، روزها و حتی هفته ها جمع آوری کنید.

سپس می توانید کار کلان داده خود را بر روی آن چیزهای دزدیده شده انجام دهید و ببینید چه چیزی از آن به دست می آورید.

پس این چیزی است که Tavis Ormandy در اینجا یافت.

این اساساً یک مشکل با پردازش برداری است، جایی که پردازندههای اینتل و AMD در حالت عادی 64 بیتی خود کار نمیکنند (مثلاً میتوانند دو عدد صحیح 64 بیتی را با هم اضافه کنند)، بلکه میتوانند روی 256 کار کنند. تکه های بیتی از داده ها در یک زمان.

و این برای مواردی مانند شکستن رمز عبور، رمزنگاری، پردازش تصویر، و انواع چیزها مفید است.

این یک مجموعه دستورالعمل جداگانه در داخل پردازنده است. مجموعه ای جداگانه از رجیسترهای داخلی؛ مجموعه کاملی از محاسبات فانتزی و واقعا قدرتمند که میتوانید روی این اعداد فوقالعاده برای نتایج عملکرد فوقالعاده انجام دهید.

چه شانسی وجود دارد که آنها بدون اشکال باشند؟

و این همان چیزی است که Tavis Ormandy به دنبال آن رفت.

او دریافت که یک دستورالعمل بسیار ویژه که عمدتا برای جلوگیری از کاهش عملکرد استفاده می شود…

... شما این دستورالعمل جادویی به نام VZEROUPPER که به CPU می گوید: «از آنجایی که من از این رجیسترهای 256 بیتی فانتزی استفاده کرده ام اما دیگر به آنها علاقه ای ندارم، لازم نیست نگران ذخیره وضعیت آنها برای بعد باشید.»

حدس بزن چی شده؟

این دستورالعمل جادویی، که 128 بیت برتر همه رجیسترهای برداری 256 بیتی را به طور همزمان صفر می کند، همه با یک دستورالعمل (می توانید در اینجا ببینید که پیچیدگی زیادی وجود دارد)…

... اساساً، گاهی اوقات داده ها را از برخی فرآیندها یا رشته های دیگر که اخیراً اجرا شده اند به بیرون درز می کند.

اگر از این دستورالعمل به روش درست سوء استفاده کردید و تاویس اورماندی متوجه شد که چگونه این کار را انجام دهد، دستورالعمل های وکتور جادویی خود را انجام می دهید و از این فوق العاده عالی استفاده می کنید. VZEROUPPER دستورالعمل به روشی خاص، و اتفاقی که می افتد این است که ثبت های برداری در برنامه شما گهگاه با مقادیر داده ای نشان داده می شوند که قرار نیست داشته باشند.

و این مقادیر داده تصادفی نیستند.

آنها در واقع تکه های 16 بایتی (128 بیتی) از داده هستند *که از فرآیند شخص دیگری آمده*اند.

نمیدونی کیه

فقط می دانید که این داده های سرکش هر از چند گاهی شبح مانند خود را نشان می دهند.

متأسفانه، Taviso متوجه شد که با استفاده نادرست از این دستورالعمل به روشی درست/نادرست، میتواند در واقع 30 کیلوبایت داده سرکش و شبحوار را از فرآیندهای افراد دیگر در هر ثانیه به ازای هر هسته CPU استخراج کند.

و اگرچه این سرعت داده بسیار پایین به نظر می رسد (این روزها چه کسی 30 کیلوبایت در ثانیه روی اتصال اینترنت می خواهد؟ - هیچ کس)…

... وقتی نوبت به دریافت تکه های تصادفی 16 بایتی داده از برنامه های افراد دیگر می شود، در واقع حدود 3 گیگابایت در روز به ازای هر هسته کار می کند.

قرار است تکه هایی از صفحات وب دیگران وجود داشته باشد. نام های کاربری وجود خواهد داشت. ممکن است پایگاه داده رمز عبور وجود داشته باشد. ممکن است نشانه های احراز هویت وجود داشته باشد.

تنها کاری که باید انجام دهید این است که از این انبار گسترده انبار کاه عبور کنید و هر سوزنی که جالب به نظر می رسد را پیدا کنید.

و بخش واقعا بد این است *این فقط فرآیندهای دیگری نیستند که در همان سطح امتیاز شما اجرا می شوند*.

بنابراین اگر به عنوان "Doug" وارد شده اید، این باگ فقط از سایر فرآیندهای در حال اجرا در حساب سیستم عامل "Doug" جاسوسی نمی کند.

همانطور که خود تاویسو اشاره می کند:

عملیات اساسی مانند

strlen, memcpyو strcmp...

(اینها توابع استانداردی هستند که همه برنامه ها برای یافتن طول رشته های متن، برای کپی کردن حافظه در اطراف، و برای مقایسه دو مورد از متن استفاده می کنند.)

این عملیات اساسی از ثبات های برداری استفاده می کنند، بنابراین ما می توانیم به طور موثر از این تکنیک برای جاسوسی از آن عملیاتی که در هر نقطه از سیستم اتفاق می افتد استفاده کنیم!

و او به خود اجازه داد، به طور قابل درک، یک علامت تعجب، همان جا.

فرقی نمیکند که در ماشینهای مجازی دیگر، جعبههای ماسهبازی، کانتینرها، فرآیندها و هر چیز دیگری اتفاق بیفتند.

من فکر می کنم او در واقع از علامت تعجب دوم نیز در آنجا استفاده کرد.

به عبارت دیگر، *هر فرآیند*، چه سیستم عامل، چه کاربر دیگری در همان ماشین مجازی با شما، چه برنامه ای باشد که ماشین مجازی را کنترل می کند، چه یک جعبه شنی که قرار است پردازش فوق خصوصی گذرواژه ها را انجام دهد.

شما فقط این فید ثابت از تکه های داده 16 بایتی را دریافت می کنید که از افراد دیگر می آید، و تنها کاری که باید انجام دهید این است که بنشینید، تماشا کنید و منتظر بمانید.

داگلاس. بنابراین، کمی منتظریم تا فروشنده مادربرد وصله کند…

اگر از مک استفاده میکنید، لازم نیست نگران این موضوع باشید زیرا مکهای مبتنی بر ARM و مکهای مبتنی بر اینتل وجود دارند، اما مکهای AMD وجود ندارند، اما کاربران ویندوز با پردازندههای AMD و شاید کاربران لینوکس خاصی چطور؟

اردک. توزیع لینوکس شما ممکن است یک بهروزرسانی میکروکد میانافزار داشته باشد که بهطور خودکار برای شما اعمال میشود.

و اساساً یک ویژگی AMD غیرمستند (یا در بهترین حالت بسیار ضعیف) وجود دارد، یک فرمان ویژه که می توانید از طریق آنچه به عنوان MSR شناخته می شود، یا به تراشه بدهید. رجیسترهای خاص مدل.

آنها مانند ابزارهای تنظیم پیکربندی برای هر دور خاصی از تراشه ها هستند.

تنظیمی وجود دارد که می توانید ایجاد کنید که ظاهراً تراشه شما را در برابر این باگ ایمن می کند، بنابراین می توانید آن را اعمال کنید.

دستوراتی برای انجام این کار برای لینوکس و BSD وجود دارد، اما متأسفانه من از دستورات مشابه در ویندوز اطلاعی ندارم.

خرابکاری با رجیسترهای CPU خاص مدل [MSR] را می توان در ویندوز انجام داد، اما به طور کلی، شما به یک درایور هسته نیاز دارید.

و این معمولاً به این معنی است که آن را از شخص ثالث ناشناس دریافت کنید، خودتان آن را کامپایل کنید، آن را نصب کنید، امضای راننده را خاموش کنید…

... پس فقط در صورتی این کار را انجام دهید که کاملاً نیاز دارید و کاملاً می دانید دارید چه می کنید.

اگر واقعاً از ویندوز ناامید هستید و یک پردازنده AMD Zen 2 دارید، فکر می کنم ... (من آن را امتحان نکردم زیرا کامپیوتر مناسبی برای آزمایش هایم در دسترس ندارم.)

داگلاس. باید یکی خرج کنی [می خندد]

این مربوط به کار است!

اردک. احتمالاً اگر دانلود و نصب کنید می توانید windbg [تلفظ "کیسه باد"]، دیباگر مایکروسافت…

... که به شما امکان می دهد اشکال زدایی هسته محلی را فعال کنید، به هسته خود متصل شوید و با رجیسترهای خاص مدل [صدای DRAMATIC] *در خطر خود* کار کنید.

و البته، اگر از OpenBSD استفاده میکنید، طبق آنچه من میشنوم، تئو [de Raadt] قدیمی گفته است: «میدانید، یک کاهش وجود دارد. این بیت ویژه را روشن می کند که کار کردن باگ را متوقف می کند. ما میخواهیم این پیشفرض را در OpenBSD ایجاد کنیم، زیرا ترجیح ما این است که سعی کنیم امنیت را حتی با بهای عملکرد، حفظ کنیم.»

اما برای بقیه، شما باید یا صبر کنید تا رفع شود یا کمی میکرو هک انجام دهید، همه به تنهایی!

داگلاس. باشه خیلی خوبه

ما به این موضوع توجه خواهیم کرد، سخنان من را علامت گذاری کنید.

و با شروع غروب خورشید در برنامه امروز ما، بیایید از یکی از خوانندگان خود در فیس بوک بشنویم.

این به داستان اپل مربوط می شود که در بالای نمایش در مورد آن صحبت شد.

آنتونی می نویسد:

به یاد میآورم، در آن روزگار، زمانی که کاربران اپل در میان جمعیت رایانههای شخصی درباره اینکه معماری اپل ضد آب است و نیازی به وصلههای امنیتی ندارد، سر و صدا میکردند.

پل، این سؤال جالبی را مطرح می کند، زیرا من فکر می کنم که ما حداقل سالیانه این موضوع را مرور می کنیم.

به افرادی که می گویند اپل آنقدر امن است که نیازی به نرم افزار امنیتی ندارند، یا نیازی به نگرانی در مورد هک کردن، بدافزارها یا هر چیز دیگری ندارند، چه می گوییم؟

اردک. خوب، معمولاً ما یک پوزخند بزرگ دوستانه میکنیم و میگوییم: «هی، کسی آن تبلیغات را به خاطر میآورد؟ من یک کامپیوتر شخصی هستم/من یک مک هستم. من یک کامپیوتر شخصی هستم/من یک مک هستم. چطور شد؟» [خنده]

داگلاس. خوب گفتم

و بسیار متشکرم، آنتونی، برای نوشتن آن در.

اگر داستان، نظر یا سوال جالبی دارید که میخواهید ارسال کنید، مایلیم آن را در پادکست بخوانید.

میتوانید به tips@sophos.com ایمیل بزنید، در مورد هر یک از مقالههای ما نظر دهید، یا میتوانید در شبکههای اجتماعی با ما تماس بگیرید: @nakedSecurity.

این نمایش امروز ماست. خیلی ممنون که گوش دادید

برای پل داکلین، من داگ آموت هستم، تا دفعه بعد به شما یادآوری می کنم که…

هر دو. ایمن بمان

[مودم موزیکال]

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- قادر

- درباره ما

- در مورد IT

- کاملا

- سو استفاده کردن

- همراه

- حساب

- در میان

- واقعا

- اضافه کردن

- خشت

- آگهی

- مزایای

- پس از

- در برابر

- پیش

- توافق

- موافقت نامه

- الگوریتم

- الگوریتم

- معرفی

- مجاز

- اجازه می دهد تا

- قبلا

- بسيار خوب

- هر چند

- am

- AMD

- an

- و

- سالانه

- ناشناس

- دیگر

- آنتونی

- هر

- هر کس

- هر جا

- جدا

- اپل

- درخواست

- برنامه های

- معماری

- هستند

- دور و بر

- مقاله

- مقالات

- AS

- At

- حمله

- حمله

- توجه

- سمعی

- تصدیق

- نویسنده

- بطور خودکار

- اجتناب از

- مطلع

- b

- به عقب

- درپشتی

- پشتيباني

- بد

- پایه

- اساسی

- اساسا

- BE

- زیرا

- بوده

- پشت سر

- بودن

- در زیر

- بهترین

- بزرگ

- پرندگان

- بیت

- سیاه پوست

- کلاه سیاه

- برزیل

- آورده

- مرورگر

- مرور

- اشکال

- اشکالات

- ساختن

- دسته

- اما

- دکمه

- by

- صدا

- نام

- آمد

- CAN

- کارت

- احتیاطی

- معین

- شانس

- مشخصات

- بررسی

- تراشه

- چیپس

- به وضوح

- بسته

- رمز

- جمع آوری

- COM

- بیا

- می آید

- آینده

- توضیح

- تجاری

- ارتباطات

- مقایسه

- کامل

- پیچیدگی

- مصالحه

- کامپیوتر

- همایش ها

- اتصال

- ارتباط

- متصل

- ظروف

- کنترل

- گروه شاهد

- گفتگو

- کپی برداری

- هسته

- هزینه

- میتوانست

- زن و شوهر

- دوره

- پردازنده

- اعتبار

- کارت اعتباری

- Crooks

- جمعیت

- عضو سازمانهای سری ومخفی

- رمزنگاری

- CryptoMining

- جاری

- cve

- داده ها

- پایگاه داده

- پایگاه های داده

- روز

- روز

- معاملات

- رمزگشایی کنید

- به طور پیش فرض

- توصیف

- طراحی

- جزئیات

- دستگاه

- DID

- مختلف

- دیجیتال

- جهت

- افشاء

- کشف

- do

- ثبت شده

- میکند

- نمی کند

- عمل

- انجام شده

- آیا

- دانلود

- نمایشی

- راننده

- قطره

- هلندی

- هر

- ساده

- به طور موثر

- هر دو

- دیگر

- دیگر

- پست الکترونیک

- اورژانس

- قادر ساختن

- رمزگذاری

- اجرای

- اساسا

- حتی

- در نهایت

- هر کس

- مهیج

- آزمایش

- وسیع

- گسترده

- عصاره

- چشم

- فیس بوک

- واقعیت

- جعلی

- سقوط

- آشنا

- معروف

- پنکه

- بسیار

- ویژگی

- کمتر

- مبارزه با

- شکل گرفت

- پیدا کردن

- پیدا کردن

- نام خانوادگی

- پنج

- رفع

- ثابت

- معایب

- برای

- خوشبختانه

- به جلو

- یافت

- رایگان

- دوستانه

- از جانب

- کامل

- تابعی

- توابع

- آینده

- عموما

- دریافت کنید

- گرفتن

- دادن

- Go

- رفتن

- خوب

- گوگل

- گرمی

- هک

- بود

- دست

- اتفاق افتاده است

- اتفاق می افتد

- اتفاق می افتد

- است

- آیا

- داشتن

- he

- شنیدن

- شنیده

- خون دل

- اینجا کلیک نمایید

- پنهان

- خود را

- اصابت

- سوراخ

- سوراخ

- ساعت ها

- چگونه

- چگونه

- HTTP

- HTTPS

- i

- من می خواهم

- اندیشه

- دلخواه

- if

- تصویر

- تصور کنید

- موثر

- in

- در دیگر

- نشان می دهد

- اینرسی

- اطلاعات

- داخل

- نصب

- نصب کردن

- در عوض

- دستورالعمل

- اینتل

- علاقه مند

- جالب

- داخلی

- اینترنت

- اتصال اینترنت

- به

- موضوع

- مسائل

- IT

- اقلام

- ITS

- جولای

- ژوئن

- تنها

- کسپرسکی

- نگاه داشتن

- نگهداری

- کلید

- کلید

- دانستن

- شناخته شده

- زبان

- زبان ها

- لپ تاپ

- تا حد زیادی

- نام

- دیر

- بعد

- قانون

- اجرای قانون

- نشت

- نشت

- یاد گرفتن

- کمترین

- افسانهای

- طول

- سطح

- پسندیدن

- لینوکس

- استماع

- کوچک

- محلی

- سیستم وارد

- دیگر

- نگاه کنيد

- به دنبال

- خیلی

- عشق

- مک

- ماشین آلات

- شعبده بازي

- اصلی

- عمده

- ساخت

- باعث می شود

- ساخت

- نرم افزارهای مخرب

- علامت

- ماده

- حداکثر عرض

- ممکن است..

- شاید

- me

- متوسط

- به معنی

- به معنای

- مکانیزم

- رسانه ها

- حافظه

- مایکروسافت

- قدرت

- هزاره

- ذهن

- دقیقه

- اشتباه

- کاهش

- موبایل

- حالت

- پول

- اخلاقی

- بیش

- حرکت می کند

- بسیار

- موسیقی

- موسیقی

- my

- امنیت برهنه

- پادکست امنیتی برهنه

- نام

- از جمله

- تقریبا

- مرتب

- لازم

- نیاز

- ضروری

- نه

- هرگز

- جدید

- بعد

- هفته بعد

- خوب

- نه

- نه

- طبیعی

- اکنون

- عدد

- تعداد

- اشیاء

- of

- خاموش

- چاپ افست

- غالبا

- قدیمی

- on

- ONE

- آنهایی که

- فقط

- عملیاتی

- سیستم عامل

- عملیات

- اپراتور

- or

- سازمان های

- دیگر

- در غیر این صورت

- ما

- خارج

- روی

- غلبه بر

- خود

- صفحات

- هراس

- بخش

- ویژه

- حزب

- کلمه عبور

- کلمه عبور

- وصله

- پچ های

- پچ کردن

- صبر کن

- پل

- PC

- مردم

- مردم

- برای

- کارایی

- شخص

- تلفن

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- بازیکن

- پادکست

- پــادکـست

- نقطه

- نقطه

- بهم زدن

- پلیس

- پرتغالی

- پست ها

- قوی

- فشار

- امتیاز

- شاید

- مشکل

- فرآیندهای

- در حال پردازش

- پردازنده

- پردازنده ها

- محصول

- برنامه

- برنامه نويسي

- برنامه ها

- پروژه

- تلفظ شده

- به درستی

- اختصاصی

- هدف

- قرار دادن

- جستجو

- سوال

- به سرعت

- رادیو

- تصادفی

- محدوده

- سریع

- نرخ

- خواندن

- خوانندگان

- اماده

- واقعی

- واقعا

- اخیر

- تازه

- ثبت

- بهبود یافتن

- کاهش

- ثبت

- مربوط

- تکیه

- تکیه بر

- به یاد داشته باشید

- به خاطر سپردن

- گزارش

- محققان

- پاسخ

- پاسخ

- پاسخ

- مسئوليت

- نتیجه

- نتایج

- خلاص شدن از شر

- راست

- ریو دو ژانیرو

- Roblox

- دور

- RSS

- دویدن

- در حال اجرا

- روسی

- سعید

- همان

- گودال ماسهبازی

- جعبه های شن و ماسه

- ذخیره

- صرفه جویی کردن

- دید

- گفتن

- گفته

- می گوید:

- بررسی موشکافانه

- دوم

- راز

- امن

- تیم امنیت لاتاری

- نرم افزار امنیتی

- دیدن

- مشاهده گردید

- بخش

- جداگانه

- سلسله

- تنظیم

- مجموعه

- محیط

- چند

- کشتی

- کوتاه

- باید

- نشان

- نمایش

- امضاء شده

- قابل توجه

- امضای

- مشابه

- پس از

- نشستن

- نشسته

- کند

- هوشمند

- So

- تا حالا

- آگاهی

- نرم افزار

- فروخته شده

- برخی از

- کسی

- چیزی

- Soundcloud

- صحبت کردن

- ویژه

- خاص

- Spotify

- نرم افزارهای جاسوسی

- صحنه

- استاندارد

- شروع

- راه افتادن

- دولت

- ایستگاه

- ایستگاه ها

- ماندن

- ثابت

- چوب

- به سرقت رفته

- توقف

- داستان

- سبک

- موضوع

- ارسال

- چنین

- مناسب

- خورشید

- عرضه

- مفروض

- سیستم

- گرفتن

- طول می کشد

- داستان

- صحبت

- سخنگو

- هدف قرار

- فن آوری

- techniquement

- می گوید

- تشکر

- با تشکر

- که

- La

- آینده

- شان

- آنها

- خودشان

- سپس

- آنجا.

- اینها

- آنها

- چیز

- اشیاء

- فکر می کنم

- سوم

- این

- کسانی که

- اگر چه؟

- از طریق

- زمان

- بار

- برچسب زمان

- به

- امروز

- با هم

- نشانه

- ابزار

- بالا

- جمع

- سنتی

- سعی

- اعتماد

- امتحان

- سه شنبه

- دور زدن

- تبدیل

- عطف

- دو

- انواع

- به طور معمول

- زیر

- فهمیدن

- قابل فهم

- قابل درک است

- متاسفانه

- ناشناخته

- تا

- بروزرسانی

- ارتقاء

- ارتقاء

- URL

- us

- استفاده کنید

- استفاده

- کاربر

- کاربران

- با استفاده از

- معمولا

- ارزشها

- فروشنده

- فروشندگان

- Venmo

- تایید

- بررسی

- نسخه

- در مقابل

- بسیار

- از طريق

- قربانی

- مجازی

- صدا

- آسیب پذیری ها

- آسیب پذیری

- صبر کنيد

- منتظر

- می خواهم

- خواسته

- وارکرفت

- بود

- تماشا کردن

- ضد آب

- مسیر..

- we

- وب

- وب کیت

- وب سایت

- هفته

- هفته

- خوب

- رفت

- بود

- چی

- هر چه

- چه زمانی

- چه

- که

- WHO

- تمام

- که

- چرا

- بطور گسترده

- اراده

- پنجره

- کاربران ویندوز

- با

- کلمه

- کلمات

- مهاجرت کاری

- کارگر

- با این نسخهها کار

- جهان

- نگرانی

- خواهد بود

- نوشتن

- نوشته

- سال

- بله

- هنوز

- شما

- شما

- خودت

- ذن

- زفیرنت

- صفر