سه میلیارد دلار در یک قوطی پاپ کورن؟

امواج رادیویی آنقدر مرموز هستند که فقط به عنوان اشعه ایکس شناخته می شوند. آنجا بودند شش 0 روز یا فقط چهار؟ پلیس هایی که 3 میلیارد دلار پیدا کرد در قالب پاپ کورن نشان آبی گیجیاست. وقتی که اسکن URL اشتباه می شود ردیابی کردن آخرین فایل وصله نشده چرا حتی اکسپلویتهای غیرمحتمل میتوانند سطوح شدت «بالا» کسب کنند.

برای پرش به هر نقطه، روی امواج صوتی زیر کلیک کنید و بکشید. شما همچنین می توانید مستقیم گوش کن در Soundcloud

با داگ آموت و پل داکلین. موسیقی مقدماتی و بیرونی توسط ادیت ماج.

شما می توانید به ما گوش دهید Soundcloud, پادکست های اپل, پادکست های Google, Spotify, Stitcher به و هر جایی که پادکست های خوب پیدا می شود. یا فقط رها کنید URL فید RSS ما به پادکچر مورد علاقه شما

رونوشت را بخوانید

دوغ. کلاهبرداری های توییتر، Patch Tuesday، و مجرمان مجرمان را هک می کنند.

همه اینها و بیشتر در پادکست Naked Security.

[مودم موزیکال]

به پادکست خوش آمدید، همه.

من داگ هستم

او پل داکلین است.

پل، امروز چطوری؟

اردک. خیلی خوب، داگ

ما اینجا در انگلستان ماه گرفتگی نداشتیم، اما من یک نگاه کوتاه به ماه کامل * از طریق شکاف کوچکی در ابرها دیدم که به عنوان تنها سوراخ در کل لایه ابر در لحظه ای که به بیرون رفتم ظاهر شد. نگاهی بینداز

اما ما آن ماه نارنجی را مثل شما در ماساچوست نداشتیم.

دوغ. اجازه دهید نمایش را با این شروع کنیم این هفته در تاریخ فناوری... این به عقب برمی گردد.

این هفته، در 08 نوامبر 1895، پروفسور فیزیک آلمانی ویلهلم رونتگن به شکلی از تشعشعات که هنوز کشف نشده بود، برخورد کرد که او را بر آن داشت تا تابش مذکور را صرفاً «X» بخواند.

همانطور که در اشعه ایکس.

در مورد آن… کشف تصادفی اشعه ایکس چطور؟

اردک. کاملا شگفت انگیز.

یادم میآید که مادرم به من گفت: در دهه 1950 (حتماً در ایالات متحده همینطور بوده است)، ظاهراً در مغازههای کفش…

دوغ. [می داند چه چیزی در راه است] بله! [می خندد]

اردک. مردم بچههایشان را میبردند... شما در این دستگاه میایستید، کفشها را میپوشید و بهجای اینکه فقط میگویید: «در اطراف راه بروید، تنگ هستند؟ آیا آنها نیشگون می گیرند؟»، شما در یک دستگاه اشعه ایکس ایستاده اید، که اساساً شما را در تابش اشعه ایکس غسل می دهد و یک عکس زنده می گیرد و می گوید: «اوه بله، اندازه آنها مناسب است.»

دوغ. بله، زمان های ساده تر. کمی خطرناک است اما…

اردک. کمی خطرناک است؟

آیا می توانید افرادی را که در مغازه های کفش کار می کردند تصور کنید؟

آنها باید همیشه با اشعه ایکس حمام می کردند.

دوغ. کاملاً... خوب، امروز کمی امن تر هستیم.

و در مورد ایمنی، اولین سهشنبه ماه، سه شنبه پچ مایکروسافت است.

So چی یاد گرفتیم این پچ سه شنبه اینجا در نوامبر 2022؟

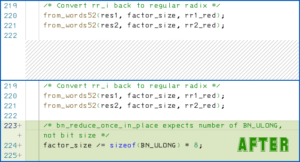

مبادله 0 روزه ثابت شد (بالاخره) - به علاوه 4 پچ جدید سه شنبه 0 روز!

اردک. خب، چیز فوقالعاده هیجانانگیز، داگ، این است که Patch Tuesday نه یک، نه دو، نه سه... بلکه *چهار* روز صفر را برطرف کرد.

اما در واقع وصلههایی که میتوانید برای محصولات مایکروسافت در روز سهشنبه دریافت کنید، *شش* روز صفر را ثابت کردند.

روزهای صفر Exchange را به خاطر بسپارید که بهطور بدنام وصله سهشنبه گذشته وصله نشدند: CVE-2002-41040 و CVE-2022-41082، آنچه به عنوان معروف شد. ProxyNotShell?

S3 Ep102.5: "ProxyNotShell" اشکالات تبادل - یک متخصص صحبت می کند [صوت + متن]

خوب، آنها درست شدند، اما اساساً در یک «حاشیه» جداگانه برای Patch Tuesday: Exchange نوامبر 2022 SU یا بهروزرسانی نرمافزار، که فقط میگوید:

بهروزرسانیهای نرمافزار Exchange نوامبر 2022 حاوی اصلاحاتی برای آسیبپذیریهای روز صفر است که در 29 سپتامبر 2022 بهطور عمومی گزارش شدهاند.

تنها کاری که باید انجام دهید این است که Exchange را ارتقا دهید.

مرسی مایکروسافت... فکر میکنم میدانستیم که این کاری است که باید انجام دهیم وقتی که وصلهها بالاخره منتشر شدند!

بنابراین، آنها *خارج شدهاند* و دو روز صفر ثابت هستند، اما روزهای جدیدی نیستند، و از نظر فنی در بخش "Patch Tuesday" نیستند.

در آنجا، چهار روز صفر دیگر ثابت داریم.

و اگر به اولویتبندی وصلهها اعتقاد دارید، پس بدیهی است که این وصلهها همان مواردی هستند که میخواهید ابتدا با آنها برخورد کنید، زیرا کسی قبلاً میداند که چگونه با آنها کارهای بد انجام دهد.

این موارد از یک دور زدن امنیتی، تا دو درجه امتیاز و یک اجرای کد از راه دور متغیر است.

اما بیش از آن وجود دارد در کل 60 پچو اگر به فهرست کلی محصولات و مؤلفههای ویندوز تحت تأثیر قرار گرفته نگاه کنید، طبق معمول، فهرست عظیمی وجود دارد که هر مؤلفه/محصول ویندوزی را که در مورد آنها شنیدهاید، و بسیاری از آنها را که احتمالاً شنیدهاید، در بر میگیرد.

مایکروسافت 62 آسیب پذیری از جمله Kerberos و Mark of the Web و Exchange را اصلاح می کند.

پس مثل همیشه: به تعویق نیندازید/این کار را امروز انجام دهید، داگلاس!

دوغ. خیلی خوب.

بگذارید اکنون در مورد یک تاخیر بسیار صحبت کنیم…

شما یک داستان بسیار جالب در مورد بازار داروی جاده ابریشمو یادآوری اینکه دزدی جنایتکاران از مجرمان هنوز جرم است، حتی اگر ده سال بعد شما واقعاً به خاطر آن دستگیر شوید.

هکر بازار مواد مخدر جاده ابریشم به جرم خود اعتراف کرد، با 20 سال زندان روبرو می شود

اردک. بله، حتی افرادی که کاملاً در امنیت سایبری یا آنلاین شدن کاملاً تازه کار هستند، احتمالاً نام «جاده ابریشم» را شنیدهاند، شاید اولین بازار وب تاریک معروف، بزرگ، گسترده و پرکاربردی باشد که اساساً هر چیزی در آن وجود دارد.

بنابراین، همه چیز در سال 2013 شعله ور شد.

از آنجا که موسس، در اصل تنها به عنوان شناخته شده است از دزدان دریایی رابرت وحشت کنیدs، اما در نهایت آشکار شد که وجود دارد راس اولبریچ... امنیت عملیاتی ضعیف او برای گره زدن فعالیت ها به او کافی بود.

راس اولبریخت، بنیانگذار جاده ابریشم، بدون آزادی مشروط زندگی می کند

نه تنها امنیت عملیاتی او خیلی خوب نبود، بلکه به نظر میرسد که در اواخر سال 2012، آنها (باورت میکنی، داگ؟) یک اشتباه در پردازش پرداخت ارزهای دیجیتال داشتند…

دوغ. [گاس در وحشت ساختگی]

اردک. ... از نوعی که از آن زمان بارها تکرار شده است، که به طور کامل حسابداری دو ورودی را انجام نمی دهد، جایی که برای هر بدهکاری، یک اعتبار مربوطه وجود دارد و بالعکس.

و این مهاجم متوجه شد، اگر مقداری پول در حساب خود قرار دهید و سپس آن را خیلی سریع به حساب های دیگر پرداخت کنید، می توانید در واقع پنج برابر (یا حتی بیشتر) همان بیت کوین ها را قبل از اینکه سیستم متوجه شود که اولین بدهی تمام شده است، پرداخت کنید. از طریق.

بنابراین شما اساساً می توانید مقداری پول بگذارید و سپس آن را بارها و بارها برداشت کنید و یک انبار بزرگتر به دست آورید…

... و سپس می توانید به چیزی که ممکن است "حلقه شیردوشی ارزهای دیجیتال" نامیده شود بازگردید.

و تخمین زده میشود… محققین مطمئن نبودند که او با بین 200 تا 2000 بیتکوین از خود شروع کرده است (ما نمیدانیم که آیا آنها را خریده یا استخراج کرده است)، و او خیلی سریع آنها را تبدیل کرد. منتظرش باش، داگ: 50,0000 بیت کوین!

دوغ. وای!

اردک. بیش از 50,000 بیت کوین، درست مثل آن.

و سپس، مشخصاً متوجه شد که کسی قرار است متوجه شود، در حالی که با 50,000 بیت کوین جلوتر بود، قطع کرد و اجرا کرد…

… ارزش هر کدام 12 دلار شگفتانگیز است، از کسری از سنت چند سال قبل. [می خندد]

بنابراین او با 600,000 دلار، درست مانند آن، داگ.

[مکث دراماتیک]

نه سال بعد…

[خنده]

...تقریبا *دقیقا* نه سال بعد، زمانی که او را متلاشی کردند و به خانه اش تحت یک حکم هجوم بردند، پلیس به جستجو پرداختند و انبوهی از پتوها را در کمد او پیدا کردند که زیر آن یک قوطی پاپ کورن پنهان شده بود.

مکان عجیبی برای نگهداری پاپ کورن

داخل آن نوعی کیف پول سرد کامپیوتری بود.

در داخل آن نسبت زیادی از بیت کوین های گفته شده وجود داشت!

در زمانی که وی منهدم شد، بیت کوین چیزی حدود 65,535 دلار (یا 2) بود.16-1) هر کدام.

آنها در این مدت بیش از هزار برابر شده بودند.

بنابراین، در آن زمان، این بزرگترین ریزش رمزارز تا کنون بود!

نه سال بعد، که ظاهراً نتوانسته بود از دستاوردهای نامناسب خود خلاص شود، شاید از این می ترسید که حتی اگر بخواهد آنها را در لیوان فرو کند، همه انگشتان به سمت او نشانه می روند…

او این همه بیت کوین به ارزش 3 میلیارد دلار دارد که به مدت XNUMX سال در یک ظرف پاپ کورن نشسته است!

دوغ. خدای من.

اردک. بنابراین، که در تمام آن سالها روی این گنج ترسناک نشسته بود و به این فکر میکرد که آیا قرار است گرفتار شود یا خیر، اکنون در این فکر مانده است: «تا کی به زندان خواهم رفت؟»

و حداکثر مجازات برای اتهامی که با آن مواجه است؟

20 سال، داگ.

دوغ. داستان جالب دیگری در حال حاضر در جریان است. اگر اخیراً در توییتر بودهاید، میدانید که فعالیتهای زیادی وجود دارد. دیپلماتیک بگویم…

اردک. [جعل هویت باب دیلان با کیفیت پایین تا متوسط] خوب، زمانها در حال تغییر هستند.

دوغ. ... از جمله در یک نقطه ایده گرفتن 20 دلار برای چک آبی تأیید شده، که البته تقریباً بلافاصله باعث برخی کلاهبرداری ها شد.

اردک. این فقط یک یادآوری است، داگ، که هرگاه چیزی وجود داشته باشد که مورد توجه زیادی قرار گرفته باشد، کلاهبرداران حتما دنبال خواهند شد.

و پیشفرض این بود: «هی، چرا زود وارد نمیشوی؟ اگر قبلاً علامت آبی گرفته اید، حدس بزنید چیست؟ در صورت پیش ثبت نام، نیازی به پرداخت 19.99 دلار در ماه نخواهید داشت. ما به شما اجازه می دهیم آن را نگه دارید.»

ما می دانیم که این ایده ایلان ماسک نبود، همانطور که او بیان کرد، اما این همان کاری است که بسیاری از کسب و کارها انجام می دهند، اینطور نیست؟

بسیاری از شرکتها در صورت ادامه خدمات به شما نوعی مزیت خواهند داد.

بنابراین کاملاً غیر قابل باور نیست.

همانطور که می گویید ... چه چیزی به آن دادید؟

ب منهای، این بود؟

دوغ. من به ایمیل اولیه یک B-minus می دهم... شاید اگر سریع آن را بخوانید ممکن است فریب بخورید، اما برخی از مشکلات گرامری وجود دارد. چیزها درست به نظر نمی رسند

و پس از کلیک کردن، به صفحات فرود C-minus می دهم.

که حتی بیشتر می شود.

اردک. یعنی چیزی بین 5/10 و 6/10؟

دوغ. بله، این را بگوییم.

و ما توصیه هایی داریم، به طوری که حتی اگر کلاهبرداری A-plus باشد، مهم نیست زیرا به هر حال می توانید آن را خنثی کنید!

شروع با مورد علاقه شخصی من: از مدیر رمز عبور استفاده کنید.

مدیر رمز عبور بسیاری از مشکلات را در مورد کلاهبرداری حل می کند.

اردک. این کار را می کند

یک مدیر رمز عبور هیچ هوش انسانی مانندی ندارد که بتواند با این واقعیت که تصویر زیبا درست است، یا آرم کامل است، یا فرم وب دقیقاً در موقعیت مناسب روی صفحه با همان فونت قرار دارد، گمراه شود. ، بنابراین شما آن را تشخیص می دهید.

تنها چیزی که می داند این است: "قبلاً در مورد این سایت نشنیده بودم."

دوغ. و البته، اگر می توانید 2FA را روشن کنید.

همیشه در صورت امکان فاکتور دوم احراز هویت را اضافه کنید.

اردک. البته، این لزوما شما را از خودتان محافظت نمی کند.

اگر به یک سایت جعلی رفتید و تصمیم گرفتید، "هی، پیکسل عالی است، باید واقعاً باشد"، و مصمم به ورود به سیستم هستید، و قبلاً نام کاربری و رمز عبور خود را وارد کرده اید، و سپس از شما می خواهد که فرآیند 2FA را طی کنید…

... شما به احتمال زیاد این کار را انجام خواهید داد.

با این حال، زمان کمی برای انجام «توقف» به شما می دهد. فکر. وصل کن.» و به خود بگویید: "صبر کن، من اینجا چه کار می کنم؟"

بنابراین، به نوعی، اندکی تاخیری که 2FA معرفی میکند در واقع میتواند نه تنها دردسر بسیار کمی داشته باشد، بلکه راهی برای بهبود جریان کار امنیت سایبری شما نیز میشود... با معرفی به اندازه کافی سرعت گیر که تمایل به گرفتن امنیت سایبری را دارید. که کمی جدی تر

بنابراین من نمی دانم که چه چیزی منفی است، واقعا.

دوغ. و البته، استراتژی دیگری که رعایت آن برای بسیاری از مردم دشوار است، اما بسیار مؤثر است، این است که از لینک های ورود و دکمه های عمل در ایمیل خودداری کنید.

بنابراین اگر ایمیلی دریافت کردید، فقط روی دکمه کلیک نکنید... به خود سایت بروید و میتوانید خیلی سریع بگویید که آیا آن ایمیل قانونی بوده یا خیر.

اردک. اساساً، اگر نمیتوانید کاملاً به مکاتبات اولیه اعتماد کنید، نمیتوانید به هیچ جزئیاتی در آن اعتماد کنید، خواه این پیوندی باشد که قرار است روی آن کلیک کنید، شماره تلفنی که قرار است با آن تماس بگیرید، آدرس ایمیلی که میخواهید باشد. با آنها تماس بگیرید، حساب اینستاگرامی که می خواهید برای آن DM ارسال کنید، هر چه که باشد.

از آنچه در ایمیل است استفاده نکنید... راه خود را در آنجا پیدا کنید و بسیاری از کلاهبرداری های از این دست را اتصال کوتاه خواهید داد.

دوغ. و در نهایت، آخرین اما نه کم اهمیت ترین ... این باید عقل سلیم باشد، اما اینطور نیست: هرگز از فرستنده پیام نامطمئن نپرسید که آیا آنها مشروع هستند یا خیر.

پاسخ ندهید و بگویید: "هی، آیا واقعا توییتر هستی؟"

اردک. بله، شما کاملا درست می گویید.

چون توصیه قبلی من، «به اطلاعات ایمیل تکیه نکنید»، مثلاً با شماره تلفن آنها تماس نگیرید... برخی افراد وسوسه میشوند که بروند، «خب، من با شماره تلفن تماس میگیرم و ببینم واقعا آنها هستند. [آخر] زیرا، بدیهی است، اگر آشپز پاسخ دهد، نام واقعی خود را خواهند گفت.»

دوغ. همانطور که همیشه می گوییم: اگر شک دارید/آن را بیرون ندهید.

و این یک داستان هشدار دهنده خوب است، این داستان بعدی: هنگامی که امنیتی اسکن می کند، که ابزارهای امنیتی قانونی هستند، بیش از آنچه که باید آشکار کنند، پس چه اتفاقی می افتد؟

ابزارهای اسکن URL عمومی - زمانی که امنیت منجر به ناامنی می شود

اردک. این محقق معروفی به نام فابیان برونلین در آلمان است... ما قبلاً چند بار او را معرفی کردهایم.

او با یک گزارش مفصل با عنوان بازگشته است urlscan.io's SOAR spot: ابزارهای امنیتی چت که اطلاعات خصوصی را درز می کنند.

و در این مورد، آن است urlscan.io، وب سایتی که می توانید به صورت رایگان (یا به عنوان یک سرویس پولی) از آن استفاده کنید که در آن می توانید یک URL یا نام دامنه یا یک شماره IP یا هر چیزی که باشد ارسال کنید و می توانید جستجو کنید: «جامعه چه می داند در مورد این؟"

و نشانی اینترنتی کاملی را که افراد دیگر در مورد آن سوال کرده اند را نشان می دهد.

و این فقط چیزهایی نیست که مردم به انتخاب خودشان کپی و جایگذاری می کنند.

گاهی اوقات، ایمیل آنها، برای مثال، ممکن است از طریق یک ابزار فیلتر شخص ثالث عبور کند که خودش URL ها را استخراج می کند، خانه را به آن فراخوانی می کند. urlscan.io، جستجو را انجام می دهد، نتیجه را دریافت می کند و از آن برای تصمیم گیری در مورد ناخواسته، مسدود کردن هرزنامه یا ارسال پیام استفاده می کند.

و این بدان معناست که گاهی اوقات، اگر URL شامل دادههای مخفی یا نیمهمخفی، اطلاعات شخصی قابل شناسایی باشد، افراد دیگری که در مدت کوتاهی نام دامنه مناسب را جستجو کردهاند، همه URLهایی را که جستجو شدهاند، از جمله چیزهایی که ممکن است در URL باشد.

میدونی، مثل blahblah?username=doug&passwordresetcode= به دنبال آن یک رشته طولانی کاراکترهای هگزا دسیمال، و غیره.

و Bräunlein لیست جالبی از انواع URL ها ارائه کرد، به ویژه آنهایی که ممکن است در ایمیل ها ظاهر شوند، که ممکن است به طور معمول برای فیلتر کردن به شخص ثالث ارسال شوند و سپس برای جستجو فهرست شوند.

نوع ایمیلهایی که او تصور میکرد قطعاً قابل بهرهبرداری هستند، اما به این موارد محدود نمیشوند: پیوندهای ایجاد حساب. لینک های تحویل هدیه آمازون؛ کلیدهای API؛ درخواست های امضای DocuSign. انتقال فایل دراپ باکس ردیابی بسته؛ بازنشانی رمز عبور؛ فاکتورهای پی پال؛ به اشتراک گذاری سند Google Drive؛ شیرپوینت دعوت می کند. و پیوندهای لغو اشتراک خبرنامه

انگشت اشاره نکردن به شیرپوینت، گوگل درایو، پی پال و غیره.

اینها فقط نمونه هایی از URLهایی بودند که او با آنها برخورد کرد و به طور بالقوه از این طریق قابل بهره برداری بودند.

دوغ. ما در پایان آن مقاله توصیه هایی داریم که به این موارد خلاصه می شود: گزارش برونلین را بخوانید. خواندن urlscan.ioپست وبلاگ; یک بررسی کد از خودتان انجام دهید. اگر کدی دارید که جستجوهای امنیتی آنلاین را انجام می دهد. بیاموزید که چه ویژگی های حریم خصوصی برای ارسال های آنلاین وجود دارد. و مهمتر از همه، یاد بگیرید که در صورت مشاهده، چگونه داده های سرکش را به یک سرویس آنلاین گزارش دهید.

من متوجه شدم که سه ... نوع لیمریک وجود دارد؟

مینی اشعار بسیار خلاقانه در انتهای این مقاله…

اردک. [وحشت مسخره] نه، آنها لیمریک نیستند! لیمریک ها ساختار پنج خطی بسیار رسمی دارند…

دوغ. [با خنده] خیلی متاسفم. درست است!

اردک. هم برای متر و هم برای قافیه.

بسیار ساختارمند، داگ!

دوغ. من خیلی متاسفم، خیلی درست است. [می خندد]

اردک. این فقط سگ است. [خنده]

یک بار دیگر: اگر شک دارید/آن را بیرون ندهید.

و اگر در حال جمع آوری داده ها هستید: اگر نباید داخل باشد/آن را مستقیم در سطل بچسبانید.

و اگر در حال نوشتن کدی هستید که API های عمومی را فراخوانی می کند که می تواند داده های مشتری را نشان دهد: هرگز کاربران خود را به گریه نکشید/با نحوه تماس شما با API.

دوغ. [می خندد] این برای من یک مورد جدید است و من آن را بسیار دوست دارم!

و در آخر، اما مطمئناً نه کم اهمیت ترین در لیست ما در اینجا، ما هفته به هفته در مورد این باگ امنیتی OpenSSL صحبت کرده ایم.

سوال بزرگ اکنون این است که "چطور میتوانی بگویی چه چیزی نیاز به تعمیر دارد؟»

داستان بهروزرسانی امنیتی OpenSSL – چگونه میتوانید تشخیص دهید که چه چیزی نیاز به تعمیر دارد؟

اردک. در واقع، داگ، چگونه میدانیم که چه نسخهای از OpenSSL را داریم؟

و بدیهی است که در لینوکس، شما فقط یک خط فرمان را باز کرده و تایپ کنید openssl version، و نسخه ای را که دارید به شما می گوید.

اما OpenSSL یک کتابخانه برنامه نویسی است و هیچ قانونی وجود ندارد که بگوید نرم افزار نمی تواند نسخه خود را داشته باشد.

ممکن است توزیع شما از OpenSSL 3.0 استفاده کند، اما برنامهای وجود دارد که میگوید: «اوه، نه، ما به نسخه جدید ارتقا ندادهایم. ما OpenSSL 1.1.1 را ترجیح میدهیم، زیرا هنوز پشتیبانی میشود، و اگر آن را ندارید، نسخه خودمان را میآوریم.

و بنابراین، متأسفانه، دقیقاً مانند آن مورد بدنام Log4Shell، باید به دنبال این سه میگردید؟ 12؟ 154؟ چه کسی می داند چند مکان در شبکه شما که ممکن است یک برنامه قدیمی Log4J داشته باشید.

برای OpenSSL هم همینطور.

در تئوری، ابزارهای XDR یا EDR ممکن است بتوانند به شما بگویند، اما برخی از آنها پشتیبانی نمیکنند و بسیاری از آن منصرف میشوند: در واقع برنامه را اجرا کنید تا بفهمید چه نسخهای است.

زیرا، در نهایت، اگر باگی یا اشتباه باشد، و شما در واقع باید برنامه را اجرا کنید تا آن را به گزارش نسخه خودش برسانید…

... مثل قرار دادن گاری جلوی اسب است، اینطور نیست؟

بنابراین ما یک مقاله برای موارد خاص منتشر کردیم که در آن شما واقعاً می خواهید DLL یا کتابخانه مشترک را بارگیری کنید و در واقع می خواهید کتابخانه خود را فراخوانی کنید. TellMeThyVersion() کد نرم افزار

به عبارت دیگر، شما به اندازه کافی به برنامه اعتماد دارید که در حافظه بارگذاری کنید، آن را اجرا کنید و برخی از اجزای آن را اجرا کنید.

ما به شما نشان میدهیم که چگونه این کار را انجام دهید تا بتوانید کاملاً مطمئن شوید که فایلهای OpenSSL بیرونی که در شبکه خود دارید بهروز هستند.

زیرا اگرچه این از CRITICAL به HIGH تنزل یافت، اما همچنان یک اشکال است که باید آن را برطرف کنید و می خواهید آن را برطرف کنید!

دوغ. در مورد شدت این اشکال، ما یک سوال جالب از خواننده امنیتی Naked Svet، که در بخشی می نویسد:

چگونه است که اشکالی که برای بهره برداری بسیار پیچیده است و فقط برای حملات انکار سرویس قابل استفاده است، همچنان به عنوان HIGH طبقه بندی می شود؟

اردک. بله، من فکر می کنم او چیزی در مورد "اوه، آیا تیم OpenSL درباره CVSS نشنیده است؟" که یک استاندارد دولت ایالات متحده است، اگر بخواهید، برای رمزگذاری سطح خطر و پیچیدگی باگ ها به روشی که می تواند به طور خودکار توسط اسکریپت فیلتر می شود.

بنابراین اگر امتیاز CVSS پایینی داشته باشد (که این است سیستم امتیازدهی آسیب پذیری مشترک)، چرا مردم در مورد آن هیجان زده می شوند؟

چرا باید HIGH باشد؟

و بنابراین پاسخ من این بود، "چرا *نباید* بالا باشد؟"

این یک اشکال در یک موتور رمزنگاری است. میتواند برنامهای را خراب کند، مثلاً برنامهای که میخواهد بهروزرسانی دریافت کند... بنابراین بارها و بارها خراب میشود، که کمی بیشتر از یک انکار سرویس است، زیرا در واقع مانع از انجام صحیح امنیت شما میشود.

یک عنصر دور زدن امنیتی وجود دارد.

و من فکر می کنم بخش دیگر پاسخ این است که وقتی صحبت از تبدیل شدن آسیب پذیری ها به سوء استفاده می شود: "هرگز نگو هرگز!"

وقتی چیزی شبیه سرریز بافر پشته دارید، که در آن میتوانید متغیرهای دیگر روی پشته، احتمالاً از جمله آدرسهای حافظه را دستکاری کنید، همیشه این احتمال وجود دارد که کسی بتواند یک سوء استفاده قابل اجرا را کشف کند.

و مشکل، داگ، این است که وقتی آنها آن را فهمیدند، مهم نیست که فهمیدن آن چقدر پیچیده بود…

... هنگامی که بدانید چگونه از آن بهره برداری کنید، *هرکس* می تواند این کار را انجام دهد، زیرا می توانید کد این کار را به آنها بفروشید.

فکر میکنم میدانید که میخواهم چه بگویم: "نه این که به شدت در مورد آن احساس کنم."

[خنده]

این یک بار دیگر یکی از آن چیزهایی است که "لعنت شده اگر انجام دهند، لعنت اگر نکنند".

دوغ. خیلی خوب، خیلی ممنون، Svet، برای نوشتن آن نظر و ارسال آن.

اگر داستان، نظر یا سوال جالبی دارید که میخواهید ارسال کنید، مایلیم آن را در پادکست بخوانید.

میتوانید به tips@sophos.com ایمیل بزنید، میتوانید در مورد هر یک از مقالههای ما نظر دهید، یا میتوانید در شبکههای اجتماعی به ما مراجعه کنید: @nakedsecurity.

این نمایش امروز ماست. خیلی ممنون که گوش دادید

برای پل داکلین، من داگ آموت هستم، تا دفعه بعد به شما یادآوری می کنم که…

هر دو. ایمن بمان

- بلاکچین

- مجسمه نیم تنه

- coingenius

- کریپتو کارنسی (رمز ارزها )

- کیف پول cryptocurrency

- رمزنگاری

- امنیت سایبری

- مجرمان سایبری

- امنیت سایبری

- اداره امنیت میهن

- کیف پول دیجیتال

- بهره برداری

- فایروال

- کسپرسکی

- قانون و نظم

- نرم افزارهای مخرب

- مکافی

- مایکروسافت

- امنیت برهنه

- پادکست امنیتی برهنه

- NexBLOC

- پچ سه شنبه

- افلاطون

- افلاطون آی

- هوش داده افلاطون

- بازی افلاطون

- PlatoData

- بازی پلاتو

- پادکست

- خلوت

- VPN

- آسیب پذیری

- امنیت وب سایت

- پنجره

- زفیرنت