GoTo یک نام تجاری شناخته شده است که دارای طیف وسیعی از محصولات از جمله فناوری های کنفرانس از راه دور و وبینارها، دسترسی از راه دور و مدیریت رمز عبور است.

اگر تا به حال از GoTo Webinar (جلسات و سمینارهای آنلاین)، GoToMyPC (برای مدیریت و پشتیبانی کامپیوتر شخص دیگری را متصل و کنترل کنید)، یا LastPass (یک سرویس مدیریت رمز عبور) استفاده کرده اید، از محصولی از GoTo stable استفاده کرده اید.

احتمالاً داستان بزرگ امنیت سایبری در فصل تعطیلات کریسمس 2022 را فراموش نکرده اید، زمانی که LastPass پذیرفته شد که دچار شکافی شده بود که بسیار جدیتر از آن چیزی بود که در ابتدا تصور میکرد.

این شرکت برای اولین بار گزارشدر آگوست 2022، کلاهبرداران به دنبال نفوذ به شبکه توسعه LastPass، کد منبع اختصاصی را دزدیدند، اما نه اطلاعات مشتری.

اما معلوم شد که دادههای بهدستآمده در آن سرقت کد منبع حاوی اطلاعات کافی برای مهاجمان است پیگیری با نفوذ به سرویس ذخیرهسازی ابری LastPass، که در آن اطلاعات مشتری واقعاً به سرقت رفته بود، از قضا شامل خزانههای رمزگذاری شده رمزگذاری شده نیز میشد.

اکنون، متأسفانه، نوبت به شرکت مادر GoTo رسیده است اعتراف به نقض به خودی خود - و این یکی همچنین شامل نفوذ شبکه توسعه است.

حادثه امنیتی

در 2022/11/30، GoTo مشتریان آگاه که رنج کشیده بود "یک حادثه امنیتی"، وضعیت را به شرح زیر خلاصه می کند:

بر اساس تحقیقات تا به امروز، ما فعالیت غیرمعمولی را در محیط توسعه و سرویس ذخیرهسازی ابری شخص ثالث شناسایی کردهایم. سرویس ذخیره سازی ابری شخص ثالث در حال حاضر توسط GoTo و شرکت وابسته آن، LastPass به اشتراک گذاشته شده است.

این داستان که در آن زمان به اختصار گفته شد، به طرز عجیبی شبیه داستانی است که از آگوست 2022 تا دسامبر 2022 در LastPass آشکار شد: شبکه توسعه نفوذ کرد. ذخیره سازی مشتری نقض شد. تحقیقات در حال انجام است

با این وجود، با توجه به اینکه بیانیه به صراحت اشاره می کند که سرویس ابری بین LastPass و GoTo به اشتراک گذاشته شده است، باید فرض کنیم که این نقض ماه ها زودتر در سیستم توسعه LastPass شروع نشده است.

به نظر می رسد پیشنهاد این است که در رخنه GoTo، نفوذ شبکه توسعه و سرویس ابری به طور همزمان اتفاق افتاد، گویی این یک شکست واحد بود که بلافاصله دو هدف را به همراه داشت، برخلاف سناریوی LastPass، که در آن رخنه ابری بود. نتیجه بعدی اولین بود.

بروز رسانی حادثه

دو ماه بعد، GoTo دارد برگشتن با یک به روز رسانی، و اخبار عالی نیست:

[یک] عامل تهدید، پشتیبانهای رمزگذاریشده را از یک سرویس ذخیرهسازی ابری شخص ثالث مرتبط با محصولات زیر استخراج کرد: Central، Pro، join.me، Hamachi، و RemotelyAnywhere. ما همچنین شواهدی داریم مبنی بر اینکه یک عامل تهدید یک کلید رمزگذاری را برای بخشی از پشتیبانهای رمزگذاری شده استخراج کرده است. اطلاعات تحت تأثیر، که بسته به محصول متفاوت است، ممکن است شامل نامهای کاربری حساب، گذرواژههای سالت شده و هششده، بخشی از تنظیمات تأیید اعتبار چند عاملی (MFA) و همچنین برخی تنظیمات محصول و اطلاعات مجوز باشد.

این شرکت همچنین خاطرنشان کرد که اگرچه تنظیمات MFA برای برخی از مشتریان Rescue و GoToMyPC به سرقت رفته است، پایگاه داده های رمزگذاری شده آنها دزدیده نشده است.

دو چیز در اینجا به طور گیج کننده ای نامشخص است: اول اینکه چرا تنظیمات MFA برای یک مجموعه از مشتریان رمزگذاری شده است، اما برای سایرین نه. و ثانیاً، کلمات "تنظیمات MFA" به هر حال شامل چه چیزی می شوند؟

چندین "تنظیمات MFA" مهم به ذهن می رسد، از جمله یک یا چند مورد از:

- شماره تلفن ها برای ارسال کدهای 2FA استفاده می شود.

- دانه های شروع برای توالی کد 2FA مبتنی بر برنامه.

- کدهای بازیابی ذخیره شده برای استفاده در مواقع اضطراری

تعویض سیم کارت و شروع بذرها

واضح است که شمارههای تلفن فاش شده که مستقیماً به فرآیند 2FA مرتبط هستند، اهدافی مفید برای کلاهبردارانی است که از قبل نام کاربری و رمز عبور شما را میدانند، اما نمیتوانند از حفاظت 2FA شما عبور کنند.

اگر کلاهبرداران از شماره ای که کدهای 2FA شما به آن ارسال می شود مطمئن باشند، ممکن است تمایل داشته باشند که یک عدد را امتحان کنند. مبادله سیم کارت، جایی که آنها با فریب، فریب دادن یا رشوه دادن به یکی از کارکنان شرکت تلفن همراه، یک سیم کارت "جایگزین" که شماره شما به آن اختصاص داده شده است، صادر می کند.

اگر این اتفاق بیفتد، نه تنها کد 2FA بعدی را برای حساب شما در تلفن خود دریافت میکنند، بلکه تلفن شما نیز از بین میرود (زیرا هر بار میتوان شمارهای را فقط به یک سیمکارت اختصاص داد)، بنابراین احتمالاً هر کدام را از دست خواهید داد. هشدارها یا خبرهایی که در غیر این صورت ممکن است شما را به حمله راهنمایی کنند.

دانه های شروع برای تولیدکنندگان کد 2FA مبتنی بر برنامه حتی برای مهاجمان مفیدتر است، زیرا این دانه به تنهایی است که توالی اعدادی را که در تلفن شما ظاهر می شود تعیین می کند.

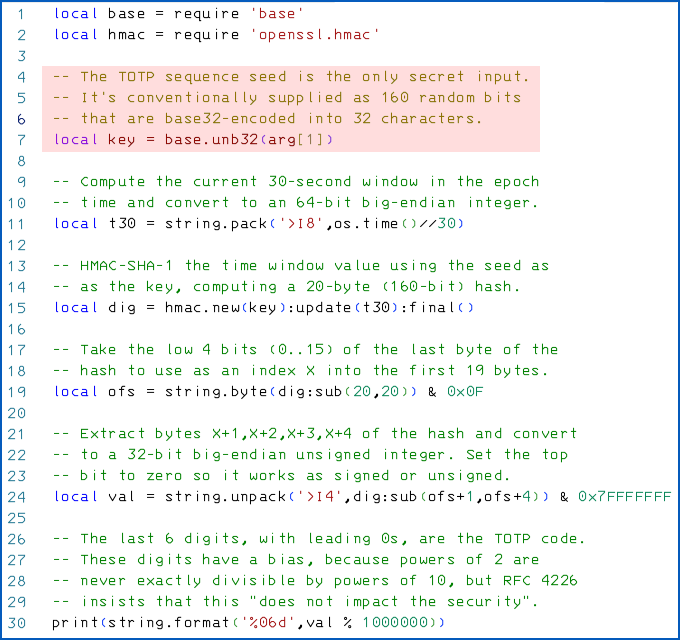

آن اعداد شش رقمی جادویی (می توانند طولانی تر باشند، اما شش معمول است) با هش کردن زمان یونیکس فعلی، گرد شده تا شروع آخرین پنجره 30 ثانیه ای، با استفاده از مقدار seed، معمولاً به صورت تصادفی، محاسبه می شوند. - انتخاب شماره 160 بیتی (20 بایتی)، به عنوان کلید رمزنگاری.

هر کسی که تلفن همراه یا گیرنده GPS داشته باشد می تواند به طور قابل اعتماد زمان فعلی را در عرض چند میلی ثانیه تعیین کند، چه برسد به نزدیکترین 30 ثانیه، بنابراین دانه شروع تنها چیزی است که بین یک کلاهبردار و جریان کد شخصی شما قرار دارد.

به طور مشابه، کدهای بازیابی ذخیره شده (اکثر سرویس ها فقط به شما اجازه می دهند چند کد معتبر را در یک زمان نگه دارید، معمولاً پنج یا ده، اما ممکن است یکی کافی باشد) نیز تقریباً مطمئناً یک مهاجم را از دفاع 2FA شما عبور می دهد.

البته، نمیتوانیم مطمئن باشیم که هیچیک از این دادهها در «تنظیمات MFA» مفقودی که کلاهبرداران سرقت کردهاند گنجانده شده است، اما ما آرزو میکنیم که GoTo در مورد آنچه در آن بخش از نقض دخیل است اطلاعرسانی میکرد.

نمک زدن و کشش چقدر است؟

جزئیات دیگری که به شما توصیه می کنیم در صورت گرفتار شدن در این نوع نقض داده ها، آن را لحاظ کنید، این است که دقیقاً چگونه رمزهای عبور سالت شده و هش شده ایجاد شده است.

این به مشتریان شما کمک میکند تا قضاوت کنند که با چه سرعتی باید از طریق تمام تغییرات گذرواژه غیرقابل اجتنابی که نیاز به انجام آنها دارند، عبور کنند، زیرا قدرت فرآیند هش و نمک (به طور دقیقتر، ما امیدواریم که نمک هش و کشش process) تعیین می کند که مهاجمان با چه سرعتی ممکن است بتوانند رمزهای عبور شما را از روی داده های دزدیده شده پیدا کنند.

از نظر فنی، رمزهای عبور هش شده به طور کلی با هیچ نوع ترفند رمزنگاری که هش را "معکوس" می کند، شکسته نمی شوند. یک الگوریتم هش که به درستی انتخاب شده است را نمی توان به عقب اجرا کرد تا چیزی در مورد ورودی آن آشکار شود. در عمل، مهاجمان به سادگی یک لیست بسیار طولانی از رمزهای عبور ممکن را امتحان می کنند، با هدف امتحان کردن رمزهای بسیار محتمل از قبل (مثلا pa55word، برای انتخاب موارد با احتمال متوسط بعدی (مثلاً strAT0spher1C، و تا حد امکان کمترین احتمال را ترک کنید (مثلاً 44y3VL7C5%TJCF-KGJP3qLL5). هنگام انتخاب یک سیستم هش رمز عبور، خود را اختراع نکنید. به الگوریتم های معروفی مانند PBKDF2، bcrypt، scrypt و Argon2 نگاه کنید. دستورالعملهای خود الگوریتم را برای پارامترهای نمکزدایی و کشش که انعطافپذیری خوبی در برابر حملات لیست رمز عبور ایجاد میکنند، دنبال کنید. مشورت کنید امنیت جدی مقاله بالا برای مشاوره تخصصی

چه کاری انجام دهید؟

GoTo اعتراف کرده است که کلاهبرداران حداقل از اواخر نوامبر 2022، نزدیک به دو ماه پیش، حداقل نام حساب کاربری، هش رمز عبور و مجموعه ای ناشناخته از "تنظیمات MFA" را داشته اند.

این احتمال نیز وجود دارد، علیرغم فرضی که در بالا داشتیم که این یک نقض کاملاً جدید است، این احتمال وجود دارد که این حمله یک پیشینه مشترک داشته باشد که به نفوذ اصلی LastPass در آگوست 2022 برمی گردد، به طوری که مهاجمان ممکن است برای مدتی در شبکه بوده باشند. حتی بیش از دو ماه قبل از انتشار این اخطار نقض اخیر.

بنابراین، پیشنهاد می کنیم:

- تمام رمزهای عبور شرکت خود را که به خدمات ذکر شده در بالا مربوط می شود تغییر دهید. اگر قبلاً خطرات رمز عبور را انجام می دادید، مانند انتخاب کلمات کوتاه و قابل حدس زدن، یا اشتراک گذاری رمز عبور بین حساب ها، این کار را متوقف کنید.

- هر دنباله کد 2FA مبتنی بر برنامه را که در حساب های خود استفاده می کنید، بازنشانی کنید. انجام این کار به این معنی است که اگر هر یک از دانه های 2FA شما به سرقت رفته باشد، برای کلاهبرداران بی فایده می شود.

- کدهای پشتیبان جدید را دوباره تولید کنید، اگر دارید کدهای صادر شده قبلی به طور خودکار باید همزمان باطل شوند.

- اگر می توانید، به کدهای 2FA مبتنی بر برنامه تغییر دهید، با فرض اینکه در حال حاضر از احراز هویت پیام متنی (SMS) استفاده می کنید. در صورت نیاز، نصب مجدد یک دنباله 2FA مبتنی بر کد آسان تر از دریافت شماره تلفن جدید است.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/01/25/goto-admits-customer-cloud-backups-stolen-together-with-decryption-key/

- 1

- 2022

- 2F به

- a

- قادر

- درباره ما

- بالاتر

- مطلق

- دسترسی

- حساب

- حساب ها

- فعالیت

- واقعا

- پذیرفته

- نصیحت

- وابسته

- در برابر

- هدف

- الگوریتم

- الگوریتم

- معرفی

- تنها

- قبلا

- هر چند

- و

- مقاله

- اختصاص داده

- فرض

- حمله

- حمله

- اوت

- تصدیق

- نویسنده

- خودکار

- بطور خودکار

- به عقب

- تصویر پس زمینه

- پشتیبان گیری

- پشتیبان گیری

- مستقر

- زیرا

- شدن

- قبل از

- بودن

- میان

- بزرگ

- مرز

- پایین

- نام تجاری

- شکاف

- بطور خلاصه

- کارت

- گرفتار

- مرکز

- مرکزی

- معین

- قطعا

- تبادل

- انتخاب

- کریسمس

- نزدیک

- ابر

- فضای ذخیره ابری

- رمز

- رنگ

- بیا

- مشترک

- شرکت

- کامپیوتر

- اتصال

- کنترل

- دوره

- پوشش

- ترک خورده

- ایجاد شده

- Crooks

- رمزنگاری

- جاری

- در حال حاضر

- مشتری

- اطلاعات مشتری

- مشتریان

- امنیت سایبری

- داده ها

- نقض داده ها

- پایگاه های داده

- تاریخ

- مرده

- دسامبر

- با وجود

- جزئیات

- شناسایی شده

- مشخص کردن

- تعیین می کند

- پروژه

- مستقیما

- نمایش دادن

- عمل

- آیا

- پایین

- پیش از آن

- آسان تر

- دیگر

- رمزگذاری

- رمزگذاری

- کافی

- به طور کامل

- محیط

- حتی

- تا کنون

- مدرک

- کاملا

- کارشناس

- کمی از

- نام خانوادگی

- به دنبال

- پیروی

- به دنبال آن است

- فراموش

- آینده

- از جانب

- جلو

- عموما

- تولید

- ژنراتور

- دریافت کنید

- داده

- Go

- رفتن

- خوب

- قابل اعتماد و متخصص

- GPS

- بزرگ

- دستورالعمل ها

- سیار

- اتفاق افتاده است

- اتفاق می افتد

- مخلوط

- درهم

- حس کردن

- ارتفاع

- کمک

- اینجا کلیک نمایید

- روز تعطیل

- امید

- در تردید بودن

- چگونه

- HTTPS

- به شدت

- مهم

- in

- شیب دار

- شامل

- مشمول

- از جمله

- اطلاعات

- ورودی

- تحقیق

- گرفتار

- طعنه آمیز

- صدور

- IT

- پیوستن

- قاضی

- نگاه داشتن

- کلید

- دانستن

- برنامه LastPass

- ترک کردن

- صدور مجوز

- احتمالا

- مرتبط

- فهرست

- ذکر شده

- طولانی

- دیگر

- نگاه کنيد

- شعبده بازي

- ساخت

- مدیریت

- حاشیه

- حداکثر عرض

- به معنی

- جلسات

- ذکر شده

- پیام

- MFA

- قدرت

- ذهن

- گم

- موبایل

- تلفن همراه

- ماه

- بیش

- اکثر

- احراز هویت چند عامل

- نام

- نیاز

- ضروری

- شبکه

- جدید

- اخبار

- بعد

- طبیعی

- اشاره کرد

- یادداشت

- اخطار

- نوامبر

- عدد

- تعداد

- ONE

- مداوم

- آنلاین

- جلسات آنلاین

- اصلی

- دیگران

- در غیر این صورت

- خود

- مالک است

- پارامترهای

- شرکت مادر

- بخش

- کلمه عبور

- مدیریت رمز عبور

- کلمه عبور

- گذشته

- پل

- PBKDF2

- شخصی

- تلفن

- انتخاب کنید

- افلاطون

- هوش داده افلاطون

- PlatoData

- موقعیت

- امکان

- ممکن

- پست ها

- تمرین

- دقیقا

- در هر

- شاید

- روند

- محصول

- محصولات

- اختصاصی

- حفاظت

- ارائه

- منتشر شده

- به سرعت

- محدوده

- گرفتن

- اخیر

- توصیه

- بهبود

- مربوط

- دور

- دسترسی از راه دور

- نشان دادن

- نجات

- حالت ارتجاعی

- فاش کردن

- خطرات

- دویدن

- همان

- اسکریپت

- فصل

- ثانیه

- تیم امنیت لاتاری

- دانه

- دانه

- به نظر می رسد

- در حال ارسال

- دنباله

- جدی

- سرویس

- خدمات

- تنظیم

- تنظیمات

- به اشتراک گذاشته شده

- اشتراک

- کوتاه

- باید

- سیم کارت

- سیم کارت

- مشابه

- به سادگی

- پس از

- تنها

- وضعیت

- شش

- SMS

- So

- جامد

- برخی از

- کسی

- منبع

- کد منبع

- پایدار

- شروع

- راه افتادن

- بیانیه

- دزدیده شد

- به سرقت رفته

- توقف

- ذخیره سازی

- ذخیره شده

- داستان

- جریان

- استحکام

- چنین

- پشتیبانی

- SVG

- تعویض ها

- سیستم

- مصرف

- اهداف

- فن آوری

- ده

- La

- شان

- چیز

- اشیاء

- شخص ثالث

- فکر

- تهدید

- از طریق

- زمان

- به

- با هم

- بالا

- TOTP

- انتقال

- شفاف

- دور زدن

- تبدیل

- به طور معمول

- غیر معمول

- بروزرسانی

- URL

- استفاده کنید

- ارزش

- خزانه ها

- وبینار

- Webinars

- معروف

- چی

- که

- در حین

- WHO

- اراده

- در داخل

- کلمات

- مهاجرت کاری

- کار کردن

- شما

- زفیرنت

![S3 Ep125: وقتی سخت افزار امنیتی دارای حفره های امنیتی است [صوت + متن]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)

![S3 Ep 126: قیمت مد سریع (و ویژگی خزش) [صوتی + متن]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)