وقتی صحبت از امنیت سایبری به میان میآید، برخی از شرکتها هنوز هم آن را با کمال میل میپذیرند. اما اشتباه نکنید: هیچ کس ایمن نیست. شرکتهایی مانند بیبیسی در فهرست قربانیان جنگ قرار گرفتند مهم ترین نقض اطلاعات در سال 2023، در مجموع رکوردهای حیرت انگیز 5.3 میلیارد شکسته شده است. بنابراین، میتوان گفت که بهترین شیوههای امنیت داده در عصر امروز، بهویژه برای شرکتها، حیاتی هستند.

در این مقاله، همه آنچه را که باید در مورد بهترین شیوههای امنیت دادهها و روشهای منحصربهفرد امنیت سایبری بدانید، مانند استفاده از پراکسیهای چرخشی و شناسایی تهدیدهای سایبری برتر که ممکن است کسبوکارتان امروز با آن مواجه شود، پیدا خواهید کرد.

تهدیدها و چالش ها را بشناسید

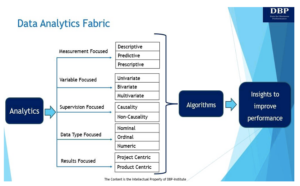

با توجه به امنیت سایبری، شناخت تهدیدها و چالشهای کلیدی مهم است. آگاهی از این موارد، رویکرد و شیوه های امنیتی شما را بهبود می بخشد. بیایید آنها را با جزئیات بیشتر بررسی کنیم.

چالش های اصلی

- انطباق با مقررات. در مورد داده ها چیزهای زیادی باید در نظر گرفته شود - تعیین اینکه از کجا می آیند، مشخص کردن موارد استفاده از آنها، و آنها را با مقررات خاص کنترل کنید. سرمایهگذاری کافی در حفظ حریم خصوصی دادهها برای مشتریان شما مفید است و برای محافظت از مالی کسبوکار شما در برابر تحریمهای دولتی ضروری است. به عنوان مثال، در سال 2021، آمازون جریمه 877 میلیون دلاری را اعلام کرد به دلیل نقض مقررات عمومی حفاظت از داده های اتحادیه اروپا (GDPR).

- آگاهی کامل. هوشیاری مداوم آسان نیست اما برای شما بسیار مهم است امنیت داده های سازمانی کارشناسان، مهندسان نرم افزار و تیم های فنی. نظارت مستمر، تصمیمات فناوری جدید یا ارزیابیهای حمله قبلی باید مرتباً تحت ارزیابیهای امنیتی کامل قرار گیرد.

- خطرات زنجیره تامین بسیاری از شرکت ها برای خدمات و اجزای مختلف به فروشندگان و تامین کنندگان شخص ثالث متکی هستند. مصالحه در زنجیره تامین می تواند اثرات آبشاری بر امنیت سازمان شما داشته باشد. ارزیابی و مدیریت خطرات امنیت سایبری مرتبط با روابط شخص ثالث مهم است.

- منابع محدود. بسیاری از سازمانها با محدودیتهای منابع، از جمله کمبود بودجه و نیروی متخصص در امنیت سایبری مواجه هستند. اولویتبندی ابتکارات امنیتی و سرمایهگذاری در فناوریها و آموزشهای مناسب، تلاشهای شما را در زمینه امنیت سایبری به حداکثر میرساند.

برترین تهدیدات سایبری

- امنیت ابری هرچه کسبوکارهای بیشتری دادهها و خدمات را به ابر منتقل میکنند، تهدیدات امنیتی که محیطهای ابری را هدف قرار میدهند، مانند تنظیمات نادرست و دسترسی غیرمجاز، مهمتر میشوند.

- سازش ایمیل تجاری حملات BEC شامل به خطر انداختن حسابهای ایمیل تجاری برای انجام فعالیتهای متقلبانه، مانند فریب کارمندان برای انتقال وجوه است.

- حملات فیشینگ مهاجمان از ایمیلها، پیامها یا وبسایتهای فریبنده استفاده میکنند تا کارکنان را فریب دهند تا اطلاعات حساسی مانند اعتبارنامه ورود به سیستم را فاش کنند.

- باجافزار. این حملات شامل رمزگذاری داده های یک شرکت و درخواست پرداخت برای انتشار آن است. آنها می توانند بسیار مخرب و از نظر مالی آسیب رسان باشند.

- تهدیدات پایدار پیشرفته APTها حملات پیچیده و بلندمدتی هستند که اغلب توسط گروههای سازمانیافته و دارای بودجه سازماندهی میشوند. هدف آنها سرقت اطلاعات حساس یا ایجاد اختلال در عملیات است.

- بد افزار. اشکال مختلف نرم افزارهای مخرب (بدافزار) همچنان تهدید هستند، زیرا 560 هزار بدافزار هستند. شناسایی شده روزانه. این شامل ویروس ها، کرم ها، تروجان ها و انواع دیگر کدهای مخرب است.

7 بهترین روش امنیت داده

در حالی که معمولاً شناخته شده است که مشاغل بزرگ اهداف اصلی مجرمان سایبری هستند، سازمان های کوچکتر نیز به طور فزاینده ای آسیب پذیر هستند. این آسیبپذیری از این تصور سرچشمه میگیرد که کسبوکارهای کوچکتر ممکن است داراییهای قابل توجهی برای سرقت نداشته باشند، که منجر به اتخاذ تدابیر امنیتی کمتر و به راحتی قابل بهرهبرداری میشود. استراتژی های حفاظت از داده ها.

حقیقت این است که مهاجمان سایبری فعالانه به دنبال جمعآوری اطلاعات مصرفکننده با هدف صریح بهرهبرداری از سازمانها و افراد برای منافع مالی، صرف نظر از اندازه، هستند. بنابراین، وقت آن است که به بهترین شیوه های امنیتی پایبند باشید. بیایید آنها را بررسی کنیم!

1. شناسایی و طبقهبندی دادهها

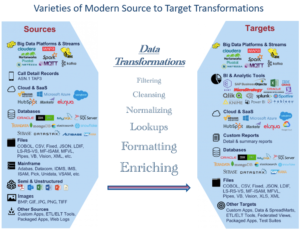

چگونه می توانید از چیزی که نمی دانید وجود دارد محافظت کنید؟ گام اول بسیار مهم است - درک اینکه چه نوع داده ای وجود دارد و در شرکت شما جریان دارد. داده ها در یک شبکه توزیع شده شامل مراکز داده، فضای ذخیره سازی متصل به شبکه، رایانه های رومیزی، کاربران تلفن همراه و راه دور، سرورهای ابری و برنامه ها در گردش هستند.

تیم امنیتی شما باید چرخه عمر داده ها، از جمله ایجاد، استفاده، ذخیره سازی و دفع آن را درک کند. پس از شناسایی، هر نوع داده، از معمول تا اطلاعات حساس، باید به دقت فهرستبندی شود. نادیده گرفتن این امر خطر باقی ماندن برخی از دادهها را بدون محافظت و مستعد آسیبپذیری افزایش میدهد.

2. کنترل دسترسی به دادههای حساس

همه کارکنان شرکت نیازی به دسترسی یکسان به اطلاعات ندارند. اعطای دسترسی گسترده به داده های حساس، خطر نقض داخلی، سرقت یا از دست دادن را افزایش می دهد. امتیازات را فقط در صورت لزوم برای وظایف مورد نظر خود اعطا کنید - این تضمین می کند که کاربران سطح مناسبی از دسترسی به داده ها را دارند.

برای کنترل آسانتر دسترسی، میتوانید به این انواع مجوزهای اصلی تکیه کنید:

- تسلط کامل. کاربر را قادر میسازد تا مالکیت کامل دادهها، از جمله ذخیرهسازی، دسترسی، اصلاح، حذف، تخصیص مجوزها و موارد دیگر را در اختیار بگیرد.

- تغییر. به کاربر امکان دسترسی، تغییر و حذف داده ها را می دهد.

- دسترسی به کاربر اجازه می دهد تا بدون تغییر یا حذف به داده ها دسترسی داشته باشد.

- دسترسی و اصلاح کنید. به کاربر اجازه دسترسی و اصلاح داده ها را می دهد اما آنها را حذف نمی کند.

3. پروکسی ها

استفاده از پراکسی ها یک روش معمول برای افزایش امنیت داده ها در محیط سازمانی است. پروکسی ها به عنوان واسطه بین دستگاه کاربر و اینترنت عمل می کنند و به محافظت از شبکه و داده های سازمان کمک می کنند.

در اینجا چند روش خاص وجود دارد که پراکسی ها می توانند به امنیت داده ها کمک کنند:

- ناشناس کردن ترافیک چرخش پروکسی ها به ویژه در ناشناس کردن ترافیک اینترنت خوب هستند. مزیت منحصر به فرد این پراکسی ها در توانایی آنها برای تغییر IP شما با هر درخواست خروجی نهفته است، که ردیابی یا رمزگشایی فعالیت آنلاین شما را برای مهاجمان بالقوه پیچیده می کند.

- فیلتر کردن وب و کنترل محتوا از یک پروکسی وب برای فیلتر کردن و کنترل محتوایی که کارمندان می توانند در اینترنت به آن دسترسی داشته باشند، استفاده کنید. این به جلوگیری از دسترسی به وبسایتهای مخرب و محتوای نامناسبی که میتواند خطر امنیتی ایجاد کند، کمک میکند.

- کنترل دسترسی و احراز هویت برای جلوگیری از دسترسی غیرمجاز به دادههای حساس، دسترسی به وبسایتها یا برنامههای خاص را بر اساس نقشها و مجوزهای کاربر محدود کنید.

دسترسی از راه دور امن برای تسهیل دسترسی ایمن از راه دور به منابع داخلی، پراکسی ها را تنظیم کنید. این را می توان از طریق پروکسی هایی که از پروتکل های امن پشتیبانی می کنند به دست آورد.

4. پوشش دادهها

پوشاندن اطلاعات، یا ناشناس سازی، تکنیکی است که برای محافظت از اطلاعات حساس با جایگزینی، رمزگذاری یا درهم کردن داده های اصلی با داده های جعلی یا مستعار استفاده می شود. هدف از پوشاندن داده ها حفظ قابلیت استفاده و عملکرد داده ها برای مقاصد آزمایشی یا تحلیلی است و در عین حال اطمینان حاصل می شود که اطلاعات حساس در معرض افراد غیرمجاز قرار نمی گیرند.

این روش امنیتی معمولاً زمانی اعمال میشود که سازمانها نیاز به اشتراکگذاری یا استفاده از دادههای حساس برای اهداف غیرتولیدی مانند تست نرمافزار، توسعه یا تجزیه و تحلیل دادهها دارند. به عنوان مثال می توان به اطلاعات قابل شناسایی شخصی (PII)، داده های مالی، سوابق مراقبت های بهداشتی و سایر اطلاعات محرمانه اشاره کرد.

روش های مختلفی برای پوشش داده ها وجود دارد، از جمله:

- تعویض. این روش داده های حساس را با داده های جعلی با ظاهر واقعی جایگزین می کند. به عنوان مثال، یک نام واقعی ممکن است با نامی که به طور تصادفی تولید شده با فرمت مشابه جایگزین شود.

- به هم زدن. ترتیب رکوردهای داده ها به هم ریخته است، بنابراین ارتباط بین رکوردها و افراد با حفظ ویژگی های آماری شکسته می شود.

- رمزگذاری داده های حساس با استفاده از الگوریتم های رمزگذاری قوی رمزگذاری می شوند و فقط کاربران مجاز با کلیدهای رمزگشایی می توانند به اطلاعات اصلی دسترسی داشته باشند.

- تصادفی سازی مقادیر تصادفی برای جایگزینی دادههای حساس تولید میشوند و اطمینان میدهند که دادههای پوشانده شده هیچ ارتباطی با دادههای اصلی ندارند.

5. حفاظت فیزیکی

حتی پیشرفته ترین شرکت ها اغلب اهمیت امنیت فیزیکی را نادیده می گیرند. با ایمن سازی ایستگاه های کاری خود در زمانی که از آنها استفاده نمی کنید، شروع کنید تا از حذف فیزیکی دستگاه ها از محل خود جلوگیری کنید. این اقدام از هارد دیسک ها و سایر اجزای حساس که اطلاعات شما را در خود جای داده اند محافظت می کند.

پیادهسازی رمز عبور بایوس یکی دیگر از روشهای موثر امنیت دادهها برای جلوگیری از دسترسی غیرمجاز مجرمان سایبری به سیستمعاملهای شما است. علاوه بر این، توجه به امنیت دستگاه هایی مانند درایوهای فلش USB، دستگاه های بلوتوث، گوشی های هوشمند، تبلت ها و لپ تاپ ها بسیار مهم است.

6. نرمافزار و سیستمهای امنیتی Endpoint

آسیب پذیری مداوم نقاط پایانی شبکه شما بر نیاز به یک زیرساخت امنیتی نقطه پایانی انعطاف پذیر برای به حداقل رساندن خطر نقض احتمالی داده ها تأکید می کند.

با استفاده از ابزارهای زیر در زرادخانه امنیت سایبری خود شروع کنید:

- محافظت از آنتی ویروس از نصب نرم افزار آنتی ویروس بر روی تمام سرورها و ایستگاه های کاری اطمینان حاصل کنید. اسکن های منظم باید برای حفظ سلامت سیستم و شناسایی عفونت هایی مانند باج افزار انجام شود.

اقدامات ضد جاسوسی نرم افزارهای جاسوسی اغلب بدون آگاهی کاربر نفوذ می کنند. با استفاده از ابزارهای ضد جاسوس افزار و ضد ابزارهای تبلیغاتی مزاحم برای حذف یا مسدود کردن این برنامه های مزاحم با این تهدید مقابله کنید.

مسدود کننده های پاپ آپ پاپ آپ های ناخواسته می توانند یکپارچگی سیستم را بدون دلیل مشخص به خطر بیندازند. مسدود کننده های پاپ آپ می توانند به حفظ یک محیط امن کمک کنند.

فایروال ها ایجاد دیوارهای آتش مانعی محافظتی در برابر مجرمان سایبری ایجاد می کند که بهترین عمل امنیت داده ها را تشکیل می دهد. پیاده سازی فایروال های داخلی را برای یک لایه دفاعی اضافه در نظر بگیرید.

7. رمزگذاری داده ها

رمزگذاری داده های شما را به حالت غیرقابل استفاده تبدیل می کند مگر اینکه با کلید مربوطه رمزگشایی شود. این معیار امنیتی برای دادهها هم در حالت استراحت، مانند زمانی که روی دیسک یا در فضای ابری ذخیره میشوند، و هم در هنگام انتقال، در حین انتقال از طریق اتصال شبکه اعمال میشود. اطلاعات ارسال شده بدون رمزگذاری از طریق اینترنت برای همه واسطه ها، از جمله نرم افزارهای جاسوسی احتمالی در زیرساخت، قابل خواندن می شود.

مهاجمان ممکن است از آسیب پذیری ها برای نفوذ به سیستم های داخلی و سرقت داده های ذخیره شده سوء استفاده کنند. رمزگذاری یک حفاظت است - داده های رمزگذاری شده سرقت شده یا رهگیری شده بدون کلید همراه غیرقابل استفاده باقی می مانند. با این حال، اشکال در از دست دادن بالقوه کلیدهای رمزگذاری نهفته است. این کلیدها باید به طور ایمن ذخیره شوند زیرا از دست دادن آنها به معنای از دست دادن دسترسی به داده های محافظت شده است. راه حل های مدیریت کلید سخت افزاری و نرم افزاری باید برای کاهش این خطر به کار گرفته شوند.

نتیجه

در مواجهه با تهدیدات سایبری فزاینده، شرکت شما باید موضعی فعالانه اتخاذ کند و پروتکلهای امنیت سایبری را بهروزرسانی و تقویت کند. کلید نه تنها در راه حل های تکنولوژیکی بلکه در پرورش فرهنگ آگاهی و هوشیاری در میان کارکنان شما نهفته است.

همانطور که چشم انداز دیجیتال تکامل می یابد، استراتژی ها و شیوه ها نیز باید تکامل یابد. ما به شما توصیه می کنیم به خواندن اخبار امنیت سایبری ادامه دهید و از تهدیدات جدید مطلع باشید. ایمن بمان!

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.dataversity.net/7-data-security-best-practices-for-your-enterprise/

- :است

- :نه

- :جایی که

- $UP

- 2021

- 7

- a

- توانایی

- درباره ما

- در مورد IT

- دسترسی

- دسترسی به داده ها

- دسترسی

- حساب ها

- دست

- در میان

- عمل

- فعالانه

- فعالیت ها

- فعالیت

- اضافه

- علاوه بر این

- پایبند بودن

- اتخاذ

- پیشرفته

- مزیت - فایده - سود - منفعت

- توصیه

- در برابر

- سن

- هدف

- الگوریتم

- معرفی

- همچنین

- در میان

- an

- تحلیل

- تحلیلی

- و

- دیگر

- آنتی ویروس

- آنتی ویروس نرم افزار

- برنامه های کاربردی

- اعمال می شود

- اعمال میشود

- روش

- هستند

- انبار مهمات

- مقاله

- AS

- ارزیابی

- ارزیابی ها

- دارایی

- مرتبط است

- انجمن

- At

- حمله

- حمله

- توجه

- تصدیق

- مجاز

- مطلع

- اطلاع

- سد

- مستقر

- بی بی سی

- BE

- خرس

- BEC

- زیرا

- شدن

- شود

- شروع

- بودن

- مفید

- بهترین

- بهترین شیوه

- میان

- بیلیون

- مسدود کردن

- بلوتوث

- هر دو

- نقض

- شکسته

- بودجه

- کسب و کار

- کسب و کار

- اما

- by

- CAN

- علت

- مراکز

- معین

- زنجیر

- چالش ها

- تغییر دادن

- مشخصات

- واضح

- مشتریان

- ابر

- CNBC

- رمز

- می آید

- مشترک

- عموما

- شرکت

- شرکت

- شرکت

- کامل

- انطباق

- بغرنج

- اجزاء

- سازش

- مصالحه

- رفتار

- انجام

- ارتباط

- در نظر بگیرید

- ثابت

- محدودیت ها

- مصرف کننده

- محتوا

- به طور مستمر

- ادامه دادن

- مداوم

- کمک

- کنترل

- متناظر

- میتوانست

- مقابله کن

- ایجاد

- ایجاد

- مجوزها و اعتبارات

- جنایتکاران

- بحرانی

- بسیار سخت

- فرهنگ

- سایبر

- مجرمان سایبری

- امنیت سایبری

- روزانه

- آسیب رساندن

- داده ها

- تحلیل داده ها

- خرابی داده ها

- مرکز دادهها

- حریم خصوصی داده ها

- حفاظت از داده ها

- امنیت داده ها

- DATAVERSITY

- روز

- کشف کردن

- تصمیم گیری

- دفاع

- خواستار

- مستقر

- جزئیات

- تشخیص

- تعیین

- پروژه

- دستگاه

- دستگاه ها

- مختلف

- دیجیتال

- دسترس

- مختل کردن

- نفاق افکن

- توزیع شده

- شبکه توزیع شده

- آیا

- درایو

- در طی

- هر

- به آسانی

- ساده

- موثر

- اثرات

- تلاش

- پست الکترونیک

- ایمیل

- تأکید می کند

- کارکنان

- استخدام

- را قادر می سازد

- شامل

- رمزگذاری

- رمزگذاری

- نقطه پایانی

- امنیت پایانی

- نقاط پایان

- مورد تأیید

- افزایش

- اطمینان حاصل شود

- تضمین می کند

- حصول اطمینان از

- سرمایه گذاری

- شرکت

- محیط

- محیط

- به خصوص

- ضروری است

- ایجاد

- اروپایی

- هر

- تکامل می یابد

- مثال

- مثال ها

- وجود دارد

- کارشناسان

- بهره برداری

- اکتشاف

- قرار گرفتن در معرض

- چهره

- تسهیل کردن

- جعلی

- کمتر

- فیلتر

- فیلتر

- امور مالی

- مالی

- اطلاعات مالی

- به لحاظ مالی

- پیدا کردن

- فایروال ها

- نام خانوادگی

- فلاش

- جریانها

- پیروی

- برای

- قالب

- اشکال

- پرورش دادن

- جعلی

- غالبا

- تازه

- از جانب

- قابلیت

- اساسی

- بودجه

- افزایش

- GDPR

- سوالات عمومی

- داده های عمومی

- مقررات حفاظت از اطلاعات عمومی

- تولید

- هدف

- خوب

- دولت

- اعطا کردن

- اعطای

- گروه ها

- اداره

- سخت

- سخت افزار

- آیا

- سلامتی

- بهداشت و درمان

- کمک

- کمک

- کمک می کند

- خیلی

- مسکن

- اما

- HTML

- HTTPS

- یکسان

- شناسایی

- شناسایی

- شناسایی

- اجرای

- اهمیت

- مهم

- بهبود

- in

- شامل

- شامل

- از جمله

- گنجاندن

- افزایش

- افزایش

- به طور فزاینده

- افراد

- عفونت

- اطلاعات

- شالوده

- ابتکارات

- نصب و راه اندازی

- تمامیت

- مورد نظر

- واسطه

- داخلی

- اینترنت

- به

- سرمایه گذاری

- شامل

- IP

- IT

- ITS

- JPG

- نگاه داشتن

- کلید

- کلید

- دانستن

- شناخته شده

- چشم انداز

- لپ تاپ

- بزرگ

- لایه

- برجسته

- ترک

- سطح

- نهفته است

- wifecycwe

- فهرست

- ورود

- دراز مدت

- شکست

- خاموش

- ساخته

- اصلی

- حفظ

- نگهداری

- ساخت

- ساخت

- مخرب

- نرم افزارهای مخرب

- مدیریت

- مدیریت

- بسیاری

- ماده

- بیشینه ساختن

- ممکن است..

- به معنی

- اندازه

- معیارهای

- پیام

- روش

- روش

- با دقت

- قدرت

- به حداقل رساندن

- اشتباه

- موبایل

- تغییر

- نظارت بر

- بیش

- اکثر

- حرکت

- بسیار

- باید

- نام

- لازم

- نیاز

- شبکه

- جدید

- اخبار

- نه

- of

- غالبا

- on

- یک بار

- ONE

- آنلاین

- فقط

- عملیاتی

- سیستم های عامل

- عملیات

- or

- هماهنگ شده

- سفارش

- سازمان های

- سازمان یافته

- اصلی

- دیگر

- روی

- مالکیت

- کلمه عبور

- پرداخت

- پرداخت

- ادراک

- اجازه

- مجوز

- شخصا

- پرسنل

- فیزیکی

- امنیت فیزیکی

- پی

- افلاطون

- هوش داده افلاطون

- PlatoData

- پاپ آپ

- پتانسیل

- تمرین

- شیوه های

- جلوگیری از

- قبلی

- نخستین

- اولویت بندی

- خلوت

- امتیازات

- بلادرنگ

- برنامه ها

- محافظت از

- محفوظ

- حفاظت

- محافظ

- پروتکل

- پروکسی ها

- پروکسی

- اهداف

- تصادفی

- به طور تصادفی ایجاد شده است

- باجافزار

- مطالعه

- واقعی

- شناختن

- سوابق

- كاهش دادن

- با توجه

- منظم

- به طور منظم

- تنظیم

- مقررات

- ارتباط

- روابط

- آزاد

- تکیه

- بقایای

- دور

- دسترسی از راه دور

- برداشت

- برداشتن

- جایگزین کردن

- جایگزین

- درخواست

- نیاز

- انعطاف پذیر

- منابع

- منابع

- REST

- محدود کردن

- آشکار

- راست

- خطر

- خطرات

- نقش

- روال

- امن

- حفاظت

- نمک

- تحریم ها

- گفتن

- اسکن

- امن

- ایمن

- امنیت

- تیم امنیت لاتاری

- اقدامات امنیتی

- نرم افزار امنیتی

- تهدیدات امنیتی

- به دنبال

- حساس

- سرورها

- خدمات

- تنظیم

- تنظیمات

- اشتراک گذاری

- کمبود

- باید

- قابل توجه

- مشابه

- اندازه

- ماهر

- کوچکتر

- گوشی های هوشمند

- So

- نرم افزار

- تست نرم افزار

- مزایا

- برخی از

- چیزی

- مصنوعی

- خاص

- نرم افزارهای جاسوسی

- سرسام آور

- حالت

- دولت

- آماری

- ماندن

- اقامت

- گام

- هنوز

- به سرقت رفته

- توقف

- ذخیره سازی

- ذخیره شده

- استراتژی ها

- قوی

- قابل توجه

- چنین

- تامین کنندگان

- عرضه

- زنجیره تامین

- پشتیبانی

- مناسب

- سیستم

- سیستم های

- گرفتن

- هدف گذاری

- اهداف

- وظایف

- تیم

- تیم ها

- فن آوری

- تکنیک

- فنی

- فن آوری

- پیشرفته

- تست

- که

- La

- سرقت

- شان

- آنها

- از این رو

- اینها

- آنها

- اشیاء

- شخص ثالث

- این

- تهدید

- تهدید

- از طریق

- زمان

- به

- امروز

- امروز

- ابزار

- بالا

- جمع

- مسیر

- ترافیک

- آموزش

- انتقال

- انتقال

- تبدیل می شود

- عبور

- حقیقت

- نوع

- انواع

- غیر مجاز

- تحت تاثیر قرار می گیرد

- فهمیدن

- درک

- منحصر به فرد

- ناخواسته

- به روز رسانی

- حمایت

- قابلیت استفاده

- USB

- استفاده کنید

- استفاده

- کاربر

- کاربران

- استفاده

- با استفاده از

- ارزشها

- مختلف

- فروشندگان

- قربانیان

- هوشیاری

- ویروس ها

- آسیب پذیری ها

- آسیب پذیری

- آسیب پذیر

- راه

- we

- وب

- وب سایت

- چی

- چه زمانی

- در حین

- بطور گسترده

- اراده

- با

- در داخل

- بدون

- کرم

- شما

- شما

- زفیرنت