BLACK HAT EUROPE 2022 – لندن – محقق داگلاس مک کی در استخراج گذرواژههای دستگاه مانیتور بیمار پزشکی که در حال بررسی آسیبپذیریها بود، شانسی نداشت. ابزار رمزگشایی GPU که او برای برداشتن لایههای اعتبار مورد نیاز برای کالبد شکافی دستگاه اجرا کرده بود خالی بود. چند ماه بعد بود که او به خواندن اسناد دستگاه پزشکی نشست و متوجه شد که رمزهای عبور در تمام مدت در همان جا چاپ شده بودند.

مک کی، مدیر تحقیقات آسیبپذیری در Trellix، امروز در ارائهای در اینجا توضیح داد: «بالاخره به مطالعه اسنادی که به وضوح تمام رمزهای عبور به صورت متن ساده در اسناد وجود داشت، مشغول شدم. مشخص شد که رمزهای عبور در سیستم نیز کدگذاری شده است، بنابراین فرآیند شکستن رمز عبور ناموفق او بیش از حد گسترده بود. او و تیمش بعداً اشکالاتی را در دستگاه کشف کردند که به آنها اجازه می داد اطلاعات بیمار را روی دستگاه مانیتور جعل کنند.

به گفته مک کی، ناتوانی در بررسی اسناد یک اشتباه رایج توسط محققان امنیتی است که مشتاق هستند دستگاه ها و نرم افزارهای سخت افزاری را که در حال مطالعه و مهندسی معکوس هستند، بررسی کنند. او و همکارش فیلیپ لالهرت، محقق ارشد امنیتی در Trellix، درشکست سخت تر: یافتن 0-روزهای بحرانی با وجود خودمانارائه شده در اینجا، برخی از داستان های جنگ خود را در مورد اشتباهات یا محاسبات اشتباهی که در پروژه های هک خود مرتکب شده اند به اشتراک گذاشتند: حوادث ناگواری که به گفته آنها درس های مفیدی برای محققان است.

لالهرت گفت: «در همه کنفرانسهایی که به آنها میرویم نتایج درخشان و موفقیتهایی در تحقیقات امنیتی مانند روزهای صفر را نشان میدهند. به گفته محققان، شما همیشه نمی توانید در مورد رشته های شکست و شکست در طول مسیر هنگام استشمام کردن vulns، بشنوید. در مورد آنها، از هکهای سختافزاری که بردهای مدار را میسوزانند تا واضح، تا کد پوستهای طولانی که اجرا نمیشود، همه چیز بوده است.

در مورد دوم، مک کی و تیمش آسیبپذیری را در Belkin Wemo Insight SmartPlug، یک دستگاه مصرفکننده دارای Wi-Fi برای روشن و خاموش کردن دستگاههای متصل به آن از راه دور، کشف کرده بودند. «شل کد من به پشته نمی رسید. اگر من کتابخانه XML را خوانده بودم، واضح بود که XML کاراکترها را فیلتر می کند و مجموعه کاراکترهای محدودی از طریق فیلتر XML مجاز است. اگر کدی را که واقعاً با آن کار می کردم، خوانده بودم، این مثال دیگری از زمان از دست رفته بود.» هنگامی که آن را تجزیه کردیم، یک سرریز بافر پیدا کردیم که به شما امکان می داد دستگاه را از راه دور کنترل کنید.

فکر نکنید: آموزش از راه دور برنامه «امنیت»

در پروژه دیگری، محققان یک ابزار نرمافزاری آموزش از راه دور توسط Netop به نام Vision Pro را مورد مطالعه قرار دادند که در میان چیزهای دیگر، شامل توانایی معلمان برای کنترل از راه دور در ماشینهای دانشآموزان و تبادل فایلها با دانشآموزانشان است. مک کی توضیح داد: ویژگی مبتنی بر پروتکل دسکتاپ از راه دور به اندازه کافی ساده به نظر می رسید: "این به معلمان اجازه می دهد تا با استفاده از اعتبارنامه مایکروسافت وارد سیستم شوند تا به ماشین دانش آموز دسترسی کامل داشته باشند."

محققان فرض میکردند که اعتبارنامهها روی سیم رمزگذاری شدهاند، که میتوانست بهترین روش امنیتی منطقی باشد. اما در حین نظارت بر ضبطهای شبکه خود از Wireshark، از کشف اعتبارنامههایی که بدون رمزگذاری در سراسر شبکه عبور میکردند، شوکه شدند. مک کی گفت: "بسیاری از مواقع فرضیات می توانند مرگ شما در انجام یک پروژه تحقیقاتی باشند."

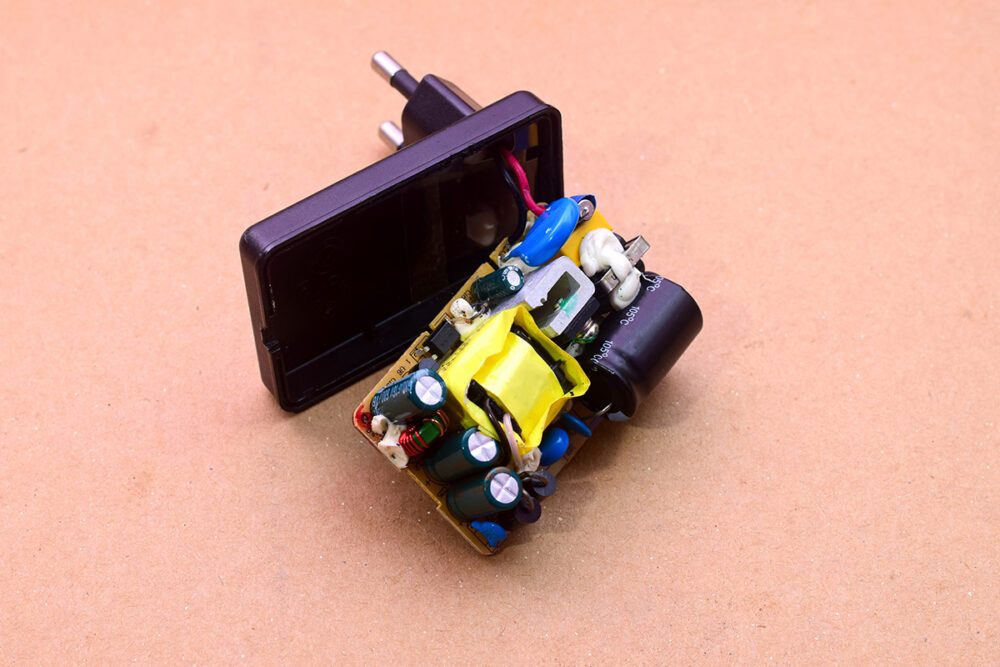

در عین حال، آنها توصیه می کنند در صورت آسیب دیدن، چندین نسخه از محصولی را که در حال تحقیق در آن هستید، در دست داشته باشید. مک کی اعتراف کرد که در ساختن باتری و اجزای داخلی پمپ تزریق B Bruan Infusomat کمی بیش از حد مشتاق شده است. او و تیمش پس از مشاهده یک آدرس MAC روی برچسبی که روی آن چسبانده شده بود، باتری را جدا کردند. آنها یک برد مدار و یک تراشه فلش داخل آن پیدا کردند و در نهایت به تراشه آسیب فیزیکی وارد کردند در حالی که سعی می کردند به نرم افزار روی آن برسند.

مک کی گفت: «ابتدا سعی کنید کم تهاجمی ترین فرآیند را انجام دهید، و از همان ابتدا وارد باز کردن سخت افزار نشوید. او گفت: «شکستن چیزها بخشی از فرآیند هک سخت افزار است.