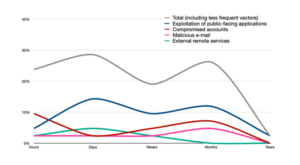

مهاجمان نوعی از Lumma Stealer را از طریق پخش می کنند یوتیوب کانالهایی که محتوای مربوط به کرک کردن برنامههای محبوب را نشان میدهند، از فیلترهای وب با استفاده از پلتفرمهای منبع باز مانند GitHub و MediaFire به جای سرورهای مخرب اختصاصی برای توزیع بدافزار استفاده میکنند.

محققان FortiGuard گفتند که این کمپین است شبیه به حمله مارس گذشته کشف شد که از هوش مصنوعی (AI) برای گسترش آموزش های گام به گام در مورد نحوه نصب برنامه هایی مانند Photoshop، Autodesk 3ds Max، AutoCAD و غیره بدون مجوز استفاده کرد.

کارا لین، تحلیلگر ارشد Fortinet میگوید: «این ویدیوهای یوتیوب معمولاً دارای محتوای مرتبط با برنامههای کرک شده هستند، به کاربران راهنماهای نصب مشابه ارائه میدهند و URLهای مخرب را که اغلب با استفاده از سرویسهایی مانند TinyURL و Cuttly کوتاه میشوند، ارائه میکنند. در یک پست وبلاگ منتشر شده در 8 ژانویه توسط Fortinet.

او نوشت، پیوندهای به اشتراک گذاشته شده در ویدئوها از خدمات کوتاهکننده پیوند مانند TinyURL و Cuttly استفاده میکنند و منجر به دانلود مستقیم یک لودر داتنت خصوصی جدید میشوند که مسئول واکشی بدافزار نهایی، Lumma Stealer است.

لوما اطلاعات حساس از جمله اعتبار کاربر، جزئیات سیستم، داده های مرورگر و برنامه های افزودنی را هدف قرار می دهد. این بدافزار از سال 2022 بر روی تبلیغات در دارک وب و یک کانال تلگرامی با بیش از ده ها سرور فرمان و کنترل در طبیعت و به روز رسانی های متعددبه گزارش فورتی نت.

حمله Lumma Stealer چگونه کار می کند

حمله با نفوذ یک هکر به حساب یوتیوب و آپلود ویدیوهایی که ادعا میکنند نکاتی را در مورد نرمافزارهای کرک شده به اشتراک میگذارد، همراه با توضیحات ویدیوهایی که آدرسهای اینترنتی مخرب را جاسازی میکنند، آغاز میشود. توضیحات همچنین کاربران را به دانلود یک فایل .ZIP که حاوی محتوای مخرب است دعوت می کند.

ویدیوهای مشاهده شده توسط Fortinet در اوایل امسال آپلود شد. با این حال، فایلهای موجود در سایت اشتراکگذاری فایل بهروزرسانیهای منظم دریافت میکنند و تعداد دانلودها همچنان در حال افزایش است، که نشان میدهد این کمپین به قربانیان میرسد. لین نوشت: "این نشان می دهد که فایل ZIP همیشه جدید است و این روش به طور موثر بدافزار را پخش می کند."

فایل .ZIP شامل یک فایل LNK است که PowerShell را فراخوانی می کند تا یک فایل اجرایی .NET را از طریق مخزن GitHub "New" متعلق به John1323456 دانلود کند. دو مخزن دیگر، "LNK" و "LNK-Ex" نیز شامل لودرهای دات نت هستند و Lumma را به عنوان بار نهایی پخش می کنند.

لین نوشت: "فایل .ZIP نصبی دستکاری شده به عنوان طعمه ای موثر برای تحویل محموله عمل می کند، از قصد کاربر برای نصب برنامه استفاده می کند و آنها را وادار می کند تا بدون تردید روی فایل نصب کلیک کنند."

لودر دات نت با استفاده از SmartAssembly، یک ابزار مبهم سازی قانونی، مبهم می شود. لودر با بدست آوردن مقدار محیطی سیستم پیش می رود و پس از اینکه تعداد داده ها صحیح شد، اسکریپت PowerShell را بارگذاری می کند. در غیر این صورت، فرآیند از برنامه خارج می شود.

فرار از بدافزار YouTube و احتیاط

بدافزار برای جلوگیری از شناسایی ساخته شده است: شی ProcessStartInfo فرآیند PowerShell را راه اندازی می کند که در نهایت یک فایل DLL را برای مرحله بعدی حمله فراخوانی می کند که محیط آن را با استفاده از تکنیک های مختلف برای فرار از تشخیص اسکن می کند. این فرآیند شامل بررسی اشکال زدایی می شود. وسایل امنیتی یا جعبه های ماسه ای؛ ماشین های مجازی؛ و سایر سرویس ها یا فایل هایی که ممکن است یک فرآیند مخرب را مسدود کنند.

پس از تکمیل تمام بررسی های محیطی، برنامه داده های منبع را رمزگشایی می کند و "SuspendThread" را فراخوانی می کند. عملکرد،» لین نوشت. "این تابع برای انتقال نخ به حالت "معلق" استفاده می شود که یک مرحله مهم در فرآیند تزریق بار است."

پس از راه اندازی، محموله، لوما، با سرور فرمان و کنترل (C2) ارتباط برقرار می کند و یک اتصال برای ارسال داده های دزدیده شده فشرده به مهاجمان ایجاد می کند. لین اشاره کرد که نوع مورد استفاده در این کمپین به عنوان نسخه 4.0 علامت گذاری شده است، اما اکسفیلتراسیون خود را به روز کرده است تا از HTTPS برای فرار بهتر از تشخیص استفاده کند.

با این حال، عفونت را می توان ردیابی کرد. Fortinet فهرستی از شاخصهای سازش (IoC) را در این پست قرار داد و به کاربران توصیه کرد در مورد «منابع برنامه نامشخص» احتیاط کنند. فورتی نت خاطرنشان کرد: اگر مردم قصد دارند برنامه ها را از یوتیوب یا هر پلتفرم دیگری دانلود کنند، باید مطمئن شوند که از مبداهای معتبر و ایمن می آیند.

سازمان ها نیز باید پایه را ارائه دهند آموزش امنیت سایبری بر اساس این پست، به کارمندان خود برای ارتقاء آگاهی موقعیتی در مورد چشم انداز تهدید فعلی، و همچنین یادگیری مفاهیم اولیه و فناوری امنیت سایبری. این به جلوگیری از سناریوهایی که در آن کارمندان فایل های مخرب را در محیط های شرکتی دانلود می کنند، کمک می کند.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/cyberattacks-data-breaches/weaponized-youtube-channels-spread-lumma-stealer

- : دارد

- :است

- $UP

- 2022

- 8

- a

- درباره ما

- همراه

- مطابق

- حساب

- کسب

- آگهی

- توصیه می شود

- پس از

- AI

- هدف

- معرفی

- همچنین

- همیشه

- an

- روانکاو

- و

- هر

- لوازم

- کاربرد

- برنامه های کاربردی

- مصنوعی

- هوش مصنوعی

- هوش مصنوعی (AI)

- AS

- At

- حمله

- دریافت رمز عبور

- اجتناب از

- اطلاع

- به عقب

- طعمه

- اساسی

- BE

- بوده

- بهتر

- برحذر بودن

- مسدود کردن

- بلاگ

- مرورگر

- ساخته

- اما

- by

- تماس ها

- کمپین بین المللی حقوق بشر

- CAN

- احتیاط

- کانال

- کانال

- بررسی

- چک

- کلیک

- بیا

- تکمیل

- سازش

- مفاهیم

- ارتباط

- محتوا

- ادامه

- شرکت

- اصلاح

- ترک خورده

- ترک خوردن

- طراحی شده

- مجوزها و اعتبارات

- بسیار سخت

- جاری

- امنیت سایبری

- تاریک

- وب سایت تیره

- داده ها

- ارائه

- جزئیات

- کشف

- مستقیم

- کشف

- توزیع کردن

- دانلود

- دانلود

- دوجین

- پیش از آن

- موثر

- به طور موثر

- جاسازی کردن

- به کار گرفته شده

- کارکنان

- اطمینان حاصل شود

- محیط

- محیط

- اتر (ETH)

- فرار کردن

- اعدام

- ورزش

- استخراج

- خارج می شود

- ضمیمهها

- ویژگی

- ویژه

- پرونده

- فایل ها

- فیلترها برای تصفیه آب

- نهایی

- برای

- Fortinet

- از جانب

- تابع

- GitHub

- شدن

- راهنما

- هکر

- آیا

- کمک

- چگونه

- چگونه

- اما

- HTTPS

- if

- in

- شامل

- مشمول

- شامل

- از جمله

- گنجاندن

- نشان می دهد

- شاخص ها

- عفونت

- اطلاعات

- نصب

- نصب و راه اندازی

- در عوض

- اطلاعات

- قصد

- به

- دعوت

- فراخوانی میکند

- IT

- ITS

- ژان

- JPG

- چشم انداز

- نام

- راه اندازی

- راه اندازی

- رهبری

- یاد گرفتن

- قانونی

- قدرت نفوذ

- مجوز

- پسندیدن

- ابشار

- فهرست

- بارکننده

- بارهای

- ماشین آلات

- مخرب

- نرم افزارهای مخرب

- مارس

- علامت گذاری شده

- حداکثر

- روش

- قدرت

- بیش

- خالص

- جدید

- بعد

- اشاره کرد

- عدد

- هدف

- مشاهده

- of

- غالبا

- on

- یک بار

- باز کن

- منبع باز

- or

- ریشه

- دیگر

- دیگران

- در غیر این صورت

- متعلق به

- مردم

- فتوشاپ

- سکو

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- محبوب

- پست

- PowerShell را

- خصوصی

- درآمد حاصل

- روند

- برنامه

- برنامه ها

- ترویج

- اختصاصی

- ارائه

- منتشر شده

- رسیدن به

- گرفتن

- با توجه

- منظم

- مربوط

- مخزن

- مشهور

- منابع

- مسئوليت

- s

- سعید

- جعبه های شن و ماسه

- اسکن

- سناریوها

- خط

- امن

- تیم امنیت لاتاری

- ارسال

- ارشد

- حساس

- سرور

- سرورها

- خدمت

- خدمات

- مجموعه

- اشتراک گذاری

- به اشتراک گذاشته شده

- او

- کوتاه

- باید

- مشابه

- پس از

- سایت

- نرم افزار

- منبع

- منابع

- گسترش

- گسترش

- گسترش

- صحنه

- شروع می شود

- دولت

- گام

- به سرقت رفته

- به حالت تعلیق

- سیستم

- اهداف

- تکنیک

- پیشرفته

- تلگرام

- نسبت به

- که

- La

- شان

- آنها

- اینها

- آنها

- این

- در این سال

- تهدید

- نکات

- به

- ابزار

- انتقال

- آموزش

- دو

- به طور معمول

- در نهایت

- غیر واضح

- به روز شده

- به روز رسانی

- آپلود شده

- آپلود

- استفاده کنید

- استفاده

- کاربر

- کاربران

- با استفاده از

- ارزش

- نوع دیگر

- مختلف

- نسخه

- از طريق

- قربانیان

- فیلم های

- مجازی

- وب

- خوب

- بود

- که

- وحشی

- اراده

- با

- بدون

- نوشت

- سال

- یوتیوب

- زفیرنت

- زیپ