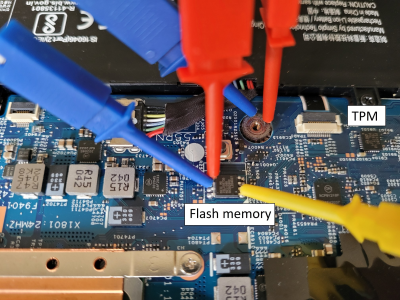

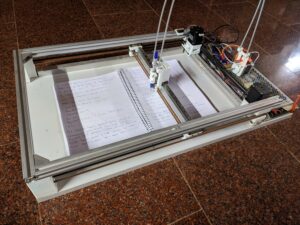

Security Engineer [Guillaume Quéré] spends the day penetration testing systems for their employer and has pointed out and successfully exploited a rather obvious weakness در BitLocker full volume encryption system, which as the linked article says, allows one to simply sniff the traffic between the discrete TPM chip and CPU via an SPI bus. The way Bitlocker works is to use a private key stored in the TPM chip to encrypt the full volume key that in turn was used to encrypt the volume data. This is all done by low-level device drivers in the Windows kernel and is transparent to the user.

https://www.errno.fr/BypassingBitlocker.html

” data-image-caption data-medium-file=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer.png” data-large-file=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?w=800″ decoding=”async” class=”wp-image-610909 size-medium” src=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer.png” alt width=”400″ height=”300″ srcset=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png 2016w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=250,188 250w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=400,300 400w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=800,600 800w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=1536,1152 1536w” sizes=”(max-width: 400px) 100vw, 400px”>

The whole point of BitLocker was to prevent access to data on the secured volume in the event of a physical device theft or loss. Simply pulling the drive and dropping it into a non-secured machine or some other adaptor would not provide any data without the key stored by the TPM. However, since that key must pass as plaintext from the TPM to the CPU during the boot sequence, [Guillaume] shows that it is quite straightforward — with very low-cost tools and free software — to simply locate and sniff out this TPM-to-CPU transaction and decode the datastream and locate the key. Using little more than a cheapo logic analyser hooked up to some conveniently large pins on a nearby flash chip (because the SCK, MISO, and MOSI pins are shared with the TPM) the simple TIS was decoded enough to lock onto the bytes of the TPM frame. This could then be decoded with a TPM stream decoder web app، حسن نیت ارائه می دهد از TPM2-software community group. The command to look for is the TPM_CC.Unseal which is the request from the CPU to the TPM to send over that key we’re interested in. After that just grabbing and decoding the TPM response frame will immediately reveal the goods.

What you do next is a matter of convenience, but most security and forensics types would already be sitting tight on a low-level disk image file of the target volume. By using the Linux xxd command to turn that 32-byte hex dump key into a binary key file, the dislocker-fuse FUSE module can create a dynamically decrypted virtual filesystem that you can just mount. If you wanted, you could then write the decrypted volume data to a fresh disk, drop it into a machine, and boot the operating system. You likely couldn’t log in, but as [Guillaume] points out, by overwriting the sticky keys app (sethc.exe) with cmd.exe, you can get to a command prompt just by banging the shift key five times. Good times!

If you actually need TPM support for an older system, in order to install Windows 11 (if you really must) then you could always just make your own. Also, since the LPC interface is on many a motherboard, why not leverage it and use it to hang an ISA bus adaptor to plug in that old classic Soundblaster card you couldn’t bear to junk?

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- ChartPrime. بازی معاملاتی خود را با ChartPrime ارتقا دهید. دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://hackaday.com/2023/08/25/bypassing-bitlocker-with-a-logic-analzyer/

- : دارد

- :است

- :نه

- $UP

- 1

- 11

- 2016

- 300

- a

- دسترسی

- دسترسی به داده ها

- واقعا

- پس از

- معرفی

- اجازه می دهد تا

- قبلا

- همچنین

- همیشه

- an

- و

- هر

- نرم افزار

- هستند

- مقاله

- AS

- BE

- خرس

- زیرا

- میان

- اتوبوس

- اما

- by

- CAN

- می توانید دریافت کنید

- کارت

- تراشه

- کلاسیک

- انجمن

- راحتی

- میتوانست

- پردازنده

- ایجاد

- داده ها

- جریان داده ها

- روز

- رمز گشایی

- دستگاه

- do

- انجام شده

- راندن

- درایور

- قطره

- رها کردن

- موادی که موقتا برای استعمال انبار میشود

- در طی

- بطور پویا

- دیگر

- مهندس

- کافی

- اتر (ETH)

- واقعه

- سوء استفاده قرار گیرد

- پرونده

- پیدا کردن

- پنج

- فلاش

- برای

- پزشکی قانونی

- FRAME

- رایگان

- نرم افزار رایگان

- تازه

- از جانب

- کامل

- دریافت کنید

- GitHub

- خوب

- مغازه

- آویزان کردن

- HEX

- اما

- HTML

- HTTPS

- if

- تصویر

- بلافاصله

- in

- نصب

- علاقه مند

- رابط

- به

- IT

- تنها

- کلید

- کلید

- بزرگ

- قدرت نفوذ

- احتمالا

- مرتبط

- لینوکس

- کوچک

- ورود به سیستم

- منطق

- نگاه کنيد

- خاموش

- کم هزینه

- دستگاه

- ساخت

- بسیاری

- ماده

- حداکثر عرض

- بیش

- اکثر

- استقرار (mount)

- باید

- نیاز

- بعد

- واضح

- of

- قدیمی

- بزرگتر

- on

- ONE

- عملیاتی

- سیستم عامل

- or

- سفارش

- دیگر

- خارج

- روی

- خود

- عبور

- نفوذ

- فیزیکی

- پین

- متن ساده

- افلاطون

- هوش داده افلاطون

- PlatoData

- برق وصل کردن

- نقطه

- نقطه

- جلوگیری از

- خصوصی

- کلید خصوصی

- ارائه

- کشیدن

- واقعا

- درخواست

- پاسخ

- فاش کردن

- می گوید:

- امن

- تیم امنیت لاتاری

- ارسال

- دنباله

- به اشتراک گذاشته شده

- تغییر

- نشان می دهد

- ساده

- به سادگی

- پس از

- نشسته

- کوچک

- نرم افزار

- برخی از

- چیزی

- چسبنده

- ذخیره شده

- ساده

- جریان

- موفقیت

- پشتیبانی

- سیستم

- سیستم های

- هدف

- تست

- نسبت به

- که

- La

- سرقت

- شان

- سپس

- این

- بار

- به

- هم

- ابزار

- در ساعت

- ترافیک

- معامله

- شفاف

- دور زدن

- انواع

- استفاده کنید

- استفاده

- کاربر

- با استفاده از

- بسیار

- از طريق

- مجازی

- حجم

- خواسته

- بود

- مسیر..

- وب

- که

- تمام

- چرا

- ویکیپدیا

- اراده

- پنجره

- پنجره 11

- با

- بدون

- با این نسخهها کار

- خواهد بود

- نوشتن

- شما

- شما

- زفیرنت