LÄBI KÜBERTURVUSE UUDISED HYPE

Koos Paul Ducklini ja Chester Wisniewskiga

Intro ja outro muusika autor Edith Mudge.

Klõpsake ja lohistage allolevatel helilainetel mis tahes punkti hüppamiseks. Sa saad ka kuula otse Soundcloudis.

Saate meid kuulata Soundcloud, Apple Podcastid, Google Podcastid, Spotify, Stitcher ja kõikjal, kus leidub häid taskuhäälingusaateid. Või lihtsalt loobuge Meie RSS-kanali URL oma lemmik taskupüüdjasse.

LUGEGE TRAKTI

[MUUSIKAMODEEM]

PART. Tere kõigile.

Tere tulemast Naked Security taskuhäälingusaate järjekordsesse episoodi.

Mina olen Paul Ducklin ja minuga ühineb mu sõber ja kolleeg Chester Wisniewski Vancouverist.

Tere, Chet!

CHET. Tere Duck.

Hea, et olete tagasi podcastis.

PART. Kahjuks on põhjus, miks te selle konkreetse juurde tagasi pöördute, see, et Dougil ja tema perekonnal on kardetud vaev...

..nende leibkonnas on koroonaviiruse puhang.

Suur aitäh, et astusite üles väga lühikese etteteatamisega, sõna otseses mõttes täna pärastlõunal: "Chet, kas saate sisse hüpata?"

Lähme siis otse päeva esimese teema juurde, mida teie ja mina arutasime osaliselt mini-podcasti episood tegime eelmisel nädalal ja see puudutab Uberi rikkumist, Rockstari rikkumist ja seda salapärast küberkuritegude rühmitust, mida tuntakse kui LAPSUS$.

Kus me selle käimasoleva saagaga nüüd oleme?

CHET. Noh, ma arvan, et vastus on, et me ei tea, aga kindlasti on olnud asju, mida ma ütlen, et neid on peetud arenguteks, mis on…

…Ma ei ole selle salvestuse seisuga kuulnud enam kui nädala eest toimunud Rockstar Gamesi häkkimise või Take-Two Interactive häkkimise järel.

Ühendkuningriigis arreteeriti alaealine isik ja mõned inimesed on tõmmanud punktiirjooned, öeldes, et ta on LAPSUS$ rühmituse juht, ja et Ühendkuningriigi politsei peab selle isiku kinni.

Aga kuna nad on alaealised, pole ma kindel, et me tõesti millestki palju teame.

PART. Jah, järeldusi tehti palju!

Mõned neist võivad olla mõistlikud, kuid ma nägin palju artikleid, mis rääkisid nii, nagu oleks faktid kindlaks tehtud, kuigi nad seda ei teinud.

Vahistatu oli 17-aastane Inglismaalt Oxfordshire'ist pärit noormees ning see on täpselt sama vanus ja asukoht märtsis vahistatud isikuga, kes oli väidetavalt seotud LAPSUS$-ga.

Kuid me ei tea endiselt, kas selles on tõtt, sest LAPSUS $ inimese Oxfordshire'i paigutamise peamine allikas on mõni teine tundmatu küberkurjategija, kellega nad tülli läksid, kes neid võrgus segas:

Nii et ma arvan, et me peame olema väga ettevaatlikud, nagu te ütlete, väites faktidena asju, mis võivad olla tõsi, kuid ei pruugi olla tõsi…

…ja tegelikult ei mõjuta see tegelikult ettevaatusabinõusid, mida peaksite niikuinii võtma.

CHET. Ei, ja me räägime sellest mõnes teises loos mõne minuti pärast uuesti.

Kuid kui pärast ühte neist suurtest rünnakutest kuumus tõuseb, lähevad inimesed sageli maa peale, olenemata sellest, kas kedagi on vahistatud või mitte.

Ja me nägime seda kindlasti varemgi – ma arvan, et teises taskuhäälingusaates mainisime Lulzseci häkkimisgruppi, mis oli kümmekond aastat tagasi üsna kuulus sarnaste… "stunthäkkide" tegemisega, ma nimetaksin neid – lihtsalt ettevõtetele häbi tekitamiseks ja hunnik teavet nende kohta avalikult, isegi kui nad võib-olla ei kavatsenud neid välja pressida või teha mõnda muud kuritegu, et saada rahalist kasu.

Mitu korda arreteeriti selle grupi erinevad liikmed... üks liige arreteeriti, kuid arvan, et lõpuks oli selles grupis viis või kuus erinevat liiget ja nad kõik lõpetasid mõneks nädalaks häkkimise.

Sest politseil tekkis muidugi järsku suur huvi.

Nii et see pole ebatavaline.

Fakt on see, et kõik need organisatsioonid on mingil moel sotsiaalsele manipuleerimisele allunud, välja arvatud… Ma ei ütle erandiga, sest jällegi me ei tea – me ei saa tegelikult aru, kuidas nad sellesse sattusid. Rockstari mängud.

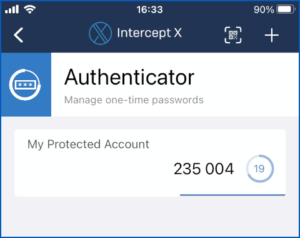

Kuid ma arvan, et see on võimalus minna tagasi ja vaadata üle, kuidas ja kus te mitmefaktorilist autentimist [MFA] kasutate, ja võib-olla pöörata tähelepanu sellele, kuidas oleksite selle juurutanud.

Uberi puhul kasutasid nad tõukemärguannete süsteemi, mis kuvab teie telefonis viipa: „Keegi üritab meie portaaliga ühendust luua. Kas soovite lubada või blokeerida?"

Ja see on sama lihtne, kui lihtsalt puudutada suurt rohelist nuppu, mis ütleb [Allow].

Tundub, et antud juhul väsitasid nad kedagi pärast 700 sellise viipa saamist oma telefoni nii pahaseks, et nad lihtsalt ütlesid [Allow] et see enam juhtuks.

Kirjutasin Sophos Newsi ajaveebi artikli, milles arutati mõnda erinevat õppetundi, mida Uberi aegumine ära võtta, ja mida Uber saaks rakendada, et vältida samade asjade kordumist:

PART. Kahjuks arvan, et põhjus, miks paljud ettevõtted teevad seda, et "sa ei pea kuuekohalist koodi sisestama, vaid lihtsalt puudutage nuppu", on see, et see on ainus viis, kuidas nad saavad töötajaid soovima panna. piisavalt, et tahaks üldse 2FA-d teha.

Millest tundub natuke kahju…

CHET. See, kuidas me seda täna palume, ületab RSA märgi kandmise võtmehoidjal, nagu me varem tegime.

PART. Üks iga konto jaoks! [NAERAB]

CHET. Jah, ma ei igatse seda väikest pulka oma võtmehoidja küljes kanda. [NAERAB]

Ma arvan, et mul on siin kuskil üks, mis ütleb ekraanil “Dead bat”, aga nad ei kirjutanud “surnud” tähega A.

See oli dEdbAt...

PART. Jah, see on ainult kuuekohaline, eks?

CHET. Täpselt nii. [NAERAB]

Kuid asjad on paranenud ja praegu on saadaval palju väga keerukaid mitmefaktorilisi tööriistu.

Soovitan alati võimalusel kasutada FIDO märke.

Kuid väljaspool seda, isegi tarkvarasüsteemides, saab neid asju kavandada erinevate rakenduste jaoks erineval viisil töötama.

Mõnikord peate võib-olla lihtsalt klõpsama [OK] sest see pole midagi ülitundlikku.

Kuid kui teete tundlikku asja, peate võib-olla sisestama koodi.

Ja mõnikord läheb kood brauserisse või mõnikord teie telefoni.

Aga kõik see... Ma pole kunagi kulutanud rohkem kui 10 sekundit selleks, et anda endale luba millessegi sekkuda, kui multifactor on esile kerkinud, ja saan varuda 10 sekundit mitte ainult oma ettevõtte andmete, vaid ka meie töötajate ja klientide ohutuse ja turvalisuse nimel. andmeid.

PART. Ei saa enam nõustuda, Chester!

Meie järgmine lugu puudutab väga suurt telcot Austraalias nimega Optus:

Nüüd on neid häkitud.

See ei olnud 2FA häkkimine – see oli võib-olla see, mida võiks nimetada "madalamal rippuvaks puuviljaks".

Aga taustal oli palju jamasid, kui korrakaitsjad sekkusid, kas pole?

Nii et… rääkige meile, mis seal juhtus, oma teadmiste kohaselt.

CHET. Täpselt – ma ei ole selle kohta üksikasjalikult tutvunud, sest me ei ole rünnakuga seotud.

PART. Ja ma arvan, et nad alles uurivad, kas pole?

Sest see oli miljoneid rekordeid?

CHET. Jah.

Ma ei tea varastatud kirjete täpset arvu, kuid Optuse andmetel mõjutas see üle 9 miljoni kliendi.

Ja see võib olla tingitud sellest, et nad pole päris kindlad, milliste klientide teabele võidi juurde pääseda.

Ja kahjuks olid need tundlikud andmed.

See sisaldas nimesid, aadresse, e-posti aadresse, sünnikuupäevi ja isikut tõendavaid dokumente, mis on oletatavasti passinumbrid ja/või Austraalias välja antud juhiload.

Nii et see on päris hea koht neile, kes soovivad identiteedivargust teha – see pole hea olukord.

Optuselt teatise saanud ohvrite nõuanne on, et kui nad on oma passi kasutanud, peaksid nad selle välja vahetama.

See ei ole odav asi!

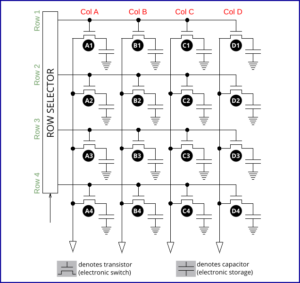

Ja kahjuks väidetakse, et kurjategija sai antud juhul andmed kätte autentimata API lõpp-punkti abil, mis sisuliselt tähendab Interneti-poolset programmilist liidest, mis ei nõua isegi parooli...

…liides, mis võimaldas tal seeriaviisiliselt läbi käia kõik kliendikirjed ning kõik need andmed alla laadida ja sifoonida.

PART. Nii et see on nagu ma lähen example.com/userrecord/000001 ja ma saan midagi ja mõtlen: "Oh, see on huvitav."

Ja siis ma lähen, -2, -3, -4, 5, -6… ja seal nad kõik on.

CHET. Absoluutselt.

Ja me arutasime podcasti ettevalmistamisel, kuidas see kajas minevikku, kui häkker, keda tuntakse Weevina, oli algse iPhone'i turule toomise ajal sooritanud sarnase rünnaku AT&T vastu, loetledes paljude kuulsuste isikuandmeid AT&T API-st. lõpp-punkt.

Ilmselt me ei võta alati õppetunde ja teeme samu vigu uuesti…

PART. Sest Weev sai kuulsalt või kurikuulsalt selle eest süüdistuse, mõisteti süüdi ja läks vangi…

…ja siis oligi ümber lükatud edasikaebamisel, kas pole?

Ma arvan, et kohus kujundas arvamuse, et kuigi ta võis rikkuda seaduse vaimu, oli minu arvates tunda, et ta ei olnud tegelikult teinud midagi, mis tegelikult hõlmaks mingit digitaalset "murdmist ja sisenemist".

CHET. Noh, täpne seadus Ameerika Ühendriikides, Arvutipettuste ja väärkohtlemise seadus, on väga konkreetne selle kohta, et rikute seda seadust, kui ületate oma volitusi või teil on süsteemile volitamata juurdepääs.

Ja on raske öelda, et see on volitamata, kui see on maailmale avatud!

PART. Nüüd saan Optuse juhtumist aru, et isik, kes väidetavalt sai andmeid, näis olevat avaldanud huvi nende müügi vastu...

…vähemalt kuni Austraalia föderaalpolitsei [AFP] sekkus.

Kas see on õige?

CHET. Jah. Ta oli postitanud pimeda turu foorumisse, pakkudes plaate, mis tema väitel sisaldasid 11.2 miljonit ohvrit, ja pakkus seda müügiks 1,000,000 XNUMX XNUMX dollari eest.

Noh, ma peaksin ütlema, et miljon mitte-päris dollarit… 1 miljoni väärtuses Monero.

Ilmselgelt on Monero privaatsusmärk, mida kurjategijad tavaliselt kasutavad, et vältida lunaraha maksmisel või neilt ostu sooritamisel tuvastamist.

72 tunni jooksul, kui AFP uurimist alustas ja avaliku avalduse tegi, näib ta olevat andmete müügipakkumise tagasi võtnud.

Nii et võib-olla on ta maa peale läinud, nagu ma eelmises loos ütlesin, lootuses, et äkki AFP ei leia teda.

Kuid ma kahtlustan, et mis iganes digitaalse küpsisepuru ta maha jätab, on AFP jälil kuum.

PART. Nii et kui me ignoreerime kadunud andmeid ja neile juurdepääsu kuritegelikkust või mitte, siis milline on nende inimeste moraal, kes pakuvad klientide andmetele RESTful API-sid, veebipõhiseid juurdepääsu API-sid?

CHET. Noh, ma ei ole programmeerimise ekspert, aga tundub, et mingi autentimine on korras… [NAER]

…tagamaks, et inimesed pääseksid oma kliendikirjetele juurde ainult siis, kui see on avalikult kättesaadav.

Lisaks näib, et märkimisväärne hulk plaate varastati enne, kui midagi märgati.

Ja mitte midagi muud, kui me peaksime jälgima näiteks meie enda autentimise määra piiramist meie VPN-ide või veebirakenduste suhtes, tagamaks, et keegi ei ründa meie autentimisteenuste vastu jõhkrat jõudu…

…võite loota, et kui olete küsinud miljonit kirjet teenuse kaudu, mis näib olevat mõeldud teile selle otsimiseks, on ehk mõni jälgimine korras!

PART. Absoluutselt.

See on õppetund, mille me kõik oleksime võinud ammusest Chelsea Manningi häkkimisest õppida, kas pole, mis see oli, kus ta kopeeris?

30 aastat väärt välisministeeriumi kaableid kopeeritud CD-le… kõrvaklappidega, teeseldes, et see on muusika-CD?

CHET. Britney Spears, kui ma mäletan.

PART. Noh, see oli CD-l kirjutatud, kas pole?

CHET. Jah. [NAERAB]

PART. Nii et see andis põhjuse, miks see oli ümberkirjutatav CD: "Noh, ma lihtsalt panin sellele muusikat."

Ja mitte ühelgi hetkel ei kõlanud ükski häirekell.

Võite ette kujutada, et kui kopeeriksite esimese kuu andmed, võib see olla okei.

Võib-olla aasta, kümnend?

Aga 30 aastat?

Võiks loota, et selleks ajaks heliseb suitsuandur tõesti kõvasti.

CHET. Jah.

"Volitamata varukoopiad", arvan, et võite neid nimetada.

PART. Jah…

…ja see on muidugi suur probleem tänapäeva lunavaras, kas pole, kus paljud kelmid eksfiltreerivad andmeid eelnevalt, et anda neile täiendavat väljapressimisvõimet?

Nii et kui tulete tagasi ja ütlete: "Ma ei vaja teie dekrüpteerimisvõtit, mul on varukoopiad", siis nad ütlevad: "Jah, aga meil on teie andmed, nii et me levitame need, kui te meile ei anna. raha."

Teoreetiliselt võiksite loota, et oleks võimalik märgata tõsiasja, et kõik teie andmed varundati, kuid ei järginud tavalist pilvevarundamisprotseduuri, mida kasutate.

Seda on lihtne öelda... kuid see on selline asi, millele peate tähelepanu pöörama.

CHET. Sel nädalal teatati, et kuna ribalaius on muutunud nii viljakaks, siis üks lunarahagruppidest ei krüpteeri enam.

Nad eemaldavad kõik teie andmed teie võrgust, täpselt nagu väljapressimisrühmad on seda mõnda aega teinud, kuid seejärel pühivad nad teie süsteemid, mitte ei krüpti neid ja ütlevad: „Ei, ei, ei, me anname teile maksmisel andmed tagasi."

PART. See on "Exmatter", kas pole?

CHET. Jah.

PART. „Miks vaeva näha elliptilise kõvera krüptograafia ja AES-i keerukusega?

Seal on nii palju ribalaiust, et selle asemel, et [NAERDA]… oh, kallis, ma ei peaks naerma… selle asemel, et öelda: "Makske meile raha ja me saadame teile 16-baidise dekrüpteerimisvõtme", on see "Saada meile". raha ja me anname teile failid tagasi.

CHET. See rõhutab veel kord, kuidas me peame otsima meie võrgus pahatahtlikke tegusid tegevate inimeste tööriistu ja käitumist, kuna neil võib olla volitused teatud asjade tegemiseks (nt Chelsea Manning) või need võivad olla tahtlikult avatud, autentimata asjad, mis seda teevad. on mingi eesmärk.

Kuid me peame jälgima nende kuritarvitamist, sest me ei saa ainult krüptimist jälgida.

Me ei saa lihtsalt jälgida, et keegi parooli ära arvab.

Peame jälgima neid suuremaid tegevusi, neid mustreid, mis näitavad, et toimub midagi pahatahtlikku.

PART. Absoluutselt.

Nagu ma arvan, et sa ütlesid minisood kui me seda tegime, ei piisa enam ainult ootamisest, kuni teie armatuurlauale ilmuvad hoiatused, mis ütlevad, et midagi halba juhtus.

Peate olema teadlik teie võrgus toimuvast käitumisest, mis ei pruugi veel olla pahatahtlik, kuid on siiski hea märk, et midagi halba on juhtumas, sest nagu alati, on ennetamine palju parem kui ravida:

Chester, ma tahaksin liikuda teise teema juurde – selle loo kirjutasin täna Naked Security'i lehele lihtsalt sellepärast, et olin ise segaduses.

Minu uudistevoog kihas lugudest WhatsAppi nullpäevast:

Kuid kui ma kõiki lugusid uurisin, tundus, et neil kõigil on ühine esmane allikas, mis oli WhatsAppi enda üsna üldine turvanõuanne, mis ulatus tagasi kuu algusesse.

Selge ja praegune oht, mida uudiste pealkirjad panid mind uskuma…

…osutus, et see ei vasta üldse tõele, nii palju kui ma nägin.

Räägi meile, mis seal juhtus.

CHET. Sa ütled: "Nullpäev".

Ma ütlen: "Näidake mulle ohvreid. Kus nad on?" [NAER]

PART. Noh, mõnikord ei pruugi te seda paljastada, eks?

CHET. Sel juhul ütleksite meile seda!

See on turvaaukude avalikustamise valdkonnas tavaline tava.

Näete sageli, et Microsoft teeb paiga teisipäeval avalduse, näiteks: "Seda haavatavust on teadaolevalt looduses ära kasutatud", mis tähendab, et keegi sai selle vea välja, hakkas seda ründama, siis saime teada ja läksime tagasi ja parandas selle.

*See on* nullpäev.

Tarkvaravea leidmist, mida ei kasutata ära või puuduvad tõendid, mida pole kunagi ära kasutatud, ja selle ennetavat parandamist nimetatakse "heaks inseneritavaks" ja seda teeb peaaegu kogu tarkvara.

Tegelikult mäletan, et mainisite hiljutist Firefoxi värskendust, mis parandas ennetavalt palju turvaauke, mida Mozilla meeskond õnneks dokumenteerib ja avalikult teatab – nii et me teame, et need on parandatud, hoolimata tõsiasjast, et keegi ei teadnud neid kunagi rünnata.

PART. Ma arvan, et on oluline, et hoiaksime tagasi sõna "nullpäev", et näidata, kui selge ja ohtlik on oht.

Ja nimetades kõike nullpäevaks, kuna see võib põhjustada koodi kaugkäitamist, kaotab minu arvates väga kasuliku termini mõju.

Kas oleksite sellega nõus?

CHET. Absoluutselt.

See ei vähenda loomulikult nende värskenduste rakendamise tähtsust – alati, kui näete koodi kaugkäivitust, võib keegi nüüd tagasi minna ja välja mõelda, kuidas rünnata neid vigu ja inimesi, kes pole oma rakendust värskendanud.

Seega on siiski kiireloomuline veenduda, et saate värskenduse kätte.

Kuid nullpäeva olemuse tõttu väärib see tõesti oma tähtaega.

PART. Jah.

Püüdes teha nullpäeva lugusid asjadest, mis on huvitavad ja olulised, kuid mitte ilmtingimata selged ja aktuaalsed ohud, tekitab segadust.

Eriti kui parandus ilmus tegelikult kuu aega varem ja esitate seda loona, justkui "see juhtub praegu".

Igaüks, kes läheb oma iPhone'i või Androidi, ütleb: „Mul on versiooninumber sellest palju ees. Mis siin toimub?"

Segadus ei aita küberjulgeoleku vallas õigesti käituda.

CHET. Ja kui leiate turvavea, mis võib olla null-päev, teavitage sellest, eriti kui tarkvara arendav organisatsioon pakub veaprogrammi.

Ma nägin täna pärastlõunal, et keegi avastas nädalavahetusel haavatavuse OpenSeas, mis on mittevahetatavate žetoonide või NFT-dega kauplemise platvorm… mida ma ei saa kellelegi soovitada, kuid keegi leidis parandamata haavatavuse, mis oli nende jaoks kriitiline. süsteemi nädalavahetusel, teatas sellest ja sai täna 100,000 XNUMX dollari suuruse veapreemia.

Seega tasub olla eetiline ja need asjad avastamisel endasse pöörata, et vältida nende muutumist nullpäevaks, kui keegi teine need leiab.

PART. Absoluutselt.

Kaitsete iseennast, kaitsete kõiki teisi, teete müüja poolt õiget asja... kuid vastutustundliku avalikustamise kaudu pakute te seda "mini-Damoklese mõõka", mis tähendab, et ebaeetilised müüjad, kes võisid minevikus veateateid alla pühkida. vaip, ei saa seda teha, sest nad teavad, et saavad lõpuks välja.

Nii et tegelikult võiksid nad sellega nüüd midagi ette võtta.

Chester, liigume edasi meie selle nädala viimase teema juurde ja see on küsimus, mis juhtub seadmetes olevate andmetega, kui te neid enam tegelikult ei soovi.

Ja lugu, millele ma viitan, on 35,000,000 2016 XNUMX dollari suurune trahv, mis määrati Morgan Stanleyle intsidendi eest, mis ulatus XNUMX. aastasse:

Lool on mitu aspekti... see on põnev lugemine, tegelikult, kuidas see kõik arenes, ja tohutu aja pikkus, mille jooksul need andmed elasid Internetis tundmatutes kohtades.

Kuid põhiosa loost on see, et neil oli... Ma arvan, et see oli midagi 4900 kõvaketta sarnast, sealhulgas RAID-massiividest väljuvad kettad, kliendiandmetega serverikettad.

"Me ei taha neid enam, seega saadame need ettevõttele, kes need pühib ja seejärel müüb, nii et saame raha tagasi."

Ja lõpuks võis ettevõte mõne neist ära pühkida, kuid osa saatis nad lihtsalt oksjonisaidile müüki, ilma neid üldse pühkima.

Me teeme ikka ja jälle samu vanu vigu!

CHET. Jah.

Usun, et kõige esimene Ameerika Ühendriikides avastatud HIPAA rikkumine – patsienditeabe kaitsmist käsitlevad tervishoiualased õigusaktid – oli krüpteerimata kõvaketaste virnade eest majahoidja kapis.

Ja see on võtmesõna protsessi alustamiseks, mida sellega teha, eks?

Maailmas pole ühtegi ketast, mida ei tohiks praegu täielikult krüpteerida.

Iga iPhone on olnud nii kaua, kui ma mäletan.

Enamik Androide on olnud nii kaua, kui ma mäletan, välja arvatud juhul, kui otsite endiselt Hiina põletustelefone, millel on Android 4.

Ja lauaarvuteid ei krüptitata kahjuks piisavalt sageli.

Kuid need ei tohiks erineda serveri kõvaketastest, nendest RAID-massiividest.

Alustuseks tuleks kõik krüpteerida, et muuta protsessi esimene samm keeruliseks, kui mitte võimatuks…

…millele järgneb selle seadme hävimine, kui ja kui see jõuab oma kasutusea lõppu.

PART. Minu jaoks on selle Morgan Stanley loo üks võtmeasju see, et viis aastat pärast selle algust… algas 2016. aastal ja eelmise aasta juunis ostsid selle oksjonisaidi kettad, mis olid läinud suurde tundmatusse, ikka veel tagasi. Morgan Stanley.

Need olid endiselt kustutamata, krüptimata (ilmselgelt), töötasid hästi ja kõik andmed olid terved.

Erinevalt jalgratastest, mis kanalisse visatakse, või aiajäätmetest, mille panete kompostikasti, ei pruugi kõvaketaste andmed laguneda, võib-olla väga pikka aega.

Nii et kui kahtlete, hõõruge see täielikult välja, ah?

CHET. Jah, päris palju.

Paraku nii see on.

Mulle meeldib näha, et asju taaskasutatakse nii palju kui võimalik, et meie e-jäätmeid vähendada.

Kuid andmete salvestamine ei ole üks neist asjadest, kus me saame seda võimalust endale lubada…

PART. See võib olla tõeline andmesäästja mitte ainult teile, vaid teie tööandjale, klientidele ja regulaatorile.

Chester, tänan teid väga, et astusite väga-väga lühikese etteteatamisega uuesti üles.

Täname teid väga, et jagasite meiega oma teadmisi, eriti teie pilku sellele Optuse loole.

Ja nagu ikka, järgmise korrani…

MÕlemad. Ole turvaline.

[MUUSIKAMODEEM]

- blockchain

- coingenius

- krüptovaluuta rahakotid

- krüptovahetus

- küberturvalisus

- küberkurjategijad

- Küberturvalisus

- sisejulgeoleku osakond

- digitaalsed rahakotid

- tulemüüri

- Kaspersky

- malware

- mcafee

- Alasti turvalisus

- NexBLOC

- Platon

- plato ai

- Platoni andmete intelligentsus

- Platoni mäng

- PlatoData

- platogaming

- podcast

- VPN

- kodulehel turvalisus

- sephyrnet