Tiempo de leer: 4 minutos

Tiempo de leer: 4 minutosLos ciberdelincuentes no solo roban credenciales o infectan computadoras con malware. También buscan datos personales de los usuarios, incluidos pasaportes e identificaciones, direcciones físicas, números de teléfono y mucho más. Estos delitos cibernéticos pueden clasificarse como robo de identidad: al utilizar los datos robados, los delincuentes se hacen pasar por las víctimas para proporcionar actividades maliciosas. Los perpetradores usan una variedad de trucos astutos para hacer que los usuarios regalen sus datos. Este es el ejemplo más reciente: un ataque de robo de identidad apuntó a 409 direcciones de correo electrónico de universidades y municipios en la última década de abril.

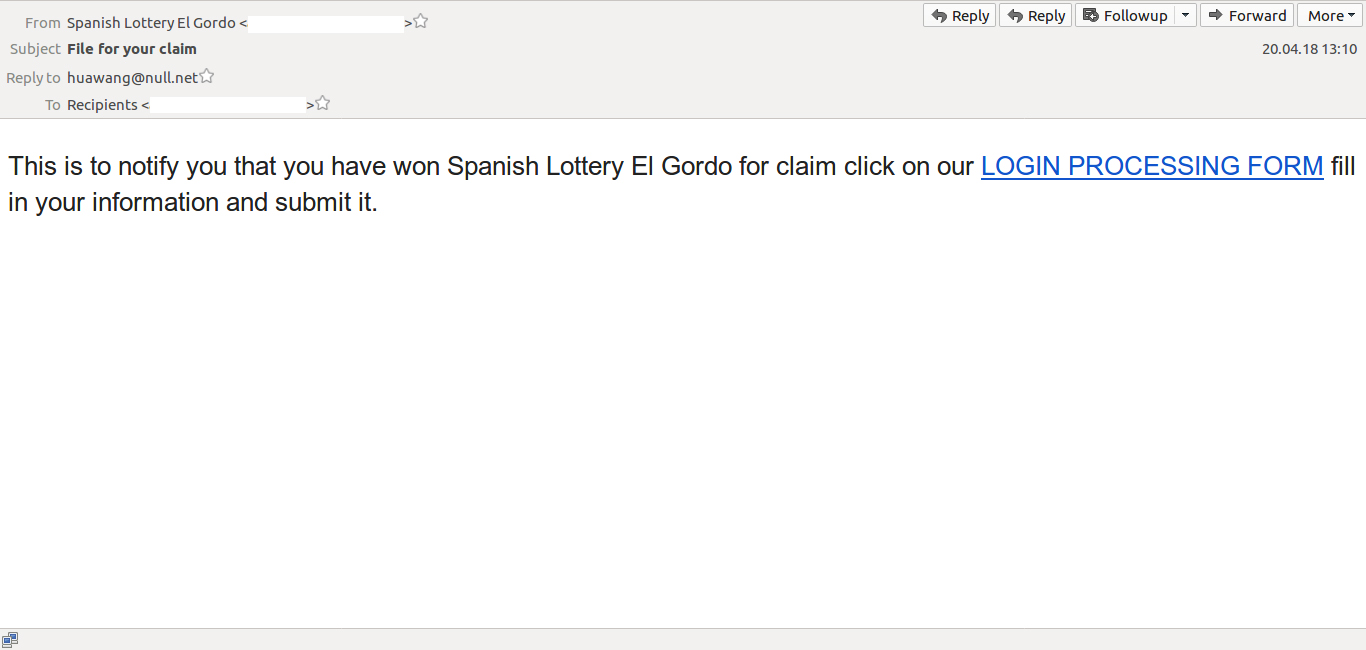

Los atacantes usaron el siguiente mensaje de correo electrónico para atraer a los usuarios:

El correo imita un mensaje de Lotería EL Cordo. Para recibir el premio, el correo electrónico informa al receptor que es el ganador de la lotería y le pide que complete un "Procesamiento de inicio de sesión formulario” disponible a través del enlace. El mensaje en sí es bastante simple y, obviamente, no parece muy atractivo. Pero hay algunos matices interesantes al respecto.

Los atacantes utilizaron un correo electrónico de un departamento universitario conocido como la dirección del remitente (no nombramos la universidad aquí para proteger a los inocentes). Pero en realidad, el mensaje malicioso se envió desde IP 189.72.174.152 que, como puede ver a continuación, pertenece a la Secretaría de Seguridad Pública y Administración Penitenciaria de Brasilia. Esta agencia coordina la actividad de las fuerzas de seguridad pública en el país.

Número de red: 189.72.174.128/26

número de autor: AS8167.

abuso-c: CSIOI

propietario: SECRETARIA DE SEG PÚB E ADMINISTRAÇÃO PENITENCIÁRI

ownerid: 01.409.606 / 0001-48

responsable: RODRIGO TAPIA PASSOS DE OLIVEIRA

propietario-c: RTPOL

tecnología-c: RTPOL

creado: 20171109

cambiado: 20171109

introducción: 189.72.0.0/14

nic-hdl-br: RTPOL

persona: Rodrigo Tapia Passos de Oliveira

creado: 20130104

cambiado: 20130104

nic-hdl-br: CSIOI

persona: CSIRT OI

creado: 20140127

cambiado: 20140127

Es difícil decir con precisión si el atacante es un empleado de la Secretaría o si los ciberdelincuentes comprometieron al servidor de la organización. Sin embargo, en ambos casos, la policía brasileña definitivamente tiene razones válidas para investigar la situación.

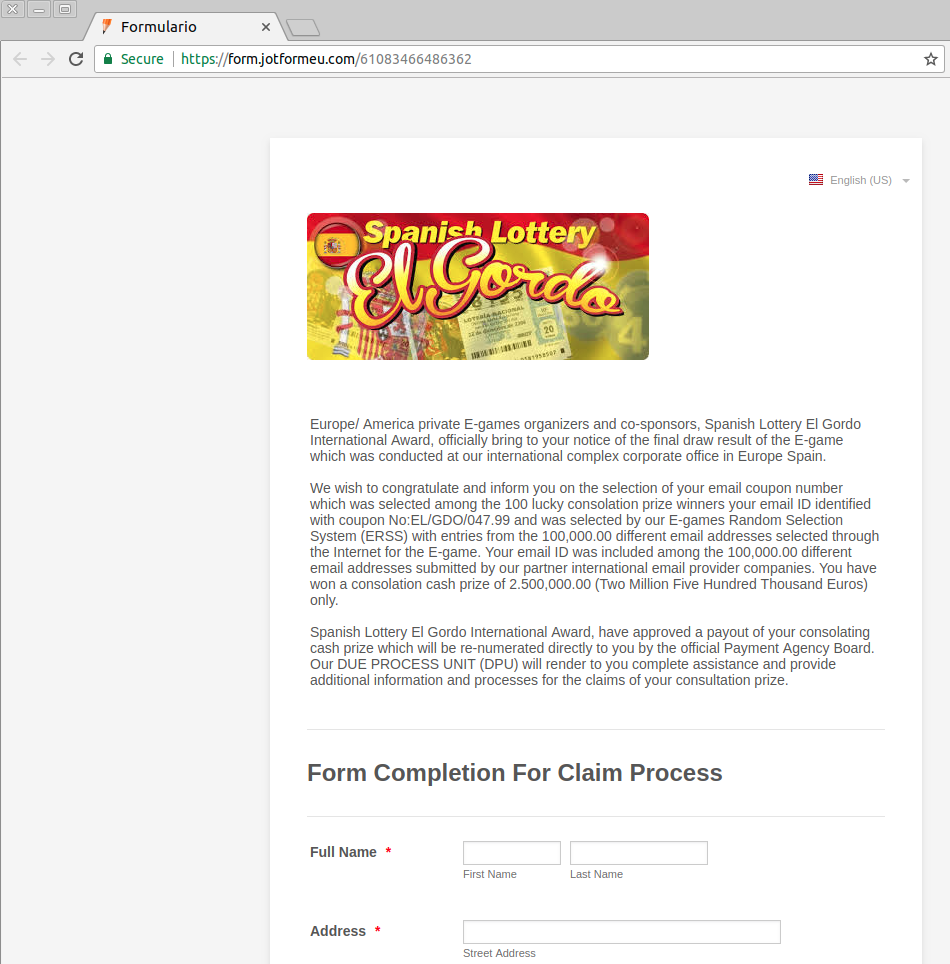

Ahora, veamos qué sucede si un usuario muerde el anzuelo y hace clic en el enlace.

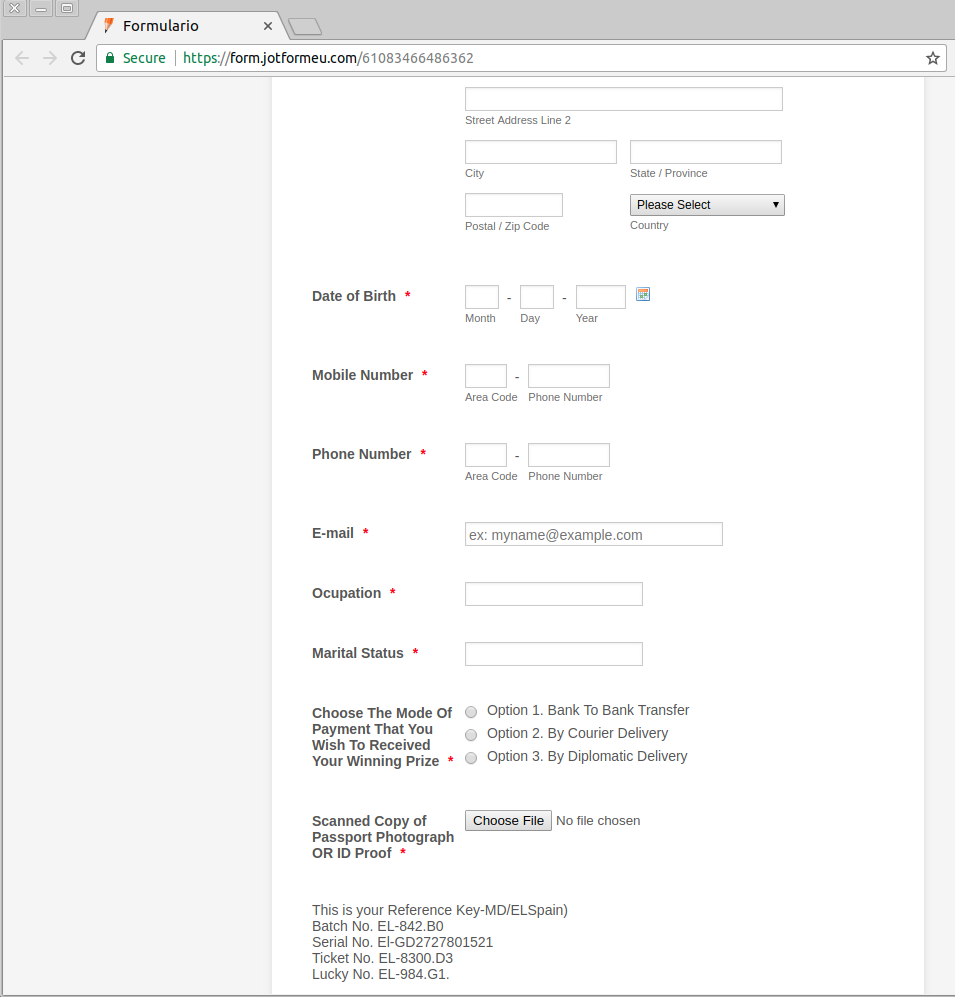

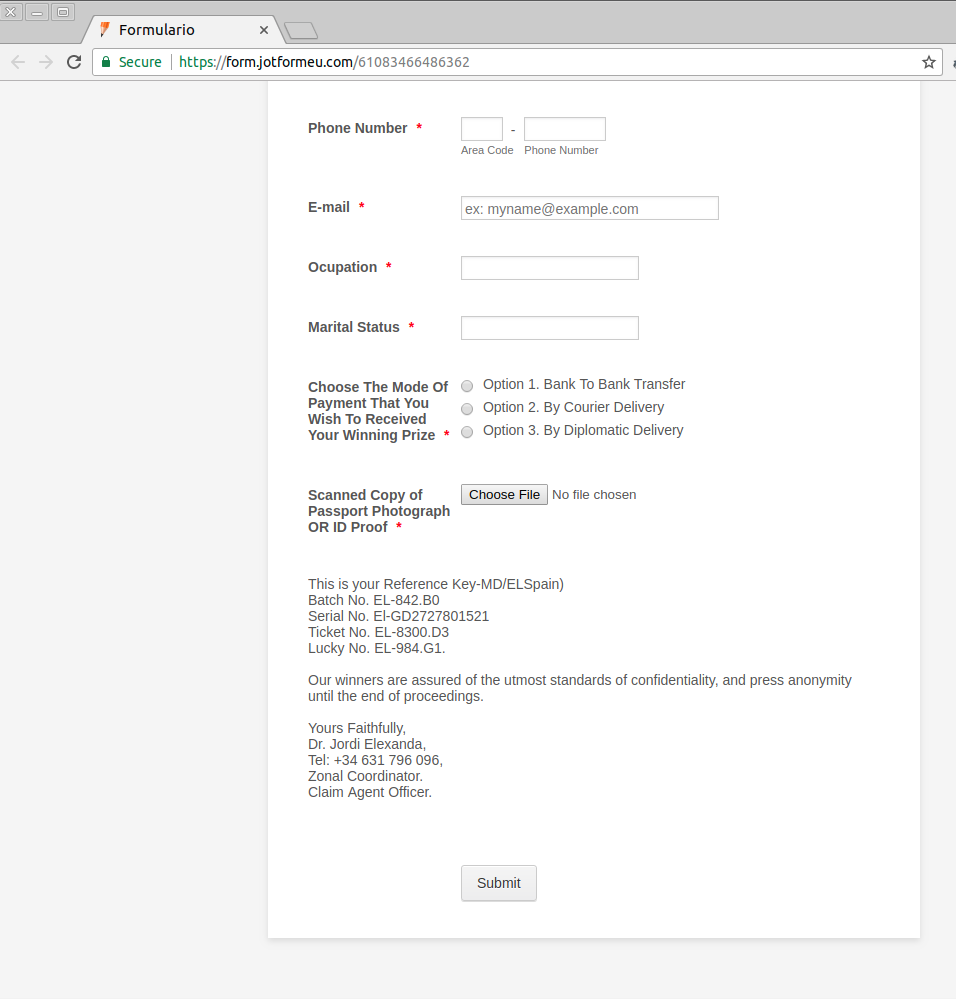

Como puede ver, aparece un formulario para completar.

El formulario fue creado por un servicio legítimo de Jotform, que se posicionó como "la forma más fácil de crear formularios y recopilar datos", por lo que tenemos aquí un ejemplo más de uso de servicios legales y herramientas para cometer un delito. Sin duda, este matiz también ayuda a atraer a los usuarios. Muchos de ellos seguramente regalarían lo que requiere el formulario: nombre completo, dirección física, correo electrónico, número de teléfono, fecha de nacimiento, estado civil e incluso una copia del pasaporte.

Después de ver los gráficos, puede que se pregunte: ¿por qué los perpetradores recopilan esta información?

Primero, pueden utilizar los datos robados para un robo de identidad para cubrir su actividad maliciosa. El robo de identidad es un delito cuando los perpetradores se hacen pasar por una víctima utilizando su información privada. Pueden usarlo de varias maneras, por nombrar algunos: registrar un sitio web para actividades ilegales, abrir una cuenta financiera para el lavado de dinero o la venta de drogas, y hacerse pasar por la víctima en instituciones estatales o empresas comerciales, etc.

En segundo lugar, pueden usar estos datos para atacar a la víctima en el futuro. Pueden preparar un ataque de phishing basado en los datos robados. O incluso simplemente penetrar en su casa; por qué no, ya tienen la dirección física de la víctima y un montón de información privada para facilitar la penetración.

Como mínimo, solo pueden vender los datos a otros delincuentes en la web oscura.

Sin embargo, los cibercriminales no son los únicos que buscan datos personales. Los servicios de inteligencia de muchos países también buscan dicha información para proporcionar cobertura a sus agentes en operaciones clandestinas.

El ataque comenzó el 20 de abril de 2018 a las 07:39 UTC y terminó el 20 de abril de 2018 a las 11:14 UTC. Los atacantes enviaron 409 correos electrónicos, 392 de los cuales fueron dirigidos a las direcciones de correo electrónico de algunas universidades.

"El robo de identidad es un delito cibernético muy peligroso", dice Fatih Orhan, jefe de Laboratorio de investigación de amenazas de Comodo. "Desafortunadamente, muchas personas todavía lo subestiman y facilitan fácilmente sus datos personales. No ven ninguna amenaza al completar algún cuestionario. Por lo tanto, para un cibercriminal extraer esta información de una víctima es aún más fácil que hacer que descargue un archivo malicioso. Pero las consecuencias de un robo de identidad pueden ser no menos desastrosas que infección de malware. Es por eso que los medios técnicos de protección como Comodo KoruMail son especialmente útiles en tales situaciones: pueden identificar la amenaza y neutralizarla incluso antes de que llegue a las personas. Eso es lo que sucedió en este caso. El ataque falló, los clientes de Comodo permanecieron a salvo ”.

PRUEBA GRATUITA OBTENGA SU TARJETA DE SEGURIDAD INSTANTÁNEA GRATIS- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://blog.comodo.com/comodo-news/massive-identity-theft-attack-stroke-universities-ip-brazilian-law-enforcement-agency/

- 11

- 2018

- 39

- a

- Sobre

- sobre TI

- Mi Cuenta

- actividad

- dirección

- direcciones

- administración

- agentes

- ya haya utilizado

- y

- Abril

- atacar

- Hoy Disponibles

- cebo

- basado

- antes

- a continuación

- Blog

- Brasilera

- Manojo

- case

- cases

- reclamo

- clasificado

- clientes

- recoger

- cometiendo

- Empresas

- Comprometida

- computadoras

- Consecuencias

- países

- país

- Protectora

- Para crear

- creado

- Referencias

- Delito

- Los criminales

- Crooks

- CIBERCRIMINAL

- ciberdelincuentes

- peligroso

- Oscuro

- Web Obscura

- datos

- Fecha

- década

- que probar definitivamente

- Departamento

- desastroso

- No

- No

- duda

- descargar

- droga

- correo electrónico

- más fácil

- fácil

- pasan fácilmente

- correo

- Nuestros

- cumplimiento

- especialmente

- etc.

- Incluso

- Evento

- ejemplo

- extraerlos

- extremadamente

- Fallidos

- pocos

- Archive

- llenar

- financiero

- Encuentre

- Fuerzas

- formulario

- Formularios

- Gratuito

- en

- ser completados

- futuras

- obtener

- Donar

- gráficos

- pasó

- que sucede

- Difícil

- cabeza

- serviciales

- ayuda

- esta página

- Hogar

- Sin embargo

- HTTPS

- Caza

- Identifique

- Identidad

- un robo de identidad

- ilegal

- in

- Incluye

- información

- instantáneo

- instituciones

- Intelligence

- interesante

- investigar

- IP

- IT

- sí mismo

- Apellido

- Lavado

- de derecho criminal

- aplicación de la ley

- Legal

- LINK

- Mira

- lotería

- para lograr

- el malware

- muchos

- muchas personas

- masivo

- max-ancho

- significa

- mensaje

- dinero

- Lavado de Dinero

- más,

- MEJOR DE TU

- Municipios

- nombre

- Nuance

- número

- números

- ONE

- apertura

- Operaciones

- solicite

- organización

- Otro

- Personas

- con

- datos personales

- teléfono

- PHP

- los libros físicos

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- posicionado

- precisamente

- Preparar

- privada

- información privada

- premio

- tratamiento

- proteger

- Protección

- proporcionar

- público

- alcances

- Realidad

- razones

- recepción

- reciente

- registrarse

- se mantuvo

- requiere

- la investigación

- tanteador

- EN LINEA

- ver

- venta

- vender

- de coches

- Servicios

- sencillos

- simplemente

- situación

- circunstancias

- So

- algo

- fundó

- Estado

- Estado

- Sin embargo

- robada

- tal

- toma

- afectados

- Técnico

- El

- El futuro de las

- robo

- su

- amenaza

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- a

- Universidades

- universidad

- utilizan el

- Usuario

- usuarios

- UTC

- utilizar

- Utilizando

- variedad

- diversos

- Víctima

- las víctimas

- formas

- web

- Página web

- bien conocido

- ¿

- sean

- que

- preguntando

- se

- daría

- tú

- zephyrnet