¡¡Violación de seguridad de la cuenta de Google!!

Los investigadores de seguridad han descubierto un hack sofisticado que representa una grave amenaza para la seguridad de las cuentas de Google. Los ciberdelincuentes explotan una forma peligrosa de malware que aprovecha las cookies de terceros, permitiendo el acceso no autorizado a los datos privados de los usuarios. Esta violación de seguridad, revelada por primera vez en octubre de 2023, generó preocupaciones sobre la vulnerabilidad de los sistemas de seguridad de Google.

Explotación de malware revelada

El análisis de la empresa de seguridad CloudSEK expuso un método malicioso que permite a los piratas informáticos acceder a cuentas de Google sin requerir las contraseñas de los usuarios. El exploit implica la manipulación de cookies de terceros, una herramienta comúnmente utilizada por sitios web y navegadores para rastrear a los usuarios y mejorar la funcionalidad. Este descubrimiento enfatiza las tácticas en evolución de los ciberdelincuentes y los desafíos persistentes que enfrentan los expertos en ciberseguridad.

Persistencia de la amenaza

El malware, probado activamente por grupos de hackers, plantea un riesgo significativo incluso después del compromiso inicial. Según Pavan Karthick M, investigador de inteligencia de amenazas en CloudSEK, el exploit permite el acceso continuo a los servicios de Google, incluso si un usuario restablece su contraseña. Esto pone de relieve la complejidad y el sigilo de los ciberataques modernos, lo que requiere una mayor vigilancia y medidas proactivas de ciberseguridad.

Más información: ¿Qué es la seguridad de datos? |Amenazas, Riesgos y Soluciones

Aspectos técnicos del exploit

El informe de CloudSEK profundiza en los detalles técnicos y revela que el malware manipula un punto final indocumentado de Google OAuth llamado "MultiLogin". Los investigadores identificaron una falla crítica que facilita la generación de cookies persistentes de Google mediante la manipulación de tokens. Esta visión técnica arroja luz sobre la intrincada naturaleza del exploit, destacando la necesidad de un monitoreo integral de las vulnerabilidades técnicas y las fuentes de inteligencia humana.

Respuesta de Google y medidas de seguridad mejoradas

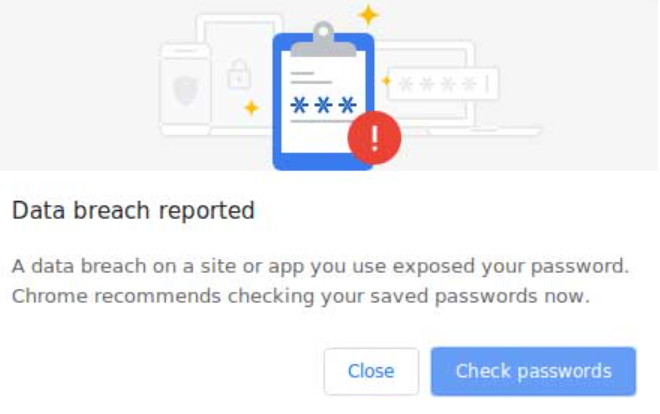

En respuesta a la amenaza, Google aseguró a los usuarios que está mejorando activamente sus defensas contra tales técnicas. La compañía reconoció la gravedad del problema y tomó medidas para proteger las cuentas comprometidas detectadas. Google alienta a los usuarios a tomar medidas proactivas, incluida la eliminación de malware de sus computadoras y habilitar la navegación segura mejorada en Chrome para protegerse contra el phishing y las descargas de malware.

Contexto más amplio y recomendaciones

El panorama de la ciberseguridad continúa evolucionando a medida que el navegador web Google Chrome, con una cuota de mercado superior al 60%, intensifica los esfuerzos para acabar con las cookies de terceros. Karthick M de CloudSEK enfatiza la necesidad de monitorear continuamente las vulnerabilidades técnicas y las fuentes de inteligencia humana para adelantarse a las amenazas cibernéticas emergentes. Se insta a los usuarios a permanecer atentos y adoptar las mejores prácticas para proteger sus cuentas en línea.

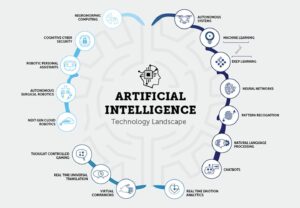

Lea también IA en ciberseguridad: ventajas, aplicaciones y casos de uso

Nuestro dicho

En una era en la que las amenazas digitales son cada vez más sofisticadas, la seguridad de las cuentas en línea es primordial. La reciente brecha de seguridad de las cuentas de Google subraya la necesidad de una innovación constante en las medidas de ciberseguridad. Como agencia comprometida con la protección de los activos digitales, recomendamos a los usuarios mantenerse informados sobre posibles amenazas, seguir las mejores prácticas y aprovechar las funciones de seguridad mejoradas que ofrecen plataformas como Google Chrome para mitigar los riesgos en el panorama digital en constante evolución.

Relacionado:

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.analyticsvidhya.com/blog/2024/01/google-account-security-breach/

- :posee

- :es

- :dónde

- 2023

- a

- Nuestra Empresa

- de la máquina

- Conforme

- Mi Cuenta

- Cuentas

- reconoció

- la columna Acción

- activamente

- adoptar

- ventajas

- Después

- en contra

- adelante

- Permitir

- permite

- an

- análisis

- y

- cualquier

- aplicaciones

- somos

- AS

- aspectos

- Activos

- asegurado

- At

- ataques

- cada vez

- MEJOR

- y las mejores prácticas

- incumplimiento

- cada navegador

- navegadores

- Navegador

- by

- retos

- Chrome

- comprometido

- comúnmente

- compañía

- complejidad

- exhaustivo

- compromiso

- Comprometida

- computadoras

- Inquietudes

- constante

- contexto

- continúa

- continuo

- continuamente

- galletas

- grieta

- crítico

- ciber

- Ataques ciberneticos

- seguridad cibernética

- ciberdelincuentes

- La Ciberseguridad

- peligroso

- datos

- seguridad de datos

- detalles

- detectado

- digital

- Acciones digitales

- descubrimiento

- DE INSCRIPCIÓN

- Descargas

- esfuerzos

- eliminarlos

- emergentes

- enfatiza

- permite

- permitiendo

- anima

- Punto final

- mejorar

- mejorado

- mejorar

- Era

- Incluso

- evoluciona

- evolución

- expertos

- Explotar

- expuesto

- Cara

- facilita

- Caracteristicas

- Firme

- Nombre

- falla

- seguir

- formulario

- Desde

- a la fatiga

- generación de AHSS

- Google Chrome

- De Google

- Grupo

- corte

- los piratas informáticos

- la piratería

- Tienen

- aumentado

- Alta

- destacando

- HTTPS

- humana

- Inteligencia humana

- no haber aun identificado una solucion para el problema

- if

- in

- Incluye

- cada vez más

- informó

- inicial

- Innovation

- penetración

- Intelligence

- Intensifica

- dentro

- intrincado

- implica

- IT

- SUS

- paisaje

- Apalancamiento

- apalancamientos

- luz

- como

- malicioso

- el malware

- Manipulación

- Mercado

- cuota de mercado

- max-ancho

- medidas

- Método

- Mitigar las

- Moderno

- Monitorear

- monitoreo

- más,

- Llamado

- Naturaleza

- ¿ Necesita ayuda

- no

- juramento

- octubre

- of

- Ofrecido

- on

- en línea

- supremo

- Contraseña

- contraseñas

- suplantación de identidad

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- plantea

- posible

- prácticas

- política de privacidad

- privada

- Proactiva

- proteger

- Leer

- reciente

- recomiendan

- permanecer

- la eliminación de

- reporte

- investigador

- investigadores

- respuesta

- Revelado

- revelando

- Revolution

- Riesgo

- riesgos

- s

- ambiente seguro

- salvaguardar

- seguro

- EN LINEA

- Medidas de Seguridad

- sistemas de seguridad

- Servicios

- Compartir

- importante

- sofisticado

- Fuentes

- quedarse

- Stealth

- pasos

- tal

- Todas las funciones a su disposición

- táctica

- ¡Prepárate!

- toma

- Técnico

- técnicas

- probado

- pruebas

- esa

- La

- su

- terceros.

- así

- amenaza

- inteligencia de amenazas

- amenazas

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a

- ficha

- del IRS

- seguir

- no autorizado

- subraya

- utilizan el

- usado

- Usuario

- usuarios

- vigilancia

- Vulnerabilidades

- vulnerabilidad

- we

- web

- navegador web

- sitios web

- sin

- zephyrnet