Bienvenido de nuevo a la cuarta parte de nuestra serie de blogs sobre Recuperación de libro mayor génesis. Nuestro objetivo es explorar los numerosos obstáculos técnicos que se encuentran al crear un servicio de recuperación de semillas y cómo Ledger Recover, proporcionado por Coincover, los resuelve con un diseño e infraestructura seguros.

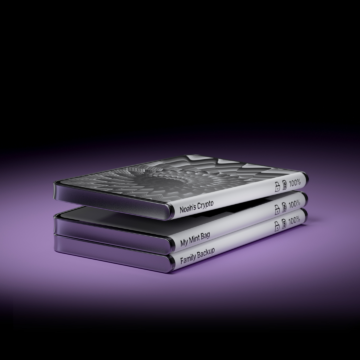

En las partes anteriores, explicamos cómo se puede determinar la entropía de una frase secreta de recuperación. dividir en múltiples acciones (o fragmentos), entonces enviado a proveedores de respaldo confiables, y finalmente almacenado de forma segura manteniendo siempre el más alto nivel de seguridad.

La siguiente pregunta que quizás tengas ahora es: ¿Cómo puede Ledger Recover proteger la entropía de una frase de recuperación secreta sin simplemente introducir otro mecanismo adicional basado en secreto, como una contraseña, una autenticación de dos factores o similar? Especialmente en una situación en la que es posible que haya perdido el acceso a todos los medios de autenticación digital (como su correo electrónico, varias carteras de hardware y autenticadores, etc.).

La clave para otorgar a los usuarios de Ledger Recover control total sobre el desbloqueo de sus secretos radica en aprovechando su identidad, que es la esencia central de la propiedad.

En este apartado profundizaremos en Verificación de identidad mecanismos que le brindan acceso a su copia de seguridad a usted mismo y sólo tu. Comencemos con algunas definiciones.

Introducción a la verificación de identidad

Verificación de identidad es el proceso de confirmar la exactitud y legitimidad de la identidad reclamada de un individuo. Implica verificar información personal de fuentes confiables, es decir, documentos oficiales. El objetivo es evitar actividades fraudulentas o el acceso no autorizado a información confidencial validando la exactitud de la identidad reclamada de un individuo.

Tenga en cuenta que a partir de ahora utilizaremos el IDV acrónimo de Verificación de identidad.

Esperar ! ¿Qué pasa si alguien me robó mis documentos de identidad? ¿Esta persona podría pasar el proceso de Verificación de Identidad?

Ledger Recover es resistente a tales escenarios ya que compara varias fuentes de información durante el proceso, que incluyen:

- Información certificada de identidad: los datos extraídos del documento oficial mediante OCR1 tecnologías

- Datos biométricos2: datos en vivo extraídos de un ser humano y comparados con los registros de documentos oficiales, en el caso de Ledger Recover, su rostro

- Verificación de vida: comprueba para asegurarse de que detrás de los datos biométricos haya un ser humano real y que no esté falsificado

- Entrevistas en vivo de diferente IDV proveedores de servicio.

Pasando por el IDV El proceso requerirá que filme un pequeño video y siga instrucciones para permitir que el sistema capture información suficiente para confirmar que usted es efectivamente el titular de los documentos de identidad proporcionados.

Domina tu secreto: Ledger Recover te permite ser la clave definitiva

En Ledger promovemos la autocustodia y la autonomía individual, por eso la Verificación de Identidad (IDV) es un componente crucial de Ledger Recover.

Utilizando IDV, Ledger Recover, proporcionado por Coincover, garantiza que usted, como propietario de la cuenta, tenga control total sobre el proceso de recuperación, en lugar de depender de métodos de recuperación social que requieren la participación de otros o de varias partes.

Una de las principales ventajas de IDV es que aprovecha su documento de identificación emitido por el gobierno, que normalmente está en su posesión de forma segura y es de fácil acceso. Esto significa que puede autenticar su identidad con confianza sin tener que depender de entidades externas o procedimientos complicados. También es una de las únicas formas de autenticación que se puede restaurar después de eventos catastróficos como perderlo todo (documentos, accesos digitales, etc…).

Al integrar IDV En el marco de autocustodia de Ledger Recover, le permite mantener un control total sobre sus activos e información personal. Su proceso de verificación optimizado y seguro prioriza su conveniencia, permitiéndole recuperar su cuenta con confianza mientras se adhiere a los principios de autocustodia y autonomía individual.

IDV no es un KYC normal…

El proceso de verificación de identidad difiere de un proceso completo de Conozca a su cliente (KYC), ya que priorizamos minimizar cualquier divulgación innecesaria de información personal. Entendemos la importancia de salvaguardar su privacidad, por lo que nuestro método de verificación solo revela los detalles esenciales necesarios para la confirmación de la identidad, garantizando que sus datos confidenciales permanezcan protegidos.

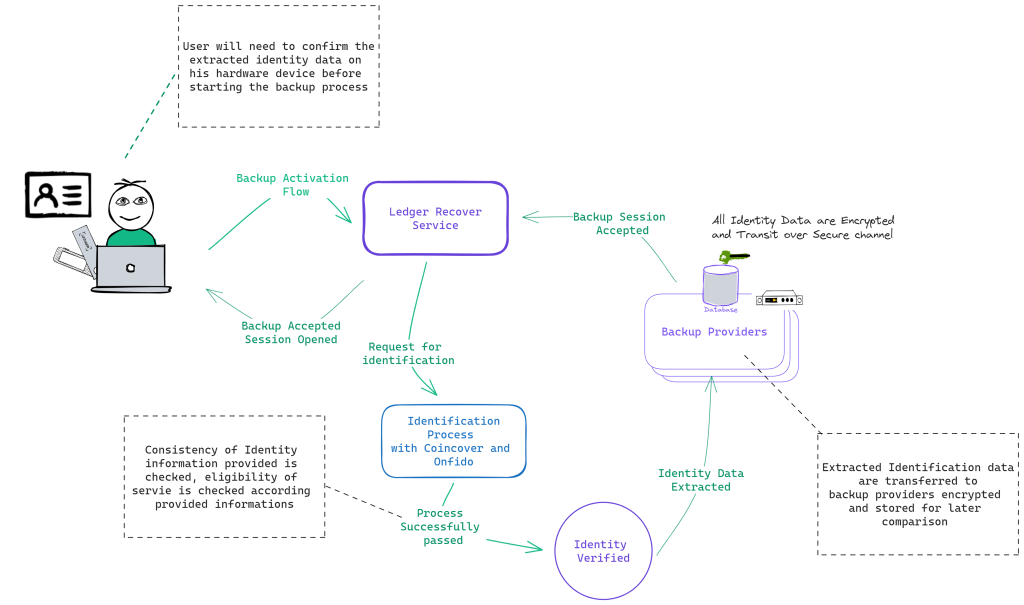

¿Cómo utiliza Ledger Recover los proveedores de servicios IDV?

Durante el proceso de copia de seguridad, Ledger Recover captura sus datos de identificación a través del IDV proceso de identificación del proveedor de servicios, hace que el usuario lo confirme en su dispositivo y lo asocie a las partes de la entropía de su Frase Secreta de Recuperación. Entonces, la única forma de restaurar sus claves privadas es desbloquear sus acciones demostrando su identidad a dos de los tres proveedores de respaldo a través de dos proveedores independientes. IDV proveedores de servicio.

Ledger Recover prioriza la seguridad y precisión de IDV, por lo que emplea independientes IDV proveedores de servicios, a saber, Coincover y Tessi, que están aprovechando la tecnología Digital IDV de Onfido y Veridas respectivamente.

Recuperación de libro mayor IDV Los proveedores de servicios son reconocidos por su experiencia y soluciones de vanguardia en el IDV industria, lo que los convierte en opciones ideales para un proceso de verificación riguroso. Onfido y Veridas confían en tecnologías que pasaron Ataque de presentación3 Detección (PAD) prueba de nivel 2 realizada por iBeta Quality Assurance.

Al utilizar múltiples proveedores de servicios IDV, Ledger Recover garantiza un modelo de proceso de verificación sólido y exhaustivo, ya que cada proveedor aporta una perspectiva única y un conjunto de algoritmos.

Múltiple IDVs es el mecanismo principal con el que Ledger Recover garantiza que una solicitud de restauración provenga de un usuario legítimo. Pero implementar esto correctamente plantea muchas preguntas y consideraciones de seguridad adicionales:

Pero ¿qué pasa si los dos proveedores de servicios IDV no llegan a un consenso?

¿Es este proceso resistente al tiempo?

¿Qué pasa si cambio la apariencia entre Copia de seguridad y Restauración?

¿Cómo me aseguro de realizar una IDV para el dispositivo y la semilla correctos?

Concretamente, ¿cómo funciona todo esto dentro de Ledger Recover? Veamos algunos de los detalles de implementación que responden a esas preguntas.

Complejidad de la verificación de identidad dentro de Ledger Recover

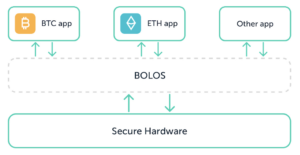

Como se presentó en las partes 1 a 3 de esta serie de publicaciones de blog, Ledger Recover tiene sólidos mecanismos criptográficos para dividir, distribuir, almacenar, recopilar y volver a ensamblar las partes de una semilla en su dispositivo. Usando IDV Autorizar la restauración de una semilla introduce dos amplias categorías de desafíos:

- Verifica con certeza que eres el legítimo dueño del secreto cuando llegue la recuperación

- Establecer un fuerte vínculo entre su identidad y sus acciones, durante todo el ciclo de vida de las acciones.

Vinculación de identidades, recursos compartidos y dispositivos

El objetivo principal de vincular Identity and Shares es garantizar que las acciones solo se liberen cuando un humano real haya demostrado su identidad, la propiedad de la acción y haya confirmado su consentimiento en un dispositivo confiable. El objetivo también es evitar que un atacante (externo o interno) pueda interceptar o modificar cualquier paso de los procesos de copia de seguridad o restauración y redirigirlo a sus propios dispositivos.

Para garantizar esta vinculación, Ledger Recover introduce algunos mecanismos que vinculan estrechamente la identidad que se verifica con los recursos compartidos y el dispositivo en uso.

Datos de confirmación al comienzo del proceso de copia de seguridad y recuperación

Tomémonos un momento para explicar por qué se almacenan sus datos de identidad y cómo se aprovechan para garantizar que siempre tenga el control de lo que sucede durante el proceso.

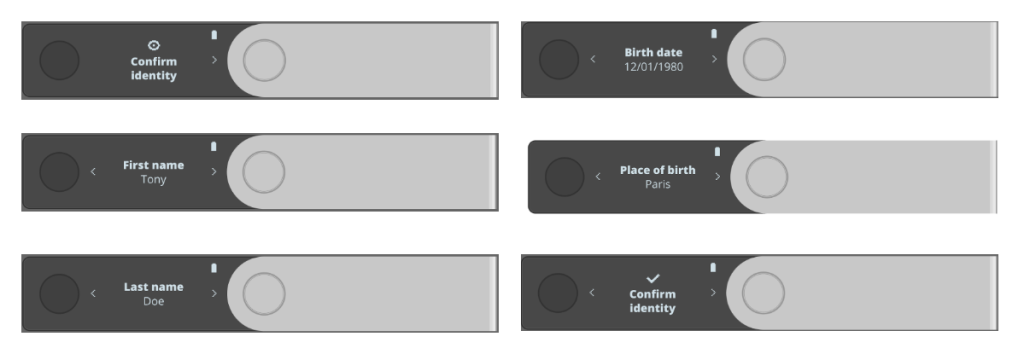

Durante el proceso de copia de seguridad, después haber permitido explícitamente el uso del servicio Ledger Recover en su dispositivo de hardware y pasó el IDV pasos, se le pedirá que confirme en su pantalla de confianza que la información correcta se ha extraído efectivamente de su documento oficial gracias al OCR.

Si son correctos para usted, puede confirmar el proceso de copia de seguridad/restauración y permitir la copia de seguridad/restauración de sus recursos compartidos cifrados de Seed.

Esta confirmación en el dispositivo permite algunas funciones de seguridad clave para Ledger Recover:

- Capta su consentimiento explícito al respaldar/restaurar una acción

- Le permite validar en un dispositivo hardware confiable la correcta vinculación de sus acciones con su identidad.

- Permite que el sistema vincule su dispositivo con las sesiones de copia de seguridad/restauración actuales, de modo que no se pueda utilizar ningún otro dispositivo en su lugar.

Después de este paso, cada recurso compartido se envía a través de un canal seguro a cada proveedor de respaldo y se vincula firmemente con los datos de identidad que han sido confirmados.

Esta es una aplicación directa de los principios comunes de Ledger de firmar claramente todas las interacciones y permitir "No confiar, verificar".

Acciones vinculantes e IDV

Como se mencionó en la parte 3, el proveedor de respaldo cifra cada recurso compartido en reposo mediante la identidad, directamente dentro del HSM. Esto se hace durante la fase de respaldo del SRP.

Para asegurar la fase de restauración y confiar en la identidad utilizada para liberar el recurso compartido, todas las comunicaciones con IDV Los proveedores de servicios están protegidos (encriptados y autenticados) y Todos los mensajes recibidos de los proveedores de servicios IDV están firmados.. Esta firma se controla directamente dentro del HSM de cada proveedor de respaldo, antes de descifrar internamente el recurso compartido.

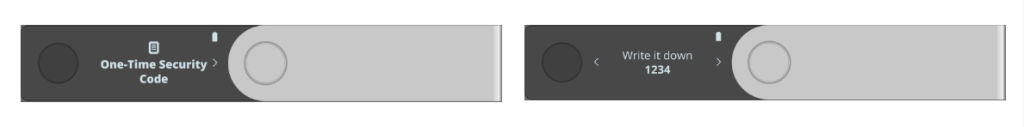

Código de seguridad único

La última parte a proteger es la IDV proceso en sí. Un atacante con control sobre su pantalla y que de alguna manera roba sus credenciales podría intentar obligarlo a pasar un IDV para restaurar su semilla en su dispositivo.

Por lo tanto, el proceso Ledger Recover Restore se ha diseñado para que sea robusto contra escenarios de ataques Man-in-the-Middle, al crear un fuerte vínculo entre el dispositivo de hardware que inicia la recuperación y el IDV proceso en sí, utilizando un código de seguridad único.

Más precisamente, el código de seguridad único es un código derivado de un secreto compartido entre el HSM del proveedor de respaldo de Ledger y su dispositivo de hardware. El código de seguridad único se genera tanto en el lado del HSM como en su dispositivo de hardware, por lo tanto, este código no puede ser interceptado ya que nunca transita. Este código es único, solo se puede usar una vez, está vinculado a su sesión y a su dispositivo, y cambiará con cada intento de recuperación.

Una vez generado este código, se mostrará solo una vez en su dispositivo: escríbelo con cautela; será necesario en las primeras etapas del proceso de identificación, pero nunca más se mostrará. Este código se solicitará durante una verificación de vida y se verificará. Cualquier falla aquí cancelará el intento de recuperación.

Regla de oro de seguridad de Ledger Recover

Todas las sesiones de copia de seguridad y restauración deben comenzar conectando su dispositivo y generando un código de seguridad único. ¡Nunca realice un IDV para Ledger Recover si no ha generado este código de seguridad único en su dispositivo antes!

Verificación de identidad

Ledger Recover se basa en múltiples fuentes independientes para obtener una evaluación integral y confiable de su identidad y una evaluación confiable de su identidad y garantiza un nivel extremadamente alto de certeza sobre la identidad del usuario que interactúa con el sistema. Veamos los detalles del IDV misma.

Proceso de copia de seguridad

La IDV El proceso durante la copia de seguridad está hecho para ser sencillo. El objetivo aquí es garantizar que la identidad real esté asociada con las acciones correctas. La condición para abrir una sesión de respaldo es proporcionar datos consistentes a lo largo del proceso: La selfie es consistente con la foto de su documento de identidad y su documento de identidad es lo suficientemente legible para extraer información como lugar de nacimiento, fecha de nacimiento, nombre, apellido. y foto selfie.

Una vez que se ha demostrado que su identidad es consistente y procesable, estos datos se cifran y almacenan de forma segura para su posterior comparación (básicamente durante el proceso de recuperación) y se crea efectivamente la copia de seguridad de su frase secreta de recuperación.

Proceso de recuperación

El proceso de recuperación es mucho más complejo ya que no sólo comprueba la coherencia de su identidad sino también si usted es o no el legítimo propietario de las acciones.

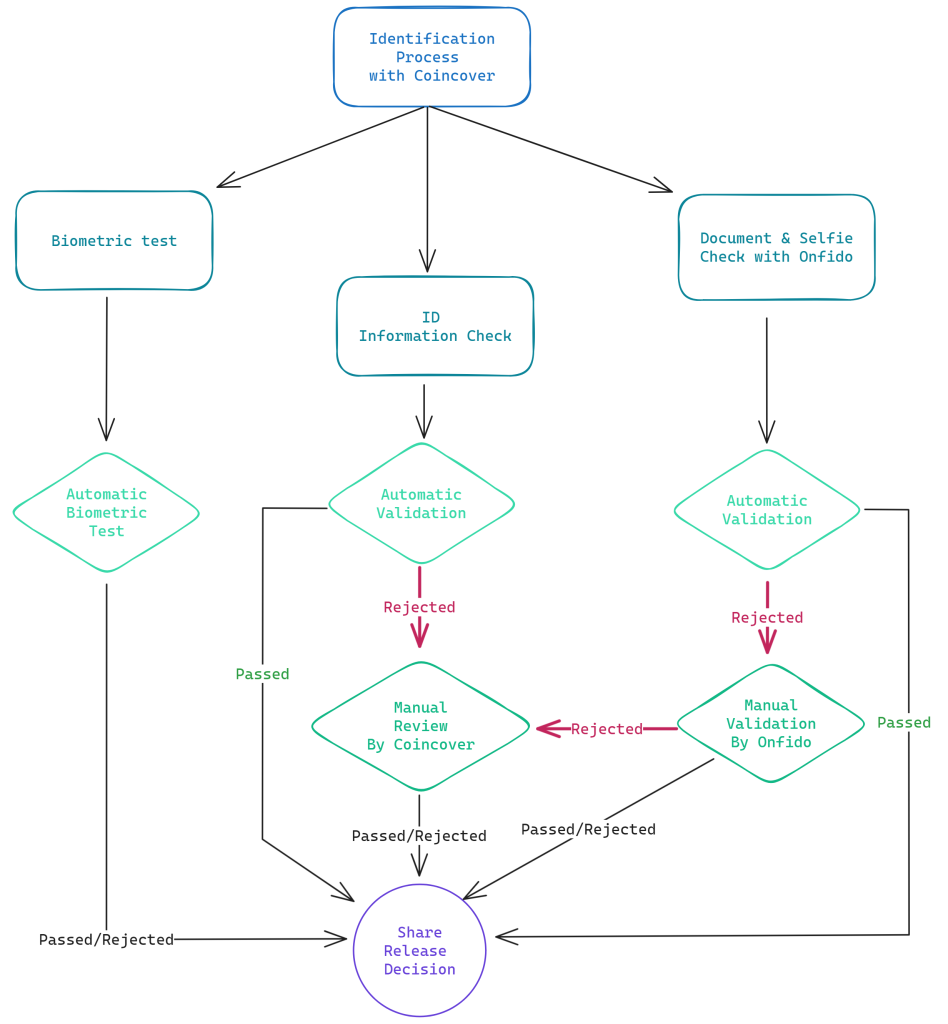

Primero, como concepto central y mencionado en parte 3 de esta serie Nuestro protocolo se basa en el aislamiento de las decisiones de liberación de acciones. Esto implica que cada proveedor de respaldo tiene su propio IDV servicio para aceptar o rechazar una solicitud de liberación basada en su propia IDV resultado del proceso.

Para recuperar tu copia de seguridad tendrás que pasar varias pruebas, incluidas dos IDVs. Cada IDV está vinculado a una parte de su entropía, que se libera de forma independiente si la identificación es exitosa.

Proceso de verificación de identidad con el proveedor Coincover Backup

Coincover confía una parte de la entropía de su frase secreta de recuperación como proveedor de respaldo. Coincover también proporciona parte del Servicio de Identificación en colaboración con Onfido. Durante este paso tendrás que aportar una foto de tu documento de identidad y grabar un vídeo con varias instrucciones.

Luego el proceso pasa por 3 validaciones distintas:

- prueba biométrica : Comparación de selfies proporcionadas durante la copia de seguridad y video. Esta verificación se valida automáticamente.

- Verificación de coherencia de la información de identificación : Comparación de la información extraída del Documento de Identidad con la proporcionada durante la copia de seguridad.

- Comprobación de coherencia del documento de identidad y del vídeo : Comprueba la autenticidad del vídeo y la coherencia con la foto del documento de identidad y el selfie extraídos del vídeo.

Esos tres pasos pasan por una validación automática y, si es necesario, en caso de que el resultado del procesamiento esté por debajo de un umbral satisfactorio, pasa por una verificación manual.

Si y sólo si todas estas verificaciones son concluyentes, el recurso compartido asegurado finalmente se libera para este proveedor de respaldo.

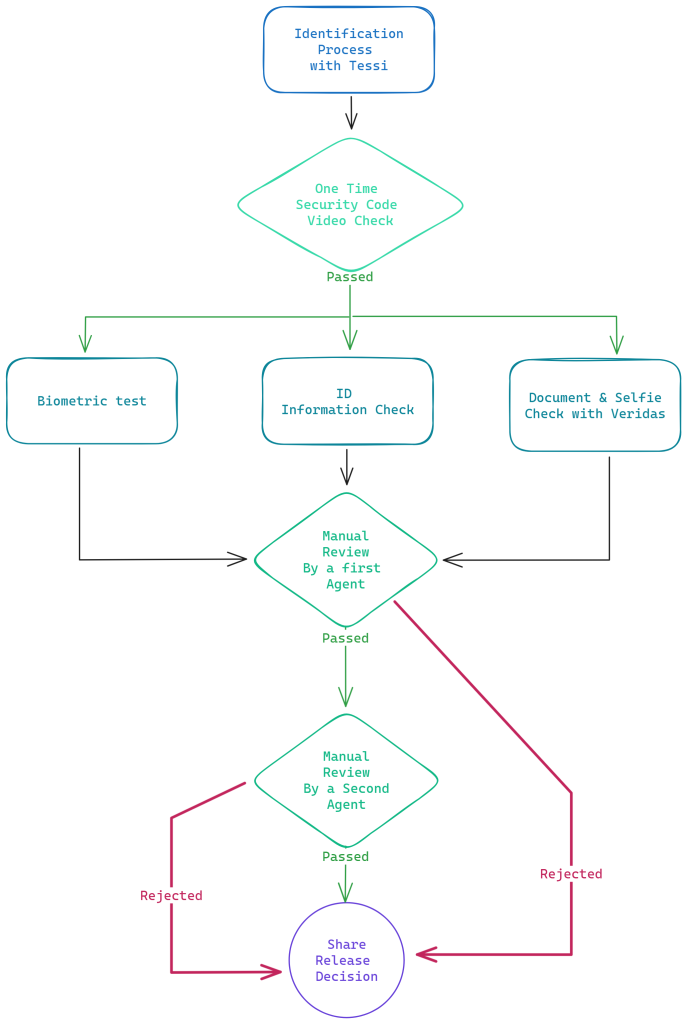

Proceso de verificación de identidad con Ledger como proveedor de respaldo

Ledger como proveedor de respaldo confía en los servicios de Tessi para validar su identidad cuando solicita una restauración de su entropía. En ese segundo proveedor de respaldo, el IDV difiere en algunos aspectos clave que es necesario mencionar:

- Cada identificación implica dos verificaciones manuales dirigido por agentes capacitados. Esos agentes capacitados se asegurarán de que su solicitud sea auténtica y legítima.

- Introduce un fuerte mecanismo para vincular su dispositivo con su sesión, el Código de seguridad único descrito en el apartado anterior. Por lo tanto, garantiza que esté ejecutando eficazmente una IDV proceso creado específicamente para su dispositivo únicamente.

Verificación de identificación manual

Como se mencionó, un aspecto notable de este proceso es que implica una verificación realizada por humanos de los datos proporcionados. De manera similar a las pruebas mencionadas anteriormente para el proveedor de respaldo Coincover, esta verificación la llevan a cabo por separado dos agentes distintos y desconectados.

Si -y sólo si- todas estas verificaciones son concluyentes, el recurso compartido asegurado finalmente se libera para este Proveedor de Copia de Seguridad.

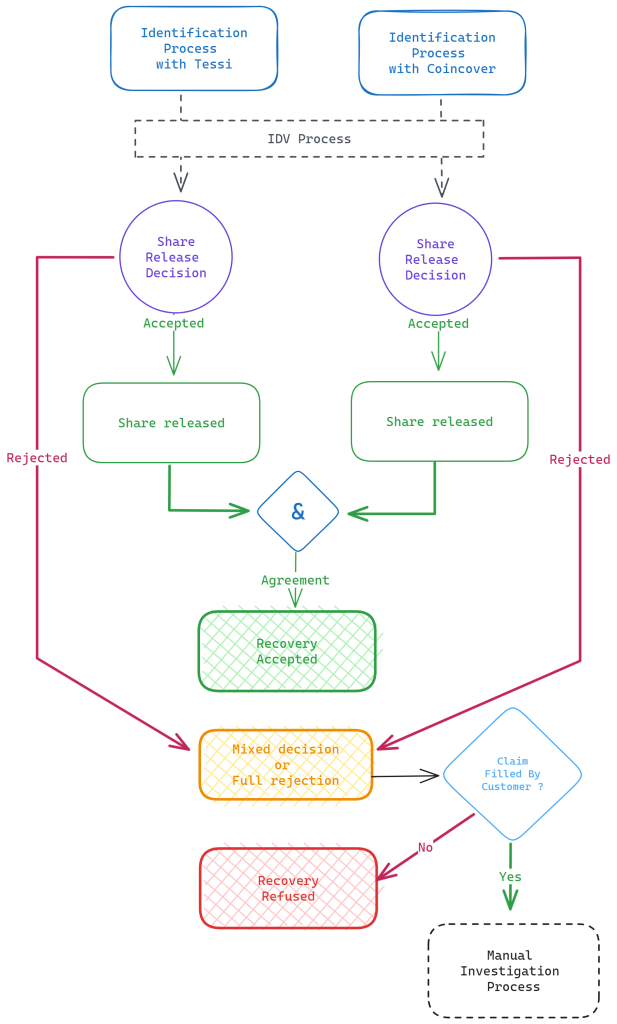

Consolidación de Decisiones

Una vez que hayas ejecutado las dos propuestas IDVs, el sistema consolida los resultados de los procesos de verificación. Aquí son posibles varios escenarios:

- Pasaste con éxito los dos procesos de verificación: se acepta la recuperación y los dos recursos compartidos se envían a través de un canal seguro a tu dispositivo.

- Recibiste un rechazo mixto o total de los dos. IDVs y usted decidió no solicitar una investigación manual: su recuperación se cancela.

- Recibiste un rechazo mixto o total de los dos. IDVs y decidió presentar un reclamo para continuar con el proceso de recuperación: se inicia un proceso de investigación manual (detalles a continuación).

Proceso de investigación manual

El proceso de investigación manual se lleva a cabo siempre que no pueda pasar con éxito el IDV pruebas y usted solicita una evaluación más profunda de su solicitud. En esta etapa existe un flujo de trabajo de verificación reforzado que le permitirá acceder de forma segura a su secreto.

El proceso de investigación manual lo realiza Coincover. Su principal objetivo es identificar con precisión la razón por la cual el IDV el proceso ha fracasado y recoger cualquier elemento adicional relevante y legítimo que pueda rectificar el problema inicial.

Esto se logra realizando una tercera IDV utilizando otro proveedor de servicios independiente, IDNow, al que sigue un chat de vídeo con un especialista en identificación capacitado para determinar si el IDV se realiza bajo cualquier restricción.

Durante este chat de video, es posible que se le solicite explícitamente que confirme los motivos detrás del proceso de identificación en curso. Además, es posible que se le solicite que realice una serie de acciones aleatorias destinadas a detectar cualquier manipulación o ataque de presentación, como por ejemplo:

- Sostener su documento de identificación para ser capturado por la cámara mientras coloca un dedo en una parte de la identificación relevante para la seguridad; esta ubicación es variable y está determinada aleatoriamente;

- Responder preguntas generadas aleatoriamente;

- Realizar movimientos inusuales.

¿Qué pasa si el tercer IDV aún falla por una razón legítima?

Una vez que la causa detrás del fracaso IDVSi se identifica, un investigador de Coincover se comunicará con usted para recopilar todos los documentos necesarios para respaldar su reclamo. Si corresponde, este proceso de investigación podría involucrar a un funcionario legal para:

- Conocerlo físicamente para corroborar su identidad y reclamo; y/o

- Certificar los documentos oficiales aportados para sustentar su reclamo.

Regulaciones de privacidad y datos de IDV

tú IDV Los datos se recopilan y procesan a través de Ledger Recover de conformidad con las normas de privacidad, en particular el Reglamento general europeo de protección de datos.

Ledger solo recopila lo estrictamente necesario para verificar su identidad, es decir, datos extraídos de su documento de identidad (nombre, apellido, fecha y lugar de nacimiento), un selfie (extraído de la captura de video) y, previa solicitud de recuperación, una foto de su documento de identidad.

De acuerdo con nuestra política de retención de datos, su IDV Los datos se conservan de forma segura hasta que cancele su suscripción al servicio y luego se archivan en una base de datos con acceso estrictamente limitado solo para fines de litigio.

La seguridad juega un papel crucial en la protección de su privacidad y estamos totalmente comprometidos a manejar sus datos con especial cuidado. Para ello, hemos implementado todas las medidas técnicas y organizativas necesarias para salvaguardar y asegurar la IDV información que tenemos sobre usted. Por lo tanto, sus datos de identidad nunca se almacenan en texto plano dentro de nuestro sistema. Durante el tránsito, se procesa en una zona de infraestructura segura y aislada con control de acceso y monitoreo constante.

Para obtener más información sobre cómo Ledger gestiona sus datos y sus derechos, consulte nuestra política de privacidad. Para obtener más información sobre las prácticas de protección de datos de Coincover, consulte Política de privacidad de Coincover.

No es exactamente el final: casi la conclusión

Aquí estamos al final del implementación parte de nuestra serie de blogs. En esta parte, hemos visto cómo Ledger Recover aprovecha su identidad como la clave definitiva para desbloquear su copia de seguridad. Hemos visto como IDV se utiliza en Ledger Recover, está optimizado en comparación con los proveedores existentes y también hemos tocado algunas contramedidas utilizadas para asegurar el IDV en sí mismo, asegurándose de que ningún atacante, externo o interno, pueda implementar ataques de intermediario en la verificación.

¡Gracias y felicidades por leer hasta esta larga parte! Ahora debería tener una imagen detallada de los detalles de seguridad e implementación de Ledger Recover, entendiendo cómo se hizo la autocustodia para acompañar la conveniencia y la seguridad. Creemos que hemos diseñado una solución que ayudará a los usuarios de Ledger Recover a administrar mejor sus frases secretas de recuperación sin comprometer la seguridad o la autocustodia.

Pero esto no es el final (la pista está en el título). Un producto de seguridad no es nada si no lo opera de forma segura… ¿Cómo opera Ledger Recover para garantizar la inexpugnabilidad de las medidas de seguridad del sistema? Eso es lo que nos proponemos responder en la Parte 5 de la serie de blogs Génesis de Ledger Recover: Seguridad operacional.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Automoción / vehículos eléctricos, Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- ChartPrime. Eleve su juego comercial con ChartPrime. Accede Aquí.

- Desplazamientos de bloque. Modernización de la propiedad de compensaciones ambientales. Accede Aquí.

- Fuente: https://www.ledger.com/blog/part-4-genesis-of-ledger-recover-controlling-access-to-the-backup-identity-verification

- :posee

- :es

- :no

- :dónde

- $ UP

- 1

- 121

- a

- Poder

- Nuestra Empresa

- Aceptar

- aceptado

- de la máquina

- accesible

- conformidad

- Mi Cuenta

- la exactitud

- alcanzado

- acciones

- actividades

- Adicionales

- Adicionalmente

- adhiriendo

- ventajas

- Después

- de nuevo

- en contra

- agentes

- Dirigido

- algoritmos

- Todos

- permitir

- permitido

- Permitir

- permite

- casi

- a lo largo de

- también

- hacerlo

- an

- y

- e infraestructura

- Otra

- https://www.youtube.com/watch?v=xB-eutXNUMXJtA&feature=youtu.be

- cualquier

- Aplicación

- somos

- AS

- contacta

- aspecto

- aspectos

- Activos

- asociado

- Seguro

- At

- atacar

- ataques

- Auténticos

- autenticar

- autenticado

- Autenticación

- autenticidad

- autorizar

- Automático

- automáticamente

- evitar

- Atrás

- apoyo

- Backup

- basado

- Básicamente

- BE

- esto

- antes

- Comienzo

- detrás de

- "Ser"

- CREEMOS

- a continuación

- mejores

- entre

- se unen

- uniéndose

- biometría

- nacimiento

- Blog

- ambas

- obligado

- Trae

- general

- Construir la

- pero

- by

- cámara

- PUEDEN

- capturar

- capturado

- capturas

- servicios sociales

- llevado a

- case

- catastrófico

- categoría

- Causa

- central

- certeza

- Ingenieros

- retos

- el cambio

- Channel

- comprobar

- Cheques

- opciones

- reclamo

- afirmó

- limpiar

- de cerca

- código

- Funda

- colaboración

- recoger

- colecciona

- viniendo

- comprometido

- Algunos

- Comunicaciónes

- comparar

- en comparación con

- comparación

- completar

- integraciones

- compliance

- Complicado

- componente

- exhaustivo

- comprometer

- concepto

- condición

- llevado a cabo

- con confianza

- Confirmar

- confirmación

- Confirmado

- Conectándote

- Consenso

- consentimiento

- consideraciones

- consistente

- Consolida

- constante

- contacte

- continue

- control

- controlado

- CONTROL

- comodidad

- Core

- correcta

- corroborar

- podría

- creado

- Creamos

- Referencias

- crucial

- criptográfico

- Current

- cliente

- innovador

- datos

- protección de datos

- Base de datos

- Fecha

- decidido

- decisiones

- a dedicados

- más profundo

- Definiciones

- ahondar

- Derivado

- descrito

- Diseño

- diseñado

- detallado

- detalles

- Determinar

- determina

- dispositivo

- Dispositivos

- una experiencia diferente

- digital

- de reservas

- directamente

- revelación

- Pantalla

- distinto

- distribuir

- do

- documento

- documentos

- sí

- hecho

- DE INSCRIPCIÓN

- durante

- e

- cada una

- Más temprano

- Temprano en la

- de manera eficaz

- elementos

- emplea

- empodera

- permitiendo

- cifrado

- final

- suficientes

- garantizar

- asegura

- asegurando que

- entidades

- especialmente

- esencia

- esencial

- Éter (ETH)

- Europea

- evaluación

- Eventos

- Cada

- todo

- existente

- Experiencia

- Explicar

- explicado

- explorar

- externo

- extra

- extraerlos

- extremadamente

- Fallidos

- falla

- Fracaso

- Caracteristicas

- pocos

- llenar

- Film

- Finalmente

- dedo

- Nombre

- seguir

- seguido

- Formularios

- Cuarto

- Marco conceptual

- fraudulento

- Desde

- ser completados

- completamente

- General

- informacion General

- Reglamento General de Protección de Datos

- generado

- la generación de

- Genesis

- Go

- objetivo

- Va

- Dorado

- concesión

- Manejo

- En Curso

- Materiales

- dispositivo de hardware

- Carteras de hardware

- Tienen

- es

- ayuda

- esta página

- Alta

- más alto

- su

- mantener

- poseedor

- Cómo

- HTTPS

- humana

- Obstáculos

- i

- ID

- ideal

- Identificación

- no haber aun identificado una solucion para el problema

- Identifique

- Identidad

- Verificación de identidad

- IDV

- if

- implementar

- implementación

- implementado

- implementación

- importancia

- in

- Incluye

- independientes

- independientemente

- INSTRUMENTO individual

- energético

- información

- EN LA MINA

- inicial

- Iniciados

- dentro

- Instrucciones

- Integración

- interactuando

- interacciones

- internamente

- dentro

- Introducido

- Presenta

- Presentamos

- investigación

- involucrar

- la participación de

- implica

- aislado

- solo

- IT

- SUS

- sí mismo

- solo

- Clave

- claves

- Saber

- Conoce a tu cliente

- KYC

- Apellidos

- luego

- APRENDE:

- Libro mayor

- Legal

- legitimidad

- legítima

- Nivel

- apalancamientos

- aprovechando

- se encuentra

- ciclo de vida

- como

- Limitada

- acceso limitado

- enlace

- Litigación

- para vivir

- datos en tiempo real

- Vivacidad

- Ubicación

- Mira

- no logras

- perdido

- hecho

- Inicio

- mantener

- el mantenimiento de

- para lograr

- Realizar

- hombre

- gestionan

- gestiona

- Manipulación

- manual

- muchos

- emparejado

- max-ancho

- Puede..

- significa

- medidas

- mecanismo

- los mecanismos de

- Conoce a

- mencionado

- la vida

- Método

- métodos

- Ed. Media

- podría

- minimizando

- mezclado

- modelo

- modificar

- momento

- monitoreo

- más,

- movimientos

- mucho más

- múltiples

- my

- nombre

- a saber

- necesario

- ¿ Necesita ayuda

- nunca

- Next

- no

- notable

- nada

- ahora

- objetivo

- obtener

- OCR

- of

- Oficial

- oficial

- on

- una vez

- ONE

- Onfido

- en marcha

- , solamente

- habiertos

- funcionar

- opuesto

- or

- solicite

- organizativo

- Otro

- Otros

- nuestros

- salir

- salida

- Más de

- EL DESARROLLADOR

- propietario

- propiedad

- almohadilla

- papeles

- parte

- particular

- partes

- partes

- pass

- pasado

- Contraseña

- realizar

- realizado

- realizar

- persona

- con

- la perspectiva

- fase

- frases

- imagen

- Colocar

- colocación

- Natural

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- juega

- Por favor

- política

- posesión

- posible

- Publicación

- prácticas

- precisamente

- presentation

- evitar

- anterior

- cartilla

- principios

- priorizar

- política de privacidad

- privada

- Llaves privadas

- procedimientos

- procesado

- en costes

- tratamiento

- Producto

- promover

- propuesto

- proteger

- protegido

- Protección

- protocolo

- probado

- proporcionar

- previsto

- proveedor

- los proveedores

- proporciona un

- propósito

- fines

- calidad

- pregunta

- Preguntas

- Aleatorizado

- generado aleatoriamente

- en comunicarse

- Reading

- real

- razón

- razones

- recibido

- grabar

- archivos

- Recuperar

- recuperación

- remitir

- regular

- Regulación

- reglamentos

- ,

- liberado

- la liberación de

- confianza

- confiar

- confiando

- permanece

- Renombrado

- solicita

- exigir

- resistente

- respectivamente

- RESTO

- restaurar

- restaurado

- restauración

- resultado

- retenido

- retención

- Revela

- Derecho

- derechos

- riguroso

- robusto

- Función

- Ejecutar

- correr

- salvaguardar

- escenarios

- Segundo

- Secreto

- Sección

- seguro

- asegurado

- segura

- EN LINEA

- Medidas de Seguridad

- dispersores

- visto

- Auto custodia

- autofoto

- sensible

- expedido

- Serie

- de coches

- Proveedor de servicios

- proveedores de servicios

- Servicios

- Sesión

- sesiones

- set

- Varios

- Compartir

- compartido

- Acciones

- tienes

- mostrado

- lado

- firma

- similares

- situación

- chica

- So

- Social

- a medida

- Soluciones

- Resuelve

- algo

- Alguien

- Fuentes

- especialista

- específicamente

- dividido

- Etapa

- comienzo

- comienza

- robos

- paso

- pasos

- Sin embargo

- estola

- tienda

- almacenados

- sencillo

- racionalizado

- estricto

- fuerte

- se mostró plenamente

- exitosos

- Con éxito

- tal

- suficiente

- SOPORTE

- seguro

- te

- mesa

- ¡Prepárate!

- toma

- Técnico

- Tecnologías

- Tecnología

- test

- pruebas

- texto

- gracias

- esa

- La

- su

- Les

- luego

- Ahí.

- por lo tanto

- Estas

- Código

- así

- aquellos

- Tres

- umbral

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a lo largo de

- Atado

- equipo

- Título

- a

- tocado

- entrenado

- tránsito

- Confía en

- de confianza

- try

- dos

- típicamente

- superior

- bajo

- entender

- comprensión

- único

- desbloquear

- desbloqueo

- hasta

- insólito

- a

- us

- Uso

- utilizan el

- usado

- Usuario

- usuarios

- usando

- Utilizando

- VALIDAR

- validado

- validando

- validación

- variable

- diversos

- Verificación

- verificaciones

- verificadas

- verificar

- verificando

- muy

- Video

- chat de vídeo

- Carteras

- fue

- Camino..

- we

- ¿

- Que es

- cuando

- cuando

- sean

- que

- mientras

- porque

- seguirá

- dentro de

- sin

- Actividades:

- flujo de trabajo

- se

- aún

- Usted

- tú

- a ti mismo

- zephyrnet