Por lo que podemos decir, hay una enorme artículos 2874 en la lista de actualización de Patch Tuesday de este mes de Microsoft, basada en la descarga de CSV que acabamos de obtener de Redmond's Guía de actualización de seguridad Página web.

(El sitio web en sí dice 2283, pero la exportación CSV contenía 2875 líneas, donde la primera línea no es en realidad un registro de datos sino una lista de varios nombres de campo para el resto de las líneas en el archivo).

Notoriamente obvios en la parte superior de la lista están los nombres en el Producto columna de las primeras nueve entradas, que trata de un parche de elevación de privilegios (EoP) denominado CVE-2013-21773 para Windows 7, Windows 8.1y Windows RT 8.1.

Windows 7, como mucha gente recordará, fue extremadamente popular en su día (de hecho, algunos todavía lo consideran el mejor Windows de todos los tiempos), y finalmente atrajo incluso a los fanáticos acérrimos de Windows XP cuando finalizó el soporte de XP.

Windows 8.1, que se recuerda más como una especie de versión de "corrección de errores" para el Windows 8 no lamentado y abandonado hace mucho tiempo que como una versión real de Windows por derecho propio, nunca se puso de moda.

Y Windows RT 8.1 era todo lo que no le gustaba a la gente en la versión normal de Windows 8.1, pero se ejecutaba en hardware patentado basado en ARM que estaba estrictamente bloqueado, como un iPhone o un iPad; no era algo a lo que los usuarios de Windows estuvieran acostumbrados, ni , a juzgar por la reacción del mercado, algo que mucha gente estaba dispuesta a aceptar.

De hecho, a veces leer que la impopularidad comparativa de Windows 8 es la razón por la que el próximo lanzamiento importante después de 8.1 se numeró como Windows 10, creando así deliberadamente una sensación de separación entre la versión anterior y la nueva.

Otras explicaciones incluyen que Windows 10 se suponía que era el nombre completo del producto, por lo que el 10 formaba parte del nombre del nuevo producto, en lugar de ser solo un número agregado al nombre para indicar una versión. La aparición posterior de Windows 11 hizo mella en esa teoría, pero nunca hubo un Windows 9.

El final de dos eras.

Derrama tus lágrimas ahora, porque este mes verá las últimas actualizaciones de seguridad para las versiones antiguas de Windows 7 y Windows 8.1.

Windows 7 ahora ha llegado al final de su período de pago extra para obtener ESU de tres años (ESU es la abreviatura de actualizaciones de seguridad extendidas), y Windows 8.1 simplemente no está recibiendo actualizaciones extendidas, aparentemente no importa cuánto estés dispuesto a pagar:

Como recordatorio, Windows 8.1 llegará al final del soporte el 10 de enero de 2023 [2023-01-10], momento en el que ya no se proporcionará asistencia técnica ni actualizaciones de software. […]

Microsoft no ofrecerá un programa de actualización de seguridad extendida (ESU) para Windows 8.1. Continuar usando Windows 8.1 después del 10 de enero de 2023 puede aumentar la exposición de una organización a los riesgos de seguridad o afectar su capacidad para cumplir con las obligaciones de cumplimiento.

Entonces, realmente es el final de las eras de Windows 7 y Windows 8.1, y cualquier error del sistema operativo que quede en cualquier computadora que aún ejecute esas versiones estará allí para siempre.

Recuerde, por supuesto, que a pesar de su antigüedad, ambas plataformas recibieron este mismo mes parches para docenas de vulnerabilidades numeradas CVE diferentes: 42 CVE en el caso de Windows 7 y 48 CVE en el caso de Windows 8.1.

Incluso si los investigadores de amenazas y los ciberdelincuentes contemporáneos no buscan explícitamente errores en las versiones antiguas de Windows, las fallas que encuentran primero los atacantes que investigan la última versión de Windows 11 pueden resultar heredadas del código heredado.

De hecho, los recuentos de CVE de 42 y 48 anteriores se comparan con un total de 90 CVE diferentes enumerados en la lista oficial de Microsoft. Notas de la versión de enero de 2023 página, lo que sugiere vagamente que aproximadamente la mitad de los errores de hoy (en la lista de este mes, los 90 tienen designadores de fecha CVE-2023-XXXX) han estado esperando para ser encontrados en Windows durante al menos una década.

En otras palabras, de la misma manera que los errores descubiertos en versiones anteriores pueden afectar las últimas y mejores versiones, a menudo encontrará que los errores "nuevos" se remontan mucho tiempo atrás y se pueden adaptar a explotaciones que funcionan en versiones anteriores. Versiones de Windows, también.

Irónicamente, los errores "nuevos" pueden ser más fáciles de explotar en versiones anteriores, debido a la configuración de compilación de software menos restrictiva y las configuraciones de tiempo de ejecución más liberales que se consideraban aceptables en ese entonces.

Las computadoras portátiles más antiguas con menos memoria que las actuales generalmente se configuraban con versiones de Windows de 32 bits, incluso si tenían procesadores de 64 bits. Algunas técnicas de mitigación de amenazas, especialmente aquellas que involucran la asignación aleatoria de ubicaciones donde los programas terminan en la memoria para reducir la previsibilidad y hacer que las vulnerabilidades sean más difíciles de ejecutar de manera confiable, generalmente son menos efectivas en Windows de 32 bits, simplemente porque hay menos direcciones de memoria. Para escoger de. Al igual que las escondidas, cuantos más lugares posibles haya para esconderse, más tiempo tardará en encontrarte.

“Explotación detectada”

Según Bleeping Computer, solo dos de las vulnerabilidades reveladas este mes se enumeran como en estado salvaje, en otras palabras conocido fuera Microsoft y la comunidad de investigación inmediata:

- CVE-2023-21674: Vulnerabilidad de elevación de privilegios de llamada de procedimiento local avanzado (ALPC) de Windows. Confusamente, este aparece como Revelado públicamente: no, pero Explotación detectada. A partir de esto, asumimos que los ciberdelincuentes ya saben cómo abusar de este error, pero guardan cuidadosamente los detalles del exploit para sí mismos, presumiblemente para dificultar que los respondedores de amenazas sepan qué buscar en los sistemas que no han sido parcheado todavía.

- CVE-2023-21549: Vulnerabilidad de elevación de privilegios del servicio testigo SMB de Windows. Este se denota Divulgado públicamente, pero sin embargo escrito como Explotación menos probable. A partir de esto, inferimos que incluso si alguien le dice dónde se encuentra el error y cómo puede activarlo, será difícil descubrir cómo explotar el error con éxito y lograr una elevación de privilegios.

Curiosamente, el error CVE-2023-21674, que los atacantes utilizan activamente, no está en la lista de parches de Windows 7, pero sí se aplica a Windows 8.1.

El segundo error, CVE-2023-21549, descrito como conocido públicamente, se aplica tanto a Windows 7 como a Windows 8.1.

Como dijimos anteriormente, las fallas recién descubiertas a menudo recorren un largo camino.

CVE-2023-21674 se aplica desde Windows 8.1 hasta las versiones más recientes de Windows 11 2022H2 (H2, en caso de que se lo pregunte, significa "la versión emitida en la segunda mitad del año").

Aún más dramático, CVE-2023-21549 se aplica directamente desde Windows 7 a Windows 11 2022H2.

¿Qué hacer con esas computadoras viejas?

Si tiene computadoras con Windows 7 o Windows 8.1 que aún considera utilizables y útiles, considere cambiar a un sistema operativo de código abierto, como una distribución de Linux, que aún recibe soporte y actualizaciones.

Algunas compilaciones comunitarias de Linux se especializan en mantener sus distribuciones pequeñas y simples

Aunque es posible que no tengan la última y mejor colección de filtros de fotos, herramientas de edición de video, motores de ajedrez y fondos de pantalla de alta resolución, las distribuciones minimalistas aún son adecuadas para navegar y enviar correos electrónicos, incluso en hardware antiguo de 32 bits con discos duros pequeños y memoria baja.

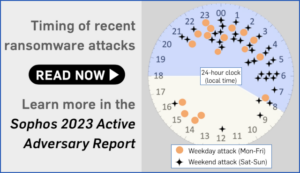

LEA EL INFORME DE SOPHOSLABS SOBRE LOS PARCHES DE ESTE MES

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/01/11/microsoft-patch-tuesday-one-0-day-win-7-and-8-1-get-last-ever-patches/

- 1

- 10

- 11

- 2023

- 7

- 9

- a

- capacidad

- Nuestra Empresa

- arriba

- Absoluto

- abuso

- Aceptar

- aceptable

- a través de

- activamente

- adicional

- direcciones

- avanzado

- afectar

- Después

- EDAD

- Todos

- ya haya utilizado

- y

- Aplicá

- en torno a

- Ayuda

- autor

- auto

- Atrás

- background-image

- basado

- porque

- "Ser"

- MEJOR

- entre

- BleepingComputer

- frontera

- Fondo

- marca

- Para estrenar

- Navegador

- Error

- loco

- build

- construye

- llamar al

- estudiar cuidadosamente

- case

- capturado

- Reubicación

- Ajedrez

- Elige

- código

- --

- Color

- Columna

- vibrante e inclusiva

- comparar

- compliance

- computadora

- computadoras

- Considerar

- considerado

- contemporáneo

- continuo

- curso

- Protectora

- Creamos

- CVE

- ciberdelincuentes

- datos

- Fecha

- día

- tratar

- década

- descrito

- A pesar de las

- detalles

- una experiencia diferente

- difícil

- descubierto CRISPR

- Pantalla

- DE INSCRIPCIÓN

- descargar

- decenas

- dramáticamente

- más fácil

- Eficaz

- motores

- Incluso

- NUNCA

- todo

- Explotar

- exploits

- exportar

- Exposición

- extremadamente

- aficionados

- campo

- Archive

- filtros

- Finalmente

- Encuentre

- Nombre

- defectos

- hacia

- formado

- encontrado

- Desde

- ser completados

- en general

- obtener

- conseguir

- Go

- va

- mayores

- A Mitad

- Difícil

- Materiales

- altura

- Esconder

- de alta resolución

- flotar

- Cómo

- Como Hacer

- HTTPS

- inmediata

- Impacto

- in

- En otra

- incluir

- aumente

- involucrar

- iPad

- iPhone

- Emitido

- IT

- sí mismo

- Enero

- juez

- acuerdo

- Saber

- conocido

- ordenadores portátiles

- Apellido

- más reciente

- Legado

- línea

- líneas

- Linux

- Lista

- Listado

- local

- situados

- Ubicaciones

- cerrado

- Largo

- por más tiempo

- Mira

- mirando

- Baja

- gran

- para lograr

- muchos

- muchas personas

- Margen

- Mercado

- Materia

- max-ancho

- significa

- Conoce a

- Salud Cerebral

- Microsoft

- podría

- mitigación

- Mes

- más,

- nombre

- nombres

- sin embargo

- Nuevo

- producto nuevo

- Next

- normal

- notablemente

- número

- numerado

- bonos

- obvio

- que ofrece

- oficial

- Viejo

- ONE

- habiertos

- de código abierto

- funcionamiento

- sistema operativo

- solicite

- Otro

- EL DESARROLLADOR

- parte

- Patch

- Martes de Parches

- Parches

- Paul

- Pagar

- Personas

- período

- Lugares

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- punto

- Popular

- posición

- posible

- Artículos

- procesadores

- Producto

- Programa

- Programas

- propietario

- previsto

- en público

- poner

- en comunicarse

- alcanzado

- reacción

- real

- recibido

- grabar

- reducir

- regular

- ,

- Estrenos

- recordarlo

- reporte

- la investigación

- Comunidad de Investigación

- investigadores

- RESTO

- Restrictivo

- riesgos

- rt

- correr

- Said

- mismo

- Segundo

- EN LINEA

- los riesgos de seguridad

- actualización de seguridad

- actualizaciones de seguridad

- ve

- sentido

- de coches

- set

- ajustes

- En Corto

- simplemente

- chica

- PYME

- So

- Software

- sólido

- algo

- Alguien

- algo

- Fuente

- Sin embargo

- posterior

- Con éxito

- tal

- adecuado

- SOPORTE

- Supuesto

- SVG

- te

- Todas las funciones a su disposición

- toma

- Técnico

- técnicas

- decirles

- La

- su

- sí mismos

- amenaza

- a

- hoy

- de hoy

- demasiado

- parte superior

- Total

- transición

- transparente

- detonante

- Martes

- GIRO

- típicamente

- Finalmente, a veces

- Actualizar

- Actualizaciones

- Enlance

- utilizan el

- usuarios

- diversos

- versión

- Video

- Vulnerabilidades

- vulnerabilidad

- Esperando

- web

- Página web

- ¿

- que

- seguirá

- dispuestas

- ganar

- ventanas

- ventanas 11

- Testigo

- preguntando

- palabras

- Actividades:

- escrito

- xp

- tú

- zephyrnet