La Agencia Nacional contra el Crimen (NCA) del Reino Unido ha anunció recientemente trabajo que ha estado haciendo como parte continua de un proyecto multinacional denominado Operación Apagado.

La idea parece ser utilizar sitios falsos de ciberdelincuencia como servicio para atraer la atención de jóvenes impresionables que andan al margen de la ciberdelincuencia y buscan una comunidad clandestina a la que unirse y comenzar a aprender las cuerdas...

…después de lo cual aquellos que intentan registrarse son “contactado por la Agencia Nacional del Crimen o la policía y advertido sobre la participación en delitos cibernéticos”.

Las ofertas falsas de crimeware como servicio que la NCA pretende operar son los llamados booters, también conocidos como stressers, también conocidos como DDoSsers, donde DDoS es la abreviatura de denegación de servicio distribuida.

DoS frente a DDoS

Una simple denegación de servicio, o DoS, generalmente implica enviar tráfico de red especialmente diseñado a un sitio o servicio en particular para bloquearlo.

Por lo general, eso significa encontrar algún tipo de vulnerabilidad o problema de configuración, de modo que un paquete de red trampa explote el servidor y haga que falle.

Sin embargo, los ataques de ese tipo a menudo se pueden evitar una vez que sepa cómo funcionan.

Por ejemplo, podría parchear el insecto en el que los ladrones están metiendo sus afiladas agujas de tejer; podría ajustar la configuración del servidor; o podría usar un firewall de entrada para detectar y bloquear los paquetes trampa que están usando para desencadenar el bloqueo.

Por el contrario, los ataques DDoS suelen ser mucho menos sofisticados, lo que los hace más fáciles de participar para los delincuentes sin experiencia técnica, pero tienen un aspecto mucho más natural, lo que los hace más difíciles de detener incluso para los defensores técnicamente experimentados.

La mayoría de los ataques DDoS se basan en el uso de tráfico aparentemente intachable, como solicitudes GET web antiguas que solicitan la página principal de su sitio, desde una variedad sin pretensiones de direcciones de Internet, como conexiones ISP de consumidores aparentemente inocentes...

…pero a un volumen que es cientos, miles o incluso millones de veces más alto que su mejor día de tráfico web genuino.

Inundado con normalidad

Por ejemplo, un servicio de arranque administrado por delincuentes que ya controlan el malware que han implantado en las computadoras portátiles o enrutadores de 100,000 usuarios domésticos podría ordenarles a todos que comiencen a acceder a su sitio web al mismo tiempo.

Este tipo de configuración se conoce en la jerga como botnet or red de zombis, porque es una colección de computadoras que sus llamados pastores de bots pueden activar en secreto y de forma remota para hacer cosas malas.

Imagínese que está acostumbrado a un millón de visitas al sitio al mes, y ha tomado medidas de emergencia con la esperanza de un período gloriosamente alto de tráfico en el que podría obtener un millón de visitas en un solo día.

Ahora imagine que de repente tiene 100,000 "usuarios" llamando a su puerta en un solo período de 10 segundos, y luego regresando una y otra vez, pidiéndole que envíe páginas web reales que no tienen ninguna intención de ver en absoluto.

No puede parchear este tipo de sobrecarga de tráfico, porque atraer tráfico a su sitio web es casi con certeza su objetivo, no algo que desee evitar.

No puede escribir fácilmente una regla de firewall para bloquear las solicitudes web de pérdida de tiempo provenientes de los DDoSsers, porque sus paquetes probablemente no se distingan del tráfico de red que crearía un navegador normal.

(Los atacantes pueden simplemente visitar su sitio web con un navegador popular, registrar los datos generados por la solicitud y reproducirlos exactamente para verosimilitud).

Y no puede crear fácilmente una lista de bloqueo de remitentes maliciosos conocidos, porque los dispositivos individuales cooptados en la red de bots que se ha vuelto en su contra a menudo no se distinguen de los dispositivos o enrutadores de usuarios legítimos que intentan acceder a su sitio web con fines genuinos.

No se requiere experiencia

Desafortunadamente, ingresar a la escena DDoS o booter no requiere habilidades técnicas, o el conocimiento necesario para escribir y diseminar malware, o la capacidad de operar una red de bots propia.

Puede comenzar simplemente saliendo con ciberdelincuentes más experimentados y rogando, pidiendo prestado o comprando (más precisamente, quizás, alquilando) tiempo y ancho de banda de su servicio de arranque existente.

¿Quizás no se siente como un gran crimen?

Si todo lo que está haciendo es pedirle a los servidores de su escuela que procesen miles de solicitudes bien formadas para interrumpir una prueba para la que no ha revisado, o para vengarse de un maestro que no le gusta, o simplemente por fanfarronear. derechos con tus compañeros, ¿dónde está la criminalidad en eso?

Es posible que logre convencerse de que no está haciendo nada malo, siempre y cuando no arroje malware a la red, no tenga como objetivo entrar y no tenga la intención de robar ningún dato.

Diablos, "disfrutar" de más tráfico es algo de lo que a la mayoría de los sitios les encantaría presumir, ¿no?

No es un pasatiempo inocente

Pero DDoSsing no es tan inocente como podría esperar reclamar en su defensa si alguna vez se encuentra frente a un tribunal penal.

Según la NCA:

Los ataques de denegación de servicio distribuido (DDoS), que están diseñados para saturar los sitios web y obligarlos a desconectarse, son ilegales en el Reino Unido según la Ley de uso indebido de computadoras de 1990.

Mientras los policías continúan:

Los servicios DDoS-for-hire o booter permiten a los usuarios configurar cuentas y ordenar ataques DDoS en cuestión de minutos. Dichos ataques tienen el potencial de causar un daño significativo a las empresas y la infraestructura nacional crítica y, a menudo, impiden que las personas accedan a los servicios públicos esenciales.

[. . .]

El anonimato percibido y la facilidad de uso que ofrecen estos servicios significa que DDoS se ha convertido en un atractivo delito básico, que permite a las personas con poca capacidad técnica cometer delitos cibernéticos con facilidad.

Los arrestos y derribos de sitios tradicionales son componentes clave de la respuesta de las fuerzas del orden a esta amenaza. Sin embargo, hemos ampliado nuestra capacidad operativa con esta actividad, al mismo tiempo que socavamos la confianza en el mercado criminal.

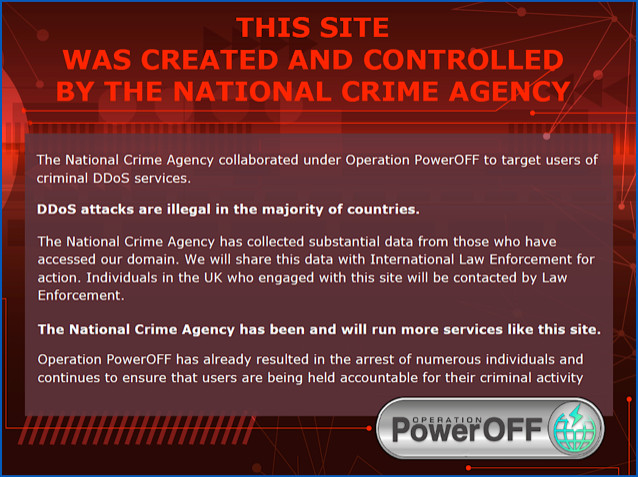

Los NCA la posición es clara de este aviso, publicado en un antiguo servidor señuelo ahora convertido en una página de advertencia:

Mensaje que se muestra después de que un sitio de señuelo de NCA haya cumplido su propósito.

¿Qué hacer?

¡No lo hagas!

Si está buscando ingresar a la programación, la seguridad de la red, el diseño de sitios web o simplemente pasar el rato con otras personas con conocimientos de informática con la esperanza de aprender de ellos y divertirse al mismo tiempo...

… conéctate con uno de los muchos miles de proyectos de código abierto que tienen como objetivo producir algo útil para todos.

DDoSsing puede parecer solo un poco de diversión contracultural, pero ni el propietario del sitio que atacas, ni la policía, ni los magistrados verán el lado divertido.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/03/28/cops-use-fake-ddos-services-to-take-aim-at-wannabe-cybercriminals/

- :es

- $ UP

- 000

- 1

- 100

- 70

- a

- capacidad

- Nuestra Empresa

- Absoluto

- de la máquina

- el acceso

- Cuentas

- Actúe

- actividad

- direcciones

- proporcionado

- Después

- en contra

- Con el objetivo

- Todos

- Permitir

- ya haya utilizado

- diversión

- y

- anonimato

- somos

- en torno a

- arrestos

- AS

- At

- atacar

- ataques

- atrayendo

- atractivo

- autor

- auto

- Atrás

- background-image

- Malo

- Ancho de banda

- BE

- porque

- a las que has recomendado

- MEJOR

- Poco

- Bloquear

- frontera

- Tomando Prestado

- Botnet

- Fondo

- Descanso

- cada navegador

- Error

- build

- negocios

- Comprar

- by

- PUEDEN

- Causar

- Reubicación

- ciertamente

- reclamo

- clic

- --

- Color

- viniendo

- hacer

- vibrante e inclusiva

- componentes

- computadora

- computadoras

- Configuración

- consumidor

- continue

- contraste

- control

- convertido

- convencer

- policías

- podría

- CORTE

- Protectora

- Crash

- Para crear

- Delito

- Abogados de

- crítico

- Crooks

- ciberdelincuencia

- ciberdelincuentes

- datos

- día

- DDoS

- defensa

- los defensores

- Denegación de servicio

- Diseño

- diseñado

- Dispositivos

- Pantalla

- Interrumpir

- No

- "Hacer"

- No

- Puerta

- DOS

- doblado

- facilidad de uso

- más fácil

- pasan fácilmente

- Un fondo de emergencia

- interactuando

- de nivel de entrada

- esencial

- Incluso

- NUNCA

- todos

- exactamente

- ejemplo

- existente

- experience

- experimentado

- FALLO

- falso

- Encuentre

- la búsqueda de

- cortafuegos

- FORCE

- Ex

- Desde

- frontal o trasero

- diversión

- gracioso

- generado

- obtener

- conseguir

- objetivo

- Colgar

- Tienen

- es

- altura

- más alto

- Golpes

- Inicio

- esperanza

- flotar

- Cómo

- Sin embargo

- HTTPS

- Cientos

- idea

- ilegal

- imagen

- in

- INSTRUMENTO individual

- individuos

- EN LA MINA

- La intención

- Intención

- Internet

- proveedor de servicios Internet

- IT

- SUS

- jerga

- únete

- jpg

- Clave

- golpes

- Saber

- especialistas

- conocido

- ordenadores portátiles

- de derecho criminal

- aprendizaje

- Vida

- como

- pequeño

- Largo

- mirando

- amar

- hecho

- Inicio

- Realizar

- el malware

- gestionan

- muchos

- Margen

- Mercado

- Materia

- max-ancho

- significa

- podría

- millones

- millones

- minutos

- Mes

- más,

- MEJOR DE TU

- multinacional

- Seguridad desnuda

- Nacional

- NCA

- Cerca

- Neither

- del sistema,

- Red de Seguridad

- tráfico de red

- normal

- of

- Lista de ofrendas

- digital fuera de línea.

- Viejo

- on

- ONE

- en marcha

- habiertos

- de código abierto

- proyectos de código abierto

- funcionar

- operativos.

- solicite

- reconocida por

- Otro

- de otra manera

- EL DESARROLLADOR

- propietario

- paquetes

- página

- parte

- particular

- Patch

- Personas

- percibidas

- quizás

- período

- Natural

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Policía

- Popular

- posición

- publicado

- Artículos

- posible

- precisamente

- evitar

- probablemente

- Problema

- producir

- Programación

- proyecto

- proyecta

- provisión

- público

- propósito

- fines

- real

- grabar

- registrarte

- regular

- solicita

- solicitudes

- exigir

- respuesta

- derechos

- Regla

- Ejecutar

- mismo

- escena

- EN LINEA

- parece

- enviando

- de coches

- Servicios

- set

- Configure

- En Corto

- mostrado

- importante

- simplemente

- soltero

- página web

- Sitios Web

- habilidades

- sólido

- algo

- algo

- sofisticado

- Fuente

- comienzo

- Detener

- tal

- seguramente

- SVG

- ¡Prepárate!

- profesor

- Técnico

- habilidades técnicas

- test

- esa

- El

- el Reino Unido

- su

- Les

- Estas

- cosas

- miles

- amenaza

- equipo

- veces

- a

- parte superior

- tráfico

- transición

- transparente

- detonante

- viaje

- Confía en

- Convertido

- típicamente

- Uk

- bajo

- Enlance

- utilizan el

- usuarios

- generalmente

- variedad

- Versus

- Visite

- volumen

- vulnerabilidad

- advertencia

- web

- Tráfico web

- Página web

- sitios web

- que

- QUIENES

- seguirá

- Actividades:

- se

- escribir

- escritor

- Mal

- tú

- a ti mismo

- zephyrnet