->

Imagen: Black_Kira / Shutterstock.com

Hay errores (bugs) y vulnerabilidades de seguridad en el código de casi todo el software. Cuanto más extenso es el código, más hay. Muchos de estos fallos de seguridad son descubiertos con el tiempo por los usuarios o incluso por el propio fabricante y solucionados con un parche o la siguiente actualización. Algunos, sin embargo, son rastreado por primera vez por piratas informáticos criminales quienes primero guardan este conocimiento para sí mismos. Luego, ellos mismos utilizan el agujero de seguridad para penetrar en los sistemas de otras personas o venden su hallazgo, a menudo por sumas horrendas.

¿Qué es un defecto de día cero?

Estas vulnerabilidades de seguridad recién descubiertas se denominan cero dias, a veces también escrito 0-día. Esto se refiere a la cantidad de tiempo que tiene el fabricante para cerrar la brecha. "Días cero" significa que la empresa no tiene tiempo para desarrollar un parche y publicarlo. Esto se debe a que los piratas informáticos ya están explotando activamente la vulnerabilidad. Para ello utilizan un exploit de día cero, es decir, un método especialmente desarrollado para esta vulnerabilidad, y con él realizan un ataque de día cero.

Tan pronto como el fabricante del software se entera de la vulnerabilidad, puede desarrollar un parche que cambie específicamente la parte responsable del código. O publica una actualización, es decir, una versión revisada y limpia de su programa. Tan pronto como existe un parche o una actualización, el exploit deja de ser efectivo y la amenaza de día cero termina oficialmente.

Sin embargo, dado que muchos usuarios no aplican los parches inmediatamente, sino sólo después de unos días o semanas de retraso, el peligro que representa la vulnerabilidad persiste por un tiempo.

Los ataques de día cero se encuentran entre los más peligrosos de todos. Porque mientras los fabricantes y usuarios desconocen la vulnerabilidad, no toman ninguna medida de protección preventiva. Durante días, a veces semanas o meses, los atacantes pueden explorar los sistemas informáticos de otras personas sin ser detectados, obtener mayores derechos, descargar datos confidenciales o instalar malware. Las herramientas antivirus están diseñadas para detectar dichas actividades. Sin embargo, los atacantes consiguen una y otra vez disfrazarse tan bien que a veces pasan desapercibidos.

Otras lecturas: El mejor software antivirus para PC con Windows

Información secreta codiciada: premios de un millón y más

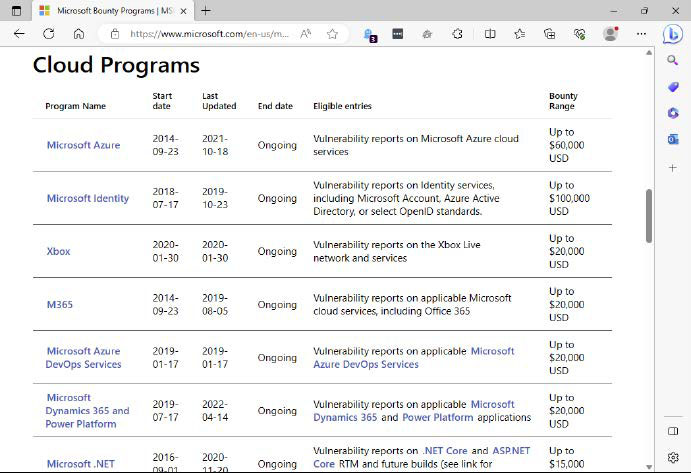

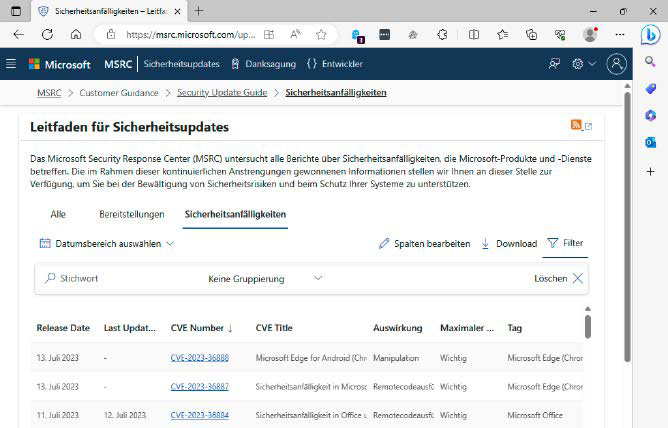

En su sitio web de recompensas por errores, Microsoft enumera las sumas máximas que pagará por los agujeros de seguridad recién descubiertos. Para algunos productos, el buscador puede obtener hasta 100,000 dólares estadounidenses.

IDG

Una vulnerabilidad de seguridad de día cero tiene un alto valor en el mercado negro. En la web oscura se ofrecen sumas de seis a siete cifras por un agujero de seguridad recién detectado y aún no reparado en Windows. Pero no sólo los delincuentes están interesados en las vulnerabilidades. En el pasado, los servicios secretos también aprovecharon las lagunas para llevar a cabo ataques a bases de datos e infraestructuras de otros estados.

El ejemplo más conocido es Stuxnet: Según se informa, un gusano informático desarrollado por Israel y EE.UU. se ha infiltrado en los sistemas del programa nuclear iraní. A través de varios agujeros de seguridad previamente desconocidos en Windows, logró echar raíces en el sistema. Luego manipuló el control de las centrífugas para la producción de material fisible hasta que al poco tiempo fallaron, pero no emitió ningún mensaje de error.

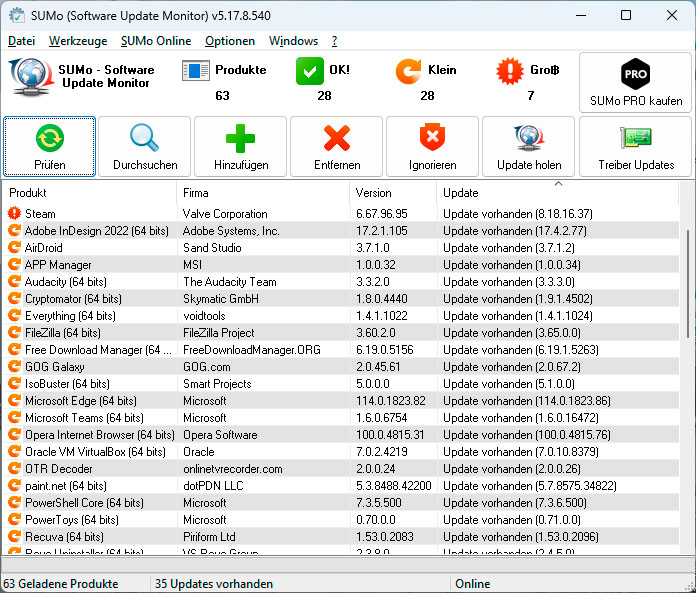

Con la herramienta gratuita Sumo, puedes averiguar cuáles de tus programas tienen actualizaciones disponibles y luego instalarlas específicamente.

IDG

Los gobiernos y las empresas también utilizan las vulnerabilidades de día cero para el espionaje industrial, es decir, para acceder a planes de nuevos desarrollos, datos de empresas y direcciones de contacto. Y por último, los hacktivistas también recurren a este medio para llamar la atención sobre sus objetivos políticos o sociales.

Debido al alto potencial de peligro de los fallos de día cero y a las elevadas sumas pagadas por su divulgación, varias grandes empresas de software han lanzado programas de recompensas por errores. Esta “recompensa por errores” la pagan fabricantes como Microsoft por los agujeros de seguridad recién descubiertos y otros errores en sus sistemas operativos y aplicaciones. Las recompensas se basan principalmente en la gravedad del error y oscilan entre tres y seis cifras.

Atención: Los 5 ataques Wi-Fi más peligrosos y cómo combatirlos

Cómo detectar ataques de día cero

A la hora de buscar malware, los programas antivirus modernos no sólo funcionan con firmas de virus, sino también con métodos heurísticos e inteligencia artificial. Los fabricantes los entrenan con los patrones de comportamiento de malware conocido para poder detectar nuevas variantes. Sin embargo, esto sólo funciona de forma limitada, ya que los exploits de día cero siempre utilizan métodos de ataque diferentes.

Las soluciones de seguridad basadas en el comportamiento se utilizan a menudo en las empresas. Los sistemas de detección de intrusiones monitorean los archivos de registro y la información del sistema, como la utilización de la CPU, para identificar actividades llamativas dentro de una red y en computadoras individuales. En este caso, emiten un mensaje de advertencia o envían un correo electrónico al administrador. Los sistemas de prevención de intrusiones van un paso más allá y activan automáticamente contramedidas como cambios en la configuración del firewall. Sin embargo, estas aplicaciones son muy caras y sólo adecuadas para empresas.

Encontrar información sobre nuevas vulnerabilidades de seguridad

Hasta finales de la década de 1990, las vulnerabilidades de seguridad no se registraban sistemáticamente. Pero a medida que se descubrieron nuevas vulnerabilidades en el creciente número de aplicaciones de Windows, dos empleados de la Corporación Mitre Comencé a pensar en un sistema sensato para registrarlos y gestionarlos.

La US Mitre Corporation fue fundada en 1958 como un grupo de expertos para las fuerzas armadas de los EE. UU. y hoy asesora a varias autoridades estadounidenses en cuestiones de seguridad. La organización sin fines de lucro está financiada por CISA (Agencia de Seguridad de Infraestructura y Ciberseguridad) y DHS (Departamento de Seguridad Nacional).

El resultado de las deliberaciones fue el sistema CVE (Common Vulnerabilities and Exposures) introducido en 1999. Desde entonces, a todas las vulnerabilidades de seguridad se les ha asignado un número CVE o ID en el formato CVE-XXXX-XXXXX. Los primeros cuatro caracteres indican el año en que se catalogó la vulnerabilidad, los dígitos detrás –pueden ser más de cinco– son la numeración consecutiva de la vulnerabilidad. Mientras tanto, el sistema CVE se ha convertido en un estándar reconocido internacionalmente.

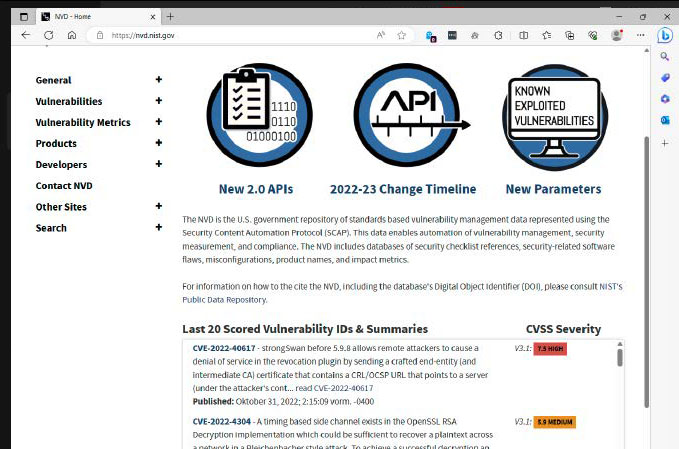

La base de datos nacional de vulnerabilidades de EE. UU. muestra las 20 vulnerabilidades encontradas más recientemente y sus números CVE. Además, hay información sobre el modo de acción y los parches disponibles.

IDG

La Corporación Mitre ha habilitado el sitio web www.cve.org para la base de datos CVE. Allí puede buscar números CVE o palabras clave como "Núcleo de Windows".

Alternativamente, puede descargar la base de datos completa con sus más de 207,000 entradas. Estrechamente vinculada al sitio web de CVE está la Base de datos nacional de vulnerabilidad (NVD). En https://nvd.nist.gov encontrará las 20 vulnerabilidades identificadas más recientemente, incluidas algunas explicaciones y enlaces a los parches disponibles.

Allí también encontrará una evaluación del peligro de la vulnerabilidad de "Bajo" a "Medio", a "Alto" y "Crítico". Si aparece allí una aplicación que utilizas cuya vulnerabilidad está marcada como “Alta” o “Crítica”, consulta el sitio web del fabricante para ver si ya hay un parche disponible.

Microsoft también utiliza el estándar CVE, pero mantiene su propia lista de vulnerabilidades recientemente detectadas para sus productos en https://msrc.microsoft.com/update-guide/vulnerability La empresa distribuye parches automáticamente a través de sus actualizaciones de seguridad mensuales; La instalación manual no es necesaria.

La empresa publica vulnerabilidades de seguridad recientemente encontradas en sus productos en el Centro de respuesta de seguridad de Microsoft. No necesita preocuparse por instalar los parches, esto se hace automáticamente.

IDG

Cómo protegerse de los exploits de día cero

Los ataques de día cero no sólo se dirigen contra empresas. Los grupos de hackers a veces también intentan atraer a usuarios privados a sitios web maliciosos mediante ataques de phishing ampliamente distribuidos por correo electrónico, o persuadirlos para que instalen software con exploits de día cero, a veces a través de anuncios de google fraudulentos.

Puedes protegerte con unas sencillas medidas:

- Instale parches y actualizaciones tan pronto como aparezcan. Windows hace esto automáticamente de forma predeterminada, por lo que no debes cambiar nada. Utilice herramientas como Sumo para buscar actualizaciones disponibles para aplicaciones de Windows.

- Descargue software únicamente de fuentes confiables, como el sitio web del fabricante.

- Instale sólo los programas que realmente necesite. Cuanto más software haya en la computadora, más vulnerabilidades potenciales habrá.

- Utilice un cortafuegos. El firewall de Windows está activado de forma predeterminada y no debe desactivarse.

- Averiguar sobre trucos típicos de phishing utilizado por los delincuentes.

¿Qué hacer si hay problemas con las actualizaciones?

Siempre debe instalar inmediatamente las actualizaciones y parches de seguridad mensuales para Windows para eliminar las vulnerabilidades recién detectadas.

Sin embargo, la instalación de una actualización de Windows no siempre se realiza correctamente. En ocasiones, el sistema operativo aborta el proceso con un mensaje de error. En tal caso, intente lo siguiente:

1. A menudo, simplemente descargar los archivos de actualización no funcionaba. La solución es vaciar el caché de actualización y volver a intentarlo. La forma más sencilla de hacerlo es a través del solucionador de problemas de Windows: acceda a "Configuración" en el menú Inicio y haga clic en "Solución de problemas -' Otra solución de problemas" en la pestaña "Sistema". Luego haga clic en "Ejecutar" para "Windows Update" y finalmente en "Cerrar". Luego reinicie Windows abriendo la ventana "Ejecutar" con la combinación de teclas Windows-R, escribiendo el comando apagado /g y haciendo clic en "Aceptar". Luego intente instalar las actualizaciones nuevamente.

2. A menudo simplemente no hay más espacio en la unidad C:. Verifique esto abriendo el Explorador y seleccionando "Esta PC". Aún debería haber al menos 32 GB libres en C:. De lo contrario, abra las opciones de "Memoria" en "Propiedades" en "Sistema" y configure el interruptor "Optimización de memoria" en "Activado". Haga clic en "Recomendaciones de limpieza" y observe en particular los elementos "Archivos grandes o no utilizados" y "Aplicaciones no utilizadas". También debes vaciar la Papelera de reciclaje de Windows.

Michael Crider / IDG

3. Intente realizar una instalación manual de la actualización. Busque en "Configuración" en "Sistema -' Actualización de Windows" así como en "Historial de actualizaciones" para ver un mensaje sobre una actualización fallida. Anote el número de KB de la actualización e ingréselo en el catálogo de actualizaciones de Windows en www.catalog.update.microsoft.com. Asegúrese de que la actualización coincida con su versión de Windows, descárguela e instálela manualmente.

4. Si utiliza un escáner de virus que no sea el Defender de Microsoft, debe desinstalarlo temporalmente. Luego reinicie Windows e intente ejecutar la actualización.

5. Desconecte todos los dispositivos USB conectados, como unidades flash o almacenamiento externo.

6. Abra el Panel de control de Windows (la forma más sencilla de hacerlo es ingresando "control" en el campo de búsqueda de la barra de tareas) y abra el Administrador de dispositivos. Si aparecen entradas con un signo de interrogación, elimine este hardware haciendo clic derecho y seleccionando "Desinstalar dispositivo". Luego intente ejecutar la actualización. Cuando reinicie, Windows reconocerá los dispositivos nuevamente e instalará los controladores más recientes.

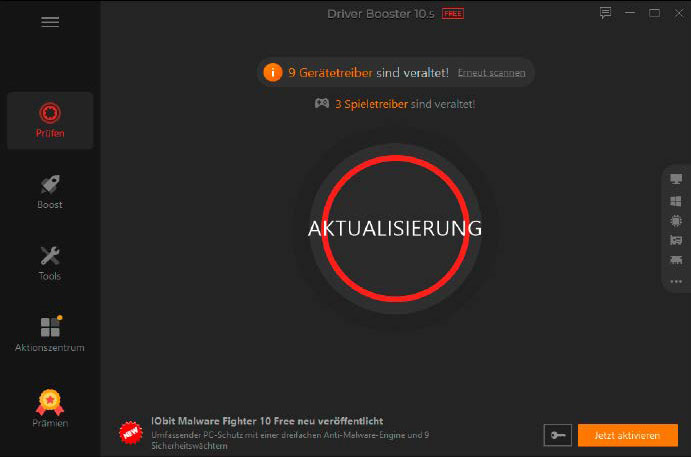

7. Actualice los controladores en su computadora. Utilice una herramienta como Driver Booster Gratis para comprobar si hay versiones de controladores desactualizadas. Descargue las últimas versiones, configúrelas e intente instalar la actualización de Windows nuevamente.

Asegúrese de que sus controladores estén actualizados. Por ejemplo, la herramienta Driver Booster Free puede ayudarte a buscar versiones desactualizadas.

IDG

Este artículo se tradujo del alemán al inglés y apareció originalmente en pcwelt.de.

Los códigos de cupones

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :posee

- :es

- :no

- $ UP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- Poder

- Nuestra Empresa

- la columna Acción

- activamente

- actividades

- adición

- direcciones

- Después

- de nuevo

- en contra

- Todos

- casi

- ya haya utilizado

- de

- también

- Aunque

- hacerlo

- American

- entre

- cantidad

- amp

- an

- y

- e infraestructura

- antivirus

- Software antivirus

- cualquier

- cualquier cosa

- Aparecer

- Aparecido

- aparece

- Aplicación

- aplicaciones

- Aplicá

- somos

- armado

- artículo

- artificial

- inteligencia artificial

- AS

- evaluación

- At

- atacar

- ataques

- autor

- Autoridades

- automáticamente

- Hoy Disponibles

- basado

- BE

- porque

- esto

- comenzó

- detrás de

- MEJOR

- BIN

- a

- Negro

- aumentador de presión

- recompensas

- generosidad

- Error

- recompensa de errores

- loco

- negocios

- pero

- by

- cache

- llamar al

- , que son

- PUEDEN

- Puede conseguir

- tarjeta

- llevar

- case

- catalogar

- Categoría

- Reubicación

- el cambio

- Cambios

- personajes

- comprobar

- CISA

- clic

- Cerrar

- de cerca

- código

- COM

- combinación

- comentarios

- Algunos

- Empresas

- compañía

- completamente

- computadora

- computadoras

- Configuración

- conectado

- consecutivo

- contacte

- control

- panel de control

- CORPORACIÓN

- CPU

- crédito

- Abogados de

- Los criminales

- CO

- CVE

- La Ciberseguridad

- Agencia de Seguridad Cibernética e Infraestructura

- PELIGRO

- peligroso

- Oscuro

- Web Obscura

- datos

- Base de datos

- bases de datos

- Fecha

- día

- Días

- Predeterminado

- retrasar

- la

- Departamento

- departamento de seguridad nacional

- descripción

- diseñado

- detectar

- detectado

- Detección

- desarrollar

- desarrollado

- desarrollos

- dispositivo

- Dispositivos

- DHS

- HIZO

- El

- una experiencia diferente

- dígitos

- que dirigieron

- revelación

- descubierto CRISPR

- distribuidos

- do

- sí

- dólares

- hecho

- DE INSCRIPCIÓN

- descargar

- dibujar

- el lado de la transmisión

- conductor

- conductores

- unidades

- e

- correo electrónico

- fácil

- Eficaz

- ya sea

- eliminarlos

- incrustar

- personas

- vacío

- final

- Inglés

- Participar

- que entran a los

- Todo

- error

- Errores

- espionaje

- Éter (ETH)

- Incluso

- ejemplo

- existe

- costoso

- explicado

- Explotar

- Explotado

- exploits

- explorador

- en los detalles

- grado

- externo

- Fallidos

- false

- pocos

- campo

- lucha

- Figuras

- archivos

- Finalmente

- Encuentre

- Finder

- cortafuegos

- Nombre

- Digital XNUMXk

- Flash

- falla

- defectos

- seguir

- siguiendo

- Fuerzas

- formato

- encontrado

- Fundado

- Digital XNUMXk

- Gratis

- Desde

- financiado

- promover

- brecha

- lagunas

- Alemán

- obtener

- dado

- Go

- Goals

- Grupo

- Creciendo

- pirata informático

- los piratas informáticos

- Materiales

- Tienen

- altura

- ayuda

- Alta

- más alto

- su

- Agujero

- Agujeros

- patria

- Seguridad Nacional

- Cómo

- Como Hacer

- Sin embargo

- HTML

- HTTPS

- i

- ICON

- ID

- no haber aun identificado una solucion para el problema

- Identifique

- if

- imagen

- inmediatamente

- in

- Incluye

- índice

- indicar

- INSTRUMENTO individual

- industrial

- infiltrado

- información

- EN LA MINA

- instalar

- instalación

- instalando

- Intelligence

- interesado

- internacionalmente

- Internet

- dentro

- Introducido

- detección de intrusiones

- iraní

- Israel

- cuestiones

- IT

- artículos

- SUS

- sí mismo

- jpg

- Guardar

- Clave

- las palabras claves

- especialistas

- conocido

- large

- Tarde

- más reciente

- lanzado

- menos

- como

- Limitada

- vinculado

- enlaces

- Lista

- Listas

- log

- Largo

- por más tiempo

- Mira

- perder

- mantiene

- para lograr

- el malware

- gestionado

- gerente

- administrar

- manipulado

- manual

- a mano

- Fabricante

- Fabricantes

- muchos

- marca

- marcado

- Mercado

- cerillas

- materiales

- Matrix

- max-ancho

- máximas

- Puede..

- significa

- Mientras tanto

- medidas

- Menú

- mensaje

- Método

- métodos

- Microsoft

- millones

- min

- minutos

- MIT

- Moda

- Moderno

- Monitorear

- mensual

- meses

- más,

- MEJOR DE TU

- cuales son las que reflejan

- Nacional

- necesario

- ¿ Necesita ayuda

- del sistema,

- sin embargo

- Nuevo

- recién

- Next

- nist

- no

- sin fines de lucro

- sin fines de lucro

- Ninguna

- nota

- nuclear

- número

- números

- obtener

- octubre

- of

- Ofrecido

- Oficialmente

- a menudo

- on

- ONE

- , solamente

- habiertos

- apertura

- funcionamiento

- sistema operativo

- sistemas operativos

- optimizado

- Opciones

- or

- solicite

- organización

- originalmente

- Otro

- salir

- Más de

- EL DESARROLLADOR

- página

- dinero

- panel

- parte

- particular

- pasado

- Patch

- Parches

- .

- Pagar

- de las personas

- suplantación de identidad

- ataques de phishing

- jubilación

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Atascado

- plugin

- político

- que plantea

- Publicación

- posible

- Premium

- Prevención

- previamente

- primario

- privada

- premios

- Pro

- problemas

- Producción

- Productos

- Mi Perfil

- Programa

- programa cultural, social y deportivo.

- programas

- Programas

- proteger

- Protección

- Cobertura

- publicar

- Publica

- pregunta

- distancia

- rápidamente

- Reading

- recientemente

- Reconocido

- reconocer

- grabado

- vea la grabación

- se refiere

- permanecer

- permanece

- remove

- según se informa

- Resort

- respuesta

- responsable

- resultado

- derechos

- los robots

- Roland

- raíz

- Ejecutar

- Samsung

- explorador

- Buscar

- búsqueda

- Secreto

- EN LINEA

- Software de seguridad

- actualizaciones de seguridad

- vulnerabilidad de seguridad

- ver

- seleccionar

- venta

- envío

- SEO

- Servicios

- set

- Varios

- gravedad

- En Corto

- tienes

- Shows

- cierre

- Shutterstock

- Firmas

- sencillos

- simplemente

- desde

- soltero

- página web

- SEIS

- So

- Social

- Software

- a medida

- Soluciones

- algo

- a veces

- Pronto

- Fuente

- Fuentes

- Espacio

- especialmente

- específicamente

- estándar

- comienzo

- Zonas

- paso

- Sin embargo

- STORAGE

- abonado

- tener éxito

- exitosos

- tal

- adecuado

- sumas

- seguro

- Switch

- conmutada

- te

- Todas las funciones a su disposición

- mesa

- ETIQUETA

- ¡Prepárate!

- tanque

- Pulsa para buscar

- que

- esa

- La

- su

- Les

- sí mismos

- luego

- Ahí.

- Estas

- ellos

- pensar

- think tank

- así

- amenaza

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- Título

- a

- hoy

- del IRS

- Entrenar

- detonante

- digno de confianza

- try

- dos

- tipo

- bajo

- no detectado

- desconocido

- no usado

- Actualizar

- Actualizaciones

- Enlance

- us

- Dólares estadounidenses

- Estados Unidos de America

- usb

- utilizan el

- usado

- usuarios

- usos

- propuesta de

- versión

- muy

- vía

- virus

- de

- Vulnerabilidades

- vulnerabilidad

- advertencia

- fue

- Camino..

- web

- Página web

- sitios web

- Semanas

- WELL

- tuvieron

- ¿

- Que es

- cuando

- que

- mientras

- QUIENES

- cuyo

- Wi-fi

- extensamente

- seguirá

- ventana

- ventanas

- ventanas 11

- dentro de

- sin

- Actividades:

- funciona

- gusano

- preocuparse

- escrito

- año

- aún

- Usted

- tú

- a ti mismo

- zephyrnet

- cero

- Zero Day

- vulnerabilidades de día cero