ΠΑΡΑΒΙΑΣΕΙΣ ΔΕΔΟΜΕΝΩΝ – ΤΟ ΤΣΙΜΗΜΑ ΣΤΗΝ ΟΥΡΑ

Κάντε κλικ και σύρετε στα ηχητικά κύματα παρακάτω για να μεταβείτε σε οποιοδήποτε σημείο. Μπορείτε επίσης να ακούστε απευθείας στο Soundcloud.

Με τους Doug Aamoth και Paul Ducklin. Intro και outro μουσική από Edith Mudge.

Μπορείτε να μας ακούσετε στο SoundCloud, Apple Podcasts, Podcasts Google, Spotify, Ράπτων και οπουδήποτε υπάρχουν καλά podcast. Ή απλά ρίξτε το URL της ροής RSS μας στο αγαπημένο σας podcatcher.

ΔΙΑΒΑΣΤΕ ΤΟ ΜΕΤΑΓΡΑΦΟ

ΖΥΜΗ. Εναλλαγή SIM, zero-days, η [δραματική φωνή] Ping of DEATH και LastPass… ξανά.

Όλα αυτά και πολλά άλλα στο podcast του Naked Security.

[ΜΟΥΣΙΚΟ ΜΟΝΤΕΜ]

Καλώς ήρθατε στο podcast όλοι.

Είμαι ο Doug Aamoth.

Μαζί μου, όπως πάντα, ο Paul Ducklin.

Παύλο, πώς τα πας;

ΠΑΠΙΑ. Πολύ καλά, Νταγκ.

Βάζεις ήχο υψηλής δραματικότητας σε αυτήν την εισαγωγή, χαίρομαι που βλέπω!

ΖΥΜΗ. Λοιπόν, πώς λέτε "Ping of Death" χωρίς να πείτε [doom metal γρύλισμα] "Ping of DEATH";

Δεν μπορείς απλώς να πεις [ευγενική φωνή] "Ping of Death".

Πρέπει να το τρυπήσεις λίγο…

ΠΑΠΙΑ. Ετσι νομίζω.

Είναι διαφορετικό στο γράψιμο – τι έχεις;

Έντονη και πλάγια γραφή.

Απλώς πήγα με κανονικό κείμενο, αλλά χρησιμοποίησα κεφαλαία γράμματα, κάτι που βοηθάει.

ΖΥΜΗ. Ναι, νομίζω ότι θα έγραφα τολμηρά και πλάγια γράμματα στη λέξη «θάνατος», οπότε [doom metal πάλι] «The Ping of DEATH».

ΠΑΠΙΑ. Και χρησιμοποιήστε πολλά χρώματα!

Θα το κάνω την επόμενη φορά, Νταγκ.

ΖΥΜΗ. Ξεσπάστε το παλιό ετικέτα σε HTML, να αναβοσβήνει λίγο; [ΓΕΛΙΑ]

ΠΑΠΙΑ. Νταγκ, για μια στιγμή, ανησύχησα ότι θα χρησιμοποιούσες τη λέξη [ΓΕΛΙΑ] .

ΖΥΜΗ. [ΓΕΛΙΑ] Μας αρέσουν τα παλιά πράγματα εδώ!

Και αυτό ταιριάζει όμορφα με το δικό μας Αυτή η εβδομάδα στην ιστορία της τεχνολογίας τμήμα – Είμαι ενθουσιασμένος για αυτό γιατί δεν το είχα ακούσει, αλλά έπεσα πάνω του.

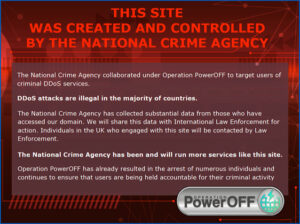

Αυτή την εβδομάδα, στις 04 Δεκεμβρίου 2001, το σκουλήκι Goner λεηλάτησε το διαδίκτυο με ρυθμό δεύτερο μόνο από αυτόν του ιού Love Bug.

Ο Goner εξαπλώθηκε μέσω του Microsoft Outlook και υποσχέθηκε στα ανυποψίαστα θύματα μια διασκεδαστική προφύλαξη οθόνης κατά την εκτέλεση.

ΠΑΠΙΑ. Χαμένος…

Νομίζω ότι πήρε αυτό το όνομα επειδή υπήρχε ένα αναδυόμενο παράθυρο στο τέλος, έτσι δεν είναι, που ανέφερε το Πεντάγωνο;

Αλλά προοριζόταν να είναι λογοπαίγνιο - ήταν το "Penta/Gone".

Αυτό ήταν σίγουρα το σκουλήκι που υπενθύμισε στους ανθρώπους ότι, στην πραγματικότητα, οι προφύλαξη οθόνης των Windows είναι απλώς εκτελέσιμα προγράμματα.

Έτσι, αν προσέχετε ειδικά για .EXE αρχεία, λοιπόν, θα μπορούσαν να είναι τυλιγμένα .SCR (screensaver) αρχεία επίσης.

Εάν βασίζεστε μόνο σε ονόματα αρχείων, θα μπορούσατε εύκολα να ξεγελαστείτε.

Και πολλοί ήταν, δυστυχώς.

ΖΥΜΗ. Εντάξει, θα πάμε από το παλιό σχολείο στο νέο.

Μιλάμε για το LastPass: υπήρξε παραβίαση. η ίδια η παραβίαση δεν ήταν τρομερή. αλλά αυτή η παραβίαση έχει πλέον οδηγήσει σε άλλη παραβίαση.

Ή μήπως αυτό είναι απλώς μια συνέχεια της αρχικής παραβίασης;

Το LastPass παραδέχεται την παραβίαση δεδομένων πελατών που προκλήθηκε από προηγούμενη παραβίαση

ΠΑΠΙΑ. Ναι, το LastPass έχει γράψει για αυτό ουσιαστικά ως συνέχεια της προηγούμενης παραβίασης, που νομίζω ότι ήταν τον Αύγουστο του 2022, έτσι δεν είναι;

Και όπως είπαμε τότε, ήταν μια πολύ ενοχλητική εμφάνιση για το LastPass.

Αλλά καθώς συνεχίζονται οι παραβιάσεις, ήταν πιθανώς χειρότερο για τις δημόσιες σχέσεις τους, το μάρκετινγκ και (υποθέτω) για τα τμήματα πνευματικής ιδιοκτησίας τους, επειδή φαίνεται ότι το κύριο πράγμα με το οποίο διέλυσαν οι απατεώνες ήταν ο πηγαίος κώδικας από το σύστημα ανάπτυξής τους.

Και το LastPass έσπευσε να καθησυχάσει τους ανθρώπους…

Πρώτον, οι έρευνές τους έδειξαν ότι, ενώ βρίσκονταν εκεί, οι απατεώνες δεν μπορούσαν να κάνουν καμία μη εξουσιοδοτημένη αλλαγή που θα μπορούσε αργότερα να διεισδύσει στον πραγματικό κώδικα.

Δεύτερον, η πρόσβαση στο σύστημα ανάπτυξης δεν σας δίνει πρόσβαση στο σύστημα παραγωγής, όπου είναι χτισμένος ο πραγματικός κώδικας.

Και τρίτον, μπόρεσαν να πουν ότι φαινόταν ότι δεν είχαν κλαπεί κρυπτογραφημένα θησαυροφυλάκια κωδικών πρόσβασης, επομένως δεν έγινε πρόσβαση στο χώρο αποθήκευσης cloud των κρυπτογραφημένων κωδικών πρόσβασής σας.

Και ακόμα κι αν είχε γίνει πρόσβαση, τότε μόνο εσείς θα ξέρετε τον κωδικό πρόσβασης, επειδή η αποκρυπτογράφηση (αυτό που αποκαλούσατε «βαριά ανύψωση» όταν μιλήσαμε για αυτό στο podcast) γίνεται στην πραγματικότητα στη μνήμη στις συσκευές σας – το LastPass δεν βλέπει ποτέ το Κωδικός πρόσβασης.

Και μετά, τέταρτον, είπαν, από όσο μπορούμε να πούμε, ως αποτέλεσμα αυτής της παραβίασης, ορισμένα από τα πράγματα που υπήρχαν στο περιβάλλον ανάπτυξης έχουν δώσει τώρα είτε το ίδιο… είτε πιθανώς ένα εντελώς διαφορετικό φορτίο απατεώνων που αγόρασαν το κλεμμένα δεδομένα από την προηγούμενη παρτίδα, ποιος ξέρει;

Αυτό τους επέτρεψε να εισέλθουν σε κάποια υπηρεσία cloud όπου κλάπηκε κάποιο φαινομενικά άγνωστο ακόμη σύνολο δεδομένων πελατών.

Δεν νομίζω ότι το γνωρίζουν ακόμα, γιατί μπορεί να χρειαστεί λίγος χρόνος για να καταλάβουν τι έγινε στην πραγματικότητα πρόσβαση μετά την παραβίαση.

Επομένως, νομίζω ότι είναι δίκαιο να πούμε ότι αυτό είναι κατά κάποιο τρόπο η Β πλευρά της αρχικής παραβίασης.

ΖΥΜΗ. Εντάξει, προτείνουμε εάν είστε πελάτης του LastPass, να παρακολουθείτε την αναφορά περιστατικών ασφαλείας της εταιρείας.

Θα παρακολουθούμε αυτήν την ιστορία καθώς βρίσκεται ακόμη σε εξέλιξη.

Και αν εσείς, όπως ο Paul και εγώ, καταπολεμούμε το έγκλημα στον κυβερνοχώρο για τα προς το ζην, υπάρχουν μερικά εξαιρετικά μαθήματα που μπορούμε να αντλήσουμε από την παραβίαση της Uber.

Αυτό είναι λοιπόν ένα επεισόδιο podcast - μια "minisode" - με τον Chester Wisniewski που ο Paul έχει ενσωματώσει στο κάτω μέρος του άρθρου του LastPass:

S3 Ep100.5: Παραβίαση Uber – μιλάει ένας ειδικός [Ήχος + Κείμενο]

Πολλά να μάθετε σε αυτό το μέτωπο!

ΠΑΠΙΑ. Όπως λέτε, αυτό είναι μια εξαιρετική ακρόαση, γιατί είναι, πιστεύω, αυτό που είναι γνωστό στην Αμερική ως «συμβουλές που μπορούν να χρησιμοποιηθούν» ή «ειδήσεις που μπορείτε να χρησιμοποιήσετε».

ΖΥΜΗ. [ΓΕΛΙΑ] Υπέροχο.

Μιλώντας για ειδήσεις που δεν μπορείτε πραγματικά να χρησιμοποιήσετε, η Apple είναι γενικά αυστηρή σχετικά με τις ενημερώσεις ασφαλείας της… και υπήρξε μια ενημέρωση ασφαλείας:

Η Apple προωθεί την ενημέρωση ασφαλείας του iOS που είναι πιο αυστηρή από ποτέ

ΠΑΠΙΑ. Ω, Doug, αυτό είναι ένα από τα καλύτερα σου… Μου αρέσει αυτό το segue.

ΖΥΜΗ. [ΓΕΛΙΑ] Ευχαριστώ. Ευχαριστώ πολύ.

ΠΑΠΙΑ. Ναι, αυτό με εξέπληξε.

Σκέφτηκα, "Λοιπόν, θα λάβω την ενημέρωση γιατί ακούγεται σοβαρό."

Και έδωσα στον εαυτό μου τον λόγο, «Αφήστε με να το κάνω για τους αναγνώστες του Naked Security».

Γιατί αν το κάνω και δεν υπάρχουν παρενέργειες, τότε μπορώ τουλάχιστον να πω στους άλλους ανθρώπους, «Κοίτα, το έκανα στα τυφλά και δεν μου προκάλεσε κανένα κακό. Ίσως λοιπόν να το κάνετε κι εσείς».

Απλώς ξαφνικά παρατήρησα ότι υπήρχε διαθέσιμη μια ενημέρωση iOS 16.1.2, αν και δεν είχα λάβει συμβουλευτικό μήνυμα ηλεκτρονικού ταχυδρομείου ασφαλείας από την Apple.

Χωρίς email;!

Αυτό είναι περίεργο.. έτσι πήγα στο HT201222 σελίδα πύλης που έχει η Apple για τα δελτία ασφαλείας της και εκεί ήταν: iOS 16.1.2.

Και τι λέει, Doug, "Λεπτομέρειες θα ακολουθήσουν σύντομα";

ΖΥΜΗ. Και ακολούθησαν σύντομα;

ΠΑΠΙΑ. Λοιπόν, αυτό ήταν περισσότερο από μια εβδομάδα πριν, και δεν είναι ακόμα εκεί.

Μιλάμε λοιπόν «σύντομα» δηλαδή ώρες, μέρες, εβδομάδες ή μήνες;

Αυτή τη στιγμή, μοιάζει με εβδομάδες.

Και, όπως πάντα με την Apple, δεν υπάρχει καμία ένδειξη για οποιαδήποτε σχέση με άλλα λειτουργικά συστήματα.

Έχουν ξεχαστεί;

Δεν χρειάζονται την ενημέρωση;

Χρειάζονταν και αυτοί την ενημέρωση, αλλά δεν είναι ακόμα έτοιμη;

Έχουν αποσυρθεί από την υποστήριξη;

Αλλά φαινόταν, όπως είπα στον τίτλο, ακόμα πιο κλειστό από το συνηθισμένο για την Apple, και όχι απαραίτητα το πιο χρήσιμο πράγμα στον κόσμο.

ΖΥΜΗ. Εντάξει, πολύ καλό… ακόμα μερικές ερωτήσεις, που μας οδηγούν στην επόμενη ιστορία μας.

Μια πολύ ενδιαφέρουσα ερώτηση!

Μερικές φορές, όταν εγγράφεστε για μια υπηρεσία και επιβάλλει έλεγχο ταυτότητας δύο παραγόντων, λέει, "Θέλετε να λαμβάνετε ειδοποίηση μέσω μηνύματος κειμένου ή θέλετε να χρησιμοποιήσετε μια εφαρμογή ελέγχου ταυτότητας;"

Και αυτή η ιστορία είναι μια προειδοποιητική ιστορία για να μην χρησιμοποιείτε το τηλέφωνό σας – χρησιμοποιήστε μια εφαρμογή ελέγχου ταυτότητας, ακόμα κι αν είναι λίγο πιο βαρετή.

Αυτή είναι μια πολύ ενδιαφέρουσα ιστορία:

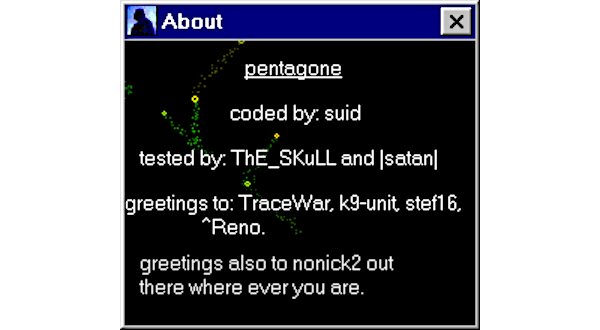

ΠΑΠΙΑ. Είναι, Νταγκ!

Εάν χάσατε ποτέ ένα κινητό τηλέφωνο ή έχετε κλειδωθεί έξω από την κάρτα SIM βάζοντας το PIN λανθασμένα πολλές φορές, θα ξέρετε ότι μπορείτε να πάτε στο κατάστημα κινητής τηλεφωνίας…

…και συνήθως θα ζητήσουν ταυτότητα ή κάτι τέτοιο, και λέτε, "Γεια, χρειάζομαι μια νέα κάρτα SIM."

Και θα δημιουργήσουν ένα για εσάς.

Όταν το βάζετε στο τηλέφωνό σας, μπίνγκο!… έχει τον παλιό σας αριθμό.

Αυτό σημαίνει λοιπόν ότι εάν ένας απατεώνας μπορεί να κάνει την ίδια άσκηση που θα κάνατε για να πείσετε την εταιρεία κινητής τηλεφωνίας ότι έχει «χάσει» ή «σπάσει» την κάρτα SIM (δηλαδή *την κάρτα SIM σας*) και μπορεί να πάρει αυτή η κάρτα είτε παραδόθηκε, είτε στάλθηκε, είτε τους δόθηκε με κάποιο τρόπο…

…μετά, όταν το συνδέσουν στο τηλέφωνό τους, αρχίζουν να λαμβάνουν τους κωδικούς ελέγχου ταυτότητας δύο παραγόντων SMS και *και* το τηλέφωνό σας σταματά να λειτουργεί.

Αυτά είναι τα άσχημα νέα.

Τα καλά νέα σε αυτό το άρθρο είναι ότι αυτή ήταν μια περίπτωση ενός μαθητή που καταδικάστηκε για αυτό.

Φυλακίστηκε στις ΗΠΑ για 18 μήνες.

Αυτός, με ένα σωρό συνεργούς – ή, με τα λόγια του υπουργείου Δικαιοσύνης, ο Συμμετέχοντες στο Σχέδιο… [ΓΕΛΙΑ]

…αποχώρησαν με το κρυπτονόμισμα ενός συγκεκριμένου θύματος, προφανώς ύψους 20 εκατομμυρίων δολαρίων, αν δεν σας πειράζει.

ΖΥΜΗ. Ουφ!

ΠΑΠΙΑ. Έτσι, συμφώνησε να παραδεχτεί την ενοχή του, να καταδικαστεί σε φυλάκιση και να χάσει αμέσως… το ποσό ήταν [διαβάζοντας προσεκτικά] 983,010.72 $… απλώς για να το χάσει αμέσως.

Οπότε, κατά πάσα πιθανότητα, το είχε ξαπλωμένο.

Και προφανώς έχει επίσης κάποιου είδους νομική υποχρέωση να επιστρέψει πάνω από 20 εκατομμύρια δολάρια.

ΖΥΜΗ. Καλή τύχη με αυτό, σε όλους! Καλή τύχη.

Τα άλλα του [φωνητικά πλάγια γράμματα] Συμμετέχοντες στο Σχέδιο μπορεί να δημιουργήσει κάποια προβλήματα εκεί! [ΓΕΛΙΑ]

ΠΑΠΙΑ. Ναι, δεν ξέρω τι γίνεται αν αρνηθούν να συνεργαστούν επίσης.

Για παράδειγμα, αν τον κρεμάσουν για να στεγνώσει, τι συμβαίνει;

Ωστόσο, έχουμε μερικές συμβουλές και μερικές συμβουλές για το πώς να ενισχύσετε την ασφάλεια (με περισσότερους τρόπους από το 2FA που χρησιμοποιείτε) στο άρθρο.

Πηγαίνετε λοιπόν και διαβάστε το… κάθε λίγο βοηθάει.

ΖΥΜΗ. Εντάξει, μιλώντας για «μικρά»…

…αυτή ήταν μια άλλη συναρπαστική ιστορία, πόσο ταπεινοί ping μπορεί να χρησιμοποιηθεί για την ενεργοποίηση της απομακρυσμένης εκτέλεσης κώδικα:

Ping του θανάτου! Το FreeBSD διορθώνει crashtastic bug στο εργαλείο δικτύου

ΠΑΠΙΑ. [Μου αρέσει ξανά το segue] Νομίζω ότι βελτίωσες τον εαυτό σου, Doug!

ΖΥΜΗ. [ΓΕΛΙΑ] Είμαι σε ρολό σήμερα…

ΠΑΠΙΑ. Από την Apple στο [αδύναμη προσπάθεια για doom φωνητικά] Ping of DEATH!

Ναι, αυτό ήταν ένα ενδιαφέρον σφάλμα.

Δεν νομίζω ότι θα βλάψει πραγματικά πολλούς ανθρώπους και είναι * διορθωμένο, οπότε η διόρθωση του είναι εύκολη.

Αλλά υπάρχει μια εξαιρετική εγγραφή στο FreeBSD σύμβουλο ασφάλειας...

…και είναι μια διασκεδαστική, και, αν το πω εγώ ο ίδιος, μια πολύ κατατοπιστική ιστορία για την τρέχουσα γενιά προγραμματιστών που μπορεί να έχουν βασιστεί στο, «οι βιβλιοθήκες τρίτων θα το κάνουν απλώς για μένα. Ασχολείστε με πακέτα δικτύου χαμηλού επιπέδου; Δεν χρειάζεται ποτέ να το σκεφτώ…»

Υπάρχουν μερικά σπουδαία μαθήματα που πρέπει να μάθουμε εδώ.

Η ping Το βοηθητικό πρόγραμμα, το οποίο είναι το μοναδικό εργαλείο δικτύου που λίγο πολύ όλοι γνωρίζουν γι 'αυτό, πήρε το όνομά του από το SONAR.

Πας [κάνει θόρυβο ταινίας υποβρύχιο] ping, και μετά η ηχώ επιστρέφει από τον διακομιστή στο άλλο άκρο.

Και αυτό είναι ένα χαρακτηριστικό που είναι ενσωματωμένο στο Πρωτόκολλο Διαδικτύου, IP, χρησιμοποιώντας ένα πράγμα που ονομάζεται ICMP, το οποίο είναι το Πρωτόκολλο Μηνυμάτων Ελέγχου Διαδικτύου.

Είναι ένα ειδικό πρωτόκολλο χαμηλού επιπέδου, πολύ χαμηλότερο από το UDP ή το TCP που οι άνθρωποι πιθανότατα έχουν συνηθίσει, που είναι σχεδόν σχεδιασμένο για αυτό ακριβώς το είδος των πραγμάτων: «Είσαι πραγματικά ακόμη ζωντανός στην άλλη άκρη, προτού να ανησυχήσω για το γιατί ο διακομιστής ιστού σας δεν λειτουργεί;»

Υπάρχει ένα ειδικό είδος πακέτου που μπορείτε να στείλετε που ονομάζεται "ICMP Echo".

Έτσι, στέλνετε αυτό το μικροσκοπικό πακέτο με ένα σύντομο μήνυμα (το μήνυμα μπορεί να είναι ό,τι θέλετε), και απλά στέλνει το ίδιο μήνυμα πίσω σε εσάς.

Είναι απλώς ένας βασικός τρόπος να πούμε, "Εάν αυτό το μήνυμα δεν επιστρέψει, είτε το δίκτυο είτε ολόκληρος ο διακομιστής είναι εκτός λειτουργίας", αντί ότι υπάρχει κάποιο πρόβλημα λογισμικού στον υπολογιστή.

Κατ' αναλογία με το SONAR, το πρόγραμμα που στέλνει αυτές τις αιτήσεις ηχούς ονομάζεται… [παύση] Θα κάνω το ηχητικό εφέ, Νταγκ… [ξανά ψεύτικος θόρυβος ταινίας υποβρυχίου] ping. [ΓΕΛΙΟ]

Και η ιδέα είναι, πηγαίνετε, πείτε, ping -c3 (δηλαδή ελέγξτε τρεις φορές) nakedsecurity.sophos.com.

Μπορείτε να το κάνετε αυτήν τη στιγμή και θα πρέπει να λάβετε τρεις απαντήσεις, καθεμία από αυτές με διαφορά ενός δευτερολέπτου, από τους διακομιστές WordPress που φιλοξενούν τον ιστότοπό μας.

Και λέει ότι ο ιστότοπος είναι ζωντανός.

Δεν σας λέει ότι ο διακομιστής Ιστού είναι ανοιχτός. δεν σας λέει ότι το WordPress έχει ανοίξει. Δεν σημαίνει ότι το Naked Security είναι πραγματικά διαθέσιμο για ανάγνωση.

Αλλά τουλάχιστον επιβεβαιώνει ότι μπορείτε να δείτε τον διακομιστή και ότι ο διακομιστής μπορεί να επικοινωνήσει μαζί σας.

Και ποιος θα πίστευε ότι αυτή η ταπεινή απάντηση ping θα μπορούσε να σκοντάψει το FreeBSD ping πρόγραμμα με τέτοιο τρόπο ώστε ένας απατεώνας διακομιστής θα μπορούσε να στείλει πίσω ένα παγιδευμένο μήνυμα "Yes, I am alive" που θα μπορούσε, θεωρητικά (μόνο στη θεωρία, δεν νομίζω ότι κάποιος το έχει κάνει αυτό στην πράξη) να ενεργοποιήσει την απομακρυσμένη εκτέλεση κώδικα σε ο υπολογιστής σου.

ΖΥΜΗ. Ναι, αυτό είναι καταπληκτικό. αυτό είναι το καταπληκτικό κομμάτι.

Ακόμα κι αν είναι μια απόδειξη της ιδέας, είναι τόσο μικρό πράγμα!

ΠΑΠΙΑ. Η ping Το ίδιο το πρόγραμμα παίρνει πίσω ολόκληρο το πακέτο IP και υποτίθεται ότι το χωρίζει σε δύο μέρη.

Κανονικά, ο πυρήνας θα το χειριζόταν αυτό για εσάς, επομένως θα βλέπετε απλώς το τμήμα δεδομένων.

Όταν όμως έχεις να κάνεις με αυτό που λέγεται ακατέργαστες πρίζες, αυτό που λαμβάνετε είναι η κεφαλίδα του Πρωτοκόλλου Διαδικτύου, η οποία λέει απλώς, "Γεια, αυτά τα byte προήλθαν από τον τάδε διακομιστή".

Και τότε λαμβάνετε ένα πράγμα που ονομάζεται "ICMP Echo Reply", το οποίο είναι το δεύτερο μισό του πακέτου που λαμβάνετε πίσω.

Τώρα, αυτά τα πακέτα, είναι συνήθως μόλις 100 byte περίπου, και αν είναι IPv4, τα πρώτα 20 byte είναι η κεφαλίδα IP και τα υπόλοιπα, όποια κι αν είναι, είναι η Echo Reply.

Αυτό έχει μερικά byte για να πει, "Αυτό είναι μια απάντηση Echo", και στη συνέχεια το αρχικό μήνυμα που βγήκε επιστρέφει.

Και έτσι, το προφανές πράγμα που πρέπει να κάνετε, Νταγκ, όταν το αποκτήσετε, είναι να το χωρίσετε σε…

…την κεφαλίδα IP, που έχει μήκος 20 byte, και τα υπόλοιπα.

Μαντέψτε πού βρίσκεται το πρόβλημα;

ΖΥΜΗ. Πες!

ΠΑΠΙΑ. Το πρόβλημα είναι ότι οι κεφαλίδες IP έχουν μήκος *σχεδόν πάντα* 20 byte – στην πραγματικότητα, δεν νομίζω ότι έχω δει ποτέ κάτι που να μην ήταν.

Και μπορείτε να πείτε ότι έχουν μήκος 20 byte επειδή το πρώτο byte θα είναι δεκαεξαδικό 0x45.

Το "4" σημαίνει IPv4 και το "5"… "Ω, θα το χρησιμοποιήσουμε για να πούμε πόσο μακριά είναι η κεφαλίδα."

Παίρνετε αυτόν τον αριθμό 5 και τον πολλαπλασιάζετε επί 4 (για τιμές 32 bit) και παίρνετε 20 byte.

…και αυτό είναι το μέγεθος πιθανώς έξι sigma κεφαλίδων IP που θα δείτε ποτέ σε ολόκληρο τον κόσμο, Doug. [ΓΕΛΙΟ]

Αλλά *μπορούν* να φτάσουν έως και 60 byte.

Εάν το βάλετε 0x4F αντί του 0x45, που λέει ότι υπάρχουν 0xF (ή 15 σε δεκαδικά) × 4 = 60 byte στην κεφαλίδα.

Και ο κώδικας του FreeBSD απλώς πήρε αυτή την κεφαλίδα και την αντέγραψε σε ένα buffer στη στοίβα που είχε μέγεθος 20 byte.

Μια απλή, παλιάς σχολής υπερχείλιση buffer στοίβας.

Πρόκειται για ένα σεβαστό εργαλείο αντιμετώπισης προβλημάτων δικτύου με ένα σεβαστό είδος σφάλματος. (Λοιπόν, όχι πια.)

Έτσι, όταν προγραμματίζετε και έχετε να αντιμετωπίσετε πράγματα χαμηλού επιπέδου που κανείς δεν σκέφτηκε πραγματικά εδώ και χρόνια, μην ακολουθείτε απλώς τη σοφία που λαμβάνετε που λέει, «Ω, θα είναι πάντα 20 byte. δεν θα δεις ποτέ τίποτα μεγαλύτερο».

Γιατί μια μέρα μπορεί.

Και όταν έρθει εκείνη η μέρα, μπορεί να είναι εκεί εσκεμμένα επειδή ένας απατεώνας το έκανε επίτηδες.

Ο διάβολος λοιπόν, όπως πάντα, είναι στις λεπτομέρειες προγραμματισμού, Νταγκ.

ΖΥΜΗ. Εντάξει, πολύ ενδιαφέρον. μεγάλη ιστορία.

Και θα παραμείνουμε στο θέμα του κώδικα με αυτήν την τελευταία ιστορία για το Chrome.

Μια άλλη ημέρα μηδέν, που ανεβάζει το σύνολο του 2022 σε εννέα φορές:

Αριθμός εννιά! Το Chrome επιδιορθώνει άλλη μια μηδενική ημέρα του 2022, το Edge επίσης διορθώθηκε

ΠΑΠΙΑ. [Επίσημη φωνή, που ακούγεται σαν ηχογράφηση] «Number 9. Number 9. Number 9, number 9», Douglas.

ΖΥΜΗ. [ΓΕΛΙΑ] Αυτή είναι η Γιόκο Όνο;

ΠΑΠΙΑ. Αυτό είναι Επανάσταση 9 από τους Beatles "White Album".

Η Yoko ακούγεται να ξεφεύγει σε αυτό το τραγούδι - αυτό ηχητικό τοπίο, πιστεύω ότι το αποκαλούν – αλλά προφανώς το κομμάτι στην αρχή όπου κάποιος λέει "Αριθμός 9, αριθμός 9" ξανά και ξανά, ήταν, στην πραγματικότητα, μια δοκιμαστική κασέτα που βρήκαν τριγύρω.

ΖΥΜΗ. Α, πολύ ωραίο.

ΠΑΠΙΑ. Ένας μηχανικός της EMI λέει κάτι σαν, «Αυτή είναι η κασέτα δοκιμής της EMI με αριθμό 9» [ΓΕΛΙΟ], και προφανώς δεν νομίζω ότι κανείς ξέρει ποιανού φωνή ήταν.

Αυτό δεν έχει *καμία* σχέση με το Chrome, Doug.

Δεδομένου όμως ότι κάποιος σχολίασε στο Facebook τις προάλλες, «Αυτός ο τύπος του Paul αρχίζει να μοιάζει με Beatle»… [κουζίλι] που μου φάνηκε κάπως περίεργο.

ΖΥΜΗ. [ΓΕΛΙΑ] Ναι, πώς θα το πάρεις αυτό;

ΠΑΠΙΑ. … Σκέφτηκα ότι θα μπορούσα να δειπνήσω στο "Number 9".

Είναι η ένατη μηδενική ημέρα του χρόνου μέχρι στιγμής, φαίνεται, Νταγκ.

Και είναι μια επιδιόρθωση ενός σφάλματος, με το σφάλμα να προσδιορίζεται ως CVE 2022-4282.

Επειδή ο Microsoft Edge χρησιμοποιεί τον πυρήνα ανοιχτού κώδικα Chromium, ήταν επίσης ευάλωτος και μερικές μέρες αργότερα, η Microsoft ακολούθησε μια ενημέρωση για τον Edge.

Επομένως, αυτό είναι τόσο ζήτημα Chrome όσο και Edge.

Αν και αυτά τα προγράμματα περιήγησης θα πρέπει να ενημερώνονται μόνα τους, σας συνιστώ να το ελέγξετε ούτως ή άλλως – σας δείχνουμε πώς να το κάνετε αυτό στο άρθρο – για κάθε ενδεχόμενο.

Δεν θα διαβάσω τους αριθμούς έκδοσης εδώ επειδή είναι διαφορετικοί για Mac, Linux και Windows στο Chrome και είναι διαφορετικοί πάλι για τον Edge.

Όπως και η Apple, έτσι και η Google είναι λίγο αυστηρή σχετικά με αυτό.

Βρέθηκε από μια ομάδα κυνηγιού απειλών, πιστεύω.

Έτσι, φαντάζομαι ότι το βρήκαν ενώ ερευνούσαν ένα περιστατικό που συνέβη στη φύση, και ως εκ τούτου πιθανότατα θέλουν να το κρατήσουν κάτω από το καπέλο τους, παρόλο που η Google έχει συνήθως πολλά να πει για το "ανοιχτό" όταν πρόκειται για τη διόρθωση σφαλμάτων.

Μπορείτε να δείτε γιατί, σε μια περίπτωση όπως αυτή, μπορεί να θέλετε λίγο χρόνο για να σκάψετε λίγο βαθύτερα προτού πείτε σε όλους πώς ακριβώς λειτουργεί.

ΖΥΜΗ. Εξαιρετικό… και έχουμε μια ερώτηση αναγνώστη που είναι πιθανώς μια ερώτηση που σκέφτονται πολλοί άνθρωποι.

Η Κασσάνδρα ρωτά: «Είναι απλώς τυχεροί οι ανιχνευτές σφαλμάτων στο να βρίσκουν σφάλματα; Ή έχουν χτυπήσει μια 'ραφή' γεμάτη ζωύφια; Ή μήπως το Chromium εκδίδει νέο κώδικα που είναι πιο λάθη από το κανονικό; Ή συμβαίνει κάτι άλλο;»

ΠΑΠΙΑ. Ναι, αυτή είναι μια υπέροχη ερώτηση, στην πραγματικότητα, και φοβάμαι ότι θα μπορούσα να την απαντήσω μόνο με έναν ελαφρώς επιδεικτικό τρόπο, Νταγκ.

Επειδή η Κασσάνδρα είχε δώσει επιλογές Α), Β) και Γ), είπα, «Λοιπόν, ίσως είναι Δ) Όλα τα παραπάνω."

Γνωρίζουμε ότι όταν ένα σφάλμα ενός συγκεκριμένου είδους εμφανίζεται στον κώδικα, τότε είναι λογικό να υποθέσουμε ότι ο ίδιος προγραμματιστής μπορεί να έχει δημιουργήσει παρόμοια σφάλματα σε άλλο σημείο του λογισμικού.

Ή άλλοι προγραμματιστές της ίδιας εταιρείας μπορεί να χρησιμοποιούσαν ό,τι θεωρούνταν σοφία ή τυπική πρακτική εκείνη την εποχή και μπορεί να ακολούθησαν το παράδειγμά τους.

Και ένα εξαιρετικό παράδειγμα είναι, αν κοιτάξετε πίσω στο Log4J… υπήρχε μια επιδιόρθωση για να επιδιορθωθεί το πρόβλημα.

Και μετά, όταν έψαξαν, «Ω, στην πραγματικότητα, υπάρχουν και άλλα μέρη όπου έχουν γίνει παρόμοια λάθη».

Υπήρχε λοιπόν μια επιδιόρθωση για την επιδιόρθωση, και μετά υπήρχε μια επιδιόρθωση για τη διόρθωση, αν θυμάμαι.

Υπάρχει, φυσικά, επίσης το ζήτημα ότι όταν προσθέτετε νέο κώδικα, ενδέχεται να εμφανιστούν σφάλματα που είναι μοναδικά για αυτόν τον νέο κώδικα και να προκύψουν λόγω της προσθήκης λειτουργιών.

Και αυτός είναι ο λόγος για τον οποίο πολλά προγράμματα περιήγησης, συμπεριλαμβανομένου του Chrome, έχουν μια "ελάχιστα παλαιότερη" έκδοση με την οποία μπορείτε να κολλήσετε.

Και η ιδέα είναι ότι αυτές οι «παλαιότερες» εκδόσεις… δεν έχουν κανένα από τα νέα χαρακτηριστικά, αλλά όλες τις σχετικές επιδιορθώσεις ασφαλείας.

Έτσι, εάν θέλετε να είστε συντηρητικοί σχετικά με τα νέα χαρακτηριστικά, μπορείτε να είστε.

Αλλά σίγουρα γνωρίζουμε ότι, μερικές φορές, όταν εισάγετε νέα χαρακτηριστικά σε ένα προϊόν, τα νέα σφάλματα έρχονται με τα νέα χαρακτηριστικά.

Και μπορείτε να το πείτε αυτό, για παράδειγμα, όταν υπάρχει μια ενημέρωση, ας πούμε, για το iPhone σας, και λαμβάνετε ενημερώσεις, ας πούμε, για το iOS 15 και το iOS 16.

Στη συνέχεια, όταν κοιτάτε τις λίστες σφαλμάτων, υπάρχουν λίγα σφάλματα που ισχύουν μόνο για το iOS 16.

Και σκέφτεστε, "Γεια σας, αυτά πρέπει να είναι σφάλματα στον κώδικα που δεν υπήρχαν πριν."

Λοιπόν, ναι, αυτό είναι μια πιθανότητα.

Και νομίζω ότι τα άλλα πράγματα που συμβαίνουν μπορούν να θεωρηθούν καλά.

Το πρώτο είναι ότι πιστεύω ότι, ειδικά για πράγματα όπως τα προγράμματα περιήγησης, οι κατασκευαστές του προγράμματος περιήγησης γίνονται πολύ καλύτεροι στο να προωθούν τις πλήρεις ανακατασκευές πολύ, πολύ γρήγορα.

ΖΥΜΗ. Ενδιαφέρων.

ΠΑΠΙΑ. Και νομίζω ότι το άλλο πράγμα που έχει αλλάξει είναι ότι, στο παρελθόν, θα μπορούσατε να υποστηρίξετε ότι για πολλούς προμηθευτές… ήταν αρκετά δύσκολο να πείσουν τους ανθρώπους να εφαρμόσουν επιδιορθώσεις, ακόμα και όταν έβγαιναν μόνο σε μηνιαίο πρόγραμμα, και ακόμη και αν είχαν πολλαπλές επιδιορθώσεις μηδενικής ημέρας.

Νομίζω, ίσως είναι επίσης μια απάντηση στο γεγονός ότι όλο και περισσότεροι από εμάς είναι όλο και πιο πιθανό όχι απλώς να αποδεχόμαστε, αλλά στην πραγματικότητα να *αναμένουμε* αυτόματη ενημέρωση που είναι πραγματικά άμεση.

Έτσι, νομίζω ότι μπορείτε να διαβάσετε μερικά καλά πράγματα σε αυτό.

Το γεγονός όχι μόνο ότι η Google μπορεί να προωθήσει σχεδόν ακαριαία μια ενιαία επιδιόρθωση μηδενικής ημέρας, αλλά και ότι οι άνθρωποι είναι πρόθυμοι να το δεχτούν και ακόμη και να το απαιτήσουν.

Λοιπόν, μου αρέσει να βλέπω αυτό το ζήτημα "Ουάου, εννέα μηδενικές ημέρες το έτος διορθώνονται μεμονωμένα!"…

…Μου αρέσει να το σκέφτομαι περισσότερο ως «το ποτήρι μισό γεμίζει και γεμίζει» παρά «το ποτήρι μισοάδειο και το στραγγίζει μέσα από μια μικρή τρύπα στον πάτο». [ΓΕΛΙΟ]

Αυτή είναι η γνώμη μου.

ΖΥΜΗ. Εντάξει, πολύ καλό.

Ευχαριστώ για την ερώτηση, Κασσάνδρα.

Εάν έχετε μια ενδιαφέρουσα ιστορία, σχόλιο ή ερώτηση που θέλετε να υποβάλετε, θα θέλαμε να τη διαβάσουμε στο podcast.

Μπορείτε να στείλετε email στο tips@sophos.com, να σχολιάσετε οποιοδήποτε από τα άρθρα μας ή να μας ενημερώσετε στα social: @NakedSecurity.

Αυτή είναι η εκπομπή μας για σήμερα. ευχαριστώ πολύ για την ακρόαση.

Για τον Paul Ducklin, είμαι ο Doug Aamoth, υπενθυμίζοντας σας: Μέχρι την επόμενη φορά…

ΚΑΙ ΤΑ ΔΥΟ. Μείνετε ασφαλείς!

[ΜΟΥΣΙΚΟ ΜΟΝΤΕΜ]

- Apple

- blockchain

- Chrome

- Coingenius

- πορτοφόλια κρυπτογράφησης

- κρυπτο -ανταλλαγή

- κυβερνασφάλεια

- εγκλήματος στον κυβερνοχώρο

- εγκληματίες του κυβερνοχώρου

- Κυβερνασφάλεια

- Υπουργείο Εσωτερικής Ασφάλειας

- ψηφιακά πορτοφόλια

- άκρη

- Εκμεταλλεύομαι

- firewall

- hacking

- iOS

- Kaspersky

- Νόμος και τάξη

- malware

- Mcafee

- Microsoft

- Γυμνή ασφάλεια

- Γυμνό Podcast ασφαλείας

- Nexbloc

- Πλάτων

- πλάτων αι

- Πληροφορία δεδομένων Plato

- Παιχνίδι Πλάτωνας

- Πλάτωνα δεδομένα

- platogaming

- το podcast

- μυστικότητα

- VPN

- ευπάθεια

- ιστοσελίδα της ασφάλειας

- zephyrnet

![S3 Ep121: Μπορείς να σε χακάρουν και μετά να διωχθείς γι' αυτό; [Ήχος + Κείμενο]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text-300x156.png)