Οι ενημερώσεις της Microsoft για την Τρίτη του Μαΐου 2023 της ενημέρωσης κώδικα περιλαμβάνουν ακριβώς το είδος του μείγματος που πιθανώς περιμένατε.

Αν πας με αριθμούς, υπάρχουν 38 ευπάθειες, από τα οποία τα επτά θεωρούνται κρίσιμα: έξι στα ίδια τα Windows και ένα στο SharePoint.

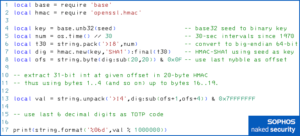

Προφανώς, τρεις από τις 38 τρύπες είναι μηδενικές ημέρες, επειδή είναι ήδη δημοσίως γνωστές και τουλάχιστον μία από αυτές έχει ήδη εκμεταλλευτεί ενεργά τους εγκληματίες του κυβερνοχώρου.

Δυστυχώς, αυτοί οι εγκληματίες φαίνεται να περιλαμβάνουν τη διαβόητη συμμορία ransomware Black Lotus, οπότε είναι καλό να δούμε ένα patch που παραδίδεται για αυτή η τρύπα ασφαλείας στην άγρια φύση, μεταγλωττισμένο CVE-2023-24932: Ευπάθεια παράκαμψης της δυνατότητας ασφαλείας ασφαλούς εκκίνησης.

Ωστόσο, αν και θα λάβετε την ενημερωμένη έκδοση κώδικα εάν πραγματοποιήσετε πλήρη λήψη του Patch Tuesday και αφήσετε την ενημέρωση να ολοκληρωθεί…

…δεν θα εφαρμοστεί αυτόματα.

Για να ενεργοποιήσετε τις απαραίτητες διορθώσεις ασφαλείας, θα πρέπει να διαβάσετε και να απορροφήσετε α Ανάρτηση 500 λέξεων με τίτλο Οδηγίες σχετικά με τις αλλαγές του Secure Boot Manager που σχετίζονται με το CVE-2023-24932.

Στη συνέχεια, θα πρέπει να επεξεργαστείτε ένα εκπαιδευτική αναφορά που φτάνει σε σχεδόν 3000 λέξεις.

Αυτό λέγεται KB5025885: Πώς να διαχειριστείτε τις ανακλήσεις του Windows Boot Manager για αλλαγές ασφαλούς εκκίνησης που σχετίζονται με το CVE-2023-24932.

Το πρόβλημα με την ανάκληση

Εάν έχετε παρακολουθήσει την πρόσφατη κάλυψη του Παραβίαση δεδομένων MSI, θα ξέρετε ότι περιλαμβάνει κρυπτογραφικά κλειδιά που σχετίζονται με την ασφάλεια υλικολογισμικού που φέρεται να κλάπηκαν από τον γίγαντα MSI της μητρικής πλακέτας από μια διαφορετική συμμορία εκβιαστών στον κυβερνοχώρο που ακούει στο όνομα Money Message.

Θα γνωρίζετε επίσης ότι οι σχολιαστές στα άρθρα που έχουμε γράψει σχετικά με το περιστατικό MSI έχουν ρωτήσει, "Γιατί η MSI δεν ανακαλεί αμέσως τα κλεμμένα κλειδιά, δεν σταματά να τα χρησιμοποιεί και στη συνέχεια δεν αποσπά το νέο υλικολογισμικό που έχει υπογραφεί με νέα κλειδιά;"

Όπως έχουμε εξηγήσει στο πλαίσιο αυτής της ιστορίας, η απόρριψη παραβιασμένων κλειδιών υλικολογισμικού για τον αποκλεισμό πιθανού αδίστακτου κώδικα υλικολογισμικού μπορεί πολύ εύκολα να προκαλέσει μια κακή περίπτωση αυτού που είναι γνωστό ως «νόμος των ακούσιων συνεπειών».

Για παράδειγμα, μπορεί να αποφασίσετε ότι το πρώτο και πιο σημαντικό βήμα είναι να μου πείτε να μην εμπιστεύομαι πλέον οτιδήποτε έχει υπογραφεί από το κλειδί XYZ, επειδή αυτό είναι αυτό που έχει παραβιαστεί.

Σε τελική ανάλυση, η ανάκληση του κλεμμένου κλειδιού είναι ο πιο γρήγορος και σίγουρος τρόπος για να το καταστήσετε άχρηστο στους απατεώνες, και αν είστε αρκετά γρήγοροι, μπορεί να αλλάξετε την κλειδαριά προτού έχουν την ευκαιρία να δοκιμάσουν το κλειδί καθόλου.

Αλλά μπορείτε να δείτε πού πηγαίνει αυτό.

Εάν ο υπολογιστής μου ανακαλέσει το κλεμμένο κλειδί για να προετοιμαστεί για τη λήψη ενός νέου κλειδιού και ενημερωμένου υλικολογισμικού, αλλά ο υπολογιστής μου επανεκκινήσει (κατά λάθος ή όχι) τη λάθος στιγμή…

…τότε το υλικολογισμικό που έχω ήδη δεν θα είναι πλέον αξιόπιστο και δεν θα μπορώ να κάνω εκκίνηση – ούτε από σκληρό δίσκο, ούτε από USB, ούτε από το δίκτυο, πιθανότατα καθόλου, γιατί δεν θα κάνω όσον αφορά το σημείο στον κωδικό υλικολογισμικού όπου θα μπορούσα να φορτώσω οτιδήποτε από μια εξωτερική συσκευή.

Μια αφθονία προσοχής

Στην περίπτωση CVE-2023-24932 της Microsoft, το πρόβλημα δεν είναι τόσο σοβαρό όσο αυτό, επειδή η πλήρης ενημέρωση κώδικα δεν ακυρώνει το υπάρχον υλικολογισμικό στην ίδια τη μητρική πλακέτα.

Η πλήρης ενημέρωση κώδικα περιλαμβάνει την ενημέρωση του κώδικα εκκίνησης της Microsoft στο διαμέρισμα εκκίνησης του σκληρού σας δίσκου και, στη συνέχεια, την εντολή στη μητρική σας πλακέτα να μην εμπιστεύεται πλέον τον παλιό, μη ασφαλή κώδικα εκκίνησης.

Θεωρητικά, εάν κάτι πάει στραβά, θα πρέπει και πάλι να μπορείτε να ανακτήσετε μια αποτυχία εκκίνησης του λειτουργικού συστήματος απλώς εκκινώντας από έναν δίσκο ανάκτησης που ετοιμάσατε νωρίτερα.

Εκτός από το ότι κανένας από τους υπάρχοντες δίσκους ανάκτησης δεν θα είναι αξιόπιστος από τον υπολογιστή σας σε εκείνο το σημείο, με την προϋπόθεση ότι περιλαμβάνει στοιχεία χρόνου εκκίνησης που έχουν πλέον ανακληθεί και επομένως δεν θα γίνουν δεκτά από τον υπολογιστή σας.

Και πάλι, μπορείτε ακόμα πιθανώς να ανακτήσετε τα δεδομένα σας, αν όχι ολόκληρη την εγκατάσταση του λειτουργικού σας συστήματος, χρησιμοποιώντας έναν υπολογιστή που έχει επιδιορθωθεί πλήρως για να δημιουργήσετε μια πλήρως ενημερωμένη εικόνα ανάκτησης με τον νέο κωδικό εκκίνησης σε αυτόν, υποθέτοντας ότι έχετε έναν εφεδρικό υπολογιστή που είναι χρήσιμος για αυτό.

Ή θα μπορούσατε να κάνετε λήψη μιας εικόνας εγκατάστασης της Microsoft που έχει ήδη ενημερωθεί, υποθέτοντας ότι έχετε κάποιο τρόπο να ανακτήσετε τη λήψη και υποθέτοντας ότι η Microsoft έχει διαθέσιμη μια νέα εικόνα που ταιριάζει με το υλικό και το λειτουργικό σας σύστημα.

(Ως πείραμα, μόλις ανακτήσαμε το [2023-05-09:23:55:00Z] το πιο πρόσφατο Windows 11 Enterprise Evaluation 64-bit Εικόνα ISO, το οποίο μπορεί να χρησιμοποιηθεί για ανάκτηση καθώς και εγκατάσταση, αλλά δεν είχε ενημερωθεί πρόσφατα.)

Και ακόμα κι αν εσείς ή το τμήμα πληροφορικής σας έχετε τον χρόνο και τον εφεδρικό εξοπλισμό για να δημιουργήσετε εικόνες ανάκτησης αναδρομικά, θα εξακολουθεί να είναι μια χρονοβόρα ταλαιπωρία που θα μπορούσατε να κάνετε όλοι χωρίς, ειδικά εάν εργάζεστε από το σπίτι και δεκάδες άλλα άτομα στην εταιρεία σας έχουν παρεμποδιστεί ταυτόχρονα και πρέπει να σταλούν νέα μέσα ανάκτησης.

Λήψη, προετοιμασία, ανάκληση

Έτσι, η Microsoft έχει ενσωματώσει τις πρώτες ύλες που χρειάζεστε για αυτήν την ενημερωμένη έκδοση κώδικα στα αρχεία που θα λάβετε κατά τη λήψη της ενημερωμένης έκδοσης της ενημέρωσης κώδικα Τρίτης Μαΐου 2023, αλλά αποφάσισε σκοπίμως να μην ενεργοποιήσει όλα τα βήματα που απαιτούνται για την αυτόματη εφαρμογή της ενημέρωσης κώδικα.

Αντίθετα, η Microsoft σας προτρέπει να ακολουθήσετε μια μη αυτόματη διαδικασία τριών βημάτων όπως αυτή:

- ΒΗΜΑ 1. Λάβετε την ενημέρωση έτσι ώστε όλα τα αρχεία που χρειάζεστε να είναι εγκατεστημένα στον τοπικό σας σκληρό δίσκο. Ο υπολογιστής σας θα χρησιμοποιεί τον νέο κωδικό εκκίνησης, αλλά θα εξακολουθεί να δέχεται τον παλιό, εκμεταλλεύσιμο κώδικα προς το παρόν. Είναι σημαντικό ότι αυτό το βήμα της ενημέρωσης δεν λέει αυτόματα στον υπολογιστή σας να ανακαλέσει (δηλαδή να μην εμπιστεύεται πλέον) τον παλιό κωδικό εκκίνησης ακόμα.

- ΒΗΜΑ 2. Επιδιορθώστε με μη αυτόματο τρόπο όλες τις εκκινήσιμες συσκευές σας (εικόνες ανάκτησης), ώστε να έχουν επάνω τους τον νέο κωδικό εκκίνησης. Αυτό σημαίνει ότι οι εικόνες ανάκτησης θα λειτουργούν σωστά με τον υπολογιστή σας ακόμη και αφού ολοκληρώσετε το βήμα 3 παρακάτω, αλλά ενώ ετοιμάζετε νέους δίσκους ανάκτησης, οι παλιοί σας θα εξακολουθούν να λειτουργούν, για κάθε ενδεχόμενο. (Δεν πρόκειται να δώσουμε οδηγίες βήμα προς βήμα εδώ επειδή υπάρχουν πολλές διαφορετικές παραλλαγές. συμβουλευτείτε Αναφορά της Microsoft αντι αυτου.)

- ΒΗΜΑ 3. Πείτε με μη αυτόματο τρόπο στον υπολογιστή σας να ανακαλέσει τον κωδικό εκκίνησης με σφάλματα. Αυτό το βήμα προσθέτει ένα κρυπτογραφικό αναγνωριστικό (ένα κατακερματισμό αρχείου) στη λίστα αποκλεισμού υλικολογισμικού της μητρικής σας για να αποτρέψει τη μελλοντική χρήση του παλιού κώδικα εκκίνησης με σφάλματα, αποτρέποντας έτσι την εκ νέου εκμετάλλευση του CVE-2023-24932. Καθυστερώντας αυτό το βήμα μέχρι μετά το βήμα 2, αποφεύγετε τον κίνδυνο να κολλήσετε με έναν υπολογιστή που δεν εκκινεί και επομένως δεν μπορεί πλέον να χρησιμοποιηθεί για την ολοκλήρωση του βήματος 2.

Όπως μπορείτε να δείτε, εάν εκτελέσετε τα βήματα 1 και 3 μαζί αμέσως, αλλά αφήσετε το βήμα 2 για αργότερα και κάτι δεν πάει καλά…

…καμία από τις υπάρχουσες εικόνες ανάκτησης δεν θα λειτουργεί πια, επειδή θα περιέχει κώδικα εκκίνησης που έχει ήδη απορριφθεί και αποκλειστεί από τον ήδη πλήρως ενημερωμένο υπολογιστή σας.

Εάν σας αρέσουν οι αναλογίες, η αποθήκευση του βήματος 3 μέχρι το τελευταίο θα σας βοηθήσει να μην κλειδώσετε τα κλειδιά σας μέσα στο αυτοκίνητο.

Η επαναδιαμόρφωση του τοπικού σας σκληρού δίσκου δεν θα βοηθήσει εάν κλειδώσετε τον εαυτό σας έξω, επειδή το βήμα 3 μεταφέρει τα κρυπτογραφικά κατακερματισμένα του ανακληθέντος κώδικα εκκίνησης από την προσωρινή αποθήκευση στον σκληρό σας δίσκο σε μια λίστα "ποτέ ξανά εμπιστοσύνη" που είναι κλειδωμένη σε ασφαλή αποθήκευση στο η ίδια η μητρική πλακέτα.

Με τα κατανοητά πιο δραματικά και επαναλαμβανόμενα επίσημα λόγια της Microsoft:

ΠΡΟΣΟΧΗ

Μόλις ενεργοποιηθεί ο μετριασμός για αυτό το ζήτημα σε μια συσκευή, που σημαίνει ότι έχουν εφαρμοστεί οι ανακλήσεις, δεν είναι δυνατή η επαναφορά του εάν συνεχίσετε να χρησιμοποιείτε την Ασφαλή εκκίνηση σε αυτήν τη συσκευή. Ακόμη και η επαναδιαμόρφωση του δίσκου δεν θα αφαιρέσει τις ανακλήσεις εάν έχουν ήδη εφαρμοστεί.

Σε έχω προειδοποιήσει!

Εάν εσείς ή η ομάδα πληροφορικής σας ανησυχείτε

Η Microsoft έχει παράσχει ένα πρόγραμμα τριών σταδίων για τη συγκεκριμένη ενημέρωση:

- 2023-05-09 (τώρα). Η πλήρης αλλά αδέξια χειροκίνητη διαδικασία που περιγράφεται παραπάνω μπορεί να χρησιμοποιηθεί για την ολοκλήρωση της ενημέρωσης κώδικα σήμερα. Εάν ανησυχείτε, μπορείτε απλά να εγκαταστήσετε την ενημερωμένη έκδοση κώδικα (βήμα 1 παραπάνω) αλλά να μην κάνετε τίποτα άλλο αυτήν τη στιγμή, με αποτέλεσμα ο υπολογιστής σας να εκτελεί τον νέο κωδικό εκκίνησης και επομένως έτοιμος να αποδεχτεί την ανάκληση που περιγράφεται παραπάνω, αλλά εξακολουθεί να μπορεί να εκκινήσει με το υπάρχοντες δίσκους ανάκτησης. (Σημειώστε, φυσικά, ότι αυτό τον αφήνει ακόμα εκμεταλλεύσιμο, επειδή ο παλιός κώδικας εκκίνησης μπορεί να φορτωθεί.)

- 2023-07-11 (διάρκεια δύο μηνών). Υπόσχονται ασφαλέστερα εργαλεία αυτόματης ανάπτυξης. Προφανώς, όλες οι επίσημες λήψεις εγκατάστασης της Microsoft θα έχουν διορθωθεί μέχρι τότε, οπότε ακόμα κι αν κάτι πάει στραβά, θα έχετε έναν επίσημο τρόπο για να λάβετε μια αξιόπιστη εικόνα ανάκτησης. Σε αυτό το σημείο, υποθέτουμε ότι θα μπορείτε να ολοκληρώσετε την ενημερωμένη έκδοση κώδικα με ασφάλεια και εύκολα, χωρίς να μπερδεύετε τις γραμμές εντολών ή να χάσετε το μητρώο με το χέρι.

- Αρχές του 2024 (του χρόνου). Τα συστήματα που δεν έχουν επιδιορθωθεί θα ενημερωθούν αναγκαστικά, συμπεριλαμβανομένης της αυτόματης εφαρμογής των κρυπτογραφικών ανακλήσεων που θα εμποδίσουν τα παλιά μέσα ανάκτησης να λειτουργήσουν στον υπολογιστή σας, οπότε ελπίζουμε ότι θα κλείσει οριστικά η τρύπα CVE-2023-24932 για όλους.

Παρεμπιπτόντως, εάν ο υπολογιστής σας δεν έχει ενεργοποιημένη την Ασφαλή εκκίνηση, τότε μπορείτε απλώς να περιμένετε να ολοκληρωθεί αυτόματα η παραπάνω διαδικασία τριών σταδίων.

Εξάλλου, χωρίς την Ασφαλή εκκίνηση, οποιοσδήποτε έχει πρόσβαση στον υπολογιστή σας θα μπορούσε να χακάρει τον κωδικό εκκίνησης ούτως ή άλλως, δεδομένου ότι δεν υπάρχει ενεργή κρυπτογραφική προστασία για να κλειδώσει τη διαδικασία εκκίνησης.

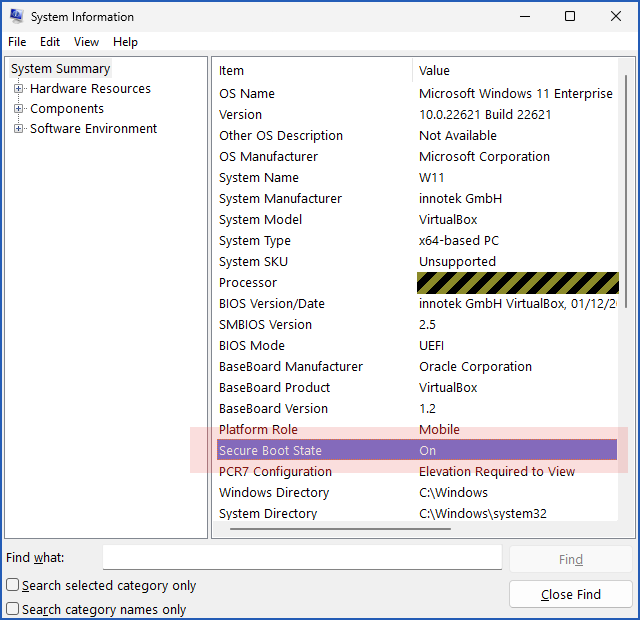

ΕΧΩ ΕΝΕΡΓΟΠΟΙΗΜΕΝΗ ΑΣΦΑΛΗ ΜΠΟΤΑ;

Μπορείτε να μάθετε εάν ο υπολογιστής σας έχει ενεργοποιημένη την Ασφαλή εκκίνηση εκτελώντας την εντολή MSINFO32:

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoAiStream. Web3 Data Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- Minting the Future με την Adryenn Ashley. Πρόσβαση εδώ.

- Αγορά και πώληση μετοχών σε εταιρείες PRE-IPO με το PREIPO®. Πρόσβαση εδώ.

- πηγή: https://nakedsecurity.sophos.com/2023/05/10/bootkit-zero-day-fix-is-this-microsofts-most-cautious-patch-ever/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 11

- 15%

- 2023

- 2024

- 23

- 70

- a

- Ικανός

- Σχετικά

- πάνω από

- Απόλυτος

- αφθονία

- Αποδέχομαι

- αποδεκτές

- πρόσβαση

- ενεργοποίησης

- ενεργός

- δραστήρια

- Προσθέτει

- Μετά το

- πάλι

- κατά

- Όλα

- φέρεται ότι

- ήδη

- Επίσης

- Αν και

- an

- και

- κάθε

- κάποιος

- οτιδήποτε

- εφαρμοσμένος

- Εφαρμογή

- εφαρμόζοντας

- ΕΙΝΑΙ

- εμπορεύματα

- AS

- συσχετισμένη

- At

- συγγραφέας

- αυτόματη

- Αυτόματο

- αυτομάτως

- διαθέσιμος

- αποφύγετε

- μακριά

- background-image

- Κακός

- απαγορευθεί

- BE

- επειδή

- ήταν

- πριν

- είναι

- παρακάτω

- Μαύρη

- Αποκλεισμός

- σύνορο

- Κάτω μέρος

- χτισμένο

- αλλά

- by

- που ονομάζεται

- CAN

- δεν μπορώ

- αυτοκίνητο

- περίπτωση

- προσεκτικός

- Κέντρο

- ευκαιρία

- άλλαξε

- Αλλαγές

- κλείσιμο

- κωδικός

- χρώμα

- εταίρα

- πλήρης

- Ολοκληρώθηκε το

- εξαρτήματα

- Συμβιβασμένος

- υπολογιστή

- θεωρούνται

- συμφραζόμενα

- ΣΥΝΕΧΕΙΑ

- θα μπορούσε να

- πορεία

- κάλυμμα

- κάλυψη

- δημιουργία

- Εγκληματίες

- κρίσιμης

- απατεώνες

- κρυπτογραφικό

- εγκληματίες του κυβερνοχώρου

- ημερομηνία

- αποφασίζει

- αποφάσισε

- παραδίδεται

- Τμήμα

- ανάπτυξη

- περιγράφεται

- συσκευή

- Συσκευές

- διαφορετικές

- Display

- do

- κάνει

- Όχι

- Μην

- κάτω

- κατεβάσετε

- λήψεις

- δεκάδες

- δραματικά

- μεταγλωττισμένο

- e

- Νωρίτερα

- εύκολα

- ενεργοποιημένη

- αρκετά

- Εταιρεία

- Ολόκληρος

- εξοπλισμός

- ειδικά

- εκτίμηση

- Even

- ΠΑΝΤΑ

- όλοι

- παράδειγμα

- υφιστάμενα

- αναμένεται

- πείραμα

- εξήγησε

- Κακοποιημένα

- εξωτερικός

- Αποτυχία

- μακριά

- ταχύτερα

- Χαρακτηριστικό

- Ανακτήθηκε

- Αρχεία

- Αρχεία

- Εύρεση

- Όνομα

- σταθερός

- ακολουθήστε

- ακολουθείται

- Για

- φρέσκο

- από

- πλήρη

- πλήρως

- μελλοντικός

- Συμμορία

- παίρνω

- να πάρει

- γίγαντας

- Δώστε

- δεδομένου

- Go

- πηγαίνει

- μετάβαση

- καλός

- σιδηροπρίονο

- hacking

- χέρι

- κινητός

- Σκληρά

- υλικού

- χασίσι

- Έχω

- ύψος

- βοήθεια

- βοηθά

- εδώ

- Τρύπα

- Τρύπες

- Αρχική

- φτερουγίζω

- Πως

- Πώς να

- HTTPS

- i

- αναγνωριστικό

- if

- εικόνα

- εικόνες

- αμέσως

- σημαντικό

- in

- περιστατικό

- περιλαμβάνουν

- Συμπεριλαμβανομένου

- ανασφαλής

- εγκαθιστώ

- εγκατάσταση

- αντί

- οδηγίες

- σε

- ISO

- ζήτημα

- IT

- εαυτό

- μόλις

- Κλειδί

- πλήκτρα

- Ξέρω

- γνωστός

- Επίθετο

- αργότερα

- αργότερο

- Νόμος

- ελάχιστα

- Άδεια

- αριστερά

- Μου αρέσει

- γραμμές

- Λίστα

- φορτίο

- τοπικός

- κλειδωμένη

- πλέον

- κάνω

- διαχείριση

- διευθυντής

- Ταχύτητες

- πολοί

- Περιθώριο

- υλικά

- max-width

- Ενδέχεται..

- νόημα

- μέσα

- Εικόνες / Βίντεο

- μήνυμα

- Microsoft

- ενδέχεται να

- μείωση

- μίγμα

- χρήματα

- περισσότερο

- πλέον

- MSI

- όνομα

- σχεδόν

- απαραίτητος

- Ανάγκη

- που απαιτούνται

- δίκτυο

- Νέα

- επόμενη

- Όχι.

- κανονικός

- τίποτα

- διαβόητος

- τώρα

- αριθμοί

- of

- off

- επίσημος ανώτερος υπάλληλος

- Παλιά

- on

- ONE

- αυτά

- λειτουργίας

- το λειτουργικό σύστημα

- or

- ΑΛΛΑ

- αλλιώς

- δικός μας

- έξω

- Ειδικότερα

- Patch

- μπάλωμα Τρίτη

- Παύλος

- People

- εκτελέσει

- μόνιμα

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Σημείο

- θέση

- δυνατός

- Δημοσιεύσεις

- Προετοιμάστε

- έτοιμος

- προετοιμασία

- πρόληψη

- πρόληψη

- πιθανώς

- Πρόβλημα

- διαδικασια μας

- υποσχόμενος

- προστασία

- παρέχεται

- δημοσίως

- Σπρώξτε

- Γρήγορα

- ransomware

- Ακατέργαστος

- Διάβασε

- έτοιμος

- λήψη

- πρόσφατος

- πρόσφατα

- Ανάκτηση

- ανάκτηση

- μητρώου

- σχετίζεται με

- αξιόπιστος

- αφαιρέστε

- επαναλαμβανόμενη

- Κίνδυνος

- τρέξιμο

- ασφάλεια

- ίδιο

- οικονομία

- πρόγραμμα

- προστατευμένο περιβάλλον

- ασφάλεια

- δείτε

- φαίνομαι

- επτά

- αυστηρός

- Sharepoint

- θα πρέπει να

- υπογραφεί

- απλά

- ΕΞΙ

- So

- στέρεο

- μερικοί

- κάτι

- Ξεκινήστε

- εκκίνηση

- Βήμα

- Βήματα

- Ακόμη

- κλαπεί

- στάση

- χώρος στο δίσκο

- Ιστορία

- ευθεία

- δρόμος

- SVG

- σύστημα

- συστήματα

- πει

- προσωρινή

- ότι

- Η

- Το μέλλον

- Τους

- τότε

- Εκεί.

- επομένως

- αυτοί

- αυτό

- εκείνοι

- τρία

- τριών βημάτων

- Μέσω

- ώρα

- χρονοβόρος

- προς την

- σήμερα

- μαζι

- εργαλεία

- κορυφή

- μεταβιβάσεις

- μετάβαση

- διαφανής

- ταλαιπωρία

- Εμπιστευθείτε

- Έμπιστος

- προσπαθώ

- Τρίτη

- Γύρισε

- δύο

- Καταληπτώς

- μέχρι

- Ενημέρωση

- ενημερώθηκε

- ενημερώσεις

- ενημέρωση

- προτρέπει

- URL

- usb

- χρήση

- μεταχειρισμένος

- χρησιμοποιώντας

- πολύ

- ευπάθεια

- περιμένετε

- Τρόπος..

- we

- ΛΟΙΠΌΝ

- ήταν

- πότε

- Ποιό

- ενώ

- θα

- παράθυρα

- με

- χωρίς

- λόγια

- Εργασία

- εργαζόμενος

- Δουλεύοντας από το σπίτι

- ανήσυχος

- γραπτή

- Λανθασμένος

- έτος

- ακόμη

- εσείς

- Σας

- τον εαυτό σας

- zephyrnet

![S3 Ep123: Crypto company compromise kerfuffle [Ήχος + Κείμενο]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep123-crypto-company-compromise-kerfuffle-audio-text-300x156.png)