Οι ερευνητές της ESET παρέχουν μια ανάλυση μιας επίθεσης που πραγματοποιήθηκε από έναν προηγουμένως άγνωστο παράγοντα απειλής, ευθυγραμμισμένο με την Κίνα, τον οποίο έχουμε ονομάσει Blackwood, και που πιστεύουμε ότι λειτουργεί τουλάχιστον από το 2018. Οι εισβολείς παρέχουν ένα εξελιγμένο εμφύτευμα, το οποίο ονομάσαμε NSPX30, μέσω αντιπάλου Το -in-the-middle (AitM) επιτίθεται σε αιτήματα ενημέρωσης πειρατείας από νόμιμο λογισμικό.

Βασικά σημεία σε αυτό το blogpost:

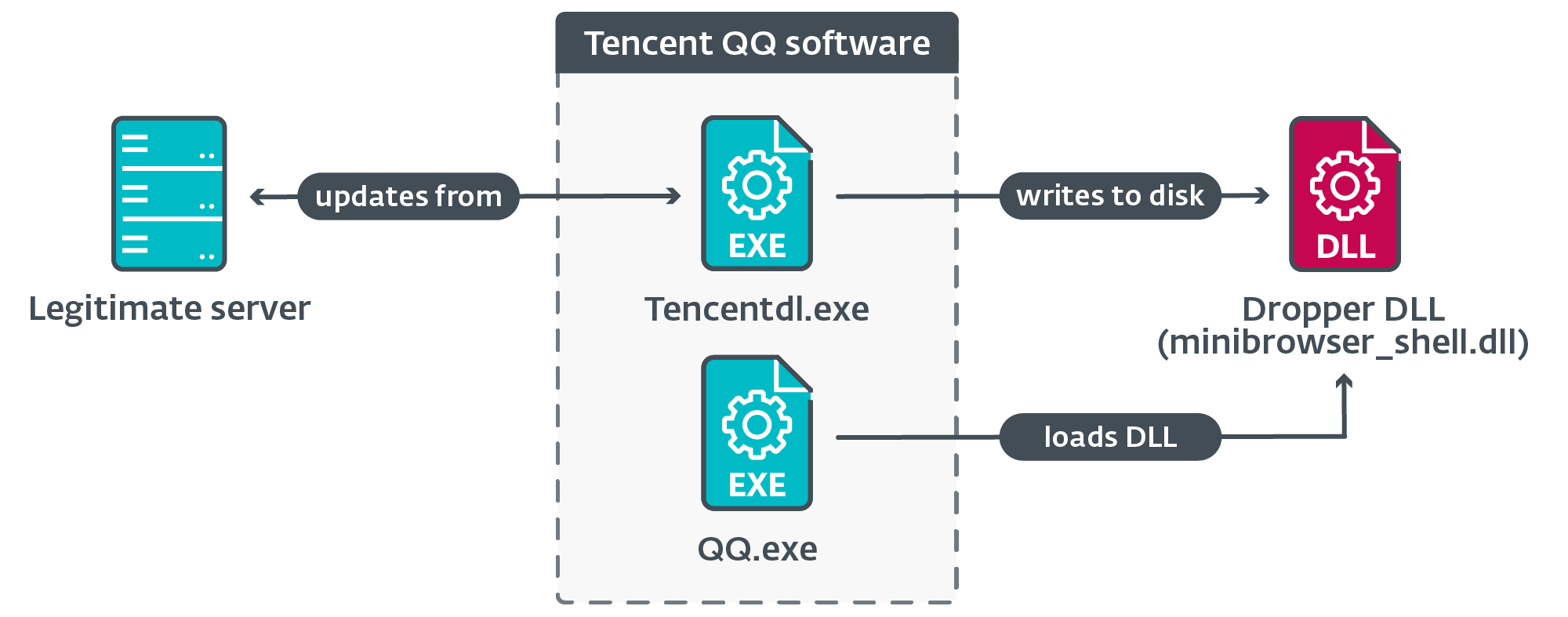

- Ανακαλύψαμε ότι το εμφύτευμα NSPX30 αναπτύσσεται μέσω των μηχανισμών ενημέρωσης νόμιμου λογισμικού όπως το Tencent QQ, το WPS Office και το Sogou Pinyin.

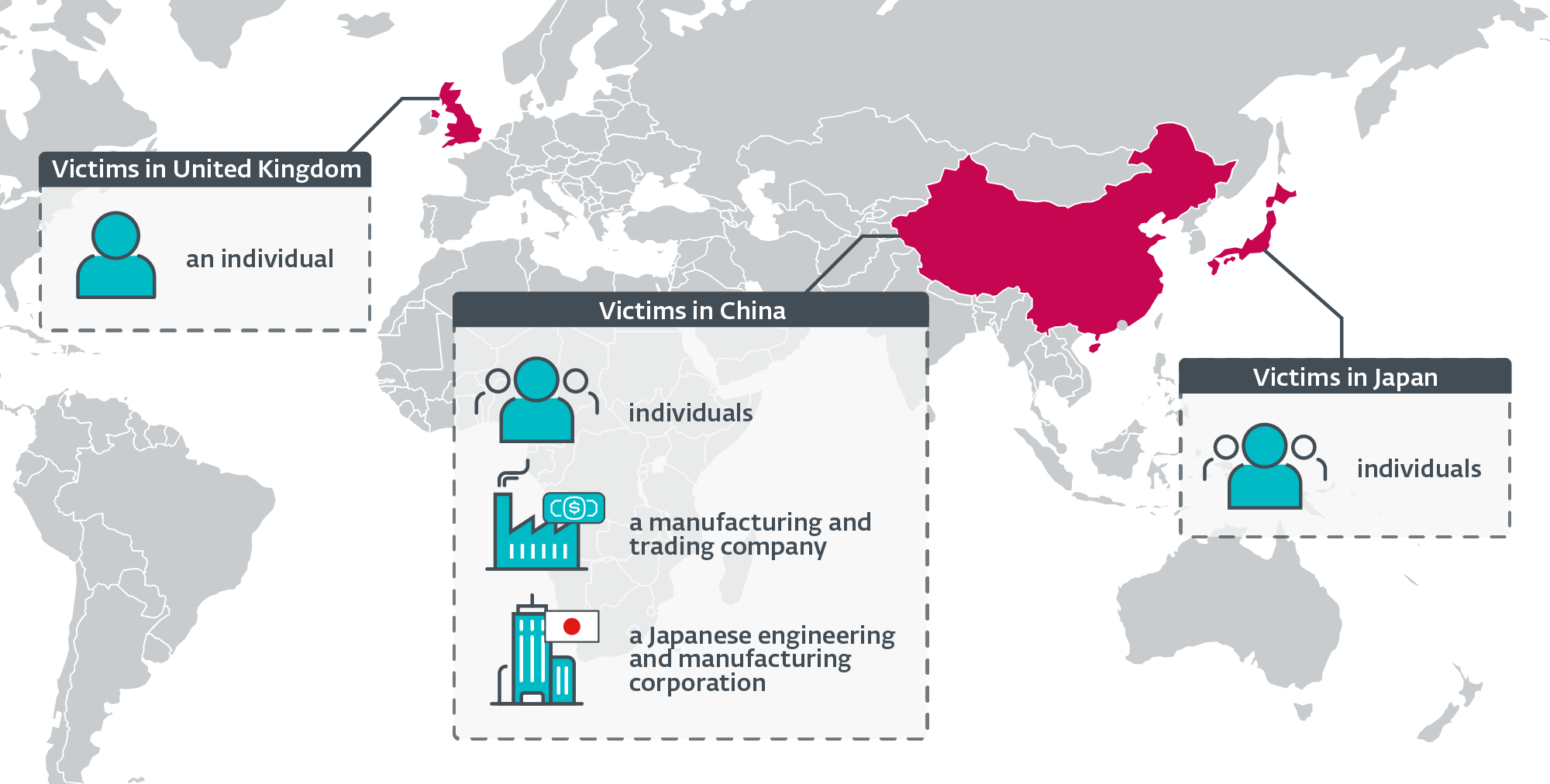

- Έχουμε εντοπίσει το εμφύτευμα σε στοχευμένες επιθέσεις εναντίον κινεζικών και ιαπωνικών εταιρειών, καθώς και εναντίον ατόμων που βρίσκονται στην Κίνα, την Ιαπωνία και το Ηνωμένο Βασίλειο.

- Η έρευνά μας εντόπισε την εξέλιξη του NSPX30 πίσω σε μια μικρή κερκόπορτα από το 2005 που ονομάσαμε Project Wood, σχεδιασμένη να συλλέγει δεδομένα από τα θύματά της.

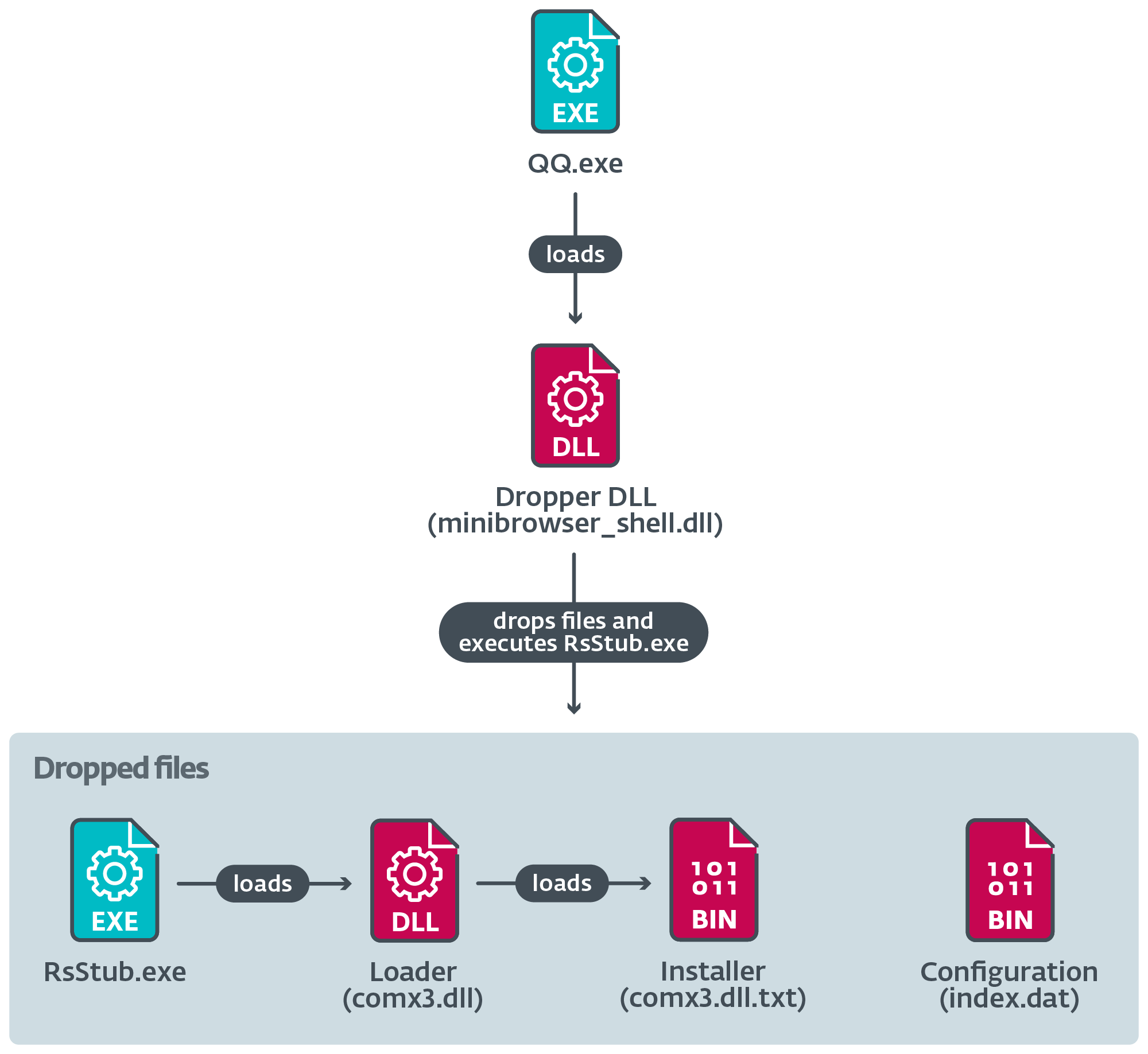

- Το NSPX30 είναι ένα εμφύτευμα πολλαπλών σταδίων που περιλαμβάνει πολλά εξαρτήματα όπως σταγονόμετρο, συσκευή εγκατάστασης, φορτωτές, ενορχηστρωτή και κερκόπορτα. Και τα δύο τελευταία έχουν τα δικά τους σύνολα προσθηκών.

- Το εμφύτευμα σχεδιάστηκε γύρω από την ικανότητα των εισβολέων να διεξάγουν υποκλοπή πακέτων, επιτρέποντας στους χειριστές NSPX30 να κρύψουν την υποδομή τους.

- Το NSPX30 είναι επίσης σε θέση να περιλαμβάνεται στη λίστα επιτρεπόμενων σε αρκετές κινεζικές λύσεις προστασίας από κακόβουλο λογισμικό.

- Αποδίδουμε αυτή τη δραστηριότητα σε μια νέα ομάδα APT που ονομάσαμε Blackwood.

Προφίλ Blackwood

Η Blackwood είναι ένας όμιλος APT ευθυγραμμισμένος με την Κίνα που δραστηριοποιείται τουλάχιστον από το 2018, συμμετέχοντας σε επιχειρήσεις κυβερνοκατασκοπείας κατά Κινέζων και Ιαπωνικών ατόμων και εταιρειών. Η Blackwood έχει δυνατότητες να διεξάγει επιθέσεις αντιπάλου στη μέση για να παραδώσει το εμφύτευμα που ονομάσαμε NSPX30 μέσω ενημερώσεων νόμιμου λογισμικού και να αποκρύψει τη θέση των διακομιστών εντολών και ελέγχου παρεμποδίζοντας την κυκλοφορία που δημιουργείται από το εμφύτευμα.

Επισκόπηση καμπάνιας

Το 2020, εντοπίστηκε ένα κύμα κακόβουλης δραστηριότητας σε ένα στοχευμένο σύστημα που βρίσκεται στην Κίνα. Το μηχάνημα είχε γίνει αυτό που συνήθως αναφέρουμε ως «μαγνήτης απειλής», καθώς εντοπίσαμε προσπάθειες από εισβολείς να χρησιμοποιήσουν εργαλειοθήκες κακόβουλου λογισμικού που σχετίζονται με διαφορετικές ομάδες APT: Υπεκφυγές Panda, LuoYu, και έναν τρίτο παράγοντα απειλών που παρακολουθούμε ως LittleBear.

Σε αυτό το σύστημα εντοπίσαμε επίσης ύποπτα αρχεία που δεν ανήκαν στις εργαλειοθήκες αυτών των τριών ομάδων. Αυτό μας οδήγησε να ξεκινήσουμε μια έρευνα για ένα εμφύτευμα που ονομάσαμε NSPX30. μπορέσαμε να παρακολουθήσουμε την εξέλιξή του μέχρι το 2005.

Σύμφωνα με την τηλεμετρία της ESET, το εμφύτευμα εντοπίστηκε σε μικρό αριθμό συστημάτων. Στα θύματα περιλαμβάνονται:

- αγνώστων στοιχείων που βρίσκονται στην Κίνα και την Ιαπωνία,

- ένα άγνωστο άτομο που μιλάει κινεζικά συνδεδεμένο με το δίκτυο ενός δημοσίου ερευνητικού πανεπιστημίου υψηλού προφίλ στο Ηνωμένο Βασίλειο,

- μια μεγάλη εταιρεία παραγωγής και εμπορίας στην Κίνα, και

- το γραφείο στην Κίνα μιας ιαπωνικής εταιρείας στον κλάδο της μηχανικής και της κατασκευής.

Παρατηρήσαμε επίσης ότι οι εισβολείς προσπαθούν να υποβιβάσουν εκ νέου τα συστήματα εάν χαθεί η πρόσβαση.

Το σχήμα 1 είναι μια γεωγραφική κατανομή των στόχων της Blackwood, σύμφωνα με την τηλεμετρία της ESET.

Εξέλιξη NSPX30

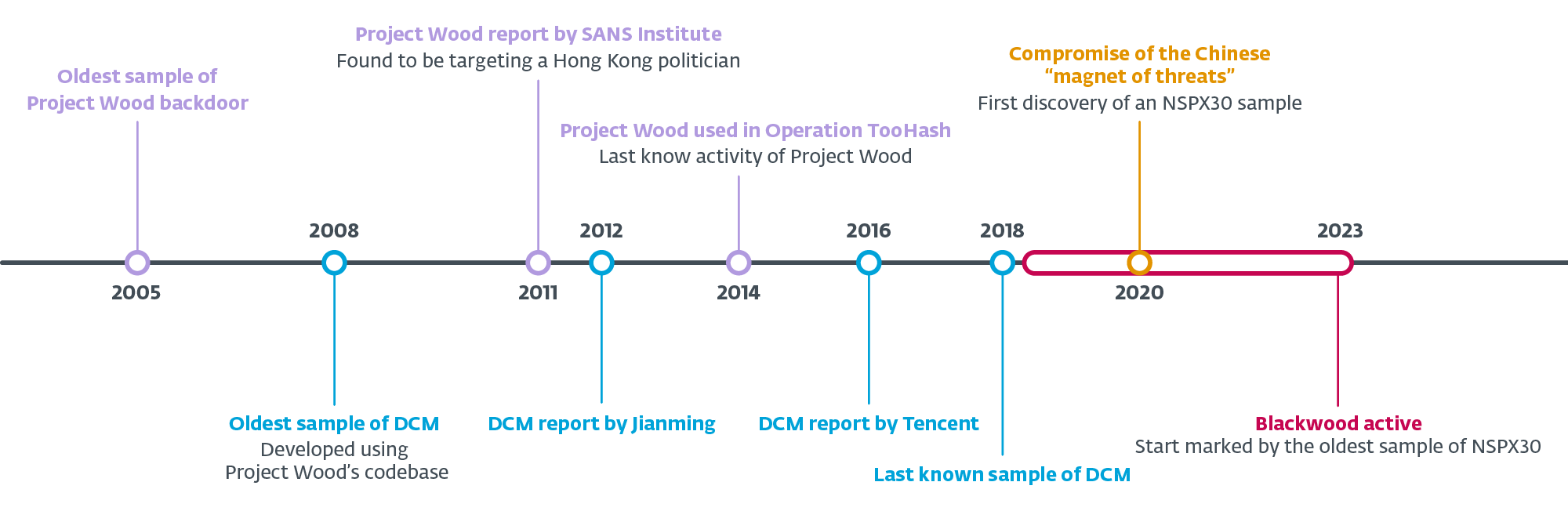

Κατά τη διάρκεια της έρευνάς μας για το εμφύτευμα NSPX30, χαρτογραφήσαμε την εξέλιξή του πίσω σε έναν πρώιμο πρόγονο – μια απλή κερκόπορτα που ονομάσαμε Project Wood. Το παλαιότερο δείγμα του Project Wood που μπορούσαμε να βρούμε δημιουργήθηκε το 2005 και φαίνεται ότι χρησιμοποιήθηκε ως η βάση κώδικα για τη δημιουργία πολλών εμφυτευμάτων. Ένα τέτοιο εμφύτευμα, από το οποίο εξελίχθηκε το NSPX30, ονομάστηκε DCM από τους συγγραφείς του το 2008.

Το Σχήμα 2 απεικονίζει ένα χρονοδιάγραμμα αυτών των εξελίξεων, με βάση την ανάλυσή μας των δειγμάτων στη συλλογή μας και την τηλεμετρία ESET, καθώς και τη δημόσια τεκμηρίωση. Ωστόσο, τα γεγονότα και τα δεδομένα που τεκμηριώνονται εδώ εξακολουθούν να είναι μια ελλιπής εικόνα σχεδόν δύο δεκαετιών ανάπτυξης και κακόβουλης δραστηριότητας από έναν άγνωστο αριθμό παραγόντων απειλών.

Στις επόμενες ενότητες περιγράφουμε μερικά από τα ευρήματά μας σχετικά με το Project Wood, το DCM και το NSPX30.

Project Wood

Το σημείο εκκίνησης στην εξέλιξη αυτών των εμφυτευμάτων είναι μια μικρή κερκόπορτα που δημιουργήθηκε στις 9 Ιανουαρίουth, 2005, σύμφωνα με τις χρονικές σημάνσεις που υπάρχουν στην κεφαλίδα PE των δύο εξαρτημάτων του – του φορτωτή και της κερκόπορτας. Το τελευταίο έχει δυνατότητες συλλογής πληροφοριών συστήματος και δικτύου, καθώς και εγγραφής πλήκτρων και λήψης στιγμιότυπων οθόνης.

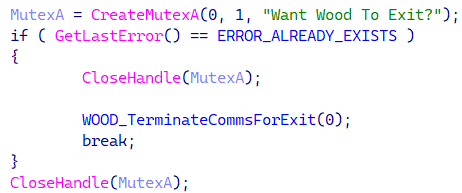

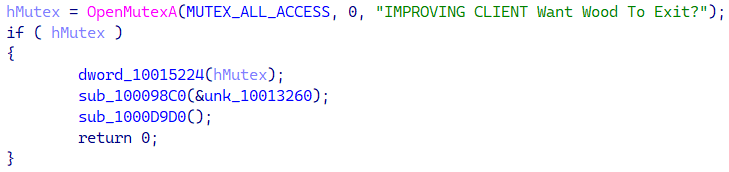

Ονομάσαμε το backdoor Project Wood, με βάση ένα επαναλαμβανόμενο όνομα mutex, όπως φαίνεται στην Εικόνα 3.

Οι χρονικές σημάνσεις συλλογής είναι αναξιόπιστοι δείκτες, καθώς μπορούν να παραβιαστούν από τους εισβολείς. Ως εκ τούτου, στη συγκεκριμένη περίπτωση, εξετάσαμε πρόσθετα σημεία δεδομένων. Πρώτον, οι χρονικές σημάνσεις από την κεφαλίδα PE του φορτωτή και τα δείγματα της κερκόπορτας. βλέπε Πίνακα 1. Υπάρχει μόνο διαφορά 17 δευτερολέπτων στον χρόνο μεταγλώττισης και των δύο στοιχείων.

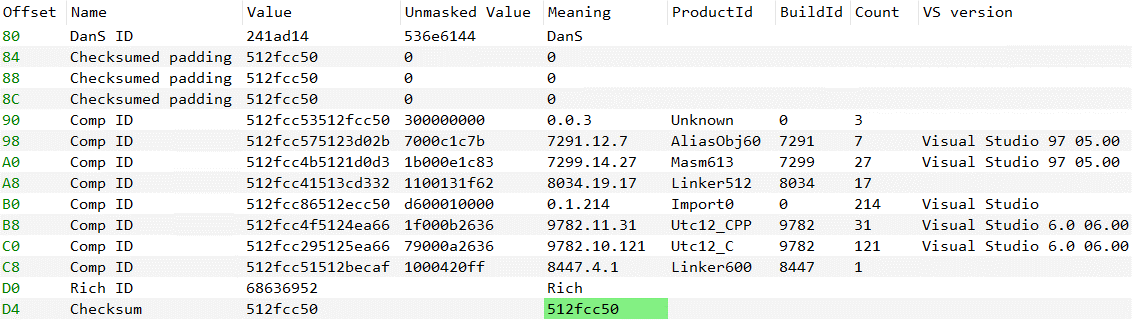

Πίνακας 1. Χρονικές σημάνσεις συλλογής PE σε εξαρτήματα από το δείγμα του 2005

|

SHA-1 |

Όνομα |

Χρονική σήμανση συλλογής PE |

Περιγραφή |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Backdoor Project Wood. Η χρονική σήμανση από τον πίνακα εξαγωγής ταιριάζει με τη χρονική σήμανση συλλογής PE. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

Ο φορτωτής Project Wood περιέχει την κερκόπορτα που είναι ενσωματωμένη ως πόρος. |

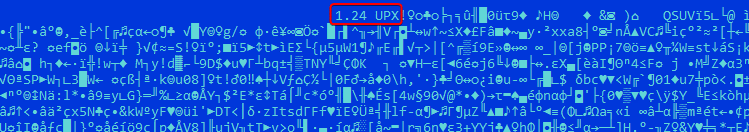

Το δεύτερο σημείο δεδομένων προέρχεται από το δείγμα σταγονόμετρου που συμπιέστηκε χρησιμοποιώντας UPX. Αυτό το εργαλείο εισάγει την έκδοσή του (Εικόνα 4) στο συμπιεσμένο αρχείο που προκύπτει – σε αυτήν την περίπτωση, την έκδοση UPX 1.24, η οποία ήταν κυκλοφόρησε στο 2003, πριν από την ημερομηνία κατάρτισης του δείγματος.

Το τρίτο σημείο δεδομένων είναι τα έγκυρα μεταδεδομένα από τις εμπλουτισμένες κεφαλίδες PE (Εικόνα 5) που υποδεικνύουν ότι το δείγμα συντάχθηκε χρησιμοποιώντας το Visual Studio 6.0, κυκλοφόρησε στο 1998, πριν από την ημερομηνία συλλογής του δείγματος.

Εκτιμούμε ότι είναι απίθανο οι χρονικές σημάνσεις, τα μεταδεδομένα εμπλουτισμένων κεφαλίδων και η έκδοση UPX να έχουν χειραγωγηθεί από τους εισβολείς.

Δημόσια τεκμηρίωση

Σύμφωνα με ένα τεχνικό χαρτί Δημοσιεύθηκε από το Ινστιτούτο SANS τον Σεπτέμβριο του 2011, μια ακάλυπτη και μη αποδιδόμενη κερκόπορτα (Project Wood) χρησιμοποιήθηκε για να στοχεύσει μια πολιτική προσωπικότητα από το Χονγκ Κονγκ μέσω email ψαρέματος.

Τον Οκτώβριο του 2014, η G DATA δημοσίευσε α αναφέρουν μιας καμπάνιας που ονόμασε Operation TooHash, η οποία έκτοτε αποδόθηκε στο Τζελσεμίου Ομάδα APT. Το rootkit G DATA με το όνομα DirectsX φορτώνει μια παραλλαγή της κερκόπορτας του Project Wood (βλ. Εικόνα 6) με ορισμένα χαρακτηριστικά που εμφανίζονται στο DCM και αργότερα στο NSPX30, όπως η λίστα επιτρεπόμενων σε προϊόντα ασφάλειας στον κυβερνοχώρο (αναλυτικά αργότερα, στον Πίνακα 4).

DCM γνωστό και ως Dark Spectre

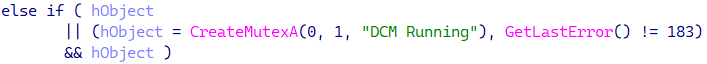

Το πρώιμο Project Wood χρησίμευσε ως βάση κώδικα για πολλά έργα. ένα από αυτά είναι ένα εμφύτευμα που ονομάζεται DCM (βλ. Εικόνα 7) από τους συγγραφείς του.

Η αναφορά από την Tencent το 2016 περιγράφει μια πιο ανεπτυγμένη παραλλαγή DCM που βασίζεται στις δυνατότητες AitM των εισβολέων για να θέσει σε κίνδυνο τα θύματά της παρέχοντας το πρόγραμμα εγκατάστασης DCM ως ενημέρωση λογισμικού και για την εξαγωγή δεδομένων μέσω αιτημάτων DNS σε νόμιμους διακομιστές. Η τελευταία φορά που παρατηρήσαμε ότι το DCM χρησιμοποιείται σε επίθεση ήταν το 2018.

Δημόσια τεκμηρίωση

Το DCM τεκμηριώθηκε για πρώτη φορά από την κινεζική εταιρεία Jiangmin το 2012, αν και έμεινε ανώνυμο σε εκείνο το σημείο, και αργότερα ονομάστηκε Dark Spectre από Tencent το 2016.

NSPX30

Το παλαιότερο δείγμα NSPX30 που βρήκαμε συγκεντρώθηκε στις 6 Ιουνίουth, 2018. Το NSPX30 έχει διαφορετική διαμόρφωση στοιχείων από το DCM, επειδή η λειτουργία του έχει χωριστεί σε δύο στάδια, βασιζόμενη πλήρως στην ικανότητα AitM του εισβολέα. Ο κώδικας του DCM χωρίστηκε σε μικρότερα στοιχεία.

Ονομάσαμε το εμφύτευμα σύμφωνα με τις διαδρομές PDB που βρέθηκαν σε δείγματα προσθηκών:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

Πιστεύουμε ότι το NSP αναφέρεται στην τεχνική του persistence: το persistent loader DLL, το οποίο στο δίσκο ονομάζεται msnsp.dll, ονομάζεται εσωτερικά mynsp.dll (σύμφωνα με τα δεδομένα του πίνακα εξαγωγής), πιθανώς επειδή είναι εγκατεστημένο ως Winsock namesειρήνη provider (NSP).

Τέλος, από όσο γνωρίζουμε, το NSPX30 δεν έχει τεκμηριωθεί δημόσια πριν από αυτήν τη δημοσίευση.

Τεχνική ανάλυση

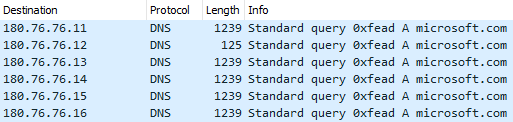

Χρησιμοποιώντας την τηλεμετρία ESET, προσδιορίσαμε ότι τα μηχανήματα παραβιάζονται όταν το νόμιμο λογισμικό επιχειρεί να πραγματοποιήσει λήψη ενημερώσεων από νόμιμους διακομιστές χρησιμοποιώντας το (μη κρυπτογραφημένο) πρωτόκολλο HTTP. Οι ενημερώσεις λογισμικού που έχουν παραβιαστεί περιλαμβάνουν αυτές για δημοφιλές κινεζικό λογισμικό όπως το Tencent QQ, το Sogou Pinyin και το WPS Office.

Μια απεικόνιση της αλυσίδας εκτέλεσης όπως φαίνεται στην τηλεμετρία ESET φαίνεται στο Σχήμα 8.

Στον Πίνακα 2, παρέχουμε ένα παράδειγμα μιας διεύθυνσης URL και της διεύθυνσης IP στην οποία επιλύθηκε ο τομέας στο σύστημα του χρήστη τη στιγμή που έγινε η λήψη.

Πίνακας 2. Μια παρατηρούμενη διεύθυνση URL, διεύθυνση IP διακομιστή και όνομα διεργασίας ενός νόμιμου στοιχείου προγράμματος λήψης

|

URL |

Πρωτοεμφανίστηκε |

διεύθυνση IP |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

Σύμφωνα με την τηλεμετρία της ESET και τις πληροφορίες παθητικού DNS, οι διευθύνσεις IP που παρατηρήθηκαν σε άλλες περιπτώσεις, σχετίζονται με τομείς από νόμιμες εταιρείες λογισμικού. έχουμε καταχωρίσει έως και εκατομμύρια συνδέσεις σε ορισμένες από αυτές και έχουμε δει νόμιμες συνιστώσες λογισμικού να γίνονται λήψη από αυτές τις διευθύνσεις IP.

Υπόθεση εμφυτεύματος δικτύου

Το πώς ακριβώς οι εισβολείς μπορούν να παραδώσουν το NSPX30 ως κακόβουλες ενημερώσεις παραμένει άγνωστο σε εμάς, καθώς δεν έχουμε ανακαλύψει ακόμη το εργαλείο που επιτρέπει στους εισβολείς να παραβιάσουν αρχικά τους στόχους τους.

Με βάση τη δική μας εμπειρία με παράγοντες απειλών ευθυγραμμισμένους με την Κίνα που παρουσιάζουν αυτές τις δυνατότητες (Υπεκφυγές Panda και Οι Μάγοι), καθώς και πρόσφατη έρευνα για εμφυτεύματα δρομολογητή που αποδίδονται σε BlackTech και Camaro Dragon (γνωστός και ως Μάστανγκ Πάντα), εικάζουμε ότι οι εισβολείς αναπτύσσουν ένα εμφύτευμα δικτύου στα δίκτυα των θυμάτων, πιθανώς σε ευάλωτες συσκευές δικτύου, όπως δρομολογητές ή πύλες.

Το γεγονός ότι δεν βρήκαμε ενδείξεις ανακατεύθυνσης κυκλοφορίας μέσω DNS μπορεί να υποδηλώνει ότι όταν το υποτιθέμενο εμφύτευμα δικτύου παρεμποδίζει μη κρυπτογραφημένη κίνηση HTTP που σχετίζεται με ενημερώσεις, απαντά με το σταγονόμετρο του εμφυτεύματος NSPX30 με τη μορφή ενός DLL, ενός εκτελέσιμου αρχείου ή ενός αρχείου ZIP που περιέχει το DLL.

Προηγουμένως, αναφέραμε ότι το εμφύτευμα NSPX30 χρησιμοποιεί την ικανότητα υποκλοπής πακέτων των εισβολέων προκειμένου να ανωνυμοποιήσει την υποδομή C&C του. Στις επόμενες υποενότητες θα περιγράψουμε πώς το κάνουν αυτό.

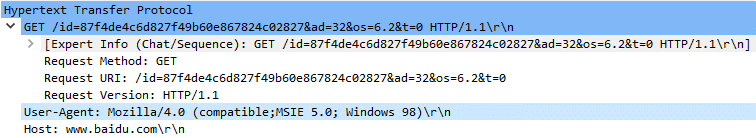

Υποκλοπή HTTP

Για να κατεβάσει την κερκόπορτα, ο ενορχηστρωτής εκτελεί ένα αίτημα HTTP (Εικόνα 9) στον ιστότοπο του Baidu –μια νόμιμη κινεζική μηχανή αναζήτησης και πάροχος λογισμικού– με μια περίεργη User-Agent μεταμφιέζεται ως Internet Explorer στα Windows 98. Η απόκριση από το διακομιστή αποθηκεύεται σε ένα αρχείο από το οποίο εξάγεται το στοιχείο backdoor και φορτώνεται στη μνήμη.

Η Αίτημα-URI είναι προσαρμοσμένο και περιλαμβάνει πληροφορίες από τον ενορχηστρωτή και το παραβιασμένο σύστημα. Σε αιτήματα που δεν έχουν υποκλαπεί, η υποβολή ενός τέτοιου αιτήματος στον νόμιμο διακομιστή επιστρέφει έναν κωδικό σφάλματος 404. Μια παρόμοια διαδικασία χρησιμοποιείται από το backdoor για τη λήψη προσθηκών, χρησιμοποιώντας ένα ελαφρώς διαφορετικό Αίτημα-URI.

Το εμφύτευμα δικτύου θα πρέπει απλώς να αναζητήσει αιτήματα HTTP GET www.baidu.com με το συγκεκριμένο παλιό User-Agent και αναλύστε το Αίτημα-URI για να καθορίσετε ποιο ωφέλιμο φορτίο πρέπει να σταλεί.

Υποκλοπή UDP

Κατά την αρχικοποίησή του, η κερκόπορτα δημιουργεί μια παθητική υποδοχή ακρόασης UDP και επιτρέπει στο λειτουργικό σύστημα να εκχωρήσει τη θύρα. Μπορεί να υπάρχουν επιπλοκές για εισβολείς που χρησιμοποιούν παθητικές κερκόπορτες: για παράδειγμα, εάν τα τείχη προστασίας ή οι δρομολογητές που χρησιμοποιούν NAT εμποδίζουν την εισερχόμενη επικοινωνία από έξω από το δίκτυο. Επιπλέον, ο ελεγκτής του εμφυτεύματος πρέπει να γνωρίζει την ακριβή διεύθυνση IP και τη θύρα του παραβιασμένου μηχανήματος για να επικοινωνήσει με την κερκόπορτα.

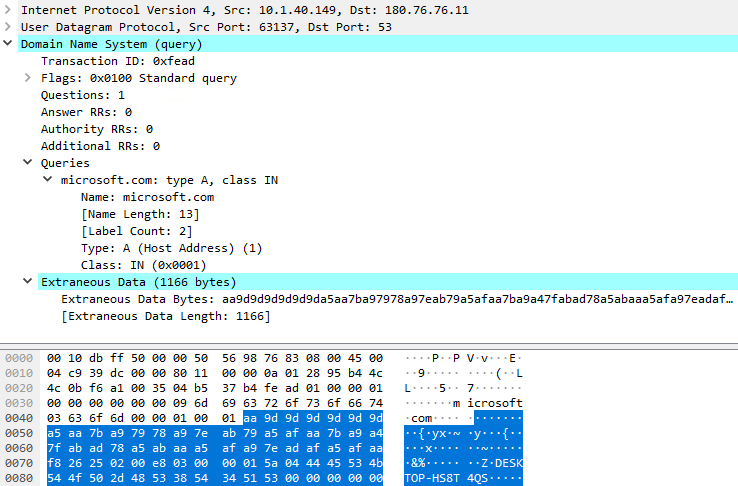

Πιστεύουμε ότι οι εισβολείς έλυσαν το τελευταίο πρόβλημα χρησιμοποιώντας την ίδια θύρα στην οποία το backdoor ακούει για εντολές για να εξάγει επίσης τα συλλεγμένα δεδομένα, έτσι ώστε το εμφύτευμα δικτύου να γνωρίζει ακριβώς πού να προωθήσει τα πακέτα. Η διαδικασία εξαγωγής δεδομένων, από προεπιλογή, ξεκινά μετά τη δημιουργία της υποδοχής και αποτελείται από ερωτήματα DNS για microsoft.com τομέα; τα δεδομένα που συλλέγονται προσαρτώνται στο πακέτο DNS. Το Σχήμα 10 δείχνει μια αποτύπωση του πρώτου ερωτήματος DNS που στάλθηκε από την κερκόπορτα.

Το πρώτο ερώτημα DNS αποστέλλεται στο 180.76.76[.]11:53 (ένας διακομιστής που, τη στιγμή της σύνταξης, δεν εκθέτει καμία υπηρεσία DNS) και για καθένα από τα ακόλουθα ερωτήματα, η διεύθυνση IP προορισμού αλλάζει στην επόμενη διεύθυνση, όπως φαίνεται στην Εικόνα 11.

Η 180.76.76.0/24 Το δίκτυο ανήκει στην Baidu και είναι ενδιαφέρον ότι ορισμένοι από τους διακομιστές σε αυτές τις διευθύνσεις IP εκθέτουν υπηρεσίες DNS, όπως π.χ. 180.76.76.76, που είναι της Baidu δημόσια υπηρεσία DNS.

Πιστεύουμε ότι όταν υποκλαπούν τα πακέτα ερωτημάτων DNS, το εμφύτευμα δικτύου τα προωθεί στον διακομιστή των εισβολέων. Το εμφύτευμα μπορεί εύκολα να φιλτράρει τα πακέτα συνδυάζοντας διάφορες τιμές για να δημιουργήσει ένα δακτυλικό αποτύπωμα, για παράδειγμα:

- διεύθυνση IP προορισμού

- Θύρα UDP (παρατηρήσαμε 53, 4499, να 8000),

- αναγνωριστικό συναλλαγής του ερωτήματος DNS που ταιριάζει 0xFEAD,

- όνομα τομέα και,

- Ερώτημα DNS με προσαρτημένα ξένα δεδομένα.

Τελικές σκέψεις

Η χρήση της ικανότητας AitM των εισβολέων για την αναχαίτιση πακέτων είναι ένας έξυπνος τρόπος για να κρύψετε τη θέση της υποδομής C&C τους. Παρατηρήσαμε θύματα που βρίσκονται εκτός Κίνας – δηλαδή στην Ιαπωνία και το Ηνωμένο Βασίλειο – εναντίον των οποίων ο ενορχηστρωτής μπόρεσε να αναπτύξει την κερκόπορτα. Στη συνέχεια, οι εισβολείς έστειλαν εντολές στην κερκόπορτα για λήψη πρόσθετων. για παράδειγμα, το θύμα από το Ηνωμένο Βασίλειο έλαβε δύο πρόσθετα σχεδιασμένα για τη συλλογή πληροφοριών και συνομιλιών από το Tencent QQ. Επομένως, γνωρίζουμε ότι το σύστημα AitM ήταν στη θέση του και λειτουργούσε, και πρέπει να υποθέσουμε ότι ήταν και ο μηχανισμός διήθησης.

Μερικοί από τους διακομιστές – για παράδειγμα, στο 180.76.76.0/24 δίκτυο – φαίνεται να είναι anycasted, που σημαίνει ότι μπορεί να υπάρχουν πολλοί διακομιστές σε γεωγραφική τοποθεσία σε όλο τον κόσμο για να απαντούν σε (νόμιμα) εισερχόμενα αιτήματα. Αυτό υποδηλώνει ότι η υποκλοπή δικτύου είναι πιθανό να εκτελείται πιο κοντά στους στόχους παρά πιο κοντά στο δίκτυο της Baidu. Η υποκλοπή από κινεζική υπηρεσία παροχής Internet είναι επίσης απίθανη επειδή η Baidu διαθέτει μέρος της υποδομής δικτύου της εκτός Κίνας, επομένως τα θύματα εκτός Κίνας ενδέχεται να μην περάσουν από κανένα κινεζικό ISP για να φτάσουν στις υπηρεσίες Baidu.

NSPX30

Στις επόμενες ενότητες θα περιγράψουμε τα κύρια στάδια εκτέλεσης του κακόβουλου λογισμικού.

Στάδιο 1

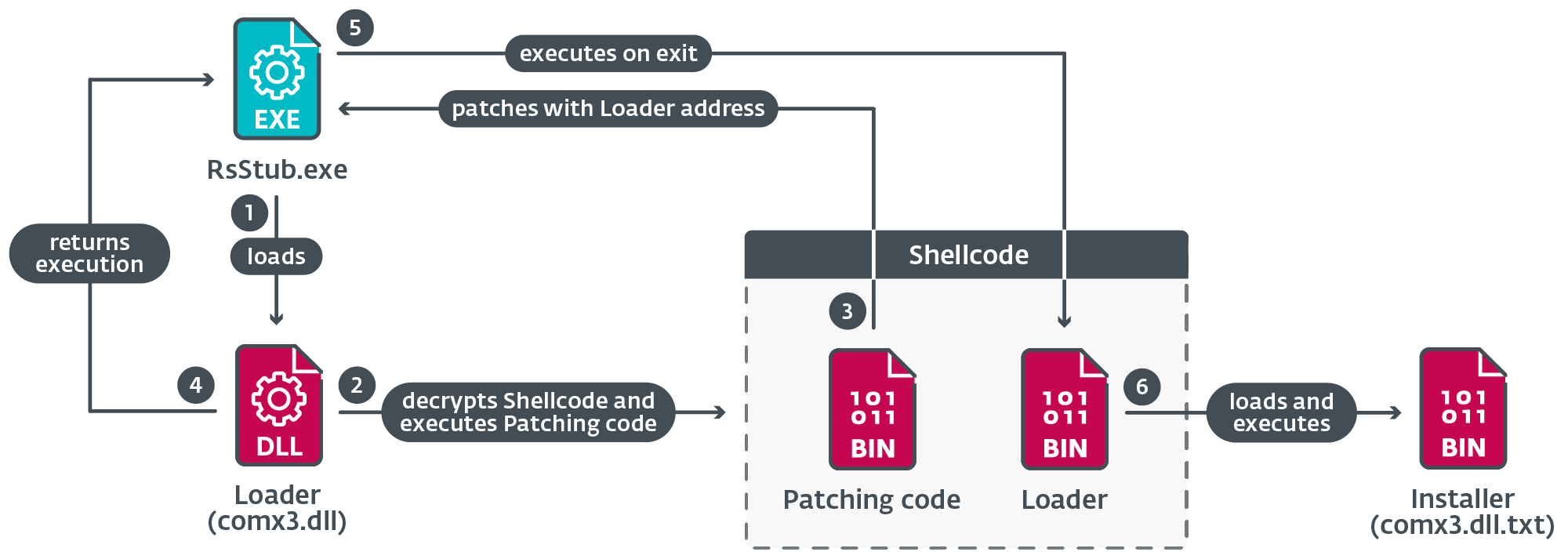

Το σχήμα 12 απεικονίζει την αλυσίδα εκτέλεσης όταν το νόμιμο στοιχείο φορτώνει ένα κακόβουλο dropper DLL που δημιουργεί πολλά αρχεία στο δίσκο.

Το σταγονόμετρο εκτελεί RsStub.exe, ένα νόμιμο στοιχείο λογισμικού του κινεζικού προϊόντος προστασίας από κακόβουλο λογισμικό Rising Antivirus, το οποίο γίνεται κατάχρηση για την παράπλευρη φόρτωση του κακόβουλου comx3.dll.

Το Σχήμα 13 απεικονίζει τα κύρια βήματα που έγιναν κατά την εκτέλεση αυτού του στοιχείου.

Όταν RsStub.exe κλήσεις ExitProcess, η συνάρτηση φόρτωσης από τον κώδικα φλοιού εκτελείται αντί για τον νόμιμο κώδικα συνάρτησης API.

Το πρόγραμμα φόρτωσης αποκρυπτογραφεί το DLL του προγράμματος εγκατάστασης από το αρχείο comx3.dll.txt; ο shellcode στη συνέχεια φορτώνει το DLL εγκατάστασης στη μνήμη και καλεί το σημείο εισόδου του.

Εγκαταστάτη DLL

Το πρόγραμμα εγκατάστασης χρησιμοποιεί τεχνικές παράκαμψης UAC που λαμβάνονται από εφαρμογές ανοιχτού κώδικα για τη δημιουργία μιας νέας ανυψωμένης διαδικασίας. Ποια χρησιμοποιεί εξαρτάται από διάφορες συνθήκες, όπως φαίνεται στον Πίνακα 3.

Πίνακας 3. Βασική προϋπόθεση και αντίστοιχες υποσυνθήκες που πρέπει να πληρούνται για να εφαρμοστεί μια τεχνική παράκαμψης UAC

Οι συνθήκες επαληθεύουν την παρουσία δύο διαδικασιών: πιστεύουμε ότι avp.exe είναι ένα στοιχείο του λογισμικού προστασίας από κακόβουλο λογισμικό της Kaspersky και rstray.exe ένα στοιχείο του Rising Antivirus.

Το πρόγραμμα εγκατάστασης επιχειρεί να απενεργοποιήσει την υποβολή δειγμάτων από το Windows Defender και προσθέτει έναν κανόνα εξαίρεσης για το πρόγραμμα φόρτωσης DLL msnsp.dll. Αυτό το κάνει εκτελώντας δύο εντολές PowerShell μέσω του cmd.exe:

- cmd /c powershell -inputformat κανένα -outputformat κανένα -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -inputformat κανένα -outputformat κανένα -NonInteractive -Command Add-MpPreference -ExclusionPath "C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll"

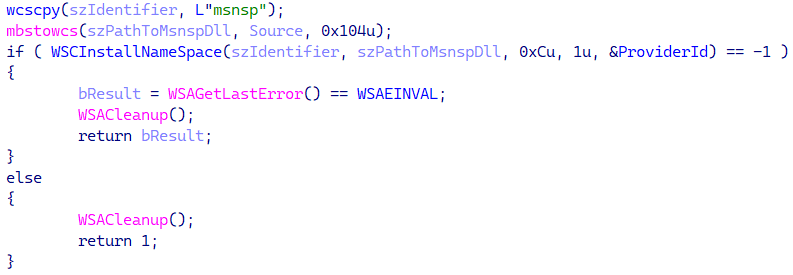

Στη συνέχεια, το πρόγραμμα εγκατάστασης ρίχνει το DLL του μόνιμου φορτωτή στο C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll και καθιερώνει επιμονή για αυτό χρησιμοποιώντας το API WSCInstallNameSpace για να εγκαταστήσετε το DLL ως α Πάροχος χώρου ονομάτων Winsock το όνομά του msnsp, όπως φαίνεται στο σχήμα 14.

Ως αποτέλεσμα, το DLL θα φορτώνεται αυτόματα κάθε φορά που μια διεργασία χρησιμοποιεί το Winsock.

Τέλος, το πρόγραμμα εγκατάστασης αφήνει το loader DLL mshlp.dll και το κρυπτογραφημένο DLL ενορχηστρωτή WIN.cfg προς την C:ProgramDataWindows.

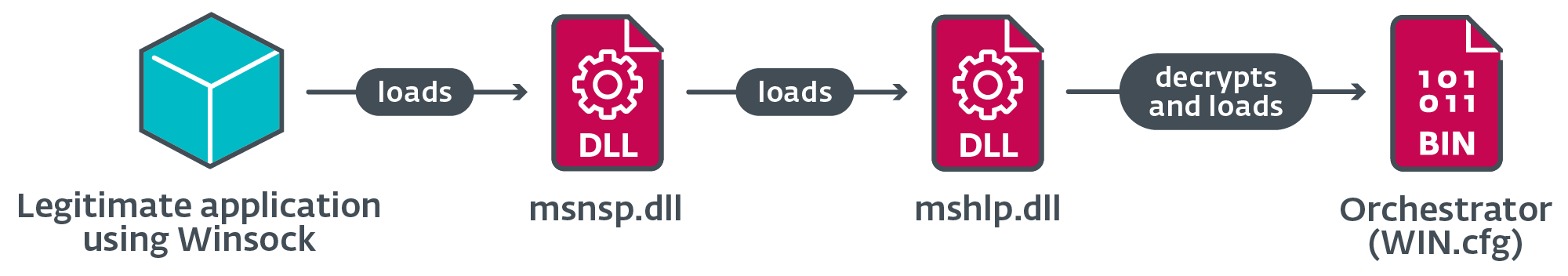

Στάδιο 2

Αυτό το στάδιο ξεκινά με την εκτέλεση του msnsp.dll. Το Σχήμα 15 απεικονίζει την αλυσίδα φόρτωσης στο Στάδιο 2.

Ορχήστρας

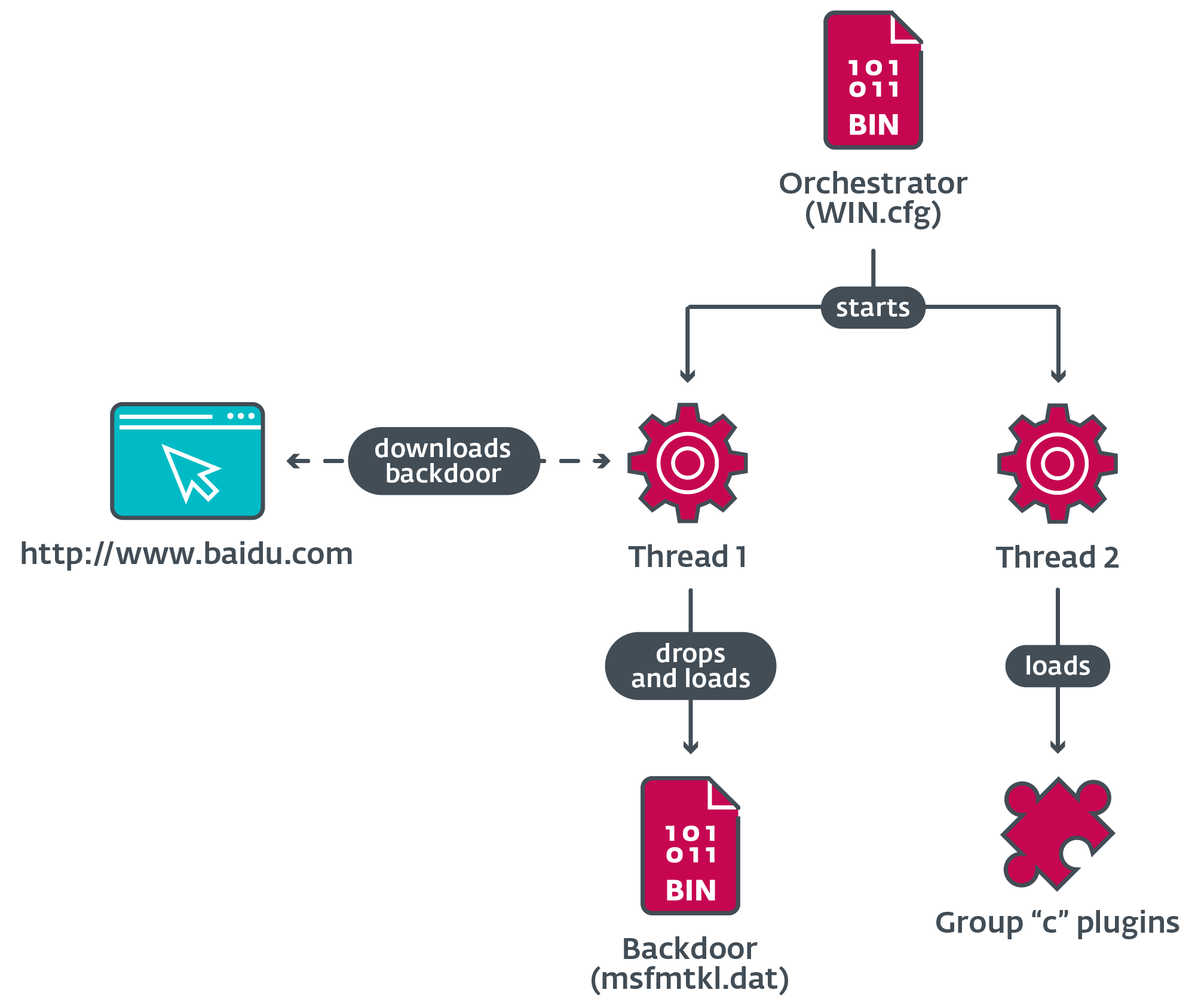

Το Σχήμα 16 απεικονίζει τις κύριες εργασίες που εκτελούνται από τον ενορχηστρωτή, οι οποίες περιλαμβάνουν την απόκτηση του backdoor και τη φόρτωση των πρόσθετων.

Όταν φορτωθεί, ο ενορχηστρωτής δημιουργεί δύο νήματα για να εκτελέσει τις εργασίες του.

Νήμα ενορχηστρωτή 1

Ο ενορχηστρωτής διαγράφει το αρχικό αρχείο dropper από το δίσκο και προσπαθεί να φορτώσει το backdoor από msfmtkl.dat. Εάν το αρχείο δεν υπάρχει ή δεν ανοίξει, ο ενορχηστρωτής χρησιμοποιεί τα Windows Internet API για να ανοίξει μια σύνδεση με τον νόμιμο ιστότοπο της κινεζικής εταιρείας Baidu, όπως εξηγήθηκε προηγουμένως.

Η απάντηση από τον διακομιστή αποθηκεύεται σε ένα προσωρινό αρχείο που υπόκειται σε διαδικασία επικύρωσης. εάν πληρούνται όλες οι προϋποθέσεις, το κρυπτογραφημένο ωφέλιμο φορτίο που βρίσκεται μέσα στο αρχείο εγγράφεται σε ένα νέο αρχείο και μετονομάζεται σε msfmtkl.dat.

Αφού δημιουργηθεί το νέο αρχείο με το κρυπτογραφημένο ωφέλιμο φορτίο, ο ενορχηστρωτής διαβάζει το περιεχόμενό του και αποκρυπτογραφεί το ωφέλιμο φορτίο χρησιμοποιώντας RC4. Το PE που προκύπτει φορτώνεται στη μνήμη και το σημείο εισόδου του εκτελείται.

Νήμα ενορχηστρωτή 2

Ανάλογα με το όνομα της τρέχουσας διαδικασίας, ο ενορχηστρωτής εκτελεί διάφορες ενέργειες, συμπεριλαμβανομένης της φόρτωσης προσθηκών και της προσθήκης εξαιρέσεων για τη λίστα επιτρεπόμενων DLL φορτωτών στις τοπικές βάσεις δεδομένων τριών προϊόντων λογισμικού antimalware κινεζικής προέλευσης.

Ο Πίνακας 4 περιγράφει τις ενέργειες που γίνονται όταν το όνομα διεργασίας ταιριάζει με αυτό μιας σουίτας λογισμικού ασφαλείας στην οποία ο ενορχηστρωτής μπορεί να επιτρέψει τη λίστα των φορτωτών της.

Πίνακας 4. Ενέργειες ενορχηστρωτή κατά την εκτέλεση σε μια διαδικασία με το όνομα συγκεκριμένου λογισμικού ασφαλείας

|

Διαδικασία όνομα |

Στοχευμένο λογισμικό |

Ενέργειες |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Προσπάθειες φόρτωσης του νόμιμου DLL TAVinterface.dll για να χρησιμοποιήσετε τη συνάρτηση εξαγωγής CreateTaveInstance για να αποκτήσετε μια διεπαφή. Όταν καλείται μια δεύτερη συνάρτηση από τη διεπαφή, περνά μια διαδρομή αρχείου ως παράμετρος. |

|

|

360safe.exe 360tray.exe |

Προσπάθειες φόρτωσης του νόμιμου DLL deepscancloudcom2.dll για να χρησιμοποιήσετε τις εξαγόμενες συναρτήσεις XDOpen, XDAddRecordsEx, να XDClose, προσθέτει μια νέα καταχώρηση στο αρχείο βάσης δεδομένων SQL speedmem2.hg. |

|

|

360sd.exe |

Προσπάθειες για άνοιγμα του αρχείου sl2.db για να προσθέσει μια δυαδική δομή με κωδικοποίηση base64 που περιέχει τη διαδρομή προς το DLL του φορτωτή. |

|

|

kxescore.exe kxetray.exe |

Προσπάθειες φόρτωσης του νόμιμου DLL securitykxescankhistory.dll για να χρησιμοποιήσετε τη συνάρτηση εξαγωγής KSDllGetClassObject για να αποκτήσετε μια διεπαφή. Όταν καλεί μία από τις συναρτήσεις από το vtable, περνά μια διαδρομή αρχείου ως παράμετρος. |

Ο Πίνακας 5 περιγράφει τις ενέργειες που γίνονται όταν το όνομα διεργασίας ταιριάζει με αυτό του επιλεγμένου λογισμικού ανταλλαγής άμεσων μηνυμάτων. Σε αυτές τις περιπτώσεις, ο ενορχηστρωτής φορτώνει πρόσθετα από το δίσκο.

Πίνακας 5. Ενέργειες Ochestrator κατά την εκτέλεση σε μια διαδικασία με το όνομα συγκεκριμένου λογισμικού ανταλλαγής άμεσων μηνυμάτων

|

Διαδικασία όνομα |

Στοχευμένο λογισμικό |

Ενέργειες |

|

qq.exe |

Προσπάθειες δημιουργίας mutex με όνομα ΛΑΒΕΤΕ ΚΛΕΙΔΩΜΑ ΜΗΝΥΜΑΤΟΣ QQ. Εάν το mutex δεν υπάρχει ήδη, φορτώνει τα πρόσθετα c001.dat, c002.dat, να c003.dat από δίσκο. |

|

|

wechat.exe |

Φορτώνει το πρόσθετο c006.dat. |

|

|

telegram.exe |

Φορτώνει το πρόσθετο c007.dat. |

|

|

skype.exe |

Φορτώνει το πρόσθετο c003.dat. |

|

|

cc.exe |

Αγνωστος; πιθανώς CloudChat. |

|

|

raidcall.exe |

||

|

yy.exe |

Αγνωστος; πιθανώς μια εφαρμογή από YY κοινωνικό δίκτυο. |

|

|

aliim.exe |

Φορτώνει το πρόσθετο c005.dat. |

Μετά την ολοκλήρωση των αντίστοιχων ενεργειών, το νήμα επιστρέφει.

Ομάδα προσθηκών "c"

Από την ανάλυσή μας για τον κώδικα ενορχηστρωτή, καταλαβαίνουμε ότι ενδέχεται να υπάρχουν τουλάχιστον έξι πρόσθετα της ομάδας "c", από τα οποία μόνο τα τρία είναι γνωστά σε εμάς αυτήν τη στιγμή.

Ο Πίνακας 6 περιγράφει τη βασική λειτουργικότητα των προσθηκών που έχουν προσδιοριστεί.

Πίνακας 6. Περιγραφή των πρόσθετων από την ομάδα "c"

|

Όνομα προσθήκης |

Περιγραφή |

|

c001.dat |

Κλέβει πληροφορίες από βάσεις δεδομένων QQ, συμπεριλαμβανομένων διαπιστευτηρίων, αρχείων καταγραφής συνομιλιών, λιστών επαφών και πολλά άλλα. |

|

c002.dat |

Συνδέει πολλές λειτουργίες από τα Tencent QQ's KernelUtil.dll και Common.dll στη μνήμη των QQ.exe διαδικασία, επιτρέποντας την παρακολούθηση άμεσων και ομαδικών μηνυμάτων και ερωτημάτων SQL σε βάσεις δεδομένων. |

|

c003.dat |

Συνδέει πολλά API: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose Αυτό επιτρέπει στην προσθήκη να υποκλέψει συνομιλίες ήχου σε διάφορες διαδικασίες. |

Κερκόπορτα

Έχουμε ήδη μοιραστεί αρκετές λεπτομέρειες σχετικά με τον βασικό σκοπό του backdoor: την επικοινωνία με τον ελεγκτή του και την εξαγωγή δεδομένων που συλλέγονται. Η επικοινωνία με τον ελεγκτή βασίζεται κυρίως στην εγγραφή των δεδομένων διαμόρφωσης της προσθήκης σε ένα μη κρυπτογραφημένο αρχείο με το όνομα άδεια.dat, και επίκληση λειτουργικότητας από φορτωμένες προσθήκες. Ο Πίνακας 7 περιγράφει τις πιο σχετικές εντολές που χειρίζεται η κερκόπορτα.

Πίνακας 7. Περιγραφή ορισμένων από τις εντολές που χειρίζεται η κερκόπορτα

|

Αναγνωριστικό εντολής |

Περιγραφή |

|

0x04 |

Δημιουργεί ή κλείνει ένα αντίστροφο κέλυφος και χειρίζεται την είσοδο και την έξοδο. |

|

0x17 |

Μετακινεί ένα αρχείο με διαδρομές που παρέχονται από τον ελεγκτή. |

|

0x1C |

Απεγκαθιστά το εμφύτευμα. |

|

0x1E |

Συλλέγει πληροφορίες αρχείου από έναν καθορισμένο κατάλογο ή συλλέγει πληροφορίες μονάδας δίσκου. |

|

0x28 |

Τερματίζει μια διαδικασία με ένα PID που δίνεται από τον ελεγκτή. |

Ομάδες προσθηκών "a" και "b"

Το στοιχείο backdoor περιέχει τα δικά του ενσωματωμένα DLL πρόσθετων (βλ. Πίνακα 8) που είναι γραμμένα στο δίσκο και παρέχουν στο backdoor τις βασικές του δυνατότητες κατασκοπείας και συλλογής πληροφοριών.

Πίνακας 8. Περιγραφές των ομάδων προσθηκών "a" και "b" που είναι ενσωματωμένες στην κερκόπορτα

|

Όνομα προσθήκης |

Περιγραφή |

|

a010.dat |

Συλλέγει πληροφορίες εγκατεστημένου λογισμικού από το μητρώο. |

|

b010.dat |

Τραβάει στιγμιότυπα οθόνης. |

|

b011.dat |

Βασικό keylogger. |

Συμπέρασμα

Έχουμε αναλύσει επιθέσεις και δυνατότητες από έναν παράγοντα απειλών που ονομάσαμε Blackwood, ο οποίος έχει πραγματοποιήσει επιχειρήσεις κυβερνοκατασκοπείας κατά ατόμων και εταιρειών από την Κίνα, την Ιαπωνία και το Ηνωμένο Βασίλειο. Χαρτογραφήσαμε την εξέλιξη του NSPX30, του προσαρμοσμένου εμφυτεύματος που αναπτύχθηκε από την Blackwood, μέχρι το 2005, σε μια μικρή κερκόπορτα που ονομάσαμε Project Wood.

Είναι ενδιαφέρον ότι το εμφύτευμα Project Wood από το 2005 φαίνεται να είναι έργο προγραμματιστών με εμπειρία στην ανάπτυξη κακόβουλου λογισμικού, δεδομένων των τεχνικών που εφαρμόζονται, γεγονός που μας κάνει να πιστεύουμε ότι δεν έχουμε ανακαλύψει ακόμη περισσότερα για την ιστορία του αρχέγονου backdoor.

Για οποιαδήποτε απορία σχετικά με την έρευνά μας που δημοσιεύτηκε στο WeLiveSecurity, επικοινωνήστε μαζί μας στο απειλητικό@eset.com.

Η ESET Research προσφέρει ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

ΔΟΕ

Αρχεία

|

SHA-1 |

Όνομα |

Όνομα ανίχνευσης ESET |

Περιγραφή |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

Αρχικό σταγονόμετρο NSPX30. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Φορτωτής για τον εγκαταστάτη. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Επίμονος φορτωτής. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Φορτωτής για τον ενορχηστρωτή. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Αποκρυπτογραφημένο πρόγραμμα εγκατάστασης. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Αποκρυπτογραφημένος ενορχηστρωτής. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

Αποκρυπτογραφημένη κερκόπορτα. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Προσθήκη διαπιστευτηρίων και δεδομένων κλοπής. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Προσθήκη υποκλοπής μηνυμάτων Tencent QQ. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Πρόσθετο λήψης ήχου. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

Πρόσθετο συλλογής πληροφοριών. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Πρόσθετο Keylogger. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

Πρόσθετο λήψης οθόνης. |

Δίκτυο

|

IP |

Domain |

Πάροχος φιλοξενίας |

Πρωτοεμφανίστηκε |

Περιγραφή |

|

104.193.88[.]123 |

www.baidu[.]com |

Beijing Baidu Netcom Science and Technology Co., Ltd. |

2017-08-04 |

Ο νόμιμος ιστότοπος με τον οποίο έρχεται σε επαφή ο ενορχηστρωτής και τα στοιχεία του backdoor για τη λήψη ωφέλιμων φορτίων. Το αίτημα HTTP GET παρεμποδίζεται από το AitM. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT‑CHINANET‑ZJ |

2021-10-17 |

Μέρος της διεύθυνσης URL από όπου έγινε λήψη του σταγονόμετρου από νόμιμο λογισμικό. |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας εκδοχή 14 του πλαισίου MITER ATT&CK.

|

Τακτική |

ID |

Όνομα |

Περιγραφή |

|

Ανάπτυξη πόρων |

Ανάπτυξη δυνατοτήτων: Κακόβουλο λογισμικό |

Η Blackwood χρησιμοποίησε ένα προσαρμοσμένο εμφύτευμα που ονομάζεται NSPX30. |

|

|

Αρχική πρόσβαση |

Συμβιβασμός εφοδιαστικής αλυσίδας |

Το συστατικό σταγονόμετρου του NSPX30 παραδίδεται όταν υποκλαπούν νόμιμες αιτήσεις ενημέρωσης λογισμικού μέσω του AitM. |

|

|

Εκτέλεση |

Διερμηνέας εντολών και σεναρίων: PowerShell |

Το στοιχείο εγκατάστασης του NSPX30 χρησιμοποιεί το PowerShell για να απενεργοποιήσει την υποβολή δείγματος του Windows Defender και προσθέτει μια εξαίρεση για ένα στοιχείο φόρτωσης. |

|

|

Διερμηνέας εντολών και δέσμης ενεργειών: Windows Command Shell |

Το πρόγραμμα εγκατάστασης του NSPX30 μπορεί να χρησιμοποιήσει cmd.exe όταν προσπαθείτε να παρακάμψετε το UAC. Η κερκόπορτα του NSPX30 μπορεί να δημιουργήσει ένα αντίστροφο κέλυφος. |

||

|

Διερμηνέας εντολών και σεναρίων: Visual Basic |

Το πρόγραμμα εγκατάστασης του NSPX30 μπορεί να χρησιμοποιήσει VBScript όταν προσπαθεί να παρακάμψει το UAC. |

||

|

Το εγγενές API |

Το πρόγραμμα εγκατάστασης και χρήση της κερκόπορτας του NSPX30 CreateProcessA/W API για την εκτέλεση στοιχείων. |

||

|

Επιμονή |

Ροή εκτέλεσης πειρατείας |

Ο φορτωτής του NSPX30 φορτώνεται αυτόματα σε μια διεργασία κατά την εκκίνηση του Winsock. |

|

|

Κλιμάκωση προνομίων |

Εκδήλωση που ενεργοποίησε την εκτέλεση |

Το πρόγραμμα εγκατάστασης του NSPX30 τροποποιεί το μητρώο για να αλλάξει μια τιμή κλειδιού κουμπιού πολυμέσων (APPCOMMAND_LAUNCH_APP2) για να δείξει το εκτελέσιμο πρόγραμμα φόρτωσης του. |

|

|

Μηχανισμός ελέγχου ανύψωσης κατάχρησης: Παράκαμψη ελέγχου λογαριασμού χρήστη |

Το πρόγραμμα εγκατάστασης του NSPX30 χρησιμοποιεί τρεις τεχνικές για να επιχειρήσει παρακάμψεις UAC. |

||

|

Αμυντική υπεκφυγή |

Αποσυμφόρηση/Αποκωδικοποίηση αρχείων ή πληροφοριών |

Το πρόγραμμα εγκατάστασης, ο ενορχηστρωτής, η κερκόπορτα και τα αρχεία διαμόρφωσης του NSPX30 αποκρυπτογραφούνται με RC4 ή συνδυασμούς bitwise και αριθμητικών οδηγιών. |

|

|

Βλάβη άμυνας: Απενεργοποίηση ή τροποποίηση εργαλείων |

Το πρόγραμμα εγκατάστασης του NSPX30 απενεργοποιεί την υποβολή δείγματος του Windows Defender και προσθέτει μια εξαίρεση για ένα στοιχείο φόρτωσης. Ο ενορχηστρωτής του NSPX30 μπορεί να τροποποιήσει τις βάσεις δεδομένων του λογισμικού ασφαλείας για τη λίστα επιτρεπόμενων στοιχείων φορτωτή του. Το στοχευμένο λογισμικό περιλαμβάνει: Tencent PC Manager, 360 Safeguard, 360 Antivirus και Kingsoft AntiVirus. |

||

|

Αφαίρεση δείκτη: Διαγραφή αρχείου |

Το NSPX30 μπορεί να αφαιρέσει τα αρχεία του. |

||

|

Αφαίρεση δείκτη: Καθαρή επιμονή |

Το NSPX30 μπορεί να αφαιρέσει την επιμονή του. |

||

|

Έμμεση Εκτέλεση Εντολής |

Το πρόγραμμα εγκατάστασης του NSPX30 εκτελεί το PowerShell μέσω του κελύφους εντολών των Windows. |

||

|

Μεταμφίεση: Αντιστοίχιση νόμιμου ονόματος ή τοποθεσίας |

Τα στοιχεία του NSPX30 αποθηκεύονται στον νόμιμο φάκελο %PROGRAMDATA%Intel. |

||

|

Τροποποίηση μητρώου |

Το πρόγραμμα εγκατάστασης του NSPX30 μπορεί να τροποποιήσει το μητρώο όταν προσπαθεί να παρακάμψει το UAC. |

||

|

Ασαφή αρχεία ή πληροφορίες |

Τα στοιχεία του NSPX30 αποθηκεύονται κρυπτογραφημένα στο δίσκο. |

||

|

Συγκεκριμένα αρχεία ή πληροφορίες: Ενσωματωμένα ωφέλιμα φορτία |

Το σταγονόμετρο του NSPX30 περιέχει ενσωματωμένα εξαρτήματα. Ο φορτωτής του NSPX30 περιέχει ενσωματωμένο shellcode. |

||

|

Εκτέλεση δυαδικού διακομιστή μεσολάβησης συστήματος: Rundll32 |

Το πρόγραμμα εγκατάστασης του NSPX30 μπορεί να φορτωθεί μέσω rundll32.exe. |

||

|

Πρόσβαση διαπιστευτηρίων |

Αντίπαλος στη μέση |

Το εμφύτευμα NSPX30 παραδίδεται στα θύματα μέσω επιθέσεων AitM. |

|

|

Διαπιστευτήρια από Password Stores |

Πρόσθετο NSPX30 c001.dat μπορεί να κλέψει διαπιστευτήρια από βάσεις δεδομένων Tencent QQ. |

||

|

Ανακάλυψη |

Ανακάλυψη αρχείων και καταλόγου |

Η κερκόπορτα και οι προσθήκες του NSPX30 μπορούν να παραθέσουν αρχεία. |

|

|

Μητρώο ερωτημάτων |

NSPX30 a010.dat Το plugin συλλέγει διάφορες πληροφορίες για το εγκατεστημένο λογισμικό από το μητρώο. |

||

|

Ανακάλυψη λογισμικού |

NSPX30 a010.dat Το πρόσθετο συλλέγει πληροφορίες από το μητρώο. |

||

|

Ανακάλυψη πληροφοριών συστήματος |

Η κερκόπορτα του NSPX30 συλλέγει πληροφορίες συστήματος. |

||

|

Ανακάλυψη διαμόρφωσης δικτύου συστήματος |

Το backdoor του NSPX30 συλλέγει διάφορες πληροφορίες προσαρμογέα δικτύου. |

||

|

Ανακάλυψη συνδέσεων δικτύου συστήματος |

Το backdoor του NSPX30 συλλέγει πληροφορίες προσαρμογέα δικτύου. |

||

|

Ανακάλυψη κατόχου/χρήστη συστήματος |

Το backdoor του NSPX30 συλλέγει πληροφορίες συστήματος και χρήστη. |

||

|

Συλλογή |

Καταγραφή εισόδου: Καταγραφή πληκτρολογίου |

Πρόσθετο NSPX30 b011.dat είναι ένα βασικό keylogger. |

|

|

Αρχειοθέτηση Συλλεγμένων Δεδομένων: Αρχειοθέτηση μέσω Βιβλιοθήκης |

Τα πρόσθετα NSPX30 συμπιέζουν τις συλλεγμένες πληροφορίες χρησιμοποιώντας zlib. |

||

|

Συλλογή ήχου |

Πρόσθετο NSPX30 c003.dat καταγράφει ροές εισόδου και εξόδου ήχου. |

||

|

Αυτοματοποιημένη Συλλογή |

Ο ενορχηστρωτής και η κερκόπορτα του NSPX30 εκκινούν αυτόματα πρόσθετα για τη συλλογή πληροφοριών. |

||

|

Στάδιο δεδομένων: Τοποθέτηση τοπικών δεδομένων |

Τα πρόσθετα του NSPX30 αποθηκεύουν δεδομένα σε τοπικά αρχεία πριν από την εξαγωγή. |

||

|

Οθόνη συλλαμβάνει |

Πρόσθετο NSPX30 b010.dat παίρνει στιγμιότυπα οθόνης. |

||

|

Διοίκησης και Ελέγχου |

Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού |

Ο ενορχηστρωτής και τα στοιχεία backdoor του NSPX30 κατεβάζουν ωφέλιμα φορτία χρησιμοποιώντας HTTP. |

|

|

Πρωτόκολλο επιπέδου εφαρμογής: DNS |

Η κερκόπορτα του NSPX30 εκμεταλλεύεται τις συλλεγμένες πληροφορίες χρησιμοποιώντας DNS. |

||

|

Κωδικοποίηση δεδομένων: Τυπική κωδικοποίηση |

Τα δεδομένα που συλλέγονται για διήθηση συμπιέζονται με zlib. |

||

|

Συμπίεση δεδομένων |

Η κερκόπορτα του NSPX30 κρυπτογραφεί τις επικοινωνίες C&C. |

||

|

Πρωτόκολλο μη επιπέδων εφαρμογής |

Η κερκόπορτα του NSPX30 χρησιμοποιεί UDP για τις επικοινωνίες C&C. |

||

|

πληρεξούσιο |

Οι επικοινωνίες του NSPX30 με τον διακομιστή C&C του εξυπηρετούνται από ένα μη αναγνωρισμένο στοιχείο. |

||

|

εκδιήθησης |

Αυτοματοποιημένη Διήθηση |

Όταν είναι διαθέσιμο, η κερκόπορτα του NSPX30 εκμεταλλεύεται αυτόματα τυχόν πληροφορίες που συλλέγονται. |

|

|

Όρια μεγέθους μεταφοράς δεδομένων |

Το backdoor του NSPX30 εξάγει συλλεγμένα δεδομένα μέσω ερωτημάτων DNS με σταθερό μέγεθος πακέτου. |

||

|

Exfiltration Over Alternative Protocol: Exfiltration Over Unencrypted Non-C2 Protocol |

Η κερκόπορτα του NSPX30 εκμεταλλεύεται τις συλλεγμένες πληροφορίες χρησιμοποιώντας DNS. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 90

- 98

- a

- Ικανός

- Σχετικα

- κατάχρηση

- πρόσβαση

- Σύμφωνα με

- Λογαριασμός

- ενεργειών

- ενεργός

- δραστηριότητα

- φορείς

- Επιπλέον

- Πρόσθετος

- Επιπλέον

- διεύθυνση

- διευθύνσεις

- Προσθέτει

- Μετά το

- κατά

- Πράκτορας

- aka

- Όλα

- λίστα επιτρεπόμενων

- σχεδόν

- ήδη

- Επίσης

- εναλλακτική λύση

- Αν και

- an

- ανάλυση

- αναλύσει

- αναλύθηκε

- και

- προστασίας από ιούς

- κάθε

- api

- APIs

- εμφανίζεται

- συσκευές

- Εφαρμογή

- Εφαρμογή

- APT

- Αρχείο

- ΕΙΝΑΙ

- γύρω

- AS

- εκτιμώ

- συσχετισμένη

- υποθέτω

- At

- επίθεση

- Επιθέσεις

- απόπειρα

- προσπάθεια

- Προσπάθειες

- ήχου

- συγγραφείς

- αυτομάτως

- διαθέσιμος

- πίσω

- κερκόπορτα

- Κερκόπορτες

- Baidu

- βασίζονται

- βασικός

- BE

- επειδή

- γίνονται

- ήταν

- πριν

- είναι

- Πιστεύω

- ΚΑΛΎΤΕΡΟΣ

- Bitwise

- και οι δύο

- χτισμένο

- κουμπί

- by

- παρακάμψει

- που ονομάζεται

- κλήση

- κλήσεις

- Εκστρατεία

- CAN

- δυνατότητες

- ικανότητα

- ικανός

- πιάνω

- που

- περίπτωση

- περιπτώσεις

- αλυσίδα

- αλλαγή

- άλλαξε

- chat

- Κίνα

- κινέζικο

- έλαμψε

- καθαρός

- πιο κοντά

- Κλείνει

- CO

- κωδικός

- Βάση κώδικα

- συλλέγουν

- συλλογή

- συλλέκτης

- συλλέγει

- COM

- συνδυασμοί

- συνδυάζοντας

- έρχεται

- συνήθως

- επικοινωνούν

- Επικοινωνία

- Διαβιβάσεις

- Εταιρείες

- εταίρα

- Συντάχθηκε

- ολοκληρώνοντας

- επιπλοκές

- συστατικό

- εξαρτήματα

- συμβιβασμός

- Συμβιβασμένος

- κατάσταση

- Συνθήκες

- Διεξαγωγή

- διαμόρφωση

- συνδεδεμένος

- σύνδεση

- Διασυνδέσεις

- θεωρούνται

- αποτελείται

- επικοινωνήστε μαζί μας

- Περιέχει

- περιεχόμενα

- έλεγχος

- ελεγκτής

- συνομιλίες

- ΕΤΑΙΡΕΙΑ

- Αντίστοιχος

- θα μπορούσε να

- δημιουργία

- δημιουργήθηκε

- δημιουργεί

- Διαπιστεύσεις

- Ρεύμα

- έθιμο

- Διαδικτυακός κυβερνοχώρος

- Κυβερνασφάλεια

- σκοτάδι

- ημερομηνία

- σημεία δεδομένων

- βάση δεδομένων

- βάσεις δεδομένων

- Ημερομηνία

- DCM

- DCM's

- δεκαετίες

- Προεπιλογή

- παραδώσει

- παραδίδεται

- παράδοση

- εξαρτάται

- παρατάσσω

- αναπτυχθεί

- ανάπτυξη

- περιγράφουν

- περιγράφει

- περιγραφή

- σχεδιασμένα

- προορισμός

- λεπτομερής

- καθέκαστα

- εντοπιστεί

- Ανίχνευση

- Προσδιορίστε

- αποφασισμένος

- αναπτύχθηκε

- προγραμματιστές

- Ανάπτυξη

- εξελίξεις

- DID

- διαφορά

- διαφορετικές

- κατευθύνει

- ανακαλύπτουν

- ανακάλυψαν

- διανομή

- διαιρούμενο

- dns

- do

- τεκμηρίωση

- τεκμηριωμένη

- κάνει

- τομέα

- domains

- κατεβάσετε

- Σταγόνες

- κατά την διάρκεια

- κάθε

- Νωρίς

- εύκολα

- αυξημένα

- ενσωματωμένο

- δίνει τη δυνατότητα

- ενεργοποίηση

- κωδικοποίησης

- κρυπτογραφημένα

- ελκυστικός

- Κινητήρας

- Μηχανική

- καταχώριση

- σφάλμα

- καθιερώνει

- εκδηλώσεις

- εξέλιξη

- εξελίχθηκε

- εξελίσσεται

- ακριβώς

- παράδειγμα

- εκτελέσει

- εκτελέστηκε

- Εκτελεί

- εκτέλεσης

- εκτέλεση

- διήθηση

- έκθεμα

- υπάρχουν

- εμπειρία

- εξήγησε

- εξερευνητής

- εξαγωγή

- γεγονός

- αποτυγχάνει

- Χαρακτηριστικά

- Εικόνα

- Αρχεία

- Αρχεία

- φιλτράρισμα

- Εύρεση

- ευρήματα

- δακτυλικό αποτύπωμα

- firewalls

- Όνομα

- καθορίζεται

- Εξής

- Για

- μορφή

- Προς τα εμπρός

- Βρέθηκαν

- από

- πλήρως

- λειτουργία

- λειτουργικότητα

- λειτουργίες

- παράγεται

- γεωγραφικός

- παίρνω

- GitHub

- Δώστε

- δεδομένου

- Go

- Group

- Ομάδα

- είχε

- Handles

- Έχω

- κεφαλίδες

- εδώ

- Κρύβω

- υψηλό προφίλ

- ιστορία

- Χονγκ

- Hong Kong

- Πως

- Ωστόσο

- HTML

- http

- HTTPS

- ID

- προσδιορίζονται

- if

- απεικονίζει

- εικόνα

- υλοποιήσεις

- εφαρμοστεί

- in

- περιλαμβάνουν

- περιλαμβάνει

- Συμπεριλαμβανομένου

- Εισερχόμενος

- Αυξήσεις

- υποδεικνύω

- ενδείξεις

- δείκτες

- ατομικές

- άτομα

- πληροφορίες

- Υποδομή

- αρχικός

- αρχικά

- ξεκίνησε

- εισαγωγή

- Ερωτήσεις

- Ένθετα

- μέσα

- εγκαθιστώ

- παράδειγμα

- αντί

- Ινστιτούτο

- οδηγίες

- Νοημοσύνη

- περιβάλλον λειτουργίας

- εσωτερικώς

- Internet

- σε

- έρευνα

- IP

- Διεύθυνση IP

- Διευθύνσεις IP

- ISP

- έκδοση

- IT

- ΤΟΥ

- εαυτό

- Ιανουάριος

- Ιαπωνία

- Ιαπωνικά

- Ιούνιος

- Κλειδί

- Βασίλειο

- Ξέρω

- γνώση

- γνωστός

- Κονγκ

- large

- Επίθετο

- αργότερα

- ξεκινήσει

- στρώμα

- που οδηγεί

- ελάχιστα

- Led

- αριστερά

- νόμιμος

- Αφήνει

- Πιθανός

- Λιστα

- Ακούγοντας

- ακούει

- Λίστες

- φορτίο

- φορτωτής

- φόρτωση

- φορτία

- τοπικός

- που βρίσκεται

- τοποθεσία

- lock

- ματιά

- έχασε

- Ltd

- μηχανή

- μηχανήματα

- Κυρίως

- μεγάλες

- κακόβουλο

- malware

- διευθυντής

- χειραγωγείται

- κατασκευής

- Ταίριασμα

- σπίρτα

- ταιριάζουν

- Ενδέχεται..

- νόημα

- μηχανισμός

- μηχανισμούς

- Εικόνες / Βίντεο

- Μνήμη

- που αναφέρθηκαν

- μήνυμα

- μηνύματα

- πληρούνται

- Μεταδεδομένα

- Microsoft

- ενδέχεται να

- εκατομμύρια

- τροποποιήσει

- περισσότερο

- πλέον

- ως επί το πλείστον

- πολλαπλούς

- πρέπει

- όνομα

- Ονομάστηκε

- Ανάγκη

- ανάγκες

- δίκτυο

- δίκτυα

- Νέα

- Όχι.

- Ν/Α

- Ειδοποίηση..

- αριθμός

- παρατηρούμενη

- αποκτήσει

- την απόκτηση

- συνέβη

- Οκτώβριος

- of

- προσφορές

- Office

- Παλιά

- παλαιότερο

- on

- ONE

- αποκλειστικά

- ανοίξτε

- ανοικτού κώδικα

- λειτουργίας

- το λειτουργικό σύστημα

- λειτουργία

- λειτουργίες

- φορείς

- or

- τάξη

- Προέλευση

- πρωτότυπο

- ΑΛΛΑ

- δικός μας

- έξω

- παραγωγή

- εκτός

- επί

- δική

- ανήκει

- P&E

- πακέτα

- σελίδα

- παράμετρος

- μέρος

- Ειδικότερα

- περάσματα

- παθητικός

- Κωδικός Πρόσβασης

- μονοπάτι

- μονοπάτια

- PC

- ιδιόμορφος

- εκτελέσει

- εκτελούνται

- εκτελεί

- επιμονή

- εικόνα

- Μέρος

- Απλό κείμενο

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- σας παρακαλούμε

- παρακαλούμε επικοινωνήστε

- συνδέω

- Plugins

- Σημείο

- σημεία

- πολιτικός

- Δημοφιλής

- πιθανώς

- PowerShell

- παρουσία

- παρόν

- πρόληψη

- προηγουμένως

- Πριν

- ιδιωτικός

- πιθανώς

- Πρόβλημα

- διαδικασία

- διαδικασια μας

- Διεργασίες

- Προϊόν

- Προϊόντα

- Πρόγραμμα

- σχέδιο

- έργα

- πρωτόκολλο

- παρέχουν

- παρέχεται

- προμηθευτής

- πληρεξούσιο

- δημόσιο

- Δημοσίευση

- δημοσίως

- δημοσιεύθηκε

- σκοπός

- ερωτήματα

- μάλλον

- φθάσουν

- έλαβε

- πρόσφατος

- ρεκόρ

- αρχεία

- επαναλαμβανόμενα

- παραπέμπω

- αναφέρεται

- σχετικά με

- καταχωρηθεί

- μητρώου

- σχετίζεται με

- βασιζόμενοι

- λείψανα

- αφαίρεση

- αφαιρέστε

- απάντηση

- αναφέρουν

- Εκθέσεις

- ζητήσει

- αιτήματα

- έρευνα

- ερευνητές

- επιλυθεί

- πόρος

- εκείνοι

- απάντησης

- αποτέλεσμα

- με αποτέλεσμα

- Επιστροφές

- αντιστρέψει

- Πλούσιος

- αύξηση

- router

- Άρθρο

- ίδιο

- αποθηκεύονται

- Επιστήμη

- Επιστήμη και Τεχνολογία

- screenshots

- Αναζήτηση

- μηχανή αναζήτησης

- Δεύτερος

- δευτερόλεπτα

- τμήματα

- ασφάλεια

- Λογισμικό ασφαλείας

- δείτε

- φαίνομαι

- φαίνεται

- δει

- επιλέγονται

- αποστέλλονται

- Σεπτέμβριος

- σερβίρεται

- διακομιστής

- διακομιστές

- υπηρεσία

- Υπηρεσίες

- Σέτς

- διάφοροι

- Shared

- κέλυφος

- παρουσιάζεται

- Δείχνει

- παρόμοιες

- Απλούς

- απλά

- αφού

- ΕΞΙ

- Μέγεθος

- ελαφρώς διαφορετική

- small

- μικρότερος

- So

- Μ.Κ.Δ

- λογισμικό

- εξαρτήματα λογισμικού

- αναβάθμιση λογισμικού

- Λύσεις

- λυθεί

- μερικοί

- εξελιγμένα

- συγκεκριμένες

- καθορίζεται

- φάντασμα

- διαίρεση

- κατασκοπεία

- SQL

- Στάδιο

- στάδια

- πρότυπο

- Εκκίνηση

- ξεκίνησε

- Ξεκινήστε

- Βήματα

- Ακόμη

- κατάστημα

- αποθηκεύονται

- ροές

- Σπάγγος

- δομή

- στούντιο

- θέμα

- υποβολή

- τέτοιος

- Προτείνει

- σουίτα

- ανακύπτει

- ύποπτος

- σύστημα

- συστήματα

- τραπέζι

- Πάρτε

- λαμβάνεται

- παίρνει

- στόχος

- στοχευμένες

- στόχους

- εργασίες

- τεχνική

- τεχνικές

- Τεχνολογία

- προσωρινή

- Tencent

- από

- ότι

- Η

- το Ηνωμένο Βασίλειο

- το Ηνωμένο Βασίλειο

- ο κόσμος

- τους

- Τους

- θέμα

- τότε

- Εκεί.

- επομένως

- Αυτοί

- αυτοί

- Τρίτος

- αυτό

- εκείνοι

- απειλή

- απειλή

- τρία

- Μέσω

- ώρα

- χρονοδιάγραμμα

- timestamp

- προς την

- εργαλείο

- ίχνος

- τροχιά

- Διαπραγμάτευσης

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- μεταφορά

- ενεργοποιήθηκε

- δύο

- Uk

- καταλαβαίνω

- Ενωμένος

- Ηνωμένο Βασίλειο

- πανεπιστήμιο

- άγνωστος

- απίθανος

- ΑΝΩΝΥΜΟΣ

- Ενημέρωση

- ενημερώσεις

- URL

- us

- χρήση

- μεταχειρισμένος

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- έγκυρος

- επικύρωση

- αξία

- Αξίες

- Παραλλαγή

- διάφορα

- επαληθεύει

- εκδοχή

- κατακόρυφος

- μέσω

- Θύμα

- θύματα

- Επίσκεψη

- οπτικές

- Ευάλωτες

- ήταν

- Τρόπος..

- we

- ιστός

- Ιστοσελίδα : www.example.gr

- ΛΟΙΠΌΝ

- ήταν

- Τι

- πότε

- οποτεδήποτε

- Ποιό

- ποιόν

- Wikipedia

- θα

- παράθυρα

- με

- ξύλο

- Εργασία

- εργαζόμενος

- κόσμος

- θα

- γραφή

- γραπτή

- ακόμη

- zephyrnet

- Zip