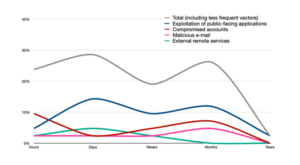

Οι επιτιθέμενοι έχουν διαδώσει μια παραλλαγή του Lumma Stealer μέσω YouTube κανάλια που διαθέτουν περιεχόμενο που σχετίζεται με το σπάσιμο δημοφιλών εφαρμογών, αποφεύγοντας τα φίλτρα Ιστού χρησιμοποιώντας πλατφόρμες ανοιχτού κώδικα όπως το GitHub και το MediaFire αντί για ιδιόκτητους κακόβουλους διακομιστές για τη διανομή του κακόβουλου λογισμικού.

Ερευνητές στο FortiGuard είπαν ότι η εκστρατεία είναι παρόμοια με επίθεση ανακαλύφθηκε τον περασμένο Μάρτιο ότι χρησιμοποιούσε τεχνητή νοημοσύνη (AI) για να διαδώσει βήμα προς βήμα εκπαιδευτικά προγράμματα σχετικά με τον τρόπο εγκατάστασης προγραμμάτων όπως το Photoshop, το Autodesk 3ds Max, το AutoCAD και άλλα χωρίς άδεια.

«Αυτά τα βίντεο του YouTube διαθέτουν συνήθως περιεχόμενο που σχετίζεται με σπασμένες εφαρμογές, παρουσιάζοντας στους χρήστες παρόμοιους οδηγούς εγκατάστασης και ενσωματώνοντας κακόβουλες διευθύνσεις URL που συχνά συντομεύονται χρησιμοποιώντας υπηρεσίες όπως το TinyURL και το Cuttly», έγραψε η Cara Lin, ανώτερη αναλυτής του Fortinet. σε ένα blog post δημοσιεύτηκε στις 8 Ιανουαρίου από την Fortinet.

Οι σύνδεσμοι που κοινοποιούνται στα βίντεο χρησιμοποιούν υπηρεσίες συντόμευσης συνδέσμων όπως το TinyURL και το Cuttly και οδηγούν στην άμεση λήψη ενός νέου, ιδιωτικού προγράμματος φόρτωσης .NET που είναι υπεύθυνος για την ανάκτηση του τελικού κακόβουλου λογισμικού, του Lumma Stealer, έγραψε.

Λούμα στοχεύει ευαίσθητες πληροφορίες, συμπεριλαμβανομένων των διαπιστευτηρίων χρήστη, των λεπτομερειών συστήματος, των δεδομένων προγράμματος περιήγησης και των επεκτάσεων. Το κακόβουλο λογισμικό εμφανίζεται σε διαφημίσεις στο Dark Web και σε ένα κανάλι Telegram από το 2022, με περισσότερους από δώδεκα διακομιστές εντολών και ελέγχου στη φύση και πολλαπλές ενημερώσεις, σύμφωνα με το Fortinet.

Πώς λειτουργεί η επίθεση Lumma Stealer

Η επίθεση ξεκινά με έναν χάκερ που παραβιάζει έναν λογαριασμό YouTube και ανεβάζει βίντεο που υποτίθεται ότι μοιράζονται συμβουλές για σπασμένο λογισμικό, συνοδευόμενα από περιγραφές των βίντεο που ενσωματώνουν κακόβουλες διευθύνσεις URL. Οι περιγραφές καλούν επίσης τους χρήστες να κατεβάσουν ένα αρχείο .ZIP που περιλαμβάνει κακόβουλο περιεχόμενο.

Τα βίντεο που παρατηρήθηκαν από το Fortinet ανέβηκαν νωρίτερα φέτος. Ωστόσο, τα αρχεία στον ιστότοπο κοινής χρήσης αρχείων λαμβάνουν τακτικές ενημερώσεις και ο αριθμός των λήψεων συνεχίζει να αυξάνεται, γεγονός που υποδηλώνει ότι η καμπάνια φτάνει στα θύματα. "Αυτό υποδηλώνει ότι το αρχείο ZIP είναι πάντα νέο και ότι αυτή η μέθοδος διαδίδει αποτελεσματικά κακόβουλο λογισμικό", έγραψε ο Lin.

Το αρχείο .ZIP περιλαμβάνει ένα αρχείο .LNK που καλεί το PowerShell για λήψη ενός αρχείου εκτέλεσης .NET μέσω του αποθετηρίου GitHub "Νέο" που ανήκει στον John1323456. Τα άλλα δύο αποθετήρια, τα "LNK" και "LNK-Ex", περιλαμβάνουν επίσης φορτωτές .NET και το spread Lumma ως τελικό ωφέλιμο φορτίο.

«Το δημιουργημένο αρχείο .ZIP εγκατάστασης χρησιμεύει ως αποτελεσματικό δόλωμα για την παράδοση του ωφέλιμου φορτίου, εκμεταλλευόμενο την πρόθεση του χρήστη να εγκαταστήσει την εφαρμογή και προτρέποντάς τους να κάνουν κλικ στο αρχείο εγκατάστασης χωρίς δισταγμό», έγραψε ο Lin.

Ο φορτωτής .NET έχει συσκοτιστεί χρησιμοποιώντας το SmartAssembly, ένα νόμιμο εργαλείο συσκότισης. Ο φορτωτής προχωρά αποκτώντας την τιμή περιβάλλοντος του συστήματος και, μόλις ο αριθμός των δεδομένων είναι σωστός, φορτώνει το σενάριο PowerShell. Διαφορετικά, η διαδικασία βγαίνει από το πρόγραμμα.

Κακόβουλο λογισμικό YouTube Evasion & Προσοχή

Το κακόβουλο λογισμικό έχει δημιουργηθεί για να αποφεύγεται ο εντοπισμός: Το αντικείμενο ProcessStartInfo εκκινεί τη διαδικασία PowerShell η οποία τελικά καλεί ένα αρχείο DLL για το επόμενο στάδιο της επίθεσης, το οποίο σαρώνει το περιβάλλον του χρησιμοποιώντας διάφορες τεχνικές για να αποφύγει τον εντοπισμό. Αυτή η διαδικασία περιλαμβάνει έλεγχο για εντοπιστές σφαλμάτων. συσκευές ασφαλείας ή κουτιά άμμου· εικονικές μηχανές? και άλλες υπηρεσίες ή αρχεία που ενδέχεται να εμποδίσουν μια κακόβουλη διαδικασία.

«Μετά την ολοκλήρωση όλων των ελέγχων περιβάλλοντος, το πρόγραμμα αποκρυπτογραφεί τα δεδομένα πόρων και καλεί το «SuspendThread. λειτουργία», έγραψε ο Λιν. "Αυτή η λειτουργία χρησιμοποιείται για τη μετάβαση του νήματος σε κατάσταση "αναρτημένη", ένα κρίσιμο βήμα στη διαδικασία της έγχυσης ωφέλιμου φορτίου."

Μόλις εκτοξευθεί, το ωφέλιμο φορτίο, Λούμα, επικοινωνεί με τον διακομιστή εντολών και ελέγχου (C2) και δημιουργεί μια σύνδεση για την αποστολή συμπιεσμένων κλεμμένων δεδομένων πίσω στους εισβολείς. Η παραλλαγή που χρησιμοποιείται στην καμπάνια έχει επισημανθεί ως έκδοση 4.0, αλλά έχει ενημερώσει την εξέλιξή της για να αξιοποιήσει το HTTPS για να αποφύγει καλύτερα τον εντοπισμό, σημείωσε ο Lin.

Ωστόσο, η μόλυνση μπορεί να παρακολουθηθεί. Το Fortinet συμπεριέλαβε μια λίστα δεικτών συμβιβασμού (IoC) στην ανάρτηση και συμβούλευσε τους χρήστες να είναι προσεκτικοί σχετικά με «ασαφείς πηγές εφαρμογών». Εάν οι άνθρωποι σκοπεύουν να κατεβάσουν εφαρμογές από το YouTube ή οποιαδήποτε άλλη πλατφόρμα, θα πρέπει να διασφαλίσουν ότι προέρχονται από αξιόπιστες και ασφαλείς προελεύσεις, σημείωσε η Fortinet.

Οι οργανισμοί θα πρέπει επίσης να παρέχουν βασικά εκπαίδευση στον κυβερνοχώρο στους υπαλλήλους τους για να προωθήσουν την επίγνωση της κατάστασης σχετικά με το τρέχον τοπίο απειλών, καθώς και να μάθουν βασικές έννοιες και τεχνολογία κυβερνοασφάλειας, σύμφωνα με την ανάρτηση. Αυτό θα βοηθήσει στην αποφυγή σεναρίων στα οποία οι εργαζόμενοι κατεβάζουν κακόβουλα αρχεία σε εταιρικά περιβάλλοντα.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.darkreading.com/cyberattacks-data-breaches/weaponized-youtube-channels-spread-lumma-stealer

- :έχει

- :είναι

- $UP

- 2022

- 8

- a

- Σχετικα

- συνοδεύεται

- Σύμφωνα με

- Λογαριασμός

- απόκτηση

- διαφημίσεις

- συνιστάται

- Μετά το

- AI

- στοχεύουν

- Όλα

- Επίσης

- πάντοτε

- an

- αναλυτής

- και

- κάθε

- συσκευές

- Εφαρμογή

- εφαρμογές

- τεχνητός

- τεχνητή νοημοσύνη

- Τεχνητή νοημοσύνη (AI)

- AS

- At

- επίθεση

- Autodesk

- αποφύγετε

- επίγνωση

- πίσω

- δόλωμα

- βασικός

- BE

- ήταν

- Καλύτερα

- Προσέξτε

- Αποκλεισμός

- Μπλοκ

- πρόγραμμα περιήγησης

- χτισμένο

- αλλά

- by

- κλήσεις

- Εκστρατεία

- CAN

- προσοχή

- Κανάλι

- κανάλια

- έλεγχος

- έλεγχοι

- κλικ

- Ελάτε

- ολοκληρώνοντας

- συμβιβασμός

- έννοιες

- σύνδεση

- περιεχόμενο

- συνεχίζεται

- Εταιρικές εκδηλώσεις

- διορθώσει

- Ραγισμένο

- ράγισμα

- δημιουργημένο

- Διαπιστεύσεις

- κρίσιμος

- Ρεύμα

- Κυβερνασφάλεια

- σκοτάδι

- Dark Web

- ημερομηνία

- παραδώσει

- καθέκαστα

- Ανίχνευση

- κατευθύνει

- ανακάλυψαν

- διανέμω

- κατεβάσετε

- λήψεις

- δωδεκάδα

- Νωρίτερα

- Αποτελεσματικός

- αποτελεσματικά

- embed

- μισθωτών

- υπαλλήλους

- εξασφαλίζω

- Περιβάλλον

- περιβάλλοντα

- Αιθέρας (ΕΤΗ)

- διαφυγής

- εκτέλεση

- Άσκηση

- διήθηση

- εξόδους

- επεκτάσεις

- Χαρακτηριστικό

- Προτεινόμενο

- Αρχεία

- Αρχεία

- Φίλτρα

- τελικός

- Για

- Fortinet

- από

- λειτουργία

- GitHub

- Grow

- Οδηγοί

- χάκερ

- Έχω

- βοήθεια

- Πως

- Πώς να

- Ωστόσο

- HTTPS

- if

- in

- περιλαμβάνουν

- περιλαμβάνονται

- περιλαμβάνει

- Συμπεριλαμβανομένου

- ενσωματώνοντας

- υποδηλώνει

- δείκτες

- λοίμωξη

- πληροφορίες

- εγκαθιστώ

- εγκατάσταση

- αντί

- Νοημοσύνη

- Πρόθεση

- σε

- προσκαλούν

- επικαλείται

- IT

- ΤΟΥ

- Ιανουάριος

- jpg

- τοπίο

- Επίθετο

- ξεκίνησε

- ξεκινάει

- οδηγήσει

- ΜΑΘΑΊΝΩ

- νόμιμος

- Μόχλευση

- Άδεια

- Μου αρέσει

- lin

- Λιστα

- φορτωτής

- φορτία

- μηχανήματα

- κακόβουλο

- malware

- Μάρτιος

- μαρκαρισμένος

- max

- μέθοδος

- ενδέχεται να

- περισσότερο

- καθαρά

- Νέα

- επόμενη

- Σημειώνεται

- αριθμός

- αντικείμενο

- παρατηρούμενη

- of

- συχνά

- on

- μια φορά

- ανοίξτε

- ανοικτού κώδικα

- or

- προέλευση

- ΑΛΛΑ

- Άλλα

- αλλιώς

- ανήκει

- People

- photoshop

- πλατφόρμες

- Πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δημοφιλής

- Θέση

- PowerShell

- ιδιωτικός

- πρόσοδοι

- διαδικασια μας

- Πρόγραμμα

- Προγράμματα

- email marketing

- ιδιόκτητο

- παρέχουν

- δημοσιεύθηκε

- φθάνοντας

- λαμβάνω

- σχετικά με

- τακτικός

- σχετίζεται με

- Αποθήκη

- ευυπόληπτος

- πόρος

- υπεύθυνος

- s

- Είπε

- sandboxes

- σαρώσεις

- σενάρια

- γραφή

- προστατευμένο περιβάλλον

- ασφάλεια

- στείλετε

- αρχαιότερος

- ευαίσθητος

- διακομιστής

- διακομιστές

- εξυπηρετεί

- Υπηρεσίες

- Σέτς

- Κοινοποίηση

- Shared

- αυτή

- συντομευθεί

- θα πρέπει να

- παρόμοιες

- αφού

- ιστοσελίδα

- λογισμικό

- Πηγή

- Πηγές

- διάδοση

- Διάδοση

- Spreads

- Στάδιο

- ξεκινά

- Κατάσταση

- Βήμα

- κλαπεί

- ανασταλεί

- σύστημα

- στόχους

- τεχνικές

- Τεχνολογία

- Telegram

- από

- ότι

- Η

- τους

- Τους

- Αυτοί

- αυτοί

- αυτό

- φέτος

- απειλή

- συμβουλές

- προς την

- εργαλείο

- μετάβαση

- tutorials

- δύο

- συνήθως

- τελικά

- ασαφές

- ενημερώθηκε

- ενημερώσεις

- Φορτώθηκε

- Ανέβασμα

- χρήση

- μεταχειρισμένος

- Χρήστες

- Χρήστες

- χρησιμοποιώντας

- αξία

- Παραλλαγή

- διάφορα

- εκδοχή

- μέσω

- θύματα

- Βίντεο

- Πραγματικός

- ιστός

- ΛΟΙΠΌΝ

- ήταν

- Ποιό

- Άγριος

- θα

- με

- χωρίς

- Έγραψε

- έτος

- YouTube

- zephyrnet

- Zip