Καλώς ήρθατε πίσω στο δεύτερο μέρος της σειράς ιστολογίων μας στις Ledger Recoverγένεση του! Στόχος μας είναι να διερευνήσουμε τα πολλά τεχνικά εμπόδια που συναντάμε κατά την κατασκευή μιας υπηρεσίας ανάκτησης σπόρων και πώς το Ledger Recover τα επιλύει με ασφαλή σχεδιασμό και υποδομή.

Στο προηγούμενο μέρος, εξετάσαμε πώς μπορείτε να δημιουργήσετε αντίγραφα ασφαλείας μιας φράσης μυστικής ανάκτησης διαχωρίζοντάς την και πώς το κάνει το Ledger Recover για εσάς χρησιμοποιώντας Pedersen Επαληθεύσιμη Μυστική Κοινή χρήση.

Τώρα που έχετε τρεις μετοχές, η επόμενη ερώτηση είναι: πώς μπορείτε να τα διανείμετε με ασφάλεια στους παρόχους αντιγράφων ασφαλείας; Πράγματι, εάν ένα κακόβουλο μέρος υποκλέψει όλες τις μετοχές ενώ τις μεταδίδετε, ακυρώνει εξαρχής τον σκοπό της διάσπασης του σπόρου. Στην ασφάλεια στον κυβερνοχώρο, αυτό ονομάζεται α Επίθεση Man-in-the-Middle, όπου ένας εισβολέας βρίσκεται ανάμεσα σε εσάς και τον παραλήπτη σας και παραποιεί την επικοινωνία για να προσπαθήσει να αποκαλύψει μυστικά.

Όταν χρησιμοποιείτε το Ledger Recover, η μετάδοση του σπόρου σας πραγματοποιείται μέσω ενός ασφαλούς μηχανισμού διανομής. Βασίζεται σε πολλά κρυπτογραφικά εργαλεία και μαθηματικές έννοιες που θα εξηγήσουμε διεξοδικά.

Θα ξεκινήσουμε περιγράφοντας το πρόβλημα με περισσότερες λεπτομέρειες. Στη συνέχεια, θα εισαγάγουμε πολλά κρυπτογραφικά εργαλεία και μαθηματικές έννοιες που αξιοποιεί το Ledger Recover για να διανείμει με ασφάλεια τα μερίδιά σας στους παρόχους εφεδρικών αντιγράφων.

Courier-In-The-Middle: Ένα πραγματικό παράδειγμα

Ο πιο προφανής τρόπος για να προστατευτείτε από έναν κακοπροαίρετο μεσάζοντα είναι να μην έχετε καθόλου. Θα μπορούσατε να περπατήσετε μόνοι σας στα σπίτια των φίλων σας ή να τους συγκεντρώσετε στην ίδια, κλειστή τοποθεσία για να παραδώσετε τις μετοχές. Αλλά αυτό γίνεται πολύ πιο δύσκολο αν δεν συνεργάζεστε και θέλετε να στείλετε τις μετοχές σε έναν εξ αποστάσεως γνωριμία.

Αν υποθέσουμε ότι το δίκτυο μέσω του οποίου επικοινωνούμε (π.χ. η ταχυδρομική υπηρεσία) είναι εγγενώς αναξιόπιστο, πώς μπορούμε να εγγυηθούμε ότι οι υποκλοπές δεν θα έχουν ποτέ μια γεύση από τα μυστικά μερίδια μας;

Ήρθε η ώρα να παρουσιάσουμε την Αλίκη και τον Μπομπ και τη διαβόητη Εύα, τρεις γνωστές προσωπικότητες κρυπτογραφίας. Η Αλίκη έχει ένα μυστικό που θέλει να μοιραστεί με τον Μπομπ και δεν έχει άλλη επιλογή από το να το στείλει μέσω της Εύας, του αναξιόπιστου αγγελιαφόρου τους. Με κρυπτογραφικά λόγια, Η Αλίκη και ο Μπομπ θέλουν να δημιουργήσουν ένα ασφαλές κανάλι επικοινωνίας μεταξύ τους για να ανταλλάξουν το μυστικό τους με ασφάλεια.

Να τι θα μπορούσαν να κάνουν η Αλίκη και ο Μπομπ:

- Η Αλίκη βάζει το μυστικό της σε ένα κουτί, το κλειδώνει με το προσωπικό της λουκέτο, πριν το στείλει στον Μπομπ.

- Όταν ο Μπομπ λαμβάνει το κουτί, προσθέτει το δικό του λουκέτο, και το στέλνει πίσω.

- Η Αλίκη μπορεί τώρα να χρησιμοποιήσει το κλειδί της για να αφαιρέσει το λουκέτο της από το κουτί πριν το στείλει για τελευταία φορά.

- Για να ολοκληρώσει τη διαδικασία, ο Μπομπ χρησιμοποιεί απλώς το κλειδί του για να αφαιρέσει το λουκέτο του και να ανακτήσει – επιτέλους – το μυστικό από την Αλίκη.

Καθ' όλη τη διάρκεια της ανταλλαγής, όποτε η Εύα είχε το κουτί στα χέρια της, ήταν πάντα προστατευμένο, είτε από την κλειδαριά της Αλίκης, είτε του Μπομπ, είτε και από τα δύο.

Αν και αυτό είναι μια εξαιρετική αρχή, απομένουν πολλά ζητήματα που πρέπει να επιλυθούν σε αυτό το σενάριο:

- Αμοιβαίος έλεγχος ταυτότητας: Η Αλίκη και ο Μπομπ χρειάζονται αλάνθαστους τρόπους για να ελέγξουν ότι κάθε λουκέτο προέρχεται πραγματικά από το άλλο μέρος. Διαφορετικά, η Εύα θα μπορούσε να το ανταλλάξει με το δικό της κουτί και λουκέτο και να ξεγελάσει την Αλίκη ή τον Μπομπ να πιστεύουν ότι είναι το άλλο μέρος.

- Προώθηση μυστικότητας: Αν η Εύα έκλεψε το κλειδωμένο κουτί και αργότερα έκλεψε το κλειδί της Αλίκης ή του Μπομπ, θα μπορούσε να ανακτήσει το αρχικό μυστικό. Αντίθετα, θέλουμε να διασφαλίσουμε ότι οι μελλοντικές διαρροές μακροπρόθεσμων κλειδιών δεν μπορούν να θέτουν σε κίνδυνο παλαιότερα κλεμμένα πακέτα.

- Διατήρηση απορρήτου: Σε αυτό το σενάριο, οι διευθύνσεις της Αλίκης και του Μπομπ αποκαλύπτονται στον κούριερ. Στο ψηφιακό ισοδύναμο αυτής της διαδικασίας, θέλουμε ένα πρωτόκολλο που δεν αποκαλύπτει τίποτα για τους παραλήπτες.

Ασφάλεια ψηφιακών μηνυμάτων

Στην ψηφιακή ασφάλεια, α ασφαλές κανάλι είναι ένας τρόπος μεταφοράς δεδομένων μεταξύ δύο επικυρωμένο μέρη τέτοια ώστε τα δεδομένα εμπιστευτικότητα και ακεραιότητα είναι εγγυημένα. Όταν χρησιμοποιείτε ένα ασφαλές κανάλι, οι εισβολείς δεν μπορούν να κρυφακούσουν ή να παραβιάσουν την επικοινωνία σας.

Το πρωτόκολλο του Ledger Recover τόσο για δημιουργία αντιγράφων ασφαλείας όσο και για επαναφορά βασίζεται σε α Πρωτόκολλο ασφαλούς καναλιού, ή SCP. Χρησιμοποιεί πολλαπλά εργαλεία της σύγχρονης εργαλειοθήκης κρυπτογραφίας, όπως συμμετρική και ασύμμετρη κρυπτογράφηση, πιστοποιητικά και ψηφιακές υπογραφές.

Οι επόμενες ενότητες θα σας δώσουν ένα γρήγορο ξεκίνημα για όλες αυτές τις έννοιες, το οποίο θα σας επιτρέψει να κατανοήσετε ολόκληρο το σχήμα ασφαλείας που χρησιμοποιείται στο Ledger Recover.

Συμμετρική κρυπτογραφία: Ένα ισχυρό, αλλά περιορισμένο εργαλείο

Για να εξασφαλιστεί η εμπιστευτικότητα των δεδομένων που ανταλλάσσονται μεταξύ δύο μερών, τα δεδομένα συνήθως κρυπτογραφούνται και αποκρυπτογραφούνται με το ίδιο μυστικό κλειδί.

Αυτή η διαδικασία αναφέρεται ως συμμετρική κρυπτογραφία, που είναι η μελέτη των πρωτόγονων που περιλαμβάνουν ένα μόνο μυστικό κλειδί για να εγγυηθούν μία ή περισσότερες από τις ιδιότητες ενός ασφαλούς καναλιού.

Αν και είναι ένα ισχυρό εργαλείο για την προστασία των επικοινωνιών σας, η συμμετρική κρυπτογραφία έχει ορισμένους προφανείς περιορισμούς: Ας υποθέσουμε ότι η Alice θέλει να ανταλλάξει πολλά κρυπτογραφημένα μηνύματα με τον Bob. Αρχικά επιλέγει ένα μυστικό κλειδί και μετά το μοιράζεται με τον Μπομπ, πριν αρχίσει να στέλνει μηνύματα.

Φυσικά το πρόβλημα τώρα γίνεται: Πώς η Αλίκη μοιράζεται με ασφάλεια το μυστικό κλειδί με τον Μπομπ; Αν κάποιος πιάσει το κλειδί, η επικοινωνία της Αλίκης και του Μπομπ δεν θα είναι πλέον εμπιστευτική.

Η Αλίκη θα μπορούσε να συναντήσει τον Μπομπ προσωπικά για να του δώσει το κλειδί, αλλά σε αυτή την περίπτωση γιατί να μην γίνει η συζήτησή τους τότε, μακριά από αδιάκριτα αυτιά;

Για τις ψηφιακές επικοινωνίες, χρειαζόμαστε μια ασφαλή μέθοδο για την κοινή χρήση του συμμετρικού κλειδιού και την έναρξη της προστατευμένης ανταλλαγής δεδομένων. Ήρθε η ώρα να παρουσιάσουμε το έργο δύο τιτάνων της σύγχρονης κρυπτογραφίας, Whitfield Diffie και Μάρτιν Χέλμαν.

Ασύμμετρη κρυπτογραφία: Κρύβετε τα ιδιωτικά σας μέρη

Συμφωνία-κλειδί Diffie-Hellman

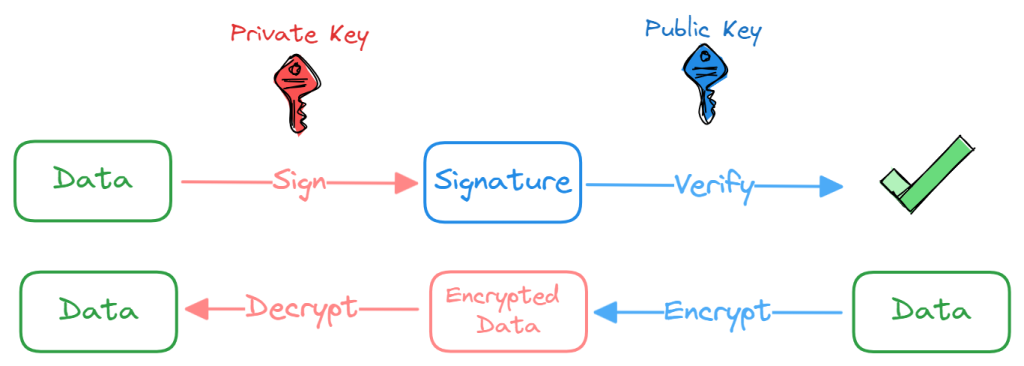

Με την Κρυπτογραφία Δημόσιου Κλειδιού, οι Diffie και Hellman κατέληξαν σε μια νέα προσέγγιση για την ασφάλεια των επικοινωνιών. Καθόρισαν ένα πρωτόκολλο με δύο διαφορετικά κλειδιά για κρυπτογράφηση και αποκρυπτογράφηση. Τα δύο κλειδιά ονομάζονται κοινώς δημόσια και ιδιωτικά κλειδιά, σχηματίζοντας ένα ζεύγος που μπορεί να χρησιμοποιηθεί για κρυπτογράφηση/αποκρυπτογράφηση και υπογραφή/επαλήθευση δεδομένων.

Η κρυπτογράφηση δημόσιου κλειδιού είναι η βάση του μεγαλύτερου μέρους της ψηφιακής μας ασφάλειας. Χρησιμοποιείται για την προστασία σας στον Ιστό και είναι επίσης ο τρόπος με τον οποίο αποδεικνύετε την ιδιοκτησία νομισμάτων και μάρκες σε όλα τα δημόσια blockchain.

Μάθετε περισσότερα για αυτό το θέμα στο Ledger Academy!

Αυτό που είναι πραγματικά συναρπαστικό για εμάς είναι πώς οι Diffie και Hellman πρότειναν τη χρήση κρυπτογραφίας δημόσιου κλειδιού για τη διανομή συμμετρικών κλειδιών. Η μέθοδός τους, γνωστή ως Ανταλλαγή κλειδιών Diffie-Hellman, αποτελείται από ανταλλαγές μεταξύ δύο μερών για να συμφωνήσουν τελικά σε ένα κοινό μυστικό. Εάν εκτελεστεί σωστά, οι κρυφακούς δεν μπορούν να υπολογίσουν το ίδιο κοινό μυστικό από τις πληροφορίες που ακούνε.

Το TL;DR είναι ότι στο παραπάνω διάγραμμα η Εύα δεν είναι μαθηματικά σε θέση να καταλάβει το μυστικό k παρόλο που έχει πρόσβαση σε όλες τις επικοινωνίες της Αλίκης και του Μπομπ. Για να καταλάβουμε γιατί αυτό το κοινό μυστικό είναι ασφαλές από οποιονδήποτε κρυφακούει, πρέπει να εμβαθύνουμε σε λίγη ομαδική θεωρία.

Η ασφάλεια της ανταλλαγής κλειδιών Diffie-Hellman βασίζεται στην πολυπλοκότητα του προβλήματος διακριτού λογαρίθμου σε μια κυκλική ομάδα. Μια κυκλική ομάδα είναι μια ομάδα που δημιουργείται από ένα μόνο στοιχείο.

Με λίγα λόγια, η Αλίκη και ο Μπομπ εκτελούν τα ακόλουθα βήματα για να συμφωνήσουν σε ένα κοινό μυστικό k:

- Η Αλίκη και ο Μπομπ συμφωνούν σε μια κυκλική ομάδα G της τάξης n που δημιουργείται από ένα στοιχείο g

- Η Αλίκη σχεδιάζει τυχαία έναν αριθμό 0 < a < n και στέλνει pa = γa ∈ Γ στον Μπομπ

- Ο Μπομπ σχεδιάζει τυχαία έναν αριθμό 0 < b < n και στέλνει pb = γb ∈ Γ στην Αλίκη

- Η Αλίκη υπολογίζει το κοινό μυστικό k =(σελb )a ∈ Γ

- Ο Μπομπ υπολογίζει το κοινό μυστικό k =(σελa )b ∈ Γ

Η ασφάλεια του πρωτοκόλλου εξαρτάται από τη σκληρότητα της εύρεσης k =gab δεδομένου g, ga, gb. Αυτό ονομάζεται το Υπολογισμός Υπόθεση Diffie-Hellman (CDH). Η υπόθεση ότι το CDH είναι δύσκολο να λυθεί υποθέτει ότι το πρόβλημα διακριτού λογάριθμου είναι δύσκολο να λυθεί.

Σε αυτό το σχήμα, ενώ το κοινό μυστικό είναι ασφαλές από την υποκλοπή, δεν υπάρχει καμία εγγύηση για την προέλευση των δεδομένων που ανταλλάσσονται. Για να είναι ασφαλής η αλληλεπίδραση, η Αλίκη και ο Μπομπ πρέπει με κάποιο τρόπο να αποδείξουν την ταυτότητά τους ο ένας στον άλλον.

Αμοιβαίος έλεγχος ταυτότητας και ψηφιακή υπογραφή

Μια χειρόγραφη υπογραφή χρησιμοποιείται συνήθως για την αναγνώριση και αποδοχή του περιεχομένου ενός εγγράφου. Μόνο ο υπογράφων μπορεί να προσκομίσει την υπογραφή, αλλά όποιος «γνωρίζει» πώς μοιάζει η υπογραφή μπορεί να επαληθεύσει ότι το έγγραφο έχει υπογραφεί από το σωστό άτομο.

Αν και έχει παρόμοιες ιδιότητες, μια ψηφιακή υπογραφή παρέχει πρόσθετες ισχυρές εγγυήσεις αξιοποιώντας την ασύμμετρη κρυπτογραφία:

- Αυθεντικότητα: οποιοσδήποτε μπορεί να επαληθεύσει ότι το μήνυμα υπογράφηκε με το ιδιωτικό κλειδί που αντιστοιχεί στο καθορισμένο δημόσιο κλειδί.

- Μη αποκήρυξη: ο υπογράφων δεν μπορεί να αρνηθεί ότι υπέγραψε και έστειλε το μήνυμα.

- Ακεραιότητα: το μήνυμα δεν άλλαξε κατά τη μετάδοση.

Τώρα, όσο γνωρίζουμε και εμπιστευόμαστε το δημόσιο κλειδί του ανταποκριτή μας, μπορούμε να ελέγξουμε την αυθεντικότητα όλων των μηνυμάτων επαληθεύοντας την ψηφιακή υπογραφή τους.

Ωστόσο, στις περισσότερες πραγματικές περιπτώσεις, είτε δεν γνωρίζουμε τον ανταποκριτή μας από κοντά, είτε μπορεί να χρειαστεί να αλλάζει τακτικά το ζεύγος ιδιωτικού/δημόσιου κλειδιού για λόγους ασφαλείας. Αυτό απαιτεί ένα επιπλέον επίπεδο επαλήθευσης και εμπιστοσύνης με τη μορφή Πιστοποιητικά, που περιέχουν την περιγραφή μιας οντότητας και το δημόσιο κλειδί της.

Κάθε πιστοποιητικό υπογράφεται από ένα γονικό δημόσιο κλειδί. Έχοντας μια Αρχή έκδοσης πιστοποιητικών ρίζας (ή Αρχή έκδοσης πιστοποιητικών ρίζας) την οποία εμπιστευόμαστε πάντα, μπορούμε να δημιουργήσουμε μια αλυσίδα εμπιστοσύνης χρησιμοποιώντας διαδοχικές ψηφιακές υπογραφές.

Elliptic Curves: Κρυπτογραφία δημόσιου κλειδιού επόμενου επιπέδου

Η κρυπτογραφία ελλειπτικής καμπύλης (ECC) είναι μια υποπεριοχή της κρυπτογραφίας δημόσιου κλειδιού που συνίσταται στη χρήση ελλειπτικών καμπυλών για κρυπτογραφικές εφαρμογές, π.χ. για κρυπτογράφηση ή σχήματα υπογραφής.

Με βάση τα επί του παρόντος κατανοητά μαθηματικά, το ECC παρέχει μια σημαντικά πιο ασφαλή βάση από τα προηγούμενα συστήματα κρυπτογράφησης δημόσιου κλειδιού όπως RSA.

Με το ίδιο επίπεδο ασφάλειας, το ECC περιλαμβάνει μικρότερα μήκη κλειδιών σε σύγκριση με άλλα ασύμμετρα κρυπτοσυστήματα, γεγονός που το καθιστά καλή επιλογή για ενσωματωμένα συστήματα με περιορισμένους πόρους.

Αν θέλετε να μάθετε περισσότερα, αυτό το άρθρο μπορεί να βοηθήσει στην καλύτερη κατανόηση των ελλειπτικών καμπυλών.

Η σειρά ενός στοιχείου g μιας ομάδας είναι μια σημαντική παράμετρος της ανταλλαγής κλειδιών Diffie-Hellman. Όταν η ομάδα είναι μια Ελλειπτική Καμπύλη, αυτό το στοιχείο είναι ένα σημείο και η σειρά του είναι πόσες φορές μπορεί να προστεθεί στον εαυτό της πριν κάνει κύκλο στην αρχική του τιμή.

Σημειώστε ότι αυτή η πρόσθεση δεν έχει καμία σχέση με το συνηθισμένο άθροισμά σας σε πραγματικούς αριθμούς, αλλά έχει παρόμοιες ιδιότητες προσθετικότητας.

Ας πάρουμε την Ελλειπτική Καμπύλη E: y2 =x3 +2x +3 πάνω από το γήπεδο 𝔽97 ως παράδειγμα. Ως διακριτή συνάρτηση, αντιπροσωπεύεται από τα σημεία στο παρακάτω σχήμα. Θα επικεντρωθούμε στο σημείο P =(3, 6) και όλα τα πολλαπλάσια του.

Το βλέπουμε μετά τις 5.P, είμαστε πίσω στην αρχή και χτυπάμε τους ίδιους πόντους με πριν. Ανεξάρτητα από την αξία του κλιμακωτή P πολλαπλασιάζεται επί, θα χτυπάμε πάντα έναν από τους 5 αρχικούς μας πόντους.

Έτσι η σειρά των P είναι 5 και η υποομάδα που δημιουργεί περιέχει ακριβώς 5 σημεία. Ωστόσο, για κρυπτογραφικές εφαρμογές, η σειρά είναι πολύ μεγαλύτερη από 5, αυξάνοντας την τυχαιότητα.

Συνδυάστε τα όλα: ECDH με έλεγχο ταυτότητας

Τώρα έχουμε όλα τα εργαλεία που χρειαζόμαστε για να δημιουργήσουμε ένα εξαιρετικό πρωτόκολλο ανταλλαγής κλειδιών: Elliptic Curve Diffie-Hellman (ECDH).

Το ECDH είναι ένα τυποποιημένο κρυπτογραφικό σχήμα που υλοποιεί την ανταλλαγή κλειδιών Diffie-Hellman που περιγράψαμε παραπάνω, χρησιμοποιώντας κρυπτογραφία Ελλειπτικής Καμπύλης για τη δημιουργία των ζευγών κλειδιών και του κοινόχρηστου μυστικού.

Ξεκινά επιλέγοντας μια Ελλειπτική Καμπύλη και το σημείο δημιουργίας της. Στη συνέχεια, τα δύο μέρη ανταλλάσσουν αξιόπιστα πιστοποιητικά, τα οποία τους επιτρέπουν να επαληθεύσουν τη γνησιότητα των αντίστοιχων δημόσιων κλειδιών τους. Μόλις γίνει έλεγχος ταυτότητας, μπορούν να δημιουργήσουν ένα κοινό μυστικό k το οποίο υπολογίζεται ως:

k = dA . ρεB . σολ

dA: Το ιδιωτικό κλειδί της Αλίκης

dB: Το ιδιωτικό κλειδί του Μπομπ

Ζ: Σημείο ΕΚ

Για την επίτευξη του εμπιστευτικό εμπρός ιδιότητα, το ζεύγος κλειδιών τόσο της Alice όσο και του Bob θα πρέπει να είναι εφήμερο, δηλαδή δημιουργούνται επί τόπου και χρησιμοποιούνται για μία μόνο εκτέλεση του πρωτοκόλλου. Μιλάμε για μια ελλειπτική καμπύλη Diffie-Hellman Ephemeral (ECDHE). Σε αυτό το σενάριο, τα εφήμερα κλειδιά υπογράφονται τόσο από τα στατικά πλήκτρα της συσκευής όσο και από τα HSM, επιτρέποντας έναν ισχυρό έλεγχο ταυτότητας των κλειδιών. Ακόμη και αν παρουσιαζόταν μη εξουσιοδοτημένη πρόσβαση στα στατικά κλειδιά στο μέλλον, δεν θα παρείχε δυνατότητες αποκρυπτογράφησης για τις ανταλλαγές που προστατεύονται από τα εφήμερα κλειδιά.

Επιπλέον, έχουμε εφαρμόσει μια αξιοσημείωτη βελτίωση στο πρωτόκολλο με την απόκρυψη των στατικών κλειδιών των συσκευών μέσα στο ασφαλές κανάλι. Αυτό το προληπτικό μέτρο αποτρέπει τους εισβολείς από το να αποκτήσουν ορατότητα στο στατικό πιστοποιητικό των συσκευών, το οποίο, με τη σειρά του, θα μπορούσε να οδηγήσει σε διαρροή μοναδικών αναγνωριστικών που χρησιμοποιούνται κατά τις λειτουργίες δημιουργίας αντιγράφων ασφαλείας/επαναφοράς.

Επιστροφή στο Ledger Recover: A seed's travel

Εντάξει, ήρθε η ώρα να σταματήσουμε για ένα λεπτό.

Έχουμε καλύψει πολλά θέματα, που αφορούν τόσο την ασφάλεια όσο και τα μαθηματικά, και το αποτέλεσμα είναι ένα πρωτόκολλο για την ασφαλή επικοινωνία σε οποιοδήποτε μη ασφαλές δίκτυο. Ας συνοψίσουμε όσα έχουμε δει μέχρι τώρα:

Δύο οντότητες μπορούν να έχουν ασφαλή επικοινωνία μέσω ενός μη ασφαλούς καναλιού συμφωνώντας σε α μοναδικό μυστικό χάρη στο ECDHE, το οποίο είναι μια υλοποίηση του πρωτοκόλλου συμφωνίας κλειδιού Diffie-Hellman που χρησιμοποιεί εφήμερα κλειδιά για την προστασία του απορρήτου. Κάθε οντότητα είναι σε θέση να επαληθεύστε την αυθεντικότητα του ανταποκριτή τους χάρη σε ένα αρχικό Επαλήθευση πιστοποιητικού.

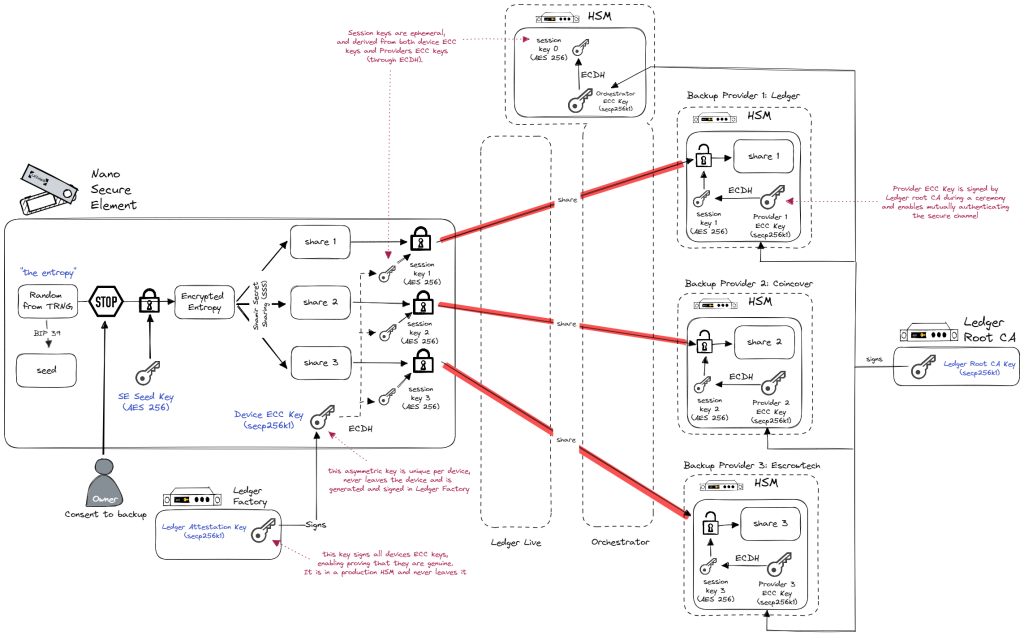

Στην περίπτωση του Ledger Recover, έχουμε δημιουργήσει τέσσερα ασφαλή κανάλια χρησιμοποιώντας το πρωτόκολλο ασφαλούς καναλιού. Αυτά τα κανάλια συνδέουν τη συσκευή με καθέναν από τους παρόχους εφεδρικών αντιγράφων και τον ενορχηστρωτή, τα οποία είναι όλα εξοπλισμένα με μονάδες ασφαλείας υλικού (HSM).

Κάθε ηθοποιός διατηρεί το προσωπικό του πιστοποιητικό, υπογεγραμμένο από πιστοποιητικό Ledger που λειτουργεί ως η ρίζα της αλυσίδας εμπιστοσύνης. Όταν η συσκευή του χρήστη μεταδίδει για πρώτη φορά την πρόθεσή της να εκτελέσει ένα αντίγραφο ασφαλείας στον Ενορχηστρωτή, ξεκινά ένα πιστοποιημένο ECDHE. Κάτω από αυτά mTLS σε περιόδους σύνδεσης, ο Ενορχηστρωτής μεταδίδει πληροφορίες που θα συνδέσουν μελλοντικά ασφαλή κανάλια με το συγκεκριμένο αίτημα δημιουργίας αντιγράφων ασφαλείας του χρήστη, μαζί με την ταυτότητα του χρήστη που θα ζητηθεί για επικύρωση κατά την εκτέλεση μιας μεταγενέστερης επαναφοράς του seed.

Όσο κι αν προσπαθούμε να το αποφύγουμε, μερικές φορές απαιτείται η αποθήκευση και η επεξεργασία μυστικών σε διακομιστές. Αυτό μπορεί να είναι επικίνδυνο καθώς η προστασία των διακομιστών και η πρόσβασή τους είναι μια μη τετριμμένη εργασία. Για τον μετριασμό αυτού του κινδύνου, οι εταιρείες και οι βιομηχανίες που εκτιμούν την ασφάλεια χρησιμοποιούν Ενότητες ασφαλείας υλικού. Είναι εξειδικευμένο υλικό που προστατεύει τα κρυπτογραφικά κλειδιά και παρέχει κρυπτογραφική επεξεργασία. Θα μιλήσουμε περισσότερα για τα HSM σε επόμενα μέρη αυτής της σειράς ιστολογίων.

Όλα είναι έτοιμα για να πραγματοποιηθεί επιτέλους το πιο κρίσιμο κομμάτι της όλης επέμβασης: μεταδίδοντας τα τρία μερίδια του σπόρου του χρήστη.

Για άλλη μια φορά, δημιουργούμε νέα ασφαλή κανάλια, αλλά αυτή τη φορά μεταξύ της συσκευής Ledger του χρήστη και των HSM των εφεδρικών παρόχων κατευθείαν. Τα μερίδια σποράς μεταδίδονται σε ένα κρυπτογραφημένο κανάλι από άκρο σε άκρο στον τελικό τόπο αποθήκευσης, ενώ εγγυάται ότι φτάνουν στον σωστό προορισμό (εδώ είναι όπου η επαληθευσιμότητα του Μυστικού Κοινή χρήση Pedersen εισήχθη στο μέρος 1 είναι χρήσιμο).

Η συσκευή του χρήστη ελέγχει την ταυτότητα των HSM των παρόχων αντιγράφων ασφαλείας ένα προς ένα και οι πάροχοι αντιγράφων ασφαλείας γνωρίζουν ότι ανταλλάσσουν με τη μοναδική επίσημη συσκευή Ledger που ξεκίνησε αυτό το συγκεκριμένο αίτημα δημιουργίας αντιγράφων ασφαλείας.

Κανείς εκτός από τη συσκευή του χρήστη και τα HSM των Εφεδρικών Παρόχων δεν βλέπει ποτέ τα κοινόχρηστα στοιχεία σποράς κρυπτογραφημένα από αυτά τα συμμετρικά κλειδιά των ασφαλών καναλιών που πιστοποιούνται αμοιβαία, ούτε καν ο Ενορχηστρωτής.

Λήψη με ασφάλεια… και αποθήκευση;

Σε αυτό το μέρος, έχουμε εισαγάγει αρκετές νέες έννοιες, μερικές από τις οποίες είναι αρκετά τεχνικές. Κάθε μία από αυτές τις έννοιες απαιτείται για τη δημιουργία ασφαλούς μετάδοσης που εγγυάται την εμπιστευτικότητα και την ακεραιότητα της ανταλλαγής. Ανεξάρτητα από την ασφάλεια του δικτύου, Μπορούμε τώρα να στείλουμε τις μυστικές μετοχές μας χωρίς φόβο ότι μπορεί να παραβιαστούν ή να υποκλαπούν. Αυτή είναι η αναβάθμιση!

Η όλη διαδικασία υποστηρίζεται από κρυπτογράφηση ήχου και ασφαλές υλικό, με τη μορφή της συσκευής υλικού Ledger και των HSM που ανήκουν σε κάθε πάροχο δημιουργίας αντιγράφων ασφαλείας.

Είναι πλέον καιρός να προχωρήσουμε στην ανάκτηση των μεριδίων σπόρων! Το μόνο που έχουμε να κάνουμε είναι να ζητήσουμε από τους εφεδρικούς παρόχους να μας στείλουν πίσω τις μετοχές που αποθηκεύουν στην υποδομή τους…

Αλλά περιμένετε: Πώς ακριβώς αποθηκεύουν αυτά τα πολύ ευαίσθητα δεδομένα; Δεν θα μας έκανε καλό αν είχαμε τα πιο ασφαλή κανάλια επικοινωνίας, αλλά οι εφεδρικοί πάροχοι απλώς διατηρούσαν τις μετοχές σε απλό κείμενο, παρακαλώντας να τις κλέψουν.

Πριν μιλήσουμε λοιπόν για ανάκαμψη – θα φτάσουμε εκεί, το υπόσχομαι! –, πρέπει να κάνουμε μια γρήγορη παράκαμψη στο Μέρος 3 για να συζητήσουμε την ασφάλεια των μεριδίων σπόρων μας σε κατάσταση ηρεμίας. Μείνετε συντονισμένοι!

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Αυτοκίνητο / EVs, Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- BlockOffsets. Εκσυγχρονισμός της περιβαλλοντικής αντιστάθμισης ιδιοκτησίας. Πρόσβαση εδώ.

- πηγή: https://www.ledger.com/blog/part-2-genesis-of-ledger-recover-securely-distributing-the-shares

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 13

- 32

- 7

- a

- Ικανός

- Σχετικα

- πάνω από

- Αποδέχομαι

- πρόσβαση

- Κατορθώνω

- αναγνωρίζω

- πράξεις

- προστιθέμενη

- Επιπλέον

- Πρόσθετος

- διευθύνσεις

- Μετά το

- πάλι

- συμφωνώ

- Συμφωνία

- Αλίκη

- Όλα

- επιτρέπουν

- επιτρέπει

- κατά μήκος

- Επίσης

- μεταβάλλεται

- πάντοτε

- an

- και

- και την υποδομή

- κάθε

- κάποιος

- οτιδήποτε

- εφαρμογές

- πλησιάζω

- ΕΙΝΑΙ

- γύρω

- AS

- υποθέτω

- At

- επικυρωμένο

- επικυρώνει

- Πιστοποίηση

- αυθεντικότητα

- εξουσία

- αποφύγετε

- μακριά

- πίσω

- υποστηρίζεται

- εφεδρικός

- βασίζονται

- βάση

- BE

- γίνεται

- ήταν

- πριν

- Αρχή

- είναι

- πιστεύοντας

- παρακάτω

- εκτός

- Καλύτερα

- μεταξύ

- μεγαλύτερος

- Κομμάτι

- μπλοκ αλυσίδες

- Μπλοκ

- σιτηρά

- και οι δύο

- Κουτί

- Κτίριο

- αλλά

- by

- CA

- που ονομάζεται

- κλήσεις

- ήρθε

- CAN

- δεν μπορώ

- δυνατότητες

- περίπτωση

- περιπτώσεις

- πιστοποιητικό

- Αρχή έκδοσης πιστοποιητικών

- πιστοποιητικά

- αλυσίδα

- αλλαγή

- Κανάλι

- κανάλια

- έλεγχος

- επιλογή

- Κέρματα

- έρχεται

- συνήθως

- επικοινωνούν

- Επικοινωνία

- Διαβιβάσεις

- Εταιρείες

- σύγκριση

- συναρπαστικό

- περίπλοκο

- συμβιβασμός

- Υπολογίστε

- έννοιες

- εμπιστευτικότητα

- Connect

- αποτελείται

- Περιέχει

- περιεχόμενο

- διορθώσει

- Αντίστοιχος

- θα μπορούσε να

- πορεία

- καλύπτονται

- δημιουργία

- κρίσιμης

- κρυπτογραφικό

- κρυπτογράφηση

- Τη στιγμή

- καμπύλη

- Κυβερνασφάλεια

- ημερομηνία

- Ανταλλαγή δεδομένων

- ορίζεται

- παραδώσει

- εξαρτάται

- περιγράφεται

- περιγραφή

- Υπηρεσίες

- προορισμός

- λεπτομέρεια

- συσκευή

- Συσκευές

- DIG

- ψηφιακό

- Αποκαλύπτω

- συζητήσουν

- συζήτηση

- διακριτή

- διανέμω

- διανομή

- διανομή

- do

- έγγραφο

- κάνει

- dr

- εφιστά

- κατά την διάρκεια

- e

- κάθε

- Νωρίτερα

- EC

- είτε

- στοιχείο

- Ελλειπτικές

- ενσωματωμένο

- ενεργοποίηση

- κρυπτογραφημένα

- κρυπτογράφηση

- από άκρη σε άκρη

- Βελτιστοποίηση

- εξασφαλίζω

- οντότητες

- οντότητα

- εξοπλισμένο

- Ισοδύναμος

- εγκαθιδρύω

- εγκατεστημένος

- Αιθέρας (ΕΤΗ)

- παραμονή

- Even

- ΠΑΝΤΑ

- ακριβώς

- παράδειγμα

- έξοχος

- ανταλλαγή

- ανταλλάσσονται

- Χρηματιστήρια

- ανταλλαγή

- εκτελέσει

- εκτέλεση

- Εξηγήστε

- διερευνήσει

- επιπλέον

- μακριά

- φόβος

- πεδίο

- Εικόνα

- τελικός

- Τελικά

- εύρεση

- φινίρισμα

- Όνομα

- Συγκέντρωση

- Εξής

- Για

- μορφή

- Εμπρός

- Προς τα εμπρός

- Θεμέλιο

- τέσσερα

- από

- λειτουργία

- μελλοντικός

- συγκεντρώνουν

- παράγουν

- παράγεται

- δημιουργεί

- παραγωγής

- Γένεση

- παίρνω

- gif

- Δώστε

- δεδομένου

- Ματιά

- γκολ

- καλός

- χορηγεί

- εξαιρετική

- Group

- εγγύηση

- εγγυημένη

- εγγυήσεις

- είχε

- χέρι

- τα χέρια

- Σκληρά

- σκληρότερα

- υλικού

- συσκευή υλικού

- Ασφάλεια υλικού

- Έχω

- που έχει

- he

- βοήθεια

- αυτήν

- αυτόν

- του

- Επιτυχία

- κρατήστε

- κατέχει

- σπίτια

- Πως

- Πώς να

- Ωστόσο

- HTTPS

- Εμπόδια

- i

- αναγνωριστικά

- Ταυτότητα

- if

- εκτέλεση

- εφαρμοστεί

- υλοποιεί

- σημαντικό

- in

- αύξηση

- βιομηχανίες

- κακόφημος

- πληροφορίες

- Υποδομή

- εκ φύσεως

- αρχικός

- κινήσει

- ξεκίνησε

- Αρχίζει

- ανασφαλής

- αντί

- ακεραιότητα

- Πρόθεση

- αλληλεπίδραση

- μεσολαβητής

- σε

- εισαγάγει

- εισήγαγε

- εμπλέκω

- θέματα

- IT

- ΤΟΥ

- εαυτό

- μόλις

- τήρηση

- Κλειδί

- πλήκτρα

- Ξέρω

- γνωστός

- Επίθετο

- αργότερα

- στρώμα

- οδηγήσει

- Διαρροές

- Καθολικό

- αριστερά

- Επίπεδο

- μόχλευσης

- μόχλευσης

- Μου αρέσει

- περιορισμούς

- Περιωρισμένος

- τοποθεσία

- κλειδωμένη

- Κλειδαριές

- Μακριά

- μακροπρόθεσμος

- πλέον

- ΦΑΊΝΕΤΑΙ

- Παρτίδα

- ΚΑΝΕΙ

- πολοί

- μαθηματικός

- Μαθηματικά

- μαθηματικά

- ύλη

- max-width

- Ενδέχεται..

- μέτρο

- μηχανισμός

- Γνωρίστε

- μήνυμα

- μηνύματα

- μέθοδος

- λεπτό

- Μετριάζω

- ΜΟΝΤΕΡΝΑ

- ενότητες

- περισσότερο

- πλέον

- μετακινήσετε

- πολύ

- πολλαπλούς

- πολλαπλασιάζεται

- Ανάγκη

- δίκτυο

- ποτέ

- Νέα

- επόμενη

- Όχι.

- αξιοσημείωτο

- τίποτα

- μυθιστόρημα

- τώρα

- αριθμός

- αριθμοί

- Τσόφλι καρυδιού

- την απόκτηση

- Εμφανή

- συμβούν

- of

- επίσημος ανώτερος υπάλληλος

- ηλικιωμένων

- on

- Επί τόπου

- μια φορά

- ONE

- αποκλειστικά

- λειτουργία

- λειτουργίες

- or

- τάξη

- Προέλευση

- πρωτότυπο

- ΑΛΛΑ

- αλλιώς

- δικός μας

- έξω

- επί

- δική

- ανήκει

- ιδιοκτησία

- πακέτα

- ζεύγος

- ζεύγη

- παράμετρος

- μέρος

- Ειδικότερα

- μέρη

- εξαρτήματα

- κόμμα

- παύση

- εκτελέσει

- εκτελούνται

- εκτέλεση

- person

- προσωπικός

- που αφορούν

- Μέρος

- Απλό κείμενο

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Σημείο

- σημεία

- ταχυδρομικός

- ισχυρός

- αποτρέπει

- αλφαβητάρι

- μυστικότητα

- ιδιωτικός

- ιδιωτικού κλειδιού

- Πρόβλημα

- διαδικασια μας

- μεταποίηση

- παράγει

- δεόντως

- ιδιότητες

- περιουσία

- προστασία

- προστατεύονται

- προστασία

- πρωτόκολλο

- Αποδείξτε

- παρέχουν

- προμηθευτής

- Παρόχους υπηρεσιών

- παρέχει

- δημόσιο

- δημόσιο κλειδί

- δημόσια κλειδιά

- σκοπός

- Βάζει

- ερώτηση

- Γρήγορα

- τυχαίος

- τυχαία

- φθάνοντας

- έτοιμος

- πραγματικός

- πραγματικό κόσμο

- πραγματικά

- λόγους

- λαμβάνει

- παραλήπτες

- Ανάκτηση

- ανάκτηση

- ανάκτηση

- αναφέρεται

- Ανεξάρτητα

- τακτικά

- αφαιρέστε

- εκπροσωπούνται

- ζητήσει

- ζητείται

- απαιτείται

- Υποστηρικτικό υλικό

- εκείνοι

- ΠΕΡΙΦΕΡΕΙΑ

- αποκατασταθεί

- αποτέλεσμα

- δεξιά

- Κίνδυνος

- Επικίνδυνος

- ρίζα

- ένα ασφαλές

- ασφάλεια

- Ασφάλεια

- ίδιο

- σενάριο

- σχέδιο

- συστήματα

- Δεύτερος

- Μυστικό

- τμήματα

- προστατευμένο περιβάλλον

- ασφαλώς

- ασφάλεια

- ασφάλεια

- δείτε

- σπόρος

- δει

- επιλογή

- στείλετε

- αποστολή

- αποστέλλει

- ευαίσθητος

- αποστέλλονται

- Σειρές

- υπηρεσία

- συνεδρίες

- διάφοροι

- Κοινοποίηση

- Shared

- Μερίδια

- μοιράζονται

- αυτή

- θα πρέπει να

- Υπογραφές

- υπογραφεί

- σημαντικά

- παρόμοιες

- απλά

- ενιαίας

- μικρότερος

- So

- μέχρι τώρα

- SOLVE

- Λύει

- μερικοί

- Ήχος

- ειδικευμένος

- συγκεκριμένες

- καθορίζεται

- Spot

- στέκεται

- Εκκίνηση

- Ξεκινήστε

- ξεκινά

- παραμονή

- Βήματα

- επιτραχήλιο

- κλαπεί

- χώρος στο δίσκο

- κατάστημα

- αποθηκεύονται

- ισχυρός

- Μελέτη

- τέτοιος

- συνοψίζω

- ανταλλαγής

- συστήματα

- Πάρτε

- Συζήτηση

- Έργο

- Τεχνικός

- από

- ευχαριστώ

- ότι

- Η

- Το μέλλον

- οι πληροφορίες

- τους

- Τους

- τότε

- θεωρία

- Εκεί.

- Αυτοί

- αυτοί

- αυτό

- διεξοδικά

- αν και?

- τρία

- Μέσω

- Ετσι

- ΓΡΑΒΑΤΑ

- ώρα

- φορές

- προς την

- κουπόνια

- εργαλείο

- Εργαλειοθήκη

- εργαλεία

- τοπικός

- Θέματα

- Μεταφορά

- Εμπιστευθείτε

- Έμπιστος

- προσπαθώ

- ΣΤΡΟΦΗ

- δύο

- τελικά

- ανίκανος

- αποκαλύπτω

- υπό

- καταλαβαίνω

- κατανοητή

- μοναδικός

- us

- χρήση

- μεταχειρισμένος

- χρησιμοποιεί

- χρησιμοποιώντας

- συνήθως

- αξιοποιώντας

- επικύρωση

- αξία

- επαληθεύσιμα

- Επαλήθευση

- επαληθεύει

- επαληθεύοντας

- πολύ

- ορατότητα

- περιμένετε

- θέλω

- θέλει

- ήταν

- Τρόπος..

- τρόπους

- we

- ιστός

- πολύ γνωστό

- ήταν

- Τι

- πότε

- οποτεδήποτε

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- ολόκληρο

- WHY

- Wikipedia

- θα

- με

- εντός

- χωρίς

- λόγια

- Εργασία

- κόσμος

- θα

- εσείς

- Σας

- τον εαυτό σας

- zephyrnet