WASHINGTON – Der Chief Technology Officer der Marine sagte, wenn das Pentagon es bereits getan hätte implementierte seinen „Zero-Trust“-Ansatz Um seine Informationsnetzwerke zu schützen, hat es möglicherweise ein kürzlich aufgetretenes hochkarätiges vertrauliches Dokumentleck schneller entdeckt.

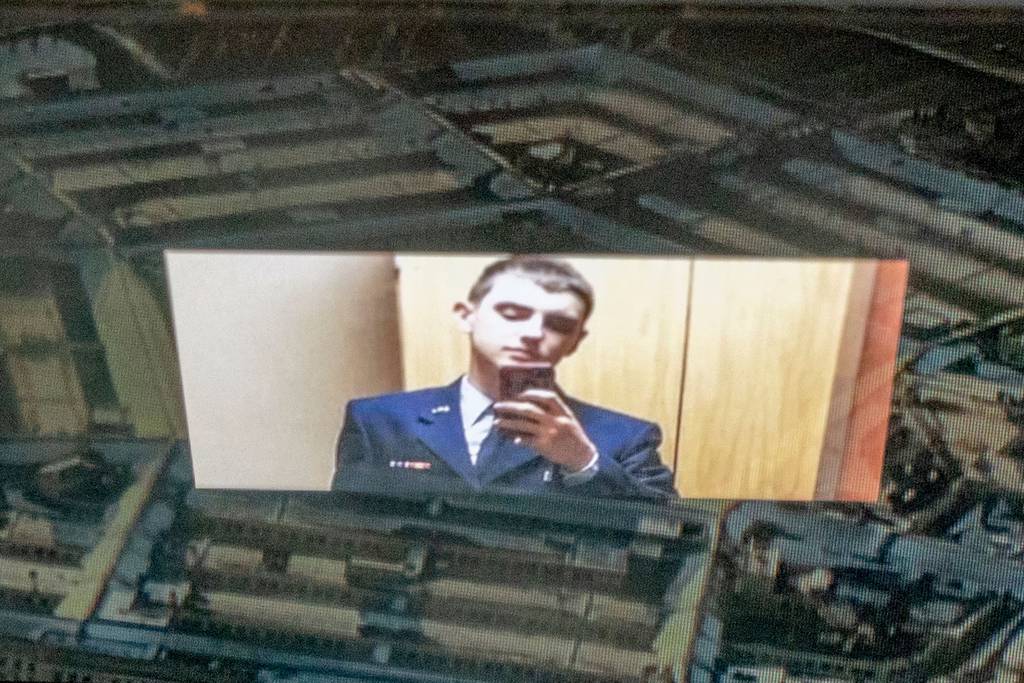

Die Entdeckung in diesem Monat, dass ein 21-jähriges Mitglied der Massachusetts Air National Guard eine streng geheime Sicherheitsfreigabe hatte möglicherweise Hunderte von geheimen Dokumenten veröffentlicht zu einer Gaming-Website namens Discord hat die Aufmerksamkeit auf die Fähigkeit des US-Verteidigungsministeriums gelenkt, Bedrohungen aus seinen eigenen Netzwerken zu bekämpfen.

Don Yeske, CTO der Marine, sagte am 26. April während der virtuellen C4ISRNET-Konferenz, dass ein Zero-Trust-Ansatz zur Netzwerkverteidigung das Leck möglicherweise nicht verhindert hätte, die zugrunde liegenden Grundsätze der Abteilung jedoch geholfen hätten, die Sicherheitslücke früher zu erkennen.

„Der springende Punkt bei Zero Trust ist, niemals zu vertrauen. Überprüfen Sie immer und gehen Sie von einem Verstoß aus“, sagte Yeske. „Sie beginnen mit der Annahme, dass Ihr Netzwerk kompromittiert wurde, und wenn es nicht kompromittiert wurde, ist diese Kompromittierung unvermeidlich. Insider-Bedrohungen leuchten wie ein Weihnachtsbaum, wenn Sie so vorgehen.“

Das Pentagon veröffentlichte im vergangenen November seine Zero-Trust-Strategie und legte einen Plan vor, um die Grundelemente des „Vertraue niemandem“-Ansatzes bis 2027 umzusetzen. Das Modell erfordert, dass Benutzer und ihre Geräte ständig evaluiert werden.

„Teil dessen, was Sie bei einem Zero-Trust-Ansatz tun, ist, dass Sie bei jedem Zugriff auf ein bestimmtes Asset diesen Zugriff gemäß einer Reihe von Richtlinien auswerten“, sagte Yeske und merkte an, dass er keine über das hinausgehende Wissen über die Untersuchung hat öffentlich gemeldet worden. „Diese richtliniengesteuerte Bewertung hätte meines Erachtens ein Aktivitätsmuster hier identifiziert, bei dem jemand, der ein Netzwerkadministrator ist, jemand, der ein IT-Experte ist, auf diese Art von Informationen zugreift . . . wäre in Frage gestellt worden.“

Als Reaktion auf das Leck gab das Pentagon am 17. April bekannt, dass es einigen Benutzern den Zugang zu streng geheimen Informationen entzogen hat und eine 45-tägige Überprüfung seiner Sicherheitsrichtlinien durchführt. Yeske lehnte es ab zu bestätigen, ob die Marine eine separate Überprüfung eingeleitet hat, sagte aber, der Dienst sei „ein Teil dieses breiteren DoD-Teams“.

Die Marine mache gute Fortschritte bei der Implementierung von Zero Trust und modernisiere ihre Netzwerkumgebung auf der Grundlage der Strategie der Abteilung, sagte Yeske und fügte hinzu, dass die Frist 2027 größtenteils realistisch sei, wenn der Dienst auf Kurs bleiben könne.

„Wir führen weiterhin viele Entwicklungen und Tests in dieser Umgebung durch“, sagte er. „Um 27 oder früher dorthin zu gelangen, müssen wir klug vorgehen, wie wir dorthin gelangen.“

Courtney Albon ist die Weltraum- und neue Technologie-Reporterin von C4ISRNET. Seit 2012 deckt sie das US-Militär ab, mit Schwerpunkt auf Air Force und Space Force. Sie hat über einige der bedeutendsten Akquisitions-, Budget- und politischen Herausforderungen des Verteidigungsministeriums berichtet.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Quelle: https://www.defensenews.com/cyber/2023/04/26/zero-trust-could-have-limited-pentagon-leak-navy-cto-says/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 10

- 2012

- 26

- 70

- a

- Fähigkeit

- Über uns

- Zugang

- Zugriff

- Zugriff

- Nach

- Erwerb

- Aktivität

- Hinzufügen

- LUFT

- Air Force

- bereits

- immer

- an

- und

- angekündigt

- Ansatz

- April

- SIND

- Vermögenswert

- Aufmerksamkeit

- basierend

- basic

- BE

- war

- Bevor

- beginnen

- Glauben

- Beyond

- Verletzung

- breiteres

- Haushalt

- aber

- by

- namens

- CAN

- Herausforderungen

- Chef

- Chief Technology Officer

- Weihnachten

- eingestuft

- Bekämpfung

- Kommunikation

- Kompromiss

- Kompromittiert

- Leitung

- Konferenz

- Schichtannahme

- ständig

- fortgesetzt

- könnte

- Kurs

- bedeckt

- CTO

- Militär

- Abteilung

- zuverlässig

- erkannt

- Entwicklung

- Geräte

- Zwietracht

- Entdeckung

- do

- Dokument

- Unterlagen

- DoD

- Tut nicht

- Don

- gezogen

- im

- Elemente

- aufstrebenden

- Neue Technologie

- Gewährleistung

- Arbeitsumfeld

- Äther (ETH)

- bewerten

- Auswertung

- Jedes

- falsch

- Setzen Sie mit Achtsamkeit

- Aussichten für

- Zwingen

- für

- Gaming

- bekommen

- gut

- Bewachen

- hätten

- Haben

- he

- dazu beigetragen,

- hier

- hochkarätig

- hoch

- Ultraschall

- HTTPS

- hunderte

- i

- identifiziert

- if

- Bilder

- implementieren

- Umsetzung

- in

- unvermeidlich

- Information

- Insider

- Untersuchung

- IT

- SEINE

- jpg

- Art

- Wissen

- Nachname

- Leck

- !

- Gefällt mir

- Limitiert

- Los

- Making

- Massachusetts

- Kann..

- Mitglied

- Militär

- Modell

- Monat

- mehr

- vor allem warme

- National

- Netzwerk

- Netzwerke

- nicht

- November

- of

- Offizier

- offiziell

- on

- or

- Auftrag

- besitzen

- Teil

- besondere

- Schnittmuster

- Pentagon

- Plan

- Plato

- Datenintelligenz von Plato

- PlatoData

- Points

- Politik durchzulesen

- Datenschutzrichtlinien

- gegebenenfalls

- Professionell

- Fortschritt

- Schutz

- öffentlich

- In Frage gestellt

- schnell

- realistisch

- kürzlich

- freigegeben

- zuverlässig

- Berichtet

- Reporter

- Antwort

- Überprüfen

- s

- Said

- sagt

- Die Geheime

- Verbindung

- Sicherheitdienst

- Sicherheitsrichtlinien

- Senior

- getrennte

- kompensieren

- sie

- signifikant

- da

- smart

- einige

- Jemand,

- Raumfahrt

- Raumkraft

- spricht

- bleiben

- Strategie

- Team

- Technologie

- Grundsätze

- Testen

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Dort.

- fehlen uns die Worte.

- Bedrohungen

- Zeit

- zu

- Top

- Baum

- was immer dies auch sein sollte.

- Vertrauen

- uns

- zugrunde liegen,

- Nutzer

- überprüfen

- Video

- Assistent

- we

- Webseite

- Was

- wann

- ob

- während

- WHO

- mit

- .

- würde

- U

- Ihr

- Zephyrnet

- Null

- null vertrauen