Das war nicht Ihr typisches Cybererpressung Situation.

Genauer gesagt folgte es einem ausgetretenen Pfad, sodass es in diesem Sinne „typisch“ wirkte (wenn Sie die Verwendung des Wortes verzeihen). typisch im Rahmen einer schweren Cyberkriminalität), aber es geschah nicht so, wie Sie es zunächst wahrscheinlich angenommen hätten.

Ab Dezember 2020 verlief das Verbrechen wie folgt:

- Angreifer ist eingebrochen über eine unbekannte Sicherheitslücke.

- Der Angreifer hat Systemadministratorrechte erlangt auf dem Netzwerk.

- Angreifer hat Gigabyte gestohlen vertraulicher Daten.

- Angreifer hat Systemprotokolle manipuliert um ihre Spuren zu verwischen.

- Angreifer forderte 50 Bitcoins (damals etwa 2,000,000 US-Dollar wert), um die Dinge zu vertuschen.

- Der Angreifer hat das Opfer doxxt als die Erpressung nicht bezahlt wurde.

Doxxing, Wenn Sie mit dem Begriff nicht vertraut sind, handelt es sich um eine Kurzsprache für die absichtliche Offenlegung von Dokumenten über eine Person oder ein Unternehmen, um dieser das Risiko eines körperlichen, finanziellen oder sonstigen Schadens zuzufügen.

Wenn Cyberkriminelle Personen doxxen, die sie nicht mögen oder mit denen sie eine Rechnung begleichen wollen, geht es oft darum, das Opfer einem physischen Angriff auszusetzen (oder es zumindest zu befürchten), indem sie es beispielsweise beschuldigen Sie informieren sie über ein abscheuliches Verbrechen, wünschen ihnen Selbstjustiz und erzählen dann allen, wo sie leben.

Wenn es sich bei dem Opfer um ein Unternehmen handelt, besteht die kriminelle Absicht in der Regel darin, betrieblichen, rufschädigenden, finanziellen oder regulatorischen Stress für das Opfer zu erzeugen, indem nicht nur aufgedeckt wird, dass das Unternehmen überhaupt einen Verstoß erlitten hat, sondern auch absichtlich vertrauliche Informationen preisgegeben werden, die anderen Kriminellen zugänglich sind Missbrauch sofort.

Wenn Sie das Richtige tun und Ihrer örtlichen Aufsichtsbehörde einen Verstoß melden, wird die Aufsichtsbehörde nicht verlangen, dass Sie sofort Details veröffentlichen, die einer Anleitung dazu gleichkommen, „wie man sich sofort in Unternehmen X hackt“. Wenn sich später herausstellt, dass die ausgenutzte Sicherheitslücke leicht vermeidbar war, kann die Aufsichtsbehörde letztendlich entscheiden, Ihnen ein Bußgeld zu verhängen, weil Sie den Verstoß nicht verhindert haben. Sie wird jedoch von Anfang an mit Ihnen zusammenarbeiten, um zu versuchen, den Schaden und das Risiko zu minimieren.

Heben Sie ihn mit seiner eigenen Petarde an

Die gute Nachricht in diesem Fall (gut für Recht und Ordnung, wenn auch nicht für den Täter) ist, dass das Opfer nicht ganz so leichtgläubig war, wie der Kriminelle zu glauben schien.

Company-1, wie das US-Justizministerium (DOJ) sie nennt, und wir werden es auch nennen, obwohl ihre Identität in den öffentlichen Aufzeichnungen weithin bekannt gegeben wurde, schien schnell einen Insider-Job vermutet zu haben.

Innerhalb von drei Monaten nach Beginn des Angriffs hatte das FBI überfiel das Haus des baldigen Ex-Senior-Programmierers Nickolas Sharp, damals Mitte 30, der ihn als Täter verdächtigte.

Tatsächlich „half“ Sharp in seiner Funktion als leitender Entwickler bei Company-1 offenbar dabei (wir verwenden den Begriff hier lose), seinen eigenen Angriff tagsüber zu „beheben“ (dito), während er gleichzeitig versuchte, 2 Millionen US-Dollar zu erpressen Lösegeldzahlung bei Nacht.

Im Rahmen der Razzia beschlagnahmten die Polizisten verschiedene Computergeräte, darunter auch den Laptop, mit dem Sharp seinen eigenen Arbeitgeber angegriffen hatte, und befragten Sharp zu seiner angeblichen Rolle bei dem Verbrechen.

Es scheint, dass Sharp den Feds nicht nur eine Menge Lügen erzählt hat (oder machte zahlreiche falsche Angaben, in den nüchterneren Worten des DOJ), ging aber auch zu einer PR-Gegenoffensive über, die man als „Fake News“ bezeichnen könnte, offenbar in der Hoffnung, die Ermittlungen aus der Bahn zu werfen.

Als das DOJ bringt es:

Mehrere Tage nachdem das FBI den Durchsuchungsbefehl in der Wohnung von SHARP erlassen hatte, veranlasste SHARP die Veröffentlichung falscher Nachrichten über den Vorfall und die Reaktion von Company-1 auf den Vorfall. In diesen Geschichten identifizierte sich SHARP als anonymer Whistleblower innerhalb von Company-1, der an der Behebung des Vorfalls gearbeitet hatte und fälschlicherweise behauptete, dass Company-1 von einem unbekannten Täter gehackt worden sei, der sich in böswilliger Absicht Root-Administratorzugriff auf die AWS-Konten von Company-1 verschafft habe.

Wie SHARP sehr wohl wusste, hatte SHARP selbst die Daten von Unternehmen 1 mithilfe von Zugangsdaten, auf die er Zugriff hatte, gestohlen, und SHARP hatte diese Daten in einem gescheiterten Versuch verwendet, Unternehmen 1 um Millionen von Dollar zu erpressen.

Fast unmittelbar nachdem die Nachricht über die Datenschutzverletzung bekannt wurde, fiel der Aktienkurs von Unternehmen-1 sehr plötzlich von etwa 390 US-Dollar auf etwa 280 US-Dollar.

Auch wenn der Preis aufgrund jeglicher Meldung von Verstößen erheblich gesunken sein könnte, deutet der Bericht des US-Justizministeriums durchaus vernünftigerweise an (auch wenn er keine Tatsachen feststellt), dass dieses falsche Narrativ, wie es Sharp an die Medien weitergegeben hat, die Abwertung verschlimmert hat als es sonst gewesen wäre.

Sharp bekannte sich im Februar 2023 schuldig; Er wurde diese Woche zu sechs Jahren Gefängnis und anschließender dreijähriger Bewährung verurteilt und zur Zahlung einer Entschädigung in Höhe von knapp über 1,500,000 US-Dollar verurteilt.

(Außerdem wird er nie etwas von seiner beschlagnahmten Computerausrüstung zurückbekommen, aber wie nützlich dieses Kit noch wäre, wenn es ihm nach sechs Jahren Gefängnis und weiteren drei Jahren Freilassung unter Aufsicht zurückgegeben würde, kann niemand vermuten.)

Was ist zu tun?

- Teilen und erobern. Vermeiden Sie Situationen, in denen einzelne Systemadministratoren uneingeschränkten Zugriff auf alles haben. Der zusätzliche Aufwand, der dadurch entsteht, dass für wichtige Systemvorgänge zwei unabhängige Autorisierungen erforderlich sind, ist ein geringer Preis für die zusätzliche Sicherheit und Kontrolle, die Sie dadurch erhalten.

- Führen Sie unveränderliche Protokolle. In diesem Fall war Sharp in der Lage, Systemprotokolle zu manipulieren, um seinen eigenen Zugriff zu verbergen und stattdessen den Verdacht auf Kollegen zu lenken. Angesichts der Geschwindigkeit, mit der er erwischt wurde, gehen wir jedoch davon aus, dass Unternehmen-1 zumindest einige „schreibgeschützte“ Protokolle geführt hatte, die eine dauerhafte, unbestreitbare Aufzeichnung wichtiger Systemaktivitäten darstellten.

- Messen Sie immer, gehen Sie niemals davon aus. Erhalten Sie eine unabhängige, objektive Bestätigung Ihrer Sicherheitsansprüche. Im Gegensatz zu Nickolas Sharp ist die überwiegende Mehrheit der Systemadministratoren ehrlich, aber nur wenige von ihnen haben immer 100 % Recht.

Die meisten Systemadministratoren, die wir kennen, würden sich freuen, regelmäßig Zugang zu einer zweiten Meinung zu erhalten, um ihre Annahmen zu überprüfen.

Es ist eine Hilfe und kein Hindernis, wenn kritische Cybersicherheitsarbeiten noch einmal überprüft werden, um sicherzustellen, dass sie nicht nur korrekt begonnen, sondern auch korrekt abgeschlossen wurden.

IMMER MESSEN, NIEMALS ANNEHMEN

Fehlt Ihnen die Zeit oder das Fachwissen, um sich um die Reaktion auf Cybersicherheitsbedrohungen zu kümmern?

Befürchten Sie, dass die Cybersicherheit Sie am Ende von all den anderen Dingen ablenken wird, die Sie tun müssen?

Werfen Sie einen Blick auf Sophos Managed Detection and Response:

Bedrohungssuche, -erkennung und -reaktion rund um die Uhr ▶

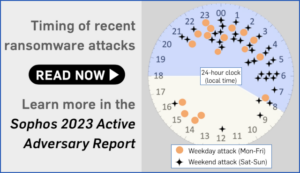

ERFAHREN SIE MEHR ÜBER AKTIVE GEGNER

Lesen Sie unsere Active-Adversary-Playbook.

Dies ist eine faszinierende Studie von John Shier, CTO von Sophos Field, über 144 reale Angriffe.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Kaufen und verkaufen Sie Anteile an PRE-IPO-Unternehmen mit PREIPO®. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/05/12/whodunnit-cybercrook-gets-6-years-for-ransoming-his-own-employer/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 000

- 1

- 15%

- 2020

- 2023

- 50

- 500

- a

- Fähig

- Über uns

- Absolute

- Missbrauch

- Zugang

- Konto

- Trading Konten

- erworben

- über

- aktiv

- Aktivitäten

- Zusätzliche

- Nach der

- Alle

- angeblich

- ebenfalls

- Betrag

- an

- und

- Anonym

- jedem

- SIND

- AS

- angenommen

- At

- Attacke

- Offensives

- Anschläge

- Autor

- Berechtigungen

- Auto

- vermeiden

- ein Weg

- AWS

- Zurück

- background-image

- BE

- war

- Sein

- Erpressung

- Grenze

- Boden

- Verletzung

- Pleite

- Büste

- aber

- by

- rufen Sie uns an!

- Aufrufe

- kam

- CAN

- Kapazität

- österreichische Unternehmen

- Häuser

- gefangen

- verursacht

- Center

- behauptet

- aus aller Welt

- Farbe

- Unternehmen

- Abgeschlossene Verkäufe

- Computer

- Bestätigung

- Kontext

- Smartgeräte App

- Cops

- Abdeckung

- erstellen

- Referenzen

- Verbrechen

- Kriminell

- Criminals

- kritischem

- CTO

- Cyber-Kriminalität

- Cyber-Kriminelle

- Internet-Sicherheit

- technische Daten

- Datenmissbrauch

- Tag

- Tage

- Dezember

- entscheidet

- angenommen

- Erfreut

- Demand

- gefordert

- Abteilung

- Justizministerium

- Justizministerium (DoJ)

- Details

- Entdeckung

- Abwertung

- Entwickler:in / Unternehmen

- Geräte

- Display

- do

- Unterlagen

- DoJ

- Dollar

- Nicht

- fallen gelassen

- leicht

- Ende

- Ausrüstung

- Sogar

- jedermann

- alles

- Beispiel

- Expertise

- Exploited

- Tatsache

- Gescheitert

- Gefallen

- falsch

- vertraut

- faszinierend

- FBI

- Angst

- Februar

- FBI

- wenige

- Feld

- Revolution

- Ende

- Vorname

- gefolgt

- folgt

- Aussichten für

- gebildet

- für

- weiter

- bekommen

- gegeben

- gibt

- gehen

- gut

- Guide

- schuldig

- leichtgläubig

- hacken

- gehackt

- hätten

- passieren

- Haben

- he

- Höhe

- Hilfe

- hier

- Verbergen

- ihm

- Hindernis

- seine

- Loch

- Hoffnung

- schweben

- Ultraschall

- aber

- HTTPS

- Jagd

- Idee

- identifiziert

- Identitätsschutz

- if

- sofort

- unveränderlich

- wichtig

- in

- Zwischenfall

- Einschließlich

- unabhängig

- Krankengymnastik

- Einzelpersonen

- Information

- beantragen müssen

- Absicht

- in

- Untersuchung

- IT

- Jargon

- Job

- Peter

- John Shier

- nur

- Justiz

- gehalten

- Wesentliche

- Ausrüstung

- Wissen

- Laptop

- später

- Recht

- am wenigsten

- links

- liegt

- Gefällt mir

- leben

- aus einer regionalen

- aussehen

- gemacht

- Mehrheit

- um

- verwaltet

- Marge

- max-width

- messen

- Medien

- könnte

- Millionen

- minimieren

- Monat

- mehr

- Nackte Sicherheit

- NARRATIVE

- Need

- Netzwerk

- hört niemals

- dennoch

- News

- Nacht-

- normal

- vor allem

- Benachrichtigung

- und viele

- Ziel

- of

- WOW!

- vorgenommen,

- on

- einzige

- Betriebs-

- Einkauf & Prozesse

- Meinung

- or

- Auftrag

- Andere

- Andernfalls

- UNSERE

- übrig

- besitzen

- Pack

- bezahlt

- Teil

- Weg

- AUFMERKSAMKEIT

- Zahlung

- dauerhaft

- person

- physikalisch

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- Position

- BLOG-POSTS

- pr

- genau

- Verhütung

- Preis

- Gefängnis

- wahrscheinlich

- Öffentlichkeit

- veröffentlichen

- veröffentlicht

- setzen

- In Frage gestellt

- schnell

- Ransom

- Rekord

- regulär

- Regler

- Regulierungsbehörden

- Release

- berichten

- Antwort

- Recht

- Risiko

- Rollen

- Wurzel

- Sicherheit

- Ergebnis

- Suche

- Zweite

- Sicherheitdienst

- schien

- scheint

- beschlagnahmt

- Senior

- Sinn

- verurteilt

- ernst

- begleichen

- Teilen

- scharf

- Schier

- Short

- Stenografie

- Situation

- Umstände

- SIX

- klein

- So

- solide

- einige

- Geschwindigkeit

- verbringen

- Anfang

- begonnen

- Immer noch

- Tisch

- Stoppt

- Geschichten

- Der Stress

- Studie

- mutmaßlich

- SVG

- System

- Nehmen

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- vom Nutzer definierten

- Ding

- think

- fehlen uns die Worte.

- diese Woche

- diejenigen

- obwohl?

- Bedrohung

- nach drei

- Zeit

- zu

- auch

- Top

- verfolgen sind

- Übergang

- transparent

- versuchen

- Turned

- XNUMX

- typisch

- Letztlich

- unbekannt

- nicht wie

- URL

- us

- US Department of Justice

- -

- benutzt

- Verwendung von

- gewöhnlich

- verschiedene

- riesig

- überprüfen

- sehr

- Opfer

- wollen

- Rechtfertigen

- wurde

- Weg..

- we

- Woche

- GUT

- ging

- waren

- Was

- wann

- welche

- während

- Hinweisgeber

- WHO

- weit

- werden wir

- wollen

- mit

- .

- Word

- Worte

- Arbeiten

- gearbeitet

- schlimmer

- wert

- würde

- Schriftsteller

- X

- Jahr

- U

- Ihr

- Zephyrnet