->

Bild: Black_Kira / Shutterstock.com

Im Code fast aller Software gibt es Fehler (Bugs) und Sicherheitslücken. Je umfangreicher der Code, desto mehr davon gibt es. Viele dieser Sicherheitslücken werden im Laufe der Zeit von Benutzern oder sogar vom Hersteller selbst entdeckt und mit einem Patch oder dem nächsten Update geschlossen. Einige sind es jedoch zuerst von kriminellen Hackern aufgespürt die dieses Wissen zunächst für sich behalten. Entweder nutzen sie die Sicherheitslücke dann selbst, um in fremde Systeme einzudringen, oder sie verkaufen ihren Fund, oft für horrende Summen.

Was ist ein Zero-Day-Fehler?

Solche neu entdeckten Sicherheitslücken werden aufgerufen Null Tage, manchmal auch buchstabiert 0-Tag. Damit ist die Zeit gemeint, die dem Hersteller bleibt, um die Lücke zu schließen. „Null Tage“ bedeutet, dass das Unternehmen überhaupt keine Zeit hat, einen Patch zu entwickeln und zu veröffentlichen. Dies liegt daran, dass die Hacker die Schwachstelle bereits aktiv ausnutzen. Dazu nutzen sie einen Zero-Day-Exploit, also eine speziell für diese Schwachstelle entwickelte Methode, und führen damit einen Zero-Day-Angriff durch.

Sobald der Softwarehersteller von der Schwachstelle erfährt, kann er einen Patch entwickeln, der gezielt den verantwortlichen Teil des Codes ändert. Oder er veröffentlicht ein Update, also eine überarbeitete und bereinigte Version seines Programms. Sobald ein Patch oder ein Update existiert, ist der Exploit nicht mehr wirksam, die Zero-Day-Bedrohung ist offiziell vorbei.

Da viele Anwender Patches jedoch nicht sofort, sondern erst mit einigen Tagen oder Wochen Verzögerung einspielen, bleibt die Gefahr, die von der Schwachstelle ausgeht, noch eine Weile bestehen.

Zero-Day-Angriffe gehören zu den gefährlichsten überhaupt. Denn solange Hersteller und Anwender die Schwachstelle nicht kennen, ergreifen sie keine vorbeugenden Schutzmaßnahmen. Über Tage, manchmal Wochen oder Monate hinweg können die Angreifer unbemerkt fremde Computersysteme auskundschaften, sich höhere Rechte verschaffen, vertrauliche Daten herunterladen oder Schadsoftware installieren. Antiviren-Tools sind darauf ausgelegt, solche Aktivitäten zu erkennen. Dennoch gelingt es Angreifern immer wieder, sich so gut zu tarnen, dass sie teilweise unentdeckt bleiben.

Weiter lesen: Die beste Antivirensoftware für Windows-PCs

Begehrte Geheiminformationen: Preise von einer Million und mehr

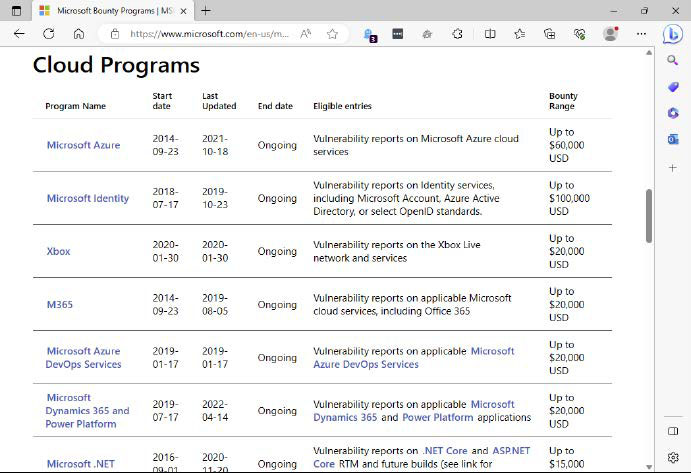

Auf seiner Bug-Bounty-Website listet Microsoft die Höchstbeträge auf, die es für neu entdeckte Sicherheitslücken zahlt. Für einige Produkte kann der Finder bis zu 100,000 US-Dollar bekommen.

IDG

Eine Zero-Day-Sicherheitslücke hat auf dem Schwarzmarkt einen hohen Wert. Für eine neu entdeckte und noch nicht gepatchte Sicherheitslücke in Windows werden im Dark Web sechs- bis siebenstellige Beträge geboten. Doch nicht nur Kriminelle interessieren sich für die Schwachstellen. In der Vergangenheit nutzten Geheimdienste die Lücken auch aus, um Angriffe auf Datenbanken und Infrastruktur anderer Staaten zu verüben.

Das bekannteste Beispiel ist Stuxnet: Ein Berichten zufolge von Israel und den USA entwickelter Computerwurm wurde in die Systeme des iranischen Atomprogramms eingeschleust. Durch mehrere bisher unbekannte Sicherheitslücken in Windows gelang es ihm, im System Fuß zu fassen. Anschließend manipulierte es die Steuerung von Zentrifugen zur Spaltstoffproduktion so, dass diese nach kurzer Zeit defekt waren, gab aber keine Fehlermeldung aus.

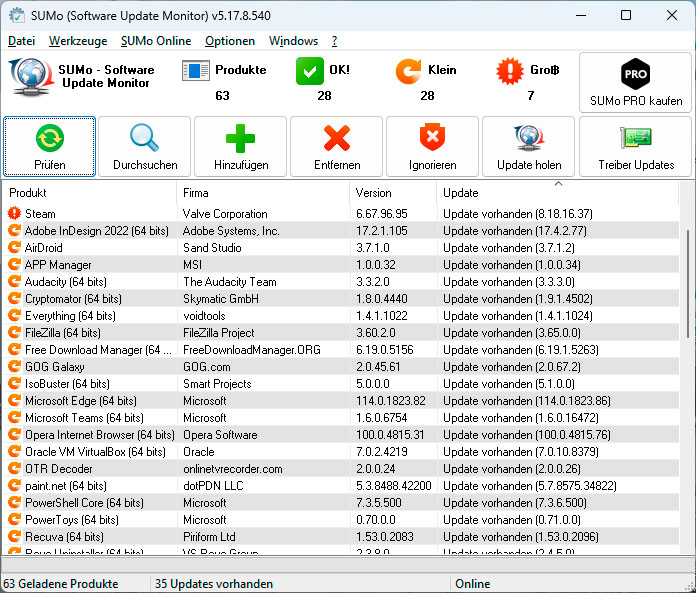

Mit dem kostenlosen Tool Sumo können Sie herausfinden, für welche Ihrer Programme Updates verfügbar sind, und diese dann gezielt installieren.

IDG

Regierungen und Unternehmen nutzen Zero-Day-Schwachstellen auch für Industriespionage, also um Pläne für neue Entwicklungen, Unternehmensdaten und Kontaktadressen abzugreifen. Und schließlich greifen auch Hacktivisten auf dieses Mittel zurück, um auf ihre politischen oder gesellschaftlichen Ziele aufmerksam zu machen.

Aufgrund des hohen Gefahrenpotenzials von Zero-Day-Schwachstellen und der hohen Beträge, die für deren Offenlegung gezahlt werden, haben mehrere große Softwareunternehmen Bug-Bounty-Programme gestartet. Dieses „Kopfgeld für Fehler“ zahlen Hersteller wie Microsoft für neu entdeckte Sicherheitslücken und andere Fehler in ihren Betriebssystemen und Anwendungen. Die Prämien richten sich meist nach der Schwere des Fehlers und liegen im drei- bis sechsstelligen Bereich.

Aufmerksamkeit: Die 5 gefährlichsten WLAN-Angriffe und wie man sie bekämpft

So erkennen Sie Zero-Day-Angriffe

Moderne Antivirenprogramme arbeiten bei der Suche nach Schadsoftware nicht nur mit Virensignaturen, sondern auch mit heuristischen Methoden und künstlicher Intelligenz. Die Hersteller trainieren sie mit den Verhaltensmustern bekannter Schadsoftware, um neue Varianten erkennen zu können. Dies funktioniert jedoch nur bedingt, da Zero-Day-Exploits immer unterschiedliche Angriffsmethoden nutzen.

In Unternehmen kommen häufig verhaltensbasierte Sicherheitslösungen zum Einsatz. Intrusion-Detection-Systeme überwachen Protokolldateien und Systeminformationen wie die CPU-Auslastung, um auffällige Aktivitäten innerhalb eines Netzwerks und auf einzelnen Computern zu identifizieren. In diesem Fall geben sie eine Warnmeldung aus oder senden eine E-Mail an den Administrator. Intrusion-Prevention-Systeme gehen noch einen Schritt weiter und lösen automatisch Gegenmaßnahmen aus, beispielsweise Änderungen an der Firewall-Konfiguration. Allerdings sind solche Anwendungen sehr teuer und nur für Unternehmen geeignet.

Informationen zu neuen Sicherheitslücken finden

Bis Ende der 1990er Jahre wurden Sicherheitslücken nicht systematisch erfasst. Doch als in der schnell wachsenden Zahl von Windows-Anwendungen neue Schwachstellen entdeckt wurden, meldeten sich zwei Mitarbeiter des Mitre Corporation begann, über ein sinnvolles System zur Aufzeichnung und Verwaltung nachzudenken.

Die US Mitre Corporation wurde 1958 als Think Tank der US-Streitkräfte gegründet und berät heute mehrere amerikanische Behörden in Sicherheitsfragen. Die gemeinnützige Organisation wird von CISA (Cybersecurity and Infrastructure Security Agency) und DHS (Department of Homeland Security) finanziert.

Das Ergebnis der Überlegungen war das 1999 eingeführte CVE-System (Common Vulnerabilities and Exposures). Seitdem erhalten alle Sicherheitslücken eine CVE-Nummer oder -ID im Format CVE-XXXX-XXXXX. Die ersten vier Zeichen geben das Jahr an, in dem die Schwachstelle katalogisiert wurde, die Ziffern dahinter – es können auch mehr als fünf sein – sind die fortlaufende Nummerierung der Schwachstelle. Das CVE-System hat sich mittlerweile zu einem international anerkannten Standard entwickelt.

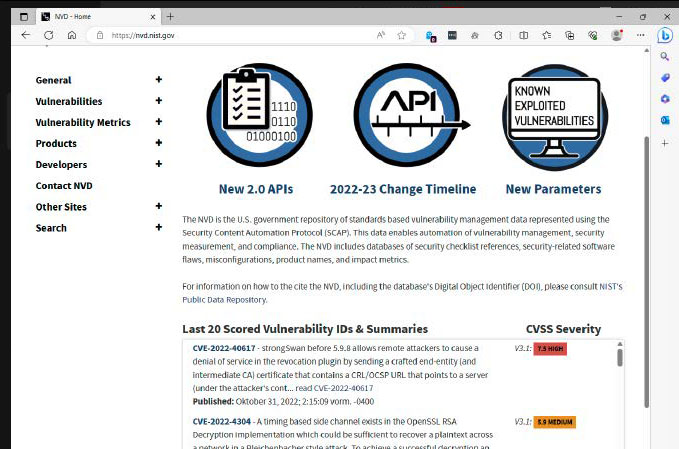

Die National Vulnerability Database der USA zeigt die 20 zuletzt gefundenen Schwachstellen und deren CVE-Nummern. Darüber hinaus gibt es Informationen zur Wirkungsweise und eventuell verfügbaren Patches.

IDG

Die Mitre Corporation hat die Website eingerichtet www.cve.org für die CVE-Datenbank. Dort können Sie nach CVE-Nummern oder nach Schlüsselwörtern wie „Windows Kernel“ suchen.

Alternativ können Sie die gesamte Datenbank mit ihren über 207,000 Einträgen herunterladen. Eng mit der CVE-Website verknüpft ist die National Vulnerability Database (NVD). Bei https://nvd.nist.gov Sie finden die 20 zuletzt identifizierten Schwachstellen, einschließlich einiger Erklärungen und Links zu verfügbaren Patches.

Dort finden Sie auch eine Einschätzung der Gefährlichkeit der Schwachstelle von „Niedrig“ über „Mittel“ bis hin zu „Hoch“ und „Kritisch“. Sollte dort eine von Ihnen verwendete Anwendung auftauchen, deren Schwachstelle als „Hoch“ oder „Kritisch“ gekennzeichnet ist, schauen Sie auf der Website des Herstellers nach, ob bereits ein Patch verfügbar ist.

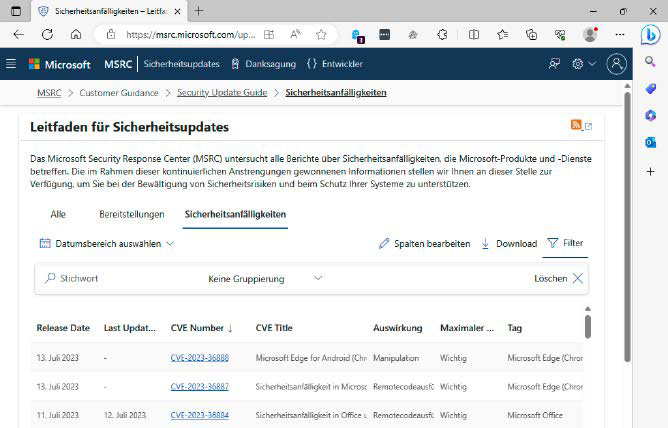

Microsoft verwendet ebenfalls den CVE-Standard, führt jedoch eine eigene Liste neu erkannter Schwachstellen für seine Produkte unter https://msrc.microsoft.com/update-guide/vulnerability Das Unternehmen verteilt Patches automatisch über seine monatlichen Sicherheitsupdates; Eine manuelle Installation ist nicht erforderlich.

Das Unternehmen veröffentlicht neu entdeckte Sicherheitslücken in seinen Produkten im Microsoft Security Response Center. Sie müssen sich nicht um die Installation der Patches kümmern, diese erfolgt automatisch.

IDG

So schützen Sie sich vor Zero-Day-Exploits

Zero-Day-Angriffe richten sich nicht nur gegen Unternehmen. Hackergruppen versuchen mitunter auch über weit verbreitete Phishing-Angriffe per E-Mail Privatanwender auf bösartige Websites zu locken oder sie mit Zero-Day-Exploits zur Installation von Software zu bewegen, teilweise auch über betrügerische Google-Anzeigen.

Mit ein paar einfachen Maßnahmen können Sie sich schützen:

- Installieren Sie Patches und Updates, sobald sie erscheinen. Windows erledigt dies standardmäßig automatisch, Sie sollten also nichts ändern. Verwenden Sie Tools wie Sumo um nach verfügbaren Updates für Windows-Anwendungen zu suchen.

- Laden Sie Software nur von vertrauenswürdigen Quellen herunter, beispielsweise von der Website des Herstellers.

- Installieren Sie nur die Programme, die Sie tatsächlich benötigen. Je mehr Software auf dem Computer vorhanden ist, desto mehr potenzielle Schwachstellen gibt es.

- Verwenden Sie eine Firewall. Die Windows-Firewall ist standardmäßig eingeschaltet und sollte nicht deaktiviert werden.

- Informieren Sie sich über Typische Phishing-Tricks von Kriminellen genutzt.

Was tun bei Problemen mit Updates?

Um neu erkannte Schwachstellen zu beseitigen, sollten Sie die monatlichen Sicherheitsupdates und Patches für Windows immer sofort installieren.

Allerdings ist die Installation eines Windows-Updates nicht immer erfolgreich. Manchmal bricht das Betriebssystem den Vorgang mit einer Fehlermeldung ab. Versuchen Sie in einem solchen Fall Folgendes:

1. Oft hat das einfache Herunterladen der Update-Dateien nicht funktioniert. Die Lösung besteht darin, den Update-Cache zu leeren und es erneut zu versuchen. Am einfachsten geht das über die Windows-Fehlerbehebung: Rufen Sie im Startmenü die „Einstellungen“ auf und klicken Sie im Reiter „System“ auf „Fehlerbehebung – Weitere Fehlerbehebungen“. Klicken Sie dann auf „Ausführen“ für „Windows Update“ und abschließend auf „Schließen“. Anschließend starten Sie Windows neu, indem Sie mit der Tastenkombination Windows-R das Fenster „Ausführen“ öffnen, den Befehl „shutdown /g“ eingeben und auf „OK“ klicken. Versuchen Sie dann erneut, die Updates zu installieren.

2. Oft ist auf dem Laufwerk C: einfach kein Platz mehr. Überprüfen Sie dies, indem Sie den Explorer öffnen und „Dieser PC“ auswählen. Auf C: sollten noch mindestens 32 GB frei sein. Wenn nicht, öffnen Sie in den „Eigenschaften“ unter „System“ die Optionen „Speicher“ und stellen Sie den Schalter „Speicheroptimierung“ auf „Ein“. Klicken Sie auf „Bereinigungsempfehlungen“ und schauen Sie sich insbesondere die Punkte „Große oder ungenutzte Dateien“ und „Ungenutzte Apps“ an. Sie sollten auch den Windows-Papierkorb leeren.

Michael Crider/IDG

3. Versuchen Sie eine manuelle Installation des Updates. Suchen Sie in den „Einstellungen“ unter „System – Windows Update“ sowie unter „Update-Verlauf“ nach einer Meldung über ein fehlgeschlagenes Update. Notieren Sie sich die KB-Nummer des Updates und tragen Sie diese im Windows-Update-Katalog unter ein www.catalog.update.microsoft.com. Stellen Sie sicher, dass das Update zu Ihrer Windows-Version passt, laden Sie es herunter und installieren Sie es manuell.

4. Wenn Sie einen anderen Virenscanner als den Defender von Microsoft verwenden, sollten Sie diesen vorübergehend deinstallieren. Starten Sie dann Windows neu und versuchen Sie, das Update auszuführen.

5. Trennen Sie alle angeschlossenen USB-Geräte wie Flash-Laufwerke oder externe Speicher.

6. Öffnen Sie die Windows-Systemsteuerung (am einfachsten geht das, indem Sie „control“ in das Suchfeld der Taskleiste eingeben) und rufen Sie den Geräte-Manager auf. Wenn dort Einträge mit einem Fragezeichen erscheinen, entfernen Sie diese Hardware, indem Sie mit der rechten Maustaste klicken und „Gerät deinstallieren“ auswählen. Versuchen Sie dann, das Update auszuführen. Beim Neustart erkennt Windows die Geräte dann wieder und installiert die neuesten Treiber.

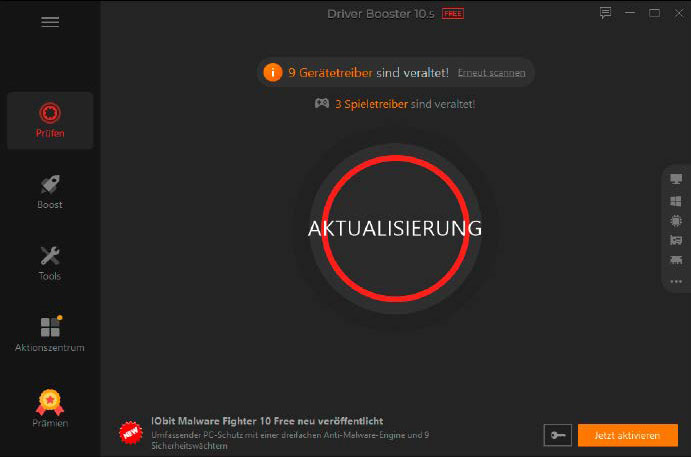

7. Aktualisieren Sie die Treiber auf Ihrem Computer. Verwenden Sie ein Werkzeug wie z Treiber-Booster kostenlos um nach veralteten Treiberversionen zu suchen. Laden Sie die neuesten Versionen herunter, richten Sie sie ein und versuchen Sie erneut, das Windows-Update zu installieren.

Stellen Sie sicher, dass Ihre Treiber auf dem neuesten Stand sind. Beispielsweise kann Ihnen das Tool Driver Booster Free bei der Suche nach veralteten Versionen helfen.

IDG

Dieser Artikel wurde vom Deutschen ins Englische übersetzt und erschien ursprünglich auf pcwelt.de.

Gutscheincodes

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :hast

- :Ist

- :nicht

- $UP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- Fähig

- Über Uns

- Action

- aktiv

- Aktivitäten

- berührt das Schneidwerkzeug

- Zusatz

- Adressen

- Nach der

- aufs Neue

- gegen

- Agentur

- Alle

- fast

- bereits

- als

- ebenfalls

- Obwohl

- immer

- amerikanisch

- unter

- Betrag

- amp

- an

- und

- und Infrastruktur

- Antivirus

- Antivirus-Software

- jedem

- etwas

- erscheinen

- erschienen

- erscheint

- Anwendung

- Anwendungen

- Bewerbung

- SIND

- bewaffnet

- Artikel

- künstlich

- künstliche Intelligenz

- AS

- Bewertung

- At

- Attacke

- Anschläge

- Aufmerksamkeit

- Autor

- Verwaltung

- Im Prinzip so, wie Sie es von Google Maps kennen.

- verfügbar

- basierend

- BE

- weil

- war

- begann

- hinter

- BESTE

- BIN

- Zeitraum

- Schwarz

- Booster

- Kopfgelder

- Kopfgeld

- Fehler

- Bug Bounty

- Bugs

- Unternehmen

- aber

- by

- Cache-Speicher

- rufen Sie uns an!

- namens

- CAN

- Kann bekommen

- Karte

- tragen

- Häuser

- Katalog

- Kategorie

- Center

- Übernehmen

- Änderungen

- Zeichen

- aus der Ferne überprüfen

- CISA

- klicken Sie auf

- Menu

- eng

- Code

- COM

- Kombination

- Bemerkungen

- gemeinsam

- Unternehmen

- Unternehmen

- uneingeschränkt

- Computer

- Computer

- Konfiguration

- Sie

- aufeinanderfolgenden

- Kontakt

- Smartgeräte App

- Schalttafel

- KONZERN

- CPU

- Kredit

- Kriminell

- Criminals

- CSS

- cve

- Internet-Sicherheit

- Agentur für Cybersicherheit und Infrastruktursicherheit

- ACHTUNG

- Gefährlich

- Dunkel

- Dunkle Web

- technische Daten

- Datenbase

- Datenbanken

- Datum

- Tag

- Tage

- Standard

- verzögern

- Es

- Abteilung

- Heimatschutzministerium

- Beschreibung

- entworfen

- entdecken

- erkannt

- Entdeckung

- entwickeln

- entwickelt

- Entwicklungen

- Gerät

- Geräte

- DHS

- DID

- Sterben

- anders

- Ziffern

- gerichtet

- Bekanntgabe

- entdeckt

- verteilt

- do

- die

- Dollar

- erledigt

- nach unten

- herunterladen

- zeichnen

- Antrieb

- Fahrer

- Treiber

- Laufwerke

- e

- einfachste

- Effektiv

- entweder

- beseitigen

- einbetten

- Mitarbeiter

- leer

- Ende

- Englisch

- Enter

- Eingabe

- Ganz

- Fehler

- Fehler

- Spionage

- Äther (ETH)

- Sogar

- Beispiel

- existiert

- teuer

- erklärt

- Ausnutzen

- Exploited

- Abenteuer

- Forscher

- umfangreiche

- Umfang

- extern

- Gescheitert

- falsch

- wenige

- Feld

- Kampf

- Zahlen

- Mappen

- Endlich

- Finden Sie

- Finder

- Firewall

- Vorname

- fünf

- Blinken (Flash)

- Fehler

- Mängel

- folgen

- Folgende

- Aussichten für

- Streitkräfte

- Format

- gefunden

- Gründung

- vier

- Frei

- für

- kapitalgedeckten

- weiter

- Lücke

- Lücken

- Deutsch

- bekommen

- gegeben

- Go

- Ziele

- Gruppen

- persönlichem Wachstum

- Hacker

- Hacker

- Hardware

- Haben

- Höhe

- Hilfe

- GUTE

- höher

- seine

- Loch

- Bohrungen

- Heimat

- Homeland Security

- Ultraschall

- Hilfe

- aber

- HTML

- HTTPS

- i

- ICON

- ID

- identifiziert

- identifizieren

- if

- Image

- sofort

- in

- Einschließlich

- Index

- zeigen

- Krankengymnastik

- industriell

- infiltriert

- Information

- Infrastruktur

- installieren

- Installation

- Installieren

- Intelligenz

- interessiert

- international

- Internet

- in

- eingeführt

- Intrusion Detection

- iranisch

- Israel

- Problem

- Probleme

- IT

- Artikel

- SEINE

- selbst

- jpg

- Behalten

- Wesentliche

- Schlüsselwörter

- Wissen

- bekannt

- grosse

- Spät

- neueste

- ins Leben gerufen

- am wenigsten

- Gefällt mir

- Limitiert

- verknüpft

- Links

- Liste

- Listen

- Log

- Lang

- länger

- aussehen

- verlieren

- unterhält

- um

- Malware

- verwaltet

- Manager

- flächendeckende Gesundheitsprogramme

- manipuliert

- manuell

- manuell

- Hersteller

- Hersteller

- viele

- Kennzeichen

- markiert

- Markt

- Streichhölzer

- Ihres Materials

- Matrix

- max-width

- maximal

- Kann..

- Mittel

- Mittlerweile

- Maßnahmen

- MENÜ

- Nachricht

- Methode

- Methoden

- Microsoft

- Million

- Min.

- Minuten

- MIT

- Model

- modern

- Überwachen

- monatlich

- Monat

- mehr

- vor allem warme

- meist

- National

- notwendig,

- Need

- Netzwerk

- dennoch

- Neu

- neu

- weiter

- nist

- nicht

- Non-Profit-

- Non-Profit-Organisation

- Andere

- beachten

- Kernenergie

- Anzahl

- Zahlen

- erhalten

- Oktober

- of

- angeboten

- Offiziell

- vorgenommen,

- on

- EINEM

- einzige

- XNUMXh geöffnet

- Eröffnung

- die

- Betriebssystem

- Betriebssysteme

- optimiert

- Optionen

- or

- Auftrag

- Organisation

- ursprünglich

- Andere

- übrig

- besitzen

- Seite

- bezahlt

- Tafel

- Teil

- besondere

- passt

- Patch

- Patches

- Muster

- AUFMERKSAMKEIT

- Menschen

- Phishing

- Phishing-Attacken

- Pläne

- Plato

- Datenintelligenz von Plato

- PlatoData

- Gesteckt

- Plugin

- politisch

- gestellt

- Post

- Potenzial

- Prämie

- abwehr

- vorher

- primär

- privat

- Preise

- Pro

- Probleme

- Prozessdefinierung

- Produktion

- Produkte

- Profil

- Programm

- programm

- Programme

- Programme

- Risiken zu minimieren

- Sicherheit

- Schutz-

- veröffentlichen

- Veröffentlicht

- Frage

- Angebot

- schnell

- Lesebrillen

- kürzlich

- anerkannte

- erkennen

- aufgezeichnet

- Einspielung vor

- bezieht sich

- bleiben

- bleibt bestehen

- entfernen

- Berichten zufolge

- Resort

- Antwort

- für ihren Verlust verantwortlich.

- Folge

- Rechte

- Roboter

- Roland

- Wurzel

- Führen Sie

- Samsung

- Kundschafter

- Suche

- Suche

- Die Geheime

- Sicherheitdienst

- Sicherheitssoftware

- Sicherheitsupdates

- Sicherheitslücke

- sehen

- Auswahl

- verkaufen

- senden

- seo

- Lösungen

- kompensieren

- mehrere

- Schwere

- Short

- sollte

- Konzerte

- Schließung

- shutterstock

- Unterschriften

- Einfacher

- einfach

- da

- Single

- am Standort

- SIX

- So

- Social Media

- Software

- Lösung

- Lösungen

- einige

- manchmal

- Bald

- Quelle

- Quellen

- Raumfahrt

- speziell

- speziell

- Standard

- Anfang

- Staaten

- Schritt

- Immer noch

- Lagerung

- Teilnehmer

- Erfolg haben

- erfolgreich

- so

- geeignet

- Summen

- sicher

- Schalter

- schaltet

- System

- Systeme und Techniken

- Tabelle

- TAG

- Nehmen

- Panzer

- Zylinderkopfschrauben

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- sich

- dann

- Dort.

- Diese

- vom Nutzer definierten

- think

- Think Tank

- fehlen uns die Worte.

- Bedrohung

- nach drei

- Durch

- Zeit

- Titel

- zu

- heute

- Werkzeug

- Werkzeuge

- Training

- auslösen

- vertrauenswürdig

- versuchen

- XNUMX

- tippe

- für

- unentdeckt

- unbekannt

- ungenutzt

- Aktualisierung

- Updates

- URL

- us

- US-Dollar

- USA

- USB

- -

- benutzt

- Nutzer

- verwendet

- Wert

- Version

- sehr

- Virus

- von

- Sicherheitslücken

- Verwundbarkeit

- Warnung

- wurde

- Weg..

- Netz

- Webseite

- Webseiten

- Wochen

- GUT

- waren

- Was

- Was ist

- wann

- welche

- während

- WHO

- deren

- Wi-fi

- weit

- werden wir

- Fenster

- Fenster

- 11 Fenster

- mit

- .

- ohne

- Arbeiten

- Werk

- Wurm

- Sorgen

- geschrieben

- Jahr

- noch

- U

- Ihr

- sich selbst

- Zephyrnet

- Null

- Zero Day

- Zero-Day-Schwachstellen