Das SoC-Design für Sicherheit ist im Laufe der Zeit gewachsen und hat sich weiterentwickelt, um zahlreichen potenziellen Bedrohungsquellen Rechnung zu tragen. Es wurden viele Gegenmaßnahmen entwickelt, um zu verhindern, wie Hacker durch Software- oder Hardware-Designfehler die Kontrolle über Systeme erlangen können. Die Ergebnisse sind beispielsweise verbesserte Zufallszahlengeneratoren, sichere Schlüsselspeicherung, Krypto und Speicherschutz. Außerdem verfügen SoCs über zusätzliche Hardware-Sicherheitsmodule, eine sichere Boot-Kette, dedizierte privilegierte Prozessoren usw. Eine Angriffsmethode wird jedoch oft übersehen – Seitenkanalangriffe. Vielleicht liegt das daran, dass das relative Risiko und die Schwierigkeit solcher Angriffe unterschätzt wurden.

In einem kommenden Webinar bietet Tim Ramsdale, CEO von Agile Analog, einen nüchternen Blick auf die Bedrohung durch Seitenkanalangriffe auf SoCs. Das Webinar mit dem Titel „Warum sollte ich mir Sorgen über Seitenkanalangriffe auf mein SoC machen?“ erklärt nicht nur, dass sie eine größere Bedrohung darstellen als oft angenommen, sondern bietet auch eine wirksame Lösung für das Problem.

Sie müssen sich nur auf YouTube umsehen, um Präsentationen zu finden, die auf Defcon-Veranstaltungen gehalten wurden und veranschaulichen, wie RISC-V-basierte SoCs, Apple Airtags oder ARM Trustzone-M-Geräte anfällig für Glitching-Angriffe sind. Ihr erster Gedanke ist, dass dies mit etwas glücklichem Timing durch Berühren blanker Drähte oder zufälligem Drücken eines Knopfes geschehen könnte oder dass ein vollständig instrumentiertes forensisches Labor erforderlich ist. Wenn dies der Fall wäre, wäre die Bedrohung so gering, dass sie möglicherweise ignoriert werden könnte. Tim weist darauf hin, dass es von Mouser ein Open-Source-Kit gibt, mit dem diese Angriffe automatisiert und systematisch durchgeführt werden können. Dieses Kit verfügt über einen Mikroprozessor und eine benutzerfreundliche Benutzeroberfläche und ist für Takt- und Leistungsangriffe geeignet.

Das Webinar erklärt, wie diese Angriffe durchgeführt werden können und warum sie eine größere Bedrohung darstellen, als Sie vielleicht denken. Stellen Sie sich vor, ein Angreifer könnte in Ihrem Gerät den Zustand eines einzelnen Registers – etwa eines Sicherheitsbits – zufällig umdrehen? Angenommen, das Ergebnis einer BootROM-Prüfsumme könnte beschädigt sein? Schwankende Spannungs- und Taktsignale über extrem kurze Zeiträume können ansonsten nicht erkennbare Zustandsänderungen verursachen, die zu Zugriffen führen, die die Ausführung von Schadcode im privilegierten Modus ermöglichen könnten.

Darüber hinaus kann der durch diese Techniken erlangte Zugriff Hackern ermöglichen, andere Schwachstellen in Ihrem System zu erkunden. Mit den Erkenntnissen, die durch einen einmaligen Seitenkanalangriff gewonnen wurden, könnte ein Exploit entdeckt werden, der sich leichter wiederholen lässt – und zwar einen Exploit, der keinen direkten Kontakt mit dem Zielgerät erfordert. Auch IoT-Geräte sind besonders anfällig, da sie vernetzt und häufig physischem Kontakt ausgesetzt sind.

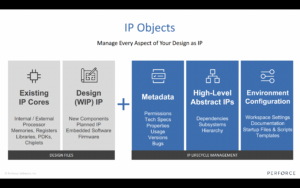

Agile Analog hat eine Lösung zur Erkennung von Seitenkanalangriffen entwickelt. Sie verfügen über eine Reihe von Sensoren, die in der Lage sind, die Auswirkungen zu erkennen, die auftreten, wenn Uhren oder Stromanschlüsse manipuliert werden. Ihre Seitenkanal-Angriffsschutzblöcke verfügen über eigene interne LDO- und Taktgeneratoren, um sicherzustellen, dass sie bei Angriffen funktionieren können. Die Steuerungs-, Analyse- und Überwachungslogik lässt sich einfach in SoC-Sicherheitsmodule integrieren.

Während des Webinars erklärt Tim im Detail, wie ihre Lösung Angriffe oder sogar Angriffsversuche überwachen und melden kann. Dazu können Angriffe gehören, die in der Lieferkette stattfinden, bevor das Gerät dem fertigen System hinzugefügt wird. Dieses Webinar ist informativ und bietet nützliche Informationen zur Verbesserung der SoC-Sicherheit. Wenn Sie sich die Webinar-Übertragung ansehen möchten, findet sie am Donnerstag, den 28. Oktober, stattth um 9:XNUMX Uhr PDT. Über diesen Link können Sie sich hier kostenlos registrieren.

Teile diesen Beitrag über: Quelle: https://semiwiki.com/ip/304138-webinar-on-protecting-against-side-channel-attacks/

- &

- Zugang

- Analyse

- Apple

- ARM

- Anschläge

- Bit

- österreichische Unternehmen

- Verursachen

- CEO

- Code

- Krypto

- Deal

- Design

- Geräte

- entdeckt

- Effektiv

- etc

- Veranstaltungen

- Ausnutzen

- Vorname

- Mängel

- Frei

- Hacker

- Hardware

- hier

- Ultraschall

- HTTPS

- Information

- iot

- iot Geräte

- IT

- Wesentliche

- Ausrüstung

- Wissen

- führenden

- LINK

- Überwachung

- Angebote

- XNUMXh geöffnet

- Open-Source-

- Andere

- physikalisch

- Werkzeuge

- Presentations

- Sicherheit

- berichten

- Die Ergebnisse

- Risiko

- Laufen

- Sicherheitdienst

- Sensoren

- Short

- So

- Software

- Bundesstaat

- Lagerung

- liefern

- Supply Chain

- System

- Systeme und Techniken

- Techniken

- Zeit

- ui

- Verwundbar

- Ansehen

- Webinar

- Youtube