Erinnern Sie sich an Dieselgate, den Skandal, bei dem bestimmte Dieselfahrzeuge einen Abgastest erkannten und sauberer fuhren, wodurch der Test „betrug“ wurde? Traingate könnte das vielleicht relativieren. Wir erzählen die Geschichte von Anfang an, aber schnallen Sie sich an für eine wilde und erstaunliche Fahrt. Alles beginnt damit, dass polnische Züge einer Wartungsüberholung unterzogen werden. Diese Züge wurden von Newag gebaut, die sich um den Wartungsvertrag beworben hatte, den Zuschlag erhielt jedoch ein anderes Unternehmen, SPS. Bei dieser Art der Überholung wird jeder Zug in seine Einzelteile zerlegt, überprüft, geschmiert usw. und alles wieder zusammengebaut. Der erste Zug durchlief diesen Prozess, wurde vollständig wieder zusammengebaut und weigerte sich dann, weiterzufahren. Nachdem alle herkömmlichen Maßnahmen zur Fehlerbehebung ausgeschöpft waren, schaltete SPS die Hacker ein.

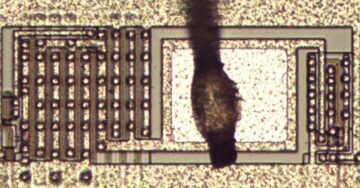

Dragon Sector ist eine polnische Forschungsgruppe, die weltweit Beachtung gefunden hat Arbeit an der BIOS-Sicherheit von Toshiba-Laptops. Und es stellte sich heraus, dass dies die perfekte Gruppe für den Job war. Vom Zusammenschustern der Hardware bis hin zur Verbesserung von Ghidras Unterstützung für die Infineon-TriCore-Architektur wurde viel Arbeit geleistet, um überhaupt in die Systeme des Zuges einzudringen. Aber schließlich konnten sie Speicherauszüge durchführen und den kaputten Zug mit funktionierenden vergleichen. Es gab eine Reihe von Konfigurationsflags, die den Schlüssel zu enthalten schienen. Aber dieser besondere Zug wurde dringend im Einsatz benötigt. So wurde schließlich Newag, der ursprüngliche Hersteller, kontaktiert, um die Wartung abzuschließen und den Zug wieder in Betrieb zu nehmen. Hacker sind jedoch nichts, wenn sie nicht hartnäckig sind. Nachdem Dragon Sector die ganze Nacht durchgehalten hatte und buchstäblich Minuten übrig hatte, konnte er die Erinnerung an den kaputten Zug mit einer gültigen Konfiguration überschreiben und er erwachte wieder zum Leben.

Bisher scheint hier nichts verdächtig zu sein. Startprüfungen nach der Wartung können leicht schief gehen und zu einer solchen Situation führen. Aber Dragon Sector grub weiter, verfeinerte seine Werkzeuge und entlockte der Zug-Firmware weitere Geheimnisse. Und was sie fanden, war erstaunlich. An erster Stelle standen die GPS-Koordinaten, die jedem Bahnhof in Polen entsprachen, der in der Lage war, diese Art von Wartungsüberholung durchzuführen. Wenn ein Zug länger als 10 Tage in einem Wartungshof außer dem von Newag geparkt würde, würde die Flagge ausgelöst und der Zug gesperrt. Es ist schwer, dieses „Feature“ als etwas anderes als einen eklatanten Versuch zu sehen, jeden Zug zu zerstören, der nicht zur Wartung nach Newag zurückgekehrt ist. Aber warten Sie, es gibt noch mehr.

Der Austausch bestimmter Komponenten würde zu ähnlichen Störungen führen, bis ein undokumentierter Cheat-Code in die Hauptcomputerkonsole im Zug eingetippt wurde. In einem anderen Fall würde ein Zug nach einer Million Kilometern liegen bleiben. An einem bestimmten Tag sollte ein weiterer Zug aufgrund eines defekten Kompressors ausfallen – und ein Programmierfehler verzögerte diesen Ausfall bis ein Jahr später. Insgesamt hat Dragon Sector 29 Züge in ganz Polen untersucht und in 24 davon diese wunderbaren kleinen Überraschungen gefunden. Über das polnische CERT Polska wurden die Strafverfolgungsbehörden über diesen Fall informiert.

In Beantwortung, Newag hat Dragon Sector Verleumdung und Computerkriminalität vorgeworfenAußerdem stellen sie eine Gefahr für die Eisenbahnsicherheit dar. Wir können nur sagen, dass wir hoffen, dass eine gründliche Untersuchung die Wahrheit des Falles ans Licht bringen und die wahren Kriminellen zur Rechenschaft ziehen wird.

Es ist immer DNS

Haben Sie sich jemals gefragt, wie ein DNS-Server Updates zu DNS-Namen erhält? Es stellt sich heraus, dass es mehrere Möglichkeiten gibt. Eine Möglichkeit besteht darin, dass Clients Aktualisierungen direkt senden und dabei ihren DNS-Namen und ihre IP-Adresse bekannt geben. Dynamische DNS-Updates werden auf mehreren DNS-Servern unterstützt, einschließlich Active Directory (AD), und in nahezu jeder Implementierung gibt es eine angemessene Sicherheitsimplementierung. Andererseits werden auch DNS-Updates im Rahmen einer DHCP-Anfrage gesendet. Und diese… habe Probleme.

Dieser Artikel konzentriert sich stark auf Active Directory, aber es würde uns nicht überraschen, ein ähnliches Problem bei anderen DHCP-Servern zu finden. Das DNS-Update ist nämlich nicht authentifiziert. Jedes Gerät, dem eine IP-Adresse zugewiesen wird, kann gleichzeitig einen DNS-Namen anfordern. Dies funktioniert in einer Microsoft-Serverumgebung so, dass der DNS-Dienst seine eigenen Anmeldeinformationen verwendet, um das DNS-Update an den DNS-Server weiterzuleiten. Wenn es sich um zwei separate Server handelt und der Name bereits direkt von einem anderen Host registriert ist, schlägt die Aktualisierung fehl. Aber ein nicht beanspruchter Name oder sogar der Name des DHCP-Servers selbst sind zur Disposition. Und wenn die DNS- und DHCP-Dienste auf demselben Server laufen, ist so ziemlich jeder DNS-Name im Spiel. Und in einer AD-Umgebung ermöglicht dies alle möglichen weiteren Angriffe auf die Authentifizierung.

Diese Probleme wurden Microsoft gemeldet, das sie als bekannte Probleme einstuft, die einer Sicherheitskorrektur nicht unbedingt würdig sind. Sie sind beim Aufbau eines AD-Netzwerks wissenswert. Um uns vor Ärger zu bewahren, hat Akamai geschrieben Invoke-DHCPCheckup als Powershell-Tool zur Überprüfung auf Probleme.

Machen Sie die JMP-Folie

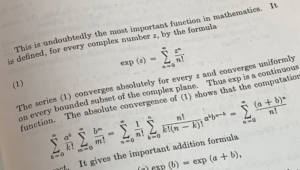

Beim Schreiben von Exploits wird eine Technik verwendet: die NOP-Folie. Es handelt sich um eine Reihe von No-Operation-Befehlen, gefolgt vom Ziel-Shellcode. Die Idee ist, dass eine Schwachstelle irgendwo in diesem vom Angreifer kontrollierten Speicherbereich springt, das genaue Ziel kann jedoch variieren. Dies wird so oft verwendet, dass 0x90-Blöcke in Daten ein Hinweis darauf sind, dass es sich möglicherweise um Schadsoftware handelt. Es gibt ein Problem mit der NOP-Folie, da es länger dauern kann, als Sie möchten, alle NOP-Anweisungen durchzugehen, um zum saftigen Shellcode zu gelangen. Und dort ist es kommt die JMP-Folie ins Spiel.

Die Grundlage besteht darin, dass wir wissen, wie viele Bytes noch in der Folie verbleiben, sodass wir JMP-Anweisungen verwenden können, um direkt zur Nutzlast zu gelangen. Das ist großartig, bis auf die Ausrichtung. Der x86-Maschinencode mischt nämlich Anweisungen und Argumente frei. Wenn Sie nicht genau wissen, wo die Anweisung in Ihrem Puffer landen wird, woher wissen Sie dann, ob Sie im Begriff sind, einen JMP auszuführen oder den Offset als Anweisung auszuführen? Es gibt ein paar offensichtliche Möglichkeiten, dies zu erreichen, beispielsweise die Verwendung von 0x90-Werten als Argument für JMP, gefolgt von einer viel kleineren NOP-Slide-Zone, um den JMP abzufangen.

Auch das ist eine kleine Herausforderung, da der JMP-Befehl auf Offsets basiert, die positiv oder negativ sein können, und 0x90 zufällig ein negativer Offset ist. Das kann funktionieren, aber die gesamte Shellcode-Nutzlast muss rückwärts aufgebaut werden, um sie zu verwalten. Es gibt noch eine weitere Option: die bedingten Sprung-JCC-Opcodes. Im Maschinencode sind dies 0x70-0x7F, was positive Offsets darstellt. Das einzige Problem besteht darin, dass diese Sprünge von einem unbekannten Registerwert abhängig sind. Die endgültige Lösung besteht darin, den Opcode „Jump if Greater“ zweimal zu verwenden, gefolgt vom Opcode „Jump if Less or Equal“ zweimal. Bei beiden handelt es sich um positive Offsets, und beide machen einen stetigen Fortschritt durch die JMP-Folie, um schließlich in einer kleinen NOP-Folie zu landen, um schließlich Shellcode auszuführen. Clever!

Bits und Bytes

Nach einer Entlassung könnte es verlockend sein, auf dem Weg nach draußen die Brücken niederzubrennen. Wenn dazu das Löschen von Code-Repositories, das Löschen von Protokolldateien, die Mitnahme proprietären Codes, der Diebstahl eines Arbeitslaptops und die Nachahmung von Kollegen gehören … vielleicht auch nicht. Ein Software-Ingenieur der First Republic Bank konnte der Versuchung einfach nicht widerstehen und muss zwei Jahre Gefängnis und drei Jahre auf Bewährung absitzen sowie 529,000 US-Dollar Schadensersatz zahlen. Es lohnt sich definitiv nicht.

Und eine deutliche Erinnerung daran, warum nicht alles mit dem Netzwerk oder Internet verbunden sein muss, finden Sie unter die Folgen eines Cyberangriffs auf Kyivstar in der Ukraine. Dieser Telefon- und Internetanbieter wurde am Dienstag durch einen scheinbar verheerenden Datenlöschangriff lahmgelegt. Banken und Geschäfte sind geschlossen, weil die Zahlungsabwicklung ausgefallen ist, und mindestens eine Stadt musste ihre Straßenlaternen manuell vom Stromnetz trennen, weil der Software-Controller als Nebenprodukt des Angriffs deaktiviert wurde. Vielleicht waren die alten mechanischen Zeitschaltuhren doch besser.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://hackaday.com/2023/12/15/this-week-in-security-traingate-dns-and-jmp-slides/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 000

- 10

- 24

- 29

- a

- Fähig

- Über Uns

- Konto

- Angeklagte

- über

- aktiv

- Active Directory

- Ad

- Ad-Netzwerk

- Adresse

- Marketings

- Nach der

- aufs Neue

- Agenturen

- Akamai

- Ausrichtung

- Alle

- erlaubt

- bereits

- ebenfalls

- immer

- an

- und

- Ein anderer

- jedem

- etwas

- erscheint

- Ansatz

- Architektur

- SIND

- Bereich

- Argument

- Argumente

- AS

- At

- Attacke

- Anschläge

- Versuch

- Aufmerksamkeit

- authentifiziert

- Authentifizierung

- Zurück

- Badewanne

- schlecht

- Bank

- Banken

- basierend

- Grundlage

- BE

- weil

- war

- Anfang

- Sein

- Besser

- Gebot

- Bit

- PiependerComputer

- Blockiert

- beide

- Break

- Breakdown

- Bruch

- Brücken

- Gebrochen

- gebracht

- puffern

- Building

- erbaut

- brennen

- aber

- by

- kam

- CAN

- fähig

- Häuser

- Ringen

- sicher

- challenges

- aus der Ferne überprüfen

- Schecks

- Stadt

- Ultrascha

- Kunden

- geschlossen

- Code

- wie die

- kommt

- Unternehmen

- vergleichen

- abschließen

- Komponenten

- Computer

- Konfiguration

- Sie

- Geht davon

- Konsul (Console)

- Vertrag

- Controller

- konventionellen

- Dazugehörigen

- könnte

- Paar

- Referenzen

- Criminals

- Cyber Attacke

- technische Daten

- Datum

- Tage

- definitiv

- Verspätet

- Reiseziel

- entdecken

- verheerend

- Gerät

- Diesel

- Direkt

- behindert

- dns

- do

- Dabei

- erledigt

- Nicht

- nach unten

- Drache

- zwei

- dynamisch

- jeder

- leicht

- Emissionen

- Durchsetzung

- Ingenieur

- Ganz

- Arbeitsumfeld

- gleich

- Fehler

- etablieren

- etc

- Sogar

- schließlich

- Jedes

- alles

- genau

- Außer

- ausführen

- Abenteuer

- FAIL

- Fallout

- weit

- Mappen

- Finale

- Endlich

- Finden Sie

- gefeuert

- Vorname

- Fixieren

- Fahnen

- konzentriert

- gefolgt

- Aussichten für

- vorwärts

- gefunden

- frei

- für

- voll

- weiter

- gewonnen

- bekommen

- bekommen

- GitHub

- gegeben

- Go

- gps

- Grabs

- groß

- mehr

- Gitter

- Gruppe an

- Hacker

- hätten

- Pflege

- das passiert

- hart

- Hardware

- Haben

- Hilfe

- hier

- schlagen

- Startseite

- ein Geschenk

- Gastgeber

- Ultraschall

- aber

- HTML

- HTTPS

- Idee

- if

- Implementierung

- Verbesserung

- in

- In anderen

- Dazu gehören

- Einschließlich

- Infineon

- innerhalb

- Anleitung

- Internet

- in

- Untersuchung

- beinhaltet

- IP

- IP Address

- Probleme

- IT

- SEINE

- selbst

- Job

- jpg

- springen

- Sprünge

- nur

- Behalten

- gehalten

- Wesentliche

- Wissen

- Wissend

- bekannt

- Land

- Laptop

- später

- Recht

- Strafverfolgung

- führen

- führenden

- am wenigsten

- links

- weniger

- Lebensdauer

- Gefällt mir

- wörtlich

- wenig

- Log

- länger

- sah

- Los

- Maschine

- Main

- Wartung

- um

- verwalten

- Managed

- manuell

- Hersteller

- viele

- Kann..

- vielleicht

- Maßnahmen

- mechanisch

- Memory

- Microsoft

- Million

- Minuten

- mischt

- mehr

- schlauer bewegen

- viel

- mehrere

- Name

- nämlich

- Namen

- erforderlich

- Bedürfnisse

- Negativ

- Netzwerk

- nicht

- nichts

- offensichtlich

- of

- Offset

- Versätze

- vorgenommen,

- Alt

- on

- einmal

- EINEM

- Einsen

- einzige

- OpCode

- Betrieb

- Option

- or

- Original

- Andere

- übrig

- Überholung

- besitzen

- Teil

- besondere

- AUFMERKSAMKEIT

- Zahlung

- Zahlungsabwicklung

- perfekt

- Telefon

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Polen

- Polnisch

- positiv

- Werkzeuge

- Stromnetz

- Powershell

- ziemlich

- Gefängnis

- Aufgabenstellung:

- Prozessdefinierung

- Verarbeitung

- Programmierung

- Fortschritt

- Eigentums-

- Versorger

- Ziehen

- setzen

- Putting

- ganz

- Eisenbahn

- vernünftig

- Verfeinerung

- Registrieren

- eingetragen

- Erinnerung

- Berichtet

- Republik

- Anforderung

- Forschungsprojekte

- Forschungsgruppe

- Antwort

- Biken

- Recht

- Führen Sie

- Laufen

- Sicherheit

- gleich

- Skandal

- vorgesehen

- Bibliotheken

- Sicherheitdienst

- sehen

- schien

- scheint

- senden

- geschickt

- getrennte

- Modellreihe

- brauchen

- Server

- Server

- Lösungen

- kompensieren

- ähnlich

- Situation

- Schlitten

- Slides

- klein

- kleinere

- So

- Software

- Software IngenieurIn

- Lösung

- einige

- irgendwo

- stark

- beginnt

- Anfang

- stetig

- Läden

- Geschichte

- Straße

- Support

- Unterstützte

- Überraschung

- Überraschungen

- misstrauisch

- Systeme und Techniken

- Nehmen

- gemacht

- Einnahme

- Angezapft

- Target

- Technik

- erzählen

- erzählt

- Test

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- fehlen uns die Worte.

- diese Woche

- diejenigen

- obwohl?

- Bedrohungen

- nach drei

- Durch

- Zeit

- zu

- gemeinsam

- sagte

- auch

- Werkzeug

- Werkzeuge

- Toshiba

- Training

- schult Ehrenamtliche

- auslösen

- Ärger

- was immer dies auch sein sollte.

- Wahrheit

- Dienstag

- Drehungen

- Twice

- XNUMX

- unbekannt

- bis

- Aktualisierung

- Updates

- auf

- us

- -

- benutzt

- verwendet

- Verwendung von

- gültig

- Wert

- Werte

- Fahrzeuge

- sehr

- Verwundbarkeit

- warten

- wollen

- wurde

- Weg..

- Wege

- we

- Woche

- GUT

- ging

- waren

- Was

- wann

- welche

- WHO

- warum

- Wild

- werden wir

- Wisch

- mit

- Gewonnen

- wunderbar

- Arbeiten

- arbeiten,

- Werk

- Das weltweit

- wert

- würdig

- würde

- Schreiben

- geschrieben

- Jahr

- Jahr

- noch

- U

- Ihr

- Zephyrnet