Die Sicherheit verschiebt sich im Designfluss sowohl nach links als auch nach rechts, da Chiphersteller damit ringen, Geräte zu bauen, die sowohl vom Design her sicher als auch robust genug sind, um während ihrer gesamten Lebensdauer sicher zu bleiben.

Da immer komplexere Geräte mit dem Internet und untereinander verbunden sind, konkurrieren IP-Anbieter, Chiphersteller und Systemunternehmen darum, bestehende und potenzielle Bedrohungen über eine größere Angriffsfläche zu bekämpfen. In vielen Fällen hat sich die Sicherheit von einer endlosen Reihe von Software-Patches zu einem integralen Bestandteil des Hardware-/Software-Designprozesses entwickelt, mit zunehmend lukrativen Wettbewerbsvorteilen und einer wachsenden Gefahr behördlicher Maßnahmen für Unternehmen, die dies falsch machen.

„Jede Sekunde werden 127 Geräte zum ersten Mal mit dem Internet verbunden“, sagte Thomas Rosteck, Präsident von Infineons Connected Secure Systems Division, in einer aktuellen Präsentation. „Dies wird im Jahr 43 zu beeindruckenden 2027 Milliarden Geräten führen, die mit dem Internet und untereinander verbunden sind.“

Es wird auch eine große Sicherheitsherausforderung mit sich bringen. „Damit wächst die Sorge von Unternehmen und Verbrauchern darüber, was mit ihren Daten passiert, wenn die Konnektivität zunimmt und digitale Dienste ausgeweitet werden“, bemerkte David Maidment, Senior Director für Marktentwicklung bei Arm. „In den letzten fünf Jahren ist die Regulierung durch Regierungen auf der ganzen Welt ausgereifter geworden und es liegt in der Verantwortung der Hersteller, eine wachsende Liste von Sicherheitskriterien zu erfüllen, um sicherzustellen, dass diese Dienste vertrauenswürdig, sicher und ordnungsgemäß verwaltet sind.“

Dennoch beinhaltet ein begründeter und maßvoller Sicherheitsansatz viele Überlegungen. „Zuerst muss das Bedrohungsprofil der spezifischen Anwendung verstanden werden, ebenso wie die spezifischen Vermögenswerte – die Daten, Informationen oder Systeme, die geschützt werden müssen“, sagte Dana Neustadter, Direktorin für Sicherheits-IP-Lösungen bei Synopsys. „Gibt es bestimmte Gesetze, Vorschriften und/oder Arten von Anforderungen, die diese Lösung beeinflussen? Mit anderen Worten: Sie müssen zunächst einige Hausaufgaben machen. Sie müssen in der Lage sein, einige Fragen zu beantworten, z. B. ob sich das Produkt nur um netzwerkbasierte Bedrohungen kümmert oder ob ein Potenzial für Angriffe besteht, die physischen Zugriff erfordern. Gibt es direkten Netzwerkzugriff auf dieses bestimmte Produkt oder wird es durch andere Teile des Systems geschützt, die beispielsweise wie eine Firewall fungieren können, um ein gewisses Maß an Schutz zu bieten? Was sind die Einhaltung gesetzlicher Vorschriften oder Standards oder mögliche Zertifizierungsanforderungen für die Sicherheit? Wie hoch ist der Wert der Vermögenswerte?“

Darüber hinaus müssen Geräte unter allen Bedingungen und Betriebsarten sicher sein. „Sie müssen es schützen, wenn das System offline ist, da böswillige Akteure beispielsweise externen Speicher ersetzen oder IP-Code stehlen können“, sagte Neustadter. „Sie können das Gerät erneut flashen. Sie müssen es auch beim Einschalten schützen, und Sie müssen es zur Laufzeit schützen, während das Gerät in Betrieb ist. Sie müssen sicherstellen, dass es weiterhin wie vorgesehen funktioniert. Wenn Sie dann nach außen kommunizieren, müssen Sie es auch schützen. Es gibt viele Variablen, die typischerweise eine Sicherheitslösung beeinflussen, einschließlich der jeweiligen Anwendung. Letztendlich muss die Gesamtsicherheitslösung ausgewogen sein. „Ausgewogen für die Sicherheit“ umfasst Sicherheitsfunktionen, Protokolle, Zertifizierungen usw. sowie die Kosten-, Energie-, Leistungs- und Flächenkompromisse, da Sie es sich beispielsweise nicht leisten können, für eine Batterie die höchste Sicherheitsstufe einzubauen -betriebenes Gerät. Es macht keinen Sinn, weil es ein kostengünstigeres Gerät ist. Man muss wirklich das Gleichgewicht finden, und all dies wird in die geeignete Sicherheitsarchitektur für einen Chip einfließen.“

Andere stimmen zu. „Der erste Schritt, den wir unternehmen, wenn wir Sicherheit in ein Gerät einführen, besteht darin, die Sicherheitsressourcen des Geräts im Hinblick auf seine Rolle im Gesamtsystem zu bewerten“, sagte Nir Tasher, Technologiemanager bei Winbond. „Während wir diese Assets kartieren, bewerten wir auch das Angriffspotenzial der Assets. Nicht alle Vermögenswerte werden sofort identifiziert. Funktionen wie Debug- und Testports sollten ebenfalls als Vermögenswerte betrachtet werden, da sie möglicherweise eine Rolle bei der Gesamtsicherheit des Systems spielen. Sobald die Zuordnung und Bewertung abgeschlossen ist, bewerten wir mögliche Möglichkeiten zur Gefährdung der einzelnen Vermögenswerte und die damit verbundene Komplexität. Der nächste Schritt besteht darin, Möglichkeiten zu finden, sich vor diesen Angriffen zu schützen oder sie zumindest zu erkennen. Der letzte Schritt besteht natürlich darin, das Endprodukt zu testen, um sicherzustellen, dass der von uns eingebaute Schutz ordnungsgemäß funktioniert.“

Sicher durch Design

Eine der großen Veränderungen für die Hardware- und Systemsicherheit ist die Erkenntnis, dass das Problem nicht mehr jemand anderes ist. Was früher ein nachträglicher Einfall war, ist heute ein Wettbewerbsvorteil, der auf architektonischer Ebene in einen Entwurf integriert werden muss.

„Dieses Grundprinzip legt den Schwerpunkt auf die Integration von Sicherheit in den Entwicklungsprozess des Chipdesigns und stellt sicher, dass Sicherheitsziele, -anforderungen und -spezifikationen von Anfang an identifiziert werden“, sagte Adiel Bahrouch, Direktor für Geschäftsentwicklung für Sicherheits-IP bei Rambus. „Dieser Ansatz erfordert ein geeignetes Bedrohungsmodell, die Identifizierung der materiellen und immateriellen Vermögenswerte, die einen Wert haben und geschützt werden müssen, die proaktive Quantifizierung des damit verbundenen Risikos auf der Grundlage eines geeigneten Risikomanagementrahmens und die korrekte Implementierung von Sicherheitsmaßnahmen und -kontrollen, um die Risiken zu mindern.“ ein akzeptables Niveau.“

Neben einer ordnungsgemäßen Bedrohungsbewertung sei es laut Bahrouch von entscheidender Bedeutung, zusätzliche Sicherheitsprinzipien für eine ganzheitliche Verteidigungsstrategie zu berücksichtigen. Dazu gehört eine Vertrauenskette, bei der jede Schicht Sicherheitsgrundlagen bereitstellt, die die nächste Schicht nutzen kann, sowie eine Domänentrennung mit unterschiedlichen Sicherheitsstufen für verschiedene Benutzer, Datentypen und Vorgänge, was optimierte Leistungs- und Sicherheitskompromisse für jeden Anwendungsfall ermöglicht. In modernen Systemen umfasst dies die Bedrohungsmodellierung während des gesamten Produktlebenszyklus und das Prinzip der geringsten Rechte, das Zugriffsrechte segmentiert und gemeinsam genutzte Ressourcen minimiert.

„Es ist von entscheidender Bedeutung, die Sicherheitsarchitektur des SoC im Voraus zu definieren“, sagte George Wall, Group Director of Product Marketing für Tensilica Xtensa Processor IP bei Kadenz. „Der Zeitpunkt, die Sicherheitsarchitektur zu definieren, ist, wenn der Designer die notwendigen Funktionen, Feeds und Geschwindigkeiten usw. des SoC ausarbeitet. Es ist immer viel einfacher, dies frühzeitig zu tun, als später zu versuchen, die Sicherheit zu erhöhen, sei es eine Woche vor dem Tape-out oder zwei Jahre nach der Auslieferung der Produktion.“

Eine ganzheitliche Verteidigung geht weit über die reine Hardware hinaus. „Wenn Sie versuchen, etwas zu sichern, selbst auf hohen Abstraktionsebenen für Software, könnten Sie das perfekt in Python oder einer anderen Programmiersprache Ihrer Wahl tun“, sagte Dan Walters, leitender Ingenieur für eingebettete Sicherheit und Leiter für Mikroelektroniklösungen bei MITRE. „Aber wenn es durch einen Kompromiss auf Hardwareebene untergraben wird, spielt es keine Rolle. Sie können Ihr gesamtes System vollständig kompromittieren, selbst wenn Sie über perfekte Softwaresicherheit verfügen.“

In den meisten Fällen gehen Angreifer den Weg des geringsten Widerstands. „Bei der Sicherheit geht es um alles oder nichts“, sagte Walters. „Der Angreifer muss nur einen Fehler finden, und es ist ihm eigentlich egal, wo dieser ist. Es ist nicht so, dass sie sagen: „Ich möchte das System besiegen, indem ich einfach die Hardware untergrabe, oder ich möchte es erreichen, indem ich einen Softwarefehler finde.“ Sie werden nach dem Einfachsten suchen.“

Best Practices

Als Reaktion auf die wachsende Bedrohungslandschaft erweitern Chiphersteller ihre Liste der Best Practices. In der Vergangenheit war die Sicherheit fast ausschließlich auf den Umfang einer CPU beschränkt. Doch da die Designs immer komplexer, vernetzter und langlebiger werden, muss die Sicherheit viel umfassender durchdacht werden. Laut Lee Harrison, Leiter Produktmarketing der Tessent-Abteilung von, umfasst dies eine Reihe von Schlüsselelementen Siemens EDA:

- SICHERES BOOTEN – Mithilfe der Hardwareüberwachungstechnologie kann überprüft werden, ob eine vorgeschriebene Startsequenz wie erwartet ausgeführt wurde, um sicherzustellen, dass sowohl die Hardware als auch die Software wie vorgesehen sind.

- Bescheinigung – Ähnlich wie beim sicheren Booten kann die Funktionsüberwachung verwendet werden, um dynamische Signaturen zu generieren, die entweder eine harte oder weiche Konfiguration einer bestimmten IP oder IC in einem System darstellen. Dies bestätigt die Genauigkeit der erwarteten Hardware und ihrer Konfiguration. Dieser Ansatz kann verwendet werden, um entweder ein einzelnes Identitätstoken oder eine systemweite Sammlung von Token bereitzustellen. Dieses System basiert auf einer eindeutigen Signatur, mit der sichergestellt werden kann, dass der richtige Software-Build eines OTA-Updates angewendet wird. Es ist wichtig, dass dies innerhalb des Systems berechnet, aber nicht fest codiert wird.

- Sicherer Zugang – Wie bei allen Systemen müssen die Kommunikationskanäle innerhalb und außerhalb des Geräts sicher und in vielen Fällen konfigurierbar sein, basierend auf verschiedenen Ebenen des erforderlichen Zugriffs, wobei der Zugriff häufig über eine Vertrauensbasis gesteuert wird.

- Vermögensschutz – Die aktive Funktionsüberwachung kann ein entscheidender Bestandteil jeder Defense-in-Depth-Strategie sein. Basierend auf einer detaillierten Bedrohungsanalyse können die Auswahl und Platzierung funktionaler Monitore im Gerät eine Bedrohungserkennung und -minderung mit geringer Latenz ermöglichen.

- Gerätelebenszyklusmanagement – Bei allen sicheren IC-Anwendungen ist es jetzt von entscheidender Bedeutung, den Zustand des Geräts während seines gesamten aktiven Lebenszyklus von der Herstellung bis zur Außerbetriebnahme überwachen zu können. Funktionsüberwachung und Sensoren spielen eine wichtige Rolle bei der Überwachung des Gerätezustands über den gesamten Lebenszyklus. In einigen Fällen kann aktives Feedback sogar dazu genutzt werden, die aktive Lebensdauer eines IC zu verlängern, indem nach Möglichkeit dynamische Anpassungen an externe Aspekte vorgenommen werden.

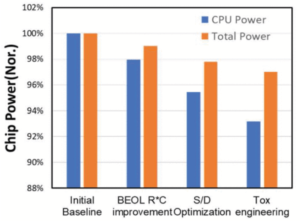

Abb. 1: Schlüsselelemente sicherer Hardware. Quelle: Siemens EDA

Welche dieser Best Practices eingesetzt werden, kann von Anwendung zu Anwendung sehr unterschiedlich sein. Sicherheit ist beispielsweise bei einer Automobilanwendung weitaus wichtiger als bei einem intelligenten tragbaren Gerät.

„Autonomie braucht Konnektivität, die zu höherer Sicherheit führt, die Automatisierung ermöglicht, und Halbleiter sind hier wirklich die Grundlage“, sagte Tony Alvarez, Executive Vice President von Infineon Memory Solutions, kürzlich in einer Präsentation. „Erfassen, Interpretieren der Daten, Treffen von Entscheidungen auf der Grundlage dieser Daten, das geschieht über der Oberfläche. Das ist es, was Sie sehen. Die Systemkomplexität nimmt zu, aber man sieht nicht, was sich unter der Oberfläche verbirgt, nämlich alle Teile, die dafür erforderlich sind – die gesamte Systemlösung.“

Dieses System umfasst die Kommunikation mit der Cloud, anderen Fahrzeugen und der Infrastruktur, und alles muss sofort zugänglich und sicher sein, sagte Alvarez.

Bei anderen Anwendungen können die Sicherheitsanforderungen sehr unterschiedlich sein. Der Prozess der Bedarfsermittlung ist jedoch ähnlich. „Analysieren Sie zunächst die Vermögenswerte“, sagte Tasher von Winbond. „Manchmal gibt es keine. Manchmal ist oder enthält jeder Teil des Geräts einen Vermögenswert. Im letzteren Fall kann es ratsam sein, bei Null anzufangen, aber das kommt selten vor. Nachdem die Assets zugeordnet wurden, muss der Architekt die Angriffsvektoren für diese Assets analysieren. Dies ist eine langwierige Phase und eine externe Beratung wird dringend empfohlen. Ein anderes Paar Augen ist immer eine gute Sache. Der letzte Schritt aus architektonischer Sicht besteht darin, Schutzmechanismen für diese Angriffe zu entwickeln. Und ja, in all diesen Phasen sind fundierte Systemkenntnisse unerlässlich.“

Arm ist ein starker Befürworter der Einbeziehung von a Wurzel des Vertrauens (RoT) in allen angeschlossenen Geräten und die Bereitstellung bewährter Security-by-Design-Praktiken als Grundlage für jedes brauchbare Produkt. „Der RoT kann wesentliche vertrauenswürdige Funktionen wie vertrauenswürdiges Booten, Kryptografie, Bescheinigung und sichere Speicherung bereitstellen. Eine der grundlegendsten Verwendungsmöglichkeiten eines RoT besteht darin, private Kryptoschlüssel mit verschlüsselten Daten vertraulich, durch Hardwaremechanismen geschützt und von der Systemsoftware fernzuhalten, die leichter zu hacken ist. Die sicheren Speicher- und Kryptofunktionen des RoT sollten in der Lage sein, die Schlüssel und die vertrauenswürdige Verarbeitung zu verarbeiten, die für die Authentifizierung des Geräts, die Überprüfung von Ansprüchen und die Ver- oder Entschlüsselung von Daten erforderlich sind“, sagte Maidment.

Da nur sehr wenige Chipdesigns auf einem leeren Blatt Papier beginnen, sollte ein Chip so konzipiert werden, dass dies berücksichtigt wird. „Jedes Gerät und jeder Anwendungsfall werden einzigartig sein, und es ist zwingend erforderlich, dass wir die Anforderungen aller Systeme durch Bedrohungsmodellierung berücksichtigen“, erklärte Maidment. „Einige Anwendungsfälle erfordern den Nachweis bewährter Verfahren. Andere müssen sich vor Software-Schwachstellen schützen, und wieder andere benötigen Schutz vor physischen Angriffen.“

Arms Mitbegründer von PSA Certified hat gezeigt, dass verschiedene Siliziumanbieter ihre eigenen Alleinstellungsmerkmale finden und entscheiden, welches Schutzniveau sie bieten möchten. „Es ist schwierig, eine Einheitslösung zu finden, aber ein vereinbarter gemeinsamer Satz von Grundsätzen ist ein wichtiges Instrument, um die Fragmentierung zu reduzieren und eine angemessene Sicherheitsrobustheit zu erreichen, und das wird in den 179 PSA Certified-Zertifikaten bewiesen, die heute für Produkte ausgestellt werden.“ “, bemerkte Maidment.

Das ist ein großer Unterschied zu vor Jahren, als einem Chip erst später im Designzyklus Sicherheit hinzugefügt werden konnte. „Es ist nicht mehr wie früher, als man einfach Sicherheit hinzufügen konnte. „Sie würden einen Chip auf Hochtouren bringen und denken, dass Sie ohne wesentliche Änderungen die für Ihre Anwendung erforderliche Sicherheit gewährleisten könnten“, sagte Neustadter von Synopsys. „Es ist wichtig, eine Sicherheitslösung basierend auf den oben genannten Prämissen zu entwerfen. Dann können Sie über einen optimierten Prozess zur Aktualisierung der Sicherheit bei zukünftigen Designrevisionen verfügen, z. B. durch die Schaffung einer sicheren Umgebung mit einer Vertrauensbasis zum Schutz sensibler Datenvorgänge und Kommunikation. Es gibt Möglichkeiten, eine Sicherheitslösung zu erstellen, die skalierbar und erweiterbar ist, und sie sogar nachträglich zu aktualisieren, beispielsweise durch Software-Upgrades. Es gibt also Möglichkeiten, dies in ein Design zu integrieren und dann die Sicherheit von einer Revision zur anderen auf schlankere Weise zu verbessern.“

Sicherheitsupdates

In fast allen Fällen ist es besser, Angriffe zu verhindern, als Patches zur Behebung bereitzustellen. Doch wie dies geschieht, kann sehr unterschiedlich sein.

Zum Beispiel Geoff Tate, CEO von FlexLogix, sagte mehrere Unternehmen verwenden eFPGAs zur Sicherheit, während andere sie bewerten. „Nach unserem Verständnis gibt es mehrere Gründe, und verschiedene Unternehmen haben unterschiedliche Sicherheitsbedenken“, sagte Tate. „Einige Kunden möchten eFPGAs verwenden, um ihre kritischen Algorithmen vom Herstellungsprozess zu verschleiern. Dies gilt insbesondere für Verteidigungskunden. Sicherheitsalgorithmen, also Verschlüsselung/Entschlüsselung, werden an mehreren Stellen in einem SoC implementiert. Die Leistungsanforderungen variieren. Für eine sehr dauerhafte Sicherheit muss es sich um Hardware handeln. Und da Sicherheitsalgorithmen aktualisierbar sein müssen, um sich ändernden Herausforderungen gerecht zu werden, muss die Hardware rekonfigurierbar sein. Prozessoren und Software können gehackt werden, aber es ist viel schwieriger, Hardware zu hacken, daher ist es wünschenswert, einige der kritischen Teile der Sicherheitsfunktion in programmierbarer Hardware zu haben.“

Ohne diese integrierte Programmierbarkeit ist die Behebung von Sicherheitsproblemen nach einem Angriff viel schwieriger. In der Regel handelt es sich dabei um eine Art Patch, bei dem es sich in der Regel um eine kostspielige und suboptimale Lösung handelt.

„Im Einklang mit dem Prinzip der Domänentrennung könnte man erwägen, dem vorhandenen Chip in einem modularen Ansatz eine eigenständige ‚sichere Insel‘ hinzuzufügen, die es dem Chip ermöglicht, alle von der sicheren Insel bereitgestellten Sicherheitsfunktionen mit minimalen Änderungen am vorhandenen Chip zu nutzen “, sagte Rambus' Bahrouch. „Obwohl dies nicht die effizienteste Lösung ist, kann die Sicherheits-IP an die Sicherheitsanforderungen und das allgemeine Sicherheitsziel angepasst werden. Trotz der Herausforderungen muss nicht unbedingt für jede Funktion sofort ein eingebettetes Sicherheitsmodul eingesetzt werden. Architekten können mit grundlegenden Maßnahmen zum Schutz der Chips und der Benutzerintegrität beginnen und nach und nach hardwarebasierte Sicherheit mit Seitenkanalschutz für weitere, weniger wichtige Funktionen einführen.“

Harrison von Siemens wies darauf hin, dass das Hinzufügen von Sicherheit in ein bestehendes Design heutzutage ein häufiges Problem sei. „Wenn Designer nicht aufpassen, kann das nachträgliche Hinzufügen von Sicherheit leicht dazu führen, dass der Haupteinstiegspunkt nicht gesichert ist. Allerdings kann EDA hier äußerst hilfreich sein, da eingebettete Analysetechnologie problemlos in die unteren Ebenen eines bereits vorhandenen Designs integriert werden kann. Anstatt nur auf periphere Risiken abzuzielen, können IP-Monitore hinzugefügt werden, um viele der internen Schnittstellen oder Knoten innerhalb des Designs zu überwachen.“

Minimale Hardwaresicherheit

Was sind bei so vielen Optionen und so vielen Ratschlägen die absoluten Must-haves für einen von Grund auf sicheren Chip?

Cadence's Wall sagte, dass es mindestens eine Sicherheitsinsel geben muss, die eine Vertrauensbasis für das SoC schafft. „Außerdem müssen Authentifizierungsfunktionen verfügbar sein, um Bootcode und OTA-Firmware-Updates ordnungsgemäß zu authentifizieren. Idealerweise verfügt der SoC über ausgewählte Ressourcen, die nur für vertrauenswürdige Firmware verfügbar sind, und es gibt eine Hardwarepartition, die verhindert, dass unbekannte oder nicht vertrauenswürdige Firmware böswillig auf diese Ressourcen zugreift. Aber letztendlich werden die „Must-Haves“ von der Anwendung und dem Anwendungsfall bestimmt. Beispielsweise werden an ein Audiowiedergabegerät andere Anforderungen gestellt als an ein Gerät, das Zahlungen abwickelt.“

Basierend auf dem Bedrohungsbewertungsmodell und den zu schützenden Vermögenswerten zielt ein typischer sicherer Chip außerdem darauf ab, Sicherheitsziele zu erreichen, die in die folgenden Klassen eingeteilt werden können: Integrität, Authentizität, Vertraulichkeit und Verfügbarkeit.

„Diese Ziele werden typischerweise durch Kryptografie abgedeckt, kombiniert mit zusätzlichen Funktionen wie sicherem Booten, sicherer Speicherung, sicherem Debuggen, sicherem Update und sicherer Schlüsselverwaltung“, sagte Bahrouch von Rambus. „Aus Sicht der SoC-Architektur beginnt dies im Allgemeinen mit dem Schutz der OTP- und/oder Hardware-eindeutigen Schlüssel und Identitäten, gefolgt vom Schutz sicherheitsrelevanter Features und Funktionen während des Produktlebenszyklus, einschließlich, aber nicht beschränkt auf Firmware-Updates und sicheres Debuggen . Ein Hardware-Root of Trust ist eine gute Grundlage für diese grundlegenden Funktionen und ein Muss in modernen SoCs, unabhängig von ihrem Zielmarkt.“

Unabhängig von der Anwendung gibt es zwei kritische Elemente, die auf allen Geräten aktiviert sein sollten, die in einer sicheren Anwendung verwendet werden, sagte Harrison von Siemens. „Zuerst ist ein sicherer Start [wie oben beschrieben] erforderlich, da alle anderen implementierten Sicherheitsmechanismen eine potenzielle Angriffsfläche darstellen, bis das Gerät erfolgreich und sicher gestartet wurde. Beispielsweise könnte es vor dem Booten des Geräts möglich sein, das Signaturregister in einer Root-of-Trust-IP zu überschreiben und neu zu konfigurieren, wodurch im Wesentlichen die Identität des Geräts gefälscht wird. Zweitens ist eine sichere Identität erforderlich. Beispielsweise kann ein Vertrauensstamm, auch wenn er nicht häufig verwendet wird, dem Gerät eine eindeutige Identifizierung verleihen und die Sicherung vieler anderer Funktionen auf diesem bestimmten Gerät ermöglichen. Dies sind das absolute Minimum und schützen nicht vor böswilliger Kommunikation oder der Manipulation externer Schnittstellen.“

Es ist schwierig, hier eine Liste der Must-Haves zu erstellen, da diese je nach Chipfunktionen, Technologie, Ressourcen im Gerät und der Endanwendung variieren. „Als Faustregel würde man jedoch drei Hauptfunktionen finden – Schutz, Erkennung und Wiederherstellung“, sagte Tasher von Winbond. „Es handelt sich um Schutz in dem Sinne, dass das Gerät vor Datenschutzverletzungen, rechtswidrigen Änderungen, externen Angriffen und Manipulationsversuchen schützen muss. Erkennung, da Sicherheitsmechanismen in der Lage sein sollen, Angriffe oder unrechtmäßige Veränderungen interner Funktionen und Zustände zu erkennen. Die Erkennung kann in einigen Fällen eine einfache Reaktion auslösen oder so weit gehen, dass die Gerätefunktionen vollständig deaktiviert und alle internen Geheimnisse gelöscht werden. Und Wiederherstellung in dem Sinne, dass es bei einigen Sicherheitsfunktionen wichtig ist, dass sich das System jederzeit in einem bekannten Zustand befindet. Ein solcher Zustand kann sogar eine vollständige Abschaltung sein, solange es sich um einen sicheren und stabilen Zustand handelt.“

Zusammenfassung

Schließlich ist es von entscheidender Bedeutung, dass Ingenieure sich viel besser damit auskennen, wie und wo sie Sicherheit in ihre Designs integrieren können. Dies beginnt bei den Ingenieurschulen, die gerade erst damit beginnen, Sicherheit in ihre Lehrpläne zu integrieren.

MITRE veranstaltet beispielsweise jedes Jahr einen „Capture The Flag“-Wettbewerb, an dem Schüler und Studenten teilnehmen können. „Im Jahr 2022 hatten wir im Rahmen des Wettbewerbs das Konzept, dass die zugrunde liegende Hardware kompromittiert werden könnte, und wir haben Studenten gebeten, ihr System so zu entwerfen, dass es gegenüber einer potenziell bösartigen Hardwarekomponente, die direkt in ihr System integriert ist, widerstandsfähig ist“, sagte Walters. „Wir haben eine wirklich interessante Antwort erhalten. Viele Studenten fragten: „Wovon redest du?“ Wie ist das überhaupt möglich?' Unsere Antwort war: „Ja, es ist schwer, und es fühlt sich fast wie eine unmögliche Aufgabe an, damit umzugehen.“ Aber genau das passiert in der realen Welt. Sie können also den Kopf in den Sand stecken oder Ihre Einstellung zur Gestaltung eines widerstandsfähigen Systems ändern, denn wenn Sie ins Berufsleben eintreten, wird Ihr Arbeitgeber Sie auffordern, darüber nachzudenken.“ ”

Sicherheit beginnt immer mit dem Verständnis des individuellen Bedrohungsprofils für jede Anwendung sowie einer klaren Vorstellung davon, was zu schützen ist, welches Schutzniveau erforderlich ist und zunehmend auch, was zu tun ist, wenn ein Chip oder ein System kompromittiert wird. Und dann muss das, was tatsächlich gefährdet ist, untermauert werden.

Neustadter von Synopsys stellte fest, dass es beispielsweise im IoT ein riesiges Spektrum an Kosten, Komplexität und Sensibilität von Daten gibt. „IoT-Endpunkte müssen zumindest sicher und vertrauenswürdig sein“, sagte sie. „Entwickler sollten zumindest die Integrität und Authentizität ihrer Firmware-Software testen, aber auch angemessen reagieren, wenn bei diesen speziellen Tests ein Fehler auftritt.“

Im Automobilbereich können erfolgreiche Angriffe sehr schwerwiegende Folgen haben. „Es gibt die Komplexität der Elektronik, die Komplexität der Konnektivität“, sagte Neustadter. „Es ist eine alte Nachricht, dass ein Auto mit einem Fahrer darin ferngesteuert werden konnte, während das Auto auf der Autobahn unterwegs war. Daher ist die Sicherheit in den Autos von entscheidender Bedeutung. Dort muss eine höhere Sicherheit implementiert werden, und dort ist in der Regel auch eine höhere Leistung erforderlich. Es handelt sich um einen anderen Sicherheitsansatz als das IoT, und nicht, dass er wichtiger wäre, er ist einfach anders.“

Und das unterscheidet sich immer noch stark von der Sicherheit in der Cloud. „Der unbefugte Zugriff auf Daten ist dort eine der größten Bedrohungen“, sagte Neustadter. „Es könnte viele andere Bedrohungen geben, einschließlich Datenlecks. Viele unserer Finanzdaten befinden sich in der Cloud, und dort gibt es einen weiteren Sicherheitsansatz und eine höhere Widerstandsfähigkeit gegen physische Angriffe, Fault-Injection usw. Ich würde mir wünschen, dass die Leute der Frage mehr Aufmerksamkeit schenken: Was sind die Bedrohungen? Was möchten Sie schützen? Anschließend definieren Sie zusammen mit all den anderen Dingen im Bild Ihre Sicherheitsarchitektur. Das ist etwas, worauf die Leute nicht von Anfang an achten. Es kann ihnen helfen, einen besseren Start zu haben und zu vermeiden, dass sie noch einmal eine Sicherheitslösung neu entwerfen müssen.“

— Susan Rambo und Ed Sperling haben zu diesem Bericht beigetragen.

Weiterführende Literatur

Fehler, Fehler oder Cyberangriff?

Die Suche nach der Ursache abweichenden Verhaltens wird zu einer viel größeren Herausforderung.

Was ist zum Sichern von Chips erforderlich?

Es gibt keine Patentlösung und die umfassendste Sicherheit kann zu teuer sein.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 179

- 2022

- 43

- a

- Fähig

- Über Uns

- oben

- Absolute

- Abstraktion

- akzeptabel

- Zugang

- Zugriff auf Daten

- zugänglich

- Zugriff

- Nach

- Konto

- Genauigkeit

- Erreichen

- Erreichen

- über

- Handlung

- Action

- aktiv

- Akteure

- berührt das Schneidwerkzeug

- hinzufügen

- hinzugefügt

- Hinzufügen

- Zusatz

- Zusätzliche

- Adresse

- Anpassungen

- Vorteil

- Beratung

- ratsam

- Nach der

- gegen

- vor

- Ziel

- Algorithmen

- Alle

- Zulassen

- fast

- bereits

- ebenfalls

- Alvarez

- immer

- an

- Analyse

- Analytik

- analysieren

- und

- und Infrastruktur

- Ein anderer

- beantworten

- jedem

- Anwendung

- Anwendungen

- angewandt

- Ansatz

- angemessen

- Architekten

- architektonisch

- Architektur

- SIND

- Bereich

- AS

- fragen

- fragen

- Aspekte

- Bewertung

- Vermögenswert

- Details

- damit verbundenen

- At

- Attacke

- Anschläge

- Versuche

- Aufmerksamkeit

- Audio-

- authentifizieren

- Authentifizierung

- Authentizität

- Automation

- Automobile

- Automobilindustrie

- Verfügbarkeit

- verfügbar

- vermeiden

- ein Weg

- Zurück

- unterstützt

- Badewanne

- Balance

- basierend

- Baseline

- basic

- Grundlage

- BE

- weil

- werden

- Werden

- war

- Bevor

- Anfang

- Verhalten

- unten

- BESTE

- Best Practices

- Besser

- Beyond

- Big

- größer

- Größte

- Milliarde

- leer

- beide

- Verstöße

- bauen

- erbaut

- eingebaut

- Geschäft

- Geschäftsentwicklung

- Unternehmen

- aber

- by

- berechnet

- CAN

- kann keine

- Fähigkeiten

- Auto

- österreichische Unternehmen

- vorsichtig

- Autos

- Häuser

- Fälle

- Verursachen

- CEO

- Zertifikate

- Zertifizierung

- Zertifizierungen

- Zertifzierte

- Kette

- challenges

- Herausforderungen

- Übernehmen

- Änderungen

- Ändern

- Kanäle

- aus der Ferne überprüfen

- Chip

- Pommes frites

- Wahl

- aus aller Welt

- Unterricht

- klar

- Cloud

- Code

- codiert

- Sammlung

- Hochschule

- kombiniert

- wie die

- Kommen

- gemeinsam

- häufig

- mit uns kommunizieren,

- Kommunikation

- Kommunikation

- Unternehmen

- Wettbewerb

- wettbewerbsfähig

- abschließen

- uneingeschränkt

- Komplex

- Komplexität

- Compliance

- Komponente

- umfassend

- Kompromiss

- Kompromittiert

- konzept

- Hautpflegeprobleme

- betroffen

- Bedenken

- Bedingungen

- Vertraulichkeit

- Konfiguration

- Sie

- verbundene Geräte

- Konnektivität

- Geht davon

- Überlegungen

- betrachtet

- Consulting

- KUNDEN

- enthält

- Wettbewerb

- beigetragen

- gesteuert

- Steuerung

- Kernbereich

- und beseitigen Muskelschwäche

- korrekt

- Kosten

- teuer werden

- Kosten

- könnte

- bedeckt

- CPU

- erstellen

- Erstellen

- Kriterien

- kritischem

- wichtig

- Krypto

- Geheimschrift

- Kunden

- maßgeschneiderte

- Cyber Attacke

- Zyklus

- Dana

- technische Daten

- Datenverstöße

- Christian

- Tage

- Deal

- Entscheiden

- Entscheidungen

- tief

- Militär

- definieren

- Anforderungen

- Synergie

- Einsatz

- Bereitstellen

- beschrieben

- Design

- Designprozess

- Designer

- Designer

- Designs

- Trotz

- detailliert

- entdecken

- Entdeckung

- Festlegung

- Entwickler

- Entwicklung

- Gerät

- Geräte

- anders

- schwer

- digital

- digital services

- Direkt

- Direktor

- Division

- do

- die

- Tut nicht

- Domain

- erledigt

- Nicht

- angetrieben

- Fahrer

- Laufwerke

- im

- dynamisch

- e

- jeder

- Früh

- einfacher

- einfachste

- leicht

- ed

- Edge

- effizient

- entweder

- Elektronik

- Elemente

- eliminieren

- Sonst

- eingebettet

- betont

- ermöglichen

- freigegeben

- ermöglicht

- verschlüsselt

- Ende

- Endlos

- Endpunkte

- Ingenieur

- Entwicklung

- Ingenieure

- genug

- gewährleisten

- Gewährleistung

- Ganz

- vollständig

- Eintrag

- Arbeitsumfeld

- insbesondere

- essential

- im Wesentlichen

- etabliert

- etc

- Äther (ETH)

- bewerten

- Auswerten

- Sogar

- Jedes

- Beweis

- Beispiel

- ausgeführt

- Exekutive

- vorhandenen

- existiert

- erwartet

- teuer

- erklärt

- erweitern

- erweitert

- ausführlich

- Umfang

- extern

- äußerlich

- äußerst

- Augenfarbe

- Faktor

- Scheitern

- weit

- Fashion

- Eigenschaften

- Feedback

- fühlen

- wenige

- Finale

- Endlich

- Revolution

- Finanzdaten

- Finden Sie

- Suche nach

- Firewall

- Vorname

- erstes Mal

- fünf

- Fixieren

- Fehler

- Fluss

- gefolgt

- Folgende

- Aussichten für

- Foundation

- Foundations

- Zersplitterung

- Unser Ansatz

- für

- Materials des

- Funktion

- funktional

- Funktionsumfang

- Funktionalität

- funktioniert

- Funktionen

- fundamental

- Grundlagen

- Zukunft

- allgemein

- erzeugen

- Michael

- bekommen

- ABSICHT

- Go

- Ziele

- gehen

- gut

- habe

- Regierungen

- allmählich

- sehr

- Gruppe an

- persönlichem Wachstum

- hacken

- gehackt

- hätten

- Griff

- passieren

- das passiert

- hart

- Schwerer

- Hardware

- Haben

- mit

- ganzer

- Gesundheit

- Hilfe

- hilfreich

- daher

- hier

- GUTE

- höher

- hoch

- Autobahn

- ganzheitliche

- Hausaufgaben

- Ultraschall

- Hilfe

- aber

- HTTPS

- riesig

- i

- im Idealfall

- identifiziert

- identifizieren

- Identifizierung

- Identitäten

- Identitätsschutz

- if

- sofort

- Imperativ

- implementieren

- umgesetzt

- Umsetzung

- wichtig

- unmöglich

- in

- In anderen

- inklusive

- Dazu gehören

- Einschließlich

- integrieren

- hat

- Steigert

- zunehmend

- unabhängig

- Infineon

- beeinflussen

- Information

- Infrastruktur

- Instanz

- sofort

- Integral

- integriert

- Integration

- Integrität

- beabsichtigt

- interessant

- Schnittstellen

- intern

- Internet

- in

- einführen

- beteiligt

- beinhaltet

- iot

- IP

- Insel

- Herausgegeben

- Probleme

- IT

- SEINE

- nur

- Behalten

- Wesentliche

- Tasten

- Art

- Wissen

- bekannt

- Landschaft

- Sprache

- Nachname

- Latency

- später

- Gesetze

- Schicht

- führen

- Undichtigkeiten

- am wenigsten

- Lee

- links

- weniger

- Niveau

- Cholesterinspiegel

- Hebelwirkung

- gehebelt

- Lebensdauer

- Lebenszyklus

- Lebenszyklen

- Gefällt mir

- Limitiert

- Line

- Liste

- Lang

- länger

- aussehen

- Los

- Sneaker

- senken

- lukrativ

- Main

- Dur

- um

- Making

- verwaltet

- Management

- Manipulation

- Hersteller

- Herstellung

- viele

- Karte

- Mapping

- Markt

- Marketing

- Materie

- max-width

- Kann..

- gemessen

- Maßnahmen

- Mechanismen

- Triff

- Memory

- erwähnt

- könnte

- Mindset

- minimiert

- Minimum

- Mildern

- Milderung

- Modell

- Modellieren

- modern

- Modi

- Änderungen

- modulare

- Modulen

- Überwachen

- Überwachung

- Monitore

- mehr

- vor allem warme

- viel

- mehrere

- sollen

- Haben müssen

- Notwendig

- notwendig,

- Need

- erforderlich

- Bedürfnisse

- Netzwerk

- Netzwerkzugang

- netzwerkbasiert

- News

- weiter

- nicht

- Fiber Node

- Andere

- bekannt

- nichts

- jetzt an

- Anzahl

- Ziel

- beobachtet

- of

- WOW!

- Offline-Bereich.

- vorgenommen,

- Alt

- on

- einmal

- EINEM

- einzige

- Last

- XNUMXh geöffnet

- arbeitet

- die

- Einkauf & Prozesse

- entgegengesetzt

- optimiert

- Optionen

- or

- Andere

- Anders

- UNSERE

- übrig

- Gesamt-

- Override

- besitzen

- Papier

- Teil

- besondere

- Teile

- passt

- Patch

- Patches

- Weg

- AUFMERKSAMKEIT

- Zahlungen

- Personen

- perfekt

- perfekt

- Leistung

- peripher

- Perspektive

- physikalisch

- ein Bild

- Stücke

- Platzierung

- Länder/Regionen

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Points

- Perspektive

- Punkte

- Häfen

- möglich

- Potenzial

- möglicherweise

- Werkzeuge

- Praxis

- Praktiken

- presentation

- Präsident

- verhindern

- verhindert

- Principal

- Prinzip

- Grundsätze

- Vor

- privat

- private Krypto

- Aufgabenstellung:

- Prozessdefinierung

- anpassen

- Verarbeitung

- Prozessor

- Prozessoren

- Produkt

- Produktlebensdauer

- Produktion

- Produkte

- Produkte heute

- Profil

- programmierbar

- Programmierung

- ordnungsgemäße

- richtig

- Befürworter

- Risiken zu minimieren

- geschützt

- Schutz

- Sicherheit

- Protokolle

- zuverlässig

- die

- vorausgesetzt

- bietet

- setzen

- Python

- Fragen

- Renn-

- RARE

- Wertung

- echt

- realen Welt

- wirklich

- vernünftig

- Gründe

- kürzlich

- Anerkennung

- empfohlen

- Erholung

- Redesign

- Reduzierung

- Betrachten

- Registrieren

- Rechtliches

- Vorschriften

- Regulierungsbehörden

- relevant

- bleiben

- entfernt

- ersetzen

- berichten

- vertreten

- falls angefordert

- Voraussetzungen:

- Elastizität

- federnde

- Robustes Design

- Downloads

- Antwort

- Revisionen

- Recht

- Rechte

- Risiko

- Risikomanagement

- Risiken

- Robustheit

- Rollen

- Wurzel

- Regel

- läuft

- Safe

- Said

- SAND

- sagen

- skalierbaren

- Skalieren

- Szenario

- Schule

- Schulen

- kratzen

- Zweite

- Verbindung

- Gesicherte

- sicher

- Sicherheitdienst

- Sicherheitsmaßnahmen

- sehen

- Segment

- Segmente

- ausgewählt

- Auswahl

- in XNUMX Minuten

- Halbleiter

- Senior

- Sinn

- empfindlich

- Sensitivität

- Sensoren

- Reihenfolge

- Modellreihe

- ernst

- Lösungen

- kompensieren

- mehrere

- von Locals geführtes

- sie

- Blatt

- VERSCHIEBUNG

- Schiff

- sollte

- Schließung

- Siemens

- Stempel, Unterschrift

- Unterschriften

- signifikant

- Silizium

- ähnlich

- Einfacher

- da

- Single

- smart

- So

- SOFT

- Software

- Software-Sicherheit

- Lösung

- Lösungen

- einige

- Jemand,

- etwas

- manchmal

- Quelle

- spezifisch

- Spezifikationen

- Spektrum

- Geschwindigkeiten

- Stufe

- Stufen

- Normen

- Anfang

- beginnt

- Bundesstaat

- Staaten

- stetig

- Schritt

- Immer noch

- Lagerung

- Strategie

- gestrafft

- stark

- Die Kursteilnehmer

- Atemberaubende

- erfolgreich

- Erfolgreich

- so

- geeignet

- sicher

- Oberfläche

- Susan

- System

- Systeme und Techniken

- Nehmen

- sprechen

- greifbar

- Target

- Targeting

- Technologie

- Test

- Testen

- Tests

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- Ding

- think

- fehlen uns die Worte.

- diejenigen

- dachte

- Bedrohung

- Bedrohungserkennung

- Bedrohungen

- nach drei

- Durch

- während

- Zeit

- mal

- zu

- heute

- Zeichen

- Tokens

- Tony

- auch

- Werkzeug

- auslösen

- was immer dies auch sein sollte.

- Vertrauen

- vertraut

- vertrauenswürdig

- versuchen

- Versuch

- XNUMX

- tippe

- Typen

- typisch

- typisch

- Letztlich

- für

- zugrunde liegen,

- verstehen

- Verständnis

- verstanden

- einzigartiges

- unbekannt

- Rechtswidrig

- bis

- Aktualisierung

- Updates

- Aktualisierung

- mehr Stunden

- Upgrades

- -

- Anwendungsfall

- benutzt

- Nutzer

- verwendet

- Verwendung von

- gewöhnlich

- Wert

- Anbieter

- verifizieren

- versiert

- sehr

- lebensfähig

- Schraubstock

- Vizepräsident:in

- Anzeigen

- lebenswichtig

- Sicherheitslücken

- Pinnwand

- wollen

- wurde

- Wege

- we

- tragbar

- Woche

- GUT

- Was

- Was ist

- was auch immer

- wann

- ob

- welche

- während

- breit

- breiter

- werden wir

- mit

- .

- ohne

- Worte

- Arbeiten

- Belegschaft

- arbeiten,

- ausarbeiten

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- Das weltweit

- würde

- Falsch

- Jahr

- Jahr

- ja

- U

- Ihr

- Zephyrnet