2FA, HACKING UND PATCHING

Kein Audioplayer unten? Hören Direkt auf Soundcloud.

Mit Doug Aamoth und Paul Ducklin. Intro- und Outro-Musik von Edith Mudge.

Ihr könnt uns auf hören Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher und überall, wo gute Podcasts zu finden sind. Oder lass es einfach fallen URL unseres RSS-Feeds in Ihren Lieblings-Podcatcher.

LESEN SIE DAS TRANSKRIPT

DOUG. Remote-Code-Ausführung, Remote-Code-Ausführung und 2FA-Codes in der Cloud.

All das und mehr im Naked Security-Podcast.

[MUSIKMODEM]

Willkommen zum Podcast, alle zusammen.

Ich bin Doug Aamoth; er ist Paul Ducklin.

[IRONISCH] Paul, glücklich Remote-Code-Ausführungstag zu dir, mein Freund.

ENTE. Tag, Woche, Monat, Jahr, wie es scheint, Doug.

Jedenfalls eine ziemliche Ansammlung von RCE-Geschichten in dieser Woche.

DOUG. Na sicher…

Aber bevor wir darauf eingehen, lassen Sie uns in unsere eintauchen Tech-Geschichte Segment.

Diese Woche, am 26. April 1998, wurde die Computerwelt von der verwüstet CIH-Virus, auch bekannt als SpaceFiller.

Dass SpaceFiller Name ist wahrscheinlich am treffendsten.

Anstatt zusätzlichen Code an das Ende einer Datei zu schreiben, was eine verräterische Signatur einer virulenten Aktivität ist, füllte dieser Virus, der etwa 1 KB groß war, stattdessen Lücken in bestehendem Code.

Der Virus war eine ausführbare Windows-Datei, die das erste Megabyte des Festplattenspeichers mit Nullen füllte, wodurch die Partitionstabelle effektiv gelöscht wurde.

Eine zweite Nutzlast würde dann versuchen, in das BIOS zu schreiben, um es zu zerstören.

Scheint böswillig, Paul!

ENTE. Das tut es auf jeden Fall.

Und das Faszinierende ist, dass der 26. April der einzige Tag war, an dem es eigentlich *kein* Virus war – den Rest des Jahres hat er sich verbreitet.

Und in der Tat hat es nicht nur, wie Sie sagen, versucht, den ersten Brocken Ihrer Festplatte auszulöschen …

…können Sie wahrscheinlich oder möglicherweise wiederherstellen, aber es hat Ihre Partitionstabelle und normalerweise einen großen Teil Ihrer Dateizuordnungstabelle gelöscht, sodass Ihr Computer ohne ernsthafte Hilfe sicherlich nicht mehr bootfähig war.

Aber wenn es gelang, Ihr BIOS zu überschreiben, schrieb es absichtlich Müll direkt am Start der Firmware, so dass beim nächsten Einschalten des Computers die zweite Maschinencode-Anweisung, die es beim Einschalten auszuführen versuchte, dazu führen würde aufhängen.

Sie konnten Ihren Computer also überhaupt nicht booten, um die Firmware wiederherzustellen oder sie neu zu flashen.

Und das war ungefähr der Beginn der Ära, in der BIOS-Chips nicht mehr in Sockeln steckten, wo Sie sie aus Ihrem Motherboard ziehen konnten, wenn Sie wussten, was Sie taten, sie neu flashen und wieder einsetzen konnten.

Sie wurden auf die Hauptplatine gelötet.

Wenn Sie möchten, „Keine vom Benutzer zu wartenden Teile im Inneren.“

So wurden bei einigen unglücklichen Seelen, die getroffen wurden, nicht nur ihre Daten gelöscht und ihr Computer physisch nicht mehr bootfähig gemacht, sie konnten es auch nicht reparieren und mussten im Grunde ein neues Motherboard kaufen, Doug.

DOUG. Und wie weit fortgeschritten war diese Art von Virus?

Das scheint eine Menge Zeug zu sein, das die Leute vielleicht noch nie zuvor gesehen haben oder das wirklich extrem war.

ENTE. Die raumfüllende Idee war nicht neu…

…weil die Leute gelernt haben, sich die Größe bestimmter wichtiger Systemdateien zu merken.

Wenn Sie ein DOS-Benutzer wären, könnten Sie sich also die Größe von merken COMMAND.COM, nur für den Fall, dass es zunimmt.

Oder Sie merken sich die Größe von, sagen wir, NOTEPAD.EXE, und dann könnte man hin und wieder darauf zurückblicken und sagen: „Es hat sich nicht geändert; es muss in Ordnung sein.“

Denn als menschlicher Antiviren-Scanner haben Sie offensichtlich nicht in der Datei gegraben, sondern nur einen Blick darauf geworfen.

Dieser Trick war also ziemlich bekannt.

Was wir vorher nicht gesehen hatten, war dieser bewusste, kalkulierte Versuch, nicht nur den Inhalt Ihrer Festplatte zu löschen (das war überraschenderweise und leider damals sehr häufig als Nebeneffekt), sondern tatsächlich Ihren gesamten Computer zu zappen , und den Computer selbst unbrauchbar machen.

Nicht wiederherstellbar.

Und um Sie zu zwingen, in den Baumarkt zu gehen und eine der Komponenten auszutauschen.

DOUG. Kein Spaß.

Macht überhaupt keinen Spaß!

Reden wir also über etwas Glücklicheres.

Ich möchte meinen Google Authenticator sichern 2FA-Codesequenzen in Googles Cloud…

… und ich muss mir keine Sorgen machen, weil sie während der Übertragung verschlüsselt werden, nicht wahr, Paul?

ENTE. Dies ist eine faszinierende Geschichte, da Google Authenticator sehr weit verbreitet ist.

Die einzige Funktion, die es noch nie gab, ist die Möglichkeit, Ihre 2FA-Konten und ihre sogenannten Start-Seeds (die Dinge, die Ihnen helfen, die sechsstelligen Codes zu generieren) in der Cloud zu sichern, damit Sie Ihr Telefon verlieren oder ein neues kaufen können Telefon können Sie sie wieder mit dem neuen Gerät synchronisieren, ohne alles neu einrichten zu müssen.

Und Google hat kürzlich angekündigt: „Wir werden diese Funktion endlich bereitstellen.“

Ich habe online eine Geschichte gesehen, in der die Überschrift war Google Authenticator fügt nach 13 Jahren eine wichtige, lang erwartete Funktion hinzu.

Da haben sich alle riesig gefreut!

[LACHEN]

Und es ist ziemlich praktisch.

Was Menschen tun, ist …

…Sie wissen schon, diese QR-Codes, mit denen Sie überhaupt erst den Seed für ein Konto erstellen können?

DOUG. [LACHT] Natürlich mache ich die ganze Zeit Fotos von mir.

ENTE. [STÖHNT] Jaaa, du richtest deine Kamera darauf, sie scannt es ein, dann denkst du: „Was ist, wenn ich es wieder brauche? Bevor ich diesen Bildschirm verlasse, mache ich ein Foto davon, dann habe ich ein Backup.“

Nun, tun Sie das nicht!

Denn es bedeutet, dass sich irgendwo zwischen Ihren E-Mails, Ihren Fotos, Ihrem Cloud-Konto im Wesentlichen eine unverschlüsselte Kopie dieses Seeds befindet.

Und das ist der absolute Schlüssel zu Ihrem Konto.

Es wäre also ein bisschen so, als würde man sein Passwort auf ein Blatt Papier schreiben und davon ein Foto machen – wahrscheinlich keine gute Idee.

Dass Google diese Funktion (hoffentlich sicher) endlich in sein Authenticator-Programm einbaute, wurde von vielen als Triumph angesehen.

[DRAMATISCHE PAUSE]

Geben Sie @mysk_co ein (unser guter Freund Tommy Mysk, über den wir schon mehrmals im Podcast gesprochen haben).

Sie dachten: „Sicher gibt es eine Art von Verschlüsselung, die einzigartig für Sie ist, wie eine Passphrase … aber als ich die Synchronisierung durchführte, hat mich die App nicht nach einem Passcode gefragt; Es bot mir nicht die Möglichkeit, eines einzugeben, wie es der Chrome-Browser tut, wenn Sie Dinge wie Passwörter und Kontodetails synchronisieren.“

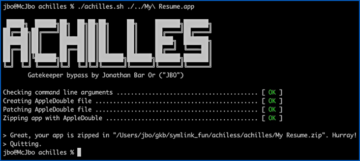

Und siehe da, @mysk_co fand heraus, dass, als sie den TLS-Verkehr der App nahmen und ihn entschlüsselten, wie es passieren würde, wenn er bei Google ankommt …

… da waren die Samen drin!

Es überrascht mich, dass Google diese Funktion nicht eingebaut hat: „Möchten Sie dies mit einem Passwort Ihrer Wahl verschlüsseln, damit nicht einmal wir an Ihre Samen gelangen können?“

Denn andernfalls, wenn diese Samen durchgesickert oder gestohlen werden oder wenn sie aufgrund eines rechtmäßigen Durchsuchungsbefehls beschlagnahmt werden, kann derjenige, der die Daten aus Ihrer Cloud erhält, die Startsamen für alle Ihre Konten haben.

Und normalerweise läuft das nicht so.

Sie müssen kein gesetzloser Schurke sein, um Dinge wie Ihre Passwörter und Ihre 2FA-Samen vor allen und jedem geheim halten zu wollen.

Ihr Rat, der Rat von @mysk_co (und ich würde dem zustimmen), lautet also: „Verwenden Sie diese Funktion nicht, bis Google mit einer Passphrase zur Party kommt, die Sie hinzufügen können, wenn Sie möchten.“

Das bedeutet, dass das Zeug von Ihnen verschlüsselt wird, *bevor* es verschlüsselt wird, um es in die HTTPS-Verbindung zu stellen, um es an Google zu senden.

Und das bedeutet, dass Google Ihre Start-Seeds nicht lesen kann, selbst wenn sie es wollen.

DOUG. Okay, was ich am liebsten zu diesem Podcast sage: Wir werden das im Auge behalten.

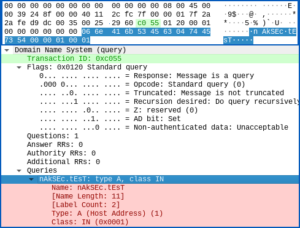

Unsere nächste Geschichte handelt von einer Firma namens PaperCut.

Es geht auch um eine Remote-Code-Ausführung.

Aber es ist wirklich mehr ein Tipp für dieses Unternehmen, weil es so transparent ist.

In dieser Geschichte passiert viel. Paul … lass uns graben und sehen, was wir finden können.

PaperCut-Sicherheitslücken werden aktiv angegriffen – Anbieter fordert Kunden zum Patchen auf

ENTE. Lassen Sie mich eine machen mea culpa zu PaperCut-the-company.

Als ich die Worte PaperCut sah, und dann sah ich Leute reden: „Ooohh, Verwundbarkeit; Remote-Code-Ausführung; Anschläge; Cyberdrama“ …

DOUG. [LACHT] Ich weiß, wohin das führt!

ENTE. … Ich dachte, PaperCut sei ein BWAIN, ein Bug With An Impressive Name.

Ich dachte: „Das ist ein cooler Name; Ich wette, es hat mit Druckern zu tun, und es wird wie ein Heartbleed oder ein LogJam oder ein ShellShock oder ein PrintNightmare – es ist ein PaperCut!“

Tatsächlich ist das nur der Name des Unternehmens.

Ich denke, die Idee ist, dass es Ihnen helfen soll, Verschwendung, unnötige Ausgaben und Umweltfreundlichkeit in Ihrem Papierverbrauch zu reduzieren, indem es die Druckerverwaltung in Ihrem Netzwerk bereitstellt.

Die „Kürzung“ soll bedeuten, dass Sie Ihre Ausgaben kürzen.

Leider bedeutete dies in diesem Fall, dass Angreifer in das Netzwerk eindringen konnten, da kürzlich zwei Sicherheitslücken in den Verwaltungstools ihres Servers entdeckt wurden.

Und einer dieser Fehler (wenn Sie ihn aufspüren möchten, es ist CVE-2023-27350) ermöglicht die Ausführung von Remote-Code:

Diese Schwachstelle ermöglicht potenziell einem nicht authentifizierten Angreifer die Remotecodeausführung auf einem Papercut-Anwendungsserver. Dies kann aus der Ferne und ohne Anmeldung erfolgen.

Teilen Sie ihm im Grunde den Befehl mit, den Sie ausführen möchten, und er wird ihn für Sie ausführen.

Gute Nachrichten: Sie haben diese beiden Fehler gepatcht, einschließlich dieses supergefährlichen.

Der Remote-Code-Execution-Bug… wurde Ende März 2023 gepatcht.

Natürlich hat nicht jeder die Patches angewendet.

Und siehe da, etwa Mitte April 2023 erhielten sie Berichte, dass jemand darauf gestoßen sei.

Ich nehme an, dass die Gauner sich die Patches angesehen, herausgefunden haben, was sich geändert hat, und gedacht haben: „Oooh, das ist einfacher auszunutzen, als wir dachten, lass es uns benutzen! Was für ein bequemer Weg hinein!“

Und Angriffe begannen.

Ich glaube, der früheste, den sie bisher gefunden haben, war der 14. April 2023.

Und so hat sich das Unternehmen alle Mühe gegeben und sogar ein Banner oben auf seiner Website mit der Aufschrift „Dringende Nachricht für unsere Kunden: Bitte wenden Sie den Patch an.“

Die Gauner sind bereits darauf gelandet, und es läuft nicht gut.

Und laut Bedrohungsforschern im Sophos X-Ops-Team haben wir bereits Beweise dafür, dass verschiedene Gaunerbanden es verwenden.

Ich glaube also, wir sind uns eines Angriffs bewusst, der so aussieht, als wäre es die Clop-Ransomware-Crew; ein anderer, von dem ich glaube, dass er auf die LockBit-Ransomware-Gang zurückzuführen ist; und ein dritter Angriff, bei dem der Exploit von Gaunern für Kryptojacking missbraucht wurde – bei dem sie Ihren Strom verbrennen, aber die Kryptocoins nehmen.

Und noch schlimmer, ich habe gerade heute Morgen [2023-04-26] die Benachrichtigung von einem unserer Bedrohungsforscher erhalten, dass jemand, Gott sei Dank, entschieden hat, dass „zu Verteidigungszwecken und für die akademische Forschung“ es wirklich wichtig ist, dass wir alle es haben Zugriff auf ein 97-zeiliges Python-Skript…

… damit können Sie dies nach Belieben ausnutzen, [IRONIC] nur damit Sie verstehen, wie es funktioniert.

DOUG. [STÖHNEN] Aaaaargh.

ENTE. Also, wenn Sie nicht gepatcht haben ...

DOUG. Bitte beeilen!

Das klingt schlimm!

ENTE. „Bitte beeilen Sie sich“ … Ich denke, das ist die ruhigste Art, es auszudrücken, Doug.

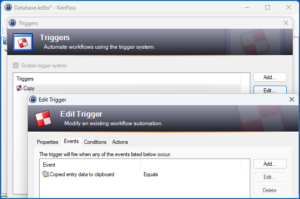

DOUG. Wir bleiben im Remote-Code-Execution-Zug und die nächste Station ist Chromium Junction.

A doppelter Zero-Day, eine mit Bildern und eine mit JavaScript, Paul.

Doppelter Zero-Day in Chrome und Edge – überprüfen Sie jetzt Ihre Versionen!

ENTE. In der Tat, Doug.

Ich lese sie vor, falls Sie sie aufspüren wollen.

Wir haben CVE-2023-2033, und das heißt im Jargon, Geben Sie Verwirrung in V8 in Google Chrome ein.

Und wir haben CVE-2023-2136, Ganzzahlüberlauf in Skia in Google Chrome.

Zur Erklärung: V8 ist der Name der Open-Source-JavaScript-„Engine“, wenn Sie so wollen, im Kern des Chromium-Browsers, und Skia ist eine Grafikverarbeitungsbibliothek, die vom Chromium-Projekt zum Rendern von HTML- und Grafikinhalten verwendet wird.

Sie können sich vorstellen, dass das Problem mit auslösbaren Fehlern entweder im Grafikwiedergabeteil oder im JavaScript-Verarbeitungsteil Ihres Browsers liegt …

… sind genau die Teile, die darauf ausgelegt sind, Dinge zu konsumieren, zu verarbeiten und zu präsentieren, die *fern von nicht vertrauenswürdigen Websites* kommen, selbst wenn Sie sie nur ansehen.

Und so können Sie, nur indem der Browser es für Sie vorbereitet, nicht nur einen, sondern beide dieser Fehler kitzeln.

Mein Verständnis ist, dass einer von ihnen, der JavaScript-Code, im Wesentlichen eine Remote-Code-Ausführung ermöglicht, bei der Sie den Browser dazu bringen können, Code auszuführen, der nicht vorgesehen ist.

Und der andere ermöglicht das, was allgemein als Sandbox-Flucht bekannt ist.

Sie bringen also Ihren Code zum Laufen und springen dann aus den Beschränkungen heraus, die den Code einschränken sollen, der in einem Browser ausgeführt wird.

Obwohl diese Fehler separat entdeckt und am 14. April 2023 bzw. 18. April 2023 separat gepatcht wurden, kommt man nicht umhin, sich zu fragen (weil es Zero-Days sind), ob sie tatsächlich von jemandem in Kombination verwendet wurden.

Denn Sie können sich vorstellen: Mit dem einen können Sie in den Browser *einbrechen*, und mit dem anderen können Sie aus dem Browser *ausbrechen*.

Sie befinden sich also in der gleichen Situation wie damals, als wir kürzlich darüber gesprochen haben Zero-Days von Apple, wo sich einer in WebKit, dem Browser-Renderer, befand, was bedeutete, dass Ihr Browser pwned werden konnte, während Sie sich eine Seite ansahen …

… und der andere war im Kernel, wo Code im Browser plötzlich aus dem Browser herausspringen und sich direkt im Hauptsteuerungsteil des Systems vergraben konnte.

Zero-Day-Spyware-Patches von Apple wurden erweitert, um ältere Macs, iPhones und iPads abzudecken

Nun, wir wissen nicht, ob diese in den Chrome- und Edge-Fehlerfällen zusammen verwendet wurden, aber es bedeutet sicherlich, dass es sich sehr, sehr lohnt, zu überprüfen, ob Ihre automatischen Updates wirklich durchgegangen sind!

DOUG. Ja, ich möchte anmerken, dass ich meinen Microsoft Edge überprüft und automatisch aktualisiert habe.

Es kann jedoch sein, dass standardmäßig ein Update-Schalter deaktiviert ist – wenn Sie getaktete Verbindungen haben, wenn Ihr ISP eine Obergrenze hat oder wenn Sie ein Mobilfunknetz verwenden – sodass Sie die Updates nicht automatisch erhalten, es sei denn Sie schalten das proaktiv ein.

Und der Schalter wird erst wirksam, wenn Sie Ihren Browser neu starten.

Wenn Sie also zu den Leuten gehören, die Ihren Browser ständig geöffnet lassen und ihn nie herunterfahren oder neu starten, dann …

…ja, nachschauen lohnt sich!

Diese Browser leisten gute Arbeit mit automatischen Updates, aber es ist keine Selbstverständlichkeit.

ENTE. Das ist ein sehr guter Punkt, Doug.

Daran hatte ich nicht gedacht.

Wenn Sie diese getakteten Verbindungen aktiviert haben, erhalten Sie die Updates möglicherweise doch nicht.

DOUG. OK, die CVEs von Google sind also etwas vage, wie sie oft von jedem Unternehmen stammen.

Also fragte Phil (einer unserer Leser) … er sagt, dass ein Teil des CVE besagt, dass etwas kommen kann „über eine gestaltete HTML-Seite.“

Er sagt, das sei noch zu vage.

So sagt er teilweise:

Ich denke, ich sollte annehmen, da V8 die Schwachstelle ist, dass JavaScript-plus-HTML und nicht nur ein beschädigtes HTML an sich den CPU-Anweisungszeiger erfassen kann? Richtig oder falsch?

Und dann sagt er weiter, die CVEs seien es „Für mich bisher nutzlos, um einen Hinweis darauf zu bekommen.“

Also ist Phil ein wenig verwirrt, wie wahrscheinlich viele von uns anderen hier.

Paulus?

ENTE. Ja, ich denke, das ist eine großartige Frage.

Ich verstehe in diesem Fall, warum Google nicht zu viel zu den Fehlern sagen will.

Sie sind in freier Wildbahn; sie sind null Tage; Gauner wissen bereits von ihnen; Lassen Sie uns versuchen, es für eine Weile unter unserem Hut zu halten.

Nun, ich nehme an, der Grund, warum sie gerade von einer „gestalteten HTML-Seite“ gesprochen haben, war nicht, dass HTML allein (reines „Spitze Klammer/Tag/Spitze Klammer“-HTML-Code, wenn Sie so wollen) den Fehler auslösen könnte.

Ich denke, wovor Google Sie warnen möchte, ist, dass einfaches Suchen – „Nur-Lesen“-Browsing – Sie dennoch in Schwierigkeiten bringen kann.

Die Idee hinter einem Fehler wie diesem, weil es sich um eine Remote-Code-Ausführung handelt, ist: Sie sehen; der Browser versucht, etwas auf seine kontrollierte Weise darzustellen; es sollte 100% sicher sein.

Aber in diesem Fall könnte es zu 100 % *gefährlich* sein.

Und ich denke, das ist es, was sie zu sagen versuchen.

Und leider ist diese Vorstellung, dass „die CVEs für mich nutzlos sind“, leider oft der Fall.

DOUG. [LACHT] Du bist nicht allein, Phil!

ENTE. Es sind nur ein paar Sätze Cybersecurity-Geschwätz und -Jargon.

Ich meine, manchmal gehen Sie bei CVEs auf die Seite und es heißt nur: „Diese Fehlerkennung wurde reserviert und Details folgen später“, was fast schlimmer als nutzlos ist. [LACHEN]

Was dies also wirklich versucht, Ihnen auf jargonistische Weise zu sagen, ist, dass *einfaches Hinsehen*, einfaches Betrachten einer Webseite, die sicher sein soll (Sie haben sich nicht entschieden, etwas herunterzuladen; Sie haben sich nicht dafür entschieden irgendetwas ausführen; Sie haben den Browser nicht autorisiert, eine Datei zu speichern)… allein der Prozess der Vorbereitung der Seite, bevor Sie sie sehen, könnte ausreichen, um Sie in Gefahr zu bringen.

Das ist, glaube ich, das, was sie mit „gestaltetem HTML-Inhalt“ meinen.

DOUG. In Ordnung, vielen Dank, Paul, dass Sie das geklärt haben.

Und vielen Dank, Phil, dass du mir das geschickt hast.

Wenn Sie eine interessante Geschichte, einen Kommentar oder eine Frage haben, die Sie einreichen möchten, würden wir sie gerne im Podcast lesen.

Sie können eine E-Mail an tips@sophos.com senden, einen unserer Artikel kommentieren oder uns in den sozialen Netzwerken kontaktieren: @nakedsecurity.

Das ist unsere Show für heute; vielen dank fürs zuhören.

Für Paul Ducklin bin ich Doug Aamoth und erinnere Sie bis zum nächsten Mal an …

BEIDE. Bleib sicher!

[MUSIKMODEM]

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/04/27/s3-ep132-proof-of-concept-lets-anyone-hack-at-will/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 100 % sicher

- 13

- 14

- 1998

- 2023

- 26

- 2FA

- a

- Fähigkeit

- Fähig

- Über uns

- Absolute

- akademisch

- Zugang

- Nach

- Konto

- Trading Konten

- aktiv

- Aktivität

- berührt das Schneidwerkzeug

- hinzufügen

- Fügt

- Administrator

- Verwaltung

- advanced

- Beratung

- Nach der

- gegen

- vor

- Alle

- Zuteilung

- erlaubt

- allein

- bereits

- Gut

- ebenfalls

- am

- unter

- an

- machen

- angekündigt

- Ein anderer

- jedem

- jemand

- von jedem Standort

- App

- Apple

- Anwendung

- angewandt

- Jetzt bewerben

- April

- APT

- SIND

- Artikel

- AS

- At

- Attacke

- Anschläge

- Versuche

- Audio-

- Autor

- automatische

- Im Prinzip so, wie Sie es von Google Maps kennen.

- Zurück

- Sicherungskopie

- banner

- Grundsätzlich gilt

- BE

- weil

- war

- Bevor

- Anfang

- Sein

- Glauben

- unten

- Wette

- Big

- Bit

- beide

- Break

- Browser

- Browsern

- Browsing

- Fehler

- Bugs

- bauen

- brennen

- aber

- Kaufe

- by

- berechnet

- namens

- Kamera

- CAN

- Kann bekommen

- Kappe

- Häuser

- Fälle

- Verursachen

- sicher

- sicherlich

- aus der Ferne überprüfen

- geprüft

- Überprüfung

- Pommes frites

- Wahl

- gewählt

- Chrome

- Chrome-Browser

- Chrom

- Clearing

- Cloud

- Cluster

- Code

- COM

- Kombination

- wie die

- kommt

- Kommentar

- gemeinsam

- Unternehmen

- Komponenten

- Computer

- Computing

- verwirrt

- Verwirrung

- Verbindung

- Verbindungen

- ständig

- verbrauchen

- Inhalt

- Inhalt

- Smartgeräte App

- gesteuert

- Praktische

- cool

- Kernbereich

- verdorben

- könnte

- Paar

- Kurs

- Abdeckung

- CPU

- kritischem

- Crooks

- Kryptojacken

- Kunden

- Schneiden

- Schneiden

- cve

- Internet-Sicherheit

- technische Daten

- Tag

- Tage

- entschieden

- Standard

- Abwehr-system

- entworfen

- zerstören

- Details

- Gerät

- DID

- anders

- DIG

- entdeckt

- do

- die

- Tut nicht

- Dabei

- erledigt

- Nicht

- DOS

- nach unten

- herunterladen

- dramatisch

- Drop

- einfacher

- Edge

- bewirken

- effektiv

- entweder

- Strom

- E-Mails

- verschlüsselt

- Verschlüsselung

- Ende

- genug

- Era

- Flucht

- im Wesentlichen

- etablieren

- Sogar

- Jedes

- jedermann

- alles

- Beweis

- aufgeregt

- ausführen

- Ausführung

- vorhandenen

- Kosten

- Erklären

- Ausnutzen

- extra

- Extrem

- Auge

- faszinierend

- Merkmal

- wenige

- gemustert

- Reichen Sie das

- Mappen

- füllen

- gefüllt

- Endlich

- Finden Sie

- Vorname

- Fixieren

- folgen

- Aussichten für

- Zwingen

- gefunden

- Freund

- für

- Spaß

- Bande

- allgemein

- erzeugen

- bekommen

- bekommen

- gegeben

- gibt

- Go

- Goes

- gehen

- gut

- gute Arbeit

- Google Chrome

- Grafik

- groß

- hacken

- Hacking

- hätten

- Handling

- praktisch

- Aufhängen

- passieren

- glücklich

- hart

- Hardware

- Hut

- Haben

- mit

- he

- Schlagzeile

- Herzbluten

- Hilfe

- hier

- Hit

- ein Geschenk

- Ultraschall

- HTML

- HTTPS

- human

- i

- Idee

- Kennzeichnung

- if

- Bilder

- Bild

- wichtig

- beeindruckend

- in

- Einschließlich

- hat

- beantragen müssen

- interessant

- in

- ISP

- IT

- SEINE

- selbst

- Jargon

- JavaScript

- Job

- springen

- nur

- Behalten

- Wesentliche

- Art

- Wissen

- bekannt

- Nachname

- später

- Springen

- LERNEN

- gelernt

- Verlassen

- Lasst uns

- Bibliothek

- liegt

- Gefällt mir

- Hören

- wenig

- Log

- lang erwartet

- aussehen

- sah

- suchen

- SIEHT AUS

- verlieren

- Los

- ich liebe

- Maschine

- gemacht

- Main

- um

- verwaltet

- viele

- März

- bedeuten

- Mittel

- Nachricht

- Microsoft

- Microsoft Edge

- Mitte

- könnte

- Mobil

- Monat

- mehr

- Morgen

- vor allem warme

- viel

- Musik

- Musical

- Nackte Sicherheit

- Nackter Sicherheits-Podcast

- Name

- In der Nähe von

- Need

- Netzwerk

- dennoch

- Neu

- News

- weiter

- Normalerweise

- nichts

- Benachrichtigung

- jetzt an

- of

- WOW!

- bieten

- vorgenommen,

- on

- EINEM

- Online

- einzige

- XNUMXh geöffnet

- Open-Source-

- or

- Auftrag

- Andere

- Andernfalls

- UNSERE

- aussen

- übrig

- Seite

- Papier

- Teil

- Teile

- Party

- Passwort

- Passwörter

- Patch

- Patches

- Alexander

- Personen

- PHIL

- Telefon

- Fotos

- Physisch

- Fotos

- Stück

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Spieler

- Bitte

- Podcast

- Podcasts

- Points

- gegebenenfalls

- BLOG-POSTS

- möglicherweise

- Vorbereitung

- Gegenwart

- wahrscheinlich

- Aufgabenstellung:

- Prozessdefinierung

- Verarbeitung

- Programm

- Projekt

- die

- Bereitstellung

- Zwecke

- setzen

- Putting

- Python

- QR-Codes

- Frage

- Ransomware

- Lesen Sie mehr

- Leser

- wirklich

- Grund

- kürzlich

- Entspannung

- entfernt

- Rendering

- ersetzen

- Meldungen

- Forscher

- reserviert

- beziehungsweise

- REST

- rss

- Führen Sie

- Laufen

- Safe

- Said

- gleich

- Sandkasten

- Speichern

- sagen

- sagt

- Bildschirm

- Suche

- Zweite

- Die Geheime

- sicher

- Sicherheitdienst

- sehen

- Samen

- Saatgut

- scheint

- gesehen

- Segment

- beschlagnahmt

- senden

- Sendung

- ernst

- kompensieren

- Einstellung

- mehrere

- Shop

- sollte

- erklären

- Schläge

- einfach

- da

- Situation

- Größe

- Größen

- Schnappen

- So

- bis jetzt

- Social Media

- einige

- etwas

- irgendwo

- Soundcloud

- Raumfahrt

- Spotify

- Verbreitung

- Spyware

- Anfang

- begonnen

- Beginnen Sie

- bleiben

- Immer noch

- gestohlen

- Stoppen

- gestoppt

- Geschichten

- Geschichte

- abschicken

- so

- vermutet

- überraschend

- System

- Tabelle

- Nehmen

- Einnahme

- Reden

- sprechen

- Team

- erzählen

- als

- dank

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- die Welt

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- Ding

- think

- Dritte

- fehlen uns die Worte.

- diese Woche

- diejenigen

- dachte

- Bedrohung

- Zeit

- mal

- TLS

- zu

- heute

- gemeinsam

- auch

- Werkzeuge

- Top

- verfolgen sind

- der Verkehr

- Training

- Transit

- transparent

- versucht

- auslösen

- Ärger

- Turned

- tippe

- typisch

- für

- verstehen

- Verständnis

- Unglücklicherweise

- einzigartiges

- Aktualisierung

- aktualisiert

- Updates

- Triebe

- URL

- us

- Anwendungsbereich

- -

- benutzt

- Mitglied

- Verwendung von

- Verkäufer

- sehr

- Besichtigung

- Virus

- Sicherheitslücken

- Verwundbarkeit

- wollen

- Rechtfertigen

- wurde

- Abfall / Verschnitt

- Weg..

- we

- Schwäche

- Netz

- Webkit

- Webseite

- Woche

- GUT

- waren

- Was

- wann

- ob

- welche

- während

- WHO

- wer auch immer

- warum

- weit

- Wild

- werden wir

- Fenster

- Wisch

- mit

- ohne

- Worte

- Arbeiten

- Werk

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- schlimmer

- wert

- würde

- schreiben

- Schreiben

- Falsch

- Jahr

- Jahr

- noch

- U

- Ihr

- Zephyrnet

- Null