Ein öffentlicher Versuch, eine Möglichkeit zur Vorhersage der Ausnutzung von Schwachstellen zu schaffen, kündigte ein neues maschinelles Lernmodell an, das seine Vorhersagefähigkeiten um 82 % verbessert, was laut dem Forscherteam hinter dem Projekt eine erhebliche Steigerung darstellt. Organisationen können auf das Modell zugreifen, die am 7. März live gehen wird, über eine API, um die Softwarefehler mit der höchsten Punktzahl zu jedem Zeitpunkt zu identifizieren.

Die dritte Version des Exploit Prediction Scoring System (EPSS) verwendet mehr als 1,400 Merkmale – wie das Alter der Schwachstelle, ob sie aus der Ferne ausnutzbar ist und ob ein bestimmter Anbieter betroffen ist – um erfolgreich vorherzusagen, welche Softwareprobleme ausgenutzt werden die nächsten 30 Tage. Sicherheitsteams, die die Behebung von Schwachstellen basierend auf dem Bewertungssystem priorisieren, könnten ihren Behebungsaufwand auf ein Achtel des Aufwands reduzieren, indem sie die neueste Version des Common Vulnerability Scoring System (CVSS) verwenden, heißt es ein Papier auf EPSS Version 3, die letzte Woche auf arXiv veröffentlicht wurde.

EPSS kann als Werkzeug verwendet werden, um die Arbeitsbelastung von Sicherheitsteams zu reduzieren und es Unternehmen gleichzeitig zu ermöglichen, die Schwachstellen zu beheben, die das größte Risiko darstellen, sagt Jay Jacobs, Chief Data Scientist am Cyentia Institute und Erstautor des Papiers.

„Unternehmen können sich das obere Ende der Bewertungsliste ansehen und beginnen, sich nach unten vorzuarbeiten – unter Berücksichtigung von … Wichtigkeit, Kritikalität, Standort, kompensierenden Kontrollen – und Abhilfe schaffen, was sie können“, sagt er. „Wenn es wirklich hoch ist, wollen sie es vielleicht kritisch machen – reparieren wir es in den nächsten fünf Tagen.“

Das EPSS wurde entwickelt, um zwei Probleme anzugehen, mit denen Sicherheitsteams täglich konfrontiert sind: Schritt halten mit der Jedes Jahr steigt die Zahl der offengelegten Software-Sicherheitslücken, und bestimmend welche Schwachstellen das größte Risiko darstellen. Im Jahr 2022 wurden beispielsweise mehr als 25,000 Schwachstellen in die von MITRE verwaltete Common Vulnerabilities and Exposure (CVE)-Datenbank gemeldet. laut der National Vulnerability Database.

Die Arbeiten an EPSS begannen bei Cyentia, aber jetzt hat sich eine Gruppe von etwa 170 Sicherheitsexperten gebildet eine Special Interest Group (SIG) als Teil des Forum of Incident Response and Security Teams (FIRST), um das Modell weiterzuentwickeln. Andere Forschungsteams haben Alternativen entwickelt Modelle für maschinelles Lernen, wie Erwartete Ausnutzbarkeit.

Frühere Maßnahmen zum Risiko, das eine bestimmte Schwachstelle darstellt – typischerweise das Common Vulnerability Scoring System (CVSS) – funktionieren nicht gut, sagt Sasha Romanosky, Senior Policy Researcher bei der RAND Corporation, einer Denkfabrik für öffentliche Politik und Co-Vorsitzende der EPSS Special Interest Group.

„Während CVSS nützlich ist, um die Auswirkungen [oder] den Schweregrad einer Schwachstelle zu erfassen, ist es kein nützliches Maß für die Bedrohung – uns als Branche fehlt diese Fähigkeit im Grunde, und das ist die Lücke, die EPSS zu schließen versucht“, sagt er . „Die gute Nachricht ist, dass unsere Ergebnisse immer besser werden, wenn wir mehr Exploit-Daten von mehr Anbietern integrieren.“

Verschiedenste Daten verbinden

Das Exploit Prediction Scoring System verbindet eine Vielzahl von Daten von Drittanbietern, darunter Informationen von Software-Betreuern, Code aus Exploit-Datenbanken und von Sicherheitsfirmen übermittelte Exploit-Ereignisse. Durch die Verbindung all dieser Ereignisse durch eine gemeinsame Kennung für jede Schwachstelle – die CVE – kann ein maschinelles Lernmodell die Faktoren lernen, die darauf hinweisen könnten, ob die Schwachstelle ausgenutzt wird. Ob die Schwachstelle beispielsweise die Ausführung von Code ermöglicht, ob Anweisungen zum Ausnutzen der Schwachstelle in einer der drei großen Exploit-Datenbanken veröffentlicht wurden und wie viele Referenzen in der CVE erwähnt werden, sind alles Faktoren, die verwendet werden können, um vorherzusagen, ob eine Schwachstelle vorliegt wird ausgenutzt.

Das Modell hinter dem EPSS ist im Laufe der Zeit immer komplexer geworden. Die erste Iteration hatte nur 16 Variablen und reduzierte den Aufwand um 44 % im Vergleich zu 58 %, wenn Schwachstellen mit dem Common Vulnerability Scoring System (CVSS) bewertet und als kritisch eingestuft wurden (7 oder höher auf der 10-Punkte-Skala). EPSS Version 2 erweiterte die Anzahl der Variablen erheblich auf über 1,100. Die neueste Version fügte etwa 300 weitere hinzu.

Das Vorhersagemodell muss Kompromisse eingehen – zum Beispiel zwischen der Anzahl ausnutzbarer Schwachstellen, die es abfängt, und der Rate falscher positiver Ergebnisse –, aber insgesamt ist es ziemlich effizient, sagt Romanosky von Rand.

„Auch wenn keine Lösung genau sagen kann, welche Schwachstelle als nächstes ausgenutzt wird, denke ich doch, dass EPSS ein Schritt in die richtige Richtung ist“, sagt er.

Signifikante Verbesserung

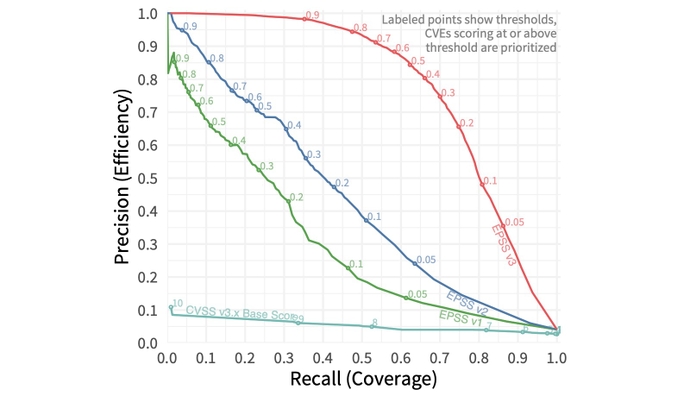

Insgesamt verbesserten die Forscher durch das Hinzufügen von Funktionen und die Verbesserung des maschinellen Lernmodells die Leistung des Scoring-Systems um 82 %, gemessen an der Fläche unter der Kurve (AUC), die die Genauigkeit im Vergleich zur Erinnerung darstellt – auch bekannt als Abdeckung im Vergleich zur Effizienz. Das Modell weist derzeit eine AUC von 0.779 auf, was 82 % besser ist als die zweite EPSS-Version, die eine AUC von 0.429 hatte. Eine AUC von 1.0 wäre ein perfektes Vorhersagemodell.

Mit der neuesten Version des EPSS müsste ein Unternehmen, das mehr als 82 % der ausgenutzten Schwachstellen abfangen wollte, nur etwa 7.3 % aller Schwachstellen, denen eine Common Vulnerabilities and Exposures (CVE)-Kennung zugewiesen wurde, mindern, viel weniger als die 58 % der die CVEs, die mit dem CVSS behoben werden müssten.

Das Modell ist über eine API auf der FIRST-Site verfügbar und ermöglicht es Unternehmen, die Bewertung einer bestimmten Schwachstelle zu erhalten oder die Softwarefehler mit der höchsten Bewertung zu jedem Zeitpunkt abzurufen. Unternehmen werden jedoch mehr Informationen benötigen, um die beste Priorität für ihre Sanierungsbemühungen festzulegen, sagt Jacobs von Cyentia.

„Die Daten sind kostenlos, Sie können sich also die EPSS-Ergebnisse holen und sich täglich Kopien davon holen, aber die Herausforderung besteht darin, sie in die Praxis umzusetzen“, sagt er. „Ausbeutbarkeit ist nur ein Faktor von allem, was Sie berücksichtigen müssen, und die anderen Dinge können wir nicht messen.“

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :Ist

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- Fähig

- Über Uns

- Zugang

- Nach

- Trading Konten

- hinzugefügt

- Adresse

- AL

- Alle

- Zulassen

- erlaubt

- Alternative

- und

- angekündigt

- Bienen

- SIND

- Bereich

- AS

- Vermögenswert

- zugewiesen

- At

- Autor

- verfügbar

- basierend

- Grundlage

- BE

- hinter

- BESTE

- Besser

- zwischen

- Auftrieb

- by

- CAN

- Fähigkeiten

- Capturing

- Ringen

- challenges

- Chart

- Chef

- Co-Vorsitzender

- Code

- gemeinsam

- Unternehmen

- Unternehmen

- verglichen

- Komplex

- Sich zusammenschliessen

- Connects

- Geht davon

- betrachtet

- fortsetzen

- Steuerung

- KONZERN

- könnte

- Berichterstattung

- erstellen

- kritischem

- Zur Zeit

- Kurve

- cve

- Unterricht

- technische Daten

- Datenwissenschaftler

- Datenbase

- Datenbanken

- Tage

- entworfen

- Bestimmen

- Festlegung

- entwickeln

- entwickelt

- Richtung

- disparat

- nach unten

- jeder

- Effizienz

- effizient

- Anstrengung

- Bemühungen

- Achtel

- ermöglichen

- Eine Verbesserung der

- Äther (ETH)

- Bewerten

- Veranstaltungen

- Jedes

- alles

- Beispiel

- Ausführung

- ergänzt

- erwartet

- Ausnutzen

- Ausbeutung

- Exploited

- Belichtung

- Gesicht

- Faktoren

- Eigenschaften

- füllen

- Firmen

- Vorname

- Fixieren

- Fehler

- Mängel

- Aussichten für

- gebildet

- Forum

- Frei

- für

- grundlegend

- Lücke

- bekommen

- Go

- gut

- greifen

- sehr

- Gruppe an

- gewachsen

- Haben

- GUTE

- höher

- höchste

- Ultraschall

- Hilfe

- HTTPS

- Kennzeichnung

- identifizieren

- Impact der HXNUMXO Observatorien

- Bedeutung

- verbessert

- Verbesserung

- verbessert

- Verbesserung

- in

- Zwischenfall

- Vorfallreaktion

- Einschließlich

- zeigen

- Energiegewinnung

- Information

- Institut

- Anleitung

- integrieren

- Interesse

- Probleme

- IT

- Iteration

- SEINE

- jpg

- Aufbewahrung

- bekannt

- Nachname

- neueste

- LERNEN

- lernen

- Gefällt mir

- Line

- Liste

- leben

- Standorte

- aussehen

- Maschine

- Maschinelles Lernen

- Dur

- viele

- max-width

- messen

- Maßnahmen

- erwähnt

- Mildern

- Modell

- für

- Moment

- mehr

- vor allem warme

- National

- Need

- Neu

- News

- weiter

- nist

- Anzahl

- of

- on

- EINEM

- Organisationen

- Andere

- Gesamt-

- Papier

- Teil

- besondere

- Parteien

- perfekt

- Leistung

- führt

- Plato

- Datenintelligenz von Plato

- PlatoData

- Datenschutzrichtlinien

- Praxis

- Präzision

- vorhersagen

- Vorhersage

- Prognose

- ziemlich

- früher

- Priorisierung

- Priorität einräumen

- Prioritätsliste

- Probleme

- Projekt

- Öffentlichkeit

- veröffentlicht

- setzen

- and

- Bewerten

- Rot

- Veteran

- Reduziert

- Referenzen

- Berichtet

- vertreten

- vertreten

- Forscher

- Forscher

- Antwort

- Risiko

- s

- sagt

- Skalieren

- Wissenschaftler

- Wertung

- Zweite

- Sicherheitdienst

- Sucht

- Senior

- signifikant

- am Standort

- So

- Software

- Lösung

- Quelle

- besondere

- spezifisch

- Anfang

- begonnen

- Schritt

- eingereicht

- Erfolgreich

- so

- System

- Panzer

- Team

- Teams

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Gegend

- ihr

- Diese

- Think Tank

- Dritte

- dritte seite

- Bedrohung

- nach drei

- Durch

- Zeit

- zu

- Werkzeug

- Top

- typisch

- für

- Vielfalt

- Ve

- Verkäufer

- Anbieter

- Version

- Gegen

- Sicherheitslücken

- Verwundbarkeit

- wollte

- Weg..

- Woche

- GUT

- Was

- ob

- welche

- während

- werden wir

- mit

- Arbeiten

- würde

- Zephyrnet