Sicherheitsverletzung des Google-Kontos!!

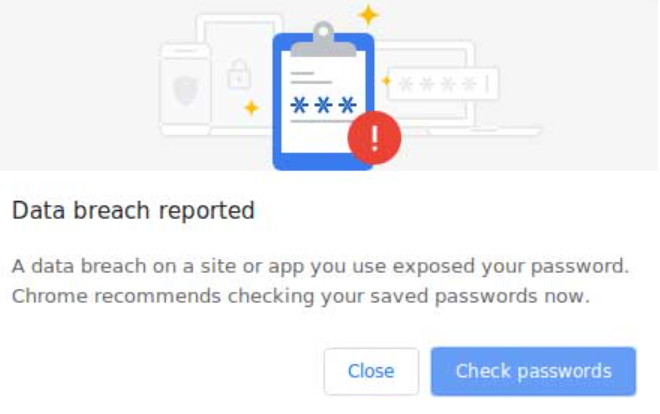

Sicherheitsforscher haben einen raffinierten Hack entdeckt, der eine ernsthafte Bedrohung für die Sicherheit von Google-Konten darstellt. Cyberkriminelle nutzen eine gefährliche Form von Malware, die Cookies von Drittanbietern nutzt und so unbefugten Zugriff auf die privaten Daten der Benutzer ermöglicht. Diese erstmals im Oktober 2023 aufgedeckte Sicherheitslücke hat Bedenken hinsichtlich der Verwundbarkeit der Sicherheitssysteme von Google geweckt.

Lesen Sie auch: Google testet „Tracking-Schutz“, um Cookies von Drittanbietern zu eliminieren: Eine Datenschutzrevolution bahnt sich an

Malware-Exploit aufgedeckt

Die Analyse des Sicherheitsunternehmens CloudSEK deckte eine bösartige Methode auf, die es Hackern ermöglicht, auf Google-Konten zuzugreifen, ohne die Passwörter der Benutzer zu benötigen. Der Exploit beinhaltet die Manipulation von Cookies von Drittanbietern, einem Tool, das häufig von Websites und Browsern verwendet wird, um Benutzer zu verfolgen und die Funktionalität zu verbessern. Diese Entdeckung unterstreicht die sich weiterentwickelnden Taktiken von Cyberkriminellen und die anhaltenden Herausforderungen, denen sich Cybersicherheitsexperten gegenübersehen.

Beständigkeit der Bedrohung

Die von Hackergruppen aktiv getestete Malware stellt auch nach der ersten Kompromittierung ein erhebliches Risiko dar. Laut Pavan Karthick M, einem Threat-Intelligence-Forscher bei CloudSEK, ermöglicht der Exploit den kontinuierlichen Zugriff auf Google-Dienste, selbst wenn ein Benutzer sein Passwort zurücksetzt. Dies unterstreicht die Komplexität und Heimlichkeit moderner Cyberangriffe und erfordert erhöhte Wachsamkeit und proaktive Cybersicherheitsmaßnahmen.

Erfahren Sie mehr: Was ist Datensicherheit? |Bedrohungen, Risiken und Lösungen

Technische Aspekte des Exploits

Der Bericht von CloudSEK geht auf die technischen Details ein und enthüllt, dass die Malware einen undokumentierten Google OAuth-Endpunkt namens „MultiLogin“ manipuliert. Die Forscher identifizierten einen kritischen Fehler, der die Generierung dauerhafter Google-Cookies durch Token-Manipulation erleichtert. Diese technischen Erkenntnisse werfen ein Licht auf die Komplexität des Exploits und verdeutlichen die Notwendigkeit einer umfassenden Überwachung technischer Schwachstellen und menschlicher Informationsquellen.

Reaktion und erweiterte Sicherheitsmaßnahmen von Google

Als Reaktion auf die Bedrohung versicherte Google den Nutzern, dass es seine Abwehrmaßnahmen gegen solche Techniken aktiv verbessert. Das Unternehmen hat die Schwere des Problems erkannt und Maßnahmen ergriffen, um alle entdeckten kompromittierten Konten zu sichern. Google empfiehlt Nutzern, proaktive Maßnahmen zu ergreifen, einschließlich der Entfernung von Malware von ihren Computern und der Aktivierung von Enhanced Safe Browsing in Chrome, um sich vor Phishing und Malware-Downloads zu schützen.

Breiterer Kontext und Empfehlungen

Die Cybersicherheitslandschaft entwickelt sich weiter, da der Webbrowser Google Chrome mit einem Marktanteil von über 60 % seine Bemühungen zur Bekämpfung von Cookies von Drittanbietern intensiviert. Karthick M von CloudSEK betont die Notwendigkeit, technische Schwachstellen und menschliche Informationsquellen kontinuierlich zu überwachen, um aufkommenden Cyber-Bedrohungen immer einen Schritt voraus zu sein. Benutzer werden aufgefordert, wachsam zu bleiben und bewährte Methoden zum Schutz ihrer Online-Konten anzuwenden.

Lesen Sie auch: KI in der Cybersicherheit: Vorteile, Anwendungen und Anwendungsfälle

Unser Sprichwort

In einer Zeit, in der digitale Bedrohungen immer raffinierter werden, ist die Sicherheit von Online-Konten von größter Bedeutung. Die jüngste Sicherheitsverletzung bei Google-Konten unterstreicht die Notwendigkeit ständiger Innovationen bei Cybersicherheitsmaßnahmen. Als Agentur, die sich für den Schutz digitaler Vermögenswerte einsetzt, empfehlen wir Benutzern, über potenzielle Bedrohungen auf dem Laufenden zu bleiben, Best Practices zu befolgen und erweiterte Sicherheitsfunktionen von Plattformen wie Google Chrome zu nutzen, um Risiken in der sich ständig weiterentwickelnden digitalen Landschaft zu mindern.

Verbunden

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.analyticsvidhya.com/blog/2024/01/google-account-security-breach/

- :hast

- :Ist

- :Wo

- 2023

- a

- Über Uns

- Zugang

- Nach

- Konto

- Trading Konten

- anerkannt

- Action

- aktiv

- adoptieren

- Vorteilen

- Nach der

- gegen

- Agentur

- voraus

- Zulassen

- erlaubt

- an

- Analyse

- und

- jedem

- Anwendungen

- SIND

- AS

- Aspekte

- Details

- gesichert

- At

- Anschläge

- Werden

- BESTE

- Best Practices

- Verletzung

- Browser

- Browsern

- Browsing

- by

- Herausforderungen

- Chrome

- begangen

- häufig

- Unternehmen

- Komplexität

- umfassend

- Kompromiss

- Kompromittiert

- Computer

- Bedenken

- konstante

- Kontext

- weiter

- kontinuierlich

- ständig

- Cookies

- Riss

- kritischem

- Cyber-

- Cyber-Angriffe

- Internet-Sicherheit

- Cyber-Kriminelle

- Internet-Sicherheit

- Gefährlich

- technische Daten

- Datensicherheit

- Details

- erkannt

- digital

- Digitale Assets

- Entdeckung

- nach unten

- Downloads

- Bemühungen

- beseitigen

- aufstrebenden

- betont

- ermöglicht

- ermöglichen

- ermutigt

- Endpunkt

- zu steigern,

- verbesserte

- Eine Verbesserung der

- Era

- Sogar

- entwickelt sich

- sich entwickelnden

- Experten

- Ausnutzen

- ausgesetzt

- Gesicht

- erleichtert

- Eigenschaften

- Fest

- Vorname

- Fehler

- folgen

- Aussichten für

- unten stehende Formular

- für

- Funktionalität

- Generation

- Google Chrome

- Gruppen

- hacken

- Hacker

- Hacking

- Haben

- verschärft

- GUTE

- Hervorheben

- HTTPS

- human

- menschliche Intelligenz

- identifiziert

- if

- in

- Einschließlich

- zunehmend

- informiert

- Anfangs-

- Innovation

- Einblick

- Intelligenz

- Intensiviert

- in

- kompliziert

- beinhaltet

- Problem

- IT

- SEINE

- Landschaft

- Hebelwirkung

- Hebelwirkungen

- !

- Gefällt mir

- böswilligen

- Malware

- Manipulation

- Markt

- Marktanteil

- max-width

- Maßnahmen

- Methode

- Mildern

- modern

- Überwachen

- Überwachung

- mehr

- Namens

- Natur

- Need

- nicht

- oauth

- Oktober

- of

- angeboten

- on

- Online

- oberste

- Passwort

- Passwörter

- Phishing

- Plattformen

- Plato

- Datenintelligenz von Plato

- PlatoData

- Posen

- Potenzial

- Praktiken

- Datenschutz

- privat

- Proaktives Handeln

- Risiken zu minimieren

- Lesen Sie mehr

- kürzlich

- empfehlen

- bleiben

- Entfernen

- berichten

- Forscher

- Forscher

- Antwort

- Revealed

- aufschlussreich

- Revolution

- Risiko

- Risiken

- s

- Safe

- Sicherung

- Verbindung

- Sicherheitdienst

- Sicherheitsmaßnahmen

- Sicherheitssysteme

- Lösungen

- Teilen

- signifikant

- anspruchsvoll

- Quellen

- bleiben

- Stealth

- Shritte

- so

- Systeme und Techniken

- Taktik

- Nehmen

- gemacht

- Technische

- Techniken

- getestet

- Tests

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- fehlen uns die Worte.

- Bedrohung

- Bedrohungsanalyse

- Bedrohungen

- Durch

- zu

- Zeichen

- Werkzeug

- verfolgen sind

- unbefugt

- Unterstrichen

- -

- benutzt

- Mitglied

- Nutzer

- Wachsamkeit

- Sicherheitslücken

- Verwundbarkeit

- we

- Netz

- Web-Browser

- Webseiten

- mit

- ohne

- Zephyrnet