By Catherine Jewel, Abteilung Information und Digital Outreach, WIPO

Heutzutage hat Cybersicherheit höchste Priorität. Den Hackern immer einen Schritt voraus zu sein, wird zu einer zunehmenden Herausforderung, da sich die globale Cyber-Bedrohungslandschaft weiterhin rasant weiterentwickelt. Immer häufiger werden Berichte über Ransomware-Angriffe gemeldet, die Unternehmen und kritische Infrastrukturen (z. B. Gesundheit, Energie, Lebensmittel) lahmlegen. Die wirtschaftlichen Auswirkungen sind atemberaubend. Einigen Schätzungen zufolge werden die Kosten der Cyberkriminalität bis 10.5 auf 2025 Billionen US-Dollar steigen. Vor diesem Hintergrund hat sich das in Singapur ansässige Unternehmen Flexxon, das sich auf Hardware-Cybersicherheits- und Computerspeicherlösungen der nächsten Generation spezialisiert hat, zum Ziel gesetzt, die Cyberkriminalität zu schützen Interessen digitaler Bürger. WIPO Magazin traf sich kürzlich mit der CEO und Mitbegründerin von Flexxon, Camellia (Cam) Chan, um mehr über den neuartigen Ansatz des Unternehmens zur Cybersicherheit und sein Engagement für Innovation und geistiges Eigentum zu erfahren. Flexxon ist ein Gewinner der WIPO Global Awards 2023.

Unsere Mission ist es, die Denkweise der Menschen über Datenschutz zu verändern und digitalen Bürgern ein höheres Sicherheitsgefühl in der Cyberwelt zu bieten.

Was hat Sie dazu bewogen, Flexxon zu gründen?

Ich habe einige Jahre in großen Unternehmen in Asien gearbeitet und viele nützliche Fähigkeiten erlernt. Aber ich hatte schon immer eine Leidenschaft für Innovationen und wusste, dass ich meinen Traum verwirklichen musste, etwas zu schaffen, das wirklich etwas in der Welt bewirken könnte.

Im Jahr 2007 begannen meine Mitbegründerin May Chng und ich FlexxonWir nutzen unser Fachwissen, um Produkte herzustellen, die die praktischen Probleme unserer Kunden lösen, und um ein Unternehmen aufzubauen, bei dem Innovation, Offenheit und Fairness im Mittelpunkt stehen.

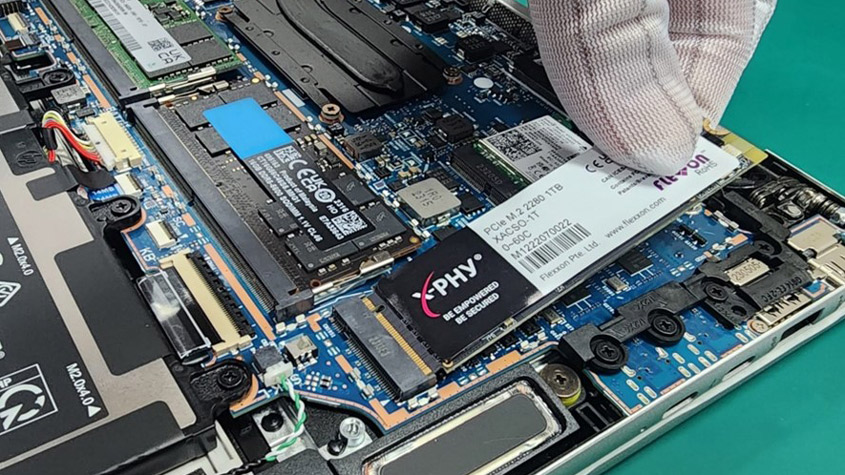

15 Jahre später sind wir global agiert, haben unser Team um mehr als das Zwanzigfache vergrößert und sind in die äußerst wichtige Cybersicherheitsbranche vorgedrungen. Im Jahr 20 haben wir unsere X-PHY AI Cybersecure SSD auf den Markt gebracht, die weltweit erste auf KI eingebettete Firmware-basierte Cybersicherheitslösung. X-PHY® ist in der Lage, Anomalien beim Datenzugriff zu erkennen und potenzielle Ransomware-Angriffe in Echtzeit ohne menschliches Eingreifen abzuwehren. Es handelt sich um eine letzte Verteidigungslinie gegen sich entwickelnde Cyber-Bedrohungen auf Hardware-Ebene.

Was ist die Mission von Flexxon?

Unsere Mission ist es, die Art und Weise, wie Menschen über Datenschutz denken, zu ändern und digitalen Bürgern ein größeres Sicherheitsgefühl in der Cyberwelt zu bieten, indem wir die innovativsten, sichersten, effektivsten und fortschrittlichsten Cybersicherheits-Datenspeicherlösungen entwickeln.

Wer sind die Kunden von Flexxon und welche Leistungen bieten Sie an?

Unsere führende KI-Cybersicherheitslösung ist in 20 Ländern verfügbar und bietet Unternehmen ein neues Maß an Schutz vor sich entwickelnden Cyberbedrohungen. Wir betreuen vor allem Kunden aus den Bereichen Industrie, Medizin, Automobil und Militär, darunter Fortune-500-Unternehmen wie ABB, Bosch Schneider, Honeywell und Johnson & Johnson.

X-PHY® bietet unseren Kunden ein neues Maß an Schutz vor Cyber-Bedrohungen. Der Technologiezyklus in der Cybersicherheit schreitet schnell voran, daher helfen wir unseren Kunden, die Langlebigkeit ihrer Speichertechnologie zu verlängern und sicherzustellen, dass sie mit den vorherrschenden Marktlösungen kompatibel bleibt.

Wie würden Sie das Problem der Cybersicherheit und die Auswirkungen der Cyberkriminalität charakterisieren?

Cybersecurity Ventures schätzt, dass die Kosten der Cyberkriminalität bis 2025 10.5 Billionen US-Dollar erreichen werden. Unsere Lösung wird dazu beitragen, dies zu reduzieren, aber die Cyberkriminalität wird nicht verschwinden.

Wenn Ihr Netzwerk aufgrund von Cyberkriminalität ausfällt, ist das störend, aber Sie rufen Ihren Dienstanbieter an und das Problem wird behoben. Aber wenn Ihre Daten durch Ransomware kompromittiert werden, ist das schmerzhaft. Selbst wenn Sie bezahlen, erhalten Sie Ihre Daten möglicherweise nicht zurück. Und Sie erleiden auch Reputationsschäden und Bußgelder.

Bei Ransomware-Angriffen dringen Cyberkriminelle in Ihr Netzwerk ein, klonen Ihre Daten, ohne dass Sie es merken, und verkaufen sie im Dark Web.

Bei Ransomware-Angriffen dringen Cyberkriminelle in Ihr Netzwerk ein, klonen Ihre Daten, ohne dass Sie es merken, und verkaufen sie im Dark Web. Dann stellen Sie fest, dass ein Datenverstoß vorliegt – manchmal kann es Jahre dauern, bis dieser erkannt wird. Ransomware-Angriffe werden immer häufiger und machen den größten Anteil der Cyberkriminalität aus. Deshalb ist es so wichtig, Daten zu schützen. Wir können uns nicht um alles kümmern, aber wir kümmern uns um die Daten, die von entscheidender Bedeutung sind.

Nun stehen wir vor noch größeren Herausforderungen. Cyberangriffe werden als Waffe eingesetzt. Große Industrie- und Grundversorgungsdienste sind stark auf digitale Systeme angewiesen, und ein Cyberangriff kann dazu führen, dass die Kontrolle über kritische Geräte und Warnsysteme verloren geht. Nehmen wir zum Beispiel die Folgen von der Ransomware-Angriff der Colonial Pipeline im Jahr 2021 der größte Cyberangriff auf ein Öl-Infrastrukturziel in den USA.

Wir haben eine neue Lösung zum Schutz vor solchen Ereignissen in der Pipeline. Unser Patent für diese Lösung wurde gerade in Singapur erteilt und wir weiten den Schutz nun auf andere Schlüsselmärkte aus. Es wird Anfang 2024 auf den Markt kommen. Als erweiterte Version von X-PHY wird es Aktivitäten in allen Speicher-Chipsatz-Medien überwachen. Alle Aktivitäten hinterlassen Spuren im Speicher. Solange wir also den gesamten Speicher überwachen, sind wir auf der sicheren Seite.

Die Cybersicherheitslandschaft wird immer anspruchsvoller.

Die Cybersicherheitslandschaft wird immer anspruchsvoller. Derzeit ist die Welt zum Schutz der Hardware stark auf statische Lösungen wie Verschlüsselung, Firewalls, Antivirensoftware und Schlüsselverwaltung angewiesen. Diese Lösungen verfügten weder über „Intelligenz“ noch über einen integrierten Controller, um Bedrohungen in Echtzeit zu erkennen. Das macht sie anfällig für Hackerangriffe. Durch den Einsatz von KI-Technologie und deren Einbettung in unsere Speichersysteme geben wir Speicherspeichern die Möglichkeit, die Daten unabhängig zu verwalten und vor Cyberangriffen zu schützen. Unsere Lösung ist hardwarebasiert. Wir verwenden vorhandene KI-Algorithmen, da sich die Hardware nie wirklich ändert, sodass Sie für diesen Zweck kein hochentwickeltes KI-System benötigen.

Ist die Technologie von Flexxon die ultimative Wunderwaffe gegen Cyberkriminalität?

Nein, derzeit schützen wir nur die wertvollen Daten, die sich in der Hardware befinden. Wir sind eine Form der Verteidigung auf einem viel größeren Schlachtfeld. Wir können nicht vor Social Engineering oder anderen Arten von Betrug schützen. Aus diesem Grund müssen Benutzer weiterhin auf Cyber-Hygiene achten und sehr vorsichtig sein, was sie anklicken.

Warum müssen sich Ansätze zur Cybersicherheit ändern?

In den letzten 30 Jahren konzentrierte sich der Cybersicherheitsmarkt auf softwarebasierte Lösungen. Dieser Ansatz deckt jedoch nur sechs der sieben Schichten der OSI-Netzwerkarchitektur ab, die die Interoperabilität von Produkten und Software unterstützt. Sie vernachlässigen die physische Ebene – die Hardware – auf der die wertvollsten Daten gespeichert sind.

Der Fokus auf Softwarelösungen hat einen reaktiven Ansatz gefördert, der eine ständige Aktualisierung und Überwachung erfordert. Außerdem werden Benutzer für die Aufrechterhaltung der Cybersicherheit und die Überwachung von Bedrohungen wie Phishing-Angriffen verantwortlich gemacht. Dennoch nehmen Cyberangriffe zu. Als Beispiel für das Ausmaß des Problems im Jahr 2021: Microsoft gemeldet über 600 Milliarden monatliche Sicherheitsvorfälle, von denen nur 500 behoben wurden. Menschen sind die Ursache für 95 Prozent der Datenschutzverletzungen. Die Ausnutzung menschlichen Versagens ist eine der erfolgreichsten Taktiken von Cyberkriminellen. Ein Hacker benötigt nur einen Klick auf einen schädlichen Link, um Zugriff zu erhalten.

Die gängige Meinung lautet: Menschen, Prozesse und Technologie. Doch in der aktuellen Cyber-Bedrohungslandschaft reicht dieser Ansatz nicht mehr aus.

Die gängige Meinung lautet: Menschen, Prozesse und Technologie. Doch in der aktuellen Cyber-Bedrohungslandschaft reicht dieser Ansatz nicht mehr aus. Wir brauchen einen proaktiven Ansatz und wir brauchen ergänzende Lösungen, die eine weitere Schutzebene bieten. Durch den sicheren Schutz des Speichers – hier wird alles gespeichert, von Ihren Systemaktivitäten bis hin zu Ihren Benutzerdaten – ist es einfacher, Daten zu überwachen und sich gegen Cyberangriffe zu verteidigen.

Aus diesem Grund konzentriert sich unsere X-PHY-Technologie auf die physische Ebene und setzt KI in einer Enklavenumgebung ein. Anstatt Millionen von Möglichkeiten zu überwachen, sucht es nach spezifischen „Lese- und Schreibmustern“, die versuchen, autonom und in Echtzeit auf Daten zuzugreifen. Mit X-PHY ist es möglich, böswillige Akteure sofort zu identifizieren, das Gerät zu sperren und die Daten der Benutzer zu schützen. Unsere vereinfachte Lösung ist bisher die einzige ihrer Art. Wir glauben, dass dies der Weg nach vorne für die Cybersicherheit ist.

Durch den Schutz des Arbeitsspeichers verfügen Sie über eine letzte Verteidigungslinie, falls alles andere fehlschlägt.

Dieser Ansatz stellt jedoch die herkömmliche Meinung und den Markt, der sich um ihn herum entwickelt hat, in Frage. Es gibt also viel Widerstand. Aber unsere Lösung fügt einfach einen ergänzenden neuen Sicherheitsmechanismus hinzu, um Daten auf der Ebene des Kernspeichers zu schützen. Wir sind lediglich ein Backstopp bei Softwarelösungen für die Cybersicherheit. Durch den Schutz des Arbeitsspeichers verfügen Sie über eine letzte Verteidigungslinie, falls alles andere fehlschlägt.

Wünschen Sie sich mehr Regulierung zur Bekämpfung der Cyberkriminalität?

Ja und nein. Leider kann man den Hacker nicht regulieren. Aber wenn wir einen Business-as-usual-Ansatz verfolgen, lösen wir nicht 95 Prozent des Problems. Regulierung ist immer ein zweischneidiges Schwert. Mehr Regulierung bedeutet weniger Kreativität. Wir brauchen eine Regulierung, aber sie muss ausgewogen sein und den Bedarf an Kreativität berücksichtigen.

Leider kann man den Hacker nicht regulieren. Aber wenn wir einen Business-as-usual-Ansatz verfolgen, lösen wir nicht 95 Prozent des Problems.

Wie fördert Flexxon die Verbreitung seiner Cybersicherheitstechnologie auf der ganzen Welt?

Wir arbeiten mit großen PC-Herstellern wie ASUS, Dell, HP und Lenovo zusammen. Dies ermöglicht es Flexxon, unsere mehrfach patentierte Innovation in bekannte und angesehene Produkte zu integrieren. Mit der Zeit planen wir auch, unsere Technologie an Wettbewerber zu lizenzieren, damit diese sie in ihre Solid-State-Laufwerke (SSDs) integrieren.

Wie würden Sie sich die Entwicklung der Cybersicherheitslandschaft vorstellen?

Wir sind hier, um die Cybersicherheit aller digitalen Bürger zu gewährleisten. Sobald unsere Technologie Teil des kollaborativen Ökosystems ist, wird die Cyberlandschaft zu einer sichereren Umgebung. Die Anerkennung, die unser geistiges Eigentum erhalten hat, ist ein Beweis für seinen bahnbrechenden Charakter.

IP ist Teil unserer Unternehmens-DNA. Bei Flexxon legen wir großen Wert auf Innovation. Wir investieren stark in Forschung und Entwicklung, um die Produktentwicklung zu beschleunigen, und wir sind uns bewusst, wie wichtig es ist, unsere harte Arbeit und Investitionen in jede bahnbrechende Lösung zu sichern. Derzeit verfügen wir über 30 Patente und 27 Marken, die in den letzten drei Jahren weltweit erteilt wurden. Und wir nutzen unser umfangreiches IP-Portfolio, um uns einen strategischen Vorteil auf dem Markt zu verschaffen, unsere Markenbekanntheit zu steigern, unsere Innovationen zu schützen und zukünftige Lizenzierungs- und Partnerschaftsmöglichkeiten sowohl im B2B- als auch im B2C-Markt zu schaffen.

IP ist Teil unserer Unternehmens-DNA. Bei Flexxon legen wir großen Wert auf Innovation.

Der Fokus unseres 80-köpfigen Teams liegt auf der Wertschöpfung und dem Wachstum des Unternehmens. IP ist von zentraler Bedeutung für unsere Fähigkeit, unsere Geschäftstätigkeit auszuweiten und zu wachsen. Es ermöglicht uns, unseren Wettbewerbsvorteil aufrechtzuerhalten und unterstützt unser Ziel, sie zu einem De-facto-Industriestandard zu machen.

Erzählen Sie uns etwas über die IP-Strategie von Flexxon.

Flexxon verfügt über eine umfassende internationale Strategie zum Schutz und zur Durchsetzung unserer IP-Rechte in Schlüsselmärkten. Dies ermöglicht es uns, unseren Wettbewerbsvorteil zu wahren, Glaubwürdigkeit bei Kunden, Partnern und Investoren aufzubauen und ein nachhaltiges globales Wachstum sicherzustellen.

IP ist von zentraler Bedeutung für unsere Fähigkeit, unsere Geschäftstätigkeit auszuweiten und zu wachsen.

Unser Managementteam ist bestrebt, eine Kultur der Kreativität und Innovation im Unternehmen zu fördern, indem es beispielsweise Mitarbeiter anerkennt und belohnt, die zur Entwicklung unseres geistigen Eigentums beitragen. Wir arbeiten auch mit IP-Spezialisten zusammen, um unsere IP-Management-Fähigkeiten zu verbessern.

Wer produziert X-PHY® und die anderen Speicherlösungen von Flexxon?

Wir entwickeln und entwerfen alles von Grund auf und lagern die Produktion an unsere Fertigungspartner in Singapur aus. Dafür haben wir mit ihnen strenge Geheimhaltungsvereinbarungen (NDAs) getroffen.

Was sind die größten aktuellen Herausforderungen für Flexxon?

Obwohl wir jedes Problem als Chance betrachten, ist es eine große Herausforderung, die Denkweise der Cybersicherheitsbranche und ihr festes Festhalten an Softwarelösungen zu ändern, selbst angesichts der zunehmenden Anfälligkeit für Cyberangriffe. Daher müssen wir ein besseres Verständnis dafür entwickeln, wie unsere Technologie herkömmliche Ansätze ergänzt.

Was bedeutet es für Sie, ein Gewinner des WIPO Global Award zu sein und wie wird es Ihrem Unternehmen helfen?

Die Anerkennung, die wir von der erhalten haben Auszeichnung: wird uns helfen, weiter zu wachsen, Innovationen voranzutreiben und einen positiven Beitrag zur Cybersicherheitslandschaft zu leisten. Es wird auch mehr Menschen das Selbstvertrauen geben, unsere Technologie zu testen und zu übernehmen. Der Preis wird sehr hilfreich dabei sein, alle möglichen Möglichkeiten zu eröffnen, das Unmögliche möglich zu machen, und wird natürlich dazu beitragen, die Investitionen anzuziehen, die wir für die Skalierung benötigen.

Unsere Reise zeigt, dass IP nicht nur etwas für die großen Jungs mit großen Taschen und großen IP-Teams ist.

Mit dieser Auszeichnung möchten wir anderen KMU zeigen, dass selbst ein kleiner Akteur in einem riesigen Markt einen Unterschied machen kann, wenn er seine Deep-Tech- und IP-Lösungen nutzt, um das Wachstum zu fördern. Unsere Reise zeigt, dass IP nicht nur etwas für die großen Jungs mit großen Taschen und großen IP-Teams ist. KMU können außerdem ihr IP-Portfolio aufbauen, gleiche Wettbewerbsbedingungen schaffen und unter gleichen Bedingungen konkurrieren. Wenn Flexxon es kann, können es auch andere!

Was sind Ihre Pläne für die Zukunft?

Wir werden weiterhin mit unseren globalen Partnern zusammenarbeiten, um die Botschaft zu verstärken, dass ein proaktiver Ansatz für Cybersicherheitsmaßnahmen erforderlich ist, um eine sicherere und geschütztere digitale Welt aufzubauen.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.wipo.int/wipo_magazine/en/2023/04/article_0008.html

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 10

- 15 Jahre

- 15%

- 20

- 2021

- 2023

- 2024

- 2025

- 27

- 30

- 500

- 600

- 8

- 9

- a

- Fähigkeit

- Über Uns

- oben

- Zugang

- Zugriff auf Daten

- Nach

- Aktivitäten

- Akteure

- hinzufügen

- Adressierung

- Fügt

- Einhaltung

- adoptieren

- advanced

- Vorteil

- Befürworter

- gegen

- Vereinbarungen

- voraus

- AI

- Ziel

- Algorithmen

- Alle

- erlaubt

- ebenfalls

- immer

- Ambitionen

- an

- und

- Ein anderer

- Antivirus

- Antivirus-Software

- Ansatz

- Ansätze

- Architektur

- SIND

- um

- AS

- Asien

- Asus

- At

- Anschläge

- Versuch

- anziehen

- Automobilindustrie

- autonom

- verfügbar

- Auszeichnung

- Auszeichnungen

- ein Weg

- B2B

- B2C

- Zurück

- Hintergrund

- Badewanne

- Ausgewogen

- basierend

- Battlefield

- BE

- weil

- werden

- Werden

- war

- Sein

- Glauben

- Big

- größer

- Bosch

- beide

- Box

- Marke

- Markenwahrnehmung

- Verletzung

- Verstöße

- Durchbruch

- bauen

- Geschäft

- Unternehmen

- aber

- by

- rufen Sie uns an!

- CAN

- kann keine

- Fähigkeiten

- fähig

- österreichische Unternehmen

- Verursachen

- Hauptgeschäftsstelle

- CEO

- challenges

- Herausforderungen

- herausfordernd

- chan

- Übernehmen

- Änderungen

- Ändern

- charakterisieren

- Chipsatz

- Bürger

- klicken Sie auf

- Kunden

- Co-Gründer

- Mitbegründer

- kollaborative

- Engagement

- begangen

- Unternehmen

- Unternehmen

- Unternehmen

- kompatibel

- konkurrieren

- wettbewerbsfähig

- Konkurrenz

- komplementär

- umfassend

- Kompromittiert

- Computer

- Vertrauen

- konstante

- fortsetzen

- weiter

- beitragen

- Smartgeräte App

- Controller

- konventionellen

- Kernbereich

- Unternehmen

- Kosten

- könnte

- Ländern

- Kurs

- deckt

- Riss

- erstellen

- Wert schaffen

- Erstellen

- Kreativität

- Kommunikation

- Criminals

- lähmend

- kritischem

- Kritische Infrastruktur

- KULTUR

- Strom

- Zur Zeit

- Kunden

- Cyber-

- Internet-Sicherheit

- Cyber Attacke

- Cyber-Angriffe

- Cyber-Kriminalität

- Cyber-Kriminelle

- Internet-Sicherheit

- Cybersicherheitssoftware

- Zyklus

- Organschäden

- Dunkel

- Dunkle Web

- technische Daten

- Datenzugriff

- Datenmissbrauch

- Datenverstöße

- Datenschutz

- Datenspeichervorrichtung

- de

- tief

- Deep Tech

- Militär

- Dell

- zeigen

- zeigt

- setzt ein

- Design

- entdecken

- entwickeln

- entwickelt

- Entwicklung

- Entwicklung

- Gerät

- Unterschied

- digital

- Digitale Welt

- entdeckt,

- störend

- Division

- Frau

- do

- die

- Nicht

- nach unten

- Traum

- Laufwerke

- e

- jeder

- Früh

- einfacher

- Wirtschaftlich

- Ökosystem

- Edge

- Effektiv

- sonst

- einbetten

- eingebettet

- Einbettung

- Mitarbeiter

- ermöglicht

- Enklave

- ermutigt

- Verschlüsselung

- Energie

- erzwingen

- Entwicklung

- zu steigern,

- gewährleisten

- Gewährleistung

- Ganz

- Arbeitsumfeld

- gleich

- Ausrüstung

- Fehler

- essential

- wesentliche Dienstleistungen

- Schätzungen

- Äther (ETH)

- Sogar

- Veranstaltungen

- Jedes

- alles

- entwickelt sich

- sich entwickelnden

- Beispiel

- vorhandenen

- ergänzt

- Expertise

- Verlängerung

- umfangreiche

- Gesicht

- zugewandt

- scheitert

- Fairness

- weit

- FAST

- Feld

- Ende

- Firewalls

- Fest

- Vorname

- fixiert

- Flaggschiff

- Setzen Sie mit Achtsamkeit

- konzentriert

- konzentriert

- folgen

- Nahrung,

- Aussichten für

- unten stehende Formular

- Vermögen

- vorwärts

- Fördern

- Förderung

- Gründer

- Betrug

- häufig

- für

- Zukunft

- Gewinnen

- erzeugen

- Generation

- bekommen

- ABSICHT

- Global

- Global

- Goes

- gehen

- weg

- erteilt

- mehr

- Wachsen Sie über sich hinaus

- Wachstum

- Hacker

- Hacker

- Hacking

- hätten

- hart

- harte Arbeit

- Hardware

- Haben

- Gesundheit

- schwer

- Hilfe

- hilfreich

- hier

- Honeywell

- Ultraschall

- Hilfe

- HP

- HTML

- HTTPS

- human

- Humans

- i

- identifizieren

- if

- Bilder

- sofort

- Impact der HXNUMXO Observatorien

- Bedeutung

- wichtig

- unmöglich

- in

- Einschließlich

- Erhöhung

- zunehmend

- zunehmend

- unabhängig

- industriell

- Energiegewinnung

- Information

- Infrastruktur

- wir innovieren

- Innovation

- Innovationen

- innovativ

- innerhalb

- beantragen müssen

- integrieren

- Intelligenz

- Interessen

- International

- Flexible Kommunikation

- Intervention

- in

- Investieren

- Investition

- Investoren

- IP

- IT

- SEINE

- Johnson

- Reise

- jpg

- nur

- nur einer

- Wesentliche

- Art

- Landschaft

- Laptop

- grosse

- großflächig

- größer

- höchste

- Nachname

- starten

- ins Leben gerufen

- Schicht

- Lagen

- führen

- LERNEN

- gelernt

- Verlassen

- links

- Lenovo

- weniger

- Niveau

- Cholesterinspiegel

- Hebelwirkung

- Nutzung

- Lizenzierung

- Gefällt mir

- Line

- LINK

- sperren

- Lang

- länger

- Langlebigkeit

- SIEHT AUS

- verlieren

- Los

- halten

- Aufrechterhaltung

- Dur

- um

- MACHT

- Making

- böswilligen

- verwalten

- Management

- Management Team

- Hersteller

- Herstellung

- viele

- Markt

- Märkte

- Kann..

- bedeuten

- Mittel

- Maßnahmen

- Mechanismus

- Medien

- sowie medizinische

- Memory

- Nachricht

- versiegelte

- Microsoft

- Militär

- Millionen

- Mindset

- Ziel

- Überwachen

- Überwachung

- monatlich

- mehr

- vor allem warme

- bewegt sich

- viel

- multipliziert

- my

- Natur

- Need

- erforderlich

- Bedürfnisse

- Netzwerk

- hört niemals

- Neu

- neue Lösung

- weiter

- nicht

- Roman

- jetzt an

- of

- bieten

- Angebote

- ÖL

- on

- einmal

- EINEM

- einzige

- Eröffnung

- Offenheit

- Einkauf & Prozesse

- Entwicklungsmöglichkeiten

- Gelegenheit

- or

- Andere

- Anders

- UNSERE

- Reichweite

- auslagern

- übrig

- schmerzhaft

- Teil

- Partnerschaft

- Partnerschaft

- leidenschaftlich

- Patent

- Patente

- Muster

- AUFMERKSAMKEIT

- PC

- Personen

- Prozent

- Phishing

- Phishing-Attacken

- für Ihre privaten Foto

- physikalisch

- Pipeline

- Ort

- Plan

- Pläne

- Plato

- Datenintelligenz von Plato

- PlatoData

- Spieler

- spielend

- erfahren

- Taschen

- Mappe

- positiv

- Möglichkeiten

- möglich

- Potenzial

- Praktisch

- Gegenwart

- in erster Linie

- Prioritätsliste

- Proaktives Handeln

- Aufgabenstellung:

- Probleme

- Prozessdefinierung

- produziert

- Produkt

- Produktentwicklung

- Produktion

- Produkte

- Promises

- Die Förderung der

- Risiken zu minimieren

- Schutz

- Sicherheit

- schützt

- Versorger

- Bereitstellung

- Zweck

- F&E

- Ransomware

- Ransomware-Angriffe

- schnell

- RE

- erreichen

- Echtzeit

- wirklich

- Received

- kürzlich

- Anerkennung

- erkennen

- erkennen

- Veteran

- Regulieren

- Rechtliches

- verstärken

- verlassen

- bleibt bestehen

- Meldungen

- Robustes Design

- geachtet

- für ihren Verlust verantwortlich.

- Folge

- lohnend

- Recht

- Rechte

- Rise

- s

- Safe

- Sicherung

- Sicherheit

- Sicherheit

- sagt

- Skalieren

- kratzen

- Sekundär-

- Sektoren

- Verbindung

- sicher

- Sicherheitdienst

- Sicherheitsereignisse

- sehen

- verkaufen

- Sinn

- empfindlich

- brauchen

- Dienstanbieter

- Lösungen

- kompensieren

- sieben

- Teilen

- Silbermedaille

- vereinfachte

- einfach

- Singapur

- sitzt

- SIX

- Fähigkeiten

- klein

- KMU

- So

- bis jetzt

- Social Media

- Soziale Technik

- Software

- solide

- Lösung

- Lösungen

- LÖSEN

- einige

- etwas

- manchmal

- anspruchsvoll

- Spezialisten

- spezialisiert

- spezifisch

- Geschwindigkeit

- Standard

- Anfang

- begonnen

- Bundesstaat

- bleiben

- Immer noch

- Lagerung

- gelagert

- Strategisch

- Strategie

- streng

- Atemberaubende

- erfolgreich

- so

- ausreichend

- Unterstützung

- Unterstützt

- Dach

- Schwert

- System

- Systeme und Techniken

- T

- angehen

- Taktik

- Nehmen

- nimmt

- Target

- Team

- Teams

- Tech

- Technologie

- AGB

- Test

- Zeugnis

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Zukunft

- die Welt

- ihr

- Sie

- dann

- Diese

- vom Nutzer definierten

- think

- fehlen uns die Worte.

- Bedrohung

- Bedrohungen

- nach drei

- Durch

- Zeit

- Titel

- zu

- Top

- Spur

- Warenzeichen

- Billion

- Typen

- letzte

- Verständnis

- Unglücklicherweise

- Aktualisierung

- Aufnahme

- us

- USA

- USD

- -

- benutzt

- nützlich

- Mitglied

- Nutzer

- Verwendung von

- wertvoll

- Wert

- riesig

- Version

- sehr

- Verwundbarkeit

- Verwundbar

- Warnung

- wurde

- Weg..

- Wege

- we

- wir sind eins

- Netz

- bekannt

- waren

- Was

- wann

- welche

- WHO

- warum

- Wikipedia

- werden wir

- Gewinner

- Weisheit

- mit

- .

- ohne

- Arbeiten

- gearbeitet

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- weltweit

- würde

- Jahr

- noch

- U

- Ihr

- Zephyrnet