Amazonas grundfjeld er en fuldt administreret tjeneste leveret af AWS, som giver udviklere adgang til fundament modeller (FM'er) og værktøjerne til at tilpasse dem til specifikke applikationer. Det giver udviklere mulighed for at bygge og skalere generative AI-applikationer ved hjælp af FM'er gennem en API uden at administrere infrastruktur. Du kan vælge mellem forskellige FM'er fra Amazon og førende AI-startups såsom AI21 Labs, Anthropic, Cohere og Stability AI for at finde den model, der er bedst egnet til dit brug. Med Amazon Bedrock serverløse oplevelse kan du hurtigt komme i gang, nemt eksperimentere med FM'er, privat tilpasse dem med dine egne data og problemfrit integrere og implementere dem i dine applikationer ved hjælp af AWS-værktøjer og -funktioner.

Kunder bygger innovative generative AI-applikationer ved hjælp af Amazon Bedrock API'er ved hjælp af deres egne proprietære data. Når kunderne får adgang til Amazon Bedrock API'er, leder kunder efter mekanismer til at opsætte en dataperimeter uden at udsætte deres data for internettet, så de kan afbøde potentielle trusselsvektorer fra interneteksponering. Amazon Bedrock VPC-endepunktet drevet af AWS PrivateLink giver dig mulighed for at etablere en privat forbindelse mellem VPC'en på din konto og Amazon Bedrock-tjenestekontoen. Det gør det muligt for VPC-instanser at kommunikere med serviceressourcer uden behov for offentlige IP-adresser.

I dette indlæg demonstrerer vi, hvordan du opsætter privat adgang på din AWS-konto for at få adgang til Amazon Bedrock API'er VPC-endepunkter drevet af PrivateLink for at hjælpe dig med at bygge generative AI-applikationer sikkert med dine egne data.

Løsningsoversigt

Du kan bruge generativ AI til at udvikle en bred vifte af applikationer, såsom tekstresumé, indholdsmoderering og andre muligheder. Når man bygger sådanne generative AI-applikationer ved hjælp af FM'er eller basismodeller, ønsker kunder at generere et svar uden at gå over det offentlige internet eller baseret på deres proprietære data, der kan ligge i deres virksomhedsdatabaser.

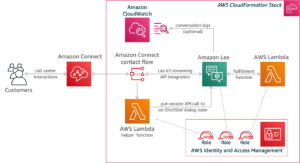

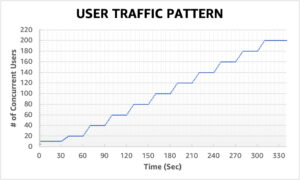

I det følgende diagram viser vi en arkitektur til at konfigurere din infrastruktur til at læse dine proprietære data, der findes i Amazon Relationel Database Service (Amazon RDS) og forstærk Amazon Bedrock API-anmodningen med produktinformation, når du besvarer produktrelaterede forespørgsler fra din generative AI-applikation. Selvom vi bruger Amazon RDS i dette diagram til illustrationsformål, kan du teste den private adgang til Amazon Bedrock API'erne fra ende til anden ved at bruge instruktionerne i dette indlæg.

Workflow-trinene er som følger:

- AWS Lambda kører i dit private VPC-undernet modtager den hurtige anmodning fra den generative AI-applikation.

- Lambda foretager et opkald til proprietær RDS-database og udvider promptforespørgselskonteksten (for eksempel tilføjelse af produktinformation) og påberåber sig Amazon Bedrock API med den udvidede forespørgselsanmodning.

- API-kaldet dirigeres til Amazon Bedrock VPC-slutpunktet, der er knyttet til VPC-slutpunktpolitikken med Tillad tilladelser til Amazon Bedrock API'er.

- Amazon Bedrock service API-endepunktet modtager API-anmodningen over PrivateLink uden at krydse det offentlige internet.

- Du kan ændre Amazon Bedrock VPC-slutpunktspolitikken til Afvis tilladelser for at validere, at Amazon Bedrock APIs opkald nægtes.

- Du kan også privat få adgang til Amazon Bedrock API'er over VPC-slutpunktet fra dit virksomhedsnetværk gennem en AWS Direct Connect gateway.

Forudsætninger

Før du går i gang, skal du sørge for at have følgende forudsætninger:

- An AWS-konto

- An AWS identitets- og adgangsstyring (IAM) føderationsrolle med adgang til at gøre følgende:

- Opret, rediger, se og slet VPC-netværksressourcer

- Opret, rediger, se og slet Lambda-funktioner

- Opret, rediger, se og slet IAM-roller og -politikker

- Angiv fundamentsmodeller og påberåb Amazon Bedrock-fundamentmodellen

- Til dette indlæg bruger vi

us-east-1Område - Anmod om fundament model adgang via Amazon Bedrock-konsollen

Konfigurer den private adgangsinfrastruktur

I dette afsnit opsætter vi infrastrukturen såsom VPC, private undernet, sikkerhedsgrupper og Lambda-funktionen ved hjælp af en AWS CloudFormation skabelon.

Brug følgende skabelon at skabe infrastrukturstakken Bedrock-GenAI-Stack på din AWS-konto.

CloudFormation-skabelonen opretter følgende ressourcer på dine vegne:

- En VPC med to private undernet i separate tilgængelighedszoner

- Sikkerhedsgrupper og routingtabeller

- IAMs rolle og politikker til brug af Lambda, Amazon Bedrock og Amazon Elastic Compute Cloud (Amazon EC2)

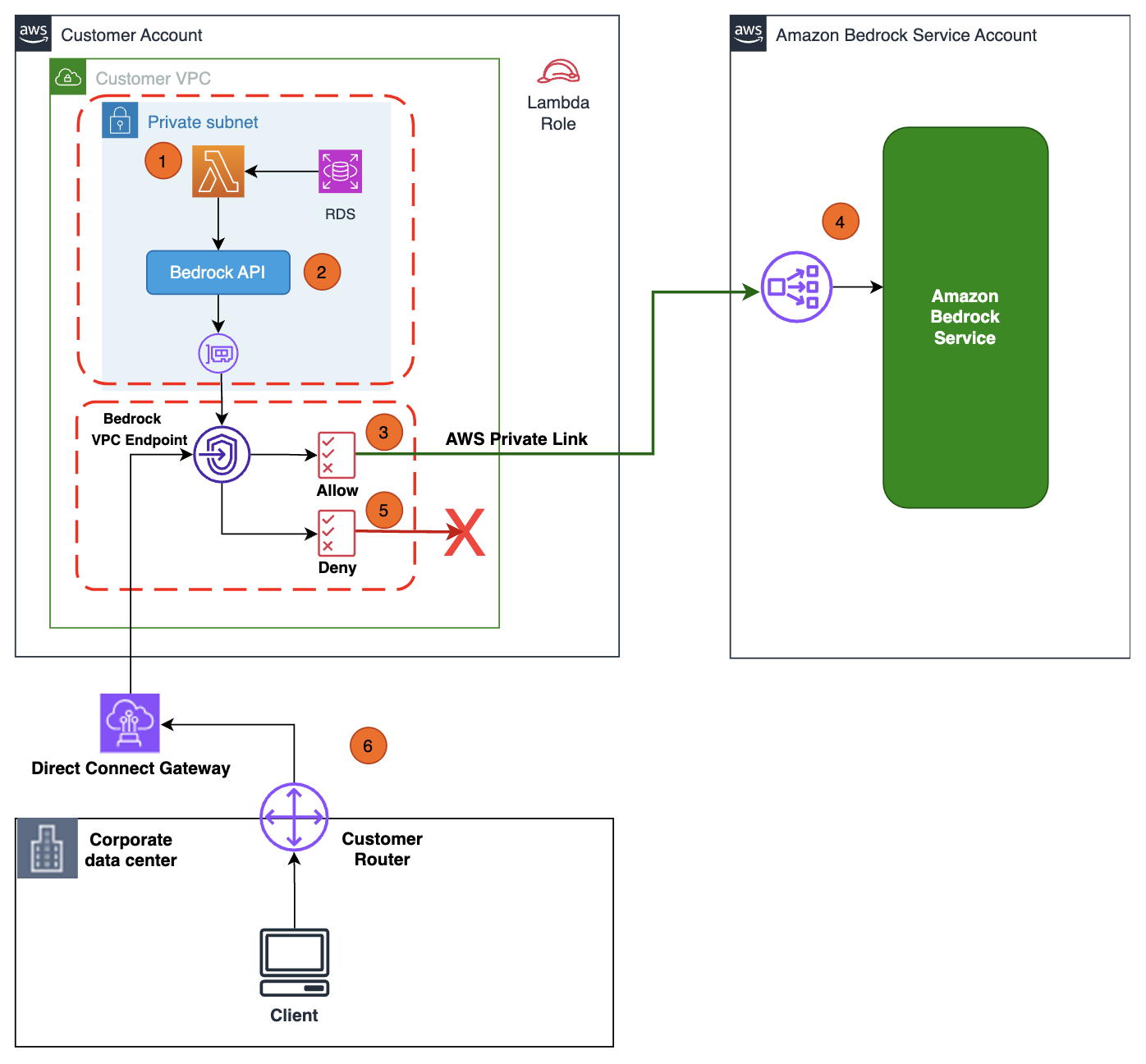

Konfigurer VPC-endepunktet for Amazon Bedrock

I dette afsnit bruger vi Amazon Virtual Private Cloud (Amazon VPC) for at konfigurere VPC-endepunktet for Amazon Bedrock for at lette privat forbindelse fra din VPC til Amazon Bedrock.

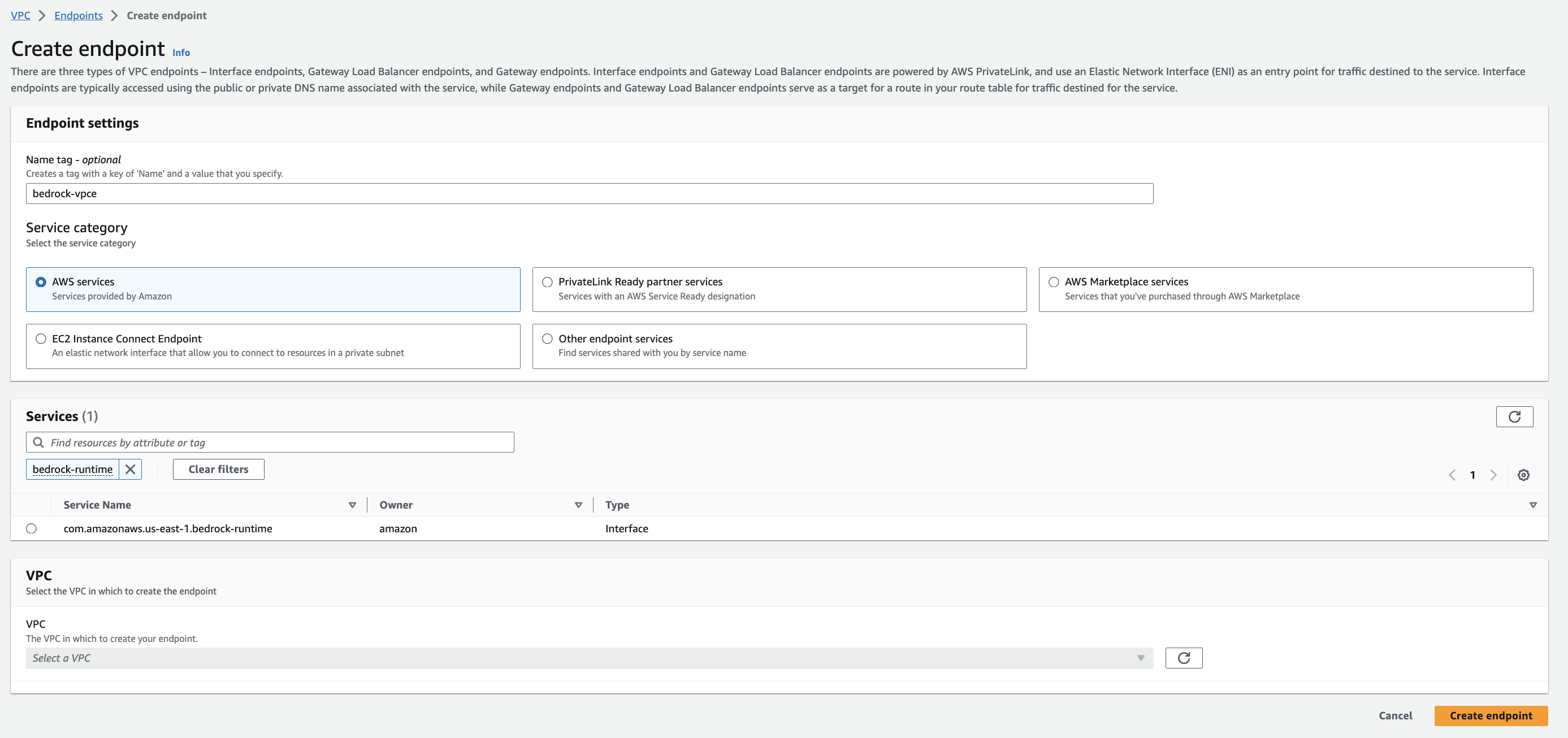

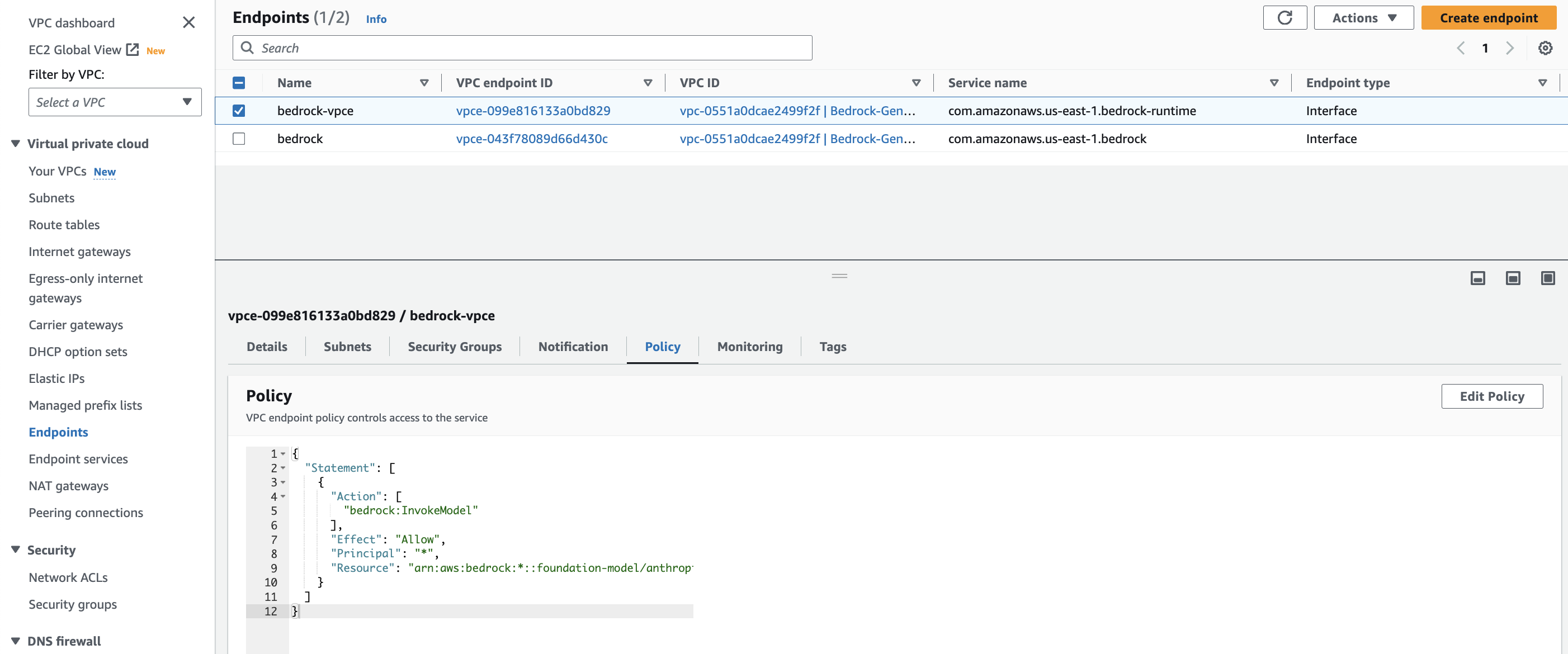

- På Amazon VPC-konsollen, under Virtuel privat sky i navigationsruden skal du vælge Endpoints.

- Vælg Opret slutpunkt.

- Til Navneskilt, gå ind

bedrock-vpce. - Under Tjenester, søg efter grundfjelds-runtime og vælg

com.amazonaws.<region>.bedrock-runtime. - Til VPC, angiv VPC

Bedrock-GenAI-Project-vpcsom du oprettede gennem CloudFormation-stakken i det forrige afsnit.

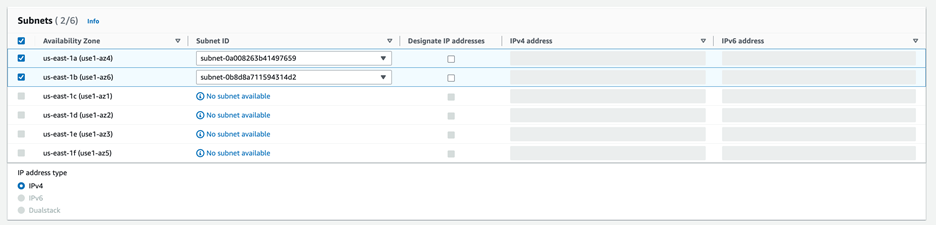

- I Undernet afsnittet, og vælg Tilgængelighedszoner og vælg de tilsvarende undernet-id'er fra rullemenuen.

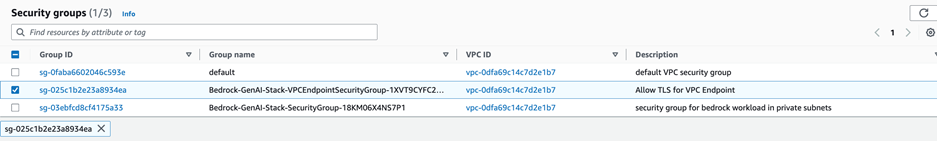

- Til Sikkerhedsgrupper, skal du vælge sikkerhedsgruppen med gruppenavnet

Bedrock-GenAI-Stack-VPCEndpointSecurityGroup-og beskrivelseAllow TLS for VPC Endpoint.

En sikkerhedsgruppe fungerer som en virtuel firewall for din instans til at kontrollere indgående og udgående trafik. Bemærk, at denne VPC-slutpunktsikkerhedsgruppe kun tillader trafik, der stammer fra den sikkerhedsgruppe, der er knyttet til dine private VPC-undernet, hvilket tilføjer et lag af beskyttelse.

- Vælg Opret slutpunkt.

- I Politik sektion, vælg Tilpasset og indtast følgende mindste privilegerede politik for at sikre, at kun visse handlinger er tilladt på den angivne fundamentmodelressource,

arn:aws:bedrock:*::foundation-model/anthropic.claude-instant-v1for en given principal (såsom Lambda-funktion IAM-rolle).

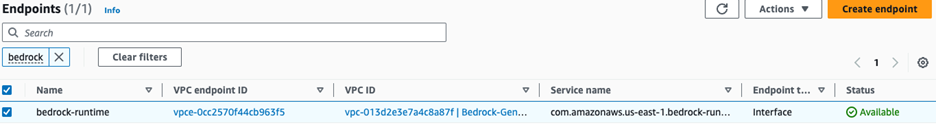

Det kan tage op til 2 minutter, før grænsefladeslutpunktet er oprettet, og status ændres til Tilgængelig. Du kan opdatere siden for at tjekke den seneste status.

Konfigurer Lambda-funktionen over private VPC-undernet

Udfør følgende trin for at konfigurere Lambda-funktionen:

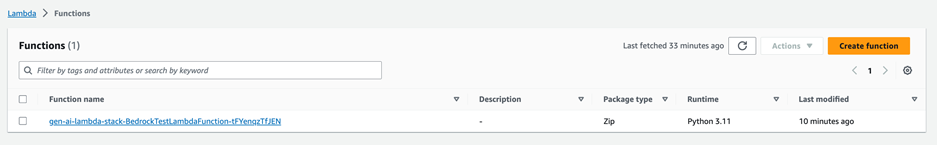

- Vælg på Lambda-konsollen Funktioner i navigationsruden.

- Vælg funktionen

gen-ai-lambda-stack-BedrockTestLambdaFunction-XXXXXXXXXXXX.

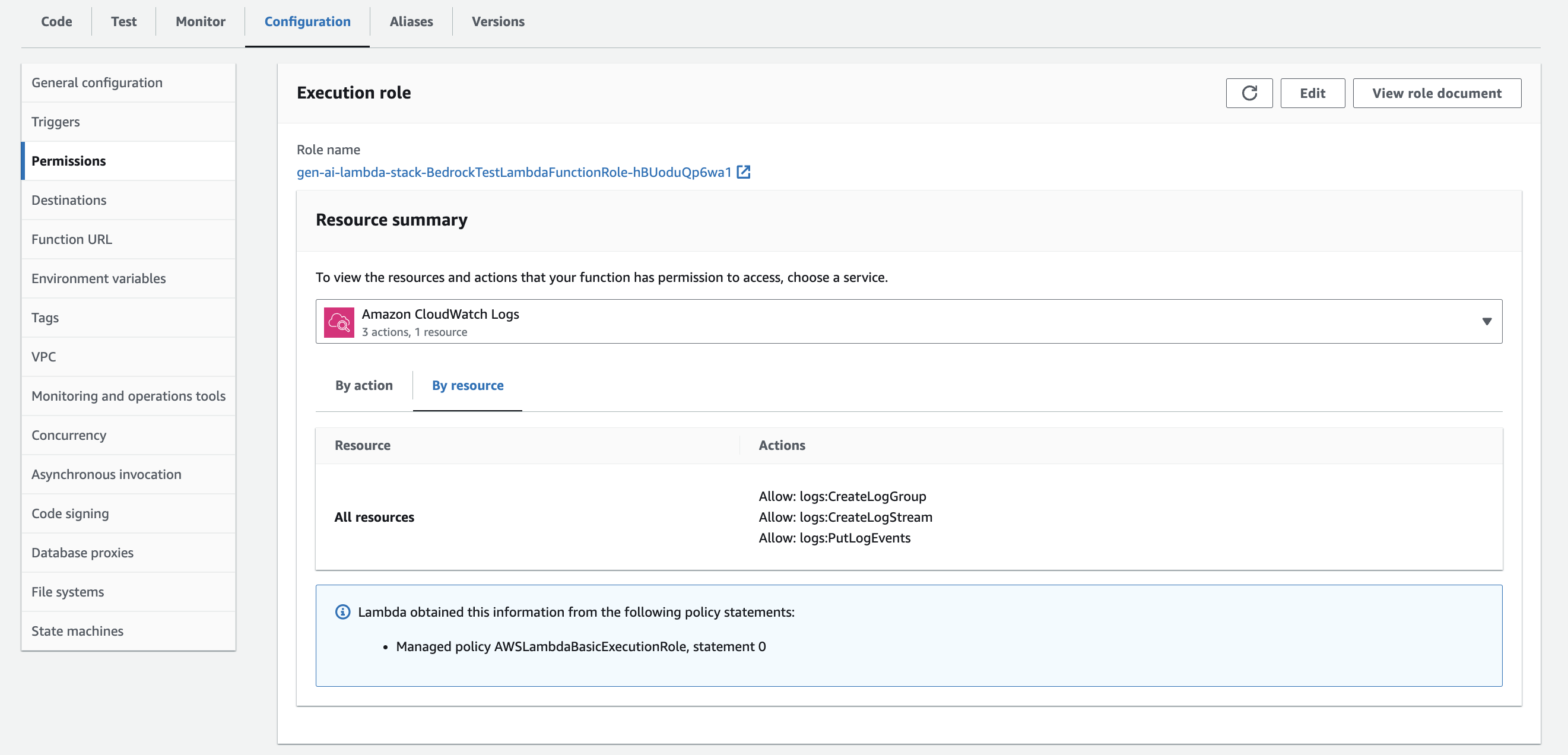

- På Konfiguration fanebladet, vælg Tilladelser i venstre rude.

- Under Udførelsesrolle¸ vælg linket til rollen

gen-ai-lambda-stack-BedrockTestLambdaFunctionRole-XXXXXXXXXXXX.

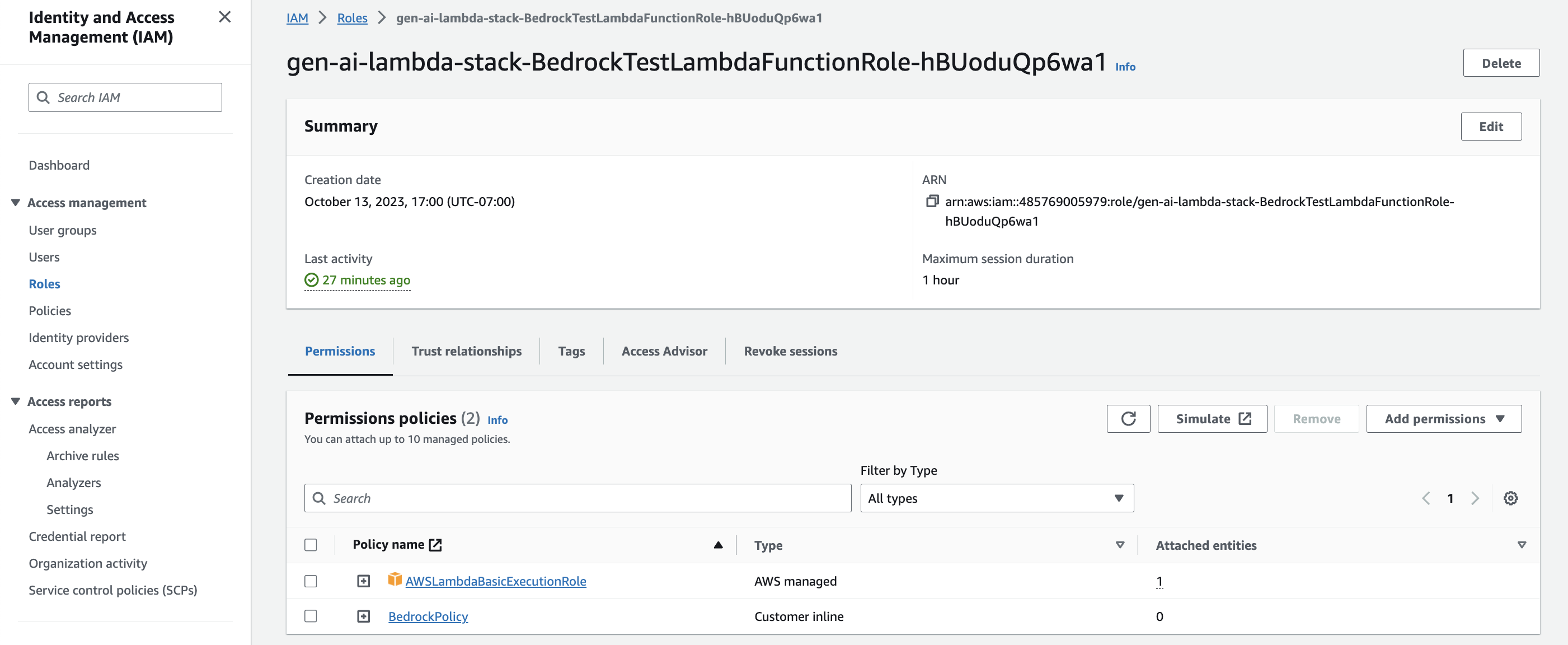

Du bliver omdirigeret til IAM-konsollen.

- I Tilladelsespolitikker sektion, skal du vælge Tilføj tilladelser Og vælg Opret inline politik.

- På JSON fanen, skal du ændre politikken som følger:

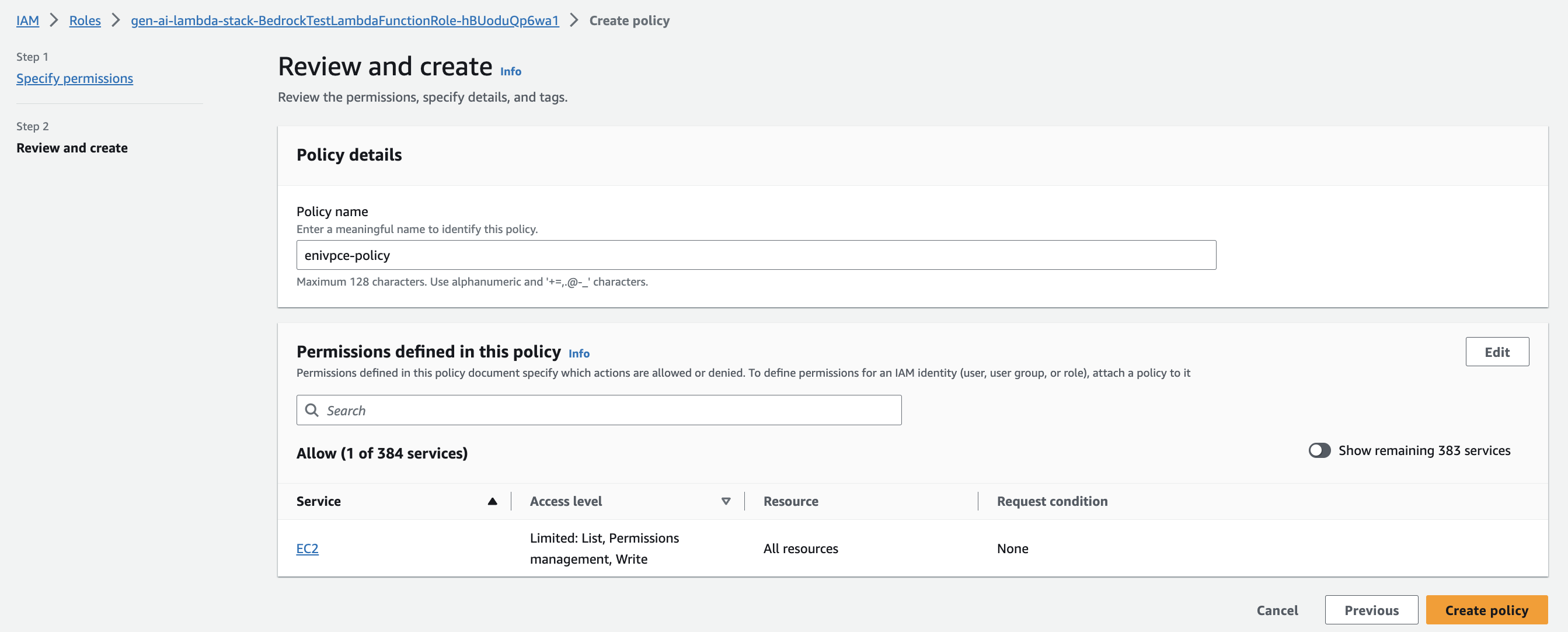

- Vælg Næste.

- Til Politikens navn, gå ind

enivpce-policy. - Vælg Lav politik.

- Tilføj følgende inline-politik (giv dine kilde-VPC-endepunkter) for kun at begrænse Lambda-adgang til Amazon Bedrock API'er via VPC-slutpunkter:

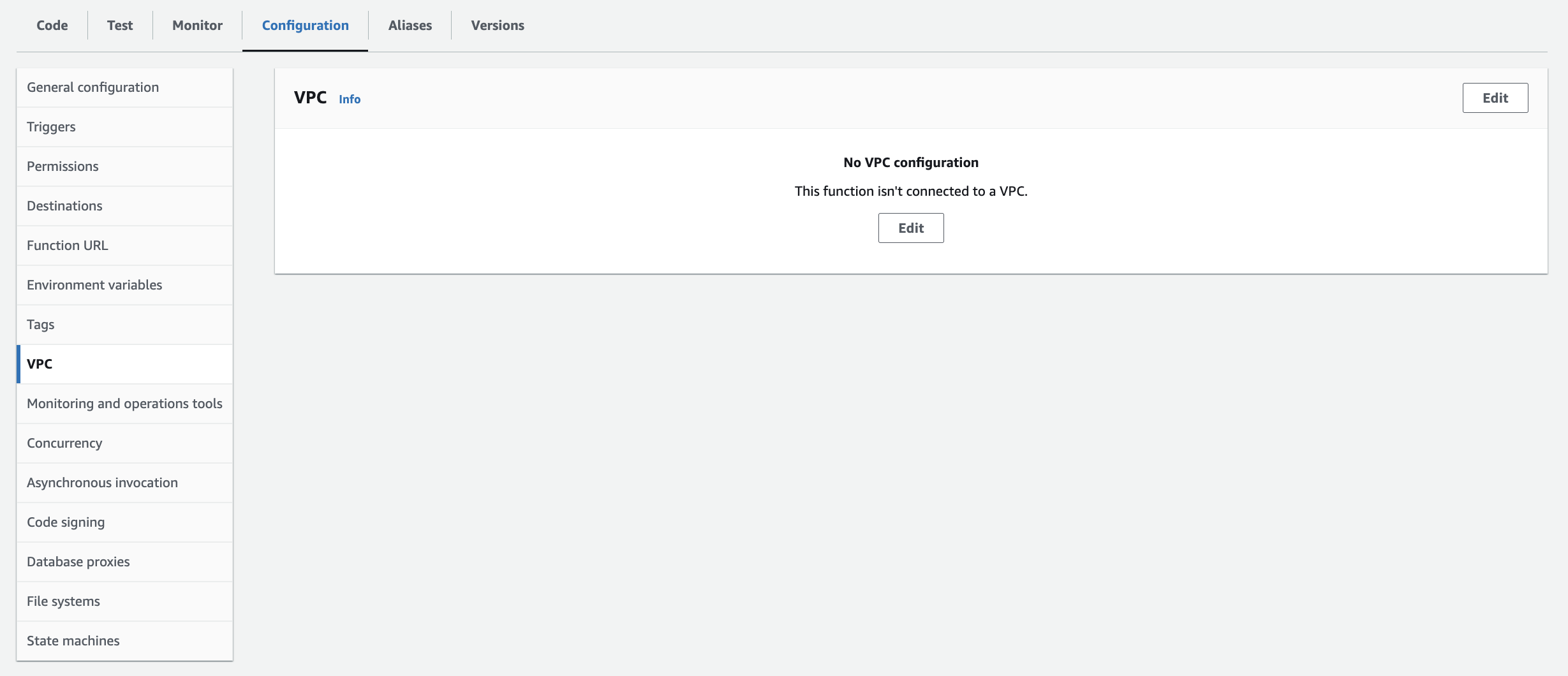

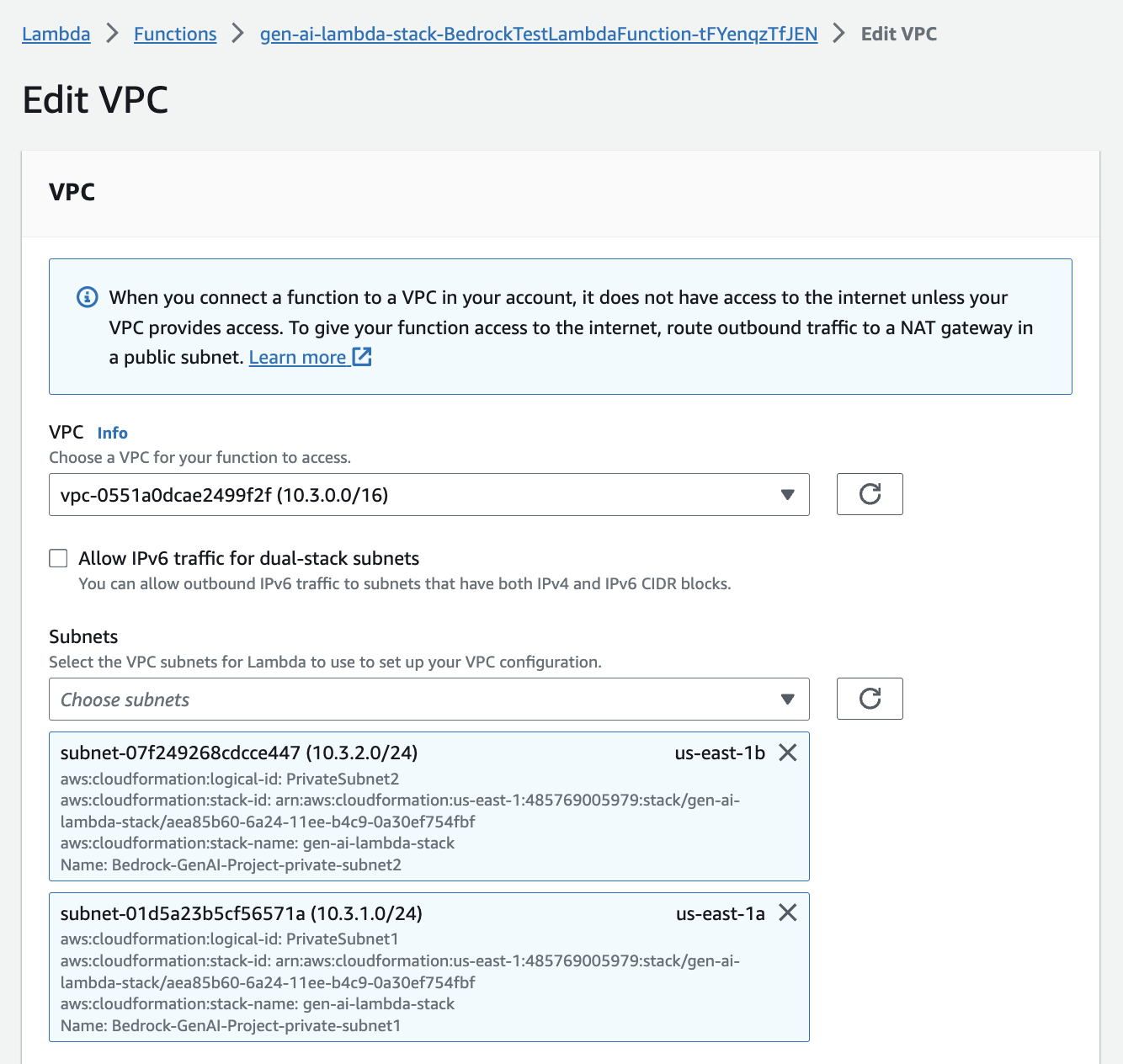

- På Lambda-funktionssiden, på Konfiguration fanebladet, vælg VPC i venstre rude, og vælg derefter Redigere.

- Til VPC, vælg

Bedrock-GenAI-Project-vpc. - Til Undernet, vælg de private undernet.

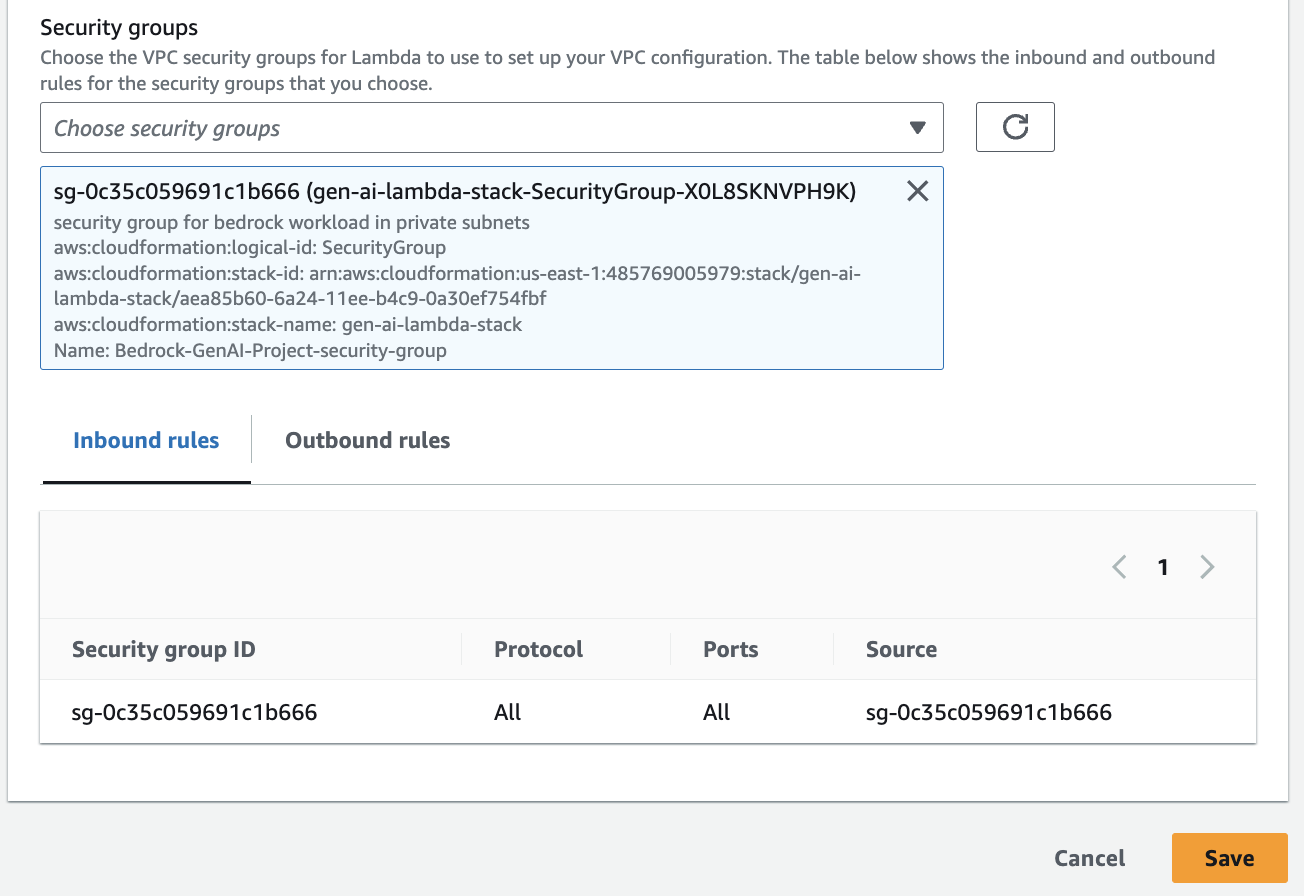

- Til Sikkerhedsgrupper, vælg

gen-ai-lambda-stack-SecurityGroup-(sikkerhedsgruppen for Amazon Bedrock-arbejdsbelastningen i private undernet). - Vælg Gem.

Test private adgangskontroller

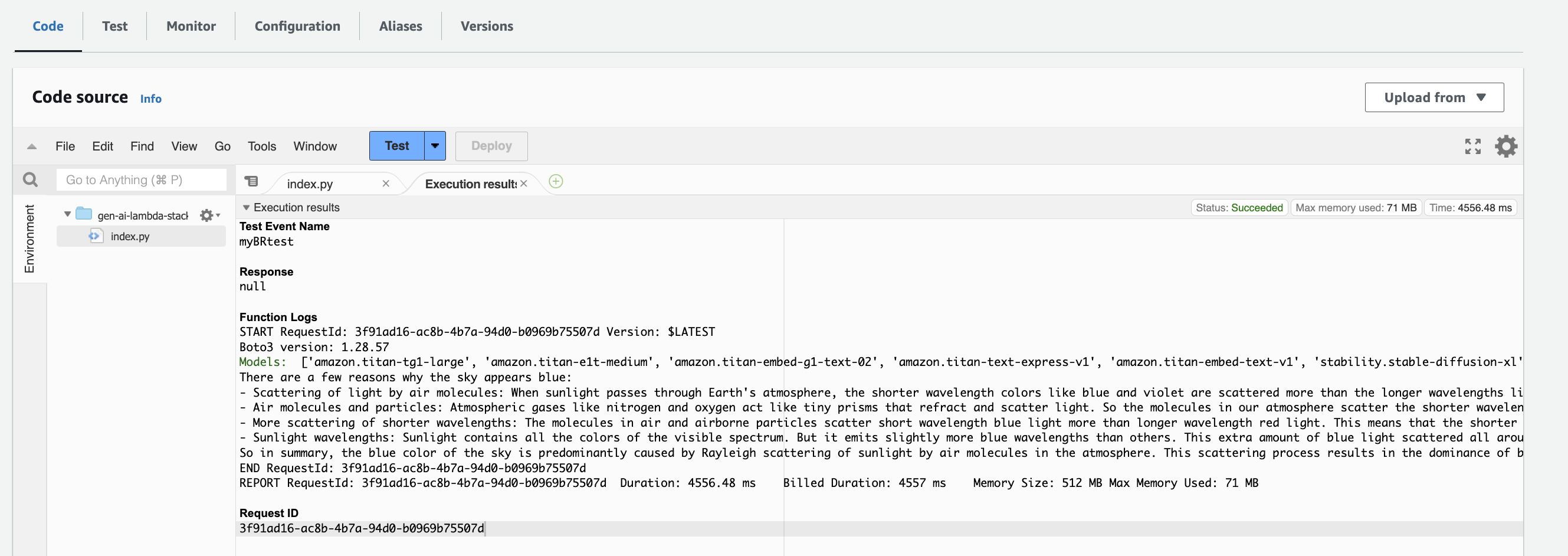

Nu kan du teste de private adgangskontroller (Amazon Bedrock API'er over VPC-endepunkter).

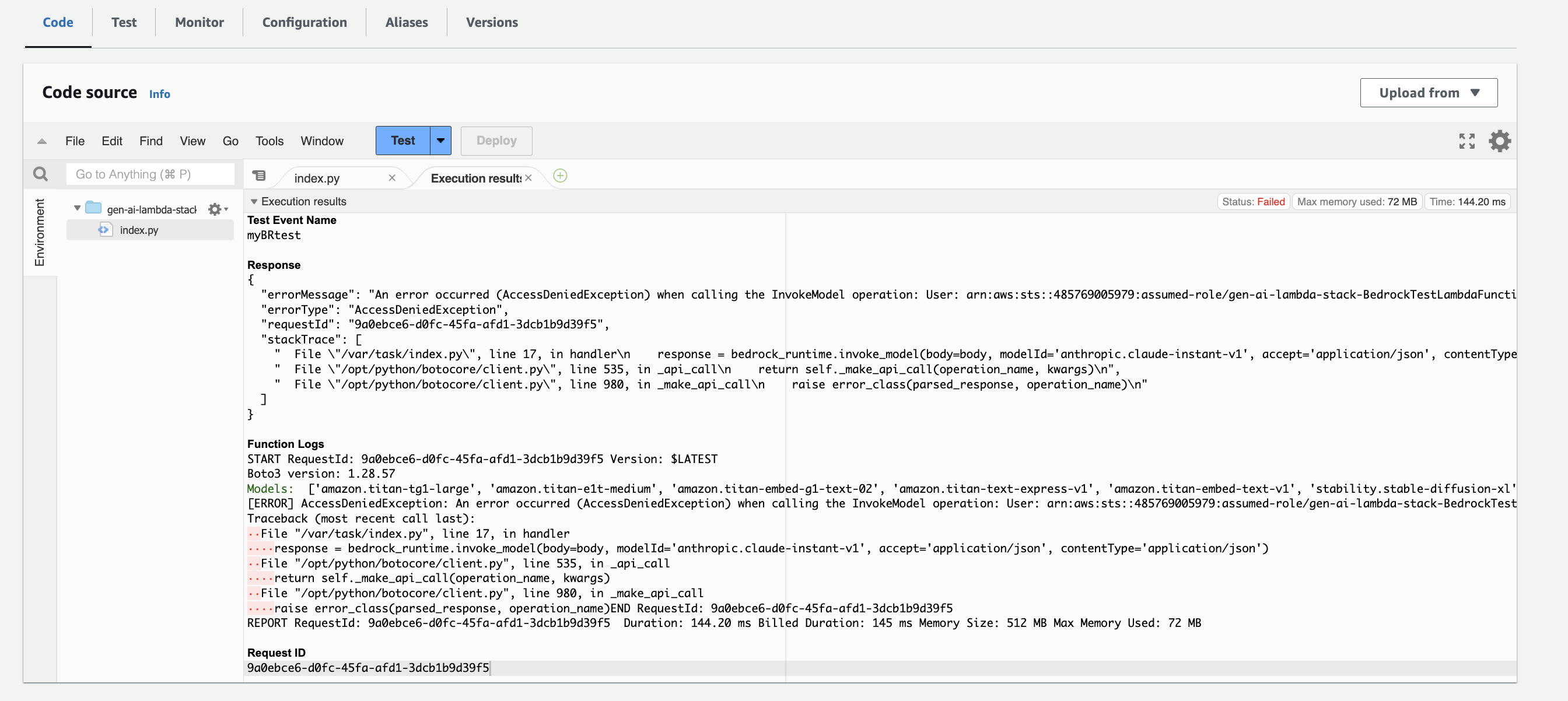

- Vælg på Lambda-konsollen Funktioner i navigationsruden.

- Vælg funktionen

gen-ai-lambda-stack-BedrockTestLambdaFunction-XXXXXXXXXXXX. - På Kode fanebladet, vælg Test.

Du bør se følgende svar fra Amazon Bedrock API-kaldet (Status: Succeeded).

- For at nægte adgang til Amazon Bedrock API'er over VPC-slutpunkter skal du navigere til Amazon VPC-konsollen.

- Under Virtuel privat sky i navigationsruden skal du vælge Endpoints.

- Vælg din politik og naviger til Politik-fanen.

I øjeblikket er VPC-slutpunktspolitikken indstillet til Allow.

- Vælg for at nægte adgang Rediger politik.

- Skift

AllowtilDenyOg vælg Gem.

Det kan tage op til 2 minutter for politikken for VPC-slutpunktet at opdatere.

- Vend tilbage til Lambda-funktionssiden og på Kode fanebladet, vælg Test.

Som vist i det følgende skærmbillede blev adgangsanmodningen til Amazon Bedrock over VPC-slutpunktet afvist (Status: Mislykkedes).

Gennem denne testproces demonstrerede vi, hvordan trafik fra din VPC til Amazon Bedrock API-slutpunktet passerer over PrivateLink-forbindelsen og ikke gennem internetforbindelsen.

Ryd op

Følg disse trin for at undgå fremtidige gebyrer:

Konklusion

I dette indlæg demonstrerede vi, hvordan man konfigurerer og operationaliserer en privat forbindelse mellem en generativ AI-arbejdsbelastning implementeret på din kunde-VPC og Amazon Bedrock ved hjælp af et grænseflade-VPC-endepunkt drevet af PrivateLink. Når du bruger arkitekturen diskuteret i dette indlæg, vil trafikken mellem din kunde VPC og Amazon Bedrock ikke forlade Amazon-netværket, hvilket sikrer, at dine data ikke eksponeres for det offentlige internet og derved hjælper med dine overholdelseskrav.

Som et næste trin kan du prøve løsningen på din konto og dele din feedback.

Om forfatterne

Ram Vittal er Principal ML Solutions Architect hos AWS. Han har over 3 årtiers erfaring med at bygge og bygge distribuerede, hybride og cloud-applikationer. Han brænder for at bygge sikker og skalerbar AI/ML og big data-løsninger for at hjælpe virksomhedskunder med deres cloud-adoption og optimeringsrejse for at forbedre deres forretningsresultater. I sin fritid kører han på motorcykel og går tur med sin 3-årige Sheepadoodle!

Ram Vittal er Principal ML Solutions Architect hos AWS. Han har over 3 årtiers erfaring med at bygge og bygge distribuerede, hybride og cloud-applikationer. Han brænder for at bygge sikker og skalerbar AI/ML og big data-løsninger for at hjælpe virksomhedskunder med deres cloud-adoption og optimeringsrejse for at forbedre deres forretningsresultater. I sin fritid kører han på motorcykel og går tur med sin 3-årige Sheepadoodle!

Ray Khorsandi er AI/ML-specialist hos AWS, der støtter strategiske kunder med AI/ML best practices. Med en M.Sc. og Ph.D. i elektroteknik og datalogi leder han virksomheder til at bygge sikker, skalerbar AI/ML og big data-løsninger for at optimere deres cloud-adoption. Hans passioner inkluderer computervision, NLP, generativ AI og MLOps. Ray nyder at spille fodbold og tilbringe kvalitetstid med familien.

Ray Khorsandi er AI/ML-specialist hos AWS, der støtter strategiske kunder med AI/ML best practices. Med en M.Sc. og Ph.D. i elektroteknik og datalogi leder han virksomheder til at bygge sikker, skalerbar AI/ML og big data-løsninger for at optimere deres cloud-adoption. Hans passioner inkluderer computervision, NLP, generativ AI og MLOps. Ray nyder at spille fodbold og tilbringe kvalitetstid med familien.

Michael Daniels er AI/ML Specialist hos AWS. Hans ekspertise ligger i at bygge og lede AI/ML og generative AI-løsninger til komplekse og udfordrende forretningsproblemer, hvilket forstærkes af hans ph.d. fra Univ. af Texas og hans M.Sc. i Computer Science specialisering i Machine Learning fra Georgia Institute of Technology. Han udmærker sig ved at anvende banebrydende cloud-teknologier til at innovere, inspirere og transformere brancheførende organisationer, samtidig med at han effektivt kommunikerer med interessenter på ethvert niveau eller skala. I sin fritid kan du fange Michael på ski eller snowboard i bjergene.

Michael Daniels er AI/ML Specialist hos AWS. Hans ekspertise ligger i at bygge og lede AI/ML og generative AI-løsninger til komplekse og udfordrende forretningsproblemer, hvilket forstærkes af hans ph.d. fra Univ. af Texas og hans M.Sc. i Computer Science specialisering i Machine Learning fra Georgia Institute of Technology. Han udmærker sig ved at anvende banebrydende cloud-teknologier til at innovere, inspirere og transformere brancheførende organisationer, samtidig med at han effektivt kommunikerer med interessenter på ethvert niveau eller skala. I sin fritid kan du fange Michael på ski eller snowboard i bjergene.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://aws.amazon.com/blogs/machine-learning/use-aws-privatelink-to-set-up-private-access-to-amazon-bedrock/

- :har

- :er

- :ikke

- $OP

- 1

- 100

- 13

- 16

- 225

- 7

- 8

- 9

- 937

- a

- Om

- adgang

- Adgang

- Konto

- Handling

- aktioner

- handlinger

- tilføje

- adresser

- Vedtagelse

- AI

- AI / ML

- tillade

- tilladt

- tillader

- også

- Skønt

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon Web Services

- an

- ,

- Antropisk

- enhver

- api

- API'er

- Anvendelse

- applikationer

- Anvendelse

- arkitektur

- ER

- AS

- forbundet

- At

- forøge

- augmented

- tilføjelserne

- tilgængelighed

- til rådighed

- undgå

- AWS

- bund

- baseret

- vegne

- BEDSTE

- bedste praksis

- mellem

- Big

- Big data

- bygge

- Bygning

- virksomhed

- by

- ringe

- Opkald

- CAN

- kapaciteter

- tilfælde

- brydning

- vis

- udfordrende

- lave om

- Ændringer

- afgifter

- kontrollere

- Vælg

- Cloud

- cloud adoption

- sky applikationer

- kommunikere

- kommunikere

- komplekse

- Compliance

- Compute

- computer

- Datalogi

- Computer Vision

- betingelse

- tilslutning

- Connectivity

- Konsol

- indhold

- indhold moderering

- sammenhæng

- kontrol

- kontrol

- Corporate

- Tilsvarende

- skabe

- oprettet

- skaber

- kunde

- Kunder

- tilpasse

- banebrydende

- data

- Database

- databaser

- årtier

- demonstrere

- demonstreret

- indsætte

- indsat

- beskrivelse

- udvikle

- udviklere

- direkte

- drøftet

- distribueret

- forskelligartede

- do

- nemt

- effekt

- effektivt

- Elektroteknik

- muliggør

- ende

- Endpoint

- Endpoint sikkerhed

- endpoints

- Engineering

- forbedret

- sikre

- sikring

- Indtast

- Enterprise

- virksomhedskunder

- virksomheder

- etablere

- Ether (ETH)

- eksempel

- erfaring

- eksperiment

- ekspertise

- udsat

- Eksponering

- lette

- mislykkedes

- familie

- Føderation

- tilbagemeldinger

- Finde

- firewall

- efter

- følger

- Til

- Foundation

- fra

- fuldt ud

- funktion

- fremtiden

- gateway

- generere

- generative

- Generativ AI

- Georgien

- Georgia Institute of Technology

- få

- given

- gå

- gruppe

- Gruppens

- Have

- he

- hjælpe

- hjælpe

- hans

- Hvordan

- How To

- HTML

- http

- HTTPS

- Hybrid

- IAM

- ID

- Identity

- id'er

- Forbedre

- in

- omfatter

- brancheførende

- oplysninger

- Infrastruktur

- innovere

- innovativ

- inspirere

- instans

- forekomster

- Institut

- anvisninger

- integrere

- grænseflade

- Internet

- internetforbindelse

- ind

- påberåber sig

- IP

- IP-adresser

- IT

- rejse

- jpg

- Labs

- seneste

- lag

- førende

- Leads

- læring

- mindst

- Forlade

- til venstre

- Niveau

- ligger

- LINK

- leder

- maskine

- machine learning

- lave

- maerker

- lykkedes

- styring

- Kan..

- mekanisme

- Menu

- Michael

- minutter

- afbøde

- ML

- MLOps

- model

- modeller

- mådehold

- ændre

- motorcykel

- navn

- Naviger

- Navigation

- Behov

- netværk

- næste

- NLP

- Bemærk

- of

- Tilbud

- on

- kun

- optimering

- Optimer

- or

- organisationer

- Oprindelig

- Andet

- ud

- udfald

- i løbet af

- egen

- side

- brød

- lidenskabelige

- Tilladelser

- plato

- Platon Data Intelligence

- PlatoData

- spiller

- politikker

- politik

- Indlæg

- potentiale

- strøm

- praksis

- forudsætninger

- tidligere

- Main

- private

- privilegium

- problemer

- behandle

- Produkt

- Produktinformation

- proprietære

- beskyttelse

- give

- forudsat

- offentlige

- formål

- kvalitet

- forespørgsler

- hurtigt

- rækkevidde

- RAY

- Læs

- modtager

- anmode

- Krav

- ressource

- Ressourcer

- svar

- begrænser

- forlystelser

- roller

- roller

- routing

- kører

- SC

- skalerbar

- Scale

- Videnskab

- problemfrit

- Søg

- Sektion

- sikker

- sikkert

- sikkerhed

- se

- adskille

- Serverless

- tjeneste

- Tjenester

- sæt

- Del

- bør

- vist

- So

- Fodbold

- løsninger

- Løsninger

- Kilde

- specialist

- specifikke

- specificeret

- udgifterne

- Stabilitet

- stable

- interessenter

- påbegyndt

- Nystartede

- Statement

- Status

- Trin

- Steps

- Strategisk

- subnet

- undernet

- sådan

- Støtte

- sikker

- Tag

- Teknologier

- Teknologier

- skabelon

- prøve

- Test

- Texas

- tekst

- at

- deres

- Them

- derefter

- derved

- Disse

- de

- denne

- trussel

- Gennem

- tid

- TLS

- til

- værktøjer

- Trafik

- Transform

- prøv

- to

- under

- indtil

- Opdatering

- brug

- brug tilfælde

- ved brug af

- VALIDATE

- forskellige

- udgave

- via

- Specifikation

- Virtual

- vision

- gåture

- ønsker

- var

- we

- web

- webservices

- hvornår

- som

- mens

- vilje

- med

- uden

- workflow

- yaml

- dig

- Din

- zephyrnet

- zoner