Twitter har annoncerede en spændende ændring af dets 2FA (to-faktor autentificering) system.

Ændringen træder i kraft pr omkring en måneds tid, og kan opsummeres meget enkelt i følgende korte stykke doggerel:

Det er usikkert at bruge tekster til at lave 2FA, så hvis du vil fortsætte med det, skal du betale.

Vi sagde "omkring en måneds tid" ovenfor, fordi Twitters meddelelse er noget tvetydig med sine datoer-og-dage-beregninger.

Produktmeddelelsesbulletinen, dateret 2023-02-15, siger, at brugere med tekstbeskeder (SMS) baseret 2FA "har 30 dage til at deaktivere denne metode og tilmelde dig en anden".

Hvis du inkluderer meddelelsesdagen i den 30-dages periode, betyder det, at SMS-baseret 2FA udgår torsdag 2023-03-16.

Hvis du antager, at 30-dages vinduet starter i begyndelsen af den næste hele dag, vil du forvente, at SMS 2FA stopper fredag 2023-03-17.

Det siger bulletinen dog "Efter den 20. marts 2023 vil vi ikke længere tillade ikke-Twitter Blue-abonnenter at bruge tekstbeskeder som en 2FA-metode. På det tidspunkt vil konti med tekstbesked 2FA stadig aktiveret have det deaktiveret."

Hvis det strengt taget er korrekt, slutter SMS-baseret 2FA i starten af tirsdag den 21. marts 2022 (i en ikke-oplyst tidszone), selvom vores råd er at tage den kortest mulige fortolkning, så du ikke bliver fanget.

SMS betragtes som usikker

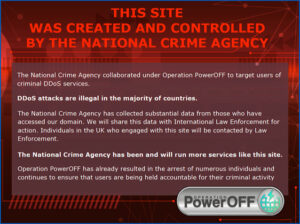

Kort sagt har Twitter besluttet, som Reddit gjorde for et par år siden, at engangssikkerhedskoder sendt via SMS ikke længere er sikre, fordi "Desværre har vi set telefonnumrebaseret 2FA blive brugt - og misbrugt - af dårlige skuespillere."

Den primære indvending mod SMS-baserede 2FA-koder er, at beslutsomme cyberkriminelle har lært at narre, overtale eller blot bestikke medarbejdere i mobiltelefonselskaber for at give dem erstatnings-SIM-kort programmeret med en andens telefonnummer.

En lovlig udskiftning af et mistet, ødelagt eller stjålet SIM-kort er naturligvis en ønskværdig funktion i mobiltelefonnetværket, ellers skulle du få et nyt telefonnummer, hver gang du skiftede SIM-kort.

Men den tilsyneladende lethed, hvormed nogle skurke har lært de sociale ingeniørfærdigheder til at "overtage" andres numre, normalt med det meget specifikke formål at få adgang til deres 2FA-loginkoder, har ført til dårlig omtale af tekstbeskeder som kilde til 2FA hemmeligheder.

Denne form for kriminalitet er kendt i jargonen som SIM-bytte, men det er strengt taget ikke nogen form for swap, da et telefonnummer kun kan programmeres ind i ét SIM-kort ad gangen.

Så når mobiltelefonselskabet "bytter" et SIM-kort, er det faktisk en direkte erstatning, fordi det gamle SIM-kort går dødt og vil ikke fungere mere.

Selvfølgelig, hvis du udskifter dit eget SIM-kort, fordi din telefon er blevet stjålet, er det en fantastisk sikkerhedsfunktion, fordi den gendanner dit nummer til dig og sikrer, at tyven ikke kan foretage opkald på din skilling eller lytte til din beskeder og opkald.

Men hvis bordet bliver vendt, og skurkene overtager dit SIM-kort ulovligt, bliver denne "funktion" til et dobbelt ansvar, fordi de kriminelle begynder at modtage dine beskeder, inklusive dine login-koder, og du kan ikke bruge din egen telefon at rapportere problemet!

Handler det her virkelig om sikkerhed?

Handler denne ændring virkelig om sikkerhed, eller er det simpelthen Twitter, der sigter på at forenkle sin it-drift og spare penge ved at skære ned på antallet af tekstbeskeder, det skal sende?

Vi formoder, at hvis virksomheden virkelig var seriøs med at trække sig tilbage med SMS-baseret login-godkendelse, ville det tvinge alle dets brugere til at skifte til, hvad det betragter som mere sikre former for 2FA.

Ironisk nok er brugere, der betaler for Twitter Blue-tjenesten, en gruppe, der ser ud til at omfatte højprofilerede eller populære brugere, hvis konti vi formoder er meget mere attraktive mål for cyberkriminelle...

…får lov til at blive ved med at bruge selve 2FA-processen, der ikke anses for at være sikker nok for alle andre.

SIM-bytteangreb er vanskelige for kriminelle at gennemføre i bulk, fordi et SIM-bytte ofte involverer at sende et "muldyr" (et cybergangmedlem eller "affiliate", der er villig eller desperat nok til at risikere at dukke op personligt for at udføre en cyberkriminalitet) ind i en mobiltelefonbutik, måske med falsk ID, for at forsøge at få fat i et bestemt nummer.

Med andre ord synes SIM-bytteangreb ofte at være overlagte, planlagte og målrettede, baseret på en konto, hvor de kriminelle allerede kender brugernavnet og adgangskoden, og hvor de tror, at værdien af den konto, de vil overtage. er tiden, indsatsen og risikoen for at blive taget på fersk gerning værd.

Så hvis du beslutter dig for at gå efter Twitter Blue, foreslår vi, at du ikke fortsætter med at bruge SMS-baseret 2FA, selvom du får lov til det, fordi du bare slutter dig til en mindre pulje af lækrere mål for SIM-bytter cyberbander for at angribe.

Et andet vigtigt aspekt af Twitters meddelelse er, at selvom virksomheden ikke længere er villig til at sende dig 2FA-koder via SMS gratis og nævner sikkerhedsproblemer som en grund, vil det ikke slette dit telefonnummer, når det stopper med at sende dig sms'er.

Selvom Twitter ikke længere har brug for dit nummer, og selvom du måske oprindeligt har oplyst det med den forståelse, at det ville blive brugt specifikt med det formål at forbedre login-sikkerheden, skal du huske at gå ind og slette det selv.

Hvad skal jeg gøre?

- Hvis du allerede er, eller planlægger at blive, et Twitter Blue-medlem, overveje at skifte væk fra SMS-baseret 2FA alligevel. Som nævnt ovenfor har SIM-bytteangreb tendens til at være målrettet, fordi de er vanskelige at udføre i bulk. Så hvis SMS-baserede loginkoder ikke er sikre nok for resten af Twitter, vil de være endnu mindre sikre for dig, når du først er en del af en mindre, mere udvalgt gruppe af brugere.

- Hvis du er en ikke-Blue Twitter-bruger med SMS 2FA slået til, overveje at skifte til app-baseret 2FA i stedet. Lad venligst ikke blot din 2FA udløbe og gå tilbage til almindelig gammel adgangskodegodkendelse, hvis du er en af den sikkerhedsbevidste minoritet, som allerede har besluttet at acceptere den beskedne gener ved 2FA i dit digitale liv. Hold dig foran som trendsætter for cybersikkerhed!

- Hvis du gav Twitter dit telefonnummer specifikt til 2FA-beskeder, glem ikke at gå og fjerne det. Twitter sletter ikke gemte telefonnumre automatisk.

- Hvis du allerede bruger app-baseret godkendelse, husk, at dine 2FA-koder ikke er mere sikre end SMS-beskeder mod phishing. App-baserede 2FA-koder er generelt beskyttet af din telefons låsekode (fordi kodesekvensen er baseret på et "frø"-nummer, der er gemt sikkert på din telefon), og kan ikke beregnes på en andens telefon, selvom de sætter dit SIM-kort ind i deres enhed. Men hvis du ved et uheld afslører din seneste login-kode ved at indtaste den på en falsk hjemmeside sammen med din adgangskode, har du alligevel givet skurkene alt, hvad de har brug for, uanset om koden kom fra en app eller via en sms.

- Hvis din telefon uventet mister mobiltjenesten, undersøg omgående, hvis du er blevet skiftet SIM-kort. Selvom du ikke bruger din telefon til 2FA-koder, kan en skurk, der har kontrol over dit nummer, alligevel sende og modtage beskeder i dit navn og kan foretage og besvare opkald, mens han udgiver sig for at være dig. Vær forberedt på at møde personligt op i en mobiltelefonbutik, og tag dit ID og kontokvitteringer med dig, hvis du kan.

- Hvis du ikke har angivet en PIN-kode på din telefons SIM, overveje at gøre det nu. En tyv, der stjæler din telefon, vil sandsynligvis ikke være i stand til at låse den op, forudsat at du har indstillet en anstændig låsekode. Gør det ikke nemt for dem blot at skubbe dit SIM-kort ud og indsætte det i en anden enhed for at overtage dine opkald og beskeder. Du skal kun indtaste PIN-koden, når du genstarter din telefon eller tænder for den, efter du har slukket den, så den involverede indsats er minimal.

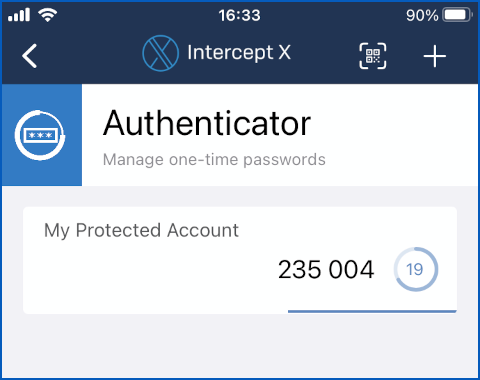

Forresten, hvis du er tryg ved SMS-baseret 2FA og er bekymret for, at app-baseret 2FA er tilstrækkeligt "anderledes" til, at det bliver svært at mestre, så husk at app-baserede 2FA-koder generelt også kræver en telefon, så din login arbejdsgang ændrer sig ikke meget.

I stedet for at låse din telefon op, vente på, at en kode ankommer i en sms, og derefter indtaste den kode i din browser...

…du låser din telefon op, åbner din autentificeringsapp, læser koden derfra og skriver den i din browser i stedet for. (Tallene ændres typisk hvert 30. sekund, så de ikke kan genbruges.)

Nedtællingstimeren viser dig, hvor længe den aktuelle kode stadig er gyldig.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/02/20/twitter-tells-users-pay-up-if-you-want-to-keep-using-insecure-2fa/

- 1

- 2022

- 2023

- 28

- 2FA

- 70

- 84

- a

- I stand

- Om

- over

- absolutte

- Acceptere

- Konto

- Konti

- Lov

- aktører

- faktisk

- tilføjet

- rådgivning

- Efter

- mod

- sigter

- Alle

- allerede

- Skønt

- ,

- Fondsbørsmeddelelse

- En anden

- besvare

- app

- tilsyneladende

- Apple

- udseende

- angribe

- Angreb

- attraktivt

- Godkendelse

- forfatter

- auto

- automatisk

- til rådighed

- tilbage

- background-billede

- Bad

- baseret

- fordi

- bliver

- Begyndelse

- Blå

- grænse

- Bund

- Broken

- browser

- bulletin

- beregnet

- kaldet

- Opkald

- kort

- Kort

- bære

- Fortsæt

- tilfælde

- fanget

- center

- lave om

- kode

- farve

- behagelig

- Virksomheder

- selskab

- komponent

- Bekymringer

- Adfærd

- Overvej

- betragtes

- anser

- kontrol

- kursus

- dæksel

- Kriminelle

- Crooks

- Nuværende

- skære

- cyberkriminalitet

- cyberkriminelle

- Cybersecurity

- dateret

- dag

- Dage

- døde

- besluttede

- bestemmes

- enhed

- DID

- svært

- digital

- deaktiveret

- Skærm

- Er ikke

- gør

- Dont

- fordoble

- ned

- effekt

- indsats

- Ellers

- medarbejdere

- aktiveret

- ender

- Engineering

- nok

- sikrer

- Indtast

- Endog

- Hver

- alle

- forvente

- falsk

- Feature

- få

- efter

- formularer

- Gratis

- Fredag

- fra

- forsiden

- fuld

- generelt

- få

- få

- Giv

- given

- Go

- Goes

- gå

- stor

- gruppe

- Hård Ost

- højde

- høj-profil

- hold

- hover

- Hvordan

- How To

- Men

- HTTPS

- ulovligt

- vigtigt

- vigtigt aspekt

- forbedring

- in

- omfatter

- omfatter

- Herunder

- i stedet

- fortolkning

- undersøge

- involverede

- IT

- jargon

- sammenføjning

- Holde

- Kend

- kendt

- seneste

- lærte

- Led

- ansvar

- Livet

- Lang

- længere

- taber

- lave

- mange

- Marts

- Margin

- Master

- max-bredde

- medlem

- nævnte

- besked

- beskeder

- metode

- mindste

- mindretal

- Mobil

- mobiltelefon

- penge

- mere

- navn

- Behov

- behov

- netværk

- Ny

- næste

- normal

- nummer

- numre

- Gammel

- ONE

- online

- åbent

- Produktion

- oprindeligt

- Andet

- Ellers

- egen

- del

- Adgangskode

- paul

- Betal

- folks

- måske

- periode

- person,

- Phishing

- telefon

- stykke

- Almindeligt

- fly

- planlagt

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- pool

- Populær

- position

- mulig

- Indlæg

- magt

- forberedt

- primære

- sandsynligvis

- behandle

- Produkt

- programmerede

- beskyttet

- forudsat

- reklame

- formål

- sætte

- RE

- Læs

- grund

- kvitteringer

- modtage

- modtagende

- huske

- Fjern

- indberette

- kræver

- REST

- afsløre

- Risiko

- sikker

- Said

- Gem

- siger

- sekunder

- sikker

- sikkert

- sikkerhed

- synes

- afsendelse

- Sequence

- alvorlig

- tjeneste

- Tjenester

- sæt

- Shop

- Kort

- Vis

- Shows

- JA

- SIM-kort

- SIM-swap

- forenkle

- ganske enkelt

- færdigheder

- mindre

- SMS

- So

- Social

- Samfundsteknologi

- solid

- nogle

- Nogen

- noget

- Kilde

- specifikke

- specifikt

- starte

- starter

- forblive

- stjæler

- Stadig

- stjålet

- Stands

- stopper

- butik

- opbevaret

- abonnenter

- support

- SVG

- Kontakt

- systemet

- Tag

- tager

- målrettet

- mål

- fortæller

- tekstning

- deres

- tid

- tidszone

- til

- også

- top

- TOTP

- overgang

- gennemsigtig

- Tirsdag

- Drejede

- Drejning

- typisk

- forståelse

- låse

- oplåsning

- URL

- brug

- Bruger

- brugere

- sædvanligvis

- værdi

- via

- Venter

- Hjemmeside

- Hvad

- hvorvidt

- som

- mens

- WHO

- vilje

- villig

- ord

- Arbejde

- workflow

- virker

- bekymret

- værd

- ville

- X

- år

- Din

- dig selv

- zephyrnet

![S3 Ep122: Stop med at kalde ethvert brud for "sofistikeret"! [Lyd + tekst]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep122-stop-calling-every-breach-sophisticated-audio-text-300x145.png)

![S3 Ep114: Forebyggelse af cybertrusler – stop dem, før de stopper dig! [Lyd + tekst]](https://platoaistream.com/wp-content/uploads/2022/12/s3-ep114-preventing-cyberthreats-stop-them-before-they-stop-you-audio-text-360x188.png)