গত সপ্তাহের শেষ দিকে মাইক্রোসফট শিরোনামে একটি প্রতিবেদন প্রকাশ করেছে অননুমোদিত ইমেল অ্যাক্সেসের জন্য Storm-0558 কৌশলগুলির বিশ্লেষণ.

এই বরং নাটকীয় নথিতে, কোম্পানির নিরাপত্তা দল একটি পূর্বে ব্যাখ্যা করা হয়নি এমন হ্যাকের পটভূমি প্রকাশ করেছে যেখানে ইমেল পাঠ্য, সংযুক্তি এবং আরও অনেক কিছু সহ ডেটা অ্যাক্সেস করা হয়েছিল:

সরকারী সংস্থা এবং পাবলিক ক্লাউডে সম্পর্কিত ভোক্তা অ্যাকাউন্ট সহ প্রায় 25টি সংস্থা থেকে।

খারাপ খবর, যদিও মাত্র 25টি সংস্থাকে দৃশ্যত আক্রমণ করা হয়েছিল, তা হল এই সাইবার ক্রাইম তা সত্ত্বেও বিপুল সংখ্যক ব্যক্তিকে প্রভাবিত করতে পারে, এই কারণে যে কিছু মার্কিন সরকারী সংস্থা দশ থেকে কয়েক হাজার লোককে যেকোন জায়গায় নিয়োগ করে।

সুসংবাদ, অন্তত আমাদের বেশিরভাগের জন্য যারা প্রকাশ করা হয়নি, এই যে আক্রমণে ব্যবহৃত কৌশল এবং বাইপাসগুলি যথেষ্ট নির্দিষ্ট ছিল যে মাইক্রোসফ্ট হুমকি শিকারীরা তাদের নির্ভরযোগ্যভাবে ট্র্যাক করতে সক্ষম হয়েছিল, তাই চূড়ান্ত মোট 25টি সংস্থা সত্যিই একটি সম্পূর্ণ হিট-লিস্ট বলে মনে হচ্ছে.

সহজ কথায়, আপনি যদি এখনও মাইক্রোসফটের কাছ থেকে এই হ্যাকের অংশ হওয়ার বিষয়ে সরাসরি না শুনে থাকেন (কোম্পানি স্পষ্টতই ক্ষতিগ্রস্তদের একটি তালিকা প্রকাশ করেনি), তাহলে আপনি অনুমান করতে পারেন যে আপনি পরিষ্কার আছেন।

আরও ভাল, যদি এখানে সঠিক শব্দটি আরও ভাল হয়, আক্রমণটি মাইক্রোসফ্টের ব্যাক-এন্ড অপারেশনে দুটি সুরক্ষা ব্যর্থতার উপর নির্ভর করে, যার অর্থ কোনও ক্লায়েন্ট-সাইড সফ্টওয়্যার বা কনফিগারেশন আপডেটগুলিকে ঠেলে না দিয়ে উভয় দুর্বলতাই "ঘরে" ঠিক করা যেতে পারে।

এর মানে এমন কোনও জটিল প্যাচ নেই যা আপনাকে দ্রুত বেরিয়ে এসে নিজেকে ইনস্টল করতে হবে।

যে শূন্য দিন ছিল না

জিরো-ডে, যেমন আপনি জানেন, হল নিরাপত্তার গর্ত যা খারাপ ছেলেরা প্রথমে খুঁজে পেয়েছিল এবং কীভাবে কাজে লাগাতে হবে তা খুঁজে বের করেছিল, এইভাবে এমন কোনও দিন নেই যেখানে এমনকি সবচেয়ে ভালো এবং সর্বোত্তম জ্ঞাত নিরাপত্তা দলগুলিও আক্রমণের আগেই প্যাচ করতে পারে।

প্রযুক্তিগতভাবে, তাই, এই দুটি Storm-0558 হোলকে শূন্য-দিন হিসাবে বিবেচনা করা যেতে পারে, কারণ মাইক্রোসফ্ট জড়িত দুর্বলতাগুলি মোকাবেলা করতে সক্ষম হওয়ার আগে ক্রুকরা ব্যস্তভাবে বাগগুলিকে কাজে লাগিয়েছিল।

যাইহোক, মাইক্রোসফ্ট সতর্কতার সাথে তার নিজস্ব কভারেজে "শূন্য-দিন" শব্দটি এড়িয়ে গেছে, এবং প্রদত্ত যে গর্তগুলি ঠিক করার জন্য আমাদের সবাইকে প্যাচগুলি ডাউনলোড করতে হবে না, আপনি দেখতে পাবেন যে আমরা উপরের শিরোনামে তাদের উল্লেখ করেছি আধা-শূন্য দিন, এবং আমরা যে বিবরণ ছেড়ে দেব.

তবুও, এই ক্ষেত্রে দুটি আন্তঃসংযুক্ত নিরাপত্তা সমস্যার প্রকৃতি তিনটি জিনিসের একটি গুরুত্বপূর্ণ অনুস্মারক, যথা:

- ফলিত ক্রিপ্টোগ্রাফি কঠিন।

- নিরাপত্তা বিভাজন কঠিন।

- হুমকি শিকার করা কঠিন।

অন্যায়ের প্রথম লক্ষণগুলি দেখিয়েছিল যে দুর্বৃত্তরা অবৈধভাবে অর্জিত প্রমাণীকরণ টোকেনগুলি ব্যবহার করে আউটলুক ওয়েব অ্যাক্সেস (OWA) এর মাধ্যমে ভিকটিমদের এক্সচেঞ্জ ডেটাতে লুকিয়ে আছে৷

সাধারণত, একটি প্রমাণীকরণ টোকেন হল একটি অস্থায়ী ওয়েব কুকি, যা আপনি ব্যবহার করেন এমন প্রতিটি অনলাইন পরিষেবার জন্য নির্দিষ্ট, যেটি পরিষেবাটি আপনার ব্রাউজারে পাঠায় একবার আপনি একটি সন্তোষজনক মানদণ্ডে আপনার পরিচয় প্রমাণ করলে৷

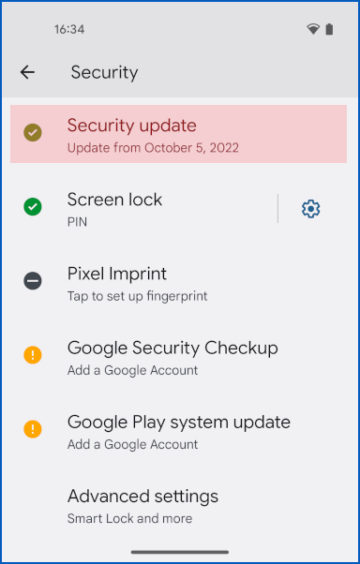

একটি অধিবেশনের শুরুতে আপনার পরিচয় দৃঢ়ভাবে প্রতিষ্ঠিত করতে, আপনাকে একটি পাসওয়ার্ড এবং একটি এককালীন 2FA কোড লিখতে হতে পারে, একটি ক্রিপ্টোগ্রাফিক "পাসকি" ডিভাইস যেমন একটি Yubikey উপস্থাপন করতে, অথবা একটি স্মার্ট কার্ড আনলক করতে এবং সন্নিবেশ করতে হতে পারে পাঠক

তারপরে, আপনার ব্রাউজারে জারি করা প্রমাণীকরণ কুকি একটি স্বল্প-মেয়াদী পাস হিসাবে কাজ করে যাতে আপনাকে সাইটের সাথে আপনার প্রতিটি একক ইন্টারঅ্যাকশনের জন্য বারবার আপনার পাসওয়ার্ড লিখতে বা আপনার সুরক্ষা ডিভাইস উপস্থাপন করতে হবে না।

আপনি একটি এয়ারলাইন চেক-ইন ডেস্কে আপনার পাসপোর্ট উপস্থাপন করার মতো প্রাথমিক লগইন প্রক্রিয়ার কথা ভাবতে পারেন এবং বোর্ডিং কার্ড হিসাবে প্রমাণীকরণ টোকেন যা আপনাকে একটি নির্দিষ্ট ফ্লাইটের জন্য বিমানবন্দরে এবং বিমানে যেতে দেয়।

কখনও কখনও আপনাকে আবার আপনার পাসপোর্ট দেখিয়ে আপনার পরিচয় পুনর্নিশ্চিত করতে হতে পারে, যেমন আপনি প্লেনে ওঠার ঠিক আগে, কিন্তু প্রায়শই একা বোর্ডিং কার্ড দেখানো আপনার পক্ষে আপনার "সেখানে থাকার অধিকার" প্রতিষ্ঠা করার জন্য যথেষ্ট হবে বিমানবন্দরের এয়ারসাইড অংশের চারপাশে পথ।

সম্ভবত ব্যাখ্যা সবসময় সঠিক হয় না

যখন অপরাধীরা তাদের ওয়েব অনুরোধের HTTP শিরোনামে অন্য কারও প্রমাণীকরণ টোকেন সহ দেখাতে শুরু করে, তখন সবচেয়ে সম্ভাব্য ব্যাখ্যাগুলির মধ্যে একটি হল অপরাধীরা ইতিমধ্যেই শিকারের কম্পিউটারে ম্যালওয়্যার স্থাপন করেছে৷

যদি সেই ম্যালওয়্যারটি শিকারের নেটওয়ার্ক ট্র্যাফিকের উপর গুপ্তচরবৃত্তি করার জন্য ডিজাইন করা হয়, তবে এটি সাধারণত ব্যবহারের জন্য প্রস্তুত হওয়ার পরে অন্তর্নিহিত ডেটা দেখতে পায়, তবে এটি এনক্রিপ্ট করা এবং পাঠানোর আগে।

এর অর্থ হল বদমাশরা প্রমাণীকরণ টোকেন সহ গুরুত্বপূর্ণ ব্যক্তিগত ব্রাউজিং ডেটা চুরি করতে পারে এবং চুরি করতে পারে।

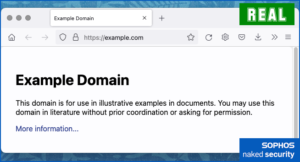

সাধারণভাবে বলতে গেলে, আক্রমণকারীরা আর ইন্টারনেট জুড়ে ভ্রমণ করার সময় প্রমাণীকরণ টোকেনগুলি শুঁকতে পারে না, যেমনটি তারা সাধারণত 2010 সাল পর্যন্ত করতে পারত। এর কারণ হল আজকাল প্রতিটি সম্মানজনক অনলাইন পরিষেবার জন্য যে ট্রাফিক লগ-অন ব্যবহারকারীদের HTTPS এর মাধ্যমে ভ্রমণ করতে হবে , এবং শুধুমাত্র HTTPS এর মাধ্যমে, এর জন্য সংক্ষিপ্ত নিরাপদ HTTP.

HTTPS TLS ব্যবহার করে, এর জন্য সংক্ষিপ্ত পরিবহন স্তরের নিরাপত্তা, যা তার নাম প্রস্তাব করে তা করে। সমস্ত ডেটা দৃঢ়ভাবে এনক্রিপ্ট করা হয় যেহেতু এটি আপনার ব্রাউজার থেকে চলে যায় কিন্তু এটি নেটওয়ার্কে আসার আগে, এবং এটি অন্য প্রান্তে অভিপ্রেত সার্ভারে না পৌঁছানো পর্যন্ত এটি ডিক্রিপ্ট করা হয় না। একই প্রান্ত থেকে শেষ ডেটা স্ক্র্যাম্বলিং প্রক্রিয়া বিপরীতভাবে ঘটে যা সার্ভার তার উত্তরগুলিতে ফেরত পাঠায়, এমনকি যদি আপনি এমন ডেটা পুনরুদ্ধার করার চেষ্টা করেন যা বিদ্যমান নেই এবং সমস্ত সার্ভার আপনাকে বলতে হবে যে এটি একটি অকার্যকর। 404 Page not found.

সৌভাগ্যবশত, মাইক্রোসফ্ট হুমকি শিকারীরা শীঘ্রই বুঝতে পেরেছিল যে প্রতারণামূলক ইমেল ইন্টারঅ্যাকশনগুলি নেটওয়ার্ক সংযোগের ক্লায়েন্ট সাইডে ট্রিগার হওয়া কোনও সমস্যার জন্য ছিল না, একটি অনুমান যা ক্ষতিগ্রস্থ সংস্থাগুলিকে 25টি পৃথক বন্য হংসের তাড়ায় ম্যালওয়্যার খুঁজছে যা ছিল না। সেখানে নেই।

পরবর্তী-সবচেয়ে-সম্ভাব্য ব্যাখ্যা হল যেটি তাত্ত্বিকভাবে ঠিক করা সহজ (কারণ একে একে সকলের জন্য ঠিক করা যেতে পারে), কিন্তু বাস্তবে গ্রাহকদের জন্য আরও উদ্বেগজনক, যথা যে বদমাশরা কোনোভাবে প্রমাণীকরণ তৈরির প্রক্রিয়ার সাথে আপস করেছে। প্রথম স্থানে টোকেন।

এটি করার একটি উপায় হ'ল সেগুলি তৈরি করা সার্ভারগুলিতে হ্যাক করা এবং প্রথমে ব্যবহারকারীর পরিচয় পরীক্ষা না করে একটি বৈধ টোকেন তৈরি করার জন্য একটি ব্যাকডোর ইমপ্লান্ট করা।

আরেকটি উপায়, যা স্পষ্টতই মাইক্রোসফ্ট প্রাথমিকভাবে তদন্ত করেছিল, তা হল আক্রমণকারীরা প্রমাণীকরণ সার্ভার থেকে নিজেদের জন্য প্রতারণামূলক কিন্তু বৈধ-সুদর্শন প্রমাণীকরণ টোকেন তৈরি করতে যথেষ্ট ডেটা চুরি করতে সক্ষম হয়েছিল।

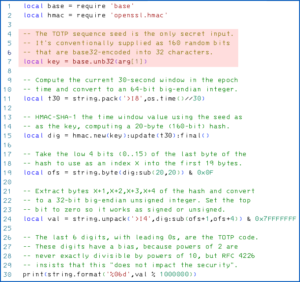

এটি বোঝায় যে আক্রমণকারীরা ক্রিপ্টোগ্রাফিক সাইনিং কীগুলির একটি চুরি করতে সক্ষম হয়েছিল যা প্রমাণীকরণ সার্ভার এটি ইস্যু করা টোকেনগুলিতে "বৈধতার সীল" স্ট্যাম্প করার জন্য ব্যবহার করে, যাতে যে কেউ একটি জাল টোকেন তৈরি করাকে অসম্ভব করে তোলে। যে জমা হবে পাস.

ইস্যু করা প্রতিটি অ্যাক্সেস টোকেনে একটি ডিজিটাল স্বাক্ষর যুক্ত করার জন্য একটি নিরাপদ ব্যক্তিগত কী ব্যবহার করে, একটি প্রমাণীকরণ সার্ভার ইকোসিস্টেমের অন্য যেকোনো সার্ভারের পক্ষে প্রাপ্ত টোকেনগুলির বৈধতা পরীক্ষা করা সহজ করে তোলে। এইভাবে, প্রমাণীকরণ সার্ভার এমনকি প্রকৃত, পরিচিত-ভাল টোকেনগুলির একটি ফাঁসযোগ্য তালিকা ভাগ করার (এবং নিয়মিত আপডেট করার) প্রয়োজন ছাড়াই বিভিন্ন নেটওয়ার্ক এবং পরিষেবা জুড়ে নির্ভরযোগ্যভাবে কাজ করতে পারে।

একটি হ্যাক যে কাজ করার কথা ছিল না

মাইক্রোসফ্ট শেষ পর্যন্ত স্থির করেছে যে Storm-0558 আক্রমণে দুর্বৃত্ত অ্যাক্সেস টোকেনগুলি বৈধভাবে স্বাক্ষরিত হয়েছিল, যা দেখে মনে হচ্ছে যে কেউ সত্যিই একটি কোম্পানির স্বাক্ষরকারী কী চিমটি করেছে...

…কিন্তু তারা আসলে মোটেও সঠিক ধরণের টোকেন ছিল না।

কর্পোরেট অ্যাকাউন্টগুলিকে Azure Active Directory (AD) টোকেন ব্যবহার করে ক্লাউডে প্রমাণীকরণ করার কথা, কিন্তু এই জাল অ্যাটাক টোকেনগুলি একটি MSA কী নামে পরিচিত, সংক্ষিপ্তভাবে স্বাক্ষর করা হয়েছিল Microsoft অ্যাকাউন্ট, যা স্পষ্টতই AD-ভিত্তিক কর্পোরেট অ্যাকাউন্টগুলির পরিবর্তে স্বতন্ত্র ভোক্তা অ্যাকাউন্টগুলিকে উল্লেখ করতে ব্যবহৃত প্রাথমিকতা।

ঢিলেঢালাভাবে বলতে গেলে, বদমাশরা জাল প্রমাণীকরণ টোকেন তৈরি করছিল যা মাইক্রোসফ্টের নিরাপত্তা পরীক্ষায় উত্তীর্ণ হয়েছে, তবুও সেই টোকেনগুলি এমনভাবে স্বাক্ষর করা হয়েছিল যেন কোনও ব্যবহারকারী কর্পোরেট অ্যাকাউন্টে লগ ইন করার পরিবর্তে একটি ব্যক্তিগত Outlook.com অ্যাকাউন্টে লগ ইন করছেন।

এক কথায়, "কি?!!?!"

স্পষ্টতই, দুর্বৃত্তরা একটি কর্পোরেট-স্তরের সাইনিং কী চুরি করতে সক্ষম হয়নি, শুধুমাত্র একটি ভোক্তা-স্তরের একটি (এটি ভোক্তা-স্তরের ব্যবহারকারীদের অবমাননা নয়, শুধুমাত্র একটি বুদ্ধিমান ক্রিপ্টোগ্রাফিক সতর্কতা যা দুটি অংশকে বিভক্ত-এবং-বিচ্ছিন্ন করার জন্য। বাস্তুতন্ত্র)।

কিন্তু এই প্রথম সেমি-জিরো দিনটি টেনে নেওয়ার পরে, অর্থাৎ খেয়াল না করেই একটি মাইক্রোসফ্ট ক্রিপ্টোগ্রাফিক গোপনীয়তা অর্জন করে, দুর্বৃত্তরা দৃশ্যত একটি দ্বিতীয় সেমি-শূন্য দিন খুঁজে পেয়েছিল যার মাধ্যমে তারা একটি ভোক্তা-অ্যাকাউন্ট কী দিয়ে স্বাক্ষরিত একটি অ্যাক্সেস টোকেন পাস করতে পারে। "এই কীটি এখানে নয়" সংকেত দেওয়া উচিত যেন এটি একটি Azure AD- স্বাক্ষরিত টোকেন।

অন্য কথায়, যদিও দুর্বৃত্তরা যে আক্রমণের পরিকল্পনা করেছিল তার জন্য ভুল ধরণের সাইনিং কী দিয়ে আটকে গিয়েছিল, তবুও তারা বিভাজন-এবং-আলাদা নিরাপত্তা ব্যবস্থাগুলিকে বাইপাস করার একটি উপায় খুঁজে পেয়েছিল যা তাদের চুরি করা চাবিটিকে কাজ করা থেকে থামানোর কথা ছিল।

আরও খারাপ এবং ভাল খবর

মাইক্রোসফ্টের জন্য খারাপ খবর হল যে গত বছরে মূল নিরাপত্তা স্বাক্ষরের ক্ষেত্রে কোম্পানিটিকে শুধুমাত্র এই সময়ই পাওয়া যায়নি।

সার্জারির সর্বশেষ প্যাচ মঙ্গলবার, প্রকৃতপক্ষে, মাইক্রোসফ্ট বিলম্বে একগুচ্ছ দুর্বৃত্ত, ম্যালওয়্যার-সংক্রামিত উইন্ডোজ কার্নেল ড্রাইভারের বিরুদ্ধে ব্লকলিস্ট সুরক্ষা প্রদান করতে দেখেছে যা রেডমন্ড নিজেই তার উইন্ডোজ হার্ডওয়্যার বিকাশকারী প্রোগ্রামের অধীনে স্বাক্ষর করেছে।

সুসংবাদটি হল যে, কারণ বদমাশরা একটি ভোক্তা-শৈলীর ক্রিপ্টোগ্রাফিক কী সহ স্বাক্ষরিত কর্পোরেট-স্টাইল অ্যাক্সেস টোকেনগুলি ব্যবহার করছিল, মাইক্রোসফ্টের নিরাপত্তা দল কী সন্ধান করতে হবে তা জানলে তাদের দুর্বৃত্ত প্রমাণীকরণের প্রমাণপত্রগুলি নির্ভরযোগ্যভাবে হুমকির শিকার হতে পারে।

জার্গন সমৃদ্ধ ভাষায়, মাইক্রোসফ্ট নোট করে যে:

অনুরোধগুলিতে স্বাক্ষর করার জন্য একটি ভুল কী ব্যবহার করার ফলে আমাদের তদন্ত দলগুলিকে আমাদের এন্টারপ্রাইজ এবং ভোক্তা উভয় সিস্টেমে এই প্যাটার্ন অনুসরণকারী সমস্ত অভিনেতা অ্যাক্সেস অনুরোধগুলি দেখতে দেয়৷

দাবির এই সুযোগে স্বাক্ষর করার জন্য ভুল কী ব্যবহার করা ছিল অভিনেতা কার্যকলাপের একটি সুস্পষ্ট সূচক কারণ কোন Microsoft সিস্টেম এইভাবে টোকেন চিহ্ন দেয় না।

সরল ইংরেজিতে, মাইক্রোসফ্টের কেউই এ সম্পর্কে আগে থেকে জানত না (এভাবে এটিকে সক্রিয়ভাবে প্যাচ করা থেকে বাধা দেওয়া) এর নেতিবাচক দিকটি বিদ্রুপের বিষয় হল, মাইক্রোসফ্টের কেউ এইভাবে কাজ করার জন্য কোড লেখার চেষ্টা করেনি। .

এবং এর মানে হল যে এই আক্রমণে দুর্বৃত্ত আচরণ একটি নির্ভরযোগ্য, অনন্য আইওসি হিসাবে ব্যবহার করা যেতে পারে, বা সমঝোতার সূচক.

আমরা অনুমান করি, এই কারণেই মাইক্রোসফ্ট এখন বলতে আত্মবিশ্বাসী বোধ করে যে এটি প্রতিটি দৃষ্টান্ত খুঁজে পেয়েছে যেখানে এই ডাবল-সেমি-জিরো ডে হোলগুলিকে কাজে লাগানো হয়েছে, এবং এইভাবে প্রভাবিত গ্রাহকদের 25-শক্তিশালী তালিকাটি একটি সম্পূর্ণ।

কি করো?

আপনি যদি এই বিষয়ে Microsoft দ্বারা যোগাযোগ না করে থাকেন, তাহলে আমরা মনে করি আপনি নিশ্চিত হতে পারেন যে আপনি প্রভাবিত হননি।

এবং যেহেতু সুরক্ষা প্রতিকারগুলি মাইক্রোসফ্টের নিজস্ব ক্লাউড পরিষেবার ভিতরে প্রয়োগ করা হয়েছে (যেমন, যে কোনও চুরি হওয়া MSA সাইনিং কীগুলি অস্বীকার করা এবং কর্পোরেট প্রমাণীকরণের জন্য "ভুল ধরণের কী" ব্যবহার করার জন্য লুফহোলটি বন্ধ করা), আপনাকে ঝাঁকুনি দেওয়ার দরকার নেই। যেকোনো প্যাচ নিজেই ইনস্টল করুন।

যাইহোক, আপনি যদি একজন প্রোগ্রামার হন, একজন গুণগত নিশ্চয়তা অনুশীলনকারী, একজন লাল টিমকারী/নীল টিমকারী, অথবা অন্যথায় IT এর সাথে জড়িত হন, তাহলে অনুগ্রহ করে নিজেকে এই নিবন্ধের শীর্ষে করা তিনটি পয়েন্ট মনে করিয়ে দিন:

- ফলিত ক্রিপ্টোগ্রাফি কঠিন। আপনাকে শুধু সঠিক অ্যালগরিদম বেছে নিতে হবে না এবং সেগুলিকে নিরাপদে বাস্তবায়ন করতে হবে। এছাড়াও আপনাকে সেগুলি সঠিকভাবে ব্যবহার করতে হবে, এবং সিস্টেমটি উপযুক্ত দীর্ঘমেয়াদী যত্নের সাথে নির্ভর করে এমন কোনও ক্রিপ্টোগ্রাফিক কীগুলি পরিচালনা করতে হবে।

- নিরাপত্তা বিভাজন কঠিন। এমনকি যখন আপনি মনে করেন যে আপনি আপনার বাস্তুতন্ত্রের একটি জটিল অংশকে দুই বা ততোধিক অংশে বিভক্ত করেছেন, যেমন মাইক্রোসফ্ট এখানে করেছে, আপনাকে নিশ্চিত করতে হবে যে বিচ্ছেদ সত্যিই আপনার প্রত্যাশা অনুযায়ী কাজ করে। বিচ্ছেদের নিরাপত্তা নিজেই যাচাই করুন এবং পরীক্ষা করুন, কারণ আপনি যদি এটি পরীক্ষা না করেন, তাহলে দুর্বৃত্তরা অবশ্যই করবে।

- হুমকি শিকার করা কঠিন। প্রথম এবং সবচেয়ে সুস্পষ্ট ব্যাখ্যাটি সর্বদা সঠিক নয়, বা একমাত্র নাও হতে পারে। আপনার প্রথম যুক্তিসঙ্গত ব্যাখ্যা পেলে শিকার করা বন্ধ করবেন না। যতক্ষণ না আপনি বর্তমান আক্রমণে ব্যবহৃত প্রকৃত শোষণগুলি চিহ্নিত করেন না ততক্ষণ পর্যন্ত চালিয়ে যান, তবে আপনি যতটা সম্ভব অন্যান্য সম্ভাব্য সম্পর্কিত কারণগুলিও আবিষ্কার করেন, যাতে আপনি তাদের সক্রিয়ভাবে প্যাচ করতে পারেন।

একটি সুপরিচিত বাক্যাংশ উদ্ধৃত করার জন্য (এবং এটি সত্য যে আমরা এটির ক্লিচ হওয়ার বিষয়ে চিন্তিত নই): সাইবার নিরাপত্তা একটি যাত্রা, গন্তব্য নয়।

সাইবার নিরাপত্তা হুমকি শিকার যত্ন নিতে সময় বা দক্ষতার স্বল্প? চিন্তিত যে সাইবারসিকিউরিটি আপনাকে অন্য সমস্ত জিনিসগুলি থেকে বিভ্রান্ত করবে যা আপনাকে করতে হবে?

এই সম্পর্কে আরও জানো Sophos পরিচালিত সনাক্তকরণ এবং প্রতিক্রিয়া:

24/7 হুমকি শিকার, সনাক্তকরণ, এবং প্রতিক্রিয়া ▶

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। মোটরগাড়ি / ইভি, কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- ব্লকঅফসেট। পরিবেশগত অফসেট মালিকানার আধুনিকীকরণ। এখানে প্রবেশ করুন.

- উত্স: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 15%

- 25

- 2FA

- a

- সক্ষম

- সম্পর্কে

- আইটি সম্পর্কে

- উপরে

- পরম

- প্রবেশ

- অ্যাক্সেসড

- হিসাব

- অ্যাকাউন্টস

- অর্জিত

- অর্জন

- দিয়ে

- সক্রিয়

- সক্রিয় ডিরেক্টরি

- কার্যকলাপ

- কাজ

- আসল

- প্রকৃতপক্ষে

- Ad

- যোগ

- আগাম

- পর

- আবার

- বিরুদ্ধে

- সংস্থা

- এয়ারলাইন

- বিমানবন্দর

- আলগোরিদিম

- সব

- অনুমতি

- অনুমতি

- একা

- ইতিমধ্যে

- এছাড়াও

- সর্বদা

- an

- এবং

- কোন

- যে কেউ

- কোথাও

- আপাত

- ফলিত

- আন্দাজ

- রয়েছি

- কাছাকাছি

- প্রবন্ধ

- AS

- অনুমান

- ধৃষ্টতা

- বীমা

- At

- আক্রমণ

- আক্রমন

- অনুমোদিত

- প্রমাণীকরণ

- লেখক

- গাড়ী

- সহজলভ্য

- অপবারিত

- নভোনীল

- পিছনে

- ব্যাক-এন্ড

- পিছনের দরজা

- পটভূমি

- পটভূমি চিত্র

- খারাপ

- BE

- কারণ

- হয়েছে

- আগে

- হচ্ছে

- উত্তম

- বোর্ডিং

- লাশ

- সীমান্ত

- উভয়

- পাদ

- ব্রাউজার

- ব্রাউজিং

- বাগ

- গুচ্ছ

- কিন্তু

- by

- CAN

- কার্ড

- যত্ন

- সাবধানে

- কেস

- কারণসমূহ

- কেন্দ্র

- অবশ্যই

- চেক

- পরীক্ষণ

- চেক

- বেছে নিন

- পরিষ্কার

- মক্কেল

- বন্ধ

- মেঘ

- কোড

- রঙ

- এর COM

- সাধারণভাবে

- কোম্পানি

- কোম্পানির

- সম্পূর্ণ

- জটিল

- সংকটাপন্ন

- কম্পিউটার

- সুনিশ্চিত

- কনফিগারেশন

- সংযোগ

- বিবেচিত

- ভোক্তা

- মিষ্ট রূটি

- কর্পোরেট

- পারা

- আবরণ

- কভারেজ

- সৃষ্টি

- তৈরি করা হচ্ছে

- পরিচয়পত্র

- যুদ্ধাপরাধীদের

- সংকটপূর্ণ

- কথা বলবেন সে ধোঁকাবাজ

- ক্রিপ্টোগ্রাফিক

- ক্রিপ্টোগ্রাফি

- বর্তমান

- গ্রাহকদের

- সাইবার অপরাধ

- সাইবার নিরাপত্তা

- উপাত্ত

- দিন

- দিন

- লেনদেন

- বিবরণ

- পরিকল্পিত

- ডেস্ক

- গন্তব্য

- সনাক্তকরণ

- নির্ধারিত

- বিকাশকারী

- যন্ত্র

- DID

- বিভিন্ন

- ডিজিটাল

- সরাসরি

- আবিষ্কৃত

- প্রদর্শন

- do

- দলিল

- না

- না

- Dont

- নিচে

- ডাউনলোড

- downside হয়

- নাটকীয়

- ড্রাইভার

- সময়

- প্রতি

- সহজ

- সহজ

- বাস্তু

- অন্যদের

- ইমেইল

- এনক্রিপ্ট করা

- শেষ

- সর্বশেষ সীমা

- ইংরেজি

- যথেষ্ট

- প্রবেশ করান

- উদ্যোগ

- অধিকারী

- স্থাপন করা

- এমন কি

- কখনো

- প্রতি

- সবাই

- বিনিময়

- থাকা

- আশা করা

- ল্যাপারোস্কোপিক পদ্ধতি

- ব্যাখ্যা

- কাজে লাগান

- শোষিত

- কীর্তিকলাপ

- উদ্ভাসিত

- সত্য

- নকল

- মূর্ত

- চূড়ান্ত

- প্রথম

- ঠিক করা

- স্থায়ী

- ফ্লাইট

- অনুসৃত

- জন্য

- পাওয়া

- প্রতারণাপূর্ণ

- থেকে

- উত্পাদন করা

- পাওয়া

- প্রদত্ত

- Go

- চালু

- ভাল

- সরকার

- টাট্টু ঘোড়া

- ছিল

- এরকম

- কঠিন

- হার্ডওয়্যারের

- আছে

- জমিদারি

- হেডার

- শিরোনাম

- শুনেছি

- উচ্চতা

- এখানে

- আঘাত

- গর্ত

- বাতাসে ভাসিতে থাকা

- কিভাবে

- কিভাবে

- HTTP

- HTTPS দ্বারা

- শত শত

- শিকার

- চিহ্নিত

- পরিচয়

- if

- বাস্তবায়ন

- ঊহ্য

- in

- সুদ্ধ

- ইনডিকেটর

- ব্যক্তি

- প্রারম্ভিক

- ভিতরে

- ইনস্টল

- উদাহরণ

- পরিবর্তে

- অভিপ্রেত

- মিথষ্ক্রিয়া

- পারস্পরিক ক্রিয়ার

- আন্তঃসংযুক্ত

- Internet

- মধ্যে

- তদন্ত

- জড়িত

- হাস্যকরভাবে

- ইস্যু করা

- সমস্যা

- IT

- এর

- নিজেই

- যাত্রা

- JPG

- মাত্র

- রাখা

- চাবি

- কী

- জানা

- পরিচিত

- ভাষা

- বড়

- গত

- স্তর

- অন্তত

- ত্যাগ

- ছোড়

- বরফ

- বাম

- যাক

- মত

- সম্ভবত

- তালিকা

- লগিং

- লগইন

- দীর্ঘ মেয়াদী

- দেখুন

- খুঁজছি

- পলায়নের পথ

- প্রণীত

- সংখ্যাগুরু

- করা

- তৈরি করে

- ম্যালওয়্যার

- পরিচালনা করা

- পরিচালিত

- অনেক

- মার্জিন

- সর্বোচ্চ প্রস্থ

- মে..

- অর্থ

- মানে

- অভিপ্রেত

- পরিমাপ

- নিছক

- মাইক্রোসফট

- হতে পারে

- প্রচলন

- অধিক

- সেতু

- অবশ্যই

- নাম

- যথা

- প্রকৃতি

- প্রয়োজন

- প্রয়োজন

- চাহিদা

- নেটওয়ার্ক

- নেটওয়ার্ক ট্রাফিক

- নেটওয়ার্ক

- নেটওয়ার্ক এবং পরিষেবা

- তবু

- সংবাদ

- না।

- সাধারণ

- নোট

- এখন

- সংখ্যা

- সুস্পষ্ট

- of

- বন্ধ

- নৈবেদ্য

- প্রায়ই

- on

- একদা

- ONE

- ওগুলো

- অনলাইন

- কেবল

- অপারেশনস

- or

- সংগঠন

- সংগঠন

- মূলত

- অন্যান্য

- অন্যভাবে

- আমাদের

- বাইরে

- চেহারা

- শেষ

- নিজের

- পৃষ্ঠা

- অংশ

- যন্ত্রাংশ

- পাস

- গৃহীত

- পাসপোর্ট

- পাসওয়ার্ড

- গত

- তালি

- প্যাচ

- প্যাটার্ন

- পল

- সম্প্রদায়

- ব্যক্তিগত

- জায়গা

- পরিকল্পিত

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- বিশ্বাসযোগ্য

- দয়া করে

- পয়েন্ট

- অবস্থান

- পোস্ট

- সম্ভাব্য

- অনুশীলন

- প্রস্তুত

- বর্তমান

- নিরোধক

- পূর্বে

- ব্যক্তিগত

- ব্যক্তিগত কী

- প্রোবের

- সমস্যা

- সমস্যা

- প্রক্রিয়া

- উৎপাদন করা

- কার্যক্রম

- প্রোগ্রামার

- রক্ষা

- প্রতিপন্ন

- প্রকাশ্য

- পাবলিক মেঘ

- প্রকাশিত

- ঠেলাঠেলি

- করা

- গুণ

- উদ্ধৃতি

- বরং

- ছুঁয়েছে

- পাঠক

- সত্যিই

- গ্রহণ করা

- লাল

- উল্লেখ করা

- নিয়মিতভাবে

- সংশ্লিষ্ট

- উপর

- বিশ্বাসযোগ্য

- রিপোর্ট

- সম্মানজনক

- অনুরোধ

- প্রয়োজন

- প্রয়োজনীয়

- প্রয়োজন

- সম্মান

- প্রকাশিত

- বিপরীত

- অধিকার

- নলখাগড়া

- s

- একই

- করাত

- সুযোগ

- ঋতু

- দ্বিতীয়

- গোপন

- নিরাপদ

- নিরাপদে

- নিরাপত্তা

- সুরক্ষা ব্যবস্থা

- দেখ

- মনে

- করলো

- সেগমেন্টেশন

- পাঠান

- পাঠায়

- প্রেরিত

- আলাদা

- সেবা

- সেবা

- সেশন

- শেয়ার

- সংক্ষিপ্ত

- স্বল্পমেয়াদী

- উচিত

- দেখিয়েছেন

- দেখাচ্ছে

- পাশ

- চিহ্ন

- সাইন ইন

- স্বাক্ষর

- স্বাক্ষর

- একক

- সাইট

- স্মার্ট

- অন্যের ব্যাপারে নাক গলানো

- So

- সফটওয়্যার

- কঠিন

- কিছু

- কেউ

- শীঘ্রই

- ভাষী

- নির্দিষ্ট

- বিভক্ত করা

- স্বতন্ত্র

- মান

- শুরু

- রাষ্ট্র

- অপহৃত

- থামুন

- ঝড়

- প্রবলভাবে

- এমন

- সুপারিশ

- প্রস্তাব

- উপযুক্ত

- অনুমিত

- নিশ্চিত

- করা SVG

- পদ্ধতি

- সিস্টেম

- গ্রহণ করা

- গল্প

- টীম

- দল

- প্রযুক্তি

- বলা

- অস্থায়ী

- দশ

- পরীক্ষা

- চেয়ে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- নিজেদের

- তারপর

- তত্ত্ব

- সেখানে।

- অতএব

- এইগুলো

- তারা

- কিছু

- মনে

- এই

- সেগুলো

- যদিও?

- হাজার হাজার

- হুমকি

- তিন

- সময়

- TLS এর

- থেকে

- টোকেন

- টোকেন

- শীর্ষ

- মোট

- পথ

- ট্রাফিক

- রূপান্তর

- স্বচ্ছ

- ভ্রমণ

- চেষ্টা

- আলোড়ন সৃষ্টি

- সত্য

- চেষ্টা

- চালু

- দুই

- সাধারণত

- পরিণামে

- অধীনে

- নিম্নাবস্থিত

- অনন্য

- আনলক

- পর্যন্ত

- আপডেট

- আপডেট

- উপরে

- ওলট

- URL টি

- us

- মার্কিন সরকার

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সুবিশাল

- মাধ্যমে

- শিকার

- ক্ষতিগ্রস্তদের

- অত্যাবশ্যক

- দুর্বলতা

- অনুপস্থিত

- ছিল

- উপায়..

- we

- ওয়েব

- সপ্তাহান্তিক কাল

- আমরা একটি

- সুপরিচিত

- ছিল

- কি

- কখন

- যে

- হু

- কেন

- বন্য

- ইচ্ছা

- জানালা

- বিজ্ঞ

- সঙ্গে

- ছাড়া

- শব্দ

- শব্দ

- হয়া যাই ?

- কাজ

- চিন্তিত

- would

- লেখা

- কোড লিখুন

- ভুল

- বছর

- এখনো

- আপনি

- আপনার

- নিজেকে

- zephyrnet