GoTo হল একটি সুপরিচিত ব্র্যান্ড যা টেলিকনফারেন্সিং এবং ওয়েবিনারের প্রযুক্তি, দূরবর্তী অ্যাক্সেস এবং পাসওয়ার্ড পরিচালনা সহ বিভিন্ন পণ্যের মালিক।

আপনি যদি কখনও GoTo ওয়েবিনার (অনলাইন মিটিং এবং সেমিনার), GoToMyPC (ব্যবস্থাপনা এবং সহায়তার জন্য অন্য কারও কম্পিউটার সংযোগ এবং নিয়ন্ত্রণ) বা LastPass (একটি পাসওয়ার্ড ম্যানেজমেন্ট পরিষেবা) ব্যবহার করে থাকেন তবে আপনি GoTo স্থিতিশীল থেকে একটি পণ্য ব্যবহার করেছেন৷

আপনি সম্ভবত 2022 সালের বড়দিনের ছুটির মরসুমে সাইবার নিরাপত্তার বড় গল্পটি ভুলে যাননি, যখন লাস্টপাস ভর্তি এটি একটি লঙ্ঘনের শিকার হয়েছে যা এটি প্রথম ভেবেছিল তার চেয়ে অনেক বেশি গুরুতর।

কোম্পানি প্রথম রিপোর্ট, 2022 সালের আগস্টে, লাস্টপাস ডেভেলপমেন্ট নেটওয়ার্কে ব্রেক-ইন করার পরে, ক্রুকরা মালিকানাধীন সোর্স কোড চুরি করেছিল, কিন্তু গ্রাহকের ডেটা নয়।

কিন্তু সেই সোর্স কোড ডাকাতিতে যে ডেটা পাওয়া গেছে তাতে আক্রমণকারীদের জন্য যথেষ্ট তথ্য অন্তর্ভুক্ত ছিল অনুসরণ করুন একটি LastPass ক্লাউড স্টোরেজ পরিষেবাতে ব্রেক-ইন সহ, যেখানে গ্রাহকের ডেটা প্রকৃতপক্ষে চুরি করা হয়েছিল, এনক্রিপ্ট করা পাসওয়ার্ড ভল্ট সহ হাস্যকরভাবে।

এখন, দুর্ভাগ্যবশত, এটি মূল কোম্পানি GoTo এর পালা একটি লঙ্ঘন স্বীকার এর নিজস্ব - এবং এটি একটি ডেভেলপমেন্ট নেটওয়ার্ক ব্রেক-ইনও জড়িত।

নিরাপত্তার ঘটনা

2022-11-30 তারিখে, GoTo অবহিত গ্রাহকদের যে এটা ভোগা ছিল "একটি নিরাপত্তা ঘটনা", নিম্নরূপ পরিস্থিতি সংক্ষিপ্তকরণ:

এখন পর্যন্ত তদন্তের ভিত্তিতে, আমরা আমাদের উন্নয়ন পরিবেশ এবং তৃতীয় পক্ষের ক্লাউড স্টোরেজ পরিষেবার মধ্যে অস্বাভাবিক কার্যকলাপ সনাক্ত করেছি। তৃতীয় পক্ষের ক্লাউড স্টোরেজ পরিষেবাটি বর্তমানে GoTo এবং এর অধিভুক্ত, LastPass উভয়ের দ্বারা ভাগ করা হয়েছে।

সেই সময়ে সংক্ষিপ্তভাবে বলা এই গল্পটি, লাস্টপাস-এ আগস্ট 2022 থেকে ডিসেম্বর 2022 পর্যন্ত প্রকাশিত গল্পের মতোই কৌতূহলজনকভাবে একই রকম শোনায়: উন্নয়ন নেটওয়ার্ক লঙ্ঘন হয়েছে; গ্রাহক স্টোরেজ লঙ্ঘন; তদন্ত চলমান।

তবুও, আমাদের ধরে নিতে হবে, বিবৃতিটি স্পষ্টভাবে উল্লেখ করে যে ক্লাউড পরিষেবাটি LastPass এবং GoTo-এর মধ্যে ভাগ করা হয়েছিল, যেখানে উল্লেখ করা হয়েছে যে এখানে উল্লিখিত ডেভেলপমেন্ট নেটওয়ার্ক ছিল না, যে এই লঙ্ঘনটি LastPass এর ডেভেলপমেন্ট সিস্টেমে কয়েক মাস আগে শুরু হয়নি।

পরামর্শটি বলে মনে হচ্ছে যে, GoTo লঙ্ঘনের ক্ষেত্রে, উন্নয়ন নেটওয়ার্ক এবং ক্লাউড পরিষেবার অনুপ্রবেশ একই সময়ে ঘটেছে, যেন এটি একটি একক বিরতি যা দুটি লক্ষ্যমাত্রা অর্জন করেছিল, LastPass দৃশ্যের বিপরীতে, যেখানে ক্লাউড লঙ্ঘন হয়েছিল প্রথমটির পরবর্তী পরিণতি ছিল।

ঘটনা আপডেট

দুই মাস পরে, GoTo আছে ফিরে এসো একটি আপডেট সহ, এবং খবরটি দুর্দান্ত নয়:

[এ] হুমকি অভিনেতা নিম্নলিখিত পণ্যগুলির সাথে সম্পর্কিত একটি তৃতীয় পক্ষের ক্লাউড স্টোরেজ পরিষেবা থেকে এনক্রিপ্ট করা ব্যাকআপগুলিকে এক্সফিল্ট করেছেন: Central, Pro, join.me, Hamachi এবং RemotelyAnywhere৷ আমাদের কাছে প্রমাণ রয়েছে যে একজন হুমকি অভিনেতা এনক্রিপ্ট করা ব্যাকআপগুলির একটি অংশের জন্য একটি এনক্রিপশন কী বের করে দিয়েছেন৷ প্রভাবিত তথ্য, যা পণ্য অনুসারে পরিবর্তিত হয়, এতে অ্যাকাউন্ট ব্যবহারকারীর নাম, সল্টেড এবং হ্যাশ করা পাসওয়ার্ড, মাল্টি-ফ্যাক্টর প্রমাণীকরণ (MFA) সেটিংসের একটি অংশ, সেইসাথে কিছু পণ্য সেটিংস এবং লাইসেন্সিং তথ্য অন্তর্ভুক্ত থাকতে পারে।

সংস্থাটি আরও উল্লেখ করেছে যে যদিও কিছু রেসকিউ এবং GoToMyPC গ্রাহকদের জন্য MFA সেটিংস চুরি করা হয়েছিল, তাদের এনক্রিপ্ট করা ডেটাবেসগুলি ছিল না।

এখানে দুটি বিষয় বিভ্রান্তিকরভাবে অস্পষ্ট: প্রথমত, কেন এমএফএ সেটিংস এক সেট গ্রাহকের জন্য এনক্রিপ্ট করা হয়েছিল, কিন্তু অন্যদের জন্য নয়; এবং দ্বিতীয়ত, যাইহোক "MFA সেটিংস" শব্দগুলি কী অন্তর্ভুক্ত করে?

একাধিক সম্ভাব্য গুরুত্বপূর্ণ "MFA সেটিংস" মনে আসে, যার মধ্যে এক বা একাধিক:

- ফোন নাম্বারগুলো 2FA কোড পাঠানোর জন্য ব্যবহৃত হয়।

- শুরু বীজ অ্যাপ-ভিত্তিক 2FA কোড সিকোয়েন্সের জন্য।

- সংরক্ষিত পুনরুদ্ধার কোড জরুরী পরিস্থিতিতে ব্যবহারের জন্য।

সিম অদলবদল এবং শুরু বীজ

স্পষ্টতই, ফাঁস হওয়া টেলিফোন নম্বরগুলি যেগুলি সরাসরি 2FA প্রক্রিয়ার সাথে লিঙ্ক করা হয়েছে তাদের জন্য সহজ লক্ষ্যগুলি উপস্থাপন করে যারা ইতিমধ্যেই আপনার ব্যবহারকারীর নাম এবং পাসওয়ার্ড জানে, কিন্তু আপনার 2FA সুরক্ষা অতিক্রম করতে পারে না।

আপনার 2FA কোডগুলি যে নম্বরে পাঠানো হচ্ছে তা যদি বদমাশরা নিশ্চিত হয়, তাহলে তারা চেষ্টা করতে আগ্রহী হতে পারে সিম অদলবদল, যেখানে তারা একটি মোবাইল ফোন কোম্পানীর কর্মীকে একটি "প্রতিস্থাপন" সিম কার্ড ইস্যু করার জন্য প্রতারণা করে, ঘুষ দেয় বা ঘুষ দেয় যাতে এটিতে আপনার নম্বর দেওয়া আছে।

যদি তা হয়, তবে তারা কেবল তাদের ফোনে আপনার অ্যাকাউন্টের জন্য পরবর্তী 2FA কোড পাবে না, তবে আপনার ফোনটি বন্ধ হয়ে যাবে (কারণ একটি নম্বর একবারে শুধুমাত্র একটি সিমে বরাদ্দ করা যেতে পারে), তাই আপনি সম্ভবত কোনোটি মিস করবেন। সতর্কতা বা কথোপকথন যা অন্যথায় আপনাকে আক্রমণের সাথে জড়িত থাকতে পারে।

অ্যাপ্লিকেশান-ভিত্তিক 2FA কোড জেনারেটরের জন্য শুরু করা বীজ আক্রমণকারীদের জন্য আরও বেশি কার্যকর, কারণ এটি শুধুমাত্র বীজ যা আপনার ফোনে প্রদর্শিত সংখ্যার ক্রম নির্ধারণ করে।

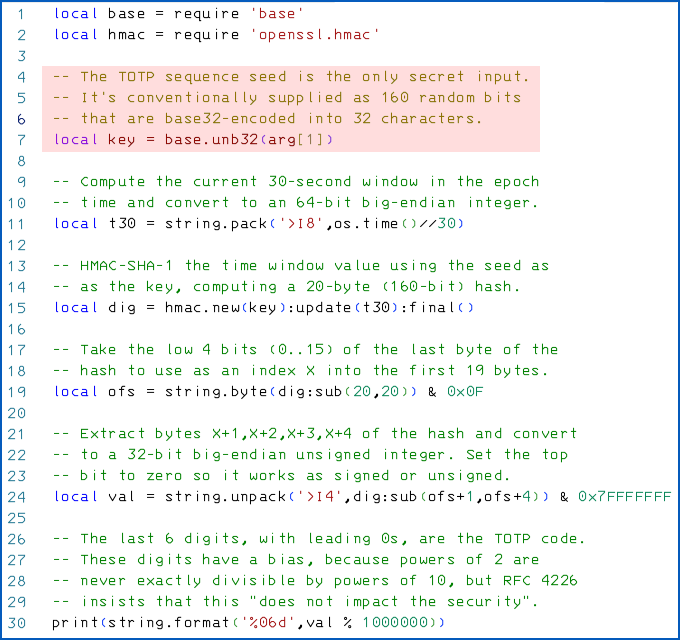

এই ম্যাজিক ছয়-সংখ্যার সংখ্যাগুলি (এগুলি দীর্ঘ হতে পারে, তবে ছয়টি স্বাভাবিক) বর্তমান ইউনিক্স-যুগ সময়কে হ্যাশ করার মাধ্যমে গণনা করা হয়, বীজের মান ব্যবহার করে সাম্প্রতিক 30-সেকেন্ডের উইন্ডোর শুরুতে বৃত্তাকার করা হয়, সাধারণত একটি এলোমেলোভাবে একটি ক্রিপ্টোগ্রাফিক কী হিসাবে 160-বিট (20-বাইট) নম্বর বেছে নেওয়া হয়েছে।

মোবাইল ফোন বা জিপিএস রিসিভার সহ যে কেউ নির্ভরযোগ্যভাবে বর্তমান সময়টি কয়েক মিলিসেকেন্ডের মধ্যে নির্ধারণ করতে পারে, সবচেয়ে কাছের 30 সেকেন্ডের জন্য একা ছেড়ে দিন, তাই সূচনা বীজটি একটি ক্রুক এবং আপনার নিজের ব্যক্তিগত কোড স্ট্রীমের মধ্যে দাঁড়িয়ে থাকা একমাত্র জিনিস।

একইভাবে, সংরক্ষিত পুনরুদ্ধার কোডগুলি (বেশিরভাগ পরিষেবাগুলি আপনাকে একবারে কয়েকটি বৈধ কোড রাখতে দেয়, সাধারণত পাঁচ বা দশটি, তবে একটি যথেষ্ট হতে পারে) এছাড়াও প্রায় অবশ্যই আপনার 2FA প্রতিরক্ষা অতিক্রম করে আক্রমণকারীকে পেতে চলেছে।

অবশ্যই, আমরা নিশ্চিত হতে পারি না যে এই ডেটাগুলির কোনওটি সেই অনুপস্থিত "MFA সেটিংস" এর মধ্যে অন্তর্ভুক্ত ছিল যেগুলি বদমাশরা চুরি করেছিল, তবে আমরা চাই যে লঙ্ঘনের সেই অংশটিতে কী জড়িত ছিল সে সম্পর্কে GoTo আরও আসন্ন ছিল।

কতটা সল্টিং এবং স্ট্রেচিং?

অন্য একটি বিশদ যা আমরা আপনাকে অন্তর্ভুক্ত করার পরামর্শ দিই যদি আপনি এই ধরণের ডেটা লঙ্ঘনের জন্য ধরা পড়েন তবে যে কোনও সল্ট-এব-হ্যাশ করা পাসওয়ার্ডগুলি আসলে কীভাবে তৈরি হয়েছিল।

এটি আপনার গ্রাহকদের বিচার করতে সাহায্য করবে যে কত দ্রুত তাদের এখন-অনিবার্য পাসওয়ার্ড পরিবর্তন করতে হবে, কারণ হ্যাশ-এবং-লবণ প্রক্রিয়ার শক্তি (আরও স্পষ্টভাবে, আমরা আশা করি, এর লবণ-হ্যাশ-এন্ড-স্ট্রেচ প্রক্রিয়া) নির্ধারণ করে যে আক্রমণকারীরা চুরি হওয়া ডেটা থেকে আপনার পাসওয়ার্ডগুলি কত দ্রুত কাজ করতে সক্ষম হবে।

টেকনিক্যালি, হ্যাশ করা পাসওয়ার্ড সাধারণত কোনো ধরনের ক্রিপ্টোগ্রাফিক কৌশল দ্বারা ক্র্যাক হয় না যা হ্যাশকে "বিপরীত" করে। একটি শালীনভাবে নির্বাচিত হ্যাশিং অ্যালগরিদম এর ইনপুট সম্পর্কে কিছু প্রকাশ করার জন্য পিছনের দিকে চালানো যাবে না। অনুশীলনে, আক্রমণকারীরা কেবল সম্ভাব্য পাসওয়ার্ডগুলির একটি বিশাল দীর্ঘ তালিকা চেষ্টা করে, খুব সম্ভাব্য পাসওয়ার্ডগুলি সামনে চেষ্টা করার লক্ষ্য রাখে (যেমন pa55word), মাঝারিভাবে সম্ভাব্য পরবর্তীগুলি বেছে নেওয়া (যেমন strAT0spher1C), এবং যতক্ষণ সম্ভব ন্যূনতম সম্ভব ছেড়ে দেওয়া (যেমন 44y3VL7C5%TJCF-KGJP3qLL5) একটি পাসওয়ার্ড হ্যাশিং সিস্টেম নির্বাচন করার সময়, আপনার নিজের উদ্ভাবন করবেন না। PBKDF2, bcrypt, scrypt এবং Argon2 এর মতো সুপরিচিত অ্যালগরিদম দেখুন। সল্টিং এবং স্ট্রেচিং প্যারামিটারের জন্য অ্যালগরিদমের নিজস্ব নির্দেশিকা অনুসরণ করুন যা পাসওয়ার্ড-তালিকা আক্রমণের বিরুদ্ধে ভাল স্থিতিস্থাপকতা প্রদান করে। পরামর্শ করুন গুরুতর সুরক্ষা বিশেষজ্ঞ পরামর্শের জন্য উপরে নিবন্ধ.

কি করো?

GoTo স্বীকার করেছে যে দু'মাস আগে অন্তত 2022 সালের নভেম্বরের শেষ থেকে দুষ্কৃতীদের অন্তত কিছু ব্যবহারকারীর অ্যাকাউন্টের নাম, পাসওয়ার্ড হ্যাশ এবং "MFA সেটিংস" এর একটি অজানা সেট রয়েছে।

এটি একটি সম্পূর্ণ নতুন লঙ্ঘন ছিল বলে উপরে আমাদের অনুমান থাকা সত্ত্বেও, এই আক্রমণটি 2022 সালের আগস্টে আসল লাস্টপাস অনুপ্রবেশে ফিরে যাওয়ার একটি সাধারণ পূর্বসূরি হতে পারে, যাতে আক্রমণকারীরা নেটওয়ার্কে থাকতে পারে। এই সাম্প্রতিক লঙ্ঘনের বিজ্ঞপ্তি প্রকাশিত হওয়ার দুই মাসেরও বেশি সময় আগে।

সুতরাং, আমরা সুপারিশ:

- আপনার কোম্পানির সমস্ত পাসওয়ার্ড পরিবর্তন করুন যা উপরে তালিকাভুক্ত পরিষেবাগুলির সাথে সম্পর্কিত৷ আপনি যদি আগে পাসওয়ার্ডের ঝুঁকি নিয়ে থাকেন, যেমন সংক্ষিপ্ত এবং অনুমানযোগ্য শব্দ চয়ন করা, বা অ্যাকাউন্টগুলির মধ্যে পাসওয়ার্ড ভাগ করা, তাহলে তা করা বন্ধ করুন৷

- আপনি আপনার অ্যাকাউন্টে ব্যবহার করছেন এমন যেকোনো অ্যাপ-ভিত্তিক 2FA কোড সিকোয়েন্স রিসেট করুন। এটি করার মানে হল যে যদি আপনার 2FA বীজগুলির মধ্যে কোনটি চুরি হয়ে যায় তবে সেগুলি বদমাশদের কাছে অকেজো হয়ে যায়।

- নতুন ব্যাকআপ কোড পুনরায় জেনারেট করুন, যদি তোমার কিছু থাকে. পূর্বে জারি করা কোডগুলি একই সময়ে স্বয়ংক্রিয়ভাবে বাতিল করা উচিত।

- আপনি যদি পারেন অ্যাপ-ভিত্তিক 2FA কোডগুলিতে স্যুইচ করার কথা বিবেচনা করুন, আপনি বর্তমানে টেক্সট মেসেজ (SMS) প্রমাণীকরণ ব্যবহার করছেন বলে ধরে নিচ্ছেন। একটি নতুন ফোন নম্বর পাওয়ার চেয়ে, প্রয়োজন হলে কোড-ভিত্তিক 2FA সিকোয়েন্স পুনঃ-বীজ করা সহজ।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://nakedsecurity.sophos.com/2023/01/25/goto-admits-customer-cloud-backups-stolen-together-with-decryption-key/

- 1

- 2022

- 2FA

- a

- সক্ষম

- সম্পর্কে

- উপরে

- পরম

- প্রবেশ

- হিসাব

- অ্যাকাউন্টস

- কার্যকলাপ

- প্রকৃতপক্ষে

- ভর্তি

- পরামর্শ

- শাখা

- বিরুদ্ধে

- লক্ষ্য

- অ্যালগরিদম

- আলগোরিদিম

- সব

- একা

- ইতিমধ্যে

- যদিও

- এবং

- প্রবন্ধ

- নির্ধারিত

- ধৃষ্টতা

- আক্রমণ

- আক্রমন

- আগস্ট

- প্রমাণীকরণ

- লেখক

- গাড়ী

- স্বয়ংক্রিয়ভাবে

- পিছনে

- পটভূমি চিত্র

- ব্যাকআপ

- ব্যাক-আপ

- ভিত্তি

- কারণ

- পরিণত

- আগে

- হচ্ছে

- মধ্যে

- বিশাল

- সীমান্ত

- পাদ

- তরবার

- লঙ্ঘন

- সংক্ষেপে

- কার্ড

- ধরা

- কেন্দ্র

- মধ্য

- কিছু

- অবশ্যই

- পরিবর্তন

- নির্বাচন

- বড়দিনের পর্ব

- ঘনিষ্ঠ

- মেঘ

- মেঘ স্টোরেজ

- কোড

- রঙ

- আসা

- সাধারণ

- কোম্পানি

- কম্পিউটার

- সংযোগ করা

- নিয়ন্ত্রণ

- পথ

- আবরণ

- কর্কশ

- নির্মিত

- কথা বলবেন সে ধোঁকাবাজ

- ক্রিপ্টোগ্রাফিক

- বর্তমান

- এখন

- ক্রেতা

- গ্রাহক তথ্য

- গ্রাহকদের

- সাইবার নিরাপত্তা

- উপাত্ত

- তথ্য ভঙ্গ

- ডাটাবেস

- তারিখ

- মৃত

- ডিসেম্বর

- সত্ত্বেও

- বিস্তারিত

- সনাক্ত

- নির্ধারণ

- নির্ধারণ করে

- উন্নয়ন

- সরাসরি

- প্রদর্শন

- করছেন

- Dont

- নিচে

- পূর্বে

- সহজ

- অন্যদের

- এনক্রিপ্ট করা

- এনক্রিপশন

- যথেষ্ট

- সম্পূর্ণরূপে

- পরিবেশ

- এমন কি

- কখনো

- প্রমান

- ঠিক

- ক্যান্সার

- কয়েক

- প্রথম

- অনুসরণ করা

- অনুসরণ

- অনুসরণ

- বিস্মৃত

- আসন্ন

- থেকে

- সদর

- সাধারণত

- উত্পন্ন

- জেনারেটর

- পাওয়া

- প্রদত্ত

- Go

- চালু

- ভাল

- যাও

- জিপিএস

- মহান

- নির্দেশিকা

- কুশলী

- ঘটেছিলো

- এরকম

- কাটা

- হ্যাশ

- হ্যাশ

- উচ্চতা

- সাহায্য

- এখানে

- ছুটির দিন

- আশা

- বাতাসে ভাসিতে থাকা

- কিভাবে

- HTTPS দ্বারা

- বিপুলভাবে

- গুরুত্বপূর্ণ

- in

- আনত

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- সুদ্ধ

- তথ্য

- ইনপুট

- তদন্ত

- জড়িত

- হাস্যকরভাবে

- জারি

- IT

- যোগদানের

- বিচারক

- রাখা

- চাবি

- জানা

- LastPassiOS এর

- ত্যাগ

- লাইসেন্সকরণ

- সম্ভবত

- সংযুক্ত

- তালিকা

- তালিকাভুক্ত

- দীর্ঘ

- আর

- দেখুন

- জাদু

- করা

- ব্যবস্থাপনা

- মার্জিন

- সর্বোচ্চ প্রস্থ

- মানে

- সভা

- উল্লিখিত

- বার্তা

- এমএফএ

- হতে পারে

- মন

- অনুপস্থিত

- মোবাইল

- মোবাইল ফোন

- মাসের

- অধিক

- সেতু

- মাল্টি-ফ্যাক্টর প্রমাণীকরণ

- নাম

- প্রয়োজন

- প্রয়োজন

- নেটওয়ার্ক

- নতুন

- সংবাদ

- পরবর্তী

- সাধারণ

- সুপরিচিত

- নোট

- প্রজ্ঞাপন

- নভেম্বর

- সংখ্যা

- সংখ্যার

- ONE

- নিরন্তর

- অনলাইন

- অনলাইন সভা

- মূল

- অন্যরা

- অন্যভাবে

- নিজের

- মালিক

- পরামিতি

- মূল কোম্পানি

- অংশ

- পাসওয়ার্ড

- পাসওয়ার্ড পরিচালনা

- পাসওয়ার্ড

- গত

- পল

- PBKDF2

- ব্যক্তিগত

- ফোন

- বাছাই

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- অবস্থান

- সম্ভাবনা

- সম্ভব

- পোস্ট

- অনুশীলন

- অবিকল

- জন্য

- সম্ভবত

- প্রক্রিয়া

- পণ্য

- পণ্য

- মালিকানা

- রক্ষা

- প্রদান

- প্রকাশিত

- দ্রুত

- পরিসর

- গ্রহণ করা

- সাম্প্রতিক

- সুপারিশ করা

- আরোগ্য

- সংশ্লিষ্ট

- দূরবর্তী

- দূরবর্তী প্রবেশাধিকার

- চিত্রিত করা

- উদ্ধার

- স্থিতিস্থাপকতা

- প্রকাশ করা

- ঝুঁকি

- চালান

- একই

- Scrypt

- ঋতু

- সেকেন্ড

- নিরাপত্তা

- বীজ

- বীজ

- মনে হয়

- পাঠানোর

- ক্রম

- গম্ভীর

- সেবা

- সেবা

- সেট

- সেটিংস

- ভাগ

- শেয়ারিং

- সংক্ষিপ্ত

- উচিত

- সিম

- সিম কার্ড

- অনুরূপ

- কেবল

- থেকে

- একক

- অবস্থা

- ছয়

- খুদেবার্তা

- So

- কঠিন

- কিছু

- কেউ

- উৎস

- সোর্স কোড

- স্থিতিশীল

- শুরু

- শুরু হচ্ছে

- বিবৃতি

- উত্তরী

- অপহৃত

- থামুন

- স্টোরেজ

- সঞ্চিত

- গল্প

- প্রবাহ

- শক্তি

- এমন

- সমর্থন

- করা SVG

- অদলবদল

- পদ্ধতি

- গ্রহণ

- লক্ষ্যমাত্রা

- প্রযুক্তি

- এই

- সার্জারির

- তাদের

- জিনিস

- কিছু

- তৃতীয় পক্ষের

- চিন্তা

- হুমকি

- দ্বারা

- সময়

- থেকে

- একসঙ্গে

- শীর্ষ

- টিওটিপি

- রূপান্তর

- স্বচ্ছ

- চালু

- পরিণত

- সাধারণত

- অস্বাভাবিক

- আপডেট

- URL টি

- ব্যবহার

- মূল্য

- উপকরণ

- webinar

- ওয়েবিনার

- সুপরিচিত

- কি

- যে

- যখন

- হু

- ইচ্ছা

- মধ্যে

- শব্দ

- হয়া যাই ?

- কাজ আউট

- আপনার

- zephyrnet

![S3 Ep125: যখন নিরাপত্তা হার্ডওয়্যারে নিরাপত্তা ছিদ্র থাকে [অডিও + পাঠ্য]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)

![S3 Ep 126: দ্রুত ফ্যাশনের দাম (এবং ফিচার ক্রীপ) [অডিও + টেক্সট]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)