এটা আপনার চেয়ে কঠিন

নিচে কোন অডিও প্লেয়ার? শুনুন সরাসরি সাউন্ডক্লাউডে।

ডগ আমথ এবং পল ডকলিনের সাথে। ইন্ট্রো এবং আউটরো সঙ্গীত দ্বারা এডিথ মুজ.

আপনি আমাদের শুনতে পারেন সাউন্ডক্লাউড, অ্যাপল পডকাস্ট, গুগল পডকাস্ট, Spotify এর, Stitcher এবং যে কোন জায়গায় ভাল পডকাস্ট পাওয়া যায়। অথবা শুধু ড্রপ আমাদের RSS ফিডের URL আপনার প্রিয় পডক্যাচারে।

ট্রান্সক্রিপ্ট পড়ুন

DOUG. পাসওয়ার্ড ম্যানেজার ক্র্যাক, লগইন বাগ, এবং কুইন এলিজাবেথ প্রথম বনাম স্কটসের মেরি কুইন… অবশ্যই!

নেকেড সিকিউরিটি পডকাস্টে এই সমস্ত এবং আরও অনেক কিছু।

[মিউজিক্যাল মডেম]

পডকাস্টে স্বাগতম, সবাইকে।

আমি ডগ আমথ; তিনি পল ডাকলিন।

পল, আপনি কিভাবে করবেন?

হাঁস. কি দারুন!

16 শতকের তথ্য প্রযুক্তি স্কালডগারি নেকেড সিকিউরিটি পডকাস্ট, ডগলাসের সাথে দেখা করে।

আমি অপেক্ষা করতে পারি না!

DOUG. স্পষ্টতই, হ্যাঁ... আমরা শীঘ্রই যে পেতে হবে.

কিন্তু প্রথমে, বরাবরের মতো, এই সপ্তাহে টেক ইতিহাসে, 28 মে 1987 তারিখে, অনলাইন পরিষেবা প্রদানকারী CompuServe গ্রাফিক্স ইন্টারচেঞ্জ ফরম্যাট বা GIF [হার্ড জি] নামে একটি সামান্য কিছু প্রকাশ করেছে।

প্রাথমিক কম্পিউটার নেটওয়ার্কের সীমিত ব্যান্ডউইথ এবং স্টোরেজ ক্ষমতায় রঙিন ছবিগুলিকে সমর্থন করার উপায় হিসাবে CompuServe-এর একজন প্রকৌশলী প্রয়াত স্টিভ উইলহাইট দ্বারা এটি তৈরি করা হয়েছিল (যিনি, যাইহোক, এটিকে "জিফ" উচ্চারণ করেছিলেন)।

প্রাথমিক সংস্করণ, GIF 87a, সর্বাধিক 256টি রঙ সমর্থন করে; সহজ অ্যানিমেশন প্রদর্শনের ক্ষমতা এবং বিভিন্ন কম্পিউটার সিস্টেমে এর ব্যাপক সমর্থনের কারণে এটি দ্রুত জনপ্রিয়তা লাভ করে।

ধন্যবাদ, মিস্টার উইলহাইট.

হাঁস. এবং এটা কি আমাদের রেখে গেছে, ডগলাস?

ওয়েব অ্যানিমেশন, এবং শব্দটি "গ্রাফিক্স" [হার্ড জি] বা "জিরাফিক্স" [সফ্ট জি] উচ্চারিত কিনা তা নিয়ে বিতর্ক।

DOUG. হুবহু। [হাসি]

হাঁস. আমি এটাকে "গিফ" [হার্ড জি] বলতে পারি না।

DOUG. একই!

আসুন এটি স্ট্যাম্প করি এবং আমাদের উত্তেজনাপূর্ণ গল্পে এগিয়ে যান...

…রাণী প্রথম এলিজাবেথ, স্কটসের মেরি কুইন এবং একজন পুরুষ সম্পর্কে উভয় পক্ষের খেলা র্যানসমওয়্যার ক্রুকস এবং তার নিয়োগকর্তা পলের মধ্যে।

Ransomware টেলস: MitM আক্রমণ যেটি সত্যিই মধ্যম একজন মানুষ ছিল

হাঁস. [হাসি] গল্পের শেষে শুরু করা যাক।

মূলত, এটি ইংল্যান্ডের অক্সফোর্ডশায়ারের একটি প্রযুক্তি কোম্পানির বিরুদ্ধে একটি র্যানসমওয়্যার আক্রমণ ছিল।

(এটি নয়… এটি অক্সফোর্ডের একটি কোম্পানি ছিল, অ্যাবিংডন-অন-টেমস থেকে 15 কিলোমিটার দূরে, যেখানে সোফোস অবস্থিত।)

র্যানসমওয়্যার দ্বারা আক্রান্ত হওয়ার পরে, তারা, যেমন আপনি কল্পনা করতে পারেন, তাদের ডেটা ফেরত পেতে বিটকয়েনকে অর্থ প্রদানের দাবি নিয়ে আঘাত করেছিল।

এবং, যে গল্প মত আমরা একটি ছিল সপ্তাহ দুয়েক আগে, তাদের নিজস্ব রক্ষণাত্মক দলের একজন, যাদের এটি মোকাবেলা করতে সাহায্য করার কথা ছিল, তারা বুঝতে পেরেছিল, "আমি একটি MiTM চালাতে যাচ্ছি", একটি ম্যান-ইন-দ্য-মিডল আক্রমণ।

আমি জানি যে, লিঙ্গভিত্তিক ভাষা এড়াতে এবং এই সত্যটি প্রতিফলিত করতে যে এটি সর্বদা একজন ব্যক্তি নয় (এটি প্রায়শই মাঝখানে একটি কম্পিউটার) আজকাল…

…নেকেড সিকিউরিটিতে, আমি এখন লিখি "ম্যানিপুলেটর-ইন-দ্য-মিডল।"

কিন্তু এই আক্ষরিক অর্থে মাঝখানে একজন মানুষ ছিল.

সহজ কথায়, ডগ, তিনি তার নিয়োগকর্তাকে বাড়ি থেকে ইমেল করা শুরু করতে পেরেছিলেন, এক ধরণের টাইপোস্ক্যাট ইমেল অ্যাকাউন্ট ব্যবহার করে যা ছিল ক্রুকের ইমেল ঠিকানার মতো।

তিনি থ্রেডটি হাইজ্যাক করেছিলেন, এবং ঐতিহাসিক ইমেল ট্রেসে বিটকয়েন ঠিকানা পরিবর্তন করেছিলেন, কারণ তার সিনিয়র এক্সিকিউটিভদের ইমেল অ্যাকাউন্টগুলিতে অ্যাক্সেস ছিল...

…এবং তিনি মূলত একজন মধ্যম মানুষ হিসেবে আলোচনা শুরু করেন।

সুতরাং, আপনি কল্পনা করুন যে তিনি এখন ক্রুকের সাথে পৃথকভাবে আলোচনা করছেন, এবং তারপরে তিনি সেই আলোচনাটি তার নিয়োগকর্তার কাছে প্রেরণ করছেন।

আমরা জানি না যে তিনি সমস্ত অনুগ্রহ নিয়ে পালিয়ে যাওয়ার আশা করেছিলেন এবং তারপরে কেবল তার নিয়োগকর্তাকে বলবেন, "আরে, অনুমান করুন কী, দুর্বৃত্তরা আমাদের সাথে প্রতারণা করেছে", বা তিনি তার শেষের দিকে দুর্বৃত্তদের সাথে আলোচনা করতে চেয়েছিলেন কিনা, এবং অন্য প্রান্তে তার নিয়োগকর্তা

কারণ কোম্পানির অভ্যন্তরে ভয় ও আতঙ্ক বাড়াতে তিনি সব সঠিক/ভুল কথা জানতেন।

সুতরাং, তার লক্ষ্য ছিল মূলত র্যানসমওয়্যার পেমেন্ট হাইজ্যাক করা।

ওয়েল, ডগ, এটি সব কিছু নাশপাতি আকৃতির হয়ে গেছে কারণ, দুর্ভাগ্যবশত তার জন্য এবং সৌভাগ্যবশত তার নিয়োগকর্তার জন্য এবং আইন প্রয়োগকারীর জন্য, কোম্পানিটি পরিশোধ না করার সিদ্ধান্ত নিয়েছে।

DOUG. [হাসি] হুমমম!

হাঁস. তাই তার জন্য চুরি করার এবং তারপর কাটা এবং চালানোর জন্য কোন বিটকয়েন ছিল না।

এছাড়াও, এটা মনে হয় যে তিনি তার চিহ্নগুলি খুব ভালভাবে লুকিয়ে রাখেননি, এবং ইমেল লগগুলিতে তার বেআইনি অ্যাক্সেস তখন ধোয়ার মধ্যে বেরিয়ে আসে।

তিনি স্পষ্টতই জানতেন যে পুলিশরা তার সাথে যোগাযোগ করছে, কারণ সে বাড়িতে তার নিজের কম্পিউটার এবং ফোন থেকে দুর্বৃত্ত ডেটা মুছে ফেলার চেষ্টা করেছিল।

কিন্তু সেগুলো জব্দ করা হয়েছে, এবং তথ্য উদ্ধার করা হয়েছে।

কোনভাবে মামলাটি পাঁচ বছর ধরে টানা যায়, এবং অবশেষে, যখন তিনি বিচারে যেতে চলেছেন, তিনি স্পষ্টতই সিদ্ধান্ত নিয়েছিলেন যে তার দাঁড়ানোর জন্য সত্যিই একটি পা নেই এবং তিনি দোষ স্বীকার করেছেন।

সুতরাং, সেখানে আপনি এটি আছে, ডগ.

একজন আক্ষরিক ম্যান-ইন-দ্য-মিডল অ্যাটাক!

DOUG. ঠিক আছে, তাই 2023 সালে সব ঠিকঠাক এবং ভালো...

…কিন্তু আমাদের নিয়ে যাও 1580 এর দশকে ফিরে এসেছি, পল।

মেরি, স্কটস রানী এবং রানী এলিজাবেথ আমি সম্পর্কে কি?

হাঁস. ঠিক আছে, সত্যি কথা বলতে, আমি শুধু ভেবেছিলাম যে সেই সমস্ত বছর ফিরে গিয়ে একজন ম্যান-ইন-দ্য মিডল আক্রমণকে ব্যাখ্যা করার একটি দুর্দান্ত উপায় ছিল।

কারণ, বিখ্যাতভাবে, রানী এলিজাবেথ এবং তার চাচাতো বোন মেরি, স্কটসের রানী ছিলেন ধর্মীয় ও রাজনৈতিক শত্রু।

এলিজাবেথ ছিলেন ইংল্যান্ডের রানী; মেরি সিংহাসনের ভান করেছিলেন।

তাই, মেরিকে কার্যকরভাবে গৃহবন্দী করে রাখা হয়েছিল।

মেরি কিছু বিলাসিতা বাস করছিল, কিন্তু একটি দুর্গে সীমাবদ্ধ ছিল, এবং আসলে তার চাচাতো ভাইয়ের বিরুদ্ধে ষড়যন্ত্র করছিল, কিন্তু তারা এটি প্রমাণ করতে পারেনি।

এবং মেরি দুর্গে বিতরিত বিয়ার ব্যারেলের বাংগুলিতে স্টাফ বার্তা প্রেরণ এবং গ্রহণ করছিলেন।

স্পষ্টতই, এই ক্ষেত্রে, ম্যান-ইন-দ্য-মিডল একজন অনুগত বিয়ার সরবরাহকারী ছিলেন যিনি মেরি পাওয়ার আগে বার্তাগুলি সরিয়ে ফেলবেন, যাতে সেগুলি অনুলিপি করা যায়।

এবং তিনি প্রতিস্থাপন বার্তা সন্নিবেশ করান, মেরির সাইফারের সাথে এনক্রিপ্ট করা, সূক্ষ্ম পরিবর্তনের সাথে যা, ঢিলেঢালাভাবে বলতে গেলে, শেষ পর্যন্ত মেরিকে তার সম্ভবত যা থাকা উচিত তার চেয়ে বেশি লিখতে রাজি করায়।

তাই তিনি শুধু অন্যান্য ষড়যন্ত্রকারীদের নামই দেননি, তিনি রাণী এলিজাবেথকে হত্যার ষড়যন্ত্রের অনুমোদন দিয়েছেন বলেও ইঙ্গিত দিয়েছেন।

তারা তখন কঠিন সময় ছিল... এবং ইংল্যান্ডে অবশ্যই সেই দিনগুলিতে মৃত্যুদণ্ড ছিল, এবং মেরিকে বিচার করা হয়েছিল এবং মৃত্যুদণ্ড দেওয়া হয়েছিল।

DOUG. ঠিক আছে, তাই যে কেউ শুনছেন তার জন্য, এই পডকাস্টের জন্য লিফট পিচ হল, "সাইবারসিকিউরিটি খবর এবং পরামর্শ, এবং ইতিহাসের সামান্য ছিটানো"।

বর্তমান দিনে আমাদের ম্যান-ইন-দ্য-মিডল-এ ফিরে আসি।

আমরা কথা বললাম আরেকটি অভ্যন্তরীণ হুমকি ঠিক এইভাবে খুব বেশি দিন আগে নয়।

তাই এটি একটি প্যাটার্ন কিনা তা দেখতে আকর্ষণীয় হবে, বা এটি শুধুমাত্র একটি কাকতালীয় যদি হয়.

কিন্তু আমরা এই ধরনের আক্রমণ থেকে নিজেকে রক্ষা করার জন্য আপনি করতে পারেন এমন কিছু জিনিস সম্পর্কে কথা বলেছি, তাই আসুন সেগুলি আবার দ্রুত নিয়ে যাই।

দিয়ে শুরু: ভাগ এবং বিজয়, যার মূলত অর্থ হল, "কোম্পানীর একজন ব্যক্তিকে সবকিছুতে অবাধ প্রবেশাধিকার দেবেন না," পল৷

হাঁস. হ্যাঁ.

DOUG. এবং তারপর আমরা পেয়েছি: অপরিবর্তনীয় লগ রাখুন, যা এই ক্ষেত্রে ঘটেছে মত লাগছিল, তাই না?

হাঁস. হ্যাঁ.

মনে হচ্ছে এই ক্ষেত্রে প্রমাণের একটি মূল উপাদান ছিল যে তিনি সিনিয়র এক্সিকিউটিভদের ইমেলগুলি খনন করেছিলেন এবং সেগুলি পরিবর্তন করেছিলেন এবং তিনি এটি লুকাতে অক্ষম ছিলেন।

সুতরাং আপনি কল্পনা করুন, এমনকি অন্যান্য প্রমাণ ব্যতীত, সত্য যে তিনি ইমেলগুলির সাথে তালগোল পাকিয়েছিলেন যেগুলি বিশেষভাবে র্যানসমওয়্যার আলোচনা এবং বিটকয়েন ঠিকানাগুলির সাথে সম্পর্কিত অতিরিক্ত-সুপার সন্দেহজনক হবে৷

DOUG. ঠিক আছে, অবশেষে: সর্বদা পরিমাপ করুন, কখনও অনুমান করবেন না।

হাঁস. প্রকৃতপক্ষে!

DOUG. ভাল ছেলেরা শেষ পর্যন্ত জিতেছে... এটা পাঁচ বছর লেগেছে, কিন্তু আমরা এটা করেছি।

আসুন আমাদের পরবর্তী গল্পে চলে যাই।

ওয়েব নিরাপত্তা কোম্পানি একটি অ্যাপ-বিল্ডিং টুলকিটে একটি লগইন বাগ খুঁজে পায়।

বাগটি দ্রুত এবং স্বচ্ছভাবে সংশোধন করা হয়েছে, তাই এটি চমৎকার… তবে কিছুটা আছে গল্পে আরো, অবশ্যই, পল.

গুরুতর নিরাপত্তা: যাচাইকরণ গুরুত্বপূর্ণ - একটি OAUTH লগইন বাগ পরীক্ষা করা

হাঁস. হ্যাঁ.

এটি একটি ওয়েব কোডিং নিরাপত্তা বিশ্লেষণ কোম্পানি (আমি আশা করি আমি সেখানে সঠিক পরিভাষাটি বেছে নিয়েছি) যার নাম SALT, এবং তারা এক্সপো নামে একটি অ্যাপ-বিল্ডিং টুলকিটে একটি প্রমাণীকরণ দুর্বলতা খুঁজে পেয়েছে।

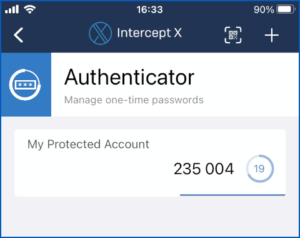

এবং, তাদের হৃদয় আশীর্বাদ, এক্সপো OAUTH নামক একটি জিনিস সমর্থন, অনুমোদন খুলুন পদ্ধতি.

এটি এমন একটি সিস্টেম যা ব্যবহার করা হয় যখন আপনি এমন একটি ওয়েবসাইটে যান যেটি সিদ্ধান্ত নিয়েছে, “আপনি জানেন কী, আমরা নিজেদের জন্য পাসওয়ার্ড সুরক্ষা কীভাবে করতে হয় তা শিখতে চেষ্টা করার ঝামেলা চাই না। আমরা যা করতে যাচ্ছি তা হল আমরা বলতে যাচ্ছি, 'গুগল দিয়ে লগইন করুন, ফেসবুক দিয়ে লগইন করুন'," এরকম কিছু।

এবং ধারণাটি হল যে, আলগাভাবে বলতে গেলে, আপনি Facebook, বা Google, বা মূলধারার পরিষেবা যাই হোক না কেন যোগাযোগ করুন এবং আপনি বলেন, "আরে, আমি দিতে চাই example.com এক্স করার অনুমতি।"

সুতরাং, Facebook, বা Google, বা যাই হোক না কেন, আপনাকে প্রমাণীকরণ করে এবং তারপর বলে, “ঠিক আছে, এখানে একটি ম্যাজিক কোড রয়েছে যা আপনি অন্য প্রান্তে দিতে পারেন যা বলে, 'আমরা আপনাকে পরীক্ষা করেছি; আপনি আমাদের সাথে প্রমাণীকরণ করেছেন, এবং এটি আপনার প্রমাণীকরণ টোকেন।"

তারপর, অন্য প্রান্তটি স্বাধীনভাবে Facebook, বা Google, বা যাই হোক না কেন তা নিশ্চিত করতে পারে যে সেই টোকেনটি আপনার পক্ষে জারি করা হয়েছে।

তাহলে এর মানে হল যে আপনাকে কখনই সাইটের কাছে কোনো পাসওয়ার্ড হস্তান্তর করতে হবে না... আপনি যদি চান, আপনার জন্য প্রকৃত প্রমাণীকরণ অংশটি করতে Facebook বা Google-কে কো-অপ্ট করছেন।

এটি একটি দুর্দান্ত ধারণা যদি আপনি একটি বুটিক ওয়েবসাইট হন এবং আপনি মনে করেন, "আমি আমার নিজের ক্রিপ্টোগ্রাফি বুনতে যাচ্ছি না।"

সুতরাং, এটি OAUTH-এ একটি বাগ নয়।

এটা শুধুমাত্র একটি নজরদারি; OAUTH প্রক্রিয়ার এক্সপোর বাস্তবায়নে ভুলে যাওয়া কিছু।

এবং, আলগাভাবে বলতে গেলে, ডগ, এটা এই মত যায়.

এক্সপো কোড একটি বিশাল ইউআরএল তৈরি করে যাতে Facebook-এর সাথে প্রমাণীকরণের জন্য প্রয়োজনীয় সমস্ত প্যারামিটার অন্তর্ভুক্ত থাকে এবং তারপর সেই চূড়ান্ত ম্যাজিক অ্যাক্সেস টোকেনটি কোথায় পাঠানো হবে তা নির্ধারণ করে।

অতএব, তাত্ত্বিকভাবে, আপনি যদি নিজের URL তৈরি করেন বা আপনি URL সংশোধন করতে সক্ষম হন, তাহলে আপনি সেই জায়গাটি পরিবর্তন করতে পারেন যেখানে এই জাদু প্রমাণীকরণ টোকেনটি অবশেষে পাঠানো হয়েছিল।

কিন্তু আপনি ব্যবহারকারীকে ধোঁকা দিতে পারবেন না, কারণ একটি ডায়ালগ উপস্থিত হয় যা বলে, "এ অ্যাপটি URL-here আপনাকে আপনার Facebook অ্যাকাউন্টে সাইন ইন করতে বলছে। আপনি কি এটি সম্পূর্ণরূপে বিশ্বাস করেন এবং এটি করতে দিতে চান? হ্যাঁ বা না?"

যাইহোক, যখন এটি Facebook, বা Google, বা যাই হোক না কেন অনুমোদনের কোড গ্রহণ করার পর্যায়ে আসে এবং এটি এই "রিটার্ন ইউআরএল"-এ পাস করে, এক্সপো কোডটি পরীক্ষা করে না যে আপনি আসলে ক্লিক করেছেন। Yes অনুমোদনের ডায়ালগে।

যদি আপনি সক্রিয়ভাবে ডায়ালগ দেখেন এবং ক্লিক করেন No, তাহলে আপনি আক্রমণটি ঘটতে বাধা দেবেন।

কিন্তু, মূলত, এই "ব্যর্থ খোলা".

আপনি যদি কখনই সংলাপ না দেখে থাকেন, তাই আপনি জানতেও পারবেন না যে ক্লিক করার মতো কিছু ছিল এবং আপনি কিছুই করেননি, এবং তারপর আক্রমণকারীরা আরও জাভাস্ক্রিপ্ট দিয়ে নিজের দ্বারা পরবর্তী URL ভিজিটটি ট্রিগার করেছিল...

…তাহলে সিস্টেম কাজ করবে।

এবং এটি কাজ করার কারণ হল ম্যাজিক "রিটার্ন ইউআরএল", যেখানে সুপার-সিক্রেট অনুমোদন কোড পাঠানো হবে, সেটি এক্সপোর জন্য একটি ওয়েব কুকিতে সেট করা হয়েছিল যাতে আপনি ক্লিক করার আগে * Yes ডায়ালগে*।

পরবর্তীতে, সেই "রিটার্ন URL" কুকির অস্তিত্বটি মূলত গ্রহণ করা হয়েছিল, যদি আপনি চান, প্রমাণ হিসাবে আপনি অবশ্যই ডায়ালগটি দেখেছেন এবং আপনি অবশ্যই এগিয়ে যাওয়ার সিদ্ধান্ত নিয়েছেন৷

যদিও বাস্তবে তা ছিল না।

তাই এটি একটি বিশাল স্লিপ ছিল ' twixt কাপ এবং ঠোঁট, ডগলাস.

DOUG. ঠিক আছে, আমাদের কাছে কিছু টিপস আছে, শুরু করে: এই বাগ রিপোর্টিং এবং প্রকাশ করার সময়, এটি একটি পাঠ্যপুস্তকের ক্ষেত্রে ছিল।

এই প্রায় ঠিক কিভাবে আপনি এটা করা উচিত, পল.

সবকিছু ঠিক যেমনটি করা উচিত তেমন কাজ করেছে, তাই এটি কীভাবে সম্ভব সর্বোত্তম উপায়ে করা যায় তার একটি দুর্দান্ত উদাহরণ।

হাঁস. এবং এটি একটি প্রধান কারণ কেন আমি এটি নগ্ন নিরাপত্তার উপর লিখতে চেয়েছিলাম।

সল্ট, যারা বাগ খুঁজে পেয়েছে...

..তারা এটা খুঁজে পেয়েছে; তারা দায়িত্বের সাথে এটি প্রকাশ করেছে; তারা এক্সপোর সাথে কাজ করেছিল, যারা এটি ঠিক করে দেয়, আক্ষরিক অর্থে কয়েক ঘন্টার মধ্যে।

সুতরাং, যদিও এটি একটি বাগ ছিল, যদিও এটি একটি কোডিং ভুল ছিল, এটি সল্টকে বলেছিল, "আপনি কি জানেন, এক্সপোর লোকদের সাথে কাজ করা একটি পরম আনন্দ ছিল।"

তারপরে, সল্ট একটি CVE পেতে শুরু করেছিল, এবং যাওয়ার পরিবর্তে, "আরে, বাগটি এখন ঠিক করা হয়েছে, তাই দুই দিন পরে আমরা এটি সম্পর্কে একটি বড় PR স্প্ল্যাশ করতে পারি," তবুও তারা তিন মাস আগে একটি তারিখ নির্ধারণ করেছিল যখন তারা আসলে লিখবে তাদের অনুসন্ধান এবং তাদের খুব শিক্ষামূলক প্রতিবেদন লিখুন।

তাৎক্ষণিক জনসংযোগের উদ্দেশ্যে এটিকে তাড়াহুড়ো করার পরিবর্তে, যদি তারা শেষ মুহুর্তে স্কূপ হয়ে যায়, তারা শুধুমাত্র দায়িত্বের সাথে এটি রিপোর্ট করেনি যাতে এটিকে বদমাশরা খুঁজে পাওয়ার আগেই এটি ঠিক করা যেতে পারে (এবং এমন কোন প্রমাণ নেই যে কেউ এই দুর্বলতার অপব্যবহার করেছে), তারা তখনও এক্সপোকে সেখানে যেতে এবং তাদের গ্রাহকদের সাথে যোগাযোগ করার জন্য কিছুটা ছাড় দিয়েছে।

DOUG. এবং তারপরে অবশ্যই, আমরা এই সম্পর্কে কিছুটা কথা বলেছি: নিশ্চিত করুন যে আপনার প্রমাণীকরণ চেক ব্যর্থ হয়েছে বন্ধ.

নিশ্চিত করুন যে কেউ এটিকে উপেক্ষা করলে বা বাতিল করলে এটি কাজ চালিয়ে যাবে না।

কিন্তু এখানে বড় সমস্যা হল: কখনই অনুমান করবেন না যে আপনার নিজস্ব ক্লায়েন্ট সাইড কোড যাচাইকরণ প্রক্রিয়ার নিয়ন্ত্রণে থাকবে।

হাঁস. আপনি যদি এক্সপোর দেওয়া জাভাস্ক্রিপ্ট কোডের সঠিক প্রক্রিয়াটি অনুসরণ করেন যা আপনাকে এই OAUTH প্রক্রিয়ার মধ্য দিয়ে নিয়ে যেতে, আপনি ভাল হতেন।

কিন্তু আপনি যদি তাদের কোড এড়িয়ে যান এবং প্রকৃতপক্ষে পপআপ বাইপাস বা বাতিল সহ আপনার নিজস্ব জাভাস্ক্রিপ্টের সাথে লিঙ্কগুলি ট্রিগার করেন, তাহলে আপনি জিতেছেন।

আপনার ক্লায়েন্ট কোড বাইপাস করা হল প্রথম জিনিস যা একজন আক্রমণকারীর কথা ভাবতে যাচ্ছে।

DOUG. ঠিক আছে, শেষ কিন্তু অন্তত নয়: আপনি যখন সক্রিয়ভাবে ব্যবহার করছেন না তখন ওয়েব অ্যাকাউন্ট থেকে লগ আউট করুন।

এটি চারপাশে ভাল পরামর্শ.

হাঁস. আমরা নেকেড সিকিউরিটি পডকাস্টে এটা সব সময় বলি, এবং আমাদের আছে অনেক বছর.

এটি অজনপ্রিয় পরামর্শ, কারণ এটি বরং অসুবিধাজনক, যেমন লোকেদের বলার মতো, "আরে, কেন আপনার ব্রাউজারটি প্রস্থান করার সময় সমস্ত কুকি সাফ করার জন্য সেট করবেন না?"

আপনি যদি এটি সম্পর্কে চিন্তা করেন, এই বিশেষ ক্ষেত্রে... ধরা যাক লগইনটি আপনার ফেসবুক অ্যাকাউন্টের মাধ্যমে ঘটছে; ফেসবুকের মাধ্যমে OAUTH.

আপনি যদি Facebook থেকে লগ আউট হয়ে থাকেন, তাহলে একজন আক্রমণকারী যতই জাভাস্ক্রিপ্ট বিশ্বাসঘাতকতার চেষ্টা করুক না কেন (এক্সপো পপআপ এবং সেই সমস্ত জিনিস বন্ধ করে দেওয়া), Facebook-এর সাথে প্রমাণীকরণ প্রক্রিয়া সফল হবে না কারণ Facebook যাবে, “আরে, এই ব্যক্তির আমাকে তাদের প্রমাণীকরণ করতে বলছে। তারা বর্তমানে লগ ইন করা হয়নি।"

সুতরাং আপনি সর্বদা এবং অনিবার্যভাবে সেই সময়ে Facebook লগইন পপ আপ দেখতে পাবেন: "আপনাকে এখন লগ ইন করতে হবে।"

এবং যে অবিলম্বে দূরে subterfuge দিতে হবে.

DOUG. ঠিক আছে খুব ভাল.

এবং আমাদের দিনের শেষ গল্প: আতঙ্কিত হবেন না, তবে ওপেন-সোর্স পাসওয়ার্ড ম্যানেজার KeePass-এর জন্য মাস্টার পাসওয়ার্ড ক্র্যাক করার একটি উপায় রয়েছে।

কিন্তু, আবার, আতঙ্কিত হবেন না, কারণ এটি একটি অনেক বেশি জটিল যতটা মনে হয়, পল।

আপনি সত্যিই কারো মেশিন নিয়ন্ত্রণ আছে পেয়েছেন.

গুরুতর নিরাপত্তা: সেই KeePass "মাস্টার পাসওয়ার্ড ক্র্যাক", এবং আমরা এটি থেকে কী শিখতে পারি

হাঁস. তুমি কর.

আপনি যদি এটি ট্র্যাক করতে চান তবে এটি CVE-2023-32784।

এটি একটি আকর্ষণীয় বাগ, এবং আমি এক ধরণের লিখেছি মহান অভিনেতা এটি সম্পর্কে নগ্ন নিরাপত্তার শৈলী নিবন্ধ, শিরোনাম: সেই KeePass 'মাস্টার পাসওয়ার্ড ক্র্যাক' এবং আমরা এটি থেকে কী শিখতে পারি।

সুতরাং আমি সেই নিবন্ধটি লুণ্ঠন করব না, যা C-টাইপ মেমরি বরাদ্দ, স্ক্রিপ্টিং ভাষা-টাইপ মেমরি বরাদ্দ এবং অবশেষে C# বা .NET পরিচালিত স্ট্রিং... সিস্টেম দ্বারা পরিচালিত মেমরি বরাদ্দের মধ্যে যায়।

এই ক্ষেত্রে গবেষক কী আবিষ্কার করেছেন তা আমি বর্ণনা করব।

তারা যা করেছে তা হল... তারা কিপ্যাস কোড এবং কিপাস মেমরি ডাম্পে অনুসন্ধান করেছে, অস্থায়ীভাবে যদিও মেমরিতে মাস্টার পাসওয়ার্ড খুঁজে পাওয়া কতটা সহজ তার প্রমাণের জন্য।

মিনিট, ঘন্টা বা দিন পরে থাকলে কি হবে?

আপনি আপনার কম্পিউটার রিবুট করার পরেও যদি মাস্টার পাসওয়ার্ডটি এখনও আপনার ডিস্কের সোয়াপ ফাইলে পড়ে থাকে তাহলে কী হবে?

তাই আমি KeePass সেট আপ করেছি, এবং আমি নিজেকে একটি 16-অক্ষরের, অল-আপারকেস পাসওয়ার্ড দিয়েছি যাতে আমি এটি মেমরিতে খুঁজে পেলে এটি সনাক্ত করা সহজ হবে।

এবং, দেখো এবং দেখো, আমি কখনোই আমার মাস্টার পাসওয়ার্ড মেমরিতে পড়ে থাকতে দেখিনি: ASCII স্ট্রিং হিসেবে নয়; উইন্ডোজ ওয়াইডচার (UTF-16)) স্ট্রিং হিসাবে নয়।

গ্রেট!

কিন্তু এই গবেষক যা লক্ষ্য করেছেন তা হল যে আপনি যখন KeePass-এ আপনার পাসওয়ার্ড টাইপ করেন, এটি উঠে যায়... আমি এটিকে "ইউনিকোড ব্লব অক্ষর" বলব, শুধুমাত্র আপনাকে দেখানোর জন্য যে, হ্যাঁ, আপনি একটি কী টিপেছেন, এবং তাই আপনাকে দেখানোর জন্য আপনি কত অক্ষর টাইপ করেছেন.

সুতরাং, আপনি যখন আপনার পাসওয়ার্ড টাইপ করবেন, আপনি স্ট্রিং ব্লব [●], ব্লব-ব্লব [●●], ব্লব-ব্লব-ব্লব [●●●] এবং আমার ক্ষেত্রে, 16 ব্লব পর্যন্ত সবকিছু দেখতে পাবেন।

ঠিক আছে, এই ব্লব স্ট্রিংগুলি মনে হয় না যে সেগুলি একটি নিরাপত্তা ঝুঁকি হতে পারে, তাই হয়ত সেগুলিকে "পরিচালিত স্ট্রিং" হিসাবে পরিচালনা করার জন্য .NET রানটাইমে ছেড়ে দেওয়া হয়েছিল, যেখানে তারা পরে স্মৃতিতে পড়ে থাকতে পারে...

…এবং পরিষ্কার করা হবে না কারণ, "আরে, তারা শুধু ব্লবস।"

দেখা যাচ্ছে যে আপনি যদি KeePass-এর মেমরি ডাম্প করেন, যা আপনাকে 250MB স্টাফ দেয়, এবং আপনি ব্লব-ব্লব, ব্লব-ব্লব-ব্লব ইত্যাদির মতো স্ট্রিংগুলি খুঁজতে যান (যেকোন সংখ্যক ব্লব), সেখানে আছে মেমরি ডাম্পের একটি অংশ যেখানে আপনি দুটি ব্লব, তারপর তিনটি ব্লব, তারপর চারটি ব্লব, তারপর পাঁচটি ব্লব দেখতে পাবেন… এবং আমার ক্ষেত্রে, 16টি ব্লব পর্যন্ত।

এবং তারপরে আপনি "ভুল করে ঘটে যাওয়া ব্লব অক্ষর" এর এই এলোমেলো সংগ্রহটি পাবেন, যদি আপনি চান।

অন্য কথায়, কেবল সেই ব্লব স্ট্রিংগুলি খুঁজছেন, যদিও তারা আপনার আসল পাসওয়ার্ড দেয় না, আপনার পাসওয়ার্ডের দৈর্ঘ্য ফাঁস করবে।

যাইহোক, এটি আরও আকর্ষণীয় হয়ে ওঠে, কারণ এই গবেষক যা ভেবেছিলেন তা হল, "যদি মেমরিতে থাকা সেই ব্লব স্ট্রিংগুলির কাছাকাছি ডেটা কোনওভাবে আপনি পাসওয়ার্ডে টাইপ করা স্বতন্ত্র অক্ষরের সাথে আবদ্ধ হতে পারে?"

সুতরাং, আপনি যদি মেমরি ডাম্প ফাইলের মধ্য দিয়ে যান এবং কেবল দুটি ব্লব, তিন ব্লব/চার ব্লব, আরও কিছু অনুসন্ধান করার পরিবর্তে কী করবেন...

…আপনি ব্লবগুলির একটি স্ট্রিং অনুসন্ধান করেন এবং একটি অক্ষর অনুসরণ করেন যা আপনার মনে হয় পাসওয়ার্ডে রয়েছে?

সুতরাং, আমার ক্ষেত্রে, আমি কেবল A থেকে Z অক্ষরগুলির জন্য অনুসন্ধান করছিলাম, কারণ আমি জানতাম যে পাসওয়ার্ডে এটি ছিল।

আমি একটি ASCII অক্ষর দ্বারা অনুসরণ করে ব্লবগুলির যেকোনো স্ট্রিং অনুসন্ধান করছি।

কি হয়েছে অনুমান, ডগ?

আমি আমার পাসওয়ার্ডের তৃতীয় অক্ষর দ্বারা অনুসরণ করে দুটি ব্লব পেয়েছি; আমার পাসওয়ার্ডের চতুর্থ অক্ষর দ্বারা অনুসরণ করা তিনটি ব্লব; আমার পাসওয়ার্ডের 15 তম অক্ষর দ্বারা অবিলম্বে 16 ব্লব পর্যন্ত সমস্ত উপায়।

DOUG. হ্যাঁ, এই নিবন্ধে এটি একটি বন্য ভিজ্যুয়াল!

আমি অনুসরণ করছিলাম… এটা একটু টেকনিক্যাল হয়ে উঠছিল, এবং হঠাৎ করেই আমি দেখতে পেলাম, “ওহ! এটি একটি পাসওয়ার্ডের মত দেখাচ্ছে!

হাঁস. এটি মূলত এমন যে আপনার পাসওয়ার্ডের স্বতন্ত্র অক্ষরগুলি মেমরির মাধ্যমে উদারভাবে ছড়িয়ে ছিটিয়ে রয়েছে, তবে যেগুলি ASCII অক্ষরগুলিকে উপস্থাপন করে যেগুলি আসলে আপনার পাসওয়ার্ডের অংশ ছিল যখন আপনি এটি টাইপ করেছেন…

…মনে হচ্ছে তারা তাদের সাথে সংযুক্ত আলোকিত ডাই পেয়েছে।

সুতরাং, ব্লবগুলির এই স্ট্রিংগুলি আপনার পাসওয়ার্ডের অক্ষরগুলিকে পতাকাঙ্কিত করার জন্য একটি ট্যাগিং প্রক্রিয়া হিসাবে কাজ করে৷

এবং, সত্যিই, গল্পের নৈতিকতা হল যে জিনিসগুলি মেমরিতে এমনভাবে ফাঁস হতে পারে যা আপনি কখনই আশা করেননি, এবং এমনকি একজন সুপরিচিত কোড পর্যালোচকও লক্ষ্য করবেন না।

সুতরাং এটি একটি আকর্ষণীয় পঠন, এবং এটি একটি দুর্দান্ত অনুস্মারক যে সুরক্ষিত কোড লেখা আপনার ধারণার চেয়ে অনেক বেশি কঠিন হতে পারে।

এবং আরও গুরুত্বপূর্ণভাবে, পর্যালোচনা করা এবং গুণমান নিশ্চিত করা এবং নিরাপদ কোড পরীক্ষা করা এখনও কঠিন হতে পারে...

…কারণ আপনার সামনে, পিছনে এবং মাথার পাশে চোখ থাকতে হবে এবং আপনাকে সত্যিই একজন আক্রমণকারীর মতো ভাবতে হবে এবং আপনি যেখানেই পারেন সেখানে ফাঁস গোপনীয়তা খোঁজার চেষ্টা করতে হবে।

DOUG. ঠিক আছে, এটি চেক আউট, এটা makedsecurity.sophos.com এ আছে।

এবং, আমাদের শোতে সূর্য অস্তমিত হতে শুরু করার সাথে সাথে আমাদের পাঠকদের একজনের কাছ থেকে শোনার সময় এসেছে।

আগের পডকাস্টে (এটি এখনও আমার প্রিয় মন্তব্যগুলির মধ্যে একটি, পল), নেকেড সিকিউরিটি শ্রোতা চ্যাং মন্তব্য করেছেন:

সেখানে। আমি এটা করেছি. প্রায় দুই বছর ধরে শোনার পর, আমি সমস্ত নেকেড সিকিউরিটি পডকাস্ট এপিসোড শোনা শেষ করেছি। আমি সব ধরা পড়েছি.

আমি শুরু থেকেই এটি উপভোগ করেছি, দীর্ঘ চলমান চেট আড্ডা দিয়ে শুরু করে; তারপর UK ক্রুদের কাছে; "ওহ না! এটা কিম এর পরের ছিল; তারপরে আমি অবশেষে বর্তমান দিনের "এই সপ্তাহে প্রযুক্তি ইতিহাসে" পৌঁছেছি।

কি রাইড!

আপনাকে ধন্যবাদ, চ্যাং!

আমি বিশ্বাস করতে পারি না যে আপনি সমস্ত পর্বগুলি বিভক্ত করেছেন, তবে আমরা সব করি (আমি আশা করি আমি পালাক্রমে কথা বলছি না) এটির খুব প্রশংসা করি।

হাঁস. সত্যিই অনেক, ডগ!

এটা জেনে ভালো লাগছে যে লোকেরা শুধু শুনছেই না, বরং তারা পডকাস্টগুলিকে উপযোগী মনে করছে, এবং এটি তাদের সাইবার নিরাপত্তা সম্পর্কে আরও শিখতে এবং তাদের গেমটি তুলে ধরতে সাহায্য করছে, এমনকি এটি সামান্য হলেও।

কারণ আমি মনে করি, যেমনটা আমি আগেও অনেকবার বলেছি, আমরা সবাই যদি আমাদের সাইবার সিকিউরিটি গেমটিকে একটু একটু করে তুলে ধরি, তাহলে আমরা এক বা দুটি কোম্পানি, একটি বা দুটি সংস্থা, একটি বা দুটি সংস্থার চেয়ে আরও অনেক কিছু করব। দুই ব্যক্তি প্রচুর পরিশ্রম করেছেন, কিন্তু আমরা বাকিরা পিছিয়ে আছি।

DOUG. একদম ঠিক!

ওয়েল, আপনাকে আবার অনেক ধন্যবাদ, চ্যাং, এটি পাঠানোর জন্য।

আমরা আসলেই এর তারিফ করি.

এবং যদি আপনার কাছে একটি আকর্ষণীয় গল্প, মন্তব্য বা প্রশ্ন থাকে যা আপনি জমা দিতে চান, আমরা পডকাস্টে এটি পড়তে পছন্দ করি।

আপনি tips@sophos.com-এ ইমেল করতে পারেন, আপনি আমাদের যেকোনো একটি নিবন্ধে মন্তব্য করতে পারেন, অথবা আপনি আমাদের সামাজিক যোগাযোগ করতে পারেন: @nakedsecurity.

এটাই আমাদের আজকের অনুষ্ঠান; শোনার জন্য অনেক ধন্যবাদ

পল ডকলিনের জন্য, আমি ডগ আমথ, আপনাকে মনে করিয়ে দিচ্ছি, পরের বার পর্যন্ত,...

উভয়। নিরাপদ থাকুন!

[মিউজিক্যাল মডেম]

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোএআইস্ট্রিম। Web3 ডেটা ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- অ্যাড্রিয়েন অ্যাশলির সাথে ভবিষ্যত মিন্টিং। এখানে প্রবেশ করুন.

- PREIPO® এর সাথে PRE-IPO কোম্পানিতে শেয়ার কিনুন এবং বিক্রি করুন। এখানে প্রবেশ করুন.

- উত্স: https://nakedsecurity.sophos.com/2023/06/01/s3-ep137-16th-century-crypto-skullduggery/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 10

- 15%

- 28

- a

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- আইটি সম্পর্কে

- পরম

- একেবারে

- প্রবেশ

- হিসাব

- অ্যাকাউন্টস

- দিয়ে

- আইন

- সক্রিয়ভাবে

- আসল

- প্রকৃতপক্ষে

- ঠিকানা

- ঠিকানাগুলি

- পরামর্শ

- পর

- আবার

- বিরুদ্ধে

- পূর্বে

- এগিয়ে

- সব

- বণ্টন

- ঠিক হ্যায়

- এছাড়াও

- সর্বদা

- am

- পরিমাণ

- an

- বিশ্লেষণ

- এবং

- অ্যানিমেশন

- কোন

- যে কেউ

- কোথাও

- অ্যাপ্লিকেশন

- আপেল

- তারিফ করা

- অনুমোদন

- অনুমোদিত

- রয়েছি

- কাছাকাছি

- গ্রেফতার

- প্রবন্ধ

- প্রবন্ধ

- AS

- At

- আক্রমণ

- আক্রমন

- অডিও

- বিশুদ্ধতা প্রমাণ করা

- অনুমোদিত

- প্রমাণীকরণ করে

- প্রমাণীকরণ

- লেখক

- অনুমতি

- এড়াতে

- অপবারিত

- দূরে

- পিছনে

- ব্যান্ডউইথ

- ব্যারেল

- ভিত্তি

- মূলত

- উপসাগর

- BE

- কারণ

- হয়েছে

- বিয়ার

- আগে

- শুরু

- পিছনে

- হচ্ছে

- বিশ্বাস করা

- নিচে

- সর্বোত্তম

- মধ্যে

- বিশাল

- বড়

- বিট

- Bitcoin

- বিটকয়েন ঠিকানা

- উভয়

- খয়রাত

- ব্রাউজার

- নম

- বাগ

- কিন্তু

- by

- কল

- নামক

- মাংস

- CAN

- ক্ষমতা

- কেস

- ধরা

- শতাব্দী

- অবশ্যই

- চ্যাং

- পরিবর্তন

- পরিবর্তিত

- পরিবর্তন

- পরিবর্তন

- চরিত্র

- অক্ষর

- চেক

- চেক করা হয়েছে

- চেক

- গোল্লা

- পরিষ্কার

- ক্লিক

- মক্কেল

- বন্ধ

- কোড

- কোডিং

- সমাপতন, সমস্থানে অবস্থান

- সংগ্রহ

- এর COM

- মন্তব্য

- মন্তব্য

- যোগাযোগ

- কোম্পানি

- কোম্পানি

- অনুবর্তী

- কম্পিউটার

- কম্পিউটার

- যোগাযোগ

- নিয়ন্ত্রণ

- বিতর্ক

- মিষ্ট রূটি

- বিস্কুট

- পুলিশ

- পারা

- পথ

- ফাটল

- কর্কশ

- সৃষ্টি

- কথা বলবেন সে ধোঁকাবাজ

- ক্রিপ্টো

- ক্রিপ্টোগ্রাফি

- কাপ

- বর্তমান

- এখন

- গ্রাহকদের

- cve

- সাইবার নিরাপত্তা

- উপাত্ত

- তারিখ

- দিন

- দিন

- লেনদেন

- মরণ

- সিদ্ধান্ত নিয়েছে

- সিদ্ধান্ত নিচ্ছে

- আত্মরক্ষামূলক

- নিষ্কৃত

- চাহিদা

- বর্ণনা করা

- আটক

- উন্নত

- কথোপকথন

- সংলাপ

- DID

- The

- বিভিন্ন

- প্রকাশ করছে

- আবিষ্কৃত

- প্রদর্শন

- do

- না

- সম্পন্ন

- Dont

- নিচে

- ড্রপ

- কারণে

- মনমরা ভাব

- গোড়ার দিকে

- সহজ

- শিক্ষাবিষয়ক

- কার্যকরীভাবে

- প্রচেষ্টা

- উপাদান

- লিফট পিচ

- ইমেইল

- ইমেল

- এনক্রিপ্ট করা

- শেষ

- শত্রুদের

- প্রয়োগকারী

- প্রকৌশলী

- ইংল্যান্ড

- অধিকারী

- পর্বগুলি

- মূলত

- এমন কি

- অবশেষে

- কখনো

- সব

- প্রমান

- ঠিক

- অনুসন্ধানী

- উদাহরণ

- উত্তেজনাপূর্ণ

- নিষ্পন্ন

- প্রস্থান

- প্রত্যাশিত

- ব্যাখ্যা

- এক্সপো

- চোখ

- ফেসবুক

- সত্য

- ব্যর্থ

- বিখ্যাত

- চটুল

- প্রিয়

- ভয়

- মূর্ত

- ফাইল

- চূড়ান্ত

- পরিশেষে

- আবিষ্কার

- আবিষ্কার

- তথ্যও

- খুঁজে বের করে

- জরিমানা

- প্রথম

- স্থায়ী

- অনুসৃত

- অনুসরণ

- জন্য

- বিস্মৃত

- বিন্যাস

- ভাগ্যক্রমে

- পাওয়া

- চার

- চতুর্থ

- থেকে

- সদর

- সম্পূর্ণরূপে

- অর্জন

- খেলা

- পাওয়া

- পেয়ে

- দৈত্য

- GIF

- দাও

- দেয়

- Go

- লক্ষ্য

- Goes

- চালু

- ভাল

- গুগল

- গ্রাফিক্স

- মহান

- দোষী

- ছিল

- হাত

- ঘটা

- ঘটেছিলো

- ঘটনা

- কঠিন

- আছে

- he

- মাথা

- শোনা

- সাহায্য

- তার

- এখানে

- লুকান

- হাইজ্যেক করা

- তাকে

- তার

- ঐতিহাসিক

- ইতিহাস

- আঘাত

- হোম

- আশা

- প্রত্যাশী

- ঘন্টার

- ঘর

- কিভাবে

- কিভাবে

- HTTPS দ্বারা

- প্রচুর

- i

- আমি আছি

- ধারণা

- if

- চিত্র

- কল্পনা করা

- আশু

- অবিলম্বে

- অপরিবর্তনীয়

- বাস্তবায়ন

- in

- অন্তর্ভুক্ত

- সুদ্ধ

- বৃদ্ধি

- স্বাধীনভাবে

- জ্ঞাপিত

- স্বতন্ত্র

- স্বতন্ত্রভাবে

- ব্যক্তি

- তথ্য

- তথ্য প্রযুক্তি

- প্রারম্ভিক

- ভেতরের

- পরিবর্তে

- মজাদার

- মধ্যে

- সমস্যা

- ইস্যু করা

- IT

- এর

- জাভাস্ক্রিপ্ট

- মাত্র

- রাখা

- চাবি

- বুনা

- জানা

- ভাষা

- গত

- বিলম্বে

- পরে

- আইন

- আইন প্রয়োগকারী

- ফুটো

- শিখতে

- অন্তত

- বরফ

- বাম

- লম্বা

- মত

- সীমিত

- লিঙ্ক

- শ্রোতা

- শ্রবণ

- সামান্য

- জীবিত

- লগ ইন করুন

- লগ

- লগইন

- দীর্ঘ

- তাকিয়ে

- খুঁজছি

- সৌন্দর্য

- অনেক

- ভালবাসা

- বিলাসিতা

- মেশিন

- জাদু

- প্রধান

- মেনস্ট্রিম

- করা

- এক

- পরিচালনা করা

- পরিচালিত

- পরিচালক

- অনেক

- মালিক

- ব্যাপার

- সর্বাধিক

- মে..

- মানে

- মাপ

- পদ্ধতি

- পূরণ

- স্মৃতি

- বার্তা

- মধ্যম

- হতে পারে

- মিনিট

- মিনিট

- ভুল

- MITM

- পরিবর্তন

- মাসের

- মনোবল

- অধিক

- পদক্ষেপ

- mr

- অনেক

- সঙ্গীত

- সুরেলা

- অবশ্যই

- my

- নগ্ন সুরক্ষা

- নগ্ন নিরাপত্তা পডকাস্ট

- নাম

- কাছাকাছি

- প্রয়োজন

- প্রয়োজন

- আলোচনার

- নেট

- নেটওয়ার্ক

- না

- তবু

- সংবাদ

- পরবর্তী

- সুন্দর

- না।

- কিছু না

- লক্ষ্য করুন..

- এখন

- সংখ্যা

- শপথ

- of

- বন্ধ

- প্রায়ই

- on

- ONE

- ওগুলো

- অনলাইন

- কেবল

- ওপেন সোর্স

- or

- সংগঠন

- অন্যান্য

- আমাদের

- নিজেদেরকে

- বাইরে

- শেষ

- ভুল

- নিজের

- অক্সফোর্ড

- আতঙ্ক

- পরামিতি

- অংশ

- বিশেষ

- পাসিং

- পাসওয়ার্ড

- পাসওয়ার্ড ম্যানেজার

- প্যাটার্ন

- পল

- বেতন

- প্রদান

- সম্প্রদায়

- অনুমতি

- ব্যক্তি

- প্ররোচক

- ফোন

- অবচিত

- পিচ

- জায়গা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলোয়াড়

- পরিতোষ

- পডকাস্ট

- পডকাস্ট

- বিন্দু

- রাজনৈতিক

- পপ

- জনপ্রিয়তা

- সম্ভব

- পোস্ট

- pr

- বর্তমান

- প্রেস

- প্রতিরোধ

- আগে

- সম্ভবত

- প্রক্রিয়া

- উচ্চারিত

- প্রমাণ

- রক্ষা করা

- প্রমাণ করা

- প্রদত্ত

- প্রদানকারী

- উদ্দেশ্য

- করা

- রাখে

- রানী এলিজাবেথ

- প্রশ্ন

- দ্রুত

- এলোমেলো

- ransomware

- Ransomware আক্রমণ

- বরং

- পৌঁছেছে

- পড়া

- পাঠকদের

- সত্যিই

- কারণ

- কারণে

- গ্রহণ

- চিনতে

- প্রতিফলিত করা

- সংশ্লিষ্ট

- মুক্ত

- অপসারণ

- প্রতিস্থাপন

- রিপোর্ট

- রিপোর্ট

- প্রতিবেদন

- চিত্রিত করা

- গবেষক

- বিশ্রাম

- পর্যালোচনা

- অধিকার

- ঝুঁকি

- আরএসএস

- চালান

- দৌড়

- বলেছেন

- লবণ

- একই

- বলা

- উক্তি

- বলেছেন

- বিক্ষিপ্ত

- সার্চ

- অনুসন্ধানের

- নিরাপদ

- নিরাপত্তা

- দেখ

- মনে

- মনে হয়

- দেখা

- গ্রস্ত

- পাঠানোর

- জ্যেষ্ঠ

- প্রেরিত

- সেবা

- সার্ভিস প্রোভাইডার

- সেট

- সে

- শীঘ্র

- উচিত

- প্রদর্শনী

- পাশ

- পক্ষই

- চিহ্ন

- সহজ

- কেবল

- So

- সামাজিক

- কোমল

- কিছু

- কেউ

- কিছু

- সাউন্ডক্লাউড

- ভাষী

- বিশেষভাবে

- Spotify এর

- থাকা

- শুরু

- শুরু

- শুরু হচ্ছে

- থাকা

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- স্টিভ

- এখনো

- স্টোরেজ

- গল্প

- স্ট্রিং

- শৈলী

- জমা

- সফল

- আকস্মিক

- সূর্য

- সমর্থন

- সমর্থিত

- অনুমিত

- সন্দেহজনক

- বিনিময়

- পদ্ধতি

- সিস্টেম

- গ্রহণ করা

- ধরা

- টীম

- প্রযুক্তি

- কারিগরী

- প্রযুক্তিঃ

- বলা

- পরিভাষা

- পরীক্ষামূলক

- পাঠ্যপুস্তক

- চেয়ে

- ধন্যবাদ

- ধন্যবাদ

- যে

- সার্জারির

- যুক্তরাজ্য

- তাদের

- তাহাদিগকে

- নিজেদের

- তারপর

- তত্ত্ব

- সেখানে।

- অতএব

- এইগুলো

- তারা

- জিনিস

- কিছু

- মনে

- তৃতীয়

- এই

- এই সপ্তাহ

- সেগুলো

- যদিও?

- চিন্তা

- তিন

- সিংহাসন

- দ্বারা

- বাঁধা

- সময়

- বার

- পরামর্শ

- থেকে

- আজ

- টোকেন

- অত্যধিক

- গ্রহণ

- টুলকিট

- শীর্ষ

- শীর্ষ 10

- পথ

- স্বচ্ছভাবে

- পরীক্ষা

- চেষ্টা

- আলোড়ন সৃষ্টি

- আস্থা

- চেষ্টা

- চালু

- পালা

- দুই

- আদর্শ

- ধরনের

- Uk

- অক্ষম

- অধীনে

- দুর্ভাগ্যবশত

- ইউনিকোড

- পর্যন্ত

- URL টি

- us

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহার

- প্রতিপাদন

- সংস্করণ

- বনাম

- খুব

- মাধ্যমে

- দেখুন

- অত্যাবশ্যক

- দুর্বলতা

- প্রয়োজন

- চেয়েছিলেন

- ছিল

- উপায়..

- উপায়

- we

- ওয়েব

- ওয়েবসাইট

- সপ্তাহান্তিক কাল

- সপ্তাহ

- আমরা একটি

- গিয়েছিলাম

- ছিল

- কি

- যাই হোক

- কখন

- কিনা

- যে

- হু

- কেন

- ব্যাপক

- বন্য

- ইচ্ছা

- জানালা

- মুছা

- সঙ্গে

- মধ্যে

- ছাড়া

- ওঁন

- শব্দ

- শব্দ

- হয়া যাই ?

- কাজ করছে

- কাজ

- would

- দিতে হবে

- লেখা

- লেখা

- X

- বছর

- হাঁ

- এখনো

- আপনি

- আপনার

- নিজেকে

- zephyrnet