একটি নতুন SSH দুর্বলতা আছে, টেরাপিন (পিডিএফ কাগজ), এবং এটি কদর্য হওয়ার সম্ভাবনা পেয়েছে - তবে শুধুমাত্র একটি অত্যন্ত সীমিত পরিস্থিতিতে। সমস্যাটি বোঝার জন্য, আমাদের বুঝতে হবে SSH কি করার জন্য ডিজাইন করা হয়েছে। এটি দূরবর্তী কম্পিউটারে একটি কমান্ড লাইন শেল পেতে একটি সরঞ্জাম হিসাবে টেলনেটকে প্রতিস্থাপন করে। টেলনেট সেই সমস্ত পাঠ্য পরিষ্কার করে পাঠায়, কিন্তু এসএসএইচ এটিকে একটি পাবলিক-কী এনক্রিপ্ট করা টানেলের ভিতরে মোড়ানো করে। এটি একটি বন্ধুত্বহীন নেটওয়ার্ককে নিরাপদে আলোচনার জন্য ডিজাইন করা হয়েছিল, এই কারণেই SSH ক্লায়েন্টরা নতুন কীগুলি গ্রহণ করার বিষয়ে এবং একটি কী পরিবর্তিত হলে সতর্ক করার বিষয়ে এত স্পষ্ট।

SSH একটি সিকোয়েন্স কাউন্টার ব্যবহার করে ম্যান-ইন-দ্য-মিডল (MitM) শনাক্তকরণ যেমন প্যাকেট মুছে ফেলা, রিপ্লে করা বা পুনরায় সাজানো। সেই ক্রমটি আসলে প্যাকেটে অন্তর্ভুক্ত নয়, তবে এটি বেশ কয়েকটি এনক্রিপশন মোডের বার্তা প্রমাণীকরণ চেক (MAC) এর অংশ হিসাবে ব্যবহৃত হয়। এর মানে হল যে যদি একটি প্যাকেট এনক্রিপ্ট করা টানেল থেকে সরানো হয়, MAC বাকি প্যাকেটগুলিতে ব্যর্থ হয়, একটি সম্পূর্ণ সংযোগ রিসেট ট্রিগার করে। এই ক্রমটি আসলে শূন্য থেকে শুরু হয়, সংস্করণ ব্যানারগুলি আদান-প্রদানের পরে পাঠানো প্রথম আনক্রিপ্ট করা প্যাকেটের সাথে। তাত্ত্বিকভাবে, এর অর্থ হল প্রাক-এনক্রিপশন পর্বে প্যাকেট নিয়ে আক্রমনকারী পুরো সংযোগটিকেও বাতিল করে দেবে। শুধু একটি সমস্যা আছে.

টেরাপিন গবেষকদের উদ্ভাবন হল যে সংযোগে MitM অ্যাক্সেস সহ একজন আক্রমণকারী প্রাক-এনক্রিপশন পর্বে বেশ কয়েকটি সৌম্য বার্তা সন্নিবেশ করতে পারে এবং তারপর এনক্রিপ্ট করা পর্বে নীরবে প্রথম সংখ্যক বার্তা ফেলে দিতে পারে। এর মধ্যে যেকোনও বার্তার জন্য সামান্য TCP ক্রম পুনর্লিখন, এবং সার্ভার বা ক্লায়েন্ট কেউই প্রতারণা সনাক্ত করতে পারে না। এটা সত্যিই একটি আকর্ষণীয় কৌশল — কিন্তু আমরা এটা দিয়ে কি করতে পারি?

বেশিরভাগ SSH বাস্তবায়নের জন্য, খুব বেশি নয়। দ্য OpenSSH-এর 9.6 রিলিজ বাগটিকে সম্বোধন করে, এটিকে ক্রিপ্টোগ্রাফিকভাবে অভিনব বলে অভিহিত করে, কিন্তু উল্লেখ্য যে প্রকৃত প্রভাবটি 9.5 রিলিজে যোগ করা কিছু সময়ের অস্পষ্টতা বৈশিষ্ট্যগুলিকে নিষ্ক্রিয় করার মধ্যে সীমাবদ্ধ।

অধিবেশন গোপনীয়তা বা অধিবেশন অখণ্ডতা অন্য কোন স্পষ্ট প্রভাব আছে.

যাইহোক, কমপক্ষে অন্য একটি SSH সার্ভার, AsyncSSH এর জন্য আছে ঝুঁকিতে বেশ কিছুটা বেশি. এই পাইথন লাইব্রেরিটি একটি SSH সার্ভার এবং ক্লায়েন্ট উভয়ই, এবং প্রতিটিতে একটি টেরাপিন দুর্বলতা রয়েছে। একটি AsyncSSH ক্লায়েন্টের জন্য, দুর্বলতা এনক্রিপ্টে স্থানান্তরের আগে এক্সটেনশন তথ্য বার্তাগুলিকে ইনজেকশনের অনুমতি দেয়। প্রদত্ত উদাহরণ হল ক্লায়েন্ট প্রমাণীকরণ অ্যালগরিদম ডাউনগ্রেড করা যেতে পারে, যা বিশেষভাবে কার্যকর বলে মনে হয় না।

যখন কোন SSH ক্লায়েন্ট একটি AsynchSSH সার্ভারের সাথে সংযোগ করতে ব্যবহৃত হয় তখন আরও উল্লেখযোগ্য দুর্বলতা। যদি আক্রমণকারীরও সেই সার্ভারে একটি অ্যাকাউন্ট থাকে, তাহলে শিকারের সংযোগ একটি আক্রমণকারী-নিয়ন্ত্রিত শেলে রুট করা যেতে পারে। যদিও এটি সরাসরি SSH এনক্রিপশন ভাঙে না, এটি মূলত একই প্রভাব ফেলে। এটি একটি আকাশ-পতনের ধরণের দুর্বলতা নয়, কারণ শোষণের জন্য পরিস্থিতির পূর্বশর্ত সেটটি খুব সংকীর্ণ। এটি অবশ্যই একটি অনন্য এবং অভিনব পদ্ধতি, এবং আমরা এই প্রযুক্তির উপর তৈরি অন্যান্য গবেষকদের কাছ থেকে আরও অনুসন্ধানের প্রত্যাশা করি।

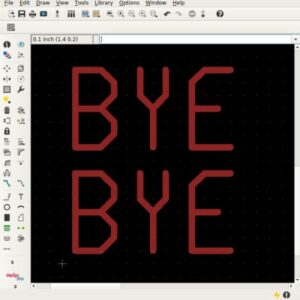

AlphV জব্দ করা হয়েছে — এবং unseized

একটি মজার গল্পে, এফবিআই AlphV এর সাথে ট্যাগ খেলেছে একটি .onion ransomware সাইটের উপর। একটি TOR পেঁয়াজ পরিষেবা একটি পাবলিক-প্রাইভেট কী ব্যবহার করে, যেখানে সর্বজনীন কী হল .onion ঠিকানা, এবং ব্যক্তিগত কী সমস্ত রাউটিং ম্যাজিক নিয়ন্ত্রণ করে যা একজন ব্যবহারকারীকে পরিষেবার সাথে সংযুক্ত করে। এফবিআই দৃশ্যত ফিজিক্যাল সার্ভারটি আটক করেছে এবং .onion ঠিকানাটিকে টেকডাউন পৃষ্ঠায় পুনঃনির্দেশিত করতে সেই ক্যাপচার করা ব্যক্তিগত কী ব্যবহার করেছে।

স্পষ্টতই AlphV প্রশাসকরা সেই প্রাইভেট কীটির নিয়ন্ত্রণও ধরে রেখেছেন, একটি বরং ছদ্মবেশী বার্তা এফবিআই-এর নোটিশকে প্রতিস্থাপন করে। "বাজেয়াপ্ত" সংস্করণে, একটি কালো বিড়াল একটি নতুন .onion ঠিকানা উপস্থাপন করে৷ ওহ, এবং সামান্য প্রতিশোধের জন্য, AlphV হাসপাতাল এবং অন্যান্য গুরুত্বপূর্ণ অবকাঠামো লক্ষ্য করার বিরুদ্ধে তাদের সীমাবদ্ধতা প্রত্যাহার করেছে। একটি কাটআউট যা অবশিষ্ট রয়েছে তা হল কমনওয়েলথ অফ ইন্ডিপেন্ডেন্ট স্টেটস, ওরফে পুরানো সোভিয়েত ইউনিয়নকে লক্ষ্য করতে তাদের অনিচ্ছা।

অটোস্পিল

এই এক শুরুতে বেশ খারাপ শোনাচ্ছে. অ্যান্ড্রয়েড অ্যাপগুলি পাসওয়ার্ড ম্যানেজার শংসাপত্রগুলিতে অ্যাক্সেস পায়৷. কিন্তু একটু গভীর দৃষ্টিভঙ্গি আমাদের যন্ত্রণাকে কমিয়ে দিতে পারে। তাই প্রথমে মনে রাখবেন যে অ্যান্ড্রয়েড অ্যাপ্লিকেশানগুলির স্বাভাবিক ক্রিয়াকলাপের জন্য একটি নেটিভ ভিউ রয়েছে এবং ওয়েব সামগ্রী দেখানোর জন্য একটি ওয়েবভিউও রয়েছে৷ এখানে সমস্যা হল যে যখন একটি পাসওয়ার্ড ম্যানেজার সেই ওয়েবভিউতে একটি ওয়েবসাইটে অটোফিল করে, তখন বিষয়বস্তুগুলি আবার নেটিভ অ্যাপের ইন্টারফেসে ফাঁস হয়ে যায়।

হুমকির মডেলটি হল যে একটি অবিশ্বস্ত অ্যাপ প্রমাণীকরণ প্রবাহের জন্য "লগ ইন করুন" এর জন্য একটি ওয়েবসাইট চালু করে৷ আপনার পাসওয়ার্ড ম্যানেজার Facebook/Google/Microsoft সাইট শনাক্ত করে এবং অটোফিল শংসাপত্রের প্রস্তাব দেয়। এবং স্বয়ংক্রিয়ভাবে পূরণ করার পরে, অ্যাপ নিজেই এখন তাদের ক্যাপচার করেছে। Google এবং পাসওয়ার্ড ম্যানেজার কোম্পানিগুলি ঠিক কার সমস্যা এই বিষয়ে একমত হতে কিছুটা সময় নিচ্ছে, এবং যদি সংশোধন করা প্রয়োজন হয়। আরো বিস্তারিত জানার জন্য, একটি PDF উপলব্ধ আছে.

বিট এবং বাইট

হ্যাশ সংঘর্ষ সাধারণত একটি খারাপ জিনিস। যদি একটি হ্যাশিং অ্যালগরিদমের সংঘর্ষের কোনো সম্ভাব্য সম্ভাবনা থাকে, তবে এটি যেকোনো গুরুতর কাজের জন্য অবসর নেওয়ার সময়। কিন্তু যদি আমাদের শুধুমাত্র প্রথম 7 বাইটের সংঘর্ষের প্রয়োজন হয়? গিট ব্যবহারে, উদাহরণস্বরূপ, ব্যবহারযোগ্যতার জন্য SHA-256 প্রায়ই প্রথম 7 বাইটে কাটা হয়। তাদের সাথে সংঘর্ষ করা কতটা কঠিন? এবং শেষ 7 বাইট যোগ করার বিষয়ে কি? [ডেভিড বুকানান] আমাদের জন্য সংখ্যা চালান, এবং আসুন শুধু বলি যে ক্রিপ্টোগ্রাফিক দৃঢ়তার জন্য আপনাকে সত্যিই একটি 256-বিট হ্যাশের সমস্ত বাইট পরীক্ষা করতে হবে। দক্ষতার জন্য কিছু কৌশল সহ, একটি SHA128 হ্যাশের 256 বিটের দাম মাত্র $93,000 এবং প্রায় এক মাস সময় লাগবে৷

এখানে একটি নতুন/পুরাতন ধারণা: একটি ইমেল পাঠান, একটি অন্তর্ভুক্ত করুন . , এবং সম্পূর্ণ হেডার সহ দ্বিতীয় ইমেল। রিসিভিং মেইল সার্ভার কি করবে? কিছু ক্ষেত্রে, এই অদ্ভুত ইমেলটিকে একটি একক বার্তা হিসাবে দেখা হয়, এবং কিছু ক্ষেত্রে, এটি দুটি। অন্য কথায়, আপনি SMTP পাচার পান. এটি সত্যিই একটি সমস্যা, কারণ এটি একটি ইমেল হোস্টকে বিশ্বাসযোগ্য বার্তা হিসাবে আপনার নির্বিচারে ইমেল পাঠাতে কৌশল করে৷ bill.gates(at)microsoft.com হিসাবে একটি বার্তা পাঠাতে চান এবং DKIM চেক আউট করতে চান? অফিস365 সার্ভারের মাধ্যমে একটি বার্তা পাচার! অন্যদিকে, এটি ইতিমধ্যেই একগুচ্ছ দুর্বল পরিষেবার কাছে প্রকাশ করা হয়েছে, তাই আপনি সম্ভবত আপনার সুযোগটি হারিয়েছেন।

আর একটু মজা করার জন্য, মাইক্রোসফটের ফিশিং সিমুলেটর আসল ফিশ ধরে! অর্থাৎ, মাইক্রোসফটের কাছে এখন একটি অ্যাটাক সিমুলেটর টুল রয়েছে যা আপনাকে জাল ফিশিং ইমেল পাঠাতে সাহায্য করতে পারে, যাতে ব্যবহারকারীদের সেই লিঙ্কে ক্লিক না করতে প্রশিক্ষণ দেওয়া যায়। [Vaisha Bernard] টুলটিকে একটি পরীক্ষামূলক রান দিচ্ছিলেন, এবং বুঝতে পারলেন যে একটি জাল লিঙ্ক একটি অস্তিত্বহীন সঙ্গম পৃষ্ঠায় বন্ধ ছিল এবং একটি অনিবন্ধিত ডোমেন থেকে পাঠানো হচ্ছে৷ উভয় নিবন্ধন করুন, এবং সেই ফিশিং সিমুলেটরের আসল দাঁত আছে। স্পষ্টতই [Vaisha] অবশেষে পুরো সমস্যাটি ঠিক করার জন্য একাধিক বাগ বাউন্টি অর্জন করেছে, যা দেখায় যে এটি কৌতূহলী হওয়ার জন্য অর্থপ্রদান করে।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- : আছে

- : হয়

- :না

- :কোথায়

- 000

- 7

- 9

- a

- সম্পর্কে

- গ্রহণ

- প্রবেশ

- হিসাব

- আসল

- প্রকৃতপক্ষে

- যোগ

- যোগ

- ঠিকানা

- ঠিকানাগুলি

- পর

- বিরুদ্ধে

- ওরফে

- অ্যালগরিদম

- সব

- অনুমতি

- ইতিমধ্যে

- এছাড়াও

- an

- এবং

- অ্যান্ড্রয়েড

- কহা

- কোন

- অ্যাপ্লিকেশন

- অভিগমন

- অ্যাপস

- রয়েছি

- AS

- At

- আক্রমণ

- প্রমাণীকরণ

- পিছনে

- খারাপ

- ব্যানার

- BE

- হয়েছে

- হচ্ছে

- মধ্যে

- বিল

- বিট

- কালো

- উভয়

- অনুগ্রহকে মিথ্যা

- বিরতি

- নম

- বাগ অনুগ্রহ

- ভবন

- গুচ্ছ

- কিন্তু

- কলিং

- CAN

- আধৃত

- মামলা

- ক্যাট

- সুযোগ

- পরিবর্তিত

- চেক

- পরিস্থিতি

- পরিস্থিতি

- পরিষ্কার

- ক্লিক

- মক্কেল

- ক্লায়েন্ট

- CO

- ধাক্কা লাগা

- ধাক্কা

- এর COM

- রাষ্ট্রমণ্ডল

- কোম্পানি

- সম্পূর্ণ

- কম্পিউটার

- জনতা

- সংযোগ করা

- সংযোগ

- সংযোগ স্থাপন করে

- বিষয়বস্তু

- সুখী

- নিয়ন্ত্রণ

- নিয়ন্ত্রণগুলি

- খরচ

- Counter

- পরিচয়পত্র

- সংকটপূর্ণ

- সমালোচনামূলক অবকাঠামো

- ক্রিপ্টোগ্রাফিক

- ক্রিপ্টোগ্রাফিকভাবে

- অদ্ভুত

- DA

- ডেভিড

- প্রতারণা

- গভীর

- স্পষ্টভাবে

- পরিকল্পিত

- বিস্তারিত

- সনাক্ত

- সরাসরি

- মর্মপীড়া

- do

- না

- না

- ডোমেইন

- পর্যবসিত

- ড্রপ

- প্রতি

- অর্জিত

- প্রভাব

- দক্ষতা

- ইমেইল

- ইমেল

- এনক্রিপ্ট করা

- এনক্রিপশন

- সমগ্র

- মূলত

- ঠিক

- উদাহরণ

- বিনিময়

- শোষণ

- প্রসার

- অত্যন্ত

- চোখ

- ব্যর্থ

- নকল

- এফবিআই

- সাধ্য

- বৈশিষ্ট্য

- পরিশেষে

- তথ্যও

- প্রথম

- স্থায়ী

- সংশোধন করা হয়েছে

- প্রবাহ

- জন্য

- থেকে

- সম্পূর্ণ

- মজা

- সাধারণত

- পাওয়া

- git

- প্রদত্ত

- দান

- Goes

- গুগল

- পেয়েছিলাম

- হাত

- কঠিন

- কাটা

- হ্যাশ

- আছে

- হেডার

- সাহায্য

- এখানে

- অত্যধিক হাসিখুশি

- হাসপাতাল

- নিমন্ত্রণকর্তা

- কিভাবে

- এইচটিএমএল

- HTTPS দ্বারা

- ধারণা

- if

- প্রভাব

- বাস্তবায়নের

- in

- অন্যান্য

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- স্বাধীন

- তথ্য

- পরিকাঠামো

- প্রাথমিকভাবে

- ইনোভেশন

- ভিতরে

- উদাহরণ

- অখণ্ডতা

- মজাদার

- ইন্টারফেস

- মধ্যে

- IT

- নিজেই

- JPG

- মাত্র

- শুধু একটি

- রাখা

- চাবি

- কী

- গত

- লঞ্চ

- অন্তত

- লাইব্রেরি

- মত

- সীমিত

- লাইন

- LINK

- লিঙ্ক

- সামান্য

- দেখুন

- নষ্ট

- ম্যাক

- জাদু

- পরিচালক

- মানে

- বার্তা

- বার্তা

- মাইক্রোসফট

- হতে পারে

- MITM

- মডেল

- মোড

- মাস

- অধিক

- সেতু

- অনেক

- বহু

- স্থানীয়

- প্রয়োজনীয়

- প্রয়োজন

- প্রয়োজন

- তন্ন তন্ন

- নেটওয়ার্ক

- নতুন

- না।

- না

- সাধারণ

- স্মরণীয়

- লক্ষ্য করুন..

- লক্ষ

- উপন্যাস

- এখন

- সংখ্যা

- সংখ্যার

- of

- বন্ধ

- অফার

- প্রায়ই

- oh

- পুরাতন

- on

- ONE

- কেবল

- অপারেশনস

- or

- অন্যান্য

- আমাদের

- বাইরে

- শেষ

- প্যাকেট

- পৃষ্ঠা

- অংশ

- বিশেষত

- পাসওয়ার্ড

- পাসওয়ার্ড ম্যানেজার

- বহন করেনা

- পিডিএফ

- ফেজ

- ফিশিং

- শারীরিক

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- অভিনীত

- সম্ভাব্য

- উপস্থাপন

- চমত্কার

- পূর্বে

- ব্যক্তিগত

- ব্যক্তিগত কী

- সম্ভবত

- সমস্যা

- প্রকাশ্য

- পাবলিক কী

- পাইথন

- ransomware

- বরং

- বাস্তব

- প্রতীত

- সত্যিই

- গ্রহণ

- পুনর্নির্দেশ

- খাতা

- মুক্তি

- অনিচ্ছা

- দেহাবশেষ

- মনে রাখা

- দূরবর্তী

- অপসারিত

- গবেষকরা

- বিশ্রাম

- সীমাবদ্ধতা

- অপরিবর্তিত রাখা

- প্রতিফল

- পুনর্লিখন

- বলিষ্ঠতা

- প্রমাথী

- চালান

- নিরাপদে

- কাহিনী

- হেতু

- একই

- বলা

- দ্বিতীয়

- নিরাপত্তা

- মনে

- দেখা

- গ্রস্ত

- পাঠান

- পাঠানোর

- প্রেরিত

- ক্রম

- গম্ভীর

- সার্ভার

- সেবা

- সেবা

- সেশন

- সেট

- বিভিন্ন

- SHA256

- খোল

- প্রদর্শনী

- দেখাচ্ছে

- কাল্পনিক

- একক

- সাইট

- So

- কিছু

- সোভিয়েত

- শুরু

- যুক্তরাষ্ট্র

- TAG

- গ্রহণ করা

- গ্রহণ

- লক্ষ্য

- লক্ষ্য করে

- প্রযুক্তি

- পরীক্ষা

- টেস্ট রান

- পাঠ

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- তারপর

- তত্ত্ব

- জিনিস

- এই

- এই সপ্তাহ

- সেগুলো

- হুমকি

- দ্বারা

- সময়

- সময়জ্ঞান

- থেকে

- অত্যধিক

- টুল

- পাহাড়

- রেলগাড়ি

- রূপান্তর

- ট্রিগারিং

- বিশ্বস্ত

- সুড়ঙ্গ

- দুই

- বোঝা

- বন্ধুত্বহীন

- মিলন

- অনন্য

- নিবন্ধভুক্ত

- উপরে

- ব্যবহারযোগ্যতা

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহারসমূহ

- সংস্করণ

- খুব

- চেক

- দুর্বলতা

- জেয়

- প্রয়োজন

- ছিল

- we

- ওয়েব

- ওয়েবসাইট

- সপ্তাহান্তিক কাল

- আমরা একটি

- কি

- কখন

- যে

- যখন

- সমগ্র

- কেন

- ইচ্ছা

- সঙ্গে

- শব্দ

- হয়া যাই ?

- would

- আপনি

- আপনার

- zephyrnet

- শূন্য